使用树莓派和kali Linux打造便携式渗透套件

在DIY前你需要:

.树莓派Raspberry Pi Model B+型 或者 树莓派2代;

.充电宝 X1;

.USB WIFI网卡 X1;

.8G SD卡 X1;

.Raspberry PI触摸显示屏 X1;

.键盘(最好是mini无线键盘)X1;

.树莓派保护壳 X1;

.一台台式电脑(执行系统安装);

第一步:在树莓派上安装Kali

在开始之前你需要下载kali For树莓派镜像,具体的操作可以参考这篇文章

这里我们来说一下整个流程:

Windows

1.下载Kali Linux 树莓派TFT屏版镜像,并解压。(如不使用触摸屏显示器下载kali For树莓派的regular版本镜像);

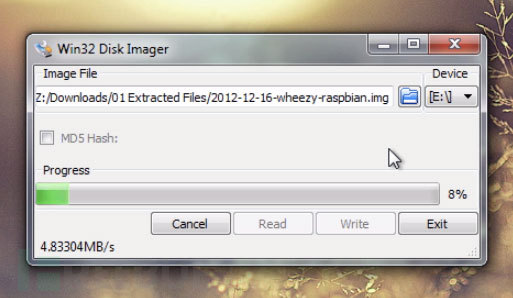

2.下载Win32DiskImager;

3.用读卡器把SD连接到Windows主机;

4.运行Win32DiskImager.exe(win7、win8以管理员身份运行);

5.在右侧“设备Device”栏目选择SD卡的盘符;

6.浏览找到树莓派的进行文件;

7.点击“Write”按钮,把镜像文件写入SD卡,制作启动盘,操作完成以后把SD卡插入树莓派

OS X

1.下载树莓派TFT触屏版镜像,解压获得压缩包里的.img文件(没有屏幕下载regular版本镜像);

3.把SD卡插入到Mac;

4.运行RPi-SD,选择、加载.img镜像

5.确定一下SD卡是否已经加载,输入管理员密码;

6.注意不能直接拔除USB设备,需要右击推出SD磁盘;

7.把写入镜像之后的SD卡插到树莓派;

第二步:安装显示屏

由于树莓派有GPIO(通用的输入输出针脚),像下面这样直接插入就可以:

第三步:插入需要的硬件、并通电

连接好显示器后,是时候插入其它的设备了。树莓派在启动过程中会有些慢,需要耐心等待。

第四步:登录并启用WIFI

启动后登陆系统、启用WIFI网卡,系统会自动识别WIFI模块,然后我们就可以连接WIFI热点,建立网络连接以后可以更好地使用Kali里边的渗透工具。

接下来你需要:

1.知道你的用户密码(kali 账户密码:root/toor);

2.执行startx进入图形化界面;

3.可以使用触摸屏和键盘控制树莓派,能点击底部的终端图标启动命令行;

4.配置WIFI,使用nano命令修改/etc/network/interfaces文件;

5.增加

auto wlan0 iface wlan0 inet dhcp wpa-ssid “your network name” wpa-psk “the network password”

操作完成以后,使用Ctrl+X保存文件并退出编辑,WIFI网卡现在应该可以正常工作了,可能需要重启一次 :)

第五步:修改密码

在使用之前建议你先修改root账户的密码:

在终端执行passwd命令并输入新密码;

确认之后再次输入新密码;

执行

dpkg-reconfigure openssh-server

现在系统加固完成

这个设备可以实现什么功能?

到这里,工具的基本设置已经完成了,然后我们就可以使用它来安装、运行我们需要的程序了,如果还不知道怎么使用你可以参考下面的几篇文章:

*原文:lifehacker

使用树莓派和kali Linux打造便携式渗透套件的更多相关文章

- 安装Kali Linux操作系统Kali Linux无线网络渗透

安装Kali Linux操作系统Kali Linux无线网络渗透 Kali Linux是一个基于Debian的Linux发行版,它的前身是BackTrack Linux发行版.在该操作系统中,自带了大 ...

- Kali Linux 秘籍/Web渗透秘籍/无线渗透入门

Kali Linux 秘籍 原书:Kali Linux Cookbook 译者:飞龙 在线阅读 PDF格式 EPUB格式 MOBI格式 Github Git@OSC 目录: 第一章 安装和启动Kali ...

- 基于kali linux无线网络渗透测试

1.无线网络渗透测试目前主要有三种方式,分别是暴力破解PIN码,跑握手包,搭建伪热点三种方式,当然还存在其他的方式. 1.1暴力破解 路由器的PIN码由八位0-9的数字组成,PIN码由散步风组成,前四 ...

- kali linux之无线渗透

无线技术变化大,难度大,既新鲜刺激,又压力山大.一半协议 一半理论 无线技术特点: 行业发展迅猛 互联网的重要入口 边界模糊 安全实施缺失而且困难 对技术不了解造成配置不当 企业网络私自接入ap破坏 ...

- kali linux之无线渗透(续)

Airolib 设计用于存储ESSID和密码列表,计算生成不变的PMK(计算资源消耗型) PMK在破解阶段被用于计算PTK(速度快,计算资源要求少) 通过完整性摘要值破解密码SQLite3数据库存储数 ...

- 树莓派安装kali后的简单配置

树莓派可以说是极客的最爱,可以根据不同的需求去做定制. 前文<使用树莓派和kali Linux打造便携式渗透套件>讲了一些使用树莓派的基础,主要侧重于将树莓派当作一个物理后门使用.我则更喜 ...

- Kali Linux Web渗透测试手册(第二版) - 1.1 - Firefox浏览器下安装一些常用的插件

一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: l 在Windows和Linux上安装VirtualBox l 创建一个Kali Linux虚拟机 l 更新和升级Ka ...

- kali Linux渗透测试技术详解

kali Linux渗透测试技术详解 下载:https://pan.baidu.com/s/1g7dTFfzFRtPDmMiEsrZDkQ 提取码:p23d <Kali Linux渗透测试技术详 ...

- Linux和kali Linux 介绍

常用的渗透测试平台 CTFTools kali (近亲 Ubuntu) Parrot Security OS PentestBox --由印度人开发,运行在Windows下的渗透测试环境 kali L ...

随机推荐

- selenium+python笔记4

#!/usr/bin/env python # -*- coding: utf-8 -*- """ @desc: 使用unittest组织用例 ""& ...

- mysql查询优化(持续更新中)

1. 索引不会包含有NULL值的列 (1) 应尽量避免在where子句中对字段进行null值判断,否则将导致引擎放弃使用索引而进行全表扫描 (2) 数据库设计时不要让字段的默认值 ...

- js--题目二

//如何获取下面代码所有元素. <form> <input name="" type="text" /> <input name= ...

- 补交git、ssh

本来应该早就应该交的,自己给忘记了,非常抱歉,现在补交上来 词频统计: 代码地址:https://coding.net/u/liuff/p/cipin/git ssh:git@git.coding.n ...

- uva---(11549)CALCULATOR CONUNDRUM

Problem C CALCULATOR CONUNDRUM Alice got a hold of an old calculator that can display n digits. She ...

- IO流--字符流

import java.io.BufferedReader; import java.io.BufferedWriter; import java.io.FileReader; import java ...

- 最小生成树练习1(克鲁斯卡尔算法Kruskal)

今天刷一下水题练手入门,明天继续. poj1861 Network(最小生成树)新手入门题. 题意:输出连接方案中最长的单根网线长度(必须使这个值是所有方案中最小的),然后输出方案. 题解:本题没有直 ...

- thinkjs——空对象判断

使用thinkjs来做后台的项目开发时,总免不了进行一些数据的唯一性校验,比如说:有这么一个页面,需要对钢厂的名称做一个校验,于是自己在后台做条件搜索时,一不小心用到了两种方法: 一个是find(), ...

- php -l 检查文件是否语法错误

有时候在进行网页开发的时候,后台文件的语法错误比较难检查出来,这时候使用php -l filename可对文件的语法进行检查.

- C语言内存分配机制

内存分配方式有三种: (1)从静态存储区域分配.内存在程序编译的时候就已经分配好,这块内存在程序的整个运行期间都存在.例如全局变量,static变量. (2)在栈上创建.在执行函数时,函数内局部变量的 ...