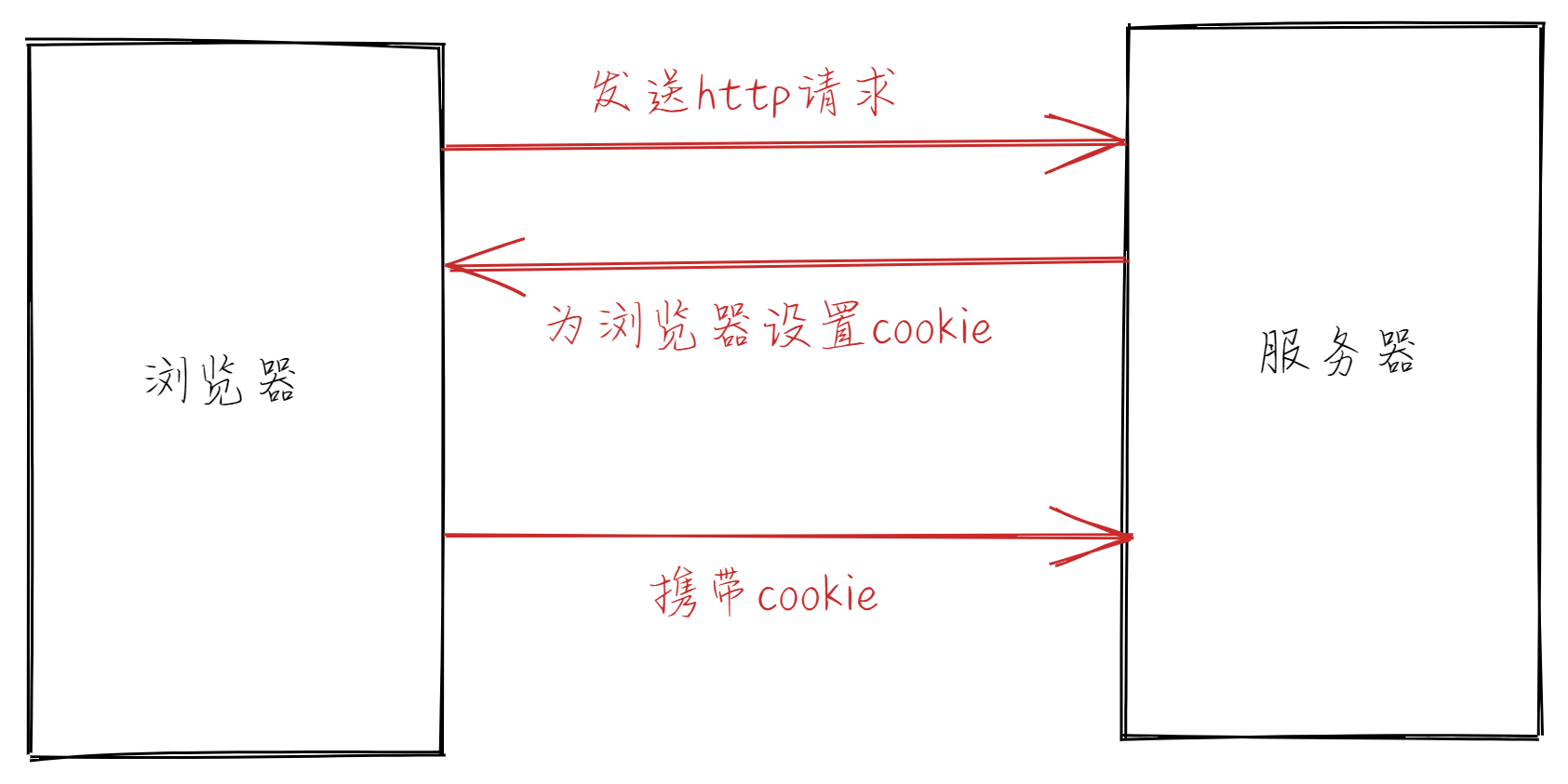

如何通过cookie、session鉴权(nodejs/koa)

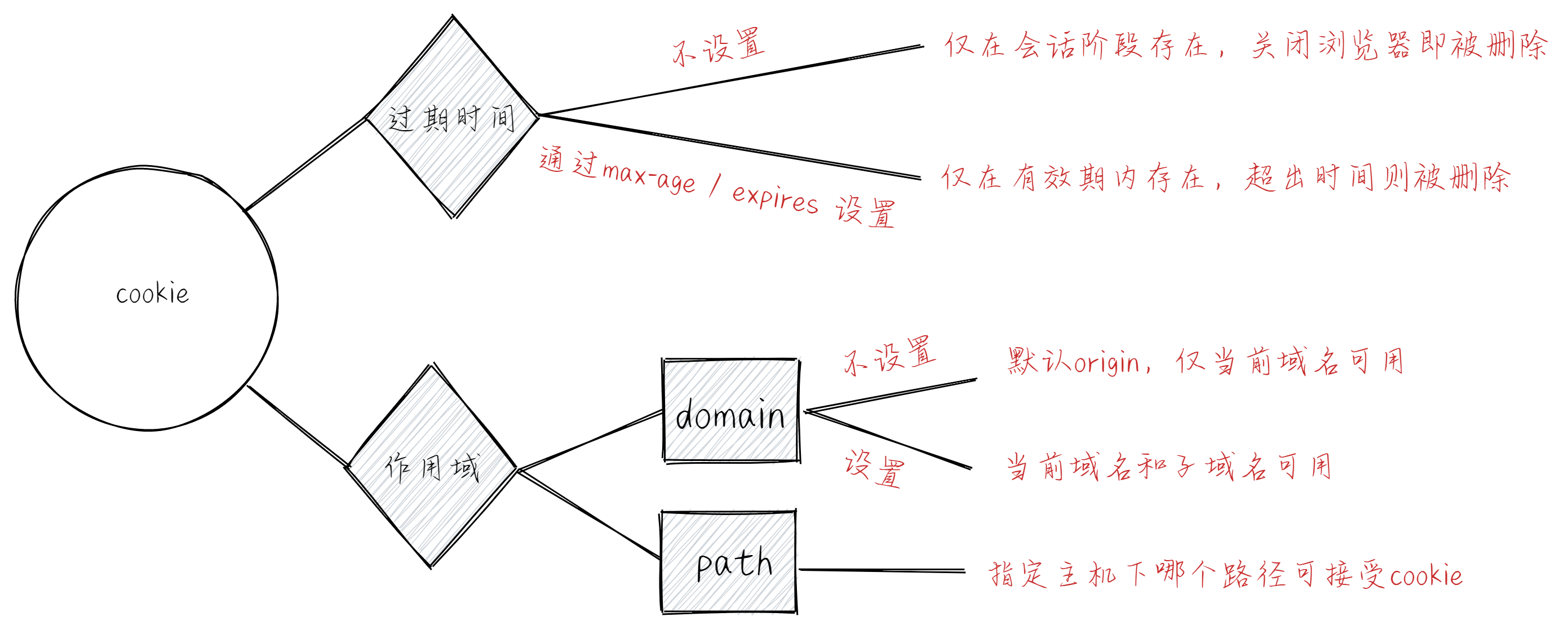

document.cookie = 'name=alice;max-age=5' // max-age在浏览器端的单位为秒

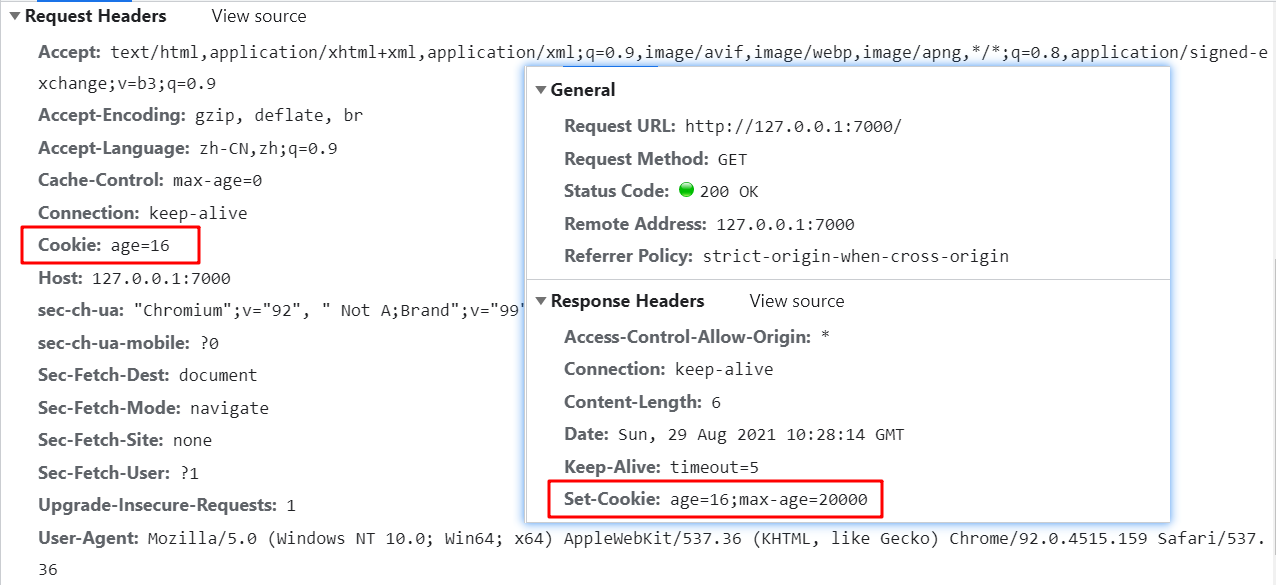

const http = require('http')

const server = http.createServer((req, res) => {

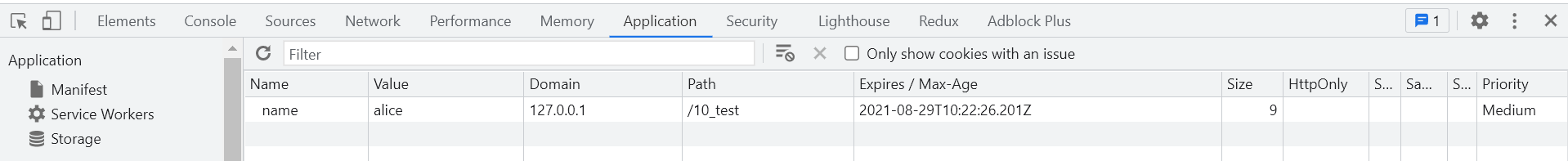

res.setHeader('Set-Cookie', ['age=16;max-age=20000']) // max-age在nodejs的单位为毫秒

res.end('cookie')

})

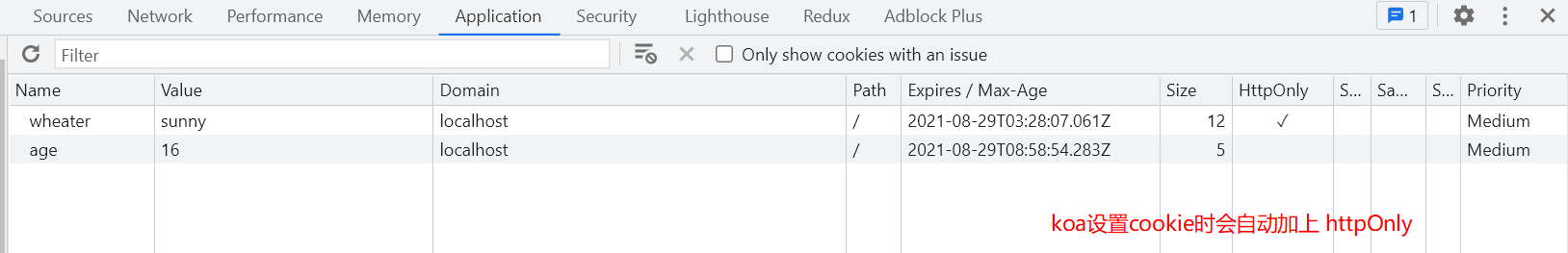

const Koa = require('koa')

const app = new Koa()

const Router = require('koa-router')

const router = new Router()

router.get('/login', (ctx, next) => {

ctx.cookies.set('wheater', 'sunny', {

maxAge: 60*1000

})

ctx.body = 'set cookie'

})

router.get('/user', (ctx, next) => {

const cookie = ctx.cookies.get('wheater')

ctx.body = cookie

})

app.use(router.routes())

app.use(router.allowedMethods())

app.listen(7000, ()=>{console.log('开启服务')})

使用nodejs中的http模块对请求进行响应需要自己处理复杂逻辑,通过 koa 可以简化很多操作,比如koa就自动加上了 HttpOnly的属性

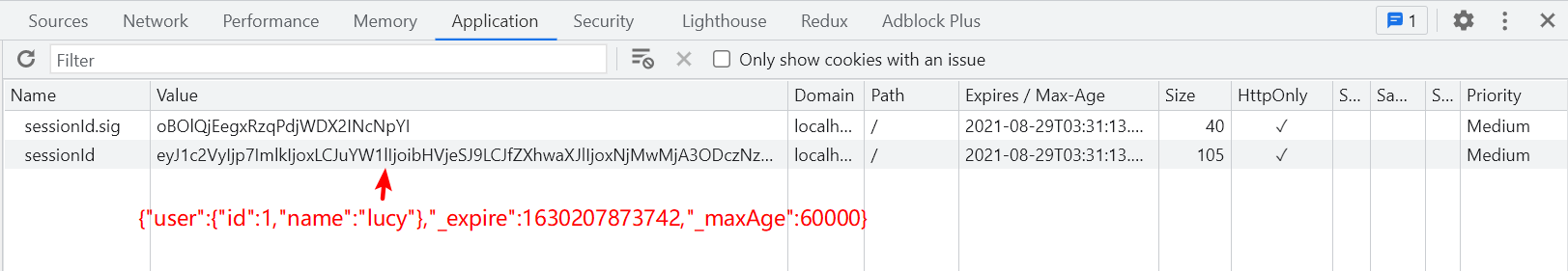

const Koa = require('koa')

const Router = require('koa-router')

const Session = require('koa-session')

const app = new Koa()

const router = new Router()

// signed: true 增加一个sessionid的签名文件 sessionid.sig

const session = Session({

key: 'sessionId',

maxAge: 60 * 1000,

signed: true

}, app)

app.keys = ['alice']

app.use(session)

router.get('/login', (ctx, next) => {

const id = 1;

const name = 'lucy'

ctx.session.user = { id, name }

ctx.body = 'set session'

})

router.get('/user', (ctx, next) => {

ctx.body = ctx.session.user // { id: 1, name: 'lucy'}

})

app.use(router.routes())

app.use(router.allowedMethods())

app.listen(7000, () => { console.log('开启服务') })

session以base64编码的形式进行存储,可以被解码,也并不完全安全,所以通过 signed: true 设置密钥,使增加一个加密后的 sessionid.sig,这样服务器在获取cookie中设置的session数据就会对数据的真实性进行校验

如何通过cookie、session鉴权(nodejs/koa)的更多相关文章

- SpringBoot系列: Web应用鉴权思路

==============================web 项目鉴权============================== 主要的鉴权方式有:1. 用户名/密码鉴权, 然后通过 Sess ...

- 5、 postman的鉴权

什么是鉴权? 鉴权(authentication)是指验证用户是否拥有访问系统的权利.常用的有两种鉴权方式,一种是session鉴权,一种是jwt鉴权,相对而言,后者居多. 实例: 比如有一个添加角色 ...

- Session, Token, OAuth 鉴权那些事儿

鉴权那些事 整体思路 无论什么样的服务, Web 服务总是不能绕开鉴权这个话题的, 通过有效的鉴权手段来保护网站数据, 来为特定用户提供服务. 整体来说, 有三种方式: Session-Cookie ...

- Cookie、Session、JWT在koa中的应用及实现原理

目录 Cookie 重要属性 实现原理 cookie签名实现原理 注意事项 Session 实现原理 JWT 使用方式 组成 实际应用 实现原理 前端存储方式 cookie session local ...

- WebAPI常见的鉴权方法,及其适用范围

在谈这个问题之前,我们先来说说在WebAPI中保障接口请求合法性的常见办法: API Key + API Secret cookie-session认证 OAuth JWT 当然还有很多其它的,比如 ...

- cookie, session, token 是什么 以及相应的安全考量

Cookie cookie 最常见的是用来保存一些账号信息,比如下图里的 记住账号 就是记录到了cookie里面 cookie 更主要的是针对和server通信的,我们知道http 是无状态的,那如果 ...

- shiro jwt 构建无状态分布式鉴权体系

一:JWT 1.令牌构造 JWT(json web token)是可在网络上传输的用于声明某种主张的令牌(token),以JSON 对象为载体的轻量级开放标准(RFC 7519). 一个JWT令牌的定 ...

- shiro,基于springboot,基于前后端分离,从登录认证到鉴权,从入门到放弃

这个demo是基于springboot项目的. 名词介绍: ShiroShiro 主要分为 安全认证 和 接口授权 两个部分,其中的核心组件为 Subject. SecurityManager. Re ...

- Tomcat 容器的安全认证和鉴权

大量的 Web 应用都有安全相关的需求,正因如此,Servlet 规范建议容器要有满足这些需求的机制和基础设施,所以容器要对以下安全特性予以支持: 身份验证:验证授权用户的用户名和密码 资源访问控制: ...

- Django基于JWT实现微信小程序的登录和鉴权

什么是JWT? JWT,全称Json Web Token,用于作为JSON对象在各方之间安全地传输信息.该信息可以被验证和信任,因为它是数字签名的. 与Session的区别 一.Session是在服务 ...

随机推荐

- 记一次某CMS代码审计(转载)

作者:ddwGeGe 本文转自先知社区:https://xz.aliyun.com/t/11774 前言 无意中浏览到某小众OA官网且可以下载到源码,随机审计一波,最后成功Getshell,大佬勿喷 ...

- 卧槽Winform也可以这么好看?

Winform也可以这么好看? 对于Winform很多人的刻板印象就是拖拉拽,简单生产界面,但是这样对于界面的效果,它并不会很好,虽然简单,快,但是效果也是极差,所以有很多人就去使用WPF,去写xml ...

- 文心一言 VS chatgpt (13)-- 算法导论3.1 8题 3.2 1题

八.可以扩展我们的记号到有两个参数n和m的情形,其中的n和m可以按不同速率独立地趋于无穷.对于给定的函数g(n, m),用O(g(n, m))来表示以下函数集: O(g(n, m)) = 对Ω(g(n ...

- 2022-06-03:a -> b,代表a在食物链中被b捕食, 给定一个有向无环图,返回这个图中从最初级动物到最顶级捕食者的食物链有几条。 来自理想汽车。

2022-06-03:a -> b,代表a在食物链中被b捕食, 给定一个有向无环图,返回这个图中从最初级动物到最顶级捕食者的食物链有几条. 来自理想汽车. 答案2022-06-03: 拓扑排序. ...

- SpringIOC个人笔记

上一章讲解了SpringBoot中的 AutoConfiguration自动装配,而这一章就来讲讲自动装配时会用到的Spring三大特性之一的IOC控制反转. 使用过Spring的人都熟知,Spr ...

- kafka集群是如何选择leader,你知道吗?

前言 kafka集群是由多个broker节点组成,这里面包含了许多的知识点,以下的这些问题你都知道吗? 你知道topic的分区leader是怎么选举的吗? 你知道zookeeper中存储了kafka的 ...

- 让你的 conda “回滚”到以前版本的环境

我现在使用 Anaconda 作为我的主要 Python 发行版,同样,我们公司也将它用于所有开发人员机器以及他们的服务器.然而,前几天我在浏览一些论坛技术文章时遇到了一个我以前从未知道的 conda ...

- hvv面试常见框架漏洞问题合集

1.thinkphp 特征判断 直接在url后加/?s=1 whatweb进行探测,方式:whatweb URL 漏洞 5.0 RCE 原理 thinkphp底层没有对控制器名进行很好的合法性校验,导 ...

- JUC同步锁原理源码解析五----Phaser

JUC同步锁原理源码解析五----Phaser Phaser Phaser的来源 A reusable synchronization barrier, similar in functionalit ...

- RDD练习:词频统计

一.词频统计: 1.读文本文件生成RDD lines lines=sc.textFile("file:///home/hadoop/word.txt") #读取本地文件 lines ...