Android App渗透测试工具drozer,Qark,Androguard

一. drozer简介

drozer(以前称为Mercury)是一款Android安全测试框架。

drozer允许您通过承担应用程序的角色并与Dalvik VM,其他应用程序的IPC端点和底层操作系统进行交互来搜索应用程序和设备中的安全漏洞。

drozer提供工具来帮助您使用,共享和理解公共Android漏洞。它可以帮助您通过开发或社会工程将drozer Agent部署到设备。使用weasel(MWR的高级开发负载)drozer能够通过安装完整代理,将有限代理注入正在运行的进程或连接反向shell以充当远程访问工具(RAT)来最大化其可用权限。

项目地址:https://github.com/mwrlabs/drozer

Mac 安装drozer

1. 安装Python 2.7(系统自带)

2. 安装Protobuf 2.6 or greater

sudo pip install protobuf

3. 安装Pyopenssl 16.2 or greater

sudo pip install pyopenssl

4. 安装Twisted 10.2 or greater

sudo pip install twisted

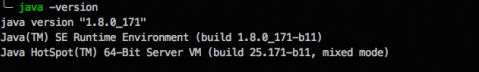

5. 安装JDK 1.7

这里我安装的是JDK 1.8,最后也安装成功了。

6. 安装Python的service_identity模块(不安装的话后面运行drozer时总会显示警告)

sudo pip install service_identity

7. 安装 adb(Android Debug Bridge)

可以去 https://developer.android.com/studio/releases/platform-tools下载相应平台上的安装包,解压后配置下环境变量即可,这里仅演示Mac下的安装方式:

安装homebrew(已安装的话可跳过)

ruby -e “$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/master/install)”

安装adb

brew install android-platform-tools

测试是否安装成功

adb devices

如果不报错就说明安装成功啦。

8. 安装drozer

到 https://labs.mwrinfosecurity.com/tools/drozer/ 下载相应平台的安装包:

这里我下载的是drozer(Python .whl)

然后进入文件所在目录,执行以下命令:

sudo pip install drozer-2.x.x-py2-none-any.whl

注意:这里的2.x.x要替换成自己下载的版本,比如这里下载的是2.4.4,就替换成2.4.4

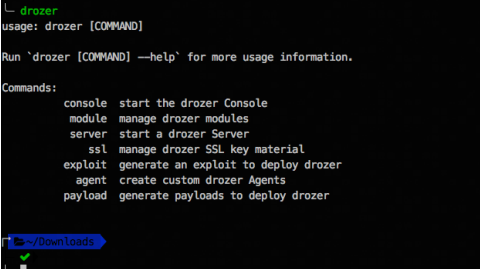

安装成功后,执行drozer命令后输出如下:

Windows和Linux平台上的安装大体上类似,就不一一测试了。

客户端安装

同样到:https://labs.mwrinfosecurity.com/tools/drozer/ 下载客户端,也就是drozer(Agent .apk only),然后安装到手机或者模拟器上就好

使用Android模拟器:

如果使用Android模拟器,则需要设置合适的端口,以便PC可以连接到模拟器内部或设备上的代理打开的TCP套接字。默认情况下,drozer使用端口31415:

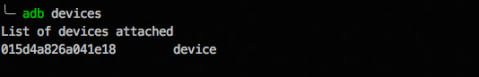

列出所有设备:

adb devices

接着执行:

╰─ adb forward tcp:31415 tcp:31415

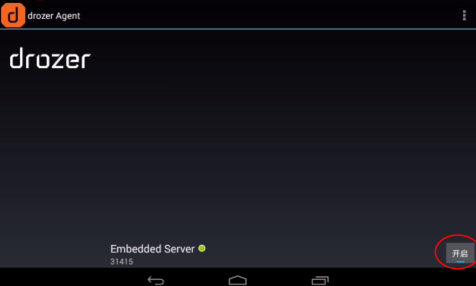

启动移动设备中的drozer agent,将右下角的关闭置为打开状态:

然后,使用drozer控制台进行连接,在PC终端中执行以下命令:

╰─ drozer console connect

如果连接成功,PC终端效果如下:

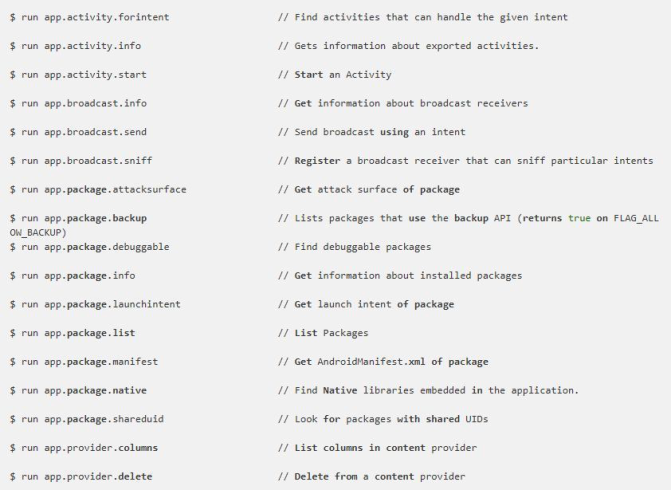

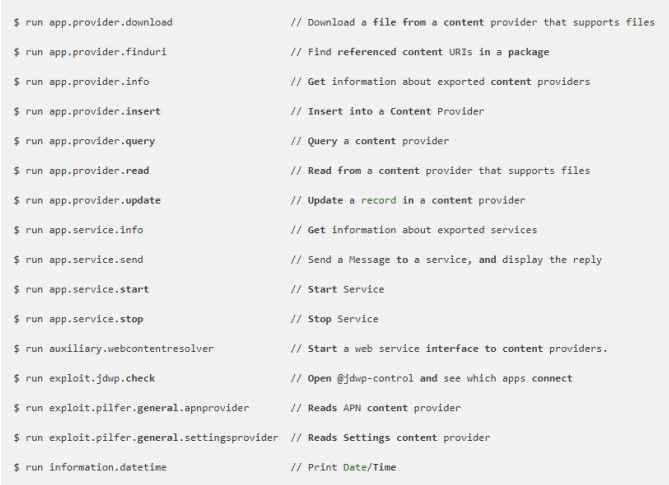

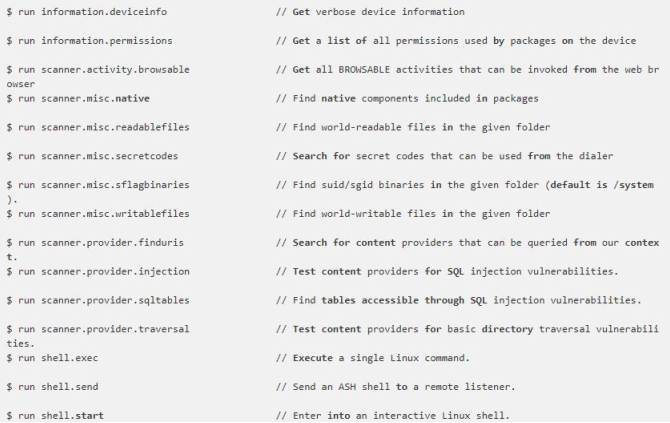

常用命令:

dz> run app.package.list #列出设备中安装的包

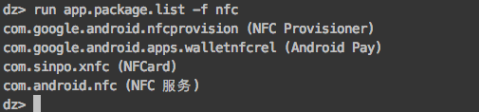

dz> run app.package.list -f nfc #列出模糊的包名匹配

dz> run app.package.info #获取安装包的详细信息

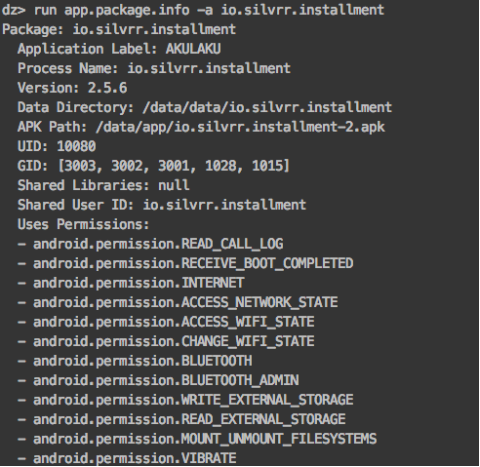

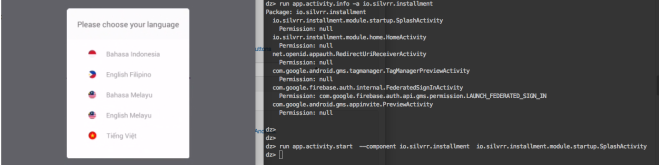

dz> run app.package.info -a io.silvrr.installment #列举指定包的信息

dz> run app.package.info -p android.permission.RECEIVE_SMS #列出具有相应权限的包

dz> run app.activity.info #列出设备上所有包的activity

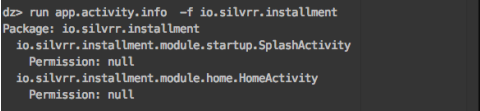

dz> run app.activity.info -f io.silvrr.installment #搜索包的activity

dz> run app.provider.info #列出设备上所有的provider

dz> run app.service.info #列出去设备上所有的service

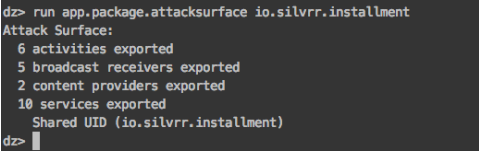

dz> run app.package.attacksurface io.silvrr.installment #查看此包的攻击面

6个可导出的activities

5个可导出的broadcast

2个可导出的providers

10个可导出的services

列出包的activity

dz> run app.activity.info -a io.silvrr.installment

io.silvrr.installment.module.startup.SplashActivity 这个activity应该是启动的,我们尝试启动它

run app.activity.start --component 【包名】 【组件名】

dz> run app.activity.start --component io.silvrr.installment io.silvrr.installment.module.startup.SplashActivity

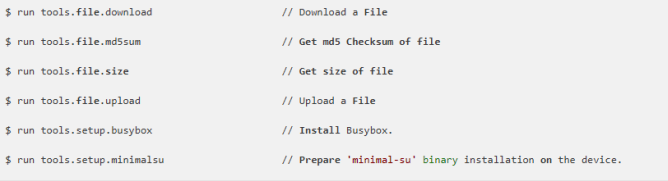

其他用法如下:

Dex是Android系统中可以在Dalvik虚拟机上直接运行的文件格式。java源代码经过ADT的复杂编译后转换成Dex文件,这是一个逐步优化的过程。Dex文件的指令码就是Dalvik虚拟机专有的一套指令集,专门为嵌入式系统优化过,相比标准java的.class文件,它体积小,运行效率高

二. Androguard

Androguard简介:

Androguard是一款使用Python编写的跨平台的Android逆向工具,它可以在 Linux/Windows/OSX上运行。使用它可以反编译android应用,也可以用来做android app的静态分析(static analysis)。

安装Androguard:

sudo pip install -U androguard

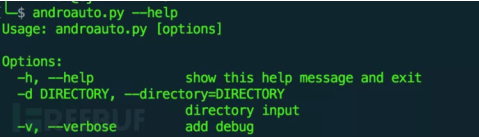

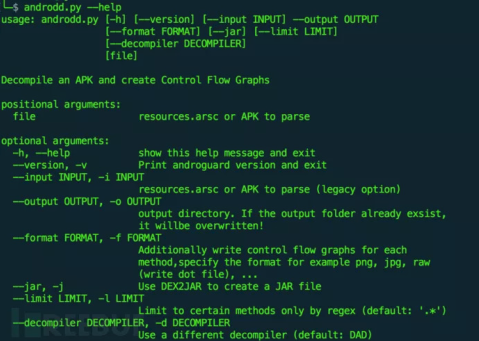

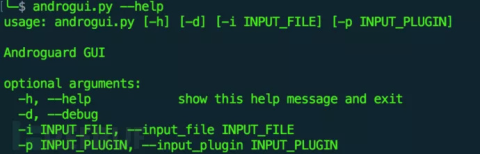

Androguard的使用:

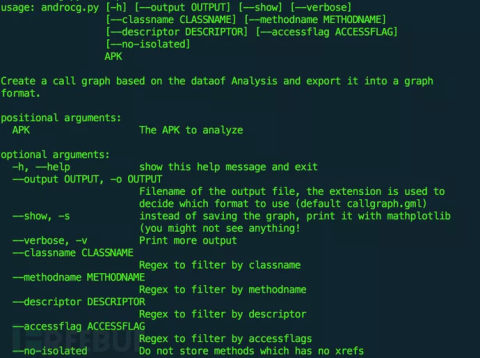

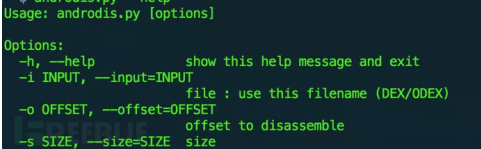

主要文件:

使用方法:

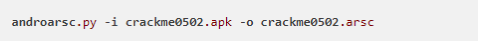

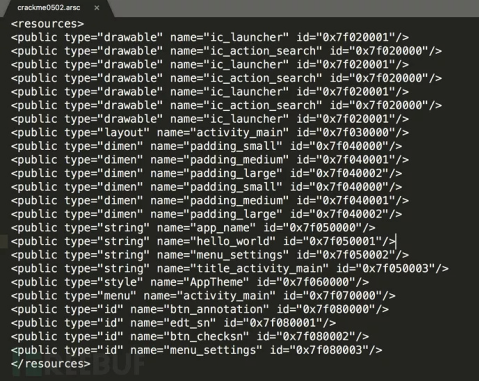

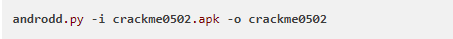

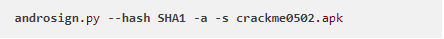

实例:

执行完该命令后,所有输出均在crackme0502中

更详细的使用方法请参考:

https://media.readthedocs.org/pdf/androguard/latest/androguard.pdf

常用的Android 渗透测试框架除了文章中提到的,还有好几个,不过这里限于篇幅原因就先写这么多吧!

参考文章:

http://blog.orleven.com/2017/06/22/android-base/

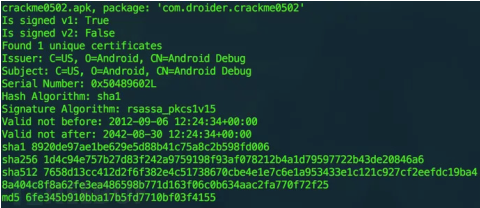

三. Qark

https://github.com/linkedin/qark

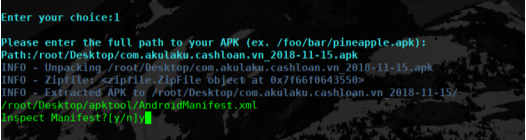

输入y提取manifest文件

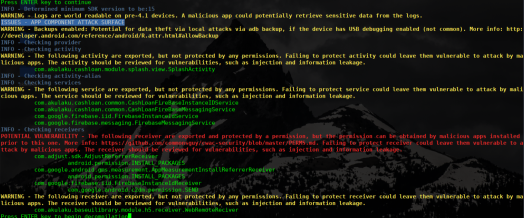

对manifest 文件进行了安全评估结果

开始静态反编译分析

代码静态分析的结果:

Android App渗透测试工具drozer,Qark,Androguard的更多相关文章

- Android App渗透测试工具汇总

网上搜集了一些App安全学习教程及工具,项目地址:https://github.com/Brucetg/App_Security 一. drozer简介 drozer(以前称为Mercury)是一款A ...

- Monkey Android app稳定性测试工具之Monkey使用教程

Monkey Android app稳定性测试工具之Monkey使用教程 by:授客 QQ:1033553122 由于篇幅问题,仅提供百度网盘下载链接: Android app稳定性测试工具之Monk ...

- 安卓渗透测试工具——Drozer(安装和使用)

移动端渗透测试工具相比丰富的web端真的是少之又少,最近在做app的安全测试,用到了drozer,drozer的安装过程真的是太心酸了,中间报错了有6次才成功安装.. 一.环境准备 首先准备以下环境: ...

- android app 压力测试工具-monkey tool

一.什么是Monkey? Monkey测试是Android自动化测试的一种手段,Monkey测试本身非常简单,就是模拟用户的按键输入,触摸屏输入,手势输入等,看设备多长时间会出异常. Monkey是A ...

- 安卓渗透测试工具Drozer学习笔记

下载,并安装. pip安装即可,安装完成后可能会出现缺少twisted依赖库的问题 ➜ vul git:(master) ✗ drozer console connect drozer Server ...

- Android平台下渗透测试工具大集合

Android平台下渗透测试工具大集合 分享一个google的项目,各种Android下的渗透测试工具. Ad Network Detector (1.2): http://market.androi ...

- Android APP压力测试(一)之Monkey工具介绍

Android APP压力测试(一) 之Monkey工具介绍 前言 本文主要介绍Monkey工具.Monkey测试是Android平台自动化测试的一种手段,通过Monkey程序模拟用户触摸屏幕.滑动. ...

- Android APP压力测试(三)之Monkey日志自动分析脚本

Android APP压力测试(三) 之Monkey日志自动分析脚本 前言 上次说要分享Monkey日志的分析脚本,这次贴出来分享一下,废话不多说,请看正文. [目录] 1.Monkey日志分析脚本 ...

- Android App 压力测试 monkeyrunner

Android App 压力测试 第一部分 背景 1. 为什么要开展压力测试? 2. 什么时候开展压力测试?第二部分 理论 1. 手工测试场景 2. 自动测试创建 3. Monkey工具 4. ADB ...

随机推荐

- Manjaro 安装后的配置

1. 将本地数据包与远程数据包同步 sudo pacman -Syy 默认manjaro是没有同步数据包的,也就是说,这个时候你执行pacman -S pack_name 会报数据包找不到的错误(wa ...

- java基础 lang包 详细介绍

Java.javax和org.其中以java开头的包名是JDK的基础语言包,以javax开头的属 (org是organization的简写).而在JDK API中还包含了一些以com.sun开头的包名 ...

- SSM-SpringMVC-03:SpringMVC执行流程一张有意思的图

------------吾亦无他,唯手熟尔,谦卑若愚,好学若饥------------- 上次的图也不全,这次的图也不是完整版,但是多了一个拦截器,我觉得挺有意思的,我就放上来了 他Handler ...

- 。net加密解密相关方法

AES加密及解密 声明密钥级偏移向量--------/// <summary> /// 加密密钥 /// </summary> private static readonly ...

- linux下怎么样上传下载文件夹

Linux下目录复制:本机->远程服务器 scp -r /home/shaoxiaohu/test1 zhidao@192.168.0.1:/home/test2 test1为源目录,test2 ...

- dictionary.go

package sego import "github.com/adamzy/cedar-go" // Dictionary结构体实现了一个字串前缀树,一个分词可能出现在叶子节点也 ...

- timeCache.go

package blog4go import ( "sync" "time" ) const ( // PrefixTimeFormat 时间格式前缀 Pre ...

- go源文件中是否有main函数

import ( "go/parser" "go/token" "go/ast" ) func HasMain(file s ...

- 在MFC中使用按下按钮出现选择文件对话框,选中一个指定文件,并将其地址显示到指定的编辑框中

其中,我们选择的文件后缀名为.xlsx,以只读和写操作方式,在所有的文件中选择.xlsl文档 CFileDialog dlg(true, _T(".xlsx"), NULL, OF ...

- [NOIP2014]飞扬的小鸟 D1 T3 loj2500 洛谷P1941

分析: 这是一个DP,没什么好说的,细节很烦人. DP[i][j]表示到第i个位置,高度为j点最少的次数. 转移: 当j=m时 k属于[m-h,m]都可以向DP[i][j]转移,即dp[i][j]=m ...