Exp4 恶意代码分析 20164313 杜桂鑫

1.实践目标

1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行。

1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

1.3假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

2.实践内容

2.1系统运行监控

一、Windows计划任务schtasks

1.为显示日期与实践,创建 netstatlog.bat文件,可以通过修改txt文件后缀名实现,文件中内容如下:

date /t >> c:\Users\admin\netstatlog.txt

time /t >> c:\Users\admin\netstatlog.txt

netstat -bn >> c:\Users\admin\netstatlog.txt

2.在命令行中输入: schtasks /create /TN netstat /sc MINUTE /MO /TR "c:\Users\admin\netstatlog.bat" 创建windows计划,每五分钟就会监测哪些程序重在联网并记录下来。

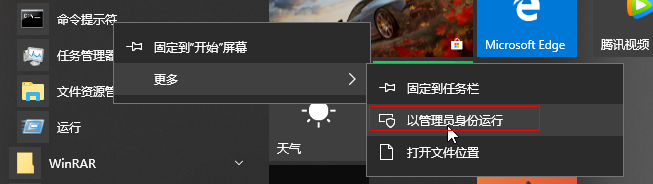

3.以管理员身份运行netstatlog.bat文件,生成记录了监控信息的netstatlog.txt文件。

但由于没有权限所以无法自动监测,故到 “任务计划程序”中找到“netstat”进程中勾选“使用最高权限运行”。

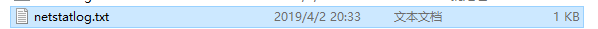

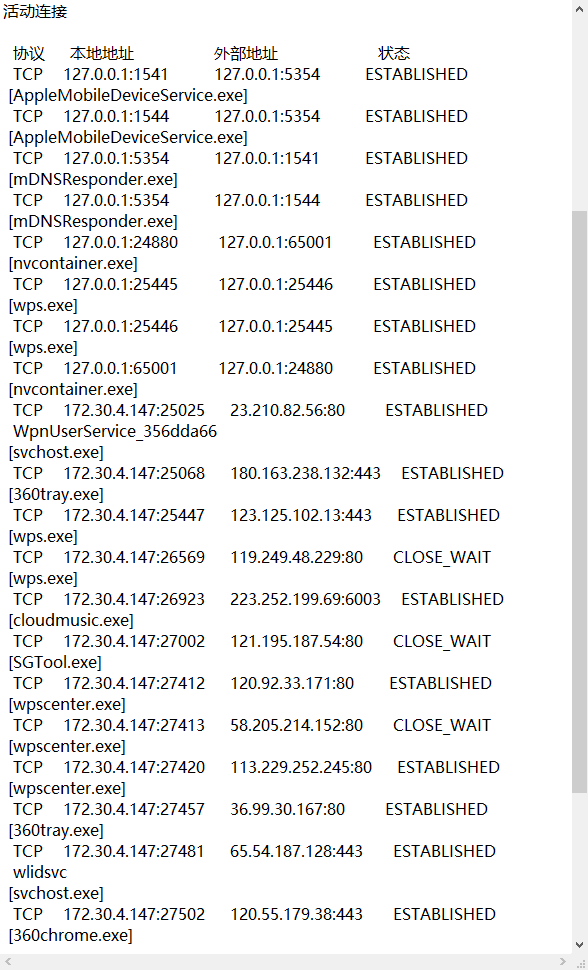

打开“netstatlog.txt”文件可以看到计算机中联网情况。

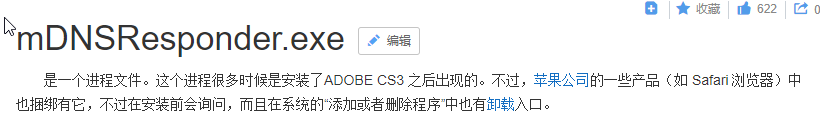

记录中有几个进程不认识,上网搜索一下得知

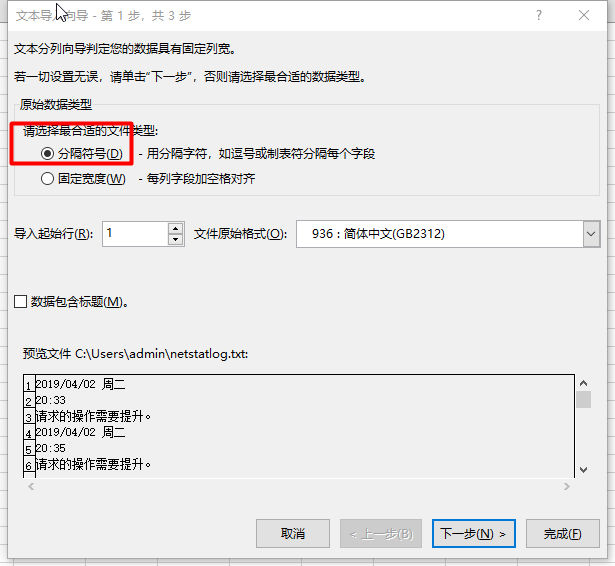

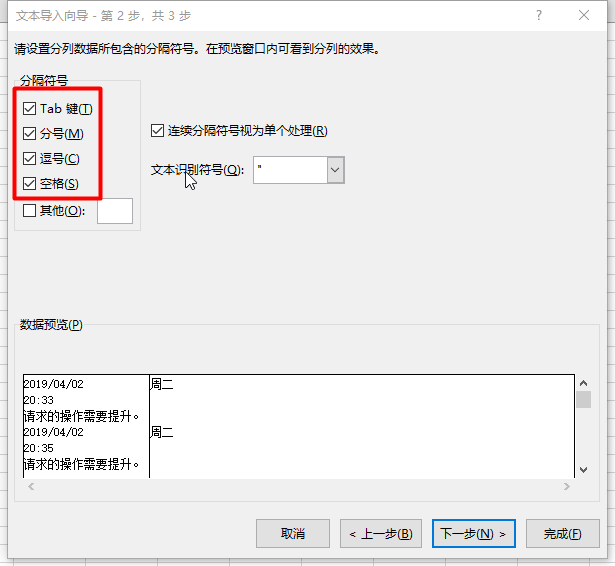

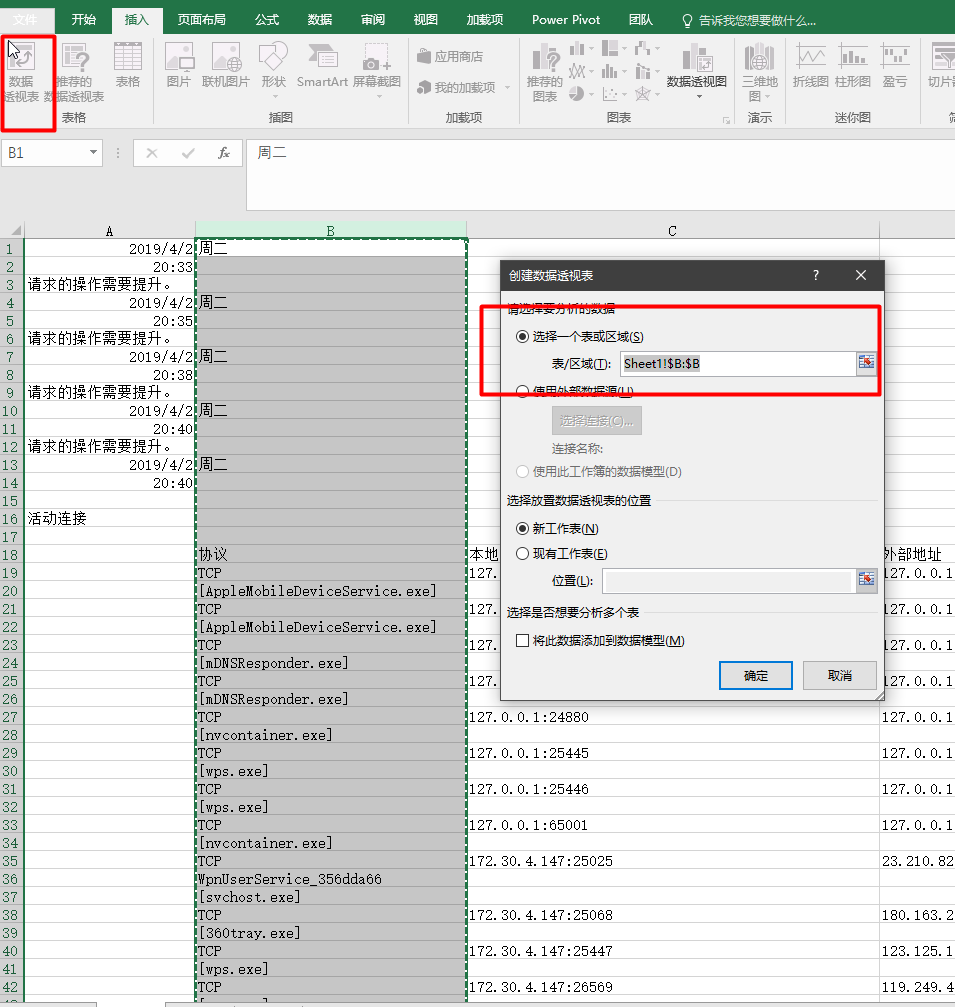

导入数据到excel中进行分析

自文本中选择记录

选择数据透视表

在数据透视表中添加到行和值

最终经过排序和筛选就得出统计表

发现迅雷、苹果、wps一直在我后台运行,而windows的应用商店居然连接最多次也是出乎我的意料,我也找到了搜狐新闻一直弹出的后台程序。

二、使用sysmon工具

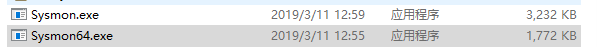

1.首先进入微软官网下载sysmon

2.在安装的目录下创建“20164313.xml”文件,内容如下:

<Sysmon schemaversion=3.10">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<!-- Do not log process termination -->

<ProcessTerminate onmatch="include" />

<!-- Log network connection if the destination port equal 443 -->

<!-- or 80, and process isn't InternetExplorer -->

<NetworkConnect onmatch="include">

<DestinationPort>443</DestinationPort>

<DestinationPort>80</DestinationPort>

<DestinationPort>4313</DestinationPort>

</NetworkConnect>

<NetworkConnect onmatch="exclude">

<Image condition="end with">iexplore.exe</Image>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

3.输入“sysmon64.exe -i ”安装sysmon

若提示“You need to launch as an Administrator”,以管理员身份打开命令行就可以了。

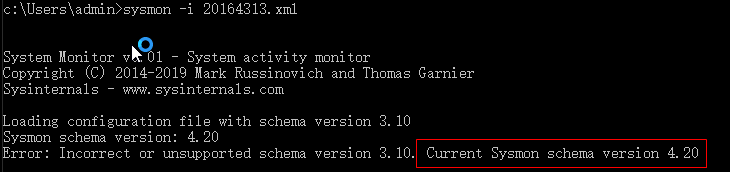

4.输入“sysmon64.exe -c 20164313.xml”配置sysmon

提示版本不同,将“20164313.xml”文件中 <Sysmon schemaversion="3.10"> 改为 <Sysmon schemaversion="4.20">

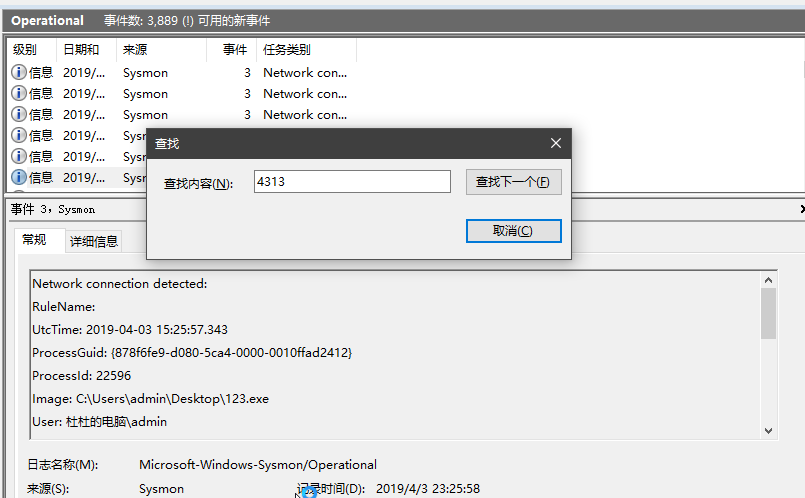

5.win10下,左下角开始菜单右击->事件查看器->应用程序和服务日志->Microsoft->Windows->Sysmon->Operational。在这里,我们可以看到按照配置文件的要求记录的新事件,以及事件ID、任务类别、详细信息等等。

6.

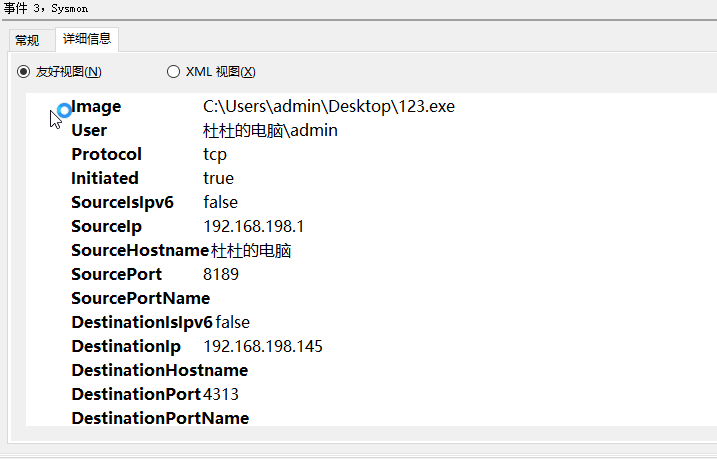

- 打开kali,运行木马文件,使其回连kali攻击机。查看日志,通过搜索关键字可以找到相关的后门文件:

打开详细信息,可以看到这个后门映像文件的具体位置、源IP和端口、目的IP和端口等。

2.2恶意软件分析

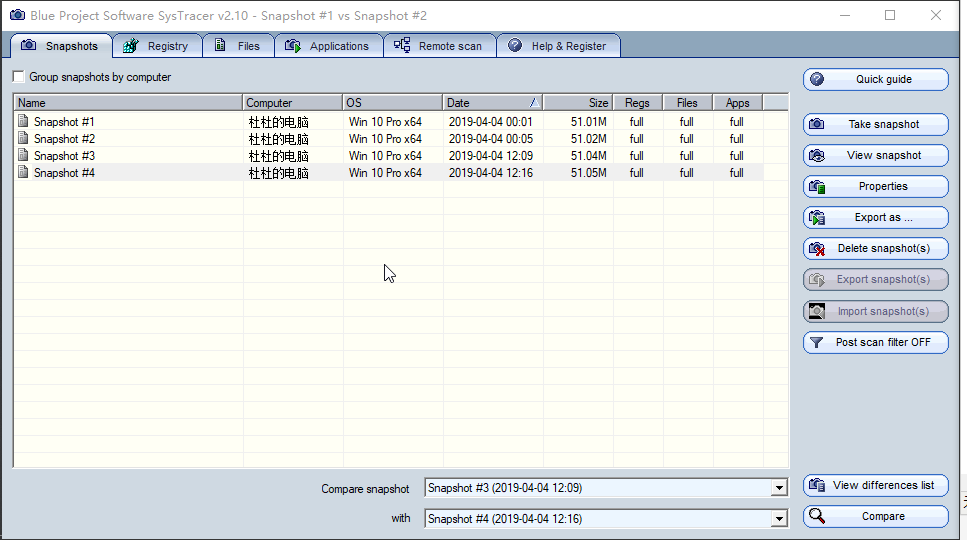

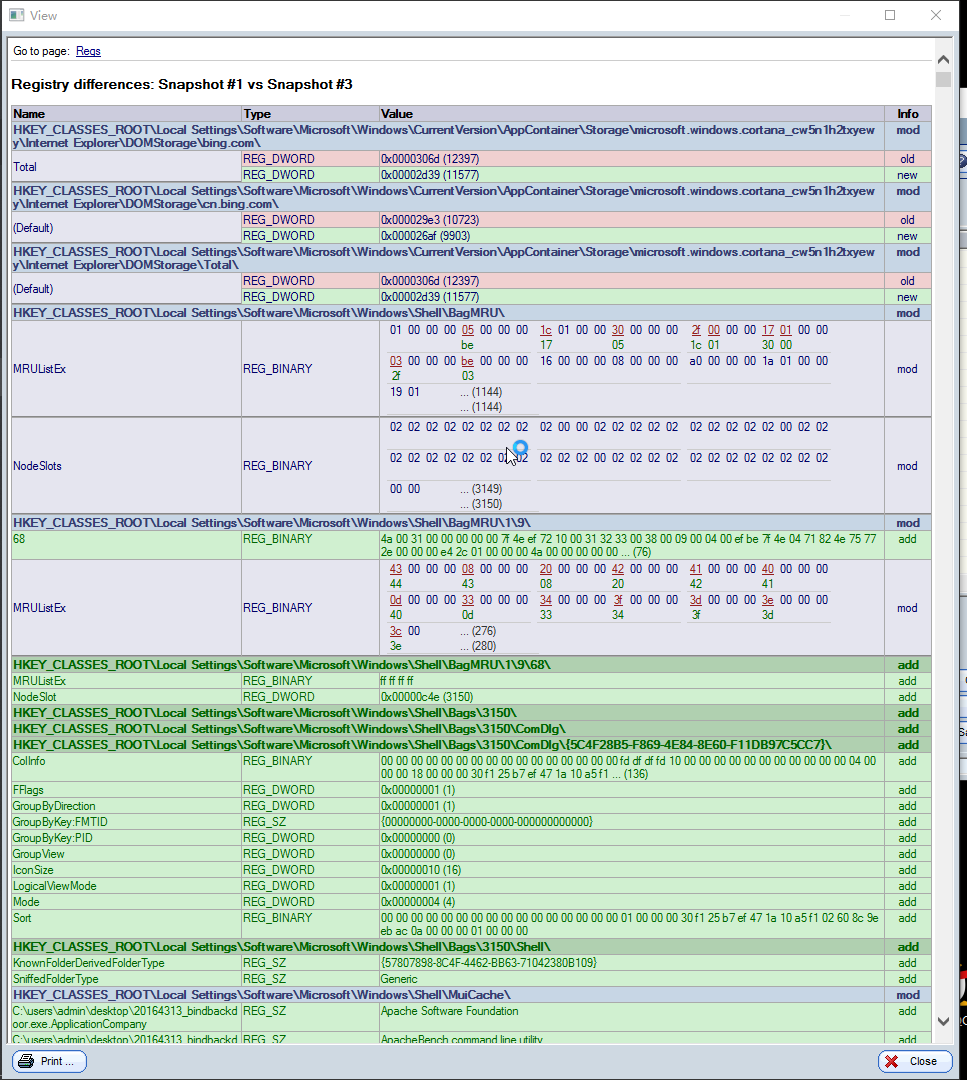

Systracer

抓以下四种状态的包:

snapshot#1.不做任何操作,系统自然状态

snapshot#2.启动后门回连

snapshot#3.安装后门到目标主机

snapshot#4.kali提权

关注以下三个问题:

1.读取、添加、删除了哪些注册表项?

2.读取、添加、删除了哪些文件?

3.连接了哪些外部IP,传输了什么数据?

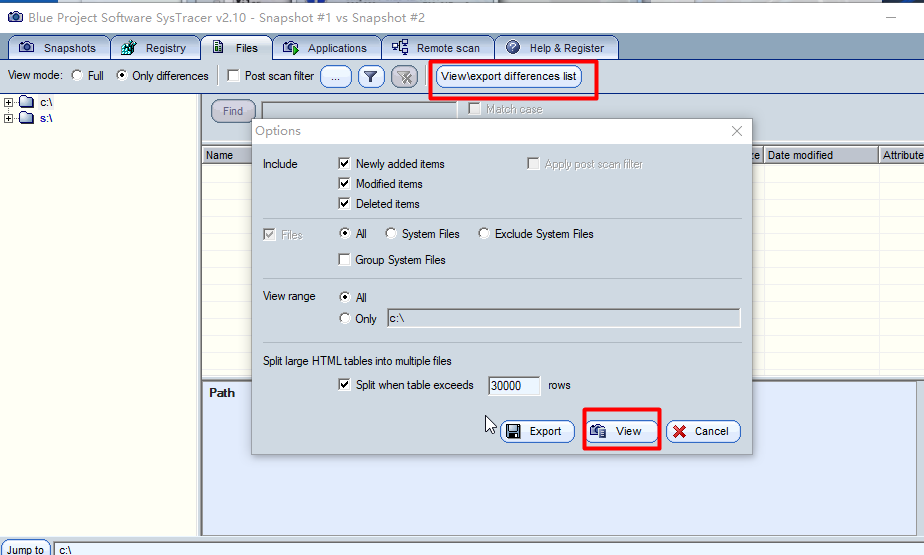

点击比较snapshot#1和snapshot#2

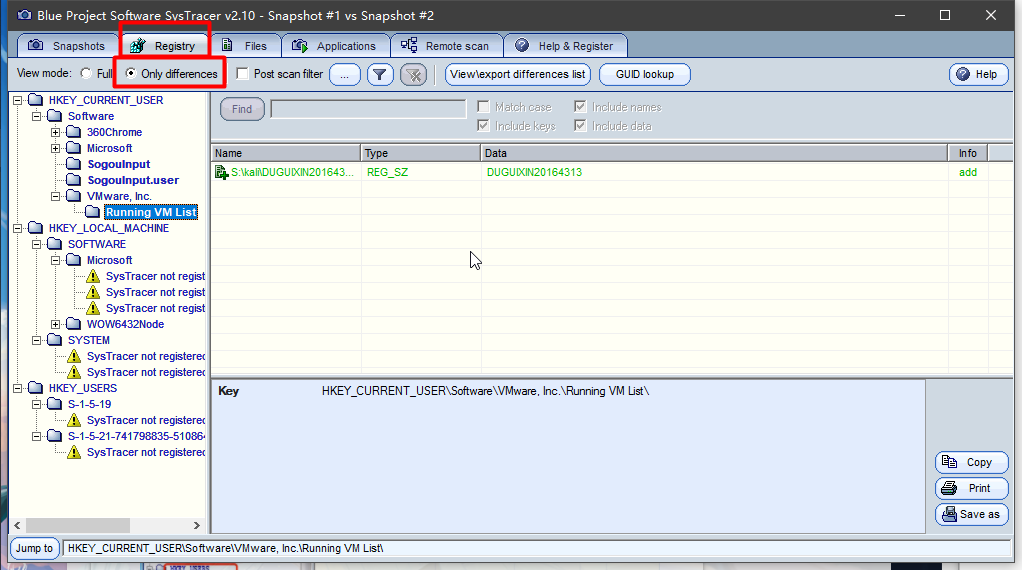

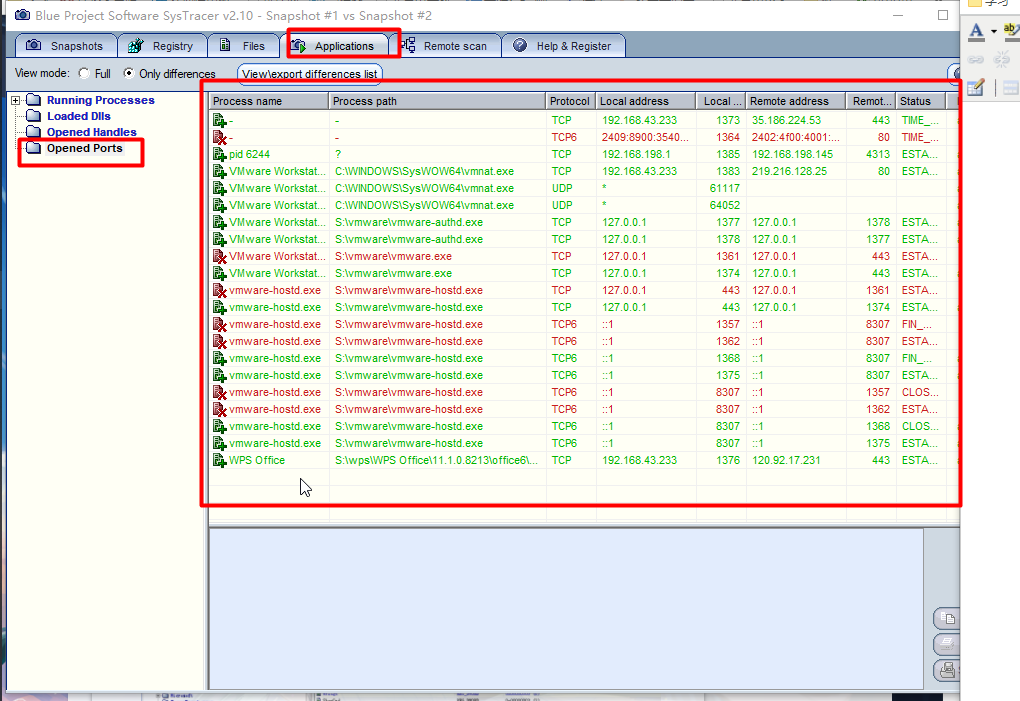

选择注册表项,选择仅差异,就可以看到变化的注册表项:

选择文件,浏览变化文件:

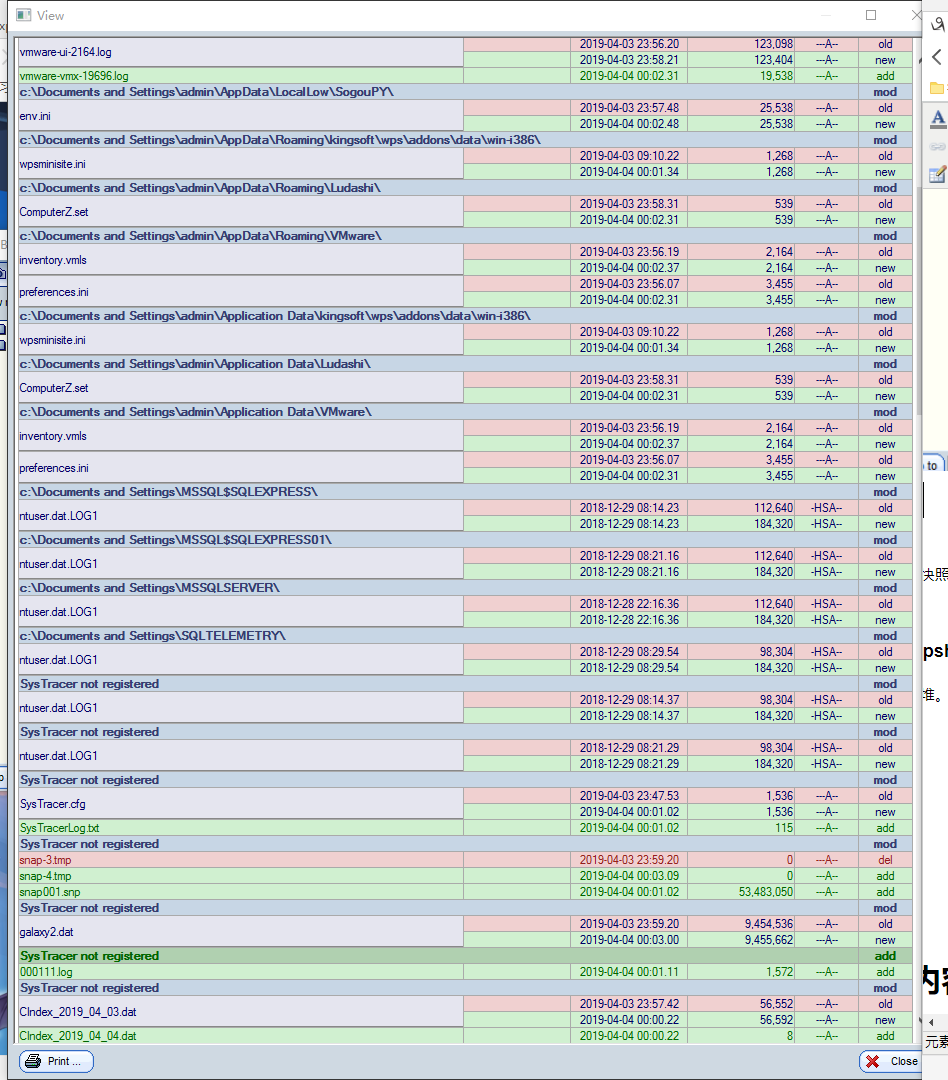

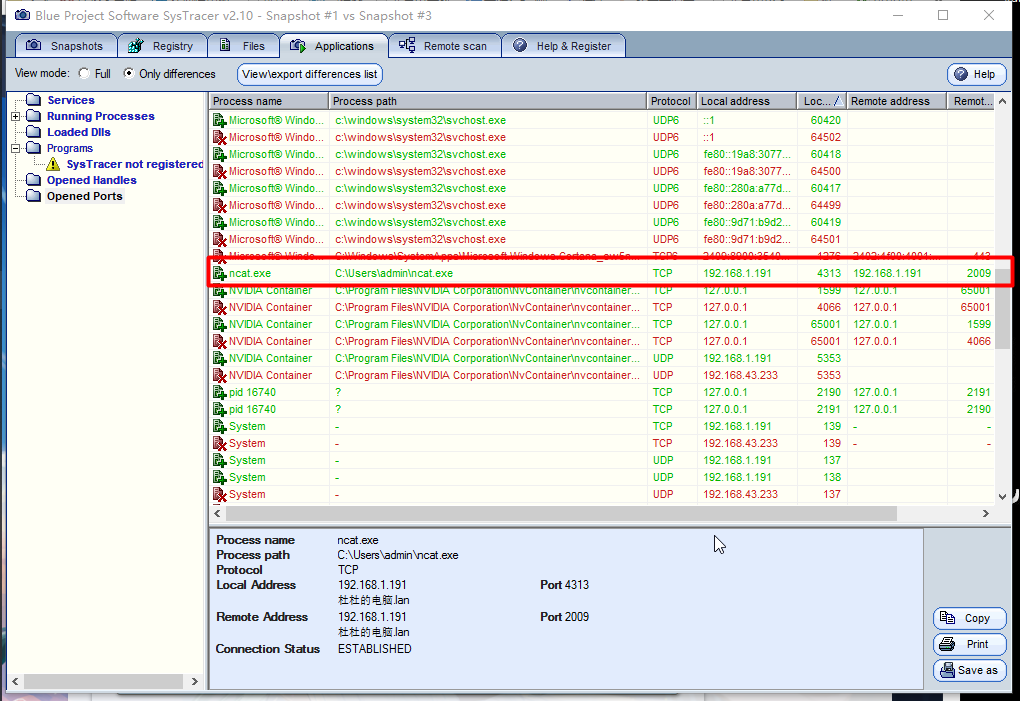

选择应用,打开端口,就可以看到ip连接情况

因为快照的时候打开其他软件,所以会有很多干扰项,需要自己仔细分析。

同上比较snapshot#1和snapshot#3

注册表一大堆。。。。看得脑壳疼

文件中可以看到后门程序被传至靶机中

可以看到ncat使用4313端口

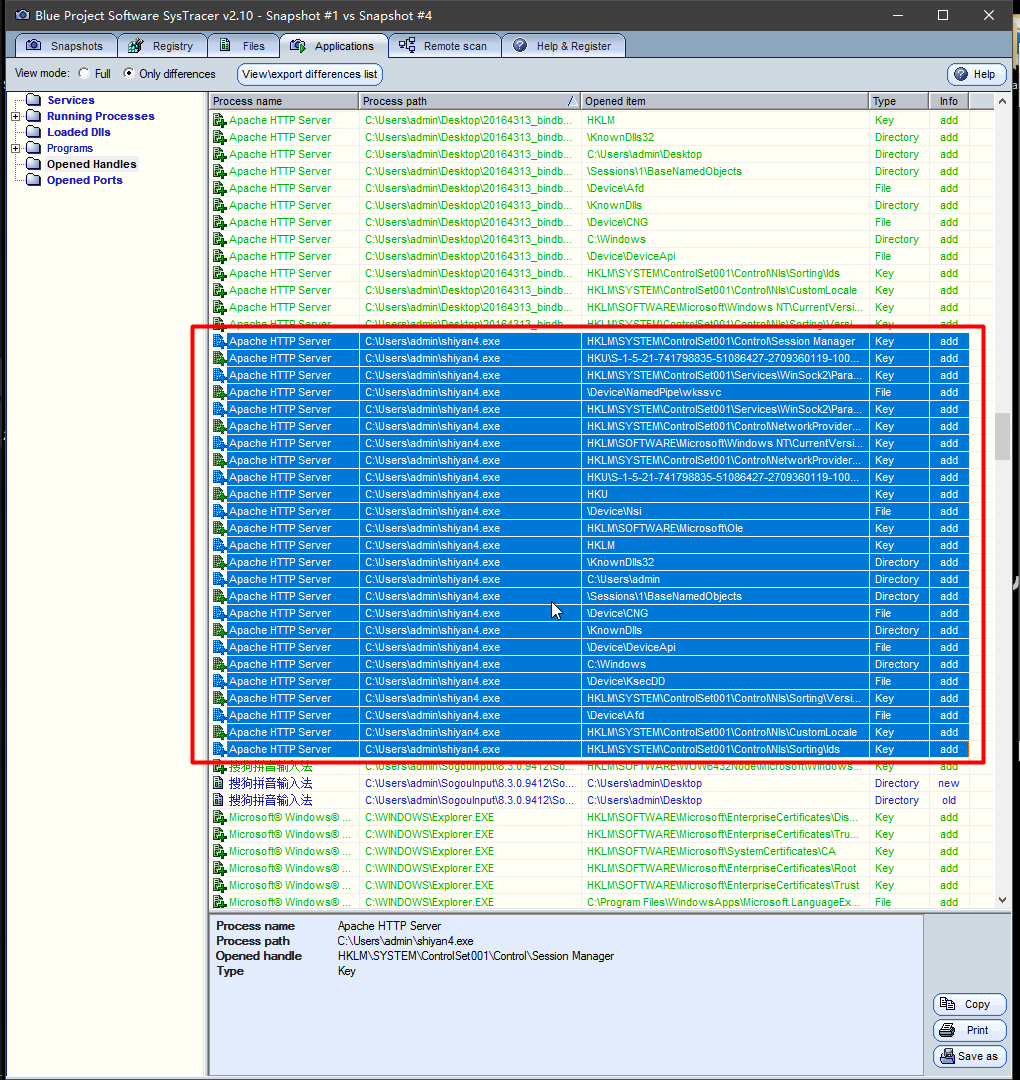

同上比较snapshot#1和snapshot#4

注册表中可以看到系统的shell被修改了

文件中,shiyan4.exe再此被修改。

应用程序选项中,可以看到后门程序的操作

端口选项中可以看到后门程序通过2043端口与靶机通信

3.报告内容

3.1实验后回答问题

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

答:利用sysmon工具,配置好想要监控的端口、注册表信息、网络连接等信息,通过其生成的日志文件进行查看。

利用wireshark查看数据包。

利用sysmon进行快照,对比注册表、文件等信息。

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

答:wireshark、systracer、process explorer等。

3.2实验总结与体会

这次实验难点在于分析捕获的连接和数据包,从海量的数据和文件中找到恶意文件不是一件简单的事,让我发现了自己的不足,也有所收获。

Exp4 恶意代码分析 20164313 杜桂鑫的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2或Exp3中生成后门 ...

- 2018-2019 20165237网络对抗 Exp4 恶意代码分析

2018-2019 20165237网络对抗 Exp4 恶意代码分析 实验目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后 ...

- 2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析

2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析 实验内容(概要) 一.系统(联网)运行监控 1. 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,逐步排查并且 ...

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析 - 实验任务 1系统运行监控(2分) (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP ...

- 2018-2019-2 20165239《网络对抗技术》Exp4 恶意代码分析

Exp4 恶意代码分析 实验内容 一.基础问题 1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. •使用w ...

- 2018-2019 20165235 网络对抗 Exp4 恶意代码分析

2018-2019 20165235 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件 ...

- 2018-2019-2 网络对抗技术 20162329 Exp4 恶意代码分析

目录 Exp4 恶意代码分析 一.基础问题 问题1: 问题2: 二.系统监控 1. 系统命令监控 2. 使用Windows系统工具集sysmon监控系统状态 三.恶意软件分析 1. virustota ...

- 20155312 张竞予 Exp4 恶意代码分析

Exp4 恶意代码分析 目录 基础问题回答 (1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. (2)如果 ...

- 2018-2019-2 《网络对抗技术》Exp4 恶意代码分析 Week6 20165311

2018-2019 20165311 网络对抗 Exp4 恶意代码分析 2018-2019 20165311 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控(2分) 恶意软件分析(1.5分) ...

随机推荐

- Vue源码之目录结构

Vue版本:2.6.9 源码结构图 ├─ .circleci // 包含CircleCI持续集成/持续部署工具的配置文件 ├─ .github // 项目相关的说明文档,上面的说明文档就在此文件夹 ├ ...

- NYOJ-15:括号匹配(二)

内存限制:64MB 时间限制:1000ms 特判: No 通过数:54 提交数:158 难度:6 题目描述: 给你一个字符串,里面只包含"(",")",&quo ...

- 我的代码-unsupervised learning

# coding: utf-8 # In[1]: import pandas as pdimport numpy as npfrom sklearn import treefrom sklearn.s ...

- hadoop MapReduce

简单介绍 官方给出的介绍是hadoop MR是一个用于轻松编写以一种可靠的.容错的方式在商业化硬件上的大型集群上并行处理大量数据的应用程序的软件框架. MR任务通常会先把输入的数据集切分成独立的块(可 ...

- SQL Server信息偏差影响表联结方式统计

SQL Server统计信息偏差影响表联结方式案例浅析 我们知道数据库中的统计信息的准确性是非常重要的.它会影响执行计划.一直想写一篇关于统计信息影响执行计划的相关博客,但是都卡在如何构造一个合适 ...

- socket端口绑定后通过bat干掉

@echo off::port为需要去绑定端口set port=8888for /f "tokens=5 delims= " %%a in ('netstat -ano ^|fin ...

- Ubuntu使用总结一

一.安装 Ubuntu桌面版与服务器版的不同之处桌面版面向个人电脑使用者,可以进行文字处理.网页浏览.多媒体播放和玩游戏.本质上说,这是一 个为普通用户所定制的多用途操作系统.另一方面,服务器版旨在充 ...

- 2050 Programming Competition

http://2050.acmclub.cn/contests/contest_show.php?cid=3 开场白 Time Limit: 2000/1000 MS (Java/Others) ...

- java web(二): servlet的简单使用和介绍

前言:通过编写一个servlet类,向浏览器发送hello world来阐述servlet. 一:创建动态web项目 1. 首先切换到javaEE视图. 在ecplise左边即项目管理器哪里右键点击新 ...

- windows进程查看

查看目前使用的端口 netstat -nao 查看目前运行程序的具体路径 命令行输入wmic接着输入process