contos防爆力破解密码

最近看了一篇文章ssh的爆力破解所以自己就做了一下防爆力破解denyhost

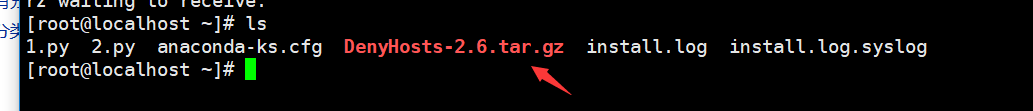

下载denyhost的软件包并上传的服务器下载地址https://sourceforge.net/projects/denyhosts/

ls查看

解压上传的denyhost包

tar -zxf DenyHosts-2.6.tar.gz

cd到解压的denyhost的包里

cd DenyHosts-2.6

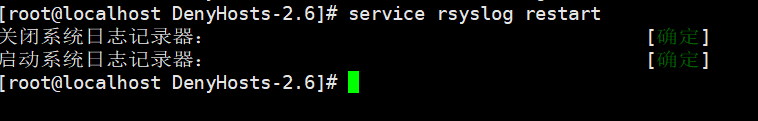

重启日志记录器

echo " " >/var/log/secure 这是清空

service rsyslog restart 这是重启

执行安装脚本

python setup.py install

进入到denyhost的目录

cd /usr/share/denyhosts/

cp 两个文件 并改名字

cp denyhosts.cfg-dist denyhosts.cfg

cp daemon-control-dist daemon-control

给daemo-control加权限

chown root daemon-control

chmod 700 daemon-control

开启daemon

./daemon-control start

创建软连接

ln -sf /usr/share/denyhosts/daemon-control /etc/init.d/denyhosts

并设为开机自启

chkconfig --add denyhosts

chkconfig --level 2345 denyhosts on

写到开机启动项

echo "/usr/share/denyhosts/daemon-control start" >> /etc/rc.local

修改配置文件

vim denyhosts.cfg

DAEMON_PURGE = 1y #一年后清除已经被禁止的ip

BLOCK_SERVICE = sshd #不允许访问ssh服务

DENY_THRESHOLD_INVALID = 5 #允许无效用户登录失败的次数

DENY_THRESHOLD_VALID = 5 #允许普通用户登录失败的次数

DENY_THRESHOLD_ROOT = 2 #允许root用户登录失败的次数

重启denyhosts

/etc/init.d/denyhosts restart

每次删除被封的ip时,也需要重启

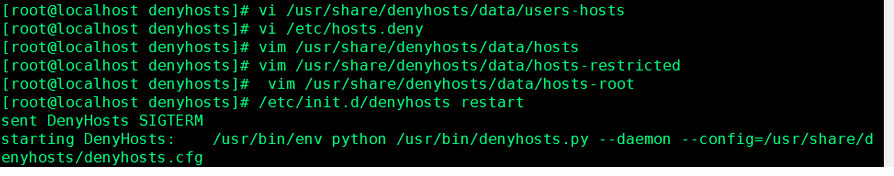

解除被封的ip

# vim /etc/hosts.deny

# vim /usr/share/denyhosts/data/users-hosts

# vim /usr/share/denyhosts/data/hosts

# vim /usr/share/denyhosts/data/hosts-restricted

# vim /usr/share/denyhosts/data/hosts-root

这些文件里删除被误封的ip后,重启denyhosts服务

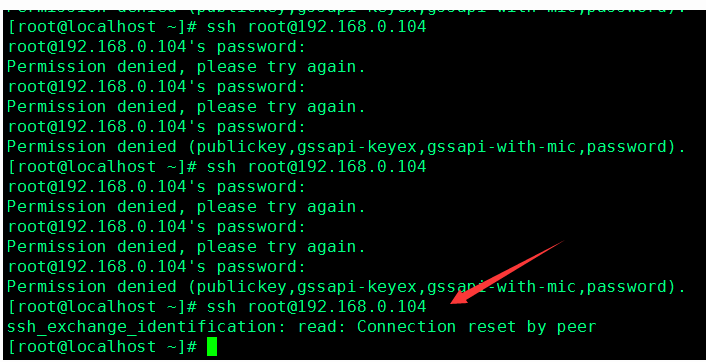

测试开始192.168.0.106是攻击者 192.168.0.104是服务器

ssh root@192.168.0.104 三次后

会显示无法连接ssh

[root@localhost ~]# ssh root@192.168.0.104

ssh_exchange_identification: read: Connection reset by peer

测试解封ip

在上诉配置文件里删除访问ip,重启服务

解封后继续ssh

到处 denyhosts完成

contos防爆力破解密码的更多相关文章

- Linux安全工具之fail2ban防爆力破解

一:简单介绍 fail2ban是一款实用软件,可以监视你的系统日志,然后匹配日志的错误信息(正则式匹配)执行相应的屏蔽动作 在企业中,有些很多人会开放root登录,这样就有机会给黑客造成暴力破解的机会 ...

- openssh安装、设置指定端口号、免密码登录、变量传递、防暴力破解

首先确保机器挂在好光盘镜像,然后查看软件包信息 [root@xuegod63 ~]# df -hFilesystem Size Used Avail Use% Mounted on/dev ...

- Odoo14 防暴力破解登录密码

1 # Odoo14 防暴力破解登录密码 2 # 主要工具:redis 3 # 实现思路:限制每个用户24小时内登录失败次数.连续超过5次失败后,需要等待一定时间后才能再次尝试登录 4 # 配置:在你 ...

- WordPress防暴力破解:安全插件和用.htpasswd保护WordPress控制面板

正在用Wordpress的博主们一定知道最近全球兴起的一波黑客锁定Wordpress暴力破解控制面板密码的风波了,据CloudFlare执行长Matthew Prince所说,所谓的暴力密码攻击是输入 ...

- python3爆力破解rtsp脚本

一.说明 hydra是说已实现了rtsp的爆力破解,但是使用时发现字典中明明已包含正确的用户名密码hydra却还没检测出来: 拦截数据包查看,感觉hydra只是尝试去匿名访问,并没有发送用户名密码去验 ...

- centos7防暴力破解五种方法

什么是暴力破解,简单来说就是对一个服务器进行无数次尝试登陆,并用不同的密码进行登陆直到可以登陆成功.暴力破解的基本步骤可以分为以下几步: 1. 找到对应的linux服务器 Ip地址 2.扫描端口 ...

- fail2ban的使用以及防暴力破解与邮件预警

fail2ban可以监视你的系统日志,然后匹配日志的错误信息(正则式匹配)执行相应的屏蔽动作(一般情况下是防火墙),而且可以发送e-mail通知系统管理员! fail2ban运行机制:简单来说其功能就 ...

- [典型漏洞分享]YS的防暴力破解设计存在缺陷

YS使用的防暴力破解机制存在缺陷,该缺陷可被用于暴力破解其它用户密码[高] 问题描述: YS在用户登录页面设置了验证码机制,当用户输入密码错误次数达到3次时,再次登录需要验证码以防止攻击者进行暴力破解 ...

- 为什么现在更多需要用的是 GPU 而不是 CPU,比如挖矿甚至破解密码?

作者:Cascade链接:https://www.zhihu.com/question/21231074/answer/20701124来源:知乎著作权归作者所有,转载请联系作者获得授权. 想要理解G ...

随机推荐

- Python 协程实现socket并发

socket多并发 socket可以实现单个客户端进行请求访问,它可以通过socketserver来实现并发功能呢,socketserver是通过启用多线程实现并发,在这里我们也可以通过gevent协 ...

- 内置函数filter()和匿名函数lambda解析

一.内置函数filter filter()函数是 Python 内置的一个高阶函数,filter()函数接收一个函数 f 和一个list,这个函数 f 的作用是对每个元素进行判断,返回由符合条件迭代器 ...

- 获奖感想和python学习心得

一,获奖感想 很荣幸能成为小黄杉的获得者,也很感谢老师对我的这份鼓励和期望.回顾本学期的python学习中,我从一名对编程一无所知的小白,成为一名刚入门的程序猿.首先,我要感谢我的任课老师娄嘉鹏老师, ...

- MyBatis进阶(三)

MyBatis批量新增数据 1. 传统的JDBC批量插入数据 使用for循环 创建连接 获取连接 创建sql语句,交给连接 使用for循环新增数据 提交连接 使用批处理 两者都存在严重的效率问题,代码 ...

- P3649 [APIO2014]回文串

思路 回文自动机 回文自动机的fail[i]就是编号为i的这个字符串的最长的回文后缀的编号,然后len[i]表示编号为i的回文串的长度,cnt[i]表示编号为i的回文串的出现次数 然后trans边就是 ...

- js打开新页面的方式:

1.超链接<a href="http://www.jb51.net" title="脚本之家">Welcome</a>等效于js代码wi ...

- [从零开始搭网站八]CentOS使用yum安装Redis的方法

1.由于centOS官方yum源里面没有Redis,这里我们需要安装一个第三方的yum源,这里用了fedora的epel仓库 yum install epel-release 安装过程中会有让你确认的 ...

- 元注解——java.lang.annotation.Target(1.8)

参考资料:https://docs.oracle.com/javase/8/docs/api/java/lang/annotation/Target.html 普通注解’只能用来注解’代码’,而’元注 ...

- 使用python内置库matplotlib,实现折线图的绘制

环境准备: 需要安装matplotlib,安装方式: pip install matplotlib 直接贴代码喽: #引入模块 from matplotlib import pyplot,font_m ...

- vue query或params传参

1.query 传递端: this.$router.push({ path:"/AccountFP", query:{ id:row.id, userId:row.userId } ...