k8s基于RBAC的访问控制(用户授权)

kubernetes的API Server常用的授权插件有:

Node、ABAC、RBAC、Webhook

我们重点说一下RBAC的访问控制逻辑

RBAC(Role base access control)基于角色的访问控制

涉及到的资源类型:

Role #角色,基于名称空间下的资源

RoleBinding #角色绑定,基于名称空间下的资源

ClusterRole #集群角色,基于集群级别下的资源

ClusterRoleBinding #集群角色绑定,基于集群级别下的资源

其中,Role和Role是针对于名称空间级别,授予其所在名称空间范围内的许可权限。

而ClusterRole和ClusterRoleBinding是针对于集群级别,授予其所在集群范围内的许可权限。

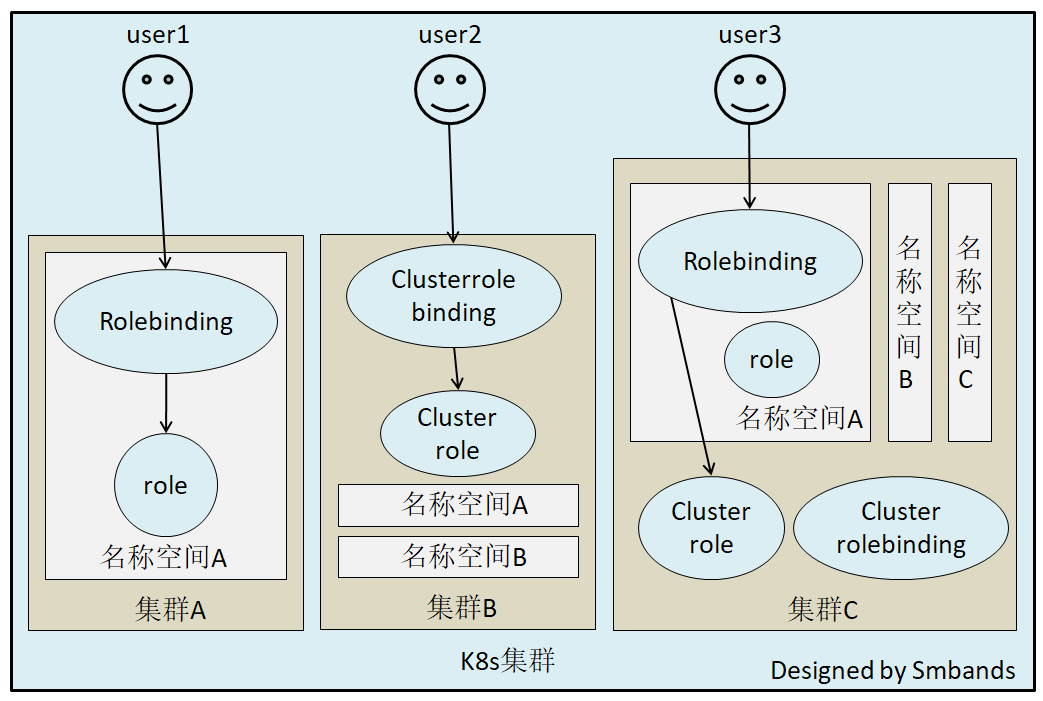

原理如图:

1.将user1通过rolebinding绑定到role,则该用户将拥有role定义的权限,但操作范围只能是role所在的名称空间。

2.将user2通过clusterrolebinding绑定到clusterrole,则该用户拥有clusterrole定义的权限,操作范围是clusterrole所在集群。

3.将user3通过rolebinding绑定到clusterrole,则该用户拥有clusterrole定义的权限,但操作范围只能是rolebinding所在名称空间。

使用k8s资源配置清单的书写格式(yaml文件)的便捷方法,快速获取资源清单的基本框架:

创建角色:kubectl ceate role ROLE_NAME --verb=ACTION --resource=KIND --dry-run -o yaml >role-damo.yaml

创建角色绑定:kubectl create rolebinding ROLEBINDING_NAME --role=ROLE_NAME --user=USER_NAME --dry-run -o yaml > rolebinding.yaml

创建集群角色:kubectl create clusterrole CLUSTERROLE_NAME --verb=ACTION --resource=KIND --dry-run -o yaml > cluster-role.yaml

创建集群角色绑定:kubectl create clusterrolebinding CLUSTERROLEBINDING_NAEM --clusterrole=CLUSTERROLE_NAME --user=USER_NAME --dry-run -o yaml > cluster-binding.yaml

注:这些资源对象的修改会立即生效的

--verb:是动作名称如:get,list,watch等。

--resource:是资源类型如:pods,deploy,svc等;注意这里如果写入namespaces是无用的,因为role就是在namespace级别的,而namespaces选项是集群级别的。

--dry-run:运行这条命令,但不生效,常用于测试。

--role:是集群中现已存在的role资源对象。

--user:填写集群中现已存在的用户。或创建完rolebinding后创建这个用户。

--clusterrole:是集群中现已存在的clusterrole资源对象。

资源清单书写格式:

role\clusterrole(两个role写法差不多):

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRole

metadata:

name: smbands-cluster-role

rules:

- apiGroups: #apigroups是包含资源的apigroup的名称。如果指定了多个API组,对其中一个将允许任何API组中的枚举资源。

- ""

resources: #写资源类型

- pods

- services

- namespaces

verbs: #写授权动作

- get

- list

- watch

- apiGroups:

- extensions

resources:

- deployments

verbs:

- get

- list

- watch

rolebinding\clusterrolebinding(两个binding写法差不多):

apiVersion: rbac.authorization.k8s.io/v1

kind: RoleBinding

metadata:

name: smbands-binding

roleRef:

apiGroup: rbac.authorization.k8s.io #apigroup是被引用资源的组。

kind: ClusterRole #正在引用的资源类型(role或clusterrole)。

name: smbands-cluster-role #定义role或clusterrole时定义的资源名称。

subjects:

- apiGroup: rbac.authorization.k8s.io #这个apiGroup是参考类,默认对于ServiceAccount是"",默认对于用户或组是"rbac.authorization.k8s.io"

kind: User #用户类型:User,Group,ServiceAccount.

name: smbands #用于绑定的集群中的用户名。

k8s基于RBAC的访问控制(用户授权)的更多相关文章

- k8s 基于RBAC的认证、授权介绍和实践

在K8S中,当我们试图通过API与集群资源交互时,必定经过集群资源管理对象入口kube-apiserver.显然不是随随便便来一个请求它都欢迎的,每个请求都需要经过合规检查,包括Authenticat ...

- .NET环境下基于RBAC的访问控制

.NET环境下基于RBAC的访问控制 Access Control of Application Based on RBAC model in .NET Environment 摘 要:本文从目前信息 ...

- 普通程序员看k8s基于角色的访问控制(RBAC)

一.知识准备 ● 上一节描述了k8s的账户管理,本文描述基于角色的访问控制 ● 网上RBAC的文章非常多,具体概念大神们也解释得很详细,本文没有站在高屋建瓴的角度去描述RBAC,而是站在一个普通程序员 ...

- RBAC(基于角色的访问控制)用户权限管理数据库设计

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联.简单地说,一个用户拥有若干角色,每一个角色拥有若干权限.这样,就构造成“用户-角色- ...

- Kubernetes 基于 RBAC 的授权(十六)

目录 一.RBAC介绍 1.1.角色和集群角色 1.2.RoleBinding 和 ClusterRoleBinding 1.3.资源 1.4.主体 二.命令行工具 2.1.kubectl creat ...

- k8s之RBAC授权模式

导读 上一篇说了k8s的授权管理,这一篇就来详细看一下RBAC授权模式的使用 RBAC授权模式 基于角色的访问控制,启用此模式,需要在API Server的启动参数上添加如下配置,(k8s默然采用此授 ...

- RBAC基于角色的访问控制

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联.简单地说,一个用户拥有若干角色,每一个角色拥有若干权限.这样,就构造成"用 ...

- RBAC(Role-Based Access Control,基于角色的访问控制)

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联.简单地说,一个用户拥有若干角色,每一个角色拥有若干权限.这样,就构造成“用户-角色- ...

- RBAC(Role-Based Access Control)基于角色的访问控制

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联.简单地说,一个用户拥有若干角色,每一个角色拥有若干权限.这样,就构造成"用 ...

随机推荐

- Python----Anaconda + PyCharm + Python 开发环境搭建(使用pip,安装selenium,使用IDLE)

1.Python开发中会用到的工具下载地址 FireBug插件安装地址:https://addons.mozilla.org/en-US/firefox/addon/firebug/ FirePath ...

- 机器学习读书会的分享 - Reinforcement Learning: An Introduction 第4-6章

我在机器学习读书会的分享slides,关于DP.MC.TD方法: https://mp.weixin.qq.com/s/r8wZw4iZwFCz0nnakutY3Q 内容如下:

- 牛客网Java刷题知识点之基本数据类型参数传递和引用数据类型参数传递图解

不多说,直接上干货! //基本数据类型参数传递 class Demo { public static void main(String[] args) { ; show(x); System.out. ...

- 一次Zookeeper 扩展之殇

一.背景 基于公司发展硬性需求,生产VM服务器要统一迁移到ZStack 虚拟化服务器.检查自己项目使用的服务器,其中zookeeper集群中招,所以需要进行迁移. 二.迁移计划 为了使迁移不对业务产生 ...

- jQuery对ajax的支持

有load,get,post和ajax四个方法都可以,其中后三个直接使用$.xx调用 使用方法大致相同,这里只介绍get和post方法 -------------------------------- ...

- java 中的阻塞队列

1.什么是阻塞队列: 支持阻塞的插入方法,意思是当队列满时,队列会阻塞插入元素的线程,知道队列不满. 支持阻塞的移除方法:意思是在队列为空时,获取元素的线程会等待队列变为非空. 插入和移除操作的4种处 ...

- hibernate log4j2输出sql带参数

网上有很多是输出sql ,参数以?的形式,后面输出参数binding的log,还要自己拼接特别麻烦:这里整理下输出原生sql的方法.组件是log4jdbc 1: 修改pom.xml,确定有下面的配置, ...

- <linux下extmail服务的搭建>

下载2个软件包: extmail-1.1.0.tar.gz extman-1.1.tar.gz 下载地址:http://www.cpan.org/ 创建extsuite目录 mkdir /va ...

- KBEngine warring项目源码阅读(三) 实体文件与Account处理

上一篇开始,我们就提到了一个概念,并且进行了初步的运用,这个概念就是实体. KBE中的实体是一个很重要的概念,可以说,有了实体就有了一切. 我们首先接着上一章的内容,来看Account.def对应的实 ...

- RabbitMQ:消息发送确认 与 消息接收确认(ACK)

默认情况下如果一个 Message 被消费者所正确接收则会被从 Queue 中移除 如果一个 Queue 没被任何消费者订阅,那么这个 Queue 中的消息会被 Cache(缓存),当有消费者订阅时则 ...