20155232《网络对抗》Exp7 网络欺诈防范

20155232《网络对抗》Exp7 网络欺诈防范

一、实践内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

(1)简单应用SET工具建立冒名网站 (1分)

(2)ettercap DNS spoof (1分)

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

二、实践过程记录

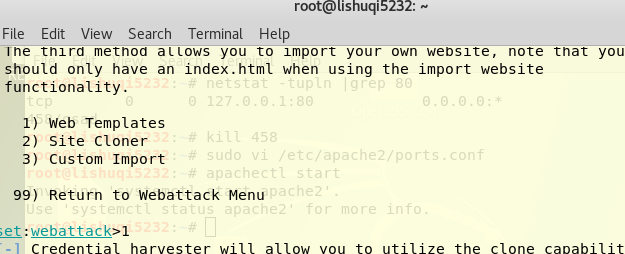

简单应用SET工具建立冒名网站

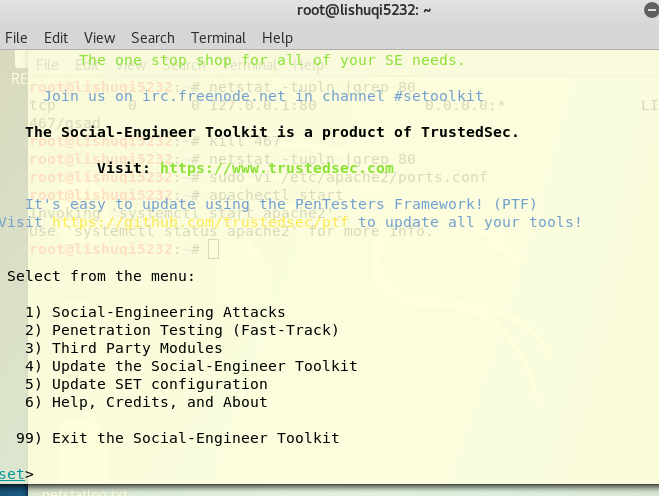

- 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端口改为80,先在kali中使用

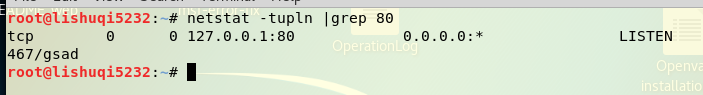

netstat -tupln |grep 80

指令查看80端口是否被占用:

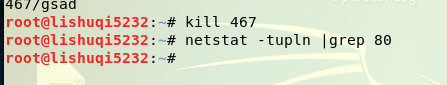

- 由上图可以看出我的80端口已经被占用,所以需要杀死该进程,使用命令

kill +进程号

杀死该进程:

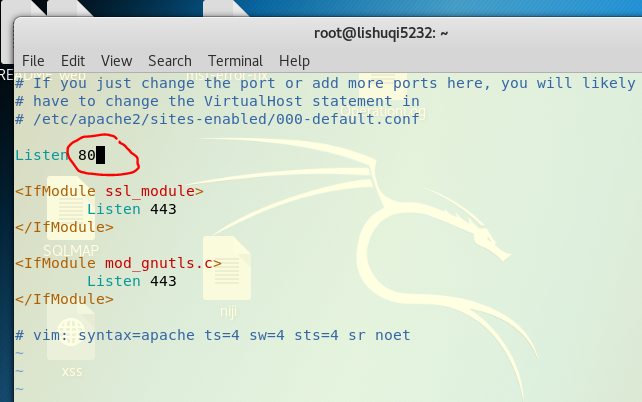

- 使用

sudo vi /etc/apache2/ports.conf

指令修改Apache的端口配置文件,如图所示,将端口改为80:

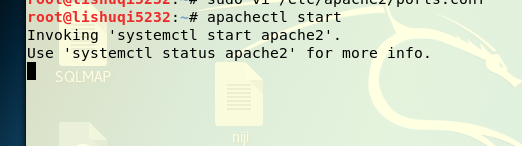

- 输入命令

apachectl start

开启Apache服务,接着按

Ctrl+Shift+T

打开一个新的终端窗口,输入

setoolkit

打开SET工具:

选择1进行社会工程学攻击:

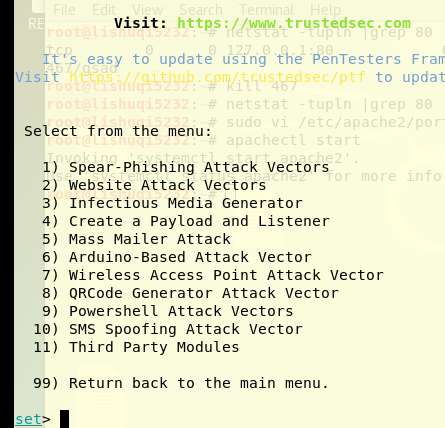

接着选择2即钓鱼网站攻击向量:

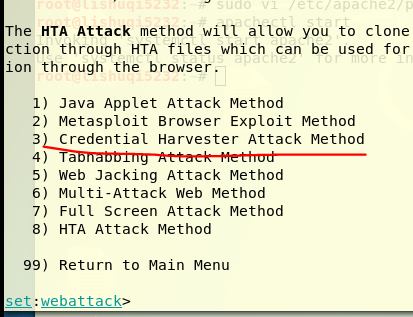

选择3即登录密码截取攻击:

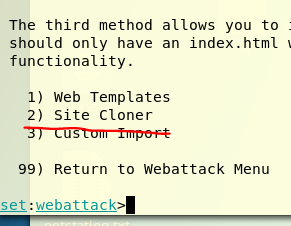

选择2进行克隆网站:

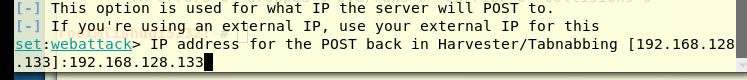

输入kali的IP地址

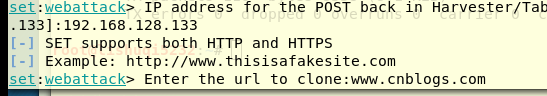

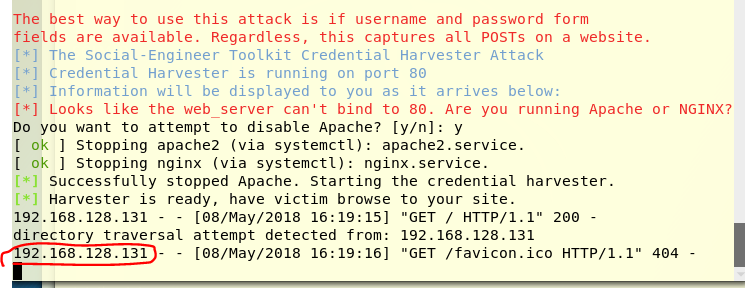

按照提示输入要克隆的url之后,这里我选择博客园,用户登录密码截取网页已经在攻击机的80端口上准备就绪:

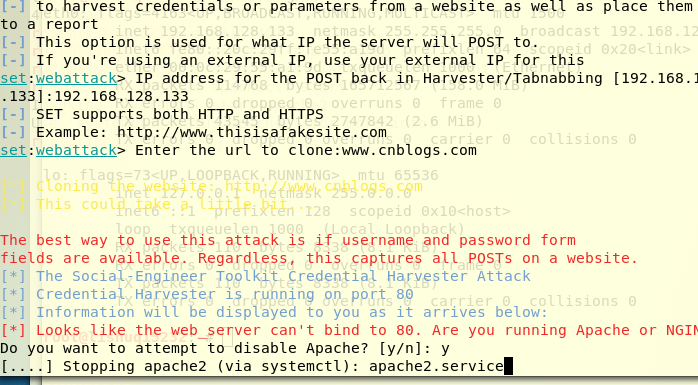

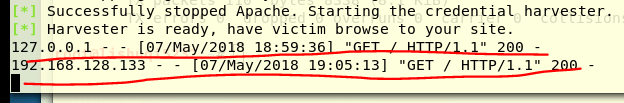

选择yes,如下图所示钓鱼网站搭建成功。

- 检测钓鱼网站是否生成成功,在Kali上登录主机的回环地址127.0.0.1看是否会跳转到自己当初键入的URL下,是则成功:

- 在kali端的/var/www/html的文件夹下,会自动生成一个以攻击时间命名的文件,还有生成的index.html文件:

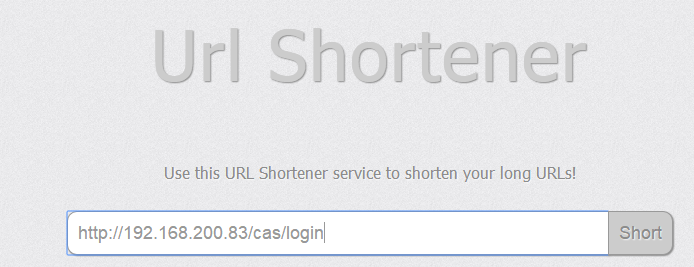

注意:为了能够更好的迷惑别人,我们可以将要克隆的url对其进行一定的伪装,可以找一个短网址生成器,可将IP地址变成一串短网址

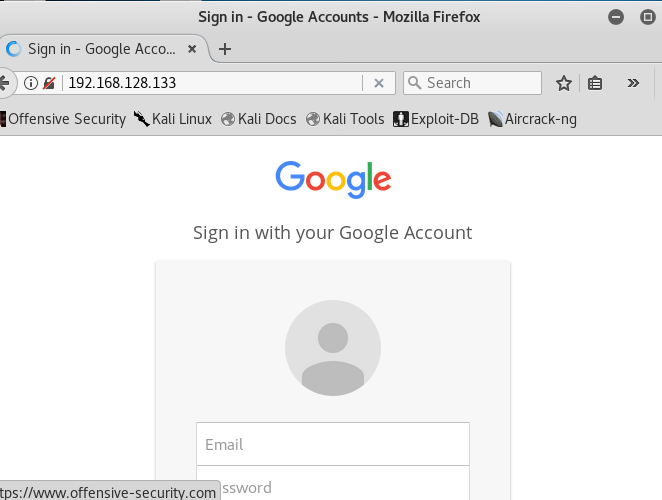

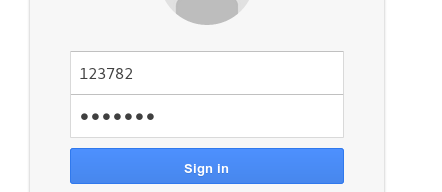

- 在浏览器输入kali的IP地址

192.168.128.133

显示了我的钓鱼网站页面,Kali(攻击机)的终端上也显示了连接信息。

在博客园中输入登陆的相关信息,查看kali终端的反应,结果没有任何反应,,,,失败了。。看来这种攻击方式对于这种高端网址没有什么卵用哈哈哈

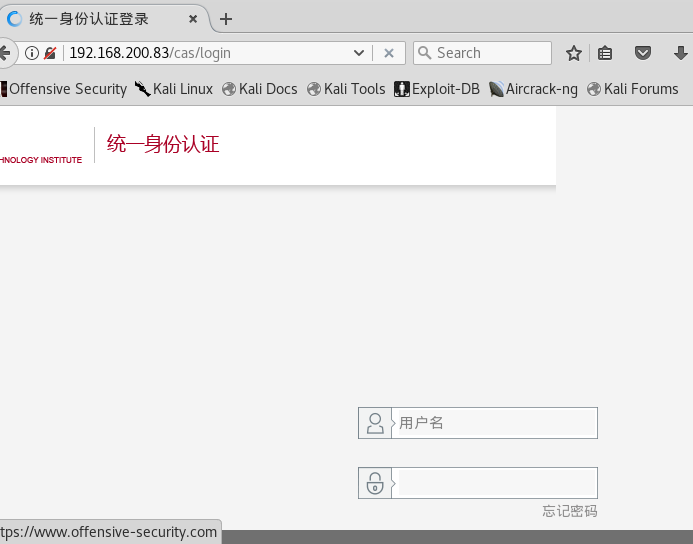

- 更改为教务系统进行攻击,首先需要进行将我们的IP地址变成一串短网址:

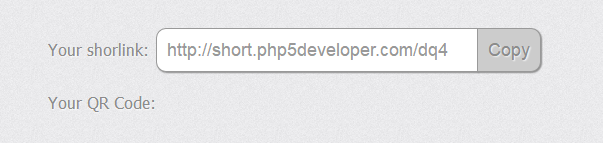

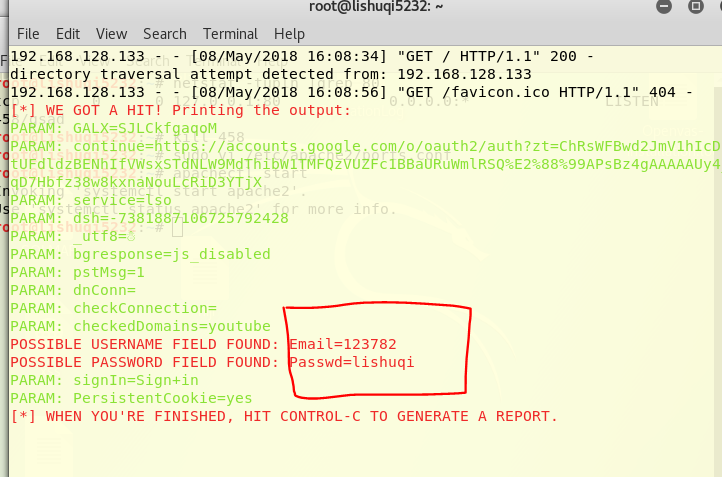

- 接着在网站上输入用户名、密码和验证码就会被SET工具记录下来,有多少个用户输入就会记录多少:

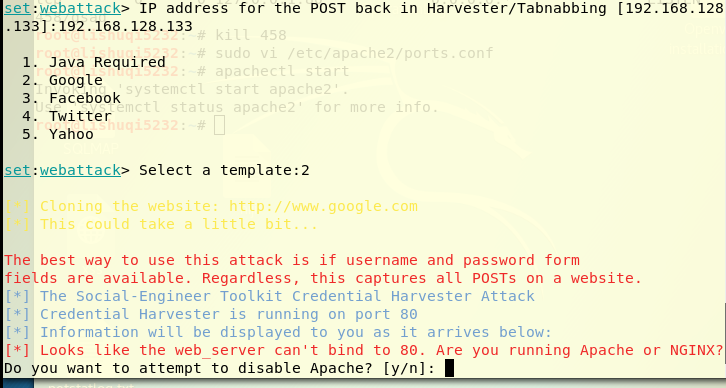

网页版克隆攻击

之前的都一样,只有以下和之前的不一样选的是1

然后选择google是2,成功生成钓鱼网站:

成功获取密码和邮箱地址:

ettercap DNS spoof

- 先使用指令

ifconfig eth0 promisc

将kali网卡改为混杂模式;

- 输入命令

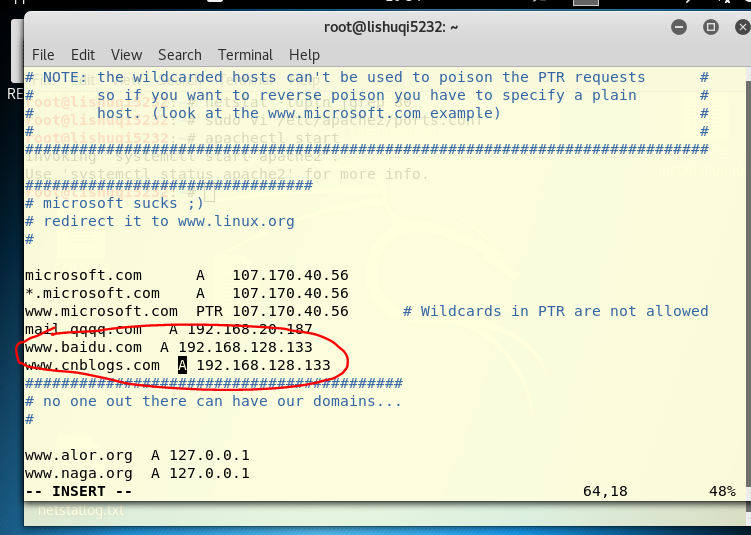

vi /etc/ettercap/etter.dns

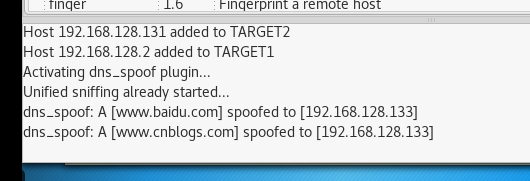

对DNS缓存表进行修改,如图所示,我添加了一条对博客园网站和百度的DNS记录,图中的IP地址是我的kali主机的IP:

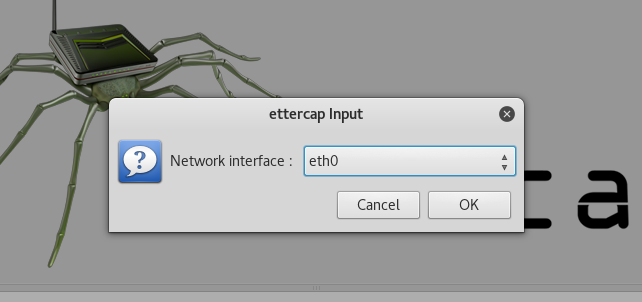

- 输入

ettercap -G

指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的

Sniff——>unified sniffing

,然后在弹出的界面中选择

eth0->ok

,即监听eth0网卡:

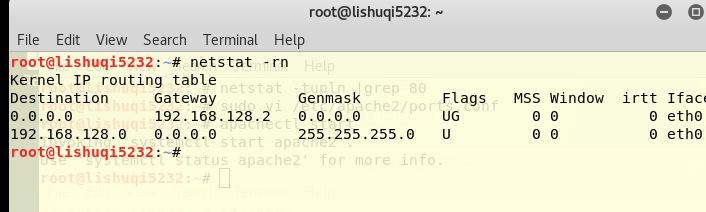

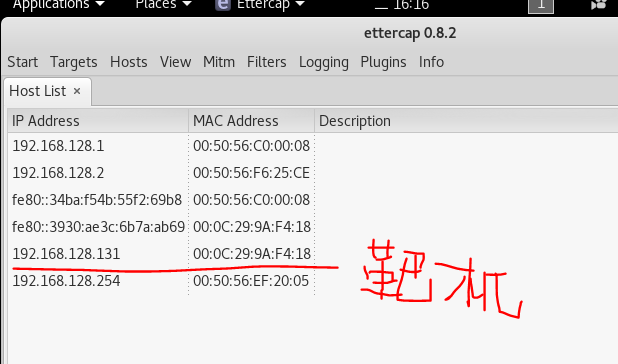

在kali中查询网关ip:

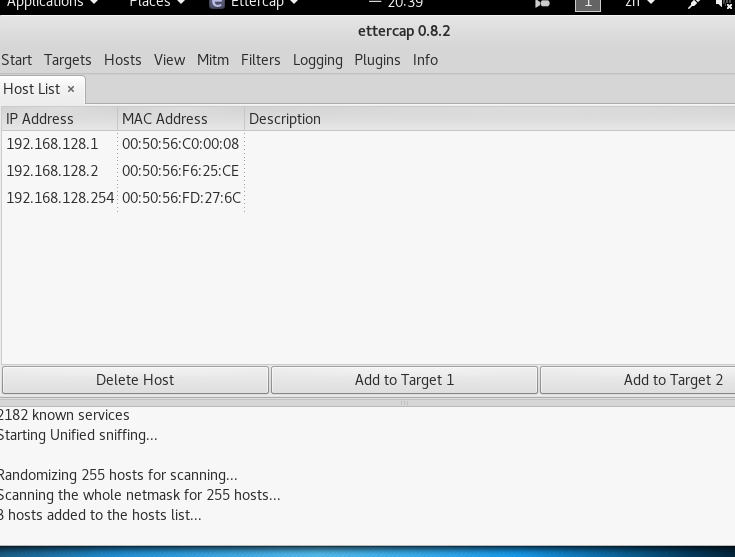

在工具栏中的Hosts下先点击

Scan for hosts

扫描子网,再点击

Hosts list

查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2

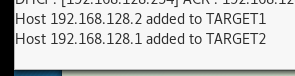

- 选择

Plugins—>Manage the plugins

,在众多插件中选择DNS欺骗的插件:

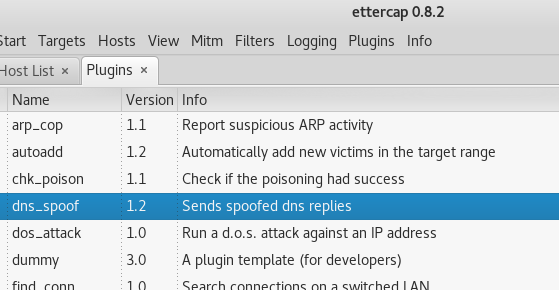

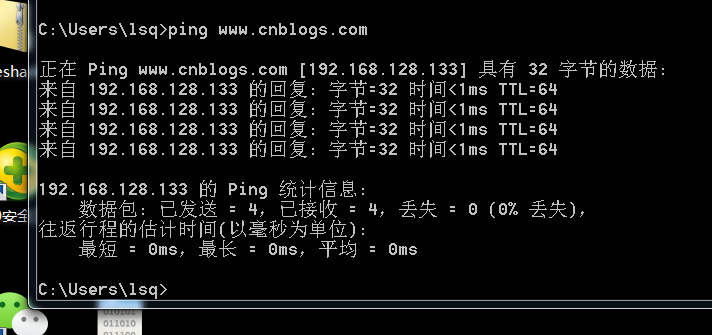

- 然后点击左上角的start选项开始嗅探,此时在靶机中用命令行

ping www.cnblogs.com

ping www.baidu.com

会发现解析的地址是我们kali的IP地址:

- 此时在ettercap上也显示两条捕获记录:

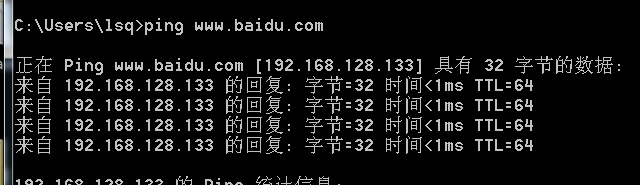

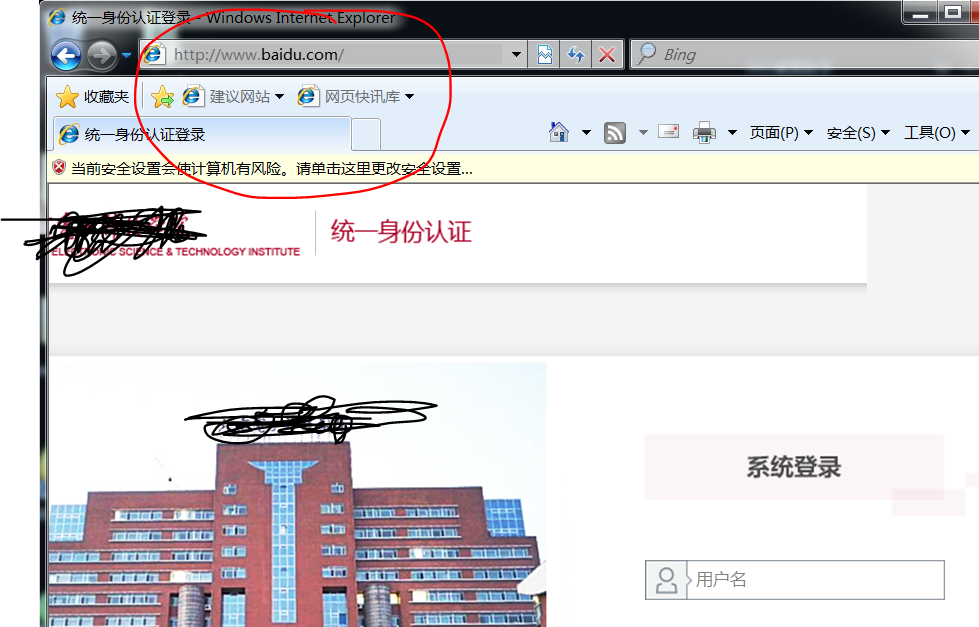

结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

这个实验是上面两个的集合,需要重新做上面两个部分,主要是先利用第一个实验中的步骤先克隆一个登录页面(即伪装的教务系统网站),然后再通过第二个实验实施DNS欺骗,接着在靶机上输入百度的网址

www.baidu.com

,可以发现成功登录了我的钓鱼网站:

注意:查询网关ip用:

netstat -rn

三、实验后回答问题

(1)通常在什么场景下容易受到DNS spoof攻击

在同一局域网下比较容易受到DNS spoof攻击,修改目标主机的DNS缓存表,达到DNS欺骗

(2)在日常生活工作中如何防范以上两攻击方法

- 不随意连接公共WiFi

- 打开网页的时候注意看其ip地址,防止被冒名

四、实验总结与体会

通过这次实验,让我对url攻击和dns攻击有了更深的认识,这次试验更能联系实际,在微信中经常会收到一些链接什么中奖之类的,经常就会上当受骗,往往是一个钓鱼网站,当你点进去之后,会让你输入个人信息,最后盗走你的个人信息。所以我们平时还是要提高一些警惕性,对于一些陌生的链接千万不要去点。

20155232《网络对抗》Exp7 网络欺诈防范的更多相关文章

- 20155309南皓芯 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155227《网络对抗》Exp7 网络欺诈防范

20155227<网络对抗>Exp7 网络欺诈防范 实践内容(3.5分) 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建 ...

随机推荐

- Nginx基本的安全优化

为了防止nginx出现软件漏洞,我们要对nginx软件服务加强一些安全性,下面就介绍一下基本的安全优化 1.隐藏nginx版本号: 想要隐藏,首先我们要了解所使用软件的版本号,我们可以在Linux中查 ...

- Linux 配置iso系统盘为本地yum源

Linux配置iso系统盘为本地yum源 by:授客 QQ:1033553122 1.目的 安装软件时,经常会遇到包或类库的依赖性问题,为此,我们可以通过yum命令安装软件,尽量避免出现繁琐的软件 ...

- 利用ListView批量删除item

利用CheckBox选中一个或多个item,最后批量删除它们. 程序运行效果图如下: package com.test.adapter; import java.util.ArrayList; imp ...

- 构建第一个SpringBoot工程

学习和使用 SpringBoot 有一段时间了,现在开始陆陆续续会总结归纳 SpringBoot 学习中遇到的相关知识点. SpringBoot 设计目的是用来简化新Spring应用的初始搭建以及开发 ...

- TLS 1.0协议

TLS1.0 协议发布于1999年初.该协议可在Internet中提供给通信双方一条私有信道,即对通信消息进行加密.该协议主要描述了通信密钥协商的方法与通信格式的定义.分别由TLS Handshake ...

- 【python】python之tuple元组

tuple特性 python的tuple与列表类似,不同之处在于tuple的元素不能修改. tuple使用小括号,列表使用方括号. tuple创建很简单,只需要在括号中添加元素,并使用逗号隔开即可. ...

- [POWERSHELL] [.net 3.5] [Windows Server] 在Windows Server上安装.NET3.5

Install-WindowsFeature Net-Framework-Core -source \\network\share\sxs

- IE中操作粘贴板复制和粘贴

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...

- 从PFX文件中获取私钥、公钥证书、公钥

https://blog.csdn.net/ZuoYanYouYan/article/details/77868584 该类具体功能:根据pfx证书得到私钥.根据私钥字节数组获取私钥对象.根据公钥字节 ...

- OpenGL超级宝典笔记——贝塞尔曲线和曲面(转)

http://my.oschina.net/sweetdark/blog/183721 参数方程表现形式 在中学的时候,我们都学习过直线的参数方程:y = kx + b;其中k表示斜率,b表示截距(即 ...