ctfhub技能树—信息泄露—hg泄露

打开靶机

查看页面信息

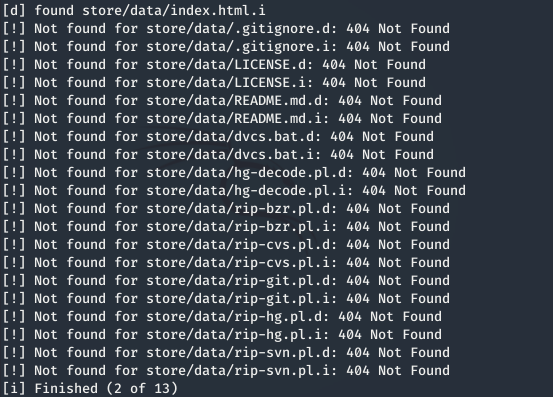

使用dvcs-ripper工具进行处理

./rip-hg.pl -v -u http://challenge-cf630b528f6f25e2.sandbox.ctfhub.com:10080/.hg/

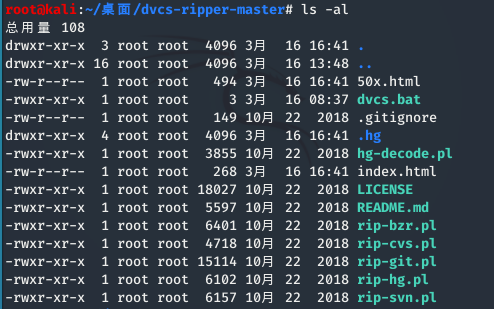

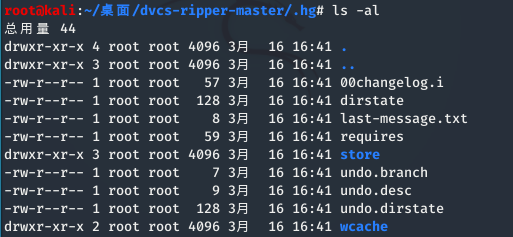

执行过程中发现有大量文件未成功拿到,查看已拿到文件信息

进入store/目录,查看fncache文件信息

在之前使用dvcs-ripper工具进行处理时,也出现了文件目录信息

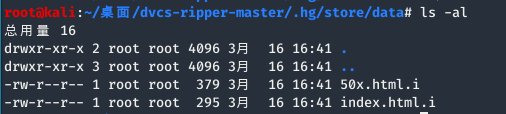

可以看到flag文件名和存放位置,进入data/目录,查看文件信息

没有发现flag文件,根据页面提示,可以尝试手工查看

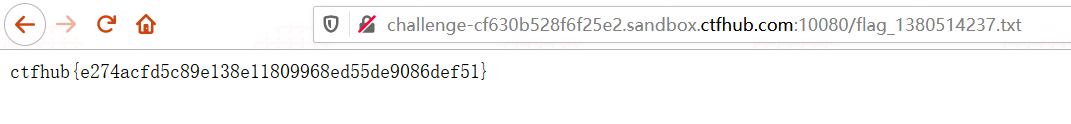

http://challenge-cf630b528f6f25e2.sandbox.ctfhub.com:10080/flag_1380514237.txt

也可以使用curl命令查看

curl http://challenge-cf630b528f6f25e2.sandbox.ctfhub.com:10080/flag_1380514237.txt

成功拿到flag

至此,信息泄露部分全部完成

ctfhub技能树—信息泄露—hg泄露的更多相关文章

- ctfhub技能树—信息泄露—git泄露—index

打开靶机 查看页面信息 使用dirsearch进行扫描 使用githack工具处理git泄露情况 使用git log命令查看历史记录 与 add flag 9b5b58-- 这次提交进行比对 即可拿到 ...

- ctfhub技能树—信息泄露—git泄露—Log

什么是git泄露? 当前大量开发人员使用git进行版本控制,对站点自动部署.如果配置不当,可能会将.git文件夹直接部署到线上环境.这就引起了git泄露漏洞. 打开靶机环境 查看网页内容 使用dirs ...

- ctfhub技能树—信息泄露—svn泄露

打开靶机 查看页面信息 使用dvcs-ripper工具进行处理 ./rip-svn.pl -v -u http://challenge-3b6d43d72718eefb.sandbox.ctfhub. ...

- ctfhub技能树—信息泄露—git泄露—Stash

打开靶机环境 查看页面内容 使用dirsearch进行扫描 使用Githack工具处理git泄露情况 进入.git/refs目录 发现stash文件,使用notepad++打开文件 使用git dif ...

- ctfhub技能树—信息泄露—备份文件下载—vim缓存

打开靶机 查看页面信息 在使用vim时会创建临时缓存文件,关闭vim时缓存文件则会被删除,当vim异常退出后,因为未处理缓存文件,导致可以通过缓存文件恢复原始文件内容 以 index.php 为例:第 ...

- ctfhub技能树—信息泄露—备份文件下载—bak文件

打开靶机 查看页面信息 继续使用dirsearch进行扫描 python3 dirsearch.py -u http://challenge-d4234042e1d43e96.sandbox.ctfh ...

- ctfhub技能树—信息泄露—备份文件下载—.DS_Store

打开靶机 查看页面信息 使用dirsearch进行扫描 访问该网页,下载文件 使用Linux系统打开文件 发现一个特殊文件,使用浏览器打开 拿到flag 二.使用Python-dsstore工具查看该 ...

- ctfhub技能树—信息泄露—备份文件下载—网站源码

打开靶机 查看网页内容 使用dirsearch进行扫描 命令如下 python3 dirsearch.py -u http://challenge-91f1f5e6a791ab02.sandbox.c ...

- ctfhub技能树—信息泄露—目录遍历

打开靶机 查看页面 点击后发现几个目录 于是开始查找 在2/1目录下发现flag.txt 成功拿到flag 练习一下最近学习的requests库 附上源码 #! /usr/bin/env python ...

随机推荐

- expdp、impdp状态查看及中断方法

一.expdp状态查看及中断方法 1.查询expdp的job的名字 SQL> select job_name from dba_datapump_jobs; JOB_NAME---------- ...

- 2020-2021-1 20209307 《Linux内核原理与分析》第九周作业

这个作业属于哪个课程 <2020-2021-1Linux内核原理与分析)> 这个作业要求在哪里 <2020-2021-1Linux内核原理与分析第九周作业> 这个作业的目标 & ...

- sqlmap进阶篇—POST注入三种方法

测试是否存在post注入 第一种方法 直接加--form让它自动加载表单 第二种方法 把form表单里面提交的内容复制出来,放到data中跑 第三种方法 先用burp suite抓包,把包的内容存到本 ...

- 使用Ubuntu手动安装NextCloud

p.p1 { margin: 0; font: 11px Menlo; color: rgba(0, 0, 0, 1) } span.s1 { font-variant-ligatures: no-c ...

- .NET Core AWS S3云存储

前言 最近有需要用到AWS S3云存储上传附件,这里对利用.NET或.NET Core在调用SDK APi需要注意的一点小问题做个记录,或许能对后续有用到的童鞋提供一点帮助 AWS S3云存储 官方已 ...

- 4.mysql profile的使用方法

profile的使用 1.作用 使用profile可以对某一条sql性能进行分析 2.语法 mysql> show variables like '%profil%'; +----------- ...

- IT职业:2021年掌握的10项关键技能

原文:https://enterprisersproject.com/article/2020/12/it-careers-10-critical-skills-master-2021 科技行业似乎在 ...

- Git 是如何存储文件的

01.存储方式 Git 从核心上来看不过是简单地存储键值对(key-value).它允许插入任意类型的内容,并会返回一个键值,通过该键值可以在任何时候再取出该内容. Git 存储数据内容的方式,为每份 ...

- Beta冲刺——第五天

这个作业属于哪个课程 https://edu.cnblogs.com/campus/fzzcxy/2018SE1 这个作业要求在哪里 https://edu.cnblogs.com/campus/fz ...

- 二、集群配置SSH免密登录

一.以3个几点为例,分别为master.slave01.slave02 1.分别生成自己节点密钥对 master: 创建dsa免密代码:ssh-keygen -t dsa -P '' -f ~/.ss ...