Day 35 验证客户端的合法性+socketserver

一 、getpeername和getsoketopt的用法

服务器端代码

import socket

sk =socket.socket()

sk.bind(('127.0.0.1',9000))

sk.listen()

conn,addr =sk.accept()

conn.send(b'gdadfadsd')

print('getpeername:\n',conn.getpeername()) #连接到当前套接字的远端地址.

print('getsocketop:\n',sk.getsockopt(socket.SOL_SOCKET,socket.SO_REUSEADDR))#返回指定套接字的参数

conn.recv(1024)

conn.close()

sk.close()

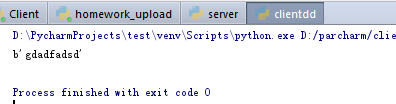

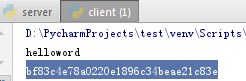

结果

客户端代码

import socket

sk=socket.socket()

sk.connect(('127.0.0.1',9000))

sk.send(b'helllo')

ret =sk.recv(1024)

print(ret)

sk.close()

二 、将对server与client双向传输的数据进行md5加密操作()

验证客户端的合法性

Server端

import hashlib

import socket

sk =socket.socket()

sk.bind(('127.0.0.1',))

sk.listen()

conn,addr =sk.accept()

send_str ="helloword"

secret_key = b'hello'

conn.send(send_str.encode('utf-8'))#把字符串发过去 #留着比对用

md5_obj =hashlib.md5(secret_key)#md5加密

md5_obj.update(send_str.encode('utf-8')) #send_str进行加密,留着然后和client返回的做对比

sercret_ret =md5_obj.hexdigest() # 摘要之后是一串字符串.

print(sercret_ret) # conn.send(sercret_ret.encode('utf-8')) if sercret_ret ==conn.recv().decode('utf-8'):

print("客户端为合法身份")

else: print("客户端为非法身份")

客户端

import socket

import hashlib

ADDR = ('127.0.0.1',8083)

sk =socket.socket()

sk.connect(ADDR) secret_key = b'hello'

md5_obj =hashlib.md5(secret_key)

msg = sk.recv(1024)

print(msg.decode('utf-8'))

md5_obj.update(msg)

secret_ret =md5_obj.hexdigest()#摘要结果为字符串格式.

print(secret_ret)

sk.send(secret_ret.encode('utf-8')) 输出结果

服务器端

import os

import socket

import hashlib

def check_client(conn):

secret_key =b'egg'#秘钥

send_str ='这是一个随机的字符串'

conn.send(send_str.encode('utf-8'))

md5_obj =hashlib.md5(secret_key) #加盐也要转换成bytes类型

md5_obj.update(send_str.encode('utf-8'))# update摘要必须是byte类型.

secret_ret =md5_obj.hexdigest() #摘要后的结果字符串类型str

if conn.recv(1024).decode('utf-8')==secret_ret:

print('合法的客户端')

return True

else:

print('非法的客户端')

return False

sk =socket.socket()

sk.bind(('127.0.0.1',8000))

sk.listen()

conn,addr =sk.accept()

check_client(conn)

conn.close()

sk.close()

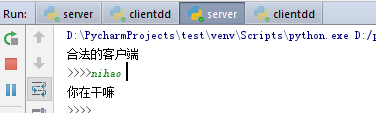

输出结果:

客户端

import socket

import hashlib

sk=socket.socket()

sk.connect(('127.0.0.1',8000))

recv =sk.recv(1025)

#用相同的手法对这个字符串进行摘要.

secret_key = b'egg'#秘钥

md5_obj = hashlib.md5(secret_key) #加盐的方式进行md5加密.

md5_obj.update(recv) #摘要以bytes类型摘要.

ret = md5_obj.hexdigest() #加密后是字符串的形式.

sk.send(ret.encode('utf-8')) # 发送以bytes类型发送.

sk.close()

三 、将对server与client双向传输的数据进行md5加密操作(),然后制作了一个小聊天工具.

服务器端

import os

import socket

import hashlib

def check_client(conn):

secret_key =b'egg'#秘钥

send_str ='这是一个随机的字符串'

conn.send(send_str.encode('utf-8'))

md5_obj =hashlib.md5(secret_key) #加盐也要转换成bytes类型

md5_obj.update(send_str.encode('utf-8'))# update摘要必须是byte类型.

secret_ret =md5_obj.hexdigest() #摘要后的结果字符串类型str

if conn.recv(1024).decode('utf-8')==secret_ret:

print('合法的客户端')

return True

else:

print('非法的客户端')

return False

sk =socket.socket()

sk.bind(('127.0.0.1',8002))

sk.listen()

conn,addr =sk.accept()

ret = check_client(conn)

while ret :

inp = input('>>>>')

conn.send(inp.encode('utf-8'))

msg = conn.recv(1024)

print(msg.decode('utf-8'))

conn.close()

sk.close()

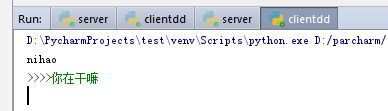

结果

客户端:

import socket

import hashlib

sk = socket.socket()

sk.connect(('127.0.0.1',8002))

recv =sk.recv(1024)

#用相同的手法对这个字符串进行摘要.

secret_key = b'egg'#秘钥

md5_obj = hashlib.md5(secret_key) #加盐的方式进行md5加密.

md5_obj.update(recv) #摘要以bytes类型摘要.

ret = md5_obj.hexdigest() #加密后是字符串的形式.

sk.send(ret.encode('utf-8')) # 发送以bytes类型发送.

msg =sk.recv(1024)

if msg:

print(msg.decode('utf-8'))

while True:

inp = input(">>>>")

sk.send(inp.encode('utf-8'))

msg =sk.recv(1024)

print(msg.decode('utf-8'))

sk.close()

结果:

四 、验证客户端合法性的方法HMAC

import os

import hmac

#内置模块

#简单的网络编程中的客户端合法性验证。

ret =os.urandom(32)

print(os.urandom(32))#每次运行都会生成一个32位的随机字节

# 输出结果

# b'\xa8=\xd2}\xe2\xdcc\xbd\xc3X\xf4\xe2\xcfW\xe02LD\xd8\xa0\x10e\xbcR0\x02\xf8\xc1\x0ez9\xf1' hmac_obj =hmac.new(b'egg',ret)

ret2 =hmac_obj.digest()

print(ret2)

# 输出结果

# b'\xf9\x0c\xa8{\xb1\xb0\xf7\xda\xa7\xb9\x8d\xe3\x1f\x9e\xa0\x87'

#

服务器端

import hmac

import os

import socket

import hmac

def check_client(conn):

secret_key =b'egg'#秘钥

send_str ='这是一个随机的字符串'

send_str = os.urandom(32)

conn.send(send_str.encode('utf-8'))

conn.send(send_str)

md5_obj =hashlib.md5(secret_key) #加盐也要转换成bytes类型

md5_obj =hmac.new(secret_key,send_str)

md5_obj.update(send_str.encode('utf-8'))# update摘要必须是byte类型.

secret_ret =md5_obj.hexdigest() #摘要后的结果字符串类型str

secret_ret =md5_obj.digest() hmac 摘要后的结果是bytes

if conn.recv(1024).decode('utf-8')==secret_ret:

if conn.recv(1024)==secret_ret: 两个bytes类型进行对比

print('合法的客户端')

return True

else:

print('非法的客户端')

return False

sk =socket.socket()

sk.bind(('127.0.0.1',8002))

sk.listen()

conn,addr =sk.accept()

ret = check_client(conn)

while ret :

inp = input('>>>>')

conn.send(inp.encode('utf-8'))

msg = conn.recv(1024)

print(msg.decode('utf-8'))

conn.close()

sk.close()

客户端

# sk.connect(('127.0.0.1',8002))

# recv =sk.recv(1024)

# #用相同的手法对这个字符串进行摘要.

# secret_key = b'egg'#秘钥

# md5_obj = hashlib.md5(secret_key) #加盐的方式进行md5加密.

md5_obj=hmac.new(secret_key,recv)

# ret = md5_obj.digest() #加密后是字符串的形式.

# sk.send(ret.encode('utf-8')) # 发送以bytes类型发送.

# sk.send(ret) #

# msg =sk.recv(1024)

# if msg:

# print(msg.decode('utf-8'))

# while True:

# inp = input(">>>>")

# sk.send(inp.encode('utf-8'))

# msg =sk.recv(1024)

# print(msg.decode('utf-8'))

# sk.close()

五、socketserver

tcp的问题 : 1 黏包

2 . 线程不释放.

服务器端

import socketserver

class MyServer(socketserver.BaseRequestHandler):

def handle(self):

self.request.send(b'hello') #conn

msg=self.request.recv(1024).decode('utf-8')

print(msg)

server = socketserver.ThreadingTCPServer(

('127.0.0.1',9000),

MyServer)

server.serve_forever()

客户端

import socket

sk =socket.socket()

sk.connect(('127.0.0.1',9000))

print(sk.recv(1024))

msg= input(">>>>").encode('utf-8')

sk.send(msg)

sk.close()

服务器端

import json

import hashlib

import socketserver

def md5_pwd(user,pwd):

md5_obj = hashlib.md5(user.encode('utf-8'))

md5_obj.update(pwd.encode('utf-8'))

ret = md5_obj.hexdigest()

return ret def login(userinfo):

user_dic = json.loads(userinfo)

passwd = md5_pwd(user_dic['username'], user_dic['passwd'])

with open('userinfo') as f:

for line in f:

user, pwd = line.split('|')

if user_dic['username'] == \

user and passwd == pwd:

print('登录成功')

break class MyServer(socketserver.BaseRequestHandler):

def handle(self):

userinfo = self.request.recv(1024).decode('utf-8')

login(userinfo) server = socketserver.ThreadingTCPServer(

('127.0.0.1',9000),

MyServer)

server.serve_forever()

客户端

import json

import socket

ADDR = ('127.0.0.1',9000)

def get_socket():

sk = socket.socket()

sk.connect(ADDR)

return sk

# 输入账号

username = input('username >>>')

passwd = input('password >>>')

if username.strip() and passwd.strip():

sk = get_socket()

dic = {'username':username,'passwd':passwd}

str_dic = json.dumps(dic)

sk.send(str_dic.encode('utf-8'))

sk.close()

# 连接socket

六 、 作业题

Day 35 验证客户端的合法性+socketserver的更多相关文章

- 总结day26 ----验证客户端的合法性,已经操作系统,进程的简单初识别

前情提要 一:验证客户端的合法性: # .需要认证 # 程序和用户打交道的时候才会用到用户认证 # 对所有的客户端进行统一的认证 # # 我现在要做的事情 # 写一个server端 # 写一个clie ...

- 验证客户端的合法性、socketserver模块

一.为了防止客户端被人非法利用,需要在使用之前对客户端进行合法性验证.接下来就是客户端验证的几种方法 hmac 加密方法 import socket import os import hmac #能 ...

- python_网络编程hmac模块验证客户端的合法性

hmac模块: 比较两个函数的密钥是否一致: import hmac import os msg = os.urandom(32) #生成32位随机字节码 def wdc(): key = b'wdc ...

- 用hmac验证客户端的合法性

服务器端程序 import os import hmac import socket def auth(conn): secret_key = b'rock' rand_b = os.urandom( ...

- python 验证客户端的合法性

目的:对连接服务器的客户端进行判断 # Server import socket import hmac import os secret_key = bytes('tom', encoding='u ...

- socketserver和socket的补充(验证客户端合法性)

一.socket的补充 1.参数 socket.socket(family=AF_INET,type=SOCK_STREAM,proto=0,fileno=None) 参数说明: family 地址系 ...

- python 全栈开发,Day36(作业讲解(大文件下载以及进度条展示),socket的更多方法介绍,验证客户端链接的合法性hmac,socketserver)

先来回顾一下昨天的内容 黏包现象粘包现象的成因 : tcp协议的特点 面向流的 为了保证可靠传输 所以有很多优化的机制 无边界 所有在连接建立的基础上传递的数据之间没有界限 收发消息很有可能不完全相 ...

- Python之socketserver模块和验证客户端链接的合法性

验证客户端链接的合法性 分布式系统中实现一个简单的客户端链接认证功能 #_*_coding:utf-8_*_ from socket import * import hmac,os secret_ke ...

- socketv 验证客户端链接的合法性,socketserver

补充: send()与sendall() 在python socket编程中,有两个发送TCP的函数,send()与sendall(),区别如下: socket.send(string[, flags ...

随机推荐

- 实现Quartz的动态增删改查

1. Maven依赖 <dependency> <groupId>org.quartz-scheduler</groupId> <artifactId> ...

- Linux之常用命令

1.cd命令 这是一个非常基本,也是大家经常需要使用的命令,它用于切换当前目录,它的参数是要切换到的目录的路径,可以是绝对路径,也可以是相对路径.如: cd /root/Docements # 切换到 ...

- Visual Event查看页面相关绑定事件

页面相关绑定的事件比较复杂,在不熟悉的情况下很难找到相关逻辑的位置,所以希望借助工具来帮自己理清相关事件的脉络走向. 浏览器 工具 chrome( 58.0.3029.110) Visual Even ...

- linux 下 php 安装 libevent

一.安装libevent库 1.到libevent官网下载安装源码 http://libevent.org/ 如:libevent-2.0.22-stable.tar.gz 2.解压源码包 > ...

- poj3017 Cut the Sequence 单调队列 + 堆 dp

描述 把一个正数列 $A$分成若干段, 每段之和 不超过 $M$, 并且使得每段数列的最大值的和最小, 求出这个最小值. 题目链接 题解 首先我们可以列出一个$O(n^2)$ 的转移方程 : $F_i ...

- wcf服务契约继承

a. 服务端 .契约 使用了继承 using System; using System.ServiceModel; namespace WCF.Chapter2.InheritanceReworked ...

- eclipse新建web项目,发布 run as 方式和 new server然后添加项目方式。 后者无法自动编译java 成class文件到classes包下。

eclipse新建web项目,发布 run as 方式和 new server然后添加项目方式. 后者无法自动编译java 成class文件到classes包下. 建议使用run as - run ...

- 关于某一discuz 6.0论坛故障的记录

某日,额突然发现公司的discuz 6.0论坛在IE6浏览器下面显示出现问题: 每个链接都出现了下划线,很难看,不过已访问的链接(a:visted)却没有下划线,于是怀疑css.htm有问题.于是对c ...

- schwarz( 施瓦兹)不等式证明

证明 如果: 函数 y=ax^2+2bx+c 对任意x >=0 时 y>=0; 函数图象在全部x轴上方,故二次方程判别式 b^2-4ac<=0;(即方程无实数解) 即(2b)^2&l ...

- Can not find the tag library descriptor for "/struts-tags"`

1.查看struts.xml路径是否错误,要放在src下, 2.缺少struts-tags.tld (1)查找方式: (2)找到此包,然后右键用解压缩文件打开. (3)然后你会看到很多的源码,找到红圈 ...