[极客大挑战 2019]BuyFlag 1

好吧,又是一道违背我思想的题目,哦不哦不不对,是本人操作太傻了

首先进入主页面

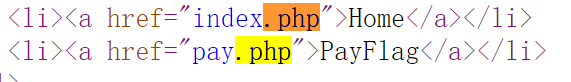

没有发现什么奇怪的东西,查看源代码,搜索.php

可以看到有一个pay.php,访问查看

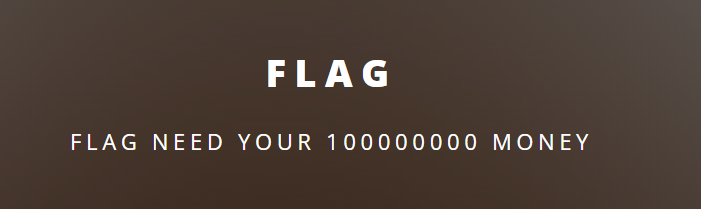

给我们了一些提示

FLAG NEED YOUR 100000000 MONEY

FLAG需要100000000美元

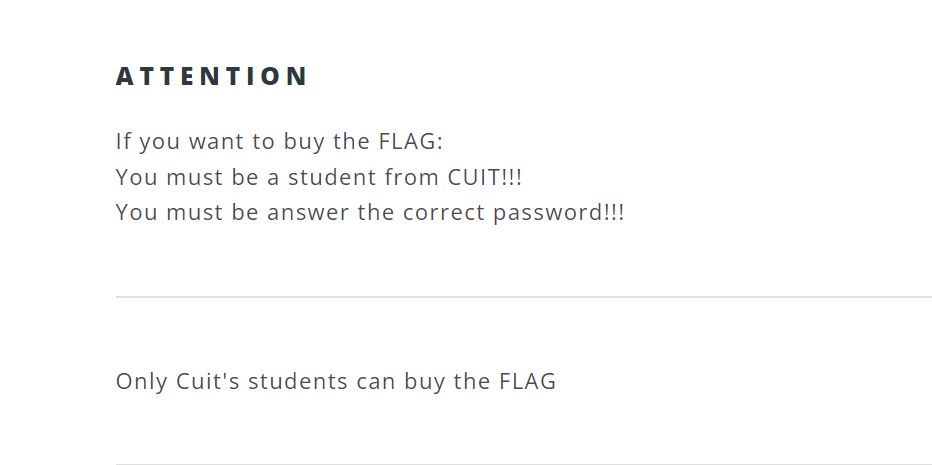

If you want to buy the FLAG:

You must be a student from CUIT!!!

You must be answer the correct password!!!

如果想要买FLAG

你必须是CUIT的学生

你的密码必须正确

Only Cuit's students can buy the FLAG

只有Cuit的学生才可以购买FLAG

所以有三个条件,我们必须是Cuit的学生,还有密码必须正确,还有一个提示是购买flag需要100000000元,暂时没什么用

继续查看源代码,查看是否有新的发现

在注释中又给我们了提示,必须使用POST方法提交money、password参数才可以得到flag

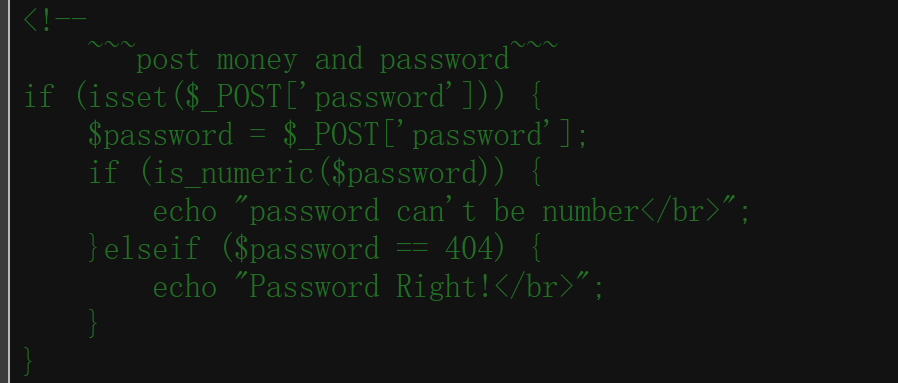

<!--

~~~post money and password~~~

if (isset($_POST['password'])) {

$password = $_POST['password'];

if (is_numeric($password)) {

echo "password can't be number</br>";

}elseif ($password == 404) {

echo "Password Right!</br>";

}

}

-->

这段代码给我们的是password right密码正确的条件,首先需要密码不是一个数字,然后接着判断密码必须等于404,不过这里使用的是==

两个等于号,由于PHP是弱类型语言,在判断中123 == 123abc这种情况

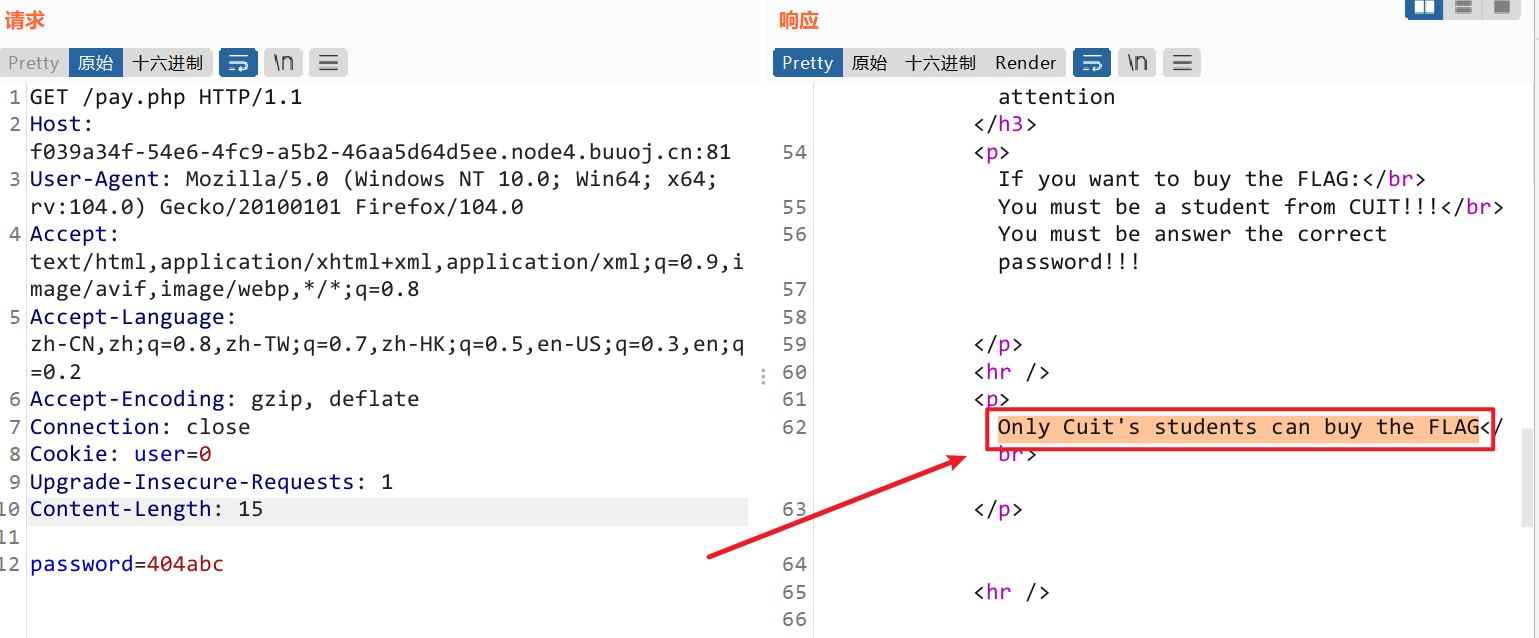

打开burpsuite抓包尝试提交password

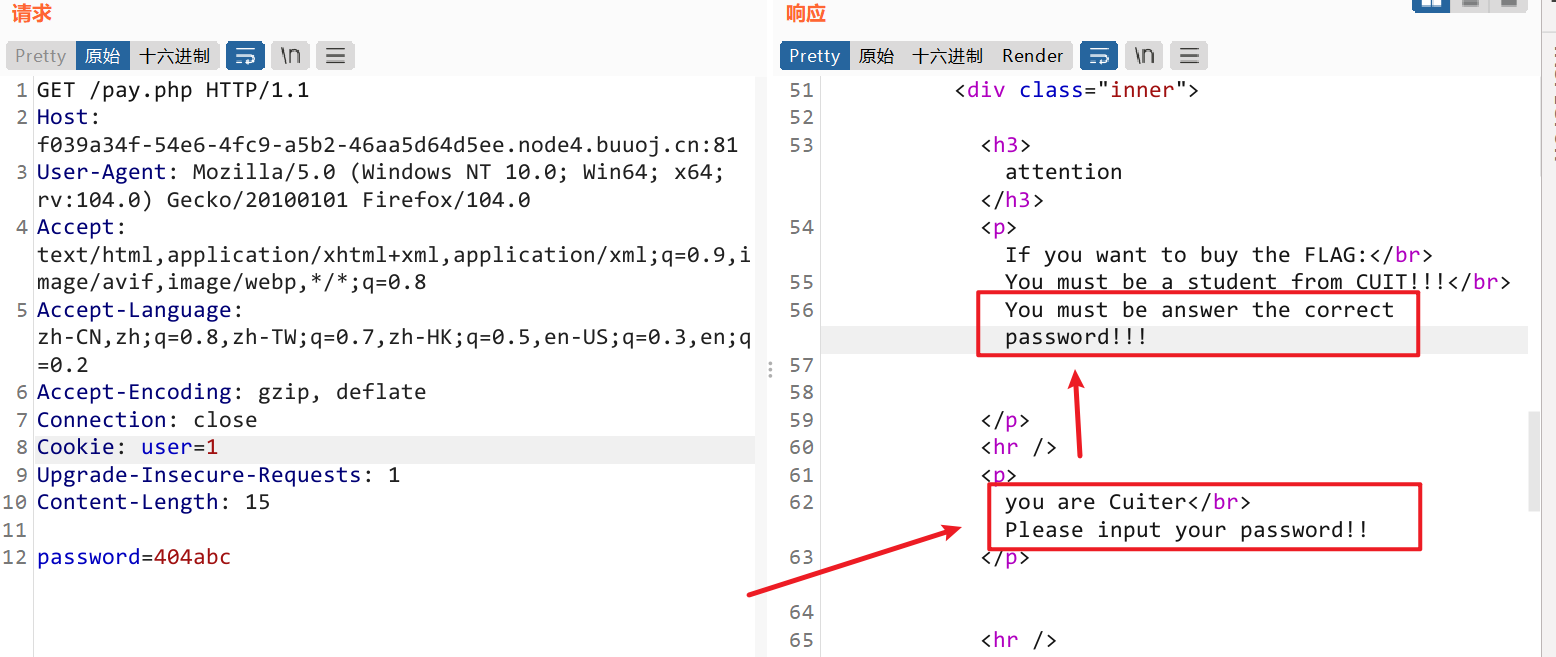

这里忘记了,只有Cuit的学生才可以购买flag,仔细观察请求头,其中有一个cookie中,值为0,尝试修改为1

提示已经是cuit的学生,但是提示并没有输入密码,这里我寻思也提交了,咋回事,想了半天,回头观察绕了好久,必须是POST方法提交

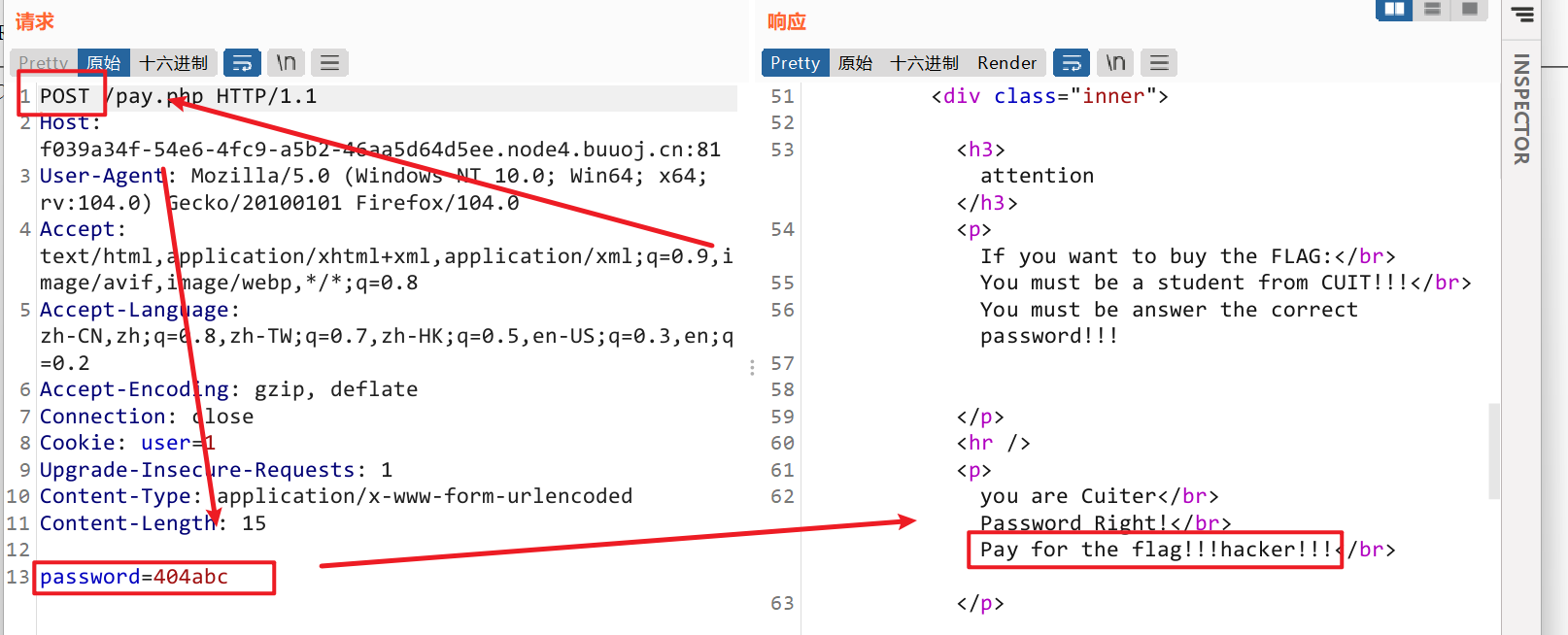

这里我真的是啥了,我以为我提交的是POST,但是burpsuite请求头消息显示的是GFT,原来是这里出错,笑死我自己了。

这里修改为POST

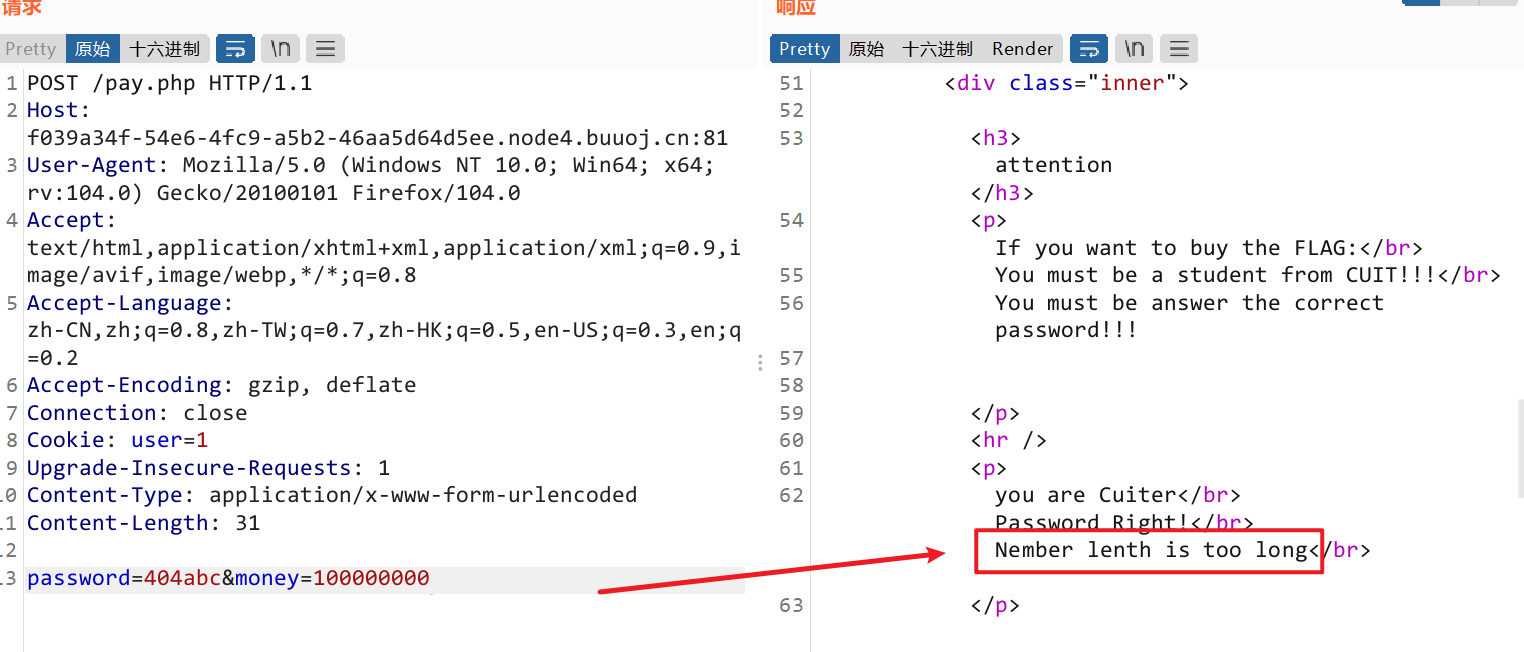

修改后,终于提示消息变得不一样,让购买flag,输入给我们的钱100000000,尝试获取flag

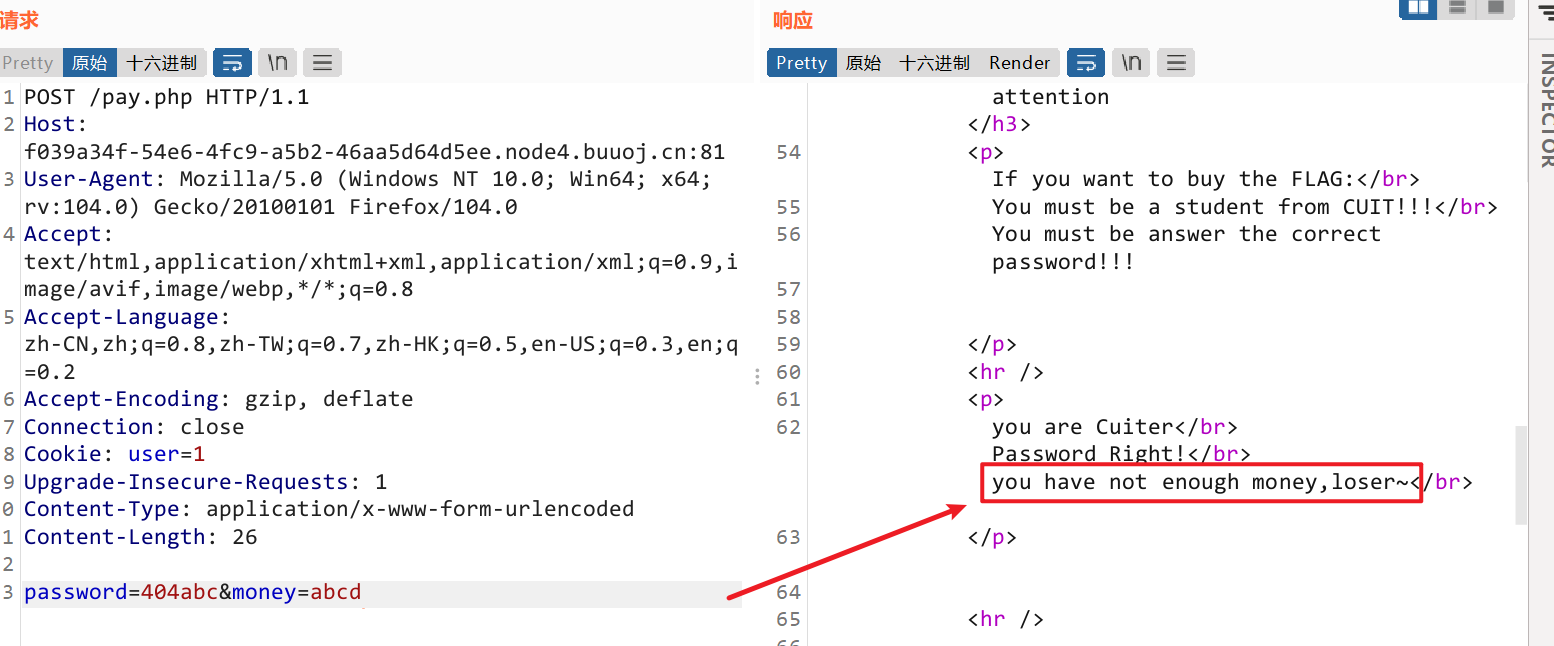

又提示数字太长了,是我钱给的太多吗?输入字符串英文猜测

又说我给的太少了???所以这里该怎么办?我就没有了办法,经过查阅大佬的文章,发现strcmp()函数的一个漏洞

strcmp函数,在第一个字符串大于第二个字符串时,返回>0,在第二个字符串大于第一个字符串时<0,如果相等返回0

strcmp()在php5.3之前在比较数据类型不匹配,就是数据类型不一样的时候,也会返回0。

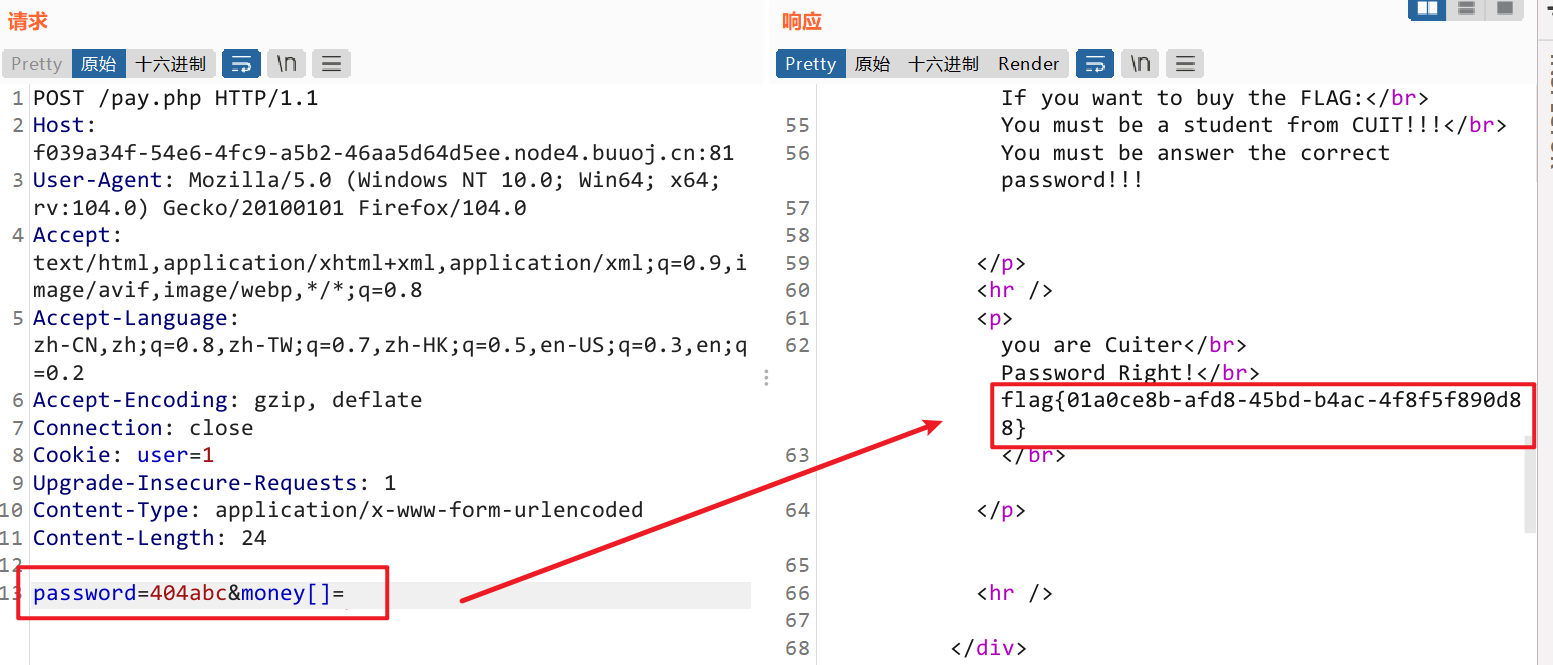

所以这里我们传入一个数组,数据类型就不一样了,就会返回flag,就是这样

oh!yeah我的flag终于到手了,呜呜呜!

收获

php弱类型语言,如果不使用三个`===`号,会进行模糊匹配出现`123 == 123zzk`的状况

strcmp()函数比较时,如果数据类型不匹配,则会返回0

出现用户相关认证信息,先看一下请求头`Cookie`

还有下次`burpsuite`抓包先看一下请求类型,不然真的回谢掉!

[极客大挑战 2019]BuyFlag 1的更多相关文章

- [原题复现][极客大挑战 2019]BuyFlag

简介 原题复现:[极客大挑战 2019]BuyFlag 考察知识点:php函数特性(is_numeric().strcmp函数()) 线上平台:https://buuoj.cn(北京联合大学公开 ...

- [极客大挑战 2019]BuyFlag

0x00 知识点 php中的strcmp漏洞 说明: int strcmp ( string $str1 , string $str2 ) 参数 str1第一个字符串.str2第二个字符串.如果 st ...

- BUUOJ [极客大挑战 2019]Secret File

[极客大挑战 2019]Secret File 0X01考点 php的file伪协议读取文件 ?file=php://filter/convert.base64-encode/resource= 0X ...

- BUUCTF-[极客大挑战 2019]BuyFlag

BUUCTF-[极客大挑战 2019]BuyFlag 进去一看,哦原来是某安全团队的招募启示. 但没看到什么有用的信息,看到了Q群号,我还以为是一道社工题(=_=) 来到pay.php 看一下源码,发 ...

- BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf)+[极客大挑战 2019]LoveSQL(联合注入)

BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf) 记一道联合注入的题,这道题存在过滤. 经过手工的测试,网站会检验用户名和密码是否都存在,如果在用户名处插入注入语句,语句后面 ...

- 极客大挑战2019 http

极客大挑战 http referer 请求头 xff 1.查看源码,发现secret.php 2.提示要把来源改成Sycsecret.buuoj.cn,抓包,添加Referer Referer:htt ...

- [BUUOJ记录] [极客大挑战 2019]RCE ME

前面考察取反或者异或绕过,后面读Flag那里我用脏方法过了,没看出来考察啥 进入题目给出源码: <?php error_reporting(0); if(isset($_GET['code']) ...

- buuctf-web-[极客大挑战 2019]BuyFlag 1

打开网页,然后发现menu中有个buyflag的连接,点进去 如果你想买这个flag ,你必须是来自CUIT的一名学生,还必须回答正确的密码.简单了解,我们查看源码,发现思路 POST方式传入两个参数 ...

- [极客大挑战 2019]FinalSQL

0x00 知识点 盲注 0x01 解题 根据题目提示盲注,随便点几下找到注入点 发现我们输入^符号成功跳转页面,证明存在注入 1^(ord(substr((select(group_concat(sc ...

- BUUCTF [极客大挑战 2019]Not Bad

总的来说这是一个64位orw的题 开头先在主函数里分配了一个很大的空间 1 __int64 __fastcall main(int a1, char **a2, char **a3) 2 { 3 mm ...

随机推荐

- 机器学习——常见的backbone

参考链接:https://www.zhihu.com/question/396811409/answer/1252521120 LeNet:5层轻量级网络,一般用来验证小型数据: AlexNet/VG ...

- 什么是Entity Framework(ORM)

高手掠过,仅仅是查漏补缺 Entity Framework是什么: 1,ADO.NET Entity Framework 是微软以 ADO.NET 为基础所发展出来的对象关系对应 (O/R Mapp ...

- Miller-Rabin素性判定算法

Miller-Rabin素性判定算法是一种基于概率的判定算法,每次判定n是素数的正确性概率至少为75%,出错的概率小于25%. 如果对n进行k次素性检测,如果结果n为素数,那么n为合数的概率为1/(4 ...

- 关于css选择器的一点点记录

<!-- 选择器: #id..class.标签.>子代. 后代.+紧跟一个.~紧跟所有.:(效果)伪类 --> <!-- 效果选择器常用属性: ...

- python基础篇 12-函数+文件读写+json练习作业

需求: 写一个管理商品的程序,商品文件格式在a.json里面 提供商品的增删改查功能 choice = input('请输入你的选择:1.查看商品 2.新增商品 3.修改商品 4.删除商品') #1. ...

- mysql重新设置列的自增初始值

alter table xxx auto_increment = 100; 因为设置了列的自增之后,若删除过一些行,下次再新增时还会从已删除的id算起自增,为了让数据看起来连续,可以重新设置自增起始值 ...

- iterm2免密自动登陆服务器

之前的配置方式出现了less命令查看文本格式紊乱,以及输入的命令也是紊乱的,导致没办法正常使用 以前的配置方式如下: 在iterm2里配置command,如下图 2. online文件如下: #!/u ...

- Verilog语法+:的说明

"+:"."-:"语法看到这个语法的时候是在分析AXI lite 总线源码时碰见的,然后查阅了资料,做出如下解释. 1.用处这两个应该算是运算符,运用在多位的变 ...

- angular请求头部加XSRF-TOKEN

1.创建拦截器 import { HttpEvent, HttpInterceptor, HttpHandler, HttpRequest, } from '@angular/common/http' ...

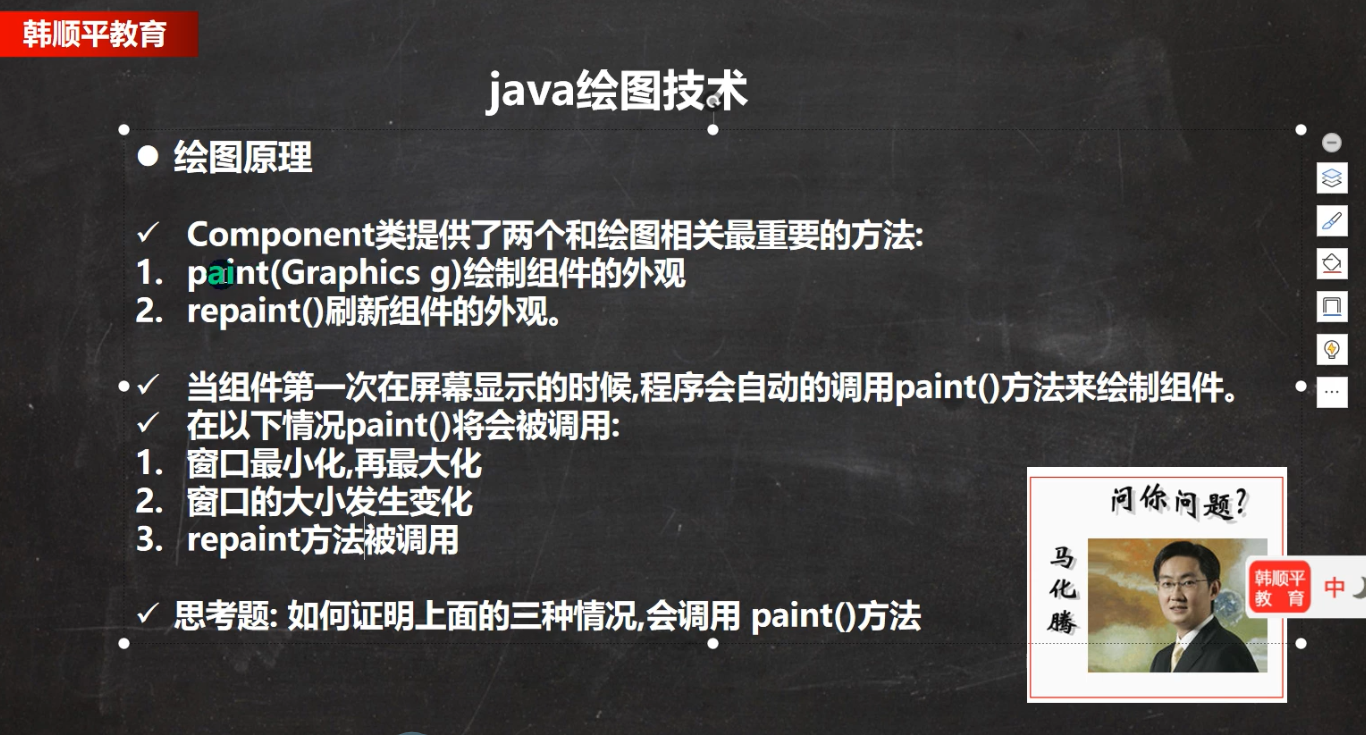

- java绘图技术