【pwnable.kr】coin1

pwnable从入门到放弃又一发

说是一道pwnable,其实是一道coding...

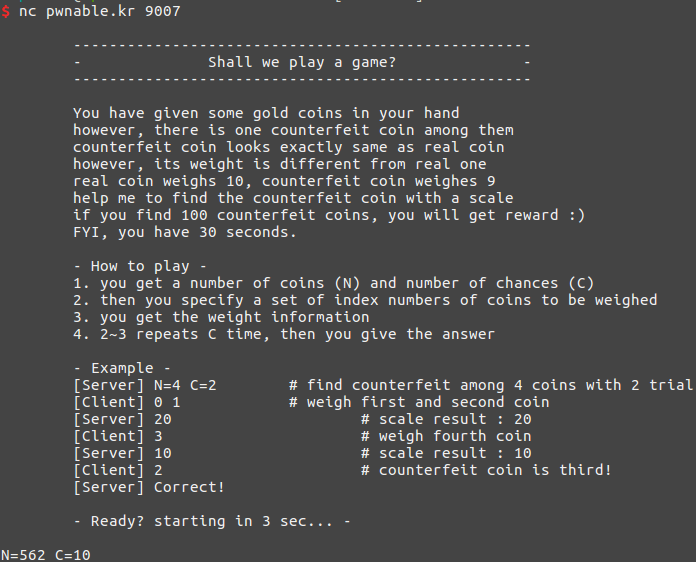

nc pwnable.kr 9007

连接上看看,玩硬币?

老子是来拿flag的,谁来哄孩子来了!!!

算了,flag要紧。

就说一堆硬币,有一个假的,比真的轻,要找出来,哄孩子我不会,二分法我会啊!!

上脚本

# coding:utf-8

from pwn import *

import re def get_weight(start,end,r):

#global r

send_str = ""

if start == end:

r.sendline(str(start))

else:

for i in range(start,end + 1 ):

send_str = send_str + str(i)+" "

#print "[+]clent: ",send_str

r.sendline(send_str)

result = r.recvline()

#print '[+]server: ',result

return int(result) def choose_coin(num,chance,r):

# global r

start = 0

end = num -1

weight = 0

for i in range(0,chance ):

# print '[*] round', i+1 ," / ", chance

weight = get_weight(start,int(start+(end-start)/2),r)

#if start = end:

if weight%10 != 0:

end = int(start+(end-start)/2)

else:

start = int(start+(end-start)/2 )+1

#print '[+]client: ',end

r.sendline(str(end))

print '[+]server: ',r.recvline() #global r

r = remote('pwnable.kr',9007)

print r.recv()

#print '='*18 #print num,'[+]',chance

for i in range(0,100):

print '[*]','='*18," ",i," ","="*18 ,"[*]"

recvword = r.recvline()

print "[+]server: ",recvword

p = re.compile(r'\d+')

data = p.findall(recvword)

num = int(data[0])

chance = int(data[1])

choose_coin(num,chance,r)

print recvline()

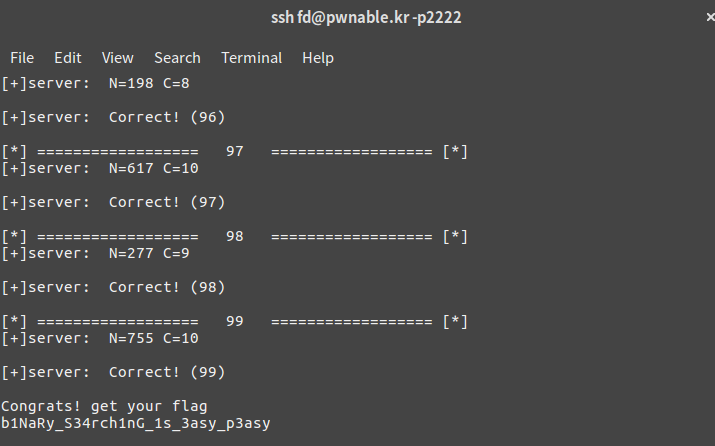

跑了20步,告诉我超时,超时!超时!超时!

你还要我怎样??

还是用账号丢到服务器上跑吧,用以前的fd,guest账户,丢到/tmp目录下

走你!

【pwnable.kr】coin1的更多相关文章

- 【pwnable.kr】 asm

一道写shellcode的题目, #include <stdio.h> #include <string.h> #include <stdlib.h> #inclu ...

- 【pwnable.kr】 [simple login]

Download : http://pwnable.kr/bin/login Running at : nc pwnable.kr 9003 先看看ida里面的逻辑. 比较重要的信息时input变量再 ...

- 【pwnable.kr】 brainfuck

pwnable.kr第二关第一题: ========================================= Download : http://pwnable.kr/bin/bfDownl ...

- 【pwnable.kr】 unlink

pwnable.kr 第一阶段的最后一题! 这道题目就是堆溢出的经典利用题目,不过是把堆块的分配与释放操作用C++重新写了一遍,可参考<C和C++安全编码一书>//不是广告 #includ ...

- 【pwnable.kr】 memcpy

pwnable的新一题,和堆分配相关. http://pwnable.kr/bin/memcpy.c ssh memcpy@pwnable.kr -p2222 (pw:guest) 我觉得主要考察的是 ...

- 【pwnable.kr】 codemap

pwnable新的一题. download: http://pwnable.kr/bin/codemap.exe ssh codemap@pwnable.kr -p2222 (pw:guest) 这道 ...

- 【pwnable.kr】 uaf

目测是比较接近pwnable的一道题.考察了uaf(use after free的内容),我觉得说白了就是指针没有初始化的问题. ssh uaf@pwnable.kr -p2222 (pw:guest ...

- 【pwnable.kr】input

这道题是一道一遍一遍满足程序需求的题. 网上其他的题解都是用了C语言或者python语言的本地调用,我想联系一下pwntools的远程调用就写了下面的脚本, 执行效果可以通过1~4的检测,到最后soc ...

- 【pwnable.kr】cmd2

这道题是上一个cmd1的升级版 ssh cmd2@pwnable.kr -p2222 (pw:mommy now I get what PATH environmentis for :)) 登录之后, ...

随机推荐

- 「NOIP2015」斗地主

传送门 Luogu 解题思路 给你们一张搜索顺序图,然后就大力模拟就好. 细节注意事项 爆搜题,你们懂的... 参考代码 写的有点丑了,洛谷上只能过加强版的88分,会T六个点 #include < ...

- python3列表操作

1.Python列表脚本操作符 2.Python列表截取 切片的公式:[start : end : step] 1)切片的取值: list1 = [1, 4, 9, 16, 25] print(lis ...

- 渗透测试神器Burp Suite v1.7.11发布(含下载)

BurpSuite是一款信息安全从业人员必备的集成型的渗透测试工具,它采用自动测试和半自动测试的方式,包含了Proxy,Spider,Scanner,Intruder,Repeater,Sequenc ...

- 图片FormData上传

var base64String = /*base64图片串*/; //这里对base64串进行操作,去掉url头,并转换为byte var bytes = window.atob(base64Str ...

- 用 Weave Scope 监控集群【转】

创建 Kubernetes 集群并部署容器化应用只是第一步.一旦集群运行起来,我们需要确保一起正常,所有必要组件就位并各司其职,有足够的资源满足应用的需求.Kubernetes 是一个复杂系统,运维团 ...

- Google宣布安全奖励项目(GPSRP)覆盖上亿的 Android 应用程序

自 2010 年推出除虫赏金项目以来,谷歌已经向安全研究人员支付了超过 1500 万美元的奖励.今天,这家科技巨头宣布进一步拓展 Google Play 安全奖励项目(GPSRP)的范围,以覆盖上亿的 ...

- GoJS、AngularJS自定义组件JS SDK注解参考

通常一个SDK包含一个或多个API 下面是一个SDK的实例: if (typeof(wlNgApp) === "undefined") wlNgApp = angular.modu ...

- 针对Quartus IP Core的MIF文件格式小记

Quartus里面的ROM IP核进行内容分配,需要在Wizard里面指定.mif文件. 本文有关细节和详细说明,请参照Quartus Prime 帮助文档v15.1 一个常见的mif文件如下所示: ...

- 吴裕雄--天生自然java开发常用类库学习笔记:StringBuffer

public class StringBufferDemo01{ public static void main(String args[]){ StringBuffer buf = new Stri ...

- HihoCoder第十周:后序遍历

也就在大二学数据结构的时候知道了树的前序遍历.后序遍历.中序遍历.之后就忘了,在之后就是大四研究生老师考我,我当时还不知道,真够丢人的.自此之后,知道了如何通过其中两个得到第三个,但是也没有编程实现过 ...