cogs——2098. Asm.Def的病毒

2098. Asm.Def的病毒

★☆ 输入文件:asm_virus.in 输出文件:asm_virus.out 简单对比

时间限制:1 s 内存限制:256 MB

【题目描述】

“这就是我们最新研制的,世界上第一种可持久化动态计算机病毒,‘创世纪’。”方教授介绍道。

“哦。”主席面无表情地点点头。

“‘创世纪’无法真正杀死透明计算网络,但是可以把它变成傻子。可惜透明计算网络能轻松地辨认出病毒,所以我建议……”

“为什么不伪装呢?”Asm.Def说。

“当然不行,它比我们更懂伪装。”

“我是说,把我们的病毒伪装成杀毒软件。”

方教授震惊地盯着Asm.Def看了一会。“你是个天才。”

Asm.Def想把病毒伪装成杀毒软件,入侵透明计算网络。透明计算网络的文件结构是一棵N个节点的树,每个病毒可以入侵一条路径上的所有节点。但如果两个病毒入侵了同一个节点,由于它们伪装成了杀毒软件,就会自相残杀。Asm.Def不希望这样的情况发生,所以他需要仔细制定入侵计划。为此,他需要频繁地询问,两条路径是否经过同一个节点(即是否相交)。

【输入格式】

第一行两个整数N,Q。

接下来N-1行,每行两个整数a,b,表示(a,b)是树上的一条边。

接下来Q行,每行四个整数s1,t1,s2,t2,表示询问s1~t1的路径是否与s2~t2的路径相交。

【输出格式】

对每个询问,若相交则输出一行”YES”,否则输出一行”NO”。

【样例输入】

6 5 1 2 1 3 2 4 4 5 4 6 1 1 5 6 1 2 6 3 2 3 5 6 6 4 3 1 4 3 1 2

【样例输出】

NO YES NO NO YES

【提示】

N,Q<=1000.

1<=s1,t1,s2,t2<=N。

水题:在树上的两条路径经过同一个点的条件是这两条路径有共同的lca,这样说也不是很准确。

我们来这样看

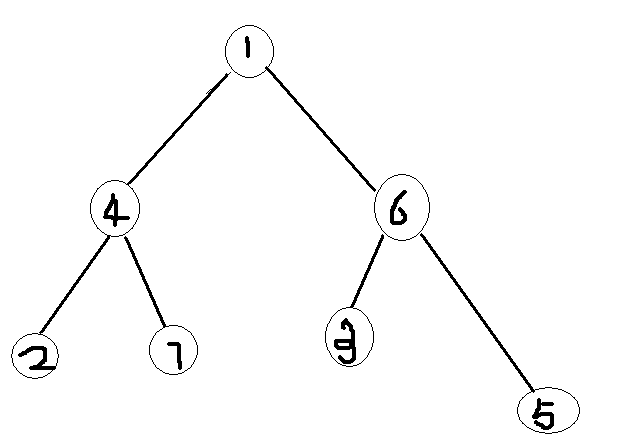

我们看2 ,7与4 ,5显然他们两个的路径上相交的,我们来看,2 7的lca为4 、4 5的lca为1.这两值并不相同啊,但是我们可以发现,如果这两条路径相交那么这两组lca中上深度深的那个lca一定与另一组数其中一个值的lca一定为那个深度深的lca。不信?!我们来看这个图,2、7的lca为4,4 、5的lca为1,这样深度深的lca为4,他与5的lca恰好是1,并且这两组路径相交。

我们看2 ,7与4 ,5显然他们两个的路径上相交的,我们来看,2 7的lca为4 、4 5的lca为1.这两值并不相同啊,但是我们可以发现,如果这两条路径相交那么这两组lca中上深度深的那个lca一定与另一组数其中一个值的lca一定为那个深度深的lca。不信?!我们来看这个图,2、7的lca为4,4 、5的lca为1,这样深度深的lca为4,他与5的lca恰好是1,并且这两组路径相交。

代码:

#include<cstdio>

#include<vector>

#include<cstdlib>

#include<cstring>

#include<iostream>

#include<algorithm>

#define N 1100

using namespace std;

vector<int>vec[N];

int n,m,x,y,q,p,root;

int fa[N],top[N],deep[N],size[N];

int read()

{

,f=;char ch=getchar();

; ch=getchar();}

+ch-'; ch=getchar();}

return x*f;

}

int lca(int x,int y)

{

for(;top[x]!=top[y];)

{

if(deep[top[x]]<deep[top[y]])

swap(x,y);

x=fa[x];

}

if(deep[x]>deep[y])

swap(x,y);

return x;

}

int dfs(int x)

{

size[x]=;

deep[x]=deep[fa[x]]+;

;i<vec[x].size();i++)

if(vec[x][i]!=fa[x])

{

fa[vec[x][i]]=x;

dfs(vec[x][i]);

size[x]+=size[vec[x][i]];

}

}

int dfs1(int x)

{

;

if(!top[x]) top[x]=x;

;i<vec[x].size();i++)

if(vec[x][i]!=fa[x]&&size[vec[x][i]]>size[t])

t=vec[x][i];

if(t) top[t]=top[x],dfs1(t);

;i<vec[x].size();i++)

if(vec[x][i]!=fa[x]&&vec[x][i]!=t)

dfs1(vec[x][i]);

}

int main()

{

freopen("asm_virus.in","r",stdin);

freopen("asm_virus.out","w",stdout);

n=read(),m=read();

;i<n;i++)

{

x=read(),y=read();fa[y]=x;

vec[x].push_back(y);

vec[y].push_back(x);

}

dfs(),dfs1();

;i<=m;i++)

{

x=read(),y=read(),q=read(),p=read();

int Lca=lca(x,y),LCA=lca(q,p);

//printf("%d %d\n",Lca,LCA);

if(deep[Lca]<deep[LCA])

swap(Lca,LCA),swap(x,q),swap(y,p);

if(lca(Lca,q)==Lca||lca(Lca,p)==Lca) printf("YES\n");

else printf("NO\n");

}

;

}

cogs——2098. Asm.Def的病毒的更多相关文章

- COGS 2098. Asm.Def的病毒

★☆ 输入文件:asm_virus.in 输出文件:asm_virus.out 简单对比时间限制:1 s 内存限制:256 MB [题目描述] “这就是我们最新研制的,世界上第一种可持 ...

- COGS——C2098. Asm.Def的病毒

http://www.cogs.pro/cogs/problem/problem.php?pid=2098 ★☆ 输入文件:asm_virus.in 输出文件:asm_virus.out ...

- cogs 2098. [SYOI 2015] Asm.Def的病毒 LCA 求两条路径是否相交

2098. [SYOI 2015] Asm.Def的病毒 ★☆ 输入文件:asm_virus.in 输出文件:asm_virus.out 简单对比时间限制:1 s 内存限制:256 M ...

- LCA -cogs2098 [SYOI 2015] Asm.Def的病毒

题目链接:http://cogs.pro:8081/cogs/problem/problem.php?pid=vQXmxVaPU [题目描述] “这就是我们最新研制的,世界上第一种可持久化动态计算机病 ...

- COGS——T2084. Asm.Def的基本算法

http://cogs.pro/cogs/problem/problem.php?pid=2084 ★☆ 输入文件:asm_algo.in 输出文件:asm_algo.out 简单对比时间 ...

- COGS 2091. Asm.Def的打击序列

★★★ 输入文件:asm_lis.in 输出文件:asm_lis.out 简单对比时间限制:4 s 内存限制:256 MB [题目描述] 白色圆柱形的“蓝翔”号在虚空中逐渐变大,一声沉 ...

- COGS 2084. Asm.Def的基本算法

★☆ 输入文件:asm_algo.in 输出文件:asm_algo.out 简单对比时间限制:1 s 内存限制:256 MB [题目描述] “有句美国俗语说,如果走起来像鸭子,叫起来像 ...

- COGS 2082. Asm.Def谈笑风生

★ 输入文件:asm_talk.in 输出文件:asm_talk.out 简单对比时间限制:2 s 内存限制:256 MB [题目描述] “人呐都不知道,自己不可以预料,直升机刚一出圣 ...

- cogs——2084. Asm.Def的基本算法

2084. Asm.Def的基本算法 ★☆ 输入文件:asm_algo.in 输出文件:asm_algo.out 简单对比时间限制:1 s 内存限制:256 MB [题目描述] “有句 ...

随机推荐

- Jenkins使用教程之管理节点

通常的情况下在我们的一个项目当中,项目会有多个分支系统,而我们不可能为每个分支系统都配置一个jenkins服务,这样既浪费资源,也增加构建部署的难度,为了解决这个问题jenkins给使用者提供了非常强 ...

- NOIP模拟赛15

NOIP2017金秋冲刺训练营杯联赛模拟大奖赛第一轮Day1 T1 天天去哪儿吃 直接枚举 #include<cstdio> #include<algorithm> using ...

- 【BZOJ】1798: [Ahoi2009]Seq 维护序列seq 线段树多标记(区间加+区间乘)

[题意]给定序列,支持区间加和区间乘,查询区间和取模.n<=10^5. [算法]线段树 [题解]线段树多重标记要考虑标记与标记之间的相互影响. 对于sum*b+a,+c直接加上即可. *c后就是 ...

- 【BZOJ】2038: [2009国家集训队]小Z的袜子(hose)

[题意]给定n个数字ai,每次询问一个区间中随机抽选两个数字,数字相同的概率,以分数最简形式输出.n,ai<=50000. [算法]莫队算法 [题解]参考:莫队……讲稿? by Foreseea ...

- oozie的简易安装

1. 解压 tar -zxvf oozie-4.0.0-cdh5.3.6.tar.gz 2.配置hadoop的集群,添加一个代理用户(给oozie运行mapreduce的权限) 在hadoop的co ...

- 吐泡泡(2018年全国多校算法寒假训练营练习比赛(第二场)+栈模拟)+Plug-in(codeforces81A+栈模拟)

吐泡泡题目链接:https://www.nowcoder.com/acm/contest/74/A 题目: 思路: 这种题目当初卡了我很久,今天早训时遇到一个一样得题,一眼就想到用栈模拟,就又回来把这 ...

- CMDB概述(二)

运维自动化路线: cmdb的开发需要包含三部分功能: ·采集硬件数据 ·API ·页面管理 执行流程:服务器的客户端采集硬件数据,然后将硬件信息发送到API,API负责将获取到的数据保存到数据库中, ...

- 1-spring xml 和 注解 解析过程

spring mvc 入口 DispatcherServlet,类关系图如下所示 DispatcherServlet 就是一个 Servlet,那Servlet 的初始化方法 init()在哪里,通过 ...

- vsftpd 安装配置详细教程

linux下ftp软件不少,大致特点:<br /> wu-ftp:比较老牌,但针对它的攻击比较多,设置比较麻烦,但功能比较强大.<br /> vsftpd:功能强大,配置也比较 ...

- linux下的僵尸进程处理SIGCHLD信号【转】

转自:http://www.cnblogs.com/wuchanming/p/4020463.html 什么是僵尸进程? 首先内核会释放终止进程(调用了exit系统调用)所使用的所有存储区,关闭所有打 ...