Kali-linux无线网络嗅探工具Kismet

如果要进行无线网络渗透测试,则必须先扫描所有有效的无线接入点。刚好在Kali Linux中,提供了一款嗅探无线网络工具Kismet。使用该工具可以测量周围的无线信号,并查看所有可用的无线接入点。本节将介绍使用Kismet工具嗅探无线网络。

(1)启动Kismet工具。执行命令如下所示:

root@kali:~# kismet

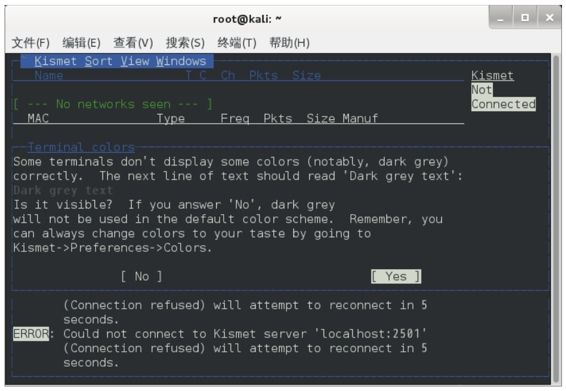

执行以上命令后,将显示如图9.1所示的界面。

图9.1 终端延伸

(2)该界面用来设置是否是用终端默认的颜色。因为Kismet默认颜色是灰色,可能一些终端不能显示。这里使用默认的颜色,选择Yes,将显示如图9.2所示的界面。

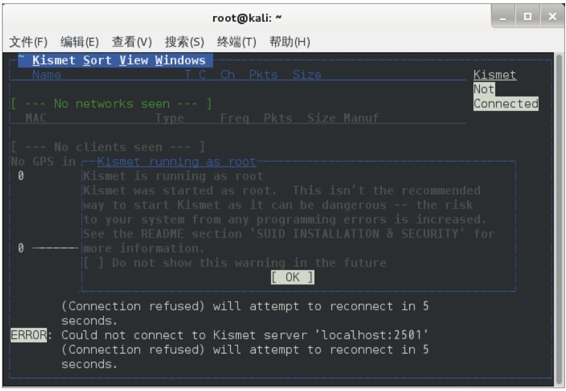

图9.2 使用root用户运行Kismet

(3)该界面提示正在使用root用户运行Kismet工具。此时,选择OK,将显示如图9.3所示的界面。

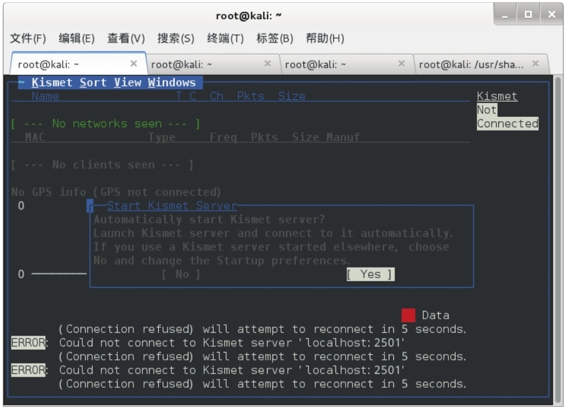

图9.3 自动启动Kismet服务

(4)该界面提示是否要自动启动Kismet服务。这里选择Yes,将显示如图9.4所示的界面。

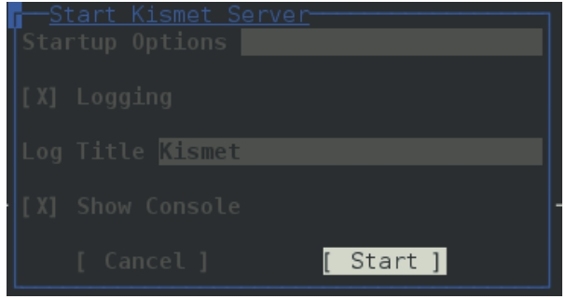

图9.4 启动Kismet服务

(5)该界面显示设置Kismet服务的一些信息。这里使用默认设置,并选择Start,将显示如图9.5所示的界面。

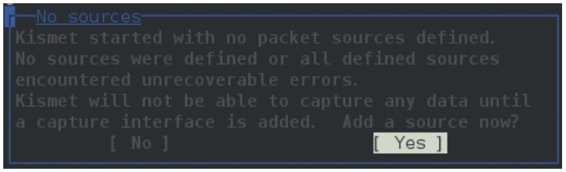

图9.5 添加包资源

(6)该界面显示没有被定义的包资源,是否要现在添加。这里选择Yes,将显示如图9.6所示的界面。

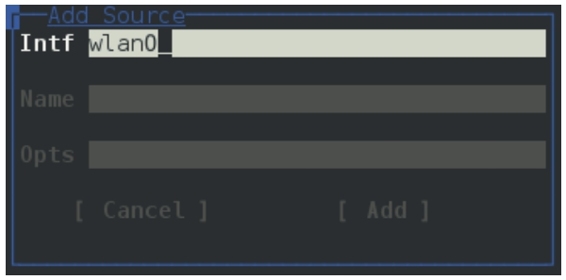

图9.6 添加资源窗口

(7)在该界面指定无线网卡接口和描述信息。在Intf中,输入无线网卡接口。如果无线网卡已处于监听模式,可以输入wlan0或mon0。其他信息可以不添加。然后单击Add按钮,将显示如图9.7所示的界面。

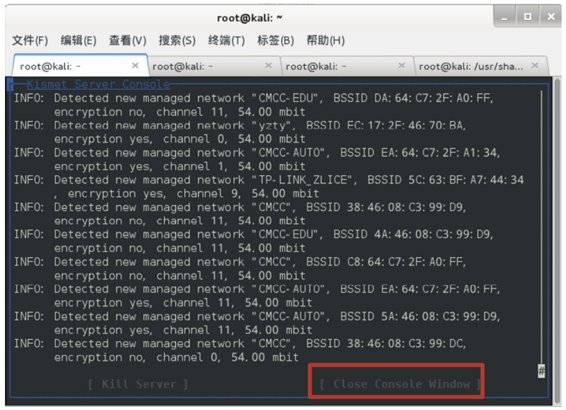

图9.7 关闭控制台窗口

(8)在该界面选择Close Console Window按钮,将显示如图9.8所示的界面。

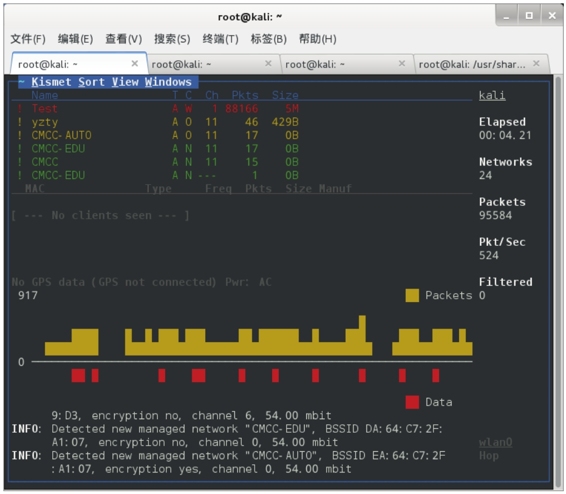

图9.8 扫描的无线信息

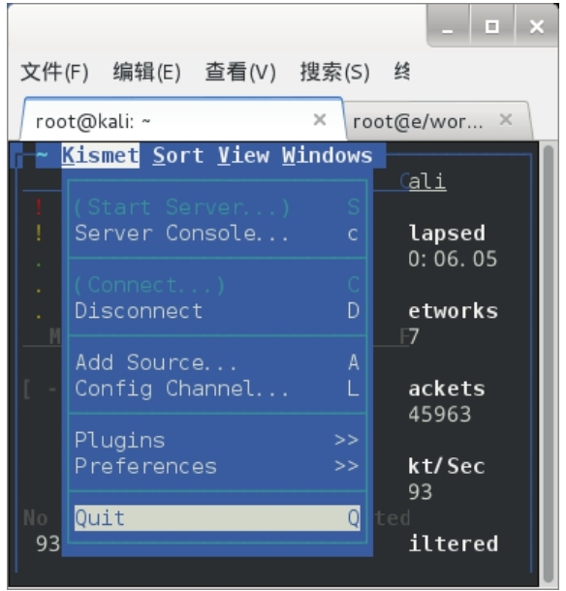

(9)该界面显示的信息,就是正在嗅探该无线网络中的信号。当运行一定时间后,停止修改。在该界面单击Kismet菜单选项并选择Quit命令,如图9.9所示的界面。

图9.9 退出Kismet

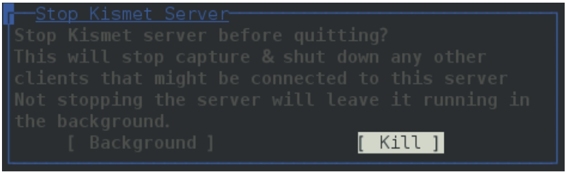

(10)按下Quit命令后,将显示如图9.10所示的界面。

图9.10 停止Kismet服务

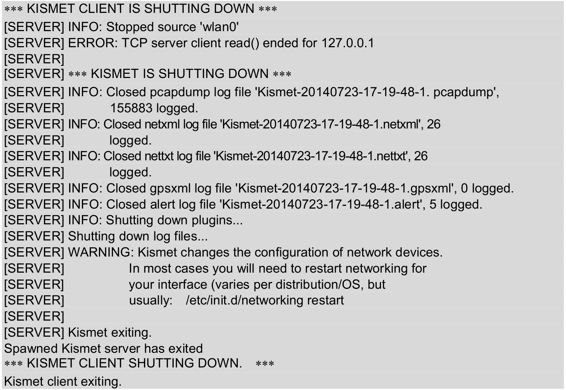

(11)在该界面单击Kill,将停止Kismet服务并退出终端模式。此时,终端将会显示一些日志信息,如下所示:

从以上信息的KISMET IS SHUTTING DOWN部分中,将看到关闭了几个日志文件。这些日志文件,默认保存在/root/目录。在这些日志文件中,显示了生成日志的时间。当运行Kismet很多次或几天时,这些时间是非常有帮助的。

接下来分析一下上面捕获到的数据。切换到/root/目录,并使用ls命令查看以上生成的日志文件。执行命令如下所示:

root@kali:~# ls Kismet-20140723-17-19-48-1.*

Kismet-20140723-17-19-48-1.alert Kismet-20140723-17-19-48-1.netxml

Kismet-20140723-17-19-48-1.gpsxml Kismet-20140723-17-19-48-1.pcapdump

Kismet-20140723-17-19-48-1.nettxt

从输出的信息中,可以看到有五个日志文件,并且使用了不同的后缀名。Kismet工具生成的所有信息,都保存在这些文件中。下面分别介绍下这几个文件的格式。

- alert:该文件中包括所有的警告信息。

- gpsxml:如果使用了GPS源,则相关的GPS数据保存在该文件中。

- nettxt:包括所有收集的文本输出信息。

- netxml:包括所有XML格式的数据。

- pcapdump:包括整个会话捕获的数据包。

下面主要介绍一下PCAP和Text文件的工具。

1. 使用Wireshark分析PCAP信号帧

(1)启动Wireshark。执行命令如下所示:

root@kali:~# wireshark &

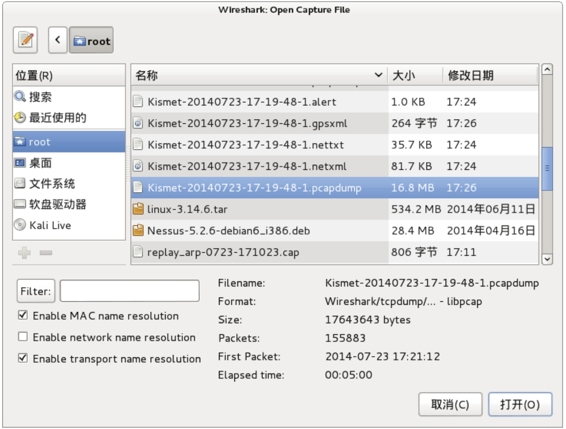

(2)打开pcapdump文件。在Wireshark界面的菜单栏中依次选择File|Open命令,将显示如图9.11所示的界面。

图9.11 选择捕获的pcapdump文件

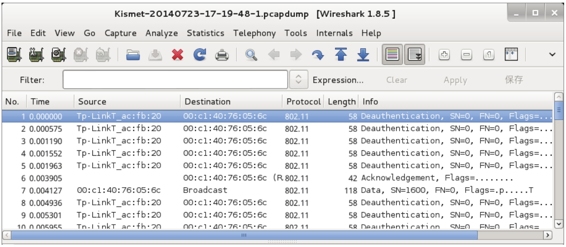

(3)在该界面选择Kismet工具捕获的pcapdump文件,然后单击“打开”按钮,将显示如图9.12所示的界面。

图9.12 pcapdump文件数据包

(4)从该界面可以看到,Kismet扫描到的所有无线网络数据包。Beacon包是无线设备基本的管理包,用来发送信号通知其他的服务。

2. 分析Kismet的Text文件

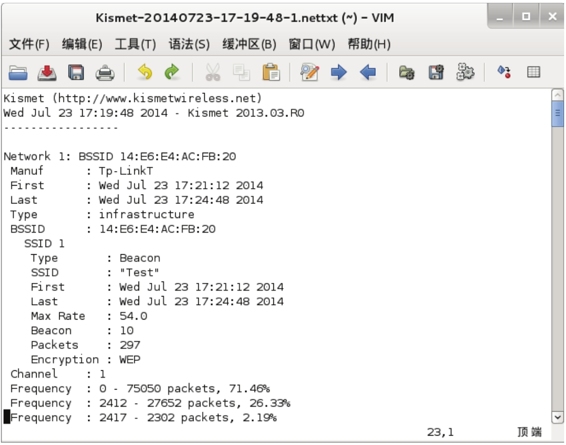

在Linux中,可以使用各种文本编辑器打开nettxt文件,或者使用cat命令查看该文件内容。下面使用Linux默认的文本编辑器打开nettxt文件,如图9.13所示。

图9.13 nettxt文件内容

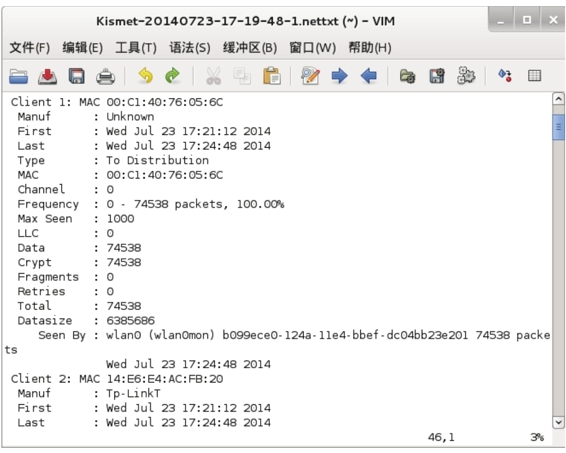

从该界面可以看到nettxt文件中有大量的信息,列出了扫描到的每个无线网络。每个无线网络都有一个标签,并且列出了连接到这些无线网络的每个客户端,如图9.14所示。

图9.14 客户端信息

从该界面可以看到一个Client1,其MAC地址为00:c1:40:76:05:6c。它表示一个MAC地址为00:c1:40:76:05:6c的客户端连接到了一个无线接入点。

Kali-linux无线网络嗅探工具Kismet的更多相关文章

- 安装Kali Linux操作系统Kali Linux无线网络渗透

安装Kali Linux操作系统Kali Linux无线网络渗透 Kali Linux是一个基于Debian的Linux发行版,它的前身是BackTrack Linux发行版.在该操作系统中,自带了大 ...

- 基于kali linux无线网络渗透测试

1.无线网络渗透测试目前主要有三种方式,分别是暴力破解PIN码,跑握手包,搭建伪热点三种方式,当然还存在其他的方式. 1.1暴力破解 路由器的PIN码由八位0-9的数字组成,PIN码由散步风组成,前四 ...

- linux 无线网络配置工具wpa_supplicant与wireless-tools

4.a. 介绍目前您可以使用我们提供的wireless-tools 或wpa_supplicant工具来配置无线网络.请记住重要的一点是,您对无线网络的配置是全局性的,而非针对具体的接口.wpa_su ...

- kali linux 无线网络显示 wireless is disabled

试了 rfkill , iwconfig , ifconfig , airmon-ng airodump-ng , 都显示,硬件是绝对没有问题了. 连 各种ap 都显示出来了. 最后google 之后 ...

- Kali Linux——迈向网络攻防

自从进入大三的课程后,在已学的高数.线代.数论.概率论.信息论.通信等知识的技术上,开始了网络信息安全.网 络攻防的学习.俗话说得好,磨刀不误砍柴工,开始网络攻防之旅也势必要一个好的工具.然 ...

- Kali linux渗透测试常用工具汇总1

1.ProxyChains 简介:代理工具.支持HTTP/SOCKS4/SOCK5的代理服务器,允许TCP/DNS通过代理隧道. 应用场景:通过代理服务器上网. 配置:/etc/proxychains ...

- linux无线网络配置_转

转自:http://www.cnblogs.com/dartagnan/archive/2010/12/05/2003521.html 一位资生linux 原文:http://www.hpl.hp ...

- 【Linux】网络性能测试工具iperf详细使用图文教程【转】

参考链接:https://www.cnblogs.com/yingsong/p/5682080.html Iperf是一个网络性能测试工具.Iperf可以测试TCP和UDP带宽质量. Iperf可以测 ...

- kali linux maltego-情报收集工具

Maltego是一个交互式数据挖掘工具,它为链接分析呈现有向图.该工具用于在线调查,以发现互联网上各种来源的信息片段之间的关系. 注册Maltego账号,注册地址:https://www.paterv ...

随机推荐

- 纯代码Autolayout的三种方法

Autolayout讲解较多的就是xib和storyboard用法,本文主要记录纯代码的Autolayout使用方法: 方法1.苹果原生的方法,这种方法虽然简单但是太过繁杂,可用性很差 //宽度=su ...

- 撩课-Python-每天5道面试题-第4天

一. for循环和while循环中的else代表什么意思? 当for循环和while循环顺利的遍历完成时, 就会执行else分支 如果循环过程中, 碰到continue, 只要没有打断循环, 就会继续 ...

- Socket的基本操作

socket的基本操作: (1)socket()函数: (2)bind()函数: (3)listen(),connect()函数: (4)accept()函数: (5)socket中的发送与接收函数: ...

- Hunger Snake 2

- eclipse 查看源码 source not found

是因为eclipse里面没有设置好源码路径. 源码路径在jdk安装包里面 C:/Program Files/Java/jdk1.8.0_191/src.zip 这个src.zip文件, 设置ecli ...

- 基于jQuery的数字键盘插件

有时,我们需要在网页上使用软键盘.今天,就给大家带来一个基于jQuery的数字键盘插件,除了jQuery,不需要依赖任何文件资源.纯数字键盘,有退格,有清除,不支持输入小数(需要的可以自己改一下,主要 ...

- BZOJ4589: Hard Nim(FWT 快速幂)

题意 题目链接 Sol 神仙题Orzzzz 题目可以转化为从\(\leqslant M\)的质数中选出\(N\)个\(xor\)和为\(0\)的方案数 这样就好做多了 设\(f(x) = [x \te ...

- react父子组件各自生命周期函数加载的先后顺序

理解记忆总结: 父组件即将挂载(最外层的父组件都还没准备进入,其内部的子组件当然更没进入了) -> 子组件即将挂载 -> 子组件挂载完成(父内部都没完成,父当然不能算完成) -> ...

- DOM操作表单(select下拉选框)

<!DOCTYPE html><html> <head> <meta charset="UTF-8"> <title>& ...

- 闭包&执行环境和作用域

闭包 执行环境和作用域参考:<javascript高级程序设计(第3版)>4.2节