JS反爬绕过思路之--谷歌学术镜像网链接抓取

首先,从问题出发:

在谷歌学术镜像网收集着多个谷歌镜像的链接。我们目标就是要把这些链接拿到手。

F12查看源码可以发现,对应的a标签并不是我们想要的链接,而是一个js点击函数。

其实在

onclick="visit('AD0mWAw2VVYgWiAdDB4LHQwqaxY2XxcVL0M9FiEYTxM=')"

上面一段代码里,AD0mWAw2VVYgWiAdDB4LHQwqaxY2XxcVL0M9FiEYTxM=就是加密后的url链接。

visit函数的作用就是对这一串字符串进行了解密并访问。

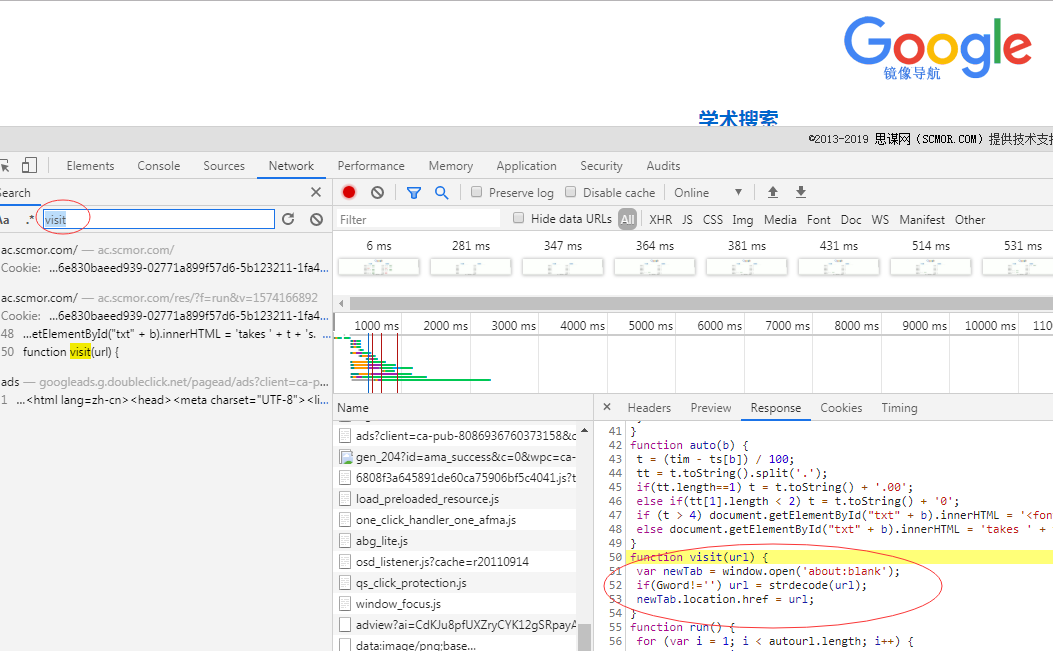

通过搜索我们可以清楚visit函数它的源码:

就是这一段:

function visit(url) {

var newTab = window.open('about:blank'); //打开新窗口

if(Gword!='') url = strdecode(url);//解密字符串,将它变成url

newTab.location.href = url;//访问这个url

}

ok,又扯出来一个叫strdecode的函数,我们继续找找看:

function strdecode(string) {

string = base64decode(string);//base64decode函数处理参数

key = Gword + hn;//Gword和hn两个变量可以在网页源码找到

len = key.length;//key的长度

code = '';

for (i = 0; i < string.length; i++) {//这个循环是中间的解密过程

var k = i % len;

code += String.fromCharCode(string.charCodeAt(i) ^ key.charCodeAt(k));

}

return base64decode(code);//再利用base64decode处理一次中间过程产出的code变量,其实这个就是真正的url了

}

其实sredecode的参数string就是类似一开始说的"AD0mWAw2VVYgWiAdDB4LHQwqaxY2XxcVL0M9FiEYTxM="

又有一个叫base64decode的函数,那我们再找找看:

ok,好长一段js代码。我都不想去理解它了、、

怎么办?

咱可以利用python的execjs库来执行js代码,只需把js代码保存下来就好。那我们把能用到的js都给保存下来像这样:

execjs安装:pip install PyExecJS

var base64DecodeChars = new Array(-1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, -1, 62, -1, -1, -1, 63, 52, 53, 54, 55, 56, 57, 58, 59, 60, 61, -1, -1, -1, -1, -1, -1, -1, 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, 10, 11, 12, 13, 14, 15, 16, 17, 18, 19, 20, 21, 22, 23, 24, 25, -1, -1, -1, -1, -1, -1, 26, 27, 28, 29, 30, 31, 32, 33, 34, 35, 36, 37, 38, 39, 40, 41, 42, 43, 44, 45, 46, 47, 48, 49, 50, 51, -1, -1, -1, -1, -1);

function base64decode(str) {

var c1, c2, c3, c4;

var i, len, out;

len = str.length;

i = 0;

out = "";

while (i < len) {

do {

c1 = base64DecodeChars[str.charCodeAt(i++) & 0xff]

} while (i < len && c1 == -1);

if (c1 == -1) break;

do {

c2 = base64DecodeChars[str.charCodeAt(i++) & 0xff]

} while (i < len && c2 == -1);

if (c2 == -1) break;

out += String.fromCharCode((c1 << 2) | ((c2 & 0x30) >> 4));

do {

c3 = str.charCodeAt(i++) & 0xff;

if (c3 == 61) return out;

c3 = base64DecodeChars[c3]

} while (i < len && c3 == -1);

if (c3 == -1) break;

out += String.fromCharCode(((c2 & 0XF) << 4) | ((c3 & 0x3C) >> 2));

do {

c4 = str.charCodeAt(i++) & 0xff;

if (c4 == 61) return out;

c4 = base64DecodeChars[c4]

} while (i < len && c4 == -1);

if (c4 == -1) break;

out += String.fromCharCode(((c3 & 0x03) << 6) | c4)

}

return out

}

function strdecode(string) {

string = base64decode(string);

key = "author: link@scmor.com.ac.scmor.com";

len = key.length;

code = '';

for (i = 0; i < string.length; i++) {

var k = i % len;

code += String.fromCharCode(string.charCodeAt(i) ^ key.charCodeAt(k));

}

return base64decode(code);

}

然后利用python请求网页源码,把AD0mWAw2VVYgWiAdDB4LHQwqaxY2XxcVL0M9FiEYTxM=这些密文用re匹配出来。

最后利用上面保存的js代码解密:

最终代码(PS:也放在github上面了,博客左上角点击直达):

import requests

from lxml import etree

import re

import execjs with open('scmor.js', 'r', encoding='utf-8') as f:

js = f.read()

ctx = execjs.compile(js)

#编译保存的js def get_html():

#请求html

try:

r = requests.get("http://ac.scmor.com/")

r.encoding = r.apparent_encoding

return r.text

except:

print('产生异常') def parse_html(html):

#解析html,并用re匹配密文

tree = etree.HTML(html)

script_text = tree.xpath('//script/text()')[0]

autourls = re.findall(r'AD0mWAw[a-zA-Z0-9]+=*', script_text)

return autourls def decode(string):

#利用保存的js解密密文

return ctx.call('strdecode', string) if __name__ == '__main__':

html = get_html()

autourls = parse_html(html)

for url in autourls:

print(decode(url))

#print(decode('AD0mWAw2VVYgWiAdDB4LHQwqaxY2XxcVL0M9FiEYTxM=')) #decode将源码中的加密字符串转url

参考文章:https://www.cnblogs.com/happymeng/p/10755244.html

The end~

JS反爬绕过思路之--谷歌学术镜像网链接抓取的更多相关文章

- python爬虫的一个常见简单js反爬

python爬虫的一个常见简单js反爬 我们在写爬虫是遇到最多的应该就是js反爬了,今天分享一个比较常见的js反爬,这个我已经在多个网站上见到过了. 我把js反爬分为参数由js加密生成和js生成coo ...

- js反爬学习(一)谷歌镜像

1. url:https://ac.scmor.com/ 2. target:如下链接 3. 过程分析: 3.1 打开chrome调试,进行元素分析.随便定位一个“现在访问” 3.2 链接不是直接挂在 ...

- js反爬-从入门到精通webdriver

学习JS反爬 地址:http://openlaw.cn/login.jsp 想在指导案例中抓些内容,需要登陆 账号密码发送会以下面方式发送 所以需要找到_csrf和加密后的password,_csrf ...

- k 近邻算法解决字体反爬手段|效果非常好

字体反爬,是一种利用 CSS 特性和浏览器渲染规则实现的反爬虫手段.其高明之处在于,就算借助(Selenium 套件.Puppeteer 和 Splash)等渲染工具也无法拿到真实的文字内容. 这种反 ...

- node.js抓取数据(fake小爬虫)

在node.js中,有了 cheerio 模块.request 模块,抓取特定URL页面的数据已经非常方便. 一个简单的就如下 var request = require('request'); va ...

- 通过JS逆向ProtoBuf 反反爬思路分享

前言 本文意在记录,在爬虫过程中,我首次遇到Protobuf时的一系列问题和解决问题的思路. 文章编写遵循当时工作的思路,优点:非常详细,缺点:文字冗长,描述不准确 protobuf用在前后端传输,在 ...

- 爬虫入门到放弃系列07:js混淆、eval加密、字体加密三大反爬技术

前言 如果再说IP请求次数检测.验证码这种最常见的反爬虫技术,可能大家听得耳朵都出茧子了.当然,也有的同学写了了几天的爬虫,觉得爬虫太简单.没有啥挑战性.所以特地找了三个有一定难度的网站,希望可以有兴 ...

- python爬虫破解带有RSA.js的RSA加密数据的反爬机制

前言 同上一篇的aes加密一样,也是偶然发现这个rsa加密的,目标网站我就不说了,保密. 当我发现这个网站是ajax加载时: 我已经习以为常,正在进行爬取时,发现返回为空,我开始用findler抓包, ...

- 使用Selenium从IEEE与谷歌学术批量爬取BibTex文献引用

搞科研的小伙伴总是会被期刊严苛的引用文献格式搞的很头疼.虽然常用的文献软件可以一键导出BibTex,但由于很多论文在投稿之前都会先发上Arxiv占坑,软件就很可能会把文献引出为来自Arxiv.我用的是 ...

随机推荐

- 零基础学习Web前端开发

目录 技术背景 开发环境 学习过程 参考资料 结束语 技术背景 什么是前端开发? 前端开发是创建Web页面或App等将界面呈现给用户的过程.通过使用 HTML,CSS,JavaScript,以及它们衍 ...

- C++语言堆栈的详细讲解

本文主要向大家介绍了C++语言堆栈的详细讲解,通过具体的内容向大家展示,希望对大家学习C++语言有所帮助. 一.预备知识—程序的内存分配 一个由c/C++编译的程序占用的内存分为以下几个部分 1.栈区 ...

- django框架基础-ORM单表操作-长期维护

############### 单表操作-添加数据 ################ import os if __name__ == '__main__': os.environ.set ...

- OpenCV C++常用功能介绍

显示图片 IplImage* img = cvLoadImage("-/temp.jpeg", 1); //create a window to display the image ...

- 简单说说PHP优化

我们在编写程序时,总是想要使自己的程序占用资源最小,运行速度更快,代码量更少.往往我们在追求这些的同时却失去了很多东西.下面我想讲讲我对PHP优化的理解.优化的目的是花最少的代价换来最快的运行速度与最 ...

- FPGA 浮点定点数的处理

大纲: 1浮点数的格式指定 2浮点数的运算(加法) 3浮点数加减法器的实现(难于乘除法器的实现) 1. 在FPGA的设计中,浮点数的概念不同于C语言中的定义,这里的浮点数指的是小数点位置会发生变化的 ...

- js 网页运行原理

当我们打开一个网页的时候,浏览器会首先创建一个窗口,这个窗口就是我所知道的window对象,也就是整个Javascript运行所依附的全局变量. 为了加载网页文档,当前窗口又需要创建一个Documen ...

- module in JavaScript

JavaScript 在ES6之前没有给出官方模块的定义,因此社区自己搞了两个模块加载方案: CommonJS (node) AMD (browser) 本文略 CommonJS规范 module定义 ...

- IPC thread写法太晦涩

主要用到TLS,首次进入gHaveTLS为false,锁保护说明此函数很多其他函数在调用.通过if (pthread_key_create(&gTLS, threadDestructor) ! ...

- Gradle的依赖方式——Lombok在Gradle中的正确配置姿势

写过java的都知道,lombok几乎在项目中处于不可或缺的一部分,但是lombok在Gradle的项目中配置并非人人都知道. 很多人在项目依赖中直接这样写 1 compile "org.p ...