防CSRF攻击:一场由重复提交的问题引发的前端后端测试口水战

重复提交,这是一直以来都会存在的问题,当在网站某个接口调用缓慢的时候就会有可能引起表单重复提交的问题,不论form提交,还是ajax提交都会有这样的问题,最近在某社交app上看到这么一幕,这个团队没有做重复提交的验证,从而导致了数据有很多的重复提交,在这里我们不讨论谁对谁错,问题解决即可。

首先的一种方式,在前端加入loading,或者是blockUI,在ios以及安卓上也是类似,效果如下:

这个时候整个页面不能再用鼠标点击,只能等待请求响应以后才能操作

具体可以参考blockUI这个插件

此外就是后端了,其实后端在一定程度上也要进行防止重复提交的验证,某些无所谓的情况下可以在前端加,某些重要的场景下比如订单等业务就必须再前后端都要做,为了测试方便,blockUI就直接注释

在后台我们线程sleep5秒

@RequestMapping("/CSRFDemo/save")

@ResponseBody

public LeeJSONResult saveCSRF(Feedback feedback) {

log.info("保存用户反馈成功, 入参为 Feedback.title: {}", feedback.getTitle());

try {

Thread.sleep(5000);

} catch (InterruptedException e) {

e.printStackTrace();

}

return LeeJSONResult.ok();

}

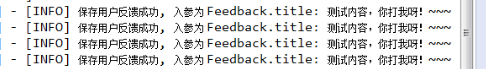

多次点击,效果如下

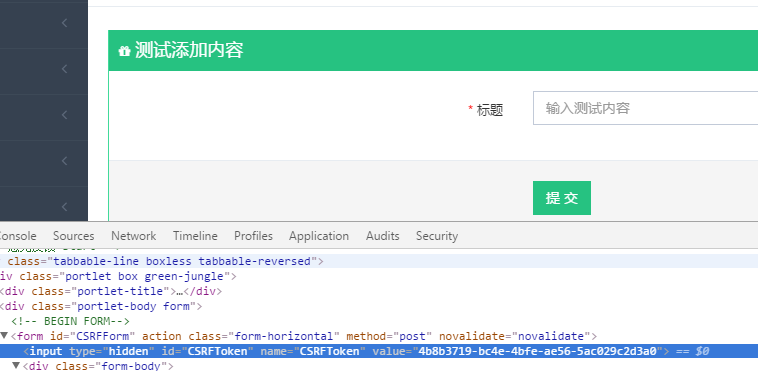

步骤1:页面生成token,每次进入都需要重新生成

设置自定义标签

package com.javasxy.web.tag; import java.io.IOException;

import java.io.StringWriter;

import java.util.UUID; import javax.servlet.jsp.JspException;

import javax.servlet.jsp.JspWriter;

import javax.servlet.jsp.tagext.SimpleTagSupport; import org.apache.commons.lang3.StringUtils;

import org.apache.shiro.SecurityUtils; import com.javasxy.components.JedisClient;

import com.javasxy.pojo.ActiveUser;

import com.javasxy.web.utils.SpringUtils; /**

*

* @Title: TokenTag.java

* @Package com.javasxy.web.tag

* @Description: 生成页面token

* Copyright: Copyright (c) 2016

* Company:DINGLI.SCIENCE.AND.TECHNOLOGY

*

* @author leechenxiang

* @date 2017年4月11日 下午3:29:13

* @version V1.0

*/

public class TokenTag extends SimpleTagSupport { private String id; private String name; private static final String CACHE_MAKE_CSRF_TOKEN_ = "cache_make_csrf_token_"; StringWriter sw = new StringWriter(); private JedisClient jedis = SpringUtils.getContext().getBean(JedisClient.class); public void doTag() throws JspException, IOException { // 生成token

String token = UUID.randomUUID().toString(); // 构建token隐藏框

String tokenHtml = "<input type='hidden' ";

if (StringUtils.isNotEmpty(id)) {

tokenHtml += " id='" + id + "' ";

}

if (StringUtils.isNotEmpty(name)) {

tokenHtml += " name='" + name + "' ";

}

tokenHtml += " value='" + token + "' ";

tokenHtml += " />"; // 获取当前登录用户信息

ActiveUser activeUser = (ActiveUser)SecurityUtils.getSubject().getPrincipal();

// 设置token到redis(如果是单应用项目设置到session中即可)

jedis.set(CACHE_MAKE_CSRF_TOKEN_ + ":" + activeUser.getUsername(), token);

jedis.expire(CACHE_MAKE_CSRF_TOKEN_ + ":" + activeUser.getUsername(), 1800); JspWriter out = getJspContext().getOut();

out.println(tokenHtml);

} public String getId() {

return id;

} public void setId(String id) {

this.id = id;

} public String getName() {

return name;

} public void setName(String name) {

this.name = name;

} }

页面生成

查看redis

拦截器代码:

package com.javasxy.web.controller.interceptor; import java.io.IOException;

import java.io.OutputStream;

import java.io.UnsupportedEncodingException; import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse; import org.apache.commons.lang3.StringUtils;

import org.apache.shiro.SecurityUtils;

import org.slf4j.Logger;

import org.slf4j.LoggerFactory;

import org.springframework.web.servlet.handler.HandlerInterceptorAdapter; import com.javasxy.common.utils.JsonUtils;

import com.javasxy.common.utils.LeeJSONResult;

import com.javasxy.common.utils.NetworkUtil;

import com.javasxy.components.JedisClient;

import com.javasxy.pojo.ActiveUser;

import com.javasxy.web.controller.filter.ShiroFilterUtils;

import com.javasxy.web.utils.SpringUtils; public class CSRFTokenInterceptor extends HandlerInterceptorAdapter { final static Logger log = LoggerFactory.getLogger(CSRFTokenInterceptor.class); private static final String CACHE_MAKE_CSRF_TOKEN_ = "cache_make_csrf_token_"; private JedisClient jedis = SpringUtils.getContext().getBean(JedisClient.class); @Override

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) throws Exception { // 获取从页面过来的token

String pageCSRFToken = request.getHeader("pageCSRFToken"); // 获取IP

String ip = NetworkUtil.getIpAddress(request);

if (StringUtils.isEmpty(pageCSRFToken)) {

String msg = "禁止访问";

log.error("ip: {}, errorMessage: {}", ip, msg);

returnErrorResponse(response, LeeJSONResult.errorTokenMsg(msg));

return false;

} // 当前登录用户

ActiveUser activeUser = (ActiveUser)SecurityUtils.getSubject().getPrincipal(); String CSRFToken = jedis.get(CACHE_MAKE_CSRF_TOKEN_ + ":" + activeUser.getUsername());

if (StringUtils.isEmpty(CSRFToken)) {

String msg = "操作频繁,请稍后再试";

log.error("ip: {}, errorMessage: {}", ip, msg);

returnErrorResponse(response, LeeJSONResult.errorTokenMsg(msg));

return false;

} if (!pageCSRFToken.equals(CSRFToken)) {

String msg = "禁止访问";

log.error("ip: {}, errorMessage: {}", ip, msg);

returnErrorResponse(response, LeeJSONResult.errorTokenMsg(msg));

return false;

} // 清除token

jedis.del(CACHE_MAKE_CSRF_TOKEN_ + ":" + activeUser.getUsername());

return true;

} public void returnErrorResponse(HttpServletResponse response, LeeJSONResult result) throws IOException, UnsupportedEncodingException {

OutputStream out=null;

try{

response.setCharacterEncoding("utf-8");

response.setContentType("text/json");

out = response.getOutputStream();

out.write(JsonUtils.objectToJson(result).getBytes("utf-8"));

out.flush();

} finally{

if(out!=null){

out.close();

}

}

} /*public boolean returnError(HttpServletRequest request, HttpServletResponse response, String errorMsg) throws IOException, UnsupportedEncodingException {

if (ShiroFilterUtils.isAjax(request)) {

returnErrorResponse(response, LeeJSONResult.errorTokenMsg(errorMsg));

return false;

} else {

// TODO 跳转页面

return false;

}

}*/ }

测试:

这样重复提交的问题就解决了,同时也解决了CSRF攻击的问题,关于什么是CSRF可以自行百度

注意:

1、token生成也可以在异步调用的时候生成,也就是一次请求一个token,而不是一个页面一个token,但是这样做可能会被第三方获取

2、这里使用了springmvc的拦截器,当然在shiro中也可以自定义过滤器来实现,代码略

防CSRF攻击:一场由重复提交的问题引发的前端后端测试口水战的更多相关文章

- .NET MVC中的防CSRF攻击

一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSR ...

- asp.netcore mvc 防CSRF攻击,原理介绍+代码演示+详细讲解

一.CSRF介绍 1.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session ridin ...

- 记录一下自己在MVC项目中如何防CSRF攻击,直接上代码

1.前端的处理: 2.后台 1.)添加过滤器,哪里用放哪里 2.)需要验证的方法上直接添加过滤器即可 大功告成 以下为过滤器代码块 /// <summary>/// ajax中加上Anti ...

- egg 提交数据 防csrf 攻击 配置

await ctx.render('from',{csrf:this.ctx.csrf}); 或者 使用中间件 ctx.state.csrf = ctx.csrf;

- 19、Flask实战第19天:CSRF攻击与防御

CSRF攻击原理 网站是通过cookie来实现登录功能的.而cookie只要存在浏览器中,那么浏览器在访问这个cookie的服务器的时候,就会自动的携带cookie信息到服务器上去.那么这时候就存在一 ...

- 转-CSRF——攻击与防御

0x01 什么是CSRF攻击 CSRF是Cross Site Request Forgery的缩写(也缩写为XSRF),直译过来就是跨站请求伪造的意思,也就是在用户会话下对某个CGI做一些GET/PO ...

- JS前端无侵入实现防止重复提交请求技术

JS前端无侵入实现防止重复提交请求技术 最近在代码发布测试的过程中,我发现有些请求非常的消耗服务器资源,而系统测试人员因为响应太慢而不停的点击请求.我是很看不惯系统存在不顺眼的问题,做事喜欢精益求精, ...

- Spring Boot 如何防止重复提交?

Java技术栈 www.javastack.cn 优秀的Java技术公众号 在传统的web项目中,防止重复提交,通常做法是:后端生成一个唯一的提交令牌(uuid),并存储在服务端.页面提交请求携带这个 ...

- 防止跨站请求伪造(CSRF)攻击 和 防重复提交 的方法的实现

CSRF的概念可以参考:http://netsecurity.51cto.com/art/200812/102951.htm 本文介绍的是基于spring拦截器的Spring MVC实现 首先配置拦截 ...

随机推荐

- 【Linux】Ubuntu13.10 设置静态ip地址

vim /etc/network/interfaces # interfaces() ) and ifdown() auto eth0 iface eth0 inet static address 2 ...

- Ubuntu中的Gif动画录制工具

为了在随笔中插入gif动态图Windows系统上可以使用ScreenToGif这个非常好用的小软件,在Ubuntu系统中选择也很多(可以参考最下面的链接),下面介绍两款ubuntu系统中的录屏软件: ...

- ArcGIS调整影像颜色输出

有碰到一些质量很差的遥感影像,颜色需要进行调整(主要是针对看)输出,这里记录一下ArcGIS中的调整输出方式. 1.首先把影像文件拖入ArcMap中,然后右键单击图层列表中的图像,选择属性. 2.选择 ...

- GDAL添加ECW格式支持

目录 GDAL添加ECW格式支持 ECW 下载ECW JPEG SDK 在Unix平台构建支持ECW的GDAL 二进制ECW SDK和GCC >= 5.1 在Linux上构建的教程 在Windo ...

- 关于Thinkpad的立体声麦克风输入

一直在纠结为什么把mic接上thinkpad后录制的都是单声道. 做了一些功课, 避免后来人走弯路. 1. Thinkpad 内置的声卡是支持立体声输入的, 在Recording Devices里点内 ...

- 转:场景管理--BSP

对于一个3D引擎来说,最核心的部分应该算是场景组织(scene graph)了,如果这部分你都没有设计好, 那么就别指望开发一个成熟的3D引擎了.为了开发3d引擎,所以我首先就研究这方面的内容,对一个 ...

- Arduino和C51开发LCD1602显示屏

技术:51单片机.Arduino.LCD1602 概述 本文介绍了LCD1602显示屏,并在LCD1602上显示字符串,对LCD1602常见的问题的解决和开发方法也做了简单介绍. 详细 代码下载: ...

- 【mysql】一条慢查询sql的的分析

这个是我在jobbole.com 上看到的 先给出数据表table结构 mysql> show create table tt \G *************************** 1. ...

- 回到顶部bug

参考自一博客(https://www.cnblogs.com/abao0/p/6642288.html)内有慕课网教程(后发现有bug, 弃置不用了) 以下有问题, 当滚动条处于顶部时, 刷新页面, ...

- hihocoder第229周:最大连续字母个数

题目链接 给定一个仅包含小写字母的字符串s(长度小于1e5),你可以交换任意两个字符的位置,现在允许交换k次,要求交换之后,s中最长的连续相同字符个数尽量多,求这个最长连续区间的长度. 样例 输入 1 ...