Snort初探

Snort初探

概念:

Snort是一款开源的网络入侵防御系统(IPS),可以实时分析和记录网络数据包,你可以通过执行协议分析、内容搜索和匹配,从而发现各种网络攻击和可疑的探测。例如,缓冲区溢出、端口扫描、CGI攻击、SMB探测等。

安装:

OS version:CentOS 6.5

DAQ version:2.0.6

Snort version:2.9.8.0

依赖包:

gcc、flex、bison、zlib、libpcap、pcre、libdnet、tcpdump

libnetfilter_queue(IPS支持) --> libmnl、libnfnetlink

以上建议使用yum安装,若出现版本问题,再通过编译源码安装,

本文大部分使用源码编译,源码包可自行到网上下载,也可通过本文最后给的Github地址下载本文所使用的所有源码包。

依赖包安装:

yum -y install gcc flex bison zlib pcre tcpdump

安装libpcap

tar -zxf libpcap-1.7.4.tar.gz

cd libpcap-1.7.4

./configure --prefix=/usr/local --libdir=/usr/local/lib64

make && make install

PS:若不是安装在/ 或者 /usr 底下 需要在/etc/ld.so.conf.d/local.conf中加入安装的lib路径, 文件不存在可自行创建 使用ldconfig使配置生效

ldconfig -p | grep NAME 可以查看是否能找到该动态库

安装libdnet

tar -zxf libdnet-1.12.tgz

cd libdnet-1.12

./configure "CFLAGS=-fPIC -g -O2" --prefix=/usr --libdir=/usr/lib64

make && make install

安装DAQ:

若要支持IPS(入侵防御系统),安装DAQ前需安装libnetfilter_queue ,libnetfilter_queue需要libmnl、libnfnetlink 支持。

安装libmnl

tar -jxf libmnl-1.0.3.tar.bz2

cd libmnl-1.0.3

./configure --prefix=/usr --libdir=/usr/lib64

make && make install

安装libnfnetlink

tar -jxf libnfnetlink-1.0.1.tar.bz2

cd libnfnetlink-1.0.1

./configure --prefix=/usr --libdir=/usr/lib64

make && make install

安装libnetfilter_queue

tar -jxf libnetfilter_queue-1.0.2.tar.bz2

cd libnetfilter_queue-1.0.2

./configure --prefix=/usr --libdir=/usr/lib64

make && make install

安装daq

tar -zxf daq-2.0.6.tar.gz

cd daq-2.0.6

./configure --prefix=/usr/local --libdir=/usr/local/lib64

PS:需确保NFQ module已enabled:Build NFQ DAQ module....... : yes,否则修改/usr/include/libnetfilter_queue/linux_nfnetlink_queue.h,

#include <libnfnetlink/linux_nfnetlink.h>改成#include <libnfnetlink/libnfnetlink.h>

然后再重新configure一次。

make && make

安装Snort

tar -zxf snort-2.9.8.0.tar.gz

cd snort-2.9.8.0

./configure --prefix=/usr/local/snort

make && make install

至此,snort就安装完成了,可运行/usr/local/snort/bin/snort 查看snort能否正常工作。

启动配置:

创建snort用户

useradd snort

创建日志目录

mkdir /var/log/snort

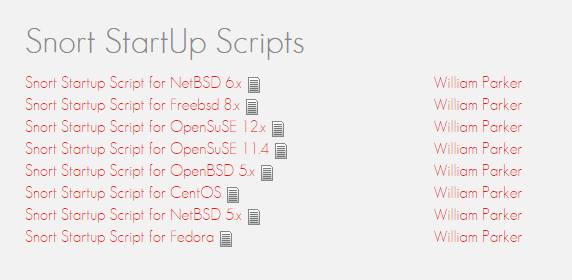

启动脚本可以在官方网站中下载,根据自己的系统进行选择。

将启动脚本snortd拷贝到/etc/init.d/中

cp /path/to/snortd /etc/init.d/

另外,需要在 /etc/sysconfig/中创建一个snort的文件

touch /etc/sysconfig/snort

添加以下内容:

# /etc/sysconfig/snort

# $Id: snort.sysconfig,v 1.8 2003/09/19 05:18:12 dwittenb Exp $

#### General Configuration

INTERFACE="eth0:eth1" //指定接入网口

USER="snort" //指定用户

GROUP="snort" //指定用户组

#### Logging & Alerting

SNORT_OPTIONS="-A fast -b -Q --daq nfq --daq-mode inline --daq-var queue=8" //启动相关指令

rule配置:

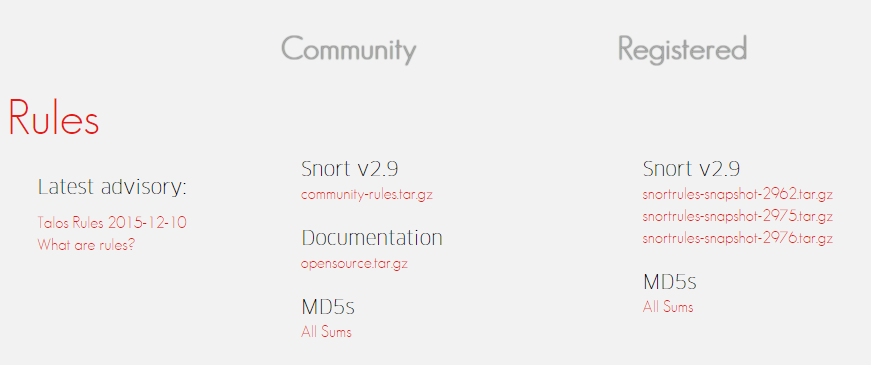

从官网下载最新版本的rule文件

在/etc/中创建snort文件夹

mkdir /etc/snort

在rule文件解压到该文件夹中

tar -zxf snortrules-snapshot-2976.tar.gz -C /etc/snort

更改/etc/snort/etc/snort.conf

# path to dynamic preprocessor libraries

dynamicpreprocessor directory /usr/local/snort/lib/snort_dynamicpreprocessor/ //指定到snort的lib目录中 # path to base preprocessor engine

dynamicengine /usr/local/snort/lib/snort_dynamicengine/libsf_engine.so //指定到snort的lib目录中 # path to dynamic rules libraries

dynamicdetection directory /etc/snort/so_rules/precompiled/RHEL-6-0/x86-64/2.9.7.6 //指定到so_rules中的具体系统的目录

touch /etc/snort/rules/black_list.rules /etc/snort/rules/white_list.rules

本文中使用的启动脚本有做过改动,用于支持IPS。

snortd文件如下:

#!/bin/sh

#

# snortd Start/Stop the snort IDS daemon.

#

# chkconfig: 2345 40 60

# description: snort is a lightweight network intrusion detection tool that

# currently detects more than 1100 host and network

# vulnerabilities, portscans, backdoors, and more.

#

# June 10, 2000 -- Dave Wreski <dave@linuxsecurity.com>

# - initial version

#

# July 08, 2000 Dave Wreski <dave@guardiandigital.com>

# - added snort user/group

# - support for 1.6.2

# July 31, 2000 Wim Vandersmissen <wim@bofh.st>

# - added chroot support # Source function library.

. /etc/rc.d/init.d/functions # source the interface to listen on

. /etc/sysconfig/snort # See how we were called.

case "$1" in

start)

echo -n "Starting snort: "

if [ -f /var/lock/subsys/snort ];then

status snort

else

cd /var/log/snort

daemon /usr/local/snort/bin/snort -D $SNORT_OPTIONS \

-c /etc/snort/etc/snort.conf

touch /var/lock/subsys/snort

fi

# for NFQ mode

/sbin/iptables -t raw -nL | grep "NFQUEUE" 2>&1 >/dev/null

RETV=$?

if [ $RETV != 0 ];then

/sbin/iptables -t raw -A PREROUTING -p tcp -m multiport --dports 8080 -j NFQUEUE --queue-num 8 //将通过该端口的数据导入NFQ列表供snort检测

#/sbin/iptables -t raw -A PREROUTING -p udp -j NFQUEUE --queue-num 8

else

exit $RETV

fi

echo

;;

stop)

echo -n "Stopping snort: "

# for NFQ mode

/sbin/iptables -t raw -D PREROUTING -p tcp -m multiport --dports 8080 -j NFQUEUE --queue-num 8

#/sbin/iptables -t raw -D PREROUTING -p udp -j NFQUEUE --queue-num 8

killproc snort

rm -f /var/lock/subsys/snort

echo

;;

restart)

$0 stop

$0 start

;;

status)

status snort

;;

*)

echo "Usage: $0 {start|stop|restart|status}"

exit 1

esac exit 0

启动snort

chmod a+x /etc/init.d/snortd

/etc/init.d/snortd start

启动正常后,若有可疑攻击,可在/var/log/snort/alter文件中查看到被拒绝的规则信息。

Snort简易安装脚本和源码包:https://github.com/Code-CC/Security/tree/master/snort

参考:

https://www.snort.org/documents

Snort初探的更多相关文章

- OSSEC初探

OSSEC初探 概念: OSSEC是一款开源的基于主机的入侵检测系统(HIDS),它可以执行日志分析.完整性检验.windows注册表监控.隐匿性检测和实时告警.它可以运行在各种不同的操作系统上,包括 ...

- 初探领域驱动设计(2)Repository在DDD中的应用

概述 上一篇我们算是粗略的介绍了一下DDD,我们提到了实体.值类型和领域服务,也稍微讲到了DDD中的分层结构.但这只能算是一个很简单的介绍,并且我们在上篇的末尾还留下了一些问题,其中大家讨论比较多的, ...

- CSharpGL(8)使用3D纹理渲染体数据 (Volume Rendering) 初探

CSharpGL(8)使用3D纹理渲染体数据 (Volume Rendering) 初探 2016-08-13 由于CSharpGL一直在更新,现在这个教程已经不适用最新的代码了.CSharpGL源码 ...

- 从273二手车的M站点初探js模块化编程

前言 这几天在看273M站点时被他们的页面交互方式所吸引,他们的首页是采用三次加载+分页的方式.也就说分为大分页和小分页两种交互.大分页就是通过分页按钮来操作,小分页是通过下拉(向下滑动)时异步加载数 ...

- JavaScript学习(一) —— 环境搭建与JavaScript初探

1.开发环境搭建 本系列教程的开发工具,我们采用HBuilder. 可以去网上下载最新的版本,然后解压一下就能直接用了.学习JavaScript,环境搭建是非常简单的,或者说,只要你有一个浏览器,一个 ...

- .NET文件并发与RabbitMQ(初探RabbitMQ)

本文版权归博客园和作者吴双本人共同所有.欢迎转载,转载和爬虫请注明原文地址:http://www.cnblogs.com/tdws/p/5860668.html 想必MQ这两个字母对于各位前辈们和老司 ...

- React Native初探

前言 很久之前就想研究React Native了,但是一直没有落地的机会,我一直认为一个技术要有落地的场景才有研究的意义,刚好最近迎来了新的APP,在可控的范围内,我们可以在上面做任何想做的事情. P ...

- 【手把手教你全文检索】Apache Lucene初探

PS: 苦学一周全文检索,由原来的搜索小白,到初次涉猎,感觉每门技术都博大精深,其中精髓亦是不可一日而语.那小博猪就简单介绍一下这一周的学习历程,仅供各位程序猿们参考,这其中不涉及任何私密话题,因此也 ...

- Key/Value之王Memcached初探:三、Memcached解决Session的分布式存储场景的应用

一.高可用的Session服务器场景简介 1.1 应用服务器的无状态特性 应用层服务器(这里一般指Web服务器)处理网站应用的业务逻辑,应用的一个最显著的特点是:应用的无状态性. PS:提到无状态特性 ...

随机推荐

- Django----->一周后的重温

Django 一 什么是web框架? 框架,即framework,特指为解决一个开放性问题而设计的具有一定约束性的支撑结构,使用框架可以帮你快速开发特定的系统,简单地说,就是你用别人搭建好的舞台来 ...

- go golang 判断base64数据 获取随机字符串 截取字符串

go golang 判断base64数据 获取随机字符串 截取字符串 先少写点,占个坑,以后接着加. 1,获取指定长度随机字符串 func RandomDigits(length int) strin ...

- sqlserver 重置标识列

重置标识信息:DBCC CHECKIDENT('表名', RESEED,0) 检查标识信息:DBCC CHECKIDENT('SysModule', NORESEED)

- CTF---密码学入门第二题 我喜欢培根

我喜欢培根分值:20 来源: Ph0enix 难度:中 参与人数:3449人 Get Flag:1410人 答题人数:1653人 解题通过率:85% key: CTF{} 解题链接: http://c ...

- 最新版Sublime Text Build 3156 x64 的下载 + 注册码 + Install Package Control + 汉化教程

一.Sublime Text 下载 神器 Sublime Text 最近开始更新到开发版本 Build 3156,本身英语不是太6,汉化党自然各种百度汉化教程,网上不是一堆绿色汉化包,就是让你下载汉 ...

- c++2(循环和递归)

其实编程的朋友知道,不管学什么语言,循环和递归是两个必须学习的内容.当然,如果循环还好理解一点,那么递归却没有那么简单.我们曾经对递归讳莫如深,但是我想告诉大家的是,递归其实没有那么可怕.所谓的递归就 ...

- Spring框架学习笔记(7)——代理对象实现AOP

AOP(面向切面编程) AOP(Aspect-Oriented Programming, 面向切面编程): 是一种新的方法论, 是对传统 OOP(Object-Oriented Programming ...

- [国嵌攻略][090][linux网络编程模型]

编程模型 Socket的实质就是一个接口,利用该接口,用户在使用不同的网络协议时,操作函数得以统一.而针对不同协议的差异性操作,则交给了Socket去自行解决. TCP编程模型 UDP编程模型

- Spark应用_PageView_UserView_HotChannel

Spark应用_PageView_UserView_HotChannel 一.PV 对某一个页面的访问量,在页面中进行刷新一次就是一次pv PV {p1, (u1,u2,u3,u1,u2,u4-)} ...

- mysql数据库创建、删除数据库

一.创建数据库(默认字符集和排序规则) (1)创建数据库 mysql> CREATE DATABASE my_db1; Query OK, 1 row affected (0.00 se ...