Wireshark 如何捕获网络流量数据包

转自:http://www.4hou.com/web/7465.html?hmsr=toutiao.io&utm_medium=toutiao.io&utm_source=toutiao.io

导语:在本文中,您将学习使用Wireshark捕获攻击者使用NMAP扫描时的网络数据包。这里您会注意到,Wireshark如何捕获不同的网络流量数据包,用于打开和关闭端口。

在本文中,您将学习使用Wireshark捕获攻击者使用NMAP扫描时的网络数据包。这里您会注意到,Wireshark如何捕获不同的网络流量数据包,用于打开和关闭端口。

TCP扫描

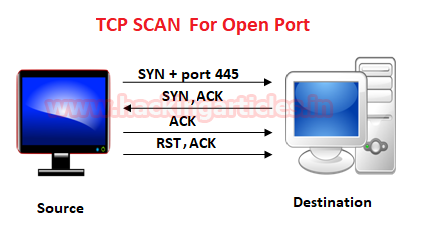

Tcp扫描将像端口22.21.23.44等扫描TCP端口,并通过源端口和目的端口之间的三次握手连接确保监听端口(打开)。如果端口打开,则使用SYN数据包发送请求,响应目的地发送SYN,ACK数据包然后发送ACK数据包,最后源再次发送RST,ACK数据包。

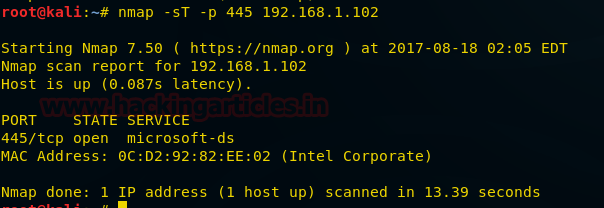

键入以下NMAP命令进行TCP扫描,然后启动wireshark捕获发送的数据包。

nmap -T -p 445 192.168.1.102

从给定的图像可以观察结果端口445是开放的。

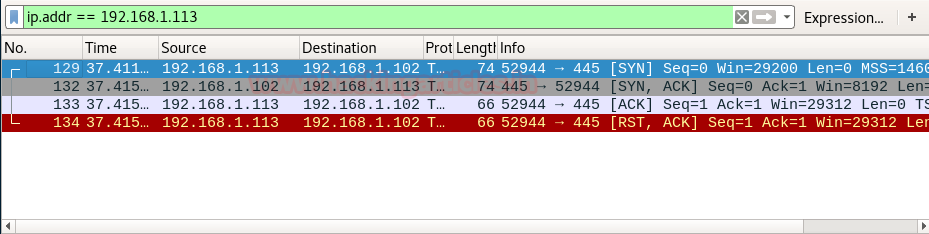

查看通过wireshark捕获的源和目的地之间的数据包传输顺序。

您会注意到它已经捕获了与上述相同的标志序列:

· 源发送SYN包到目的地

· 目的地发送SYN,ACK到源

· 源发送ACK包到目的地

· 源再次发送RST,ACK到目的地

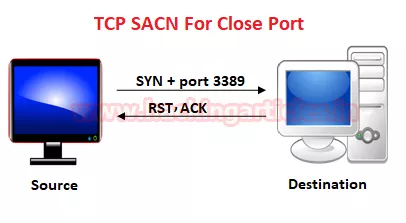

我们来看一下关闭端口的网络流量。根据给定的图像,显示扫描端口是否关闭,则源和目的地之间将无法进行3路握手连接。

源发送SYN包,如果端口关闭,接收方将通过RST,ACK发送响应。

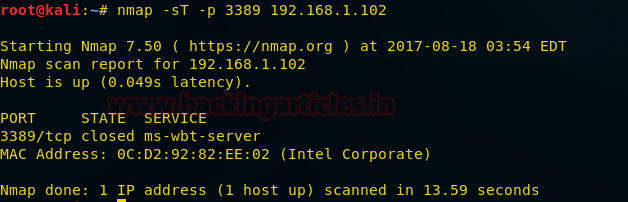

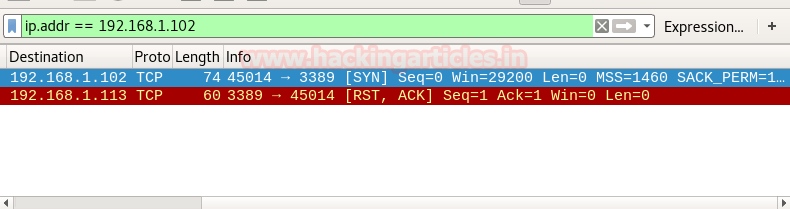

键入以下NMAP命令进行TCP扫描,然后启动Wireshark捕获发送的数据包。

nmap -T -p 3389 192.168.1.102

从给定的图像可以观察结果端口3389被关闭。

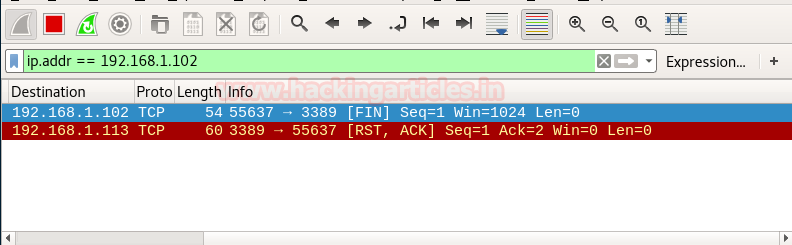

查看通过wireshark捕获的源和目的地之间的数据包传输顺序。您会注意到它已经捕获了与上述相同的标志序列:

源发送SYN包到目的地

目的地发送RST,ACK包到源

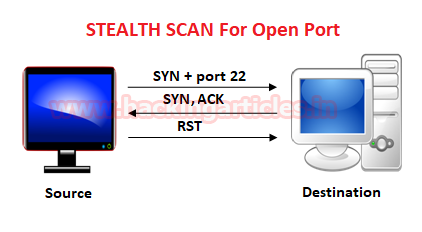

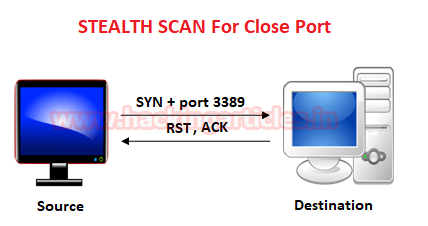

隐形扫描

SYN扫描是默认和最受欢迎的扫描选项,有很好的理由。它可以快速执行,在不受限制性防火墙阻碍的快速网络上每秒扫描数千个端口。它也是相对典型和隐秘的,因为它从未完成TCP连接。如果接收到SYN数据包(没有ACK标志),端口也被视为打开。

这种技术通常被称为半开放扫描,因为您没有打开完整的TCP连接。您发送一个SYN数据包,就好像要打开一个真实的连接,然后等待响应。SYN,ACK表示端口正在侦听(打开)

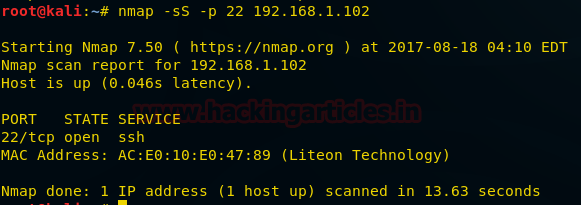

键入以下NMAP命令进行TCP扫描,然后启动wireshark捕获发送的数据包。

nmap -sS -p 22 192.168.1.102

从给定的图像可以观察结果端口22是开放的。

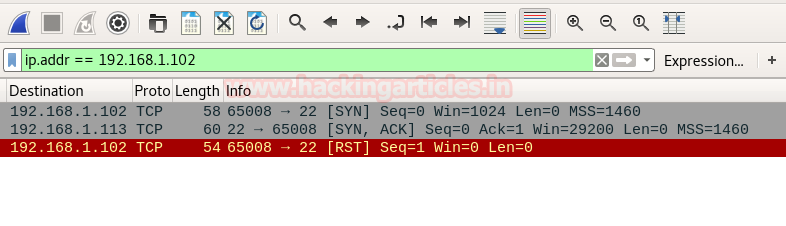

查看通过wireshark捕获的源和目的地之间的数据包传输顺序

源发送SYN数据包到目的地

目的地发送SYN,ACK数据包到源

源发送RST报文到目的地

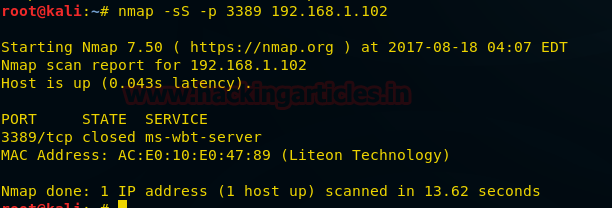

键入以下NMAP命令进行TCP扫描,然后启动wireshark捕获发送的数据包。

nmap -sS -p 3389 192.168.1.102

从给定的图像可以观察结果端口3389被关闭。

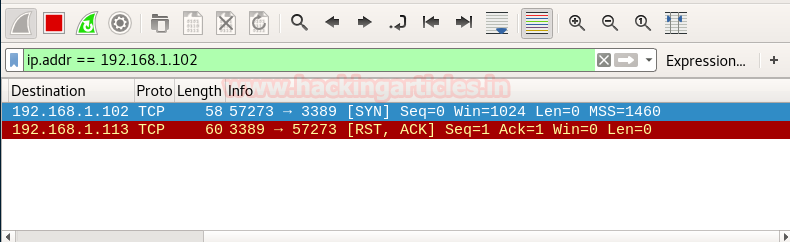

查看通过wireshark捕获的源和目的地之间的数据包传输顺序

源发送SYN数据包到目的地

目的地发送RST,ACK包到目的地

碎片扫描

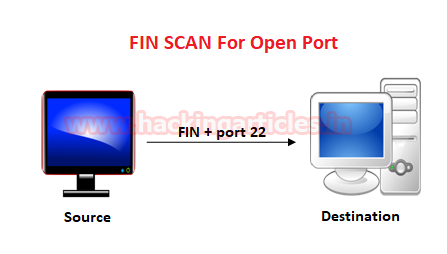

通常在数据传输完成后,FIN数据包终止源端和目标端口之间的TCP连接。代替SYN数据包,Nmap通过使用FIN数据包开始FIN扫描。如果端口打开,则通过源端口发送FIN数据包时,目的端口不会响应。

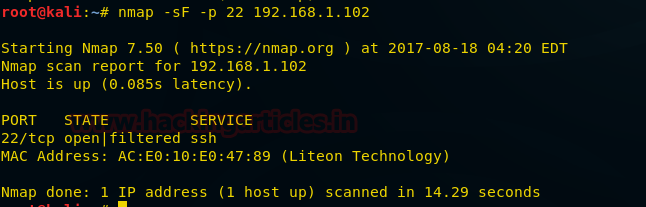

键入以下NMAP命令进行TCP扫描,然后启动wireshark捕获发送的数据包。

nmap -F -p 22 192.168.1.102

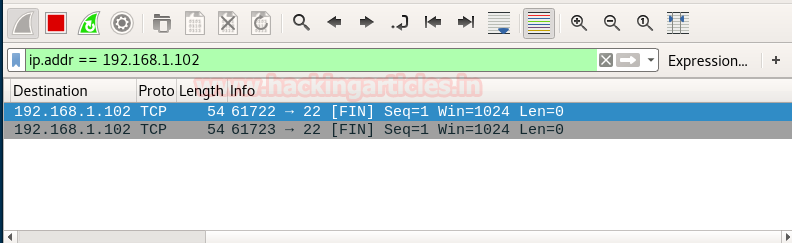

从给定的图像可以观察结果端口22是开放的。

· 源发送FIN包到目的地

· 目的地不发送回复来源

键入以下NMAP命令进行TCP扫描,然后启动wireshark捕获发送的数据包。

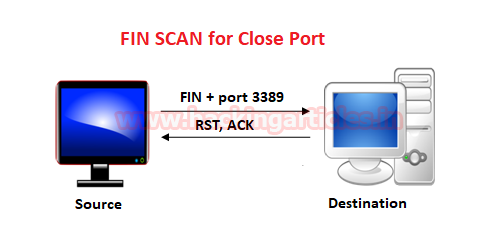

nmap -F -p 3389 192.168.1.102

从给定的图像可以观察结果端口3389是接近。

查看通过wireshark捕获的源和目的地之间的数据包传输顺序

· 源发送SYN数据包到目的地

· 目的地发送RST报文到目的地

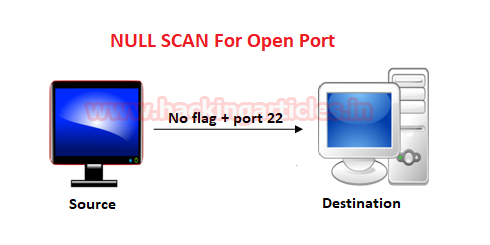

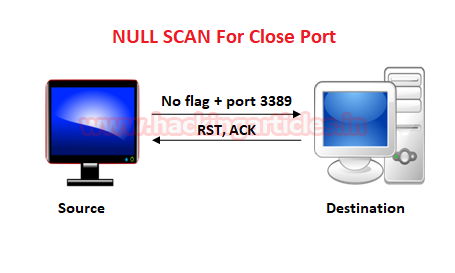

空扫

空扫描是一系列TCP数据包,保存序列号为“0”(0000000),并且由于没有设置任何标志,目的地将不知道如何回复请求。它将丢弃数据包,并且不会发送回复,这表示端口是打开的。

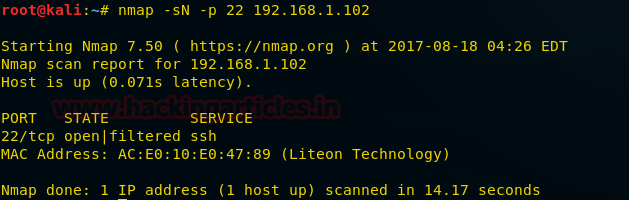

键入以下NMAP命令进行TCP扫描,然后启动wireshark捕获发送的数据包。

nmap -sN -p 22 192.168.1.102

从给定的图像可以观察结果端口22是开放的。

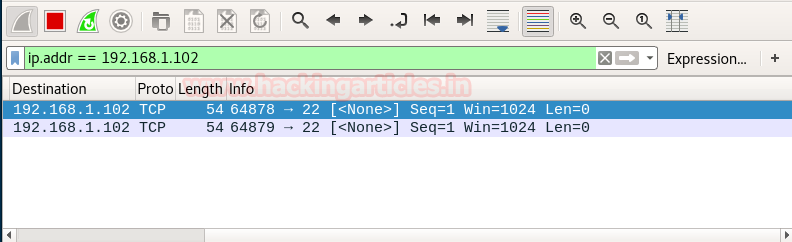

查看通过wireshark捕获的源和目的地之间的数据包传输顺序

· 源发送Null数据包到目的地

· 目的地不发送回复来源

如果端口关闭,则当源在特定端口发送空数据包时,目的地将发送RST,ACK数据包

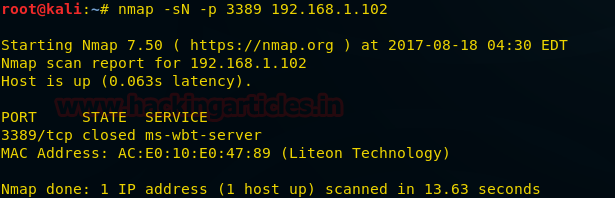

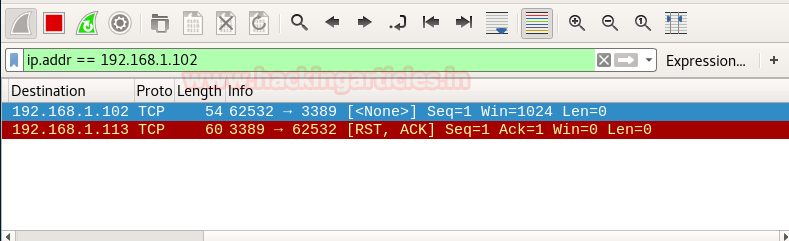

键入以下NMAP命令进行TCP扫描,然后启动wireshark捕获发送的数据包。

nmap -F -p 3389 192.168.1.102

从给定的图像可以观察结果端口3389是接近。

· 源发送Null(无)数据包到目的地

· 目的地发送RST,ACK到源

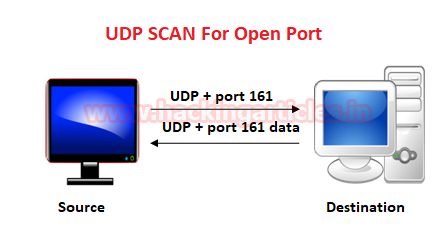

UDP扫描

UDP扫描通过向每个目的端口发送UDP数据包来工作; 它是一个连接少协议。对于一些常见的端口如53和161,发送协议特定的有效载荷以增加响应速率,服务将使用UDP数据包进行响应,证明它是开放的。如果在重传后没有收到响应,则端口被分类为打开|过滤。这意味着端口可能是打开的,或者可能包过滤器阻塞通信。

键入以下NMAP命令进行TCP扫描,然后启动wireshark捕获发送的数据包。

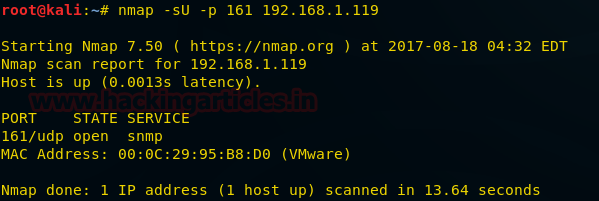

nmap -sU -p 161 192.168.1.119

从给定的图像可以观察结果端口161是开放的。

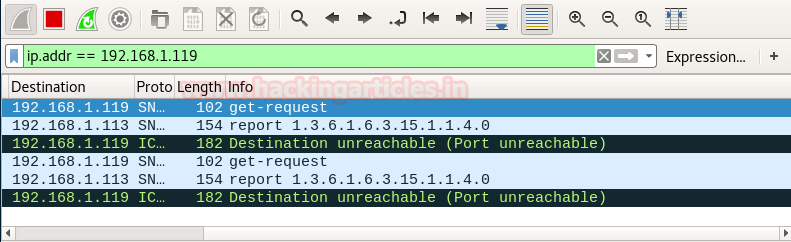

查看通过Wireshark捕获的源和目标之间的数据包传输顺序

· 源UDP发送到目的地址

· 目的地向源发送一些数据的UDP数据包

键入以下NMAP命令进行TCP扫描,然后启动Wireshark捕获发送的数据包。

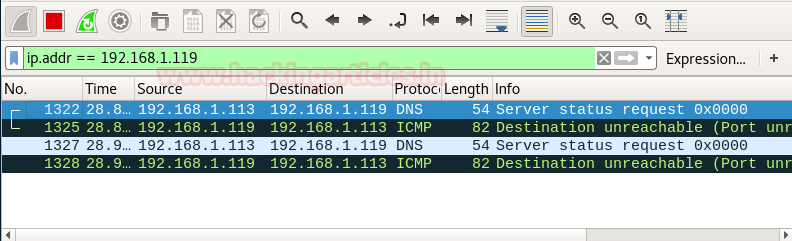

nmap -sU -p 53 192.168.1.119

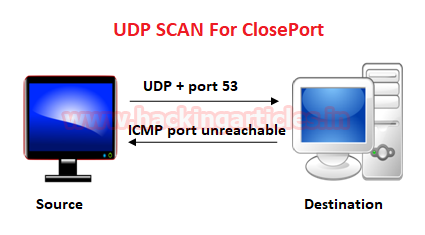

从给定的图像可以观察结果端口53是接近。

查看通过wireshark捕获的源和目的地之间的数据包传输顺序

· 源UDP发送到目的地址

· 目的地发送ICMP报文端口不可达源

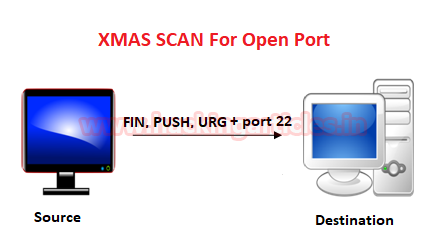

圣诞扫描

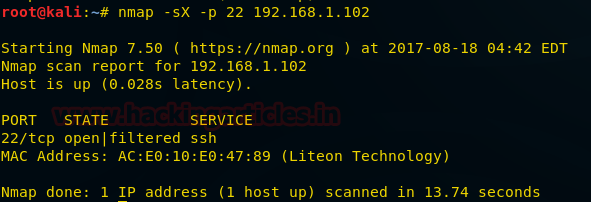

键入以下NMAP命令进行TCP扫描,然后启动wireshark捕获发送的数据包。

nmap -sX -p 22 192.168.1.102

从给定的图像可以观察结果端口22是开放的。

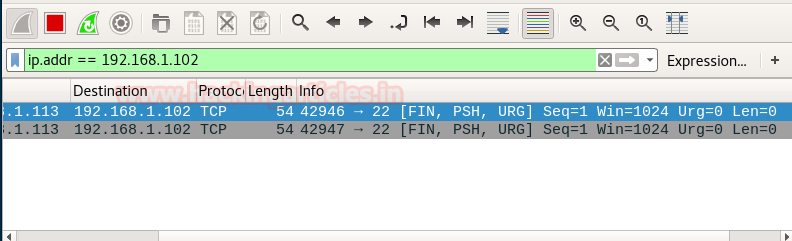

查看通过wireshark捕获的源和目的地之间的数据包传输顺序

· 来源将FIN,PUSH和URG数据包发送到目的地

· 目的地不发送回复来源

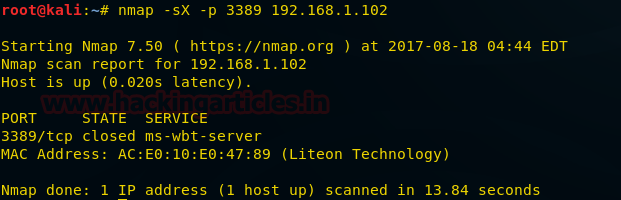

键入以下NMAP命令进行TCP扫描,然后启动Wireshark捕获发送的数据包。

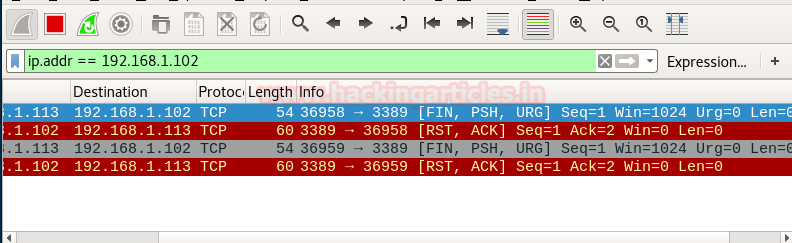

nmap -sX -p 3389 192.168.1.102

从给定的图像可以观察结果端口3389是接近。

查看通过wireshark捕获的源和目的地之间的数据包传输顺序

· 来源将FIN,PUSH和URG数据包发送到目的地

· 目的RST,ACK包到源

Wireshark 如何捕获网络流量数据包的更多相关文章

- 深入理解USB流量数据包的抓取与分析

0x01 问题提出 在一次演练中,我们通过wireshark抓取了一个如下的数据包,我们如何对其进行分析? 0x02 问题分析 流量包是如何捕获的? 首先我们从上面的数据包分析可以知道,这是个USB的 ...

- ARPSpoofing教程(四) - 捕获并分析数据包

本程序的主要目标是展示如何解析所捕获的数据包的协议首部. 这个程序可以称为UDPdump,打印一些网络上传输的UDP数据的信息. 1: #include"pcap.h" 2: ty ...

- 详解DHCP工作方法,并用wireshark对DHCP四个数据包抓包分析

国内私募机构九鼎控股打造APP,来就送 20元现金领取地址:http://jdb.jiudingcapital.com/phone.html内部邀请码:C8E245J (不写邀请码,没有现金送)国内私 ...

- Wireshark 抓取USB的数据包

需要使用root权限来运行Wireshark,并利用Wireshark来嗅探USB通信数据.当然了,我们并不建议大家利用root权限来进行操作.我们可以使用Linux提供的usbmon来为我们获取和导 ...

- 使用wireshark在windows平台下捕获HTTP协议数据包中的帐号密码信息

1.打开wireshark软件,从Interface List中选择相应的网卡,例如我的PC机上是“本地连接”,然后选择”Start”启动抓包程序. 2.打开学校主页,输入账号和密码登录校内邮箱. 3 ...

- wireshark1.8捕获无线网卡的数据包——找不到无线网卡!

问题说明:奇怪的是,我线网卡明明有的,是interl的型号,可是wireshark总是找不到,如下: 奇了怪了,没有!原来是如下的: 实际上这块无线网卡是存在的,只不过由于兼容或驱动的原因无法显示型号 ...

- Wireshark数据抓包教程之认识捕获分析数据包

Wireshark数据抓包教程之认识捕获分析数据包 认识Wireshark捕获数据包 当我们对Wireshark主窗口各部分作用了解了,学会捕获数据了,接下来就该去认识这些捕获的数据包了.Wiresh ...

- 使用WireShark进行网络流量安全分析

WireShark的过滤规则 伯克利包过滤(BPF)(应用在wireshark的捕获过滤器上) ** 伯克利包过滤中的限定符有下面的三种:** Type:这种限定符表示指代的对象,例如IP地址,子网或 ...

- Wireshark入门与进阶---数据包捕获与保存的最基本流程

Wireshark入门与进阶系列(一) "君子生非异也.善假于物也"---荀子 本文由CSDN-蚍蜉撼青松 [主页:http://blog.csdn.net/howeverpf]原 ...

随机推荐

- 装饰器 转载自 http://www.cnblogs.com/huxi/archive/2011/03/01/1967600.html

今天来讨论一下装饰器.装饰器是一个很著名的设计模式,经常被用于有切面需求的场景,较为经典的有插入日志.性能测试.事务处理等.装饰器是解决这类问题的绝佳设计,有了装饰器,我们就可以抽离出大量函数中与函数 ...

- 快速傅立叶变换&HDU 1402

参考http://www.cnblogs.com/v-July-v/archive/2011/08/13/2214132.html <算导> 那么,更快速的多项式乘法就依赖于能否把一个系数 ...

- [Java][Spring][scurity]同步session控制,防止一个用户多次登录

[Spring][scurity]同步session控制.防止一个用户多次登录 假设你希望限制单个用户仅仅能登录到你的程序一次,Spring Security通过加入以下简单的部分支持这个功能. 1. ...

- 【HDU 4870】Rating【DP】

题意:一个人注冊两个账号,初始rating都是0,他每次拿低分的那个号去打比赛,赢了加50分,输了扣100分.胜率为p,他会打到直到一个号有1000分为止,问比赛场次的期望. 题解:因为每次添加分数或 ...

- Python 网络爬虫与信息获取(二)—— 页面内容提取

1. 获取超链接 python获取指定网页上所有超链接的方法 links = re.findall(b'"((http|ftp)s?://.*?)"', html) links = ...

- 杂项-Java:JNI

ylbtech-杂项-Java:JNI JNI是Java Native Interface的缩写,它提供了若干的API实现了Java和其他语言的通信(主要是C&C++).从Java1.1开始, ...

- IPv6系列-初学者的10个常见困扰

本文是<IPv6系列>文章的第二篇<常见困扰>,紧接<入门指南>,用于解答IPv6的10个常见困扰. 小慢哥的原创文章,欢迎转载 目录 ▪ 本文缘由 ▪ 困扰1. ...

- 自学Python九 爬虫实战二(美图福利)

作为一个新世纪有思想有文化有道德时刻准备着的屌丝男青年,在现在这样一个社会中,心疼我大慢播抵制大百度的前提下,没事儿上上网逛逛YY看看斗鱼翻翻美女图片那是必不可少的,可是美图虽多翻页费劲!今天我们就搞 ...

- Obsolete---标记方法 类过期

最近做一个接口的修改,由于是很老的接口,不太了解外部有多少地方引用了它. 但是内部的方法由于业务发展已经不太适合现在的需求,想改又不该动.所以想到了如果设置为过期. Obsolete 属性将某个程序实 ...

- 运用<body>属性,渲染页面效果

新建一个HTML5文件,为<body>标签添加样式,代码如下: 01 <!doctype html> 02 <html> 03 <head> 04 &l ...