LeetCode题解之Keys and Rooms

1、题目描述

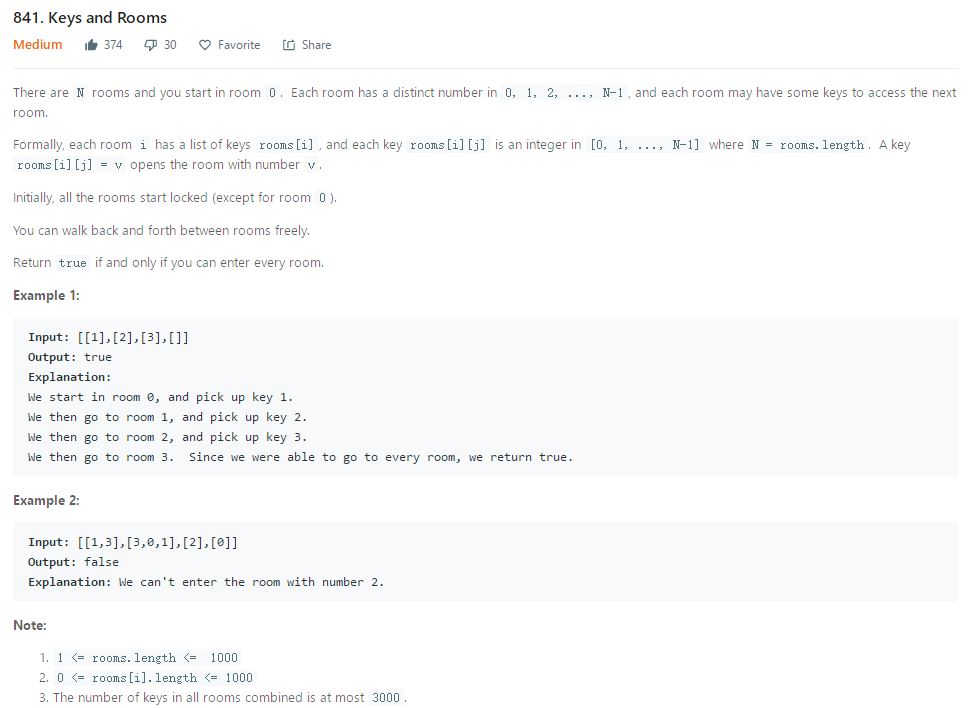

2、问题分析

使用深度优先遍历

3、代码

bool canVisitAllRooms(vector<vector<int>>& rooms) {

int nums = rooms.size();

if ( nums == )

return true;

vector<int> R(nums, );

R[] = ;

stack<int> s;

s.push();

while (!s.empty()) {

int room = s.top();

s.pop();

for(auto n : rooms[room])

if (R[n] == ) {

R[n] = ;

s.push(n);

}

}

return count(R.begin(), R.end(), ) == R.size();

}

LeetCode题解之Keys and Rooms的更多相关文章

- 【LeetCode】841. Keys and Rooms 解题报告(Python & C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 DFS BFS 日期 题目地址:https://le ...

- LeetCode 841. Keys and Rooms

原题链接在这里:https://leetcode.com/problems/keys-and-rooms/ 题目: There are N rooms and you start in room 0. ...

- 【LeetCode题解】二叉树的遍历

我准备开始一个新系列[LeetCode题解],用来记录刷LeetCode题,顺便复习一下数据结构与算法. 1. 二叉树 二叉树(binary tree)是一种极为普遍的数据结构,树的每一个节点最多只有 ...

- leetcode题解-122买卖股票的最佳时期

题目 leetcode题解-122.买卖股票的最佳时机:https://www.yanbinghu.com/2019/03/14/30893.html 题目详情 给定一个数组,它的第 i 个元素是一支 ...

- 【LeetCode题解】3_无重复字符的最长子串(Longest-Substring-Without-Repeating-Characters)

目录 描述 解法一:暴力枚举法(Time Limit Exceeded) 思路 Java 实现 Python 实现 复杂度分析 解法二:滑动窗口(双指针) 思路 Java 实现 Python 实现 复 ...

- 【LeetCode题解】225_用队列实现栈(Implement-Stack-using-Queues)

目录 描述 解法一:双队列,入快出慢 思路 入栈(push) 出栈(pop) 查看栈顶元素(peek) 是否为空(empty) Java 实现 Python 实现 解法二:双队列,入慢出快 思路 入栈 ...

- 【LeetCode题解】232_用栈实现队列(Implement-Queue-using-Stacks)

目录 描述 解法一:在一个栈中维持所有元素的出队顺序 思路 入队(push) 出队(pop) 查看队首(peek) 是否为空(empty) Java 实现 Python 实现 解法二:一个栈入,一个栈 ...

- 【LeetCode题解】844_比较含退格的字符串(Backspace-String-Compare)

目录 描述 解法一:字符串比较 思路 Java 实现 Python 实现 复杂度分析 解法二:双指针(推荐) 思路 Java 实现 Python 实现 复杂度分析 更多 LeetCode 题解笔记可以 ...

- 【LeetCode题解】25_k个一组翻转链表(Reverse-Nodes-in-k-Group)

目录 描述 解法一:迭代 思路 Java 实现 Python 实现 复杂度分析 解法二:递归(不满足空间复杂度) 思路 Java 实现 Python 实现 复杂度分析 更多 LeetCode 题解笔记 ...

随机推荐

- Android--Menus

前言 本篇博客讲解一下菜单Menu的使用.菜单在windows应用中使用十分广泛,几乎所有的windows应用都有菜单,Android中也加入了菜单的支持.从官方文档了解到,从Android3.0(A ...

- AndroidStudio意外崩溃,电脑重启,导致重启打开Androidstudio后所有的import都出错

解决方案: File -> Invalidate Cashes / Restart 重新编译的时候可能会碰到下面的问题: 解决方案: 关闭Android Studio,删掉工程下的.gradle ...

- 基于Github&Hexo的个人博客搭建过程

大家好,这里是「 从零开始学 Web 系列教程 」,并在下列地址同步更新...... github:https://github.com/Daotin/Web 微信公众号:Web前端之巅 博客园:ht ...

- 【EF6学习笔记】(十一)实施继承

上篇链接:EF学习笔记(十) 处理并发 本篇原文链接:Implementing Inheritance 面向对象的世界里,继承可以很好的重用代码.在本章就对Instructor和Student两个类进 ...

- Go语言远程执行ssh命令简单封装(支持带交互命令)

使用包:golang.org/x/crypto/ssh 以下封装一个发送命令的Cli结构体 type Cli struct { IP string //IP地址 Username string //用 ...

- MyBatis源码解析(六)——DataSource数据源模块之池型数据源

原创作品,可以转载,但是请标注出处地址:http://www.cnblogs.com/V1haoge/p/6675674.html 1 回顾 上一文中解读了MyBatis中非池型数据源的源码,非池型也 ...

- word2vec初探

在自然语言处理入门里我们提到了词向量的概念,tf-idf的概念,并且在实际的影评正负面预测项目中使用了tf-idf,取得了还算不错的效果.这一篇,我们来尝试一下使用来自google的大名鼎鼎的word ...

- [转]Docker学习之四:使用docker安装mysql

本文转自:https://blog.csdn.net/qq_19348391/article/details/82998391 Docker学习之一:注册Docker Hub账号 Docker学习之二 ...

- C# XML入门

什么是XML? XML:可扩展标记语言. XML的作用: 纯文本,兼容性强. 和HTML的区别: xml: 主要用来处理.存储数据.无规定标签,可扩展. html:对数据的显示和描述. 语法标签固定. ...

- 【转载】C#生成图片的缩略图

图片处理是C#程序开发中时常会涉及到的一个业务,除了图像的上传.保存以及下载等功能外,根据上传的图片生成一个缩略图也是常见业务,在C#语言中,可以通过Image类提供的相关方法对图片进行操作,如指定宽 ...