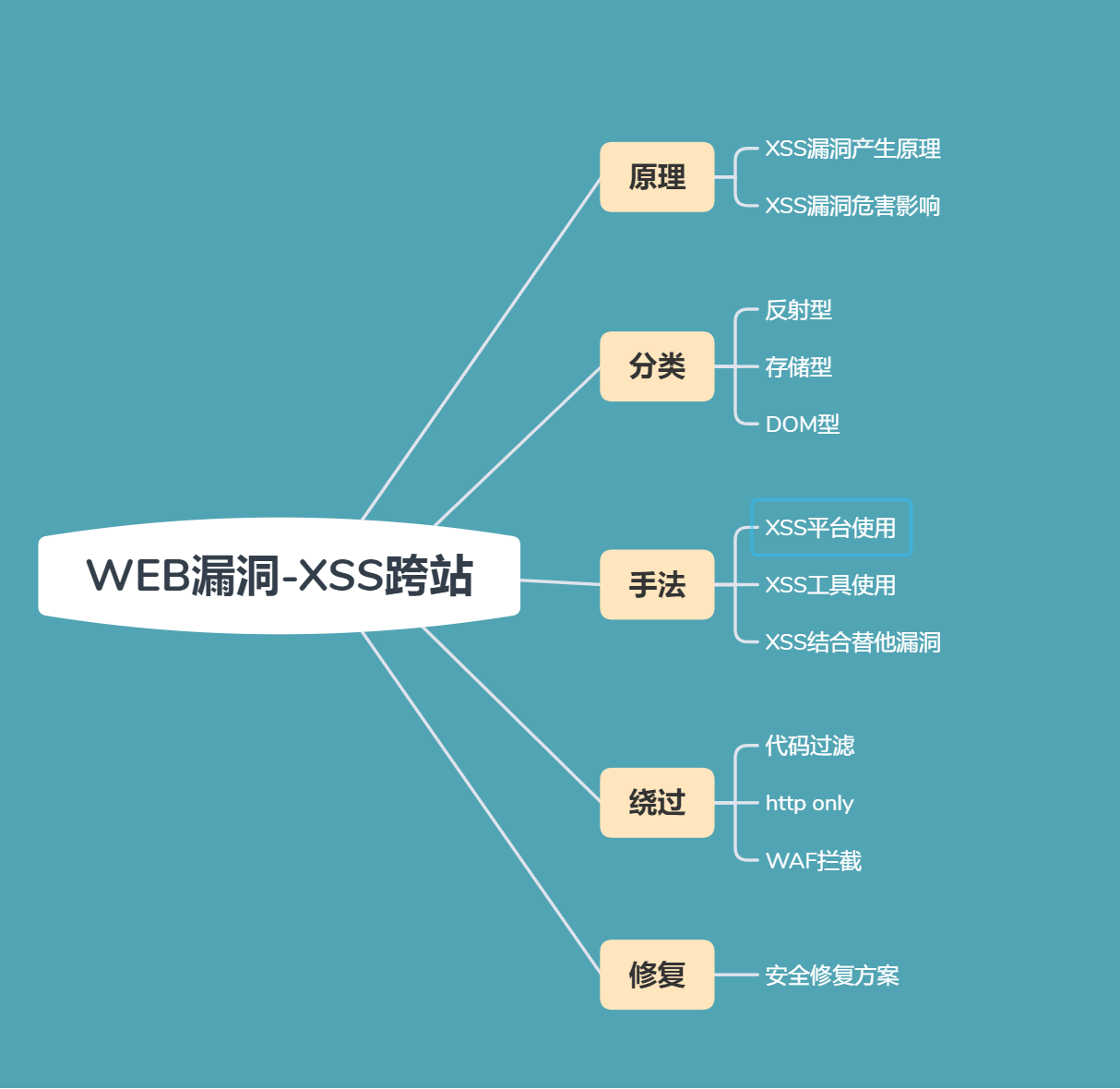

二十七:XSS跨站之代码及httponly绕过

httponly:如果给某个 cookie 设置了 httpOnly 属性,则无法通过 JS 脚本 读取到该 cookie 的信息,但还Application 中手动修改 cookie,所以只是在一定程度上可以防止 XSS 攻击,不是绝对的安全

虽然设置了httponly之后拿不到cookie,但是还是存在xss跨站语句,阻止的仅仅是获取cookie

可以直接拿账号密码,cookie登录.

浏览器未保存读取密码:需要xss产生于登录地址,利用表单劫持

浏览器保存账号面:产生在后台的XSS,例如存储型XSS

手工判断xss跨站漏洞:

第一关:

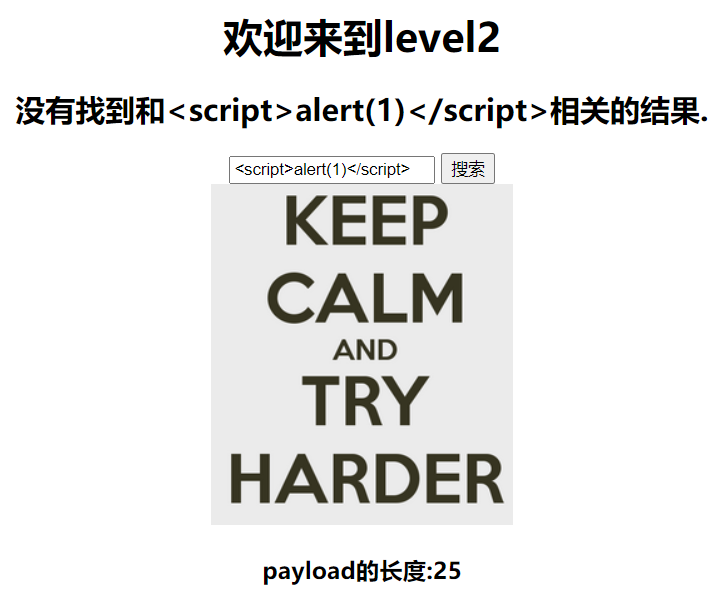

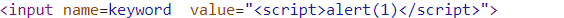

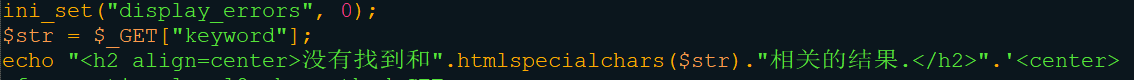

第二关:

被转义,查看源代码。

存在htmlsecialchars()函数:

把符号转换为实体化标签,xss经常过滤的情况

第二关:

闭合前面的双引号,"><script>alert(1)</script>

第三关:

还是对<>进行了转义,利用表单的鼠标点击属性。

'onclick='alert(1)

第四关:

第五关:

在关键字onclick过滤,on_click

借助a herf属性,自己创建一个javascript代码

"><a href="javascript:alert(1)">

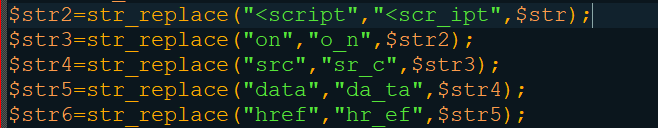

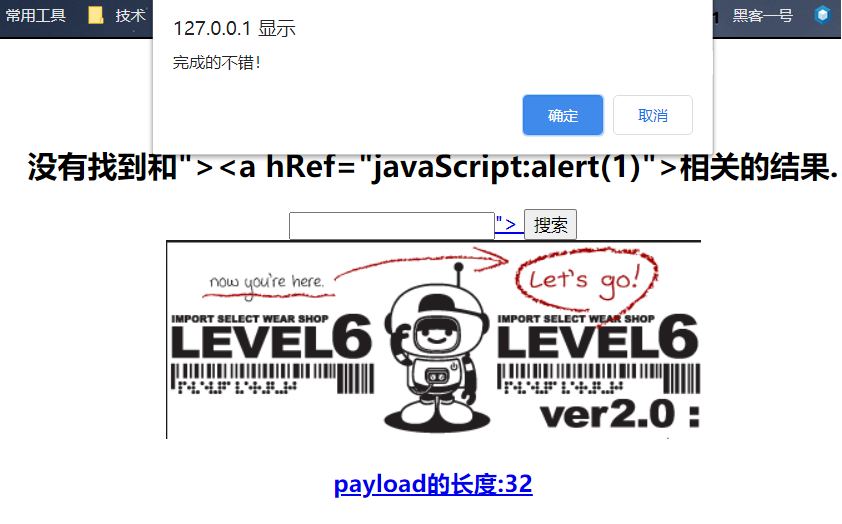

第六关:

继续用第五关的代码,发现herf被过滤,查看源代码。

关键字都被过滤,使用大写替绕过

"><a hRef="javaScript:alert(1)">

第七关:

和upload-labs一样,代码并无循环过滤,因此可以双写绕过

第八关:

大小写,双写均不行,替换为unicode编码

第九关:

这一关不看代码几乎很难完成,代码会检测是否存在http://

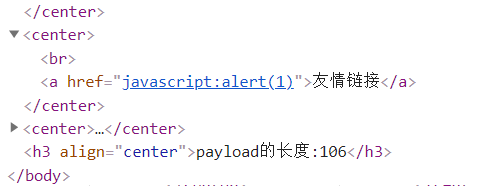

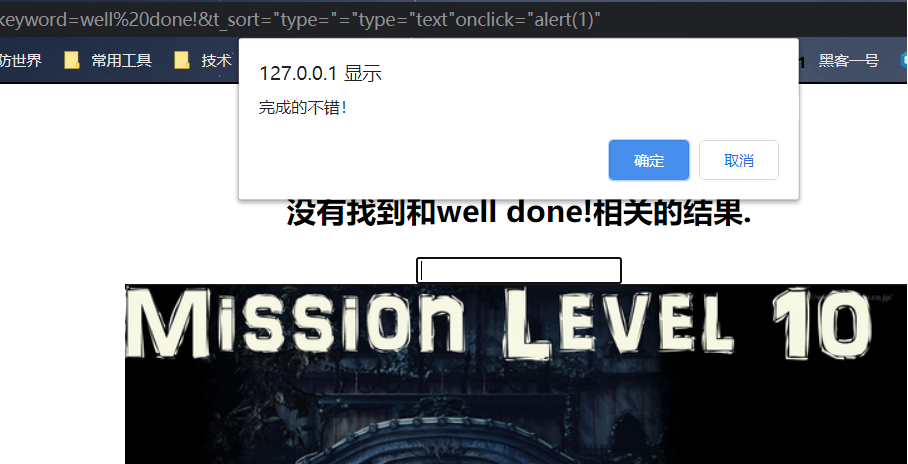

第十关:

&t_sort="type="="type="text"onclick="alert(1)"

查看源代码,发现属性为hidden,被隐藏了。

第十一关:

http referer 头,检测来源。

浏览器会检测此JS代码是否来

CSRF跨站请求脚本,检测来源。管理员在登录状态的情况下,登录时触发了一串添加管理员账号的密码,此时则会添加管理员。

检测来源,也就是浏览器的同源策略,看看是否来自同一个域名,不是同一个域名的不接受

token验证会解决这个问题

此关卡在referer头输入&t_sort="type="="type="text"onclick="alert(1)"

第十二关:

检测user-agent aizhan网也存在跨站

后面的关卡也是各种隐藏的属性,基本都是类似的,不在一一记录。二十七:XSS跨站之代码及httponly绕过的更多相关文章

- XSS跨站测试代码大全

'><script>alert(document.cookie)</script>='><script>alert(document.cookie)&l ...

- XSS跨站测试代码

'><script>alert(document.cookie)</script>='><script>alert(document.cookie)&l ...

- 二十五:XSS跨站值原理分类及攻击手法

HTML DOM树 XSS跨站产生原理,危害,特点 本质,产生层面,函数类,漏洞操作对应层,危害影响,浏览器内核版本 XSS是什么? XSS全称跨站脚本(Cross Site Scripting),为 ...

- XSS跨站及利用

(一)软件测试环境以及搭建 测试环境:本地 XAMPP 1.7.1 测试软件:PHP168整站v5.0 软件下载地址 http://down2.php168.com/v2008.rar PHP.ini ...

- XSS跨站攻击

目录 1 XSS跨站攻击简介 1 1.1 什么是XSS 1 1.2 XSS的分类 1 1.3 XSS的危害 1 2 XSS的攻击原理 1 2.1 本地式漏洞攻击 1 2.2 存储式漏洞攻击 2 2.3 ...

- 云锁Linux服务器安全软件安装及防护webshell、CC、XSS跨站攻击设置

无论我们在使用电脑,还是使用VPS/服务器的时候,最为担心的就是服务器是否有安全问题,尤其是网站服务器再遭受攻击的时候如何得到防护.对于大 部分站长用户来说,我们可能只会使用基础的环境,如果真遇到问题 ...

- XSS跨站脚步攻击及防范

XSS(Cross Site Script)跨站脚本攻击.它指的是恶意攻击者往Web 页面里插入恶 意html 代码,当用户浏览该页之时,嵌入其中Web 里面的html 代码会被执行,从而达到侵害用户 ...

- DVWA的Xss跨站总结

Xss跨站总结 初级防护的代码 Poc:<script>alert(1)</script> 上图防护的代码 为输入的结果就为输出的结果 中级防护的代码 Poc:<scri ...

- 用shell脚本批量进行xss跨站攻击请求

由于执行的xss攻击请求他多了,初步估计要执行83次,而且还要执行3篇,如果手工一个一个去执行,说出去,我还配叫自动化大师吗: 有鉴于此,边打算自己编写一个脚本进行批量执行: 而短脚本的编写,非she ...

随机推荐

- 仵航说 Vue用replace修改数组中对象的键值或者字段名 仵老大

仵航说 Vue用replace修改数组中对象的键值或者字段名 仵老大 1.介绍 先看图 今天在项目中遇到了一个问题,例如我现在需要传一些数据到后端,数组例如是 let arr = [ {" ...

- CTF-源码泄露-PHP备份文件的两种格式

参考大佬文章: https://www.cnblogs.com/yunqian2017/p/11515443.html https://blog.csdn.net/xy_sunny/article/d ...

- 移位运算符<<与>>

程序设计中,我们有时会看到两种运算符:<<和>>,这两种运算符均为移位运算符,属于位操作运算符中的一种,分别为<<(左移)和>>(右移). 其中,左移运 ...

- Git简易教程-安装及简单使用

Git是一种版本控制器,在项目开发中可以用来托管代码 一.下载安装Git 1. Git下载 地址:https://git-scm.com/download/win 2. 安装 检验是否安装成功 电脑桌 ...

- EF中使用UnitOfWork

前言 关于EF5中使用UnitWork,参见另一博文: https://www.cnblogs.com/masonblog/p/9801162.html 每次提交数据库都会打开一个连接,造成结果是: ...

- 深入理解Spring Security授权机制原理

原创/朱季谦 在Spring Security权限框架里,若要对后端http接口实现权限授权控制,有两种实现方式. 一.一种是基于注解方法级的鉴权,其中,注解方式又有@Secured和@PreAuth ...

- Redis 设计与实现:数据库

本文的分析都是基于 Redis 6.0 版本源码 redis 6.0 源码:https://github.com/redis/redis/tree/6.0 服务器中的数据库 Redis 服务器将绝大部 ...

- MethodHandleVS反射

Method Handle与反射 如无特殊说明,本文所有代码均基于JDK1.8.0_221 Method Handle入门 反射我们都知道,为我们提供了运行时对类的成员方法访问的手段,极大地提高了Ja ...

- 手写简易版RPC框架基于Socket

什么是RPC框架? RPC就是远程调用过程,实现各个服务间的通信,像调用本地服务一样. RPC有什么优点? - 提高服务的拓展性,解耦.- 开发人员可以针对模块开发,互不影响.- 提升系统的可维护性及 ...

- Pytest测试框架(一):pytest安装及用例执行

PyTest是基于Python的开源测试框架,语法简单易用,有大量的插件,功能非常多.自动检测测试用例,支持参数化,跳过特定用例,失败重试等功能. 安装 pip install -U pytest ...