kali视频学习(6-10)

第三周 kali视频(6-10)学习

- 6.信息搜集之主机探测

- 7.信息搜集之主机扫描(nmap使用)

- 8.信息搜集之指纹识别

- 9.信息搜集之协议分析

- 10.漏洞分析之OpenVAS安装

6.信息搜集之主机探测

判断目标机器是否在线

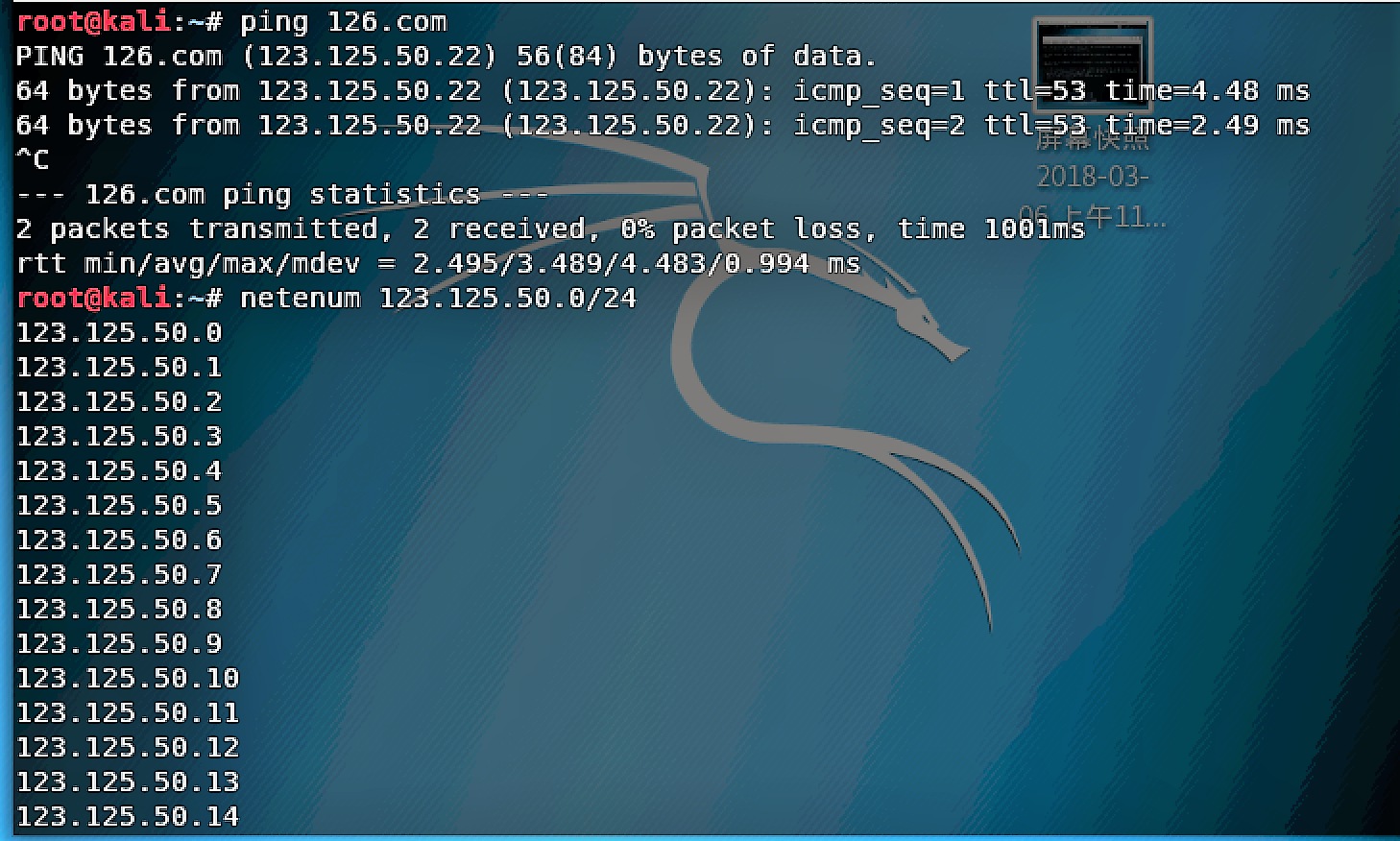

- netenum

netenum ip(先ping)

ping 163.com;netenum 123.58.180.0/24

netenum 123.58.180.0/24 3(延时),哪些主机在线。其实是使用ping测试,但对方如果有防火墙则无效。

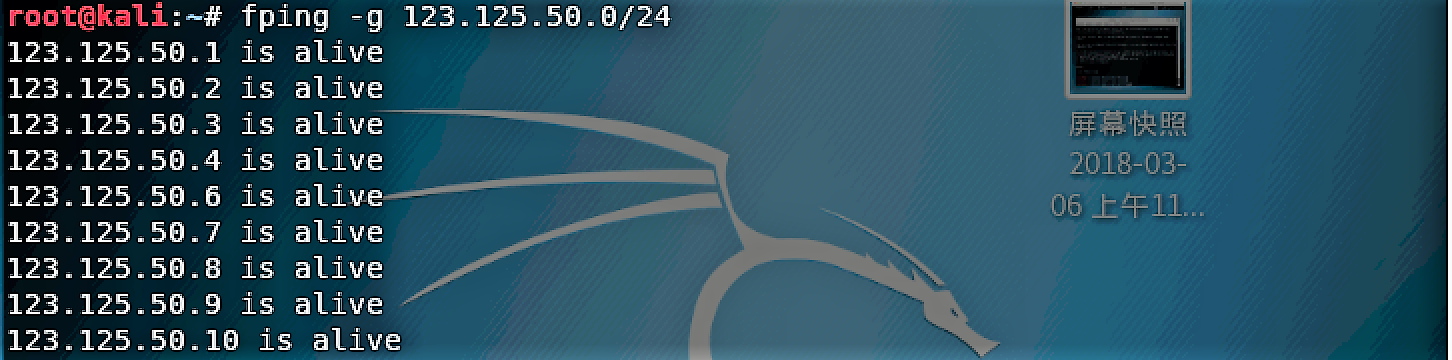

- fping

fping -h可以查看帮助

fping -g 网段(ping先获取目的ip),列出是否可达。

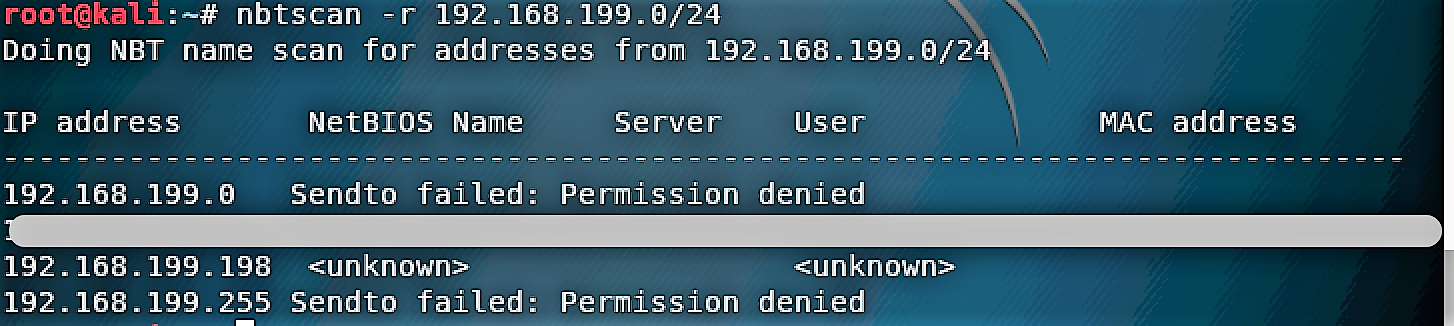

- nbtscan扫描内网

nbtscan -r 网段

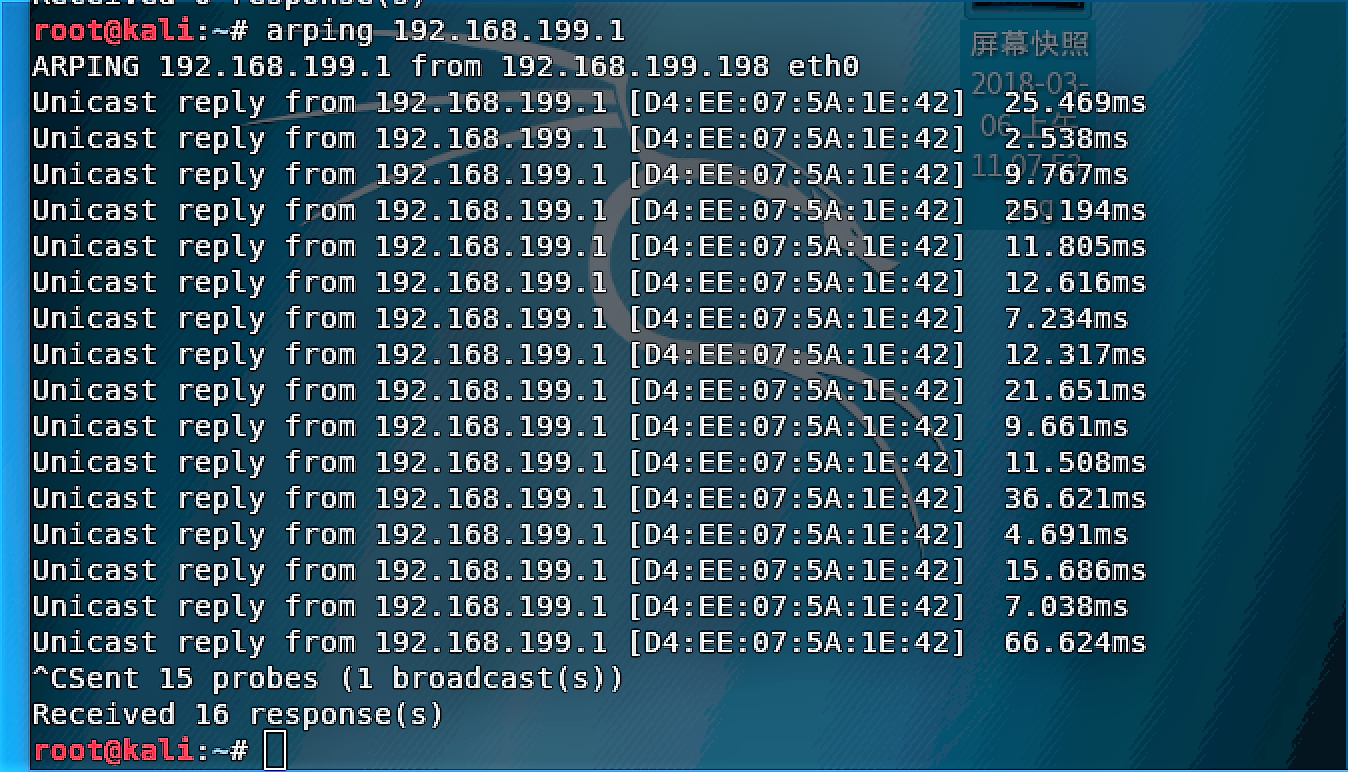

- arping探测目标的mac地址

arping ip

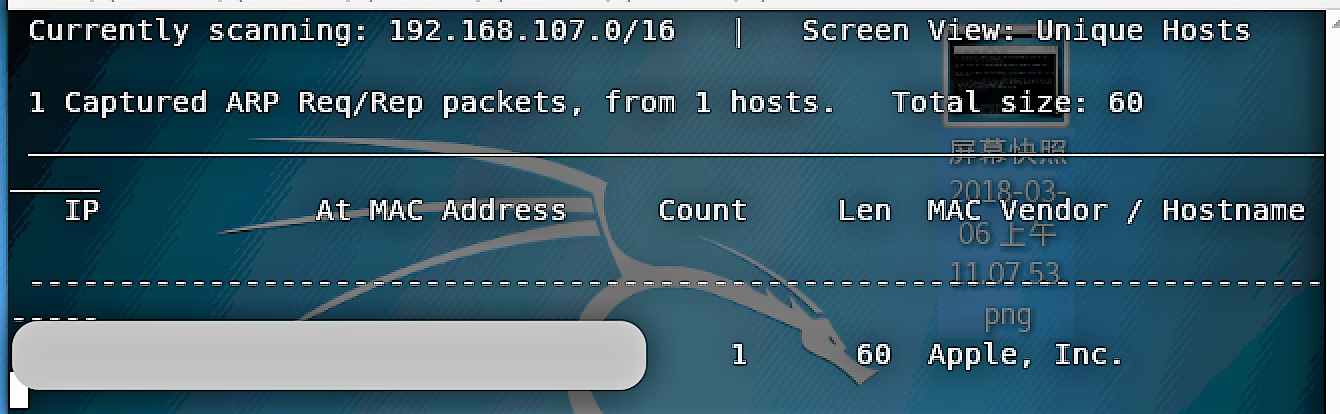

- netdiscover探测内网信息

discover被动截获,ip/mac/mac厂商,开启窗口就持续运行。

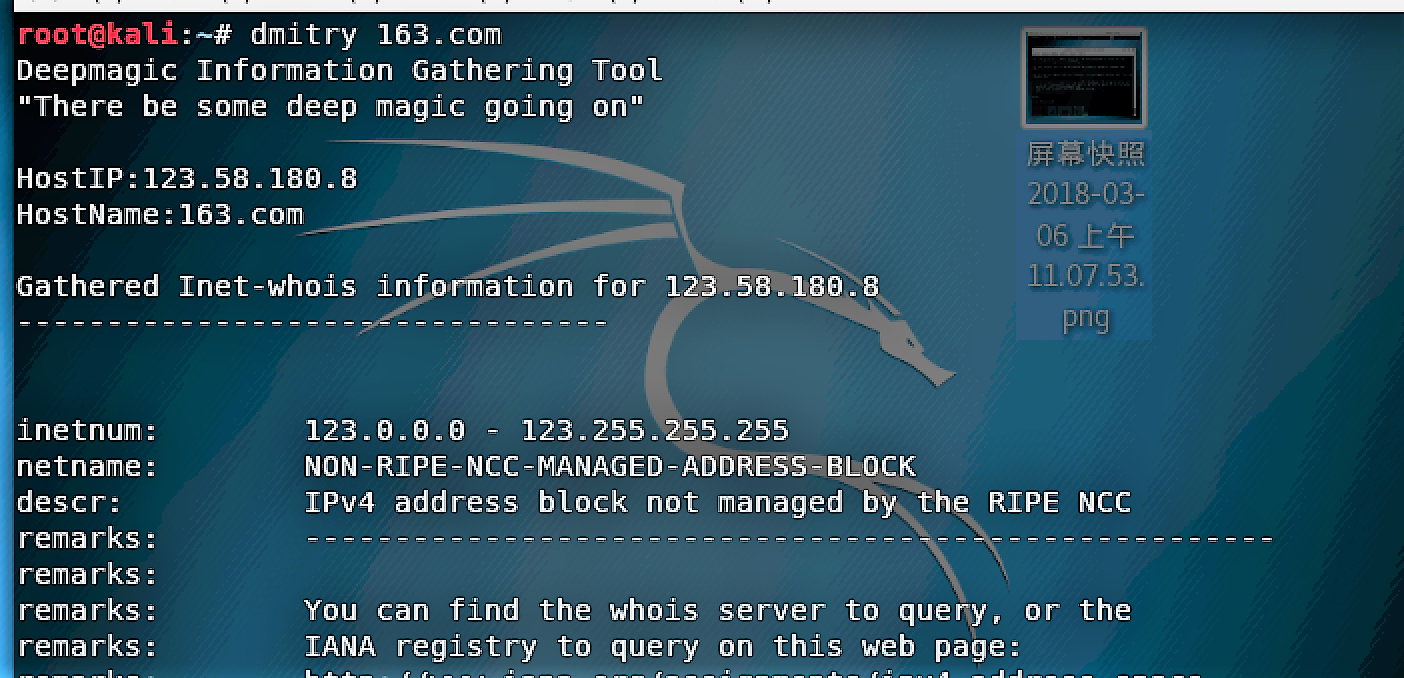

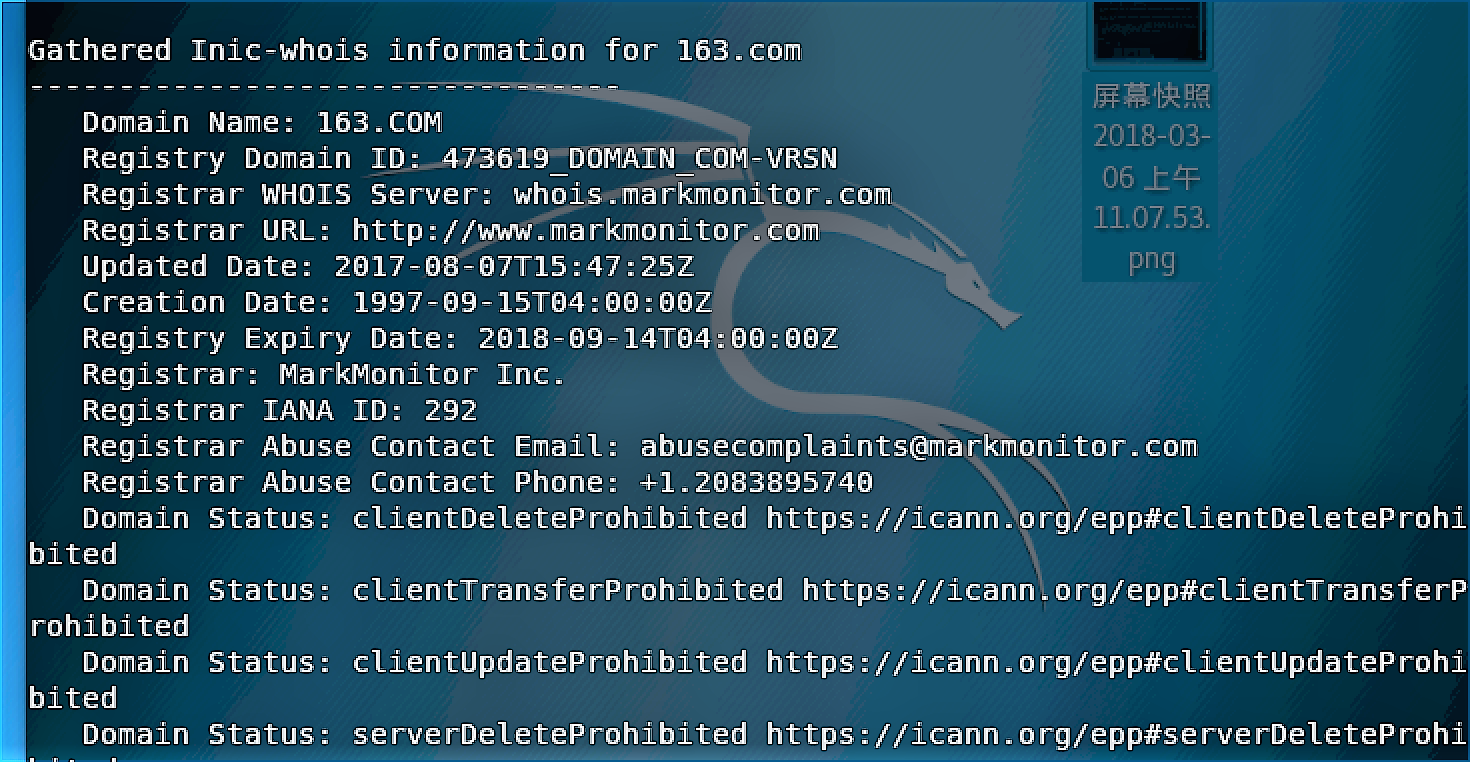

- dmitry扫描目标详细信息,使用简单,等待即可。

dmitry 163.com获得hostip,whois信息,注册人,子域名信息。

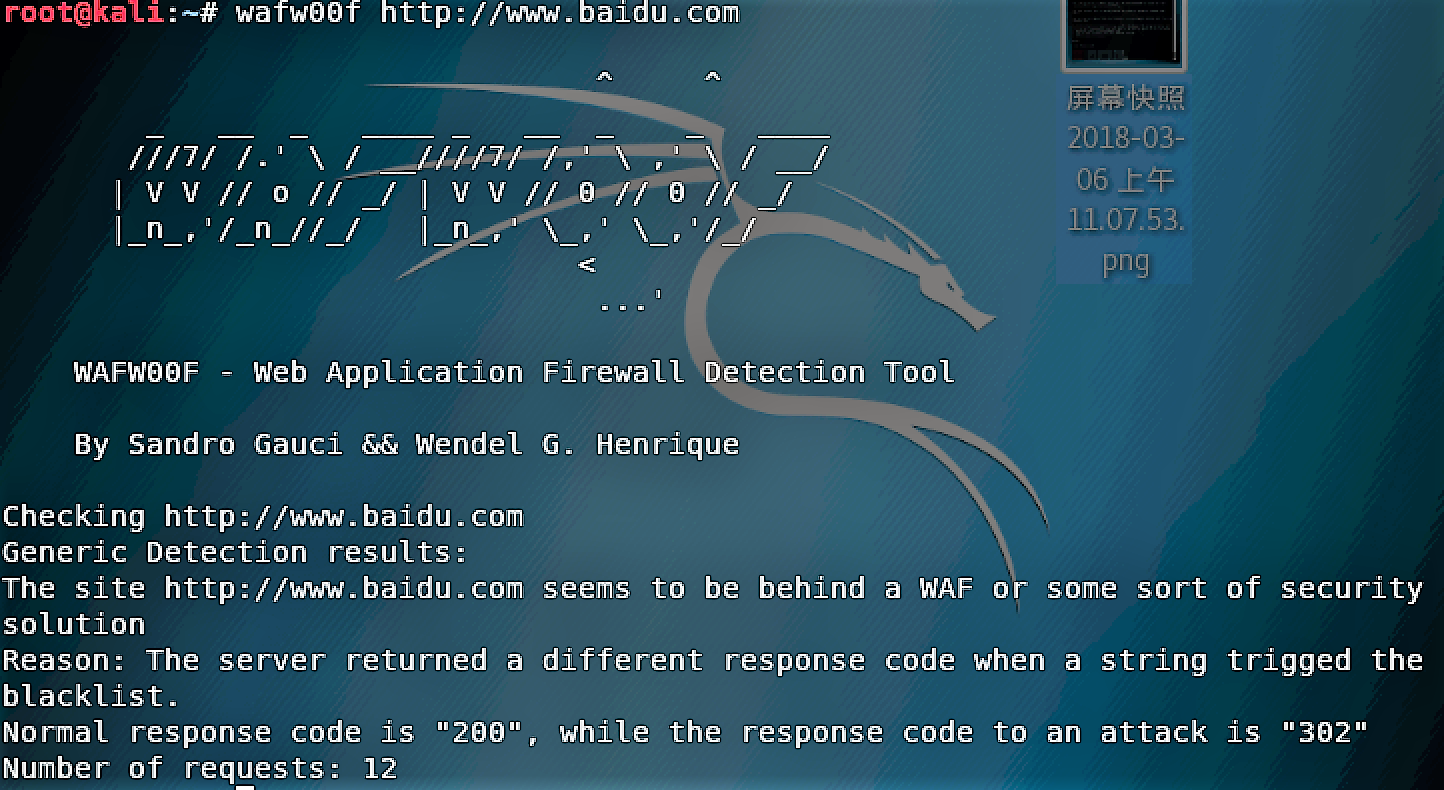

- wafw00f

wafw00f http://www.baidu.com,故意提交一个黑名单请求,探查与正常访问是否一样,不一样则有防火墙。

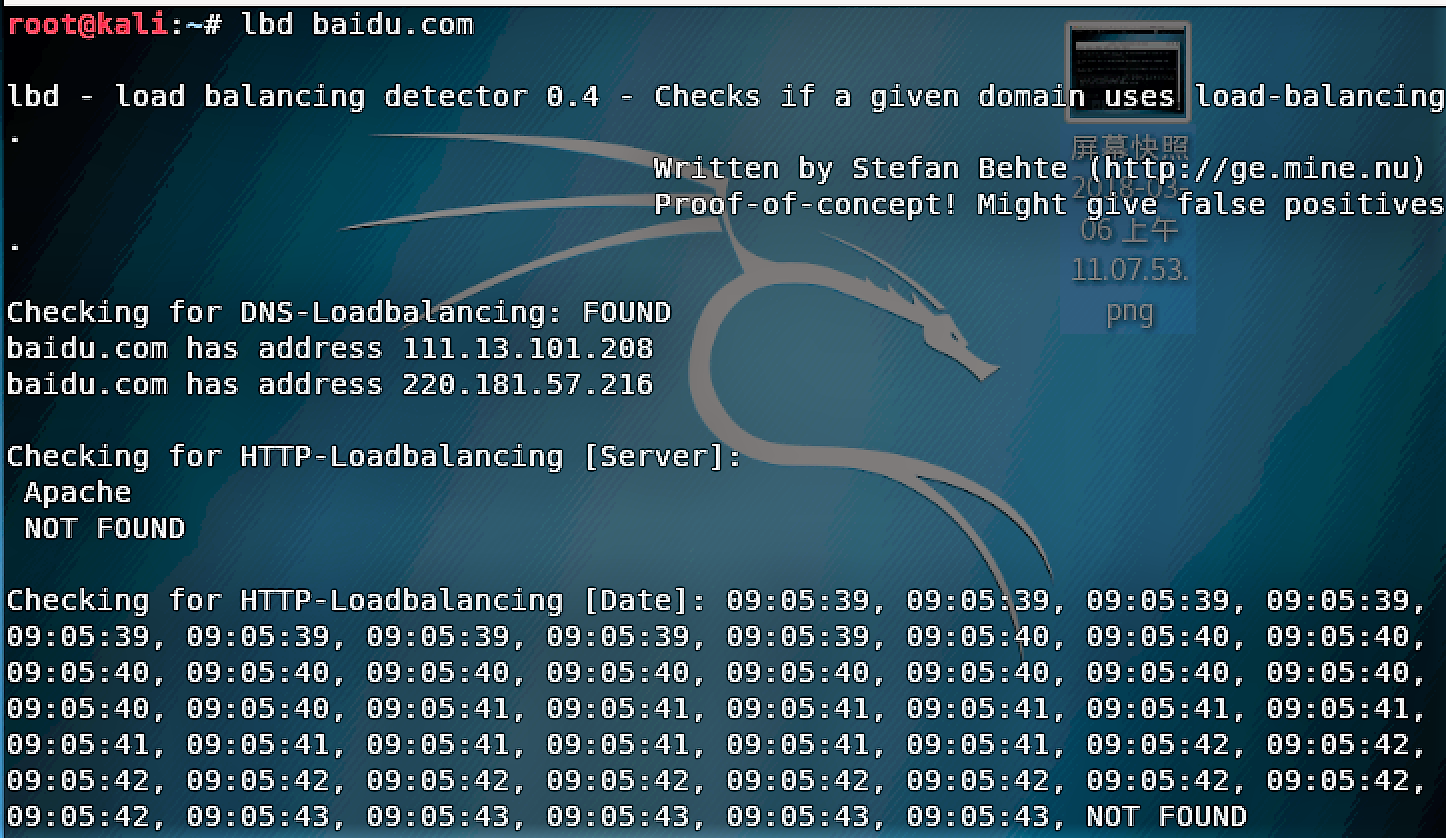

- lbd负载均衡检测,多个ip地址映射到同一个域名。

lbd 163.com 发现多个ip,通过判断时间戳进行比对。

7.信息搜集之主机扫描(nmap使用)

nmap获取目标主机开放的端口、服务以及主机名、主机操作系统等信息。图形化界面是zenmap,分布式框架dnmap。

zenmap是map的图形化界面。在终端敲zenmap就可以打开。

dnmap使用客户端/服务器架构,服务器接受命令并发送至客户端进行nmap安全扫描,扫描完毕后,客户端返回扫描结果。

应用场合:

核心功能及原理:

主机探测

端口扫描(ip所提供网络服务类型,根据服务对应端口号来判断),常用端口应该记住~

http:80

https:443

telnet:23

ftp:21

ssh、scp、端口重定向:22

smtp:25

pop3:110

weblogic:7001

tomcat:8080

win2003远程登录:3389

oracle数据库:1521

mysql*server:1433

mysql server:3306

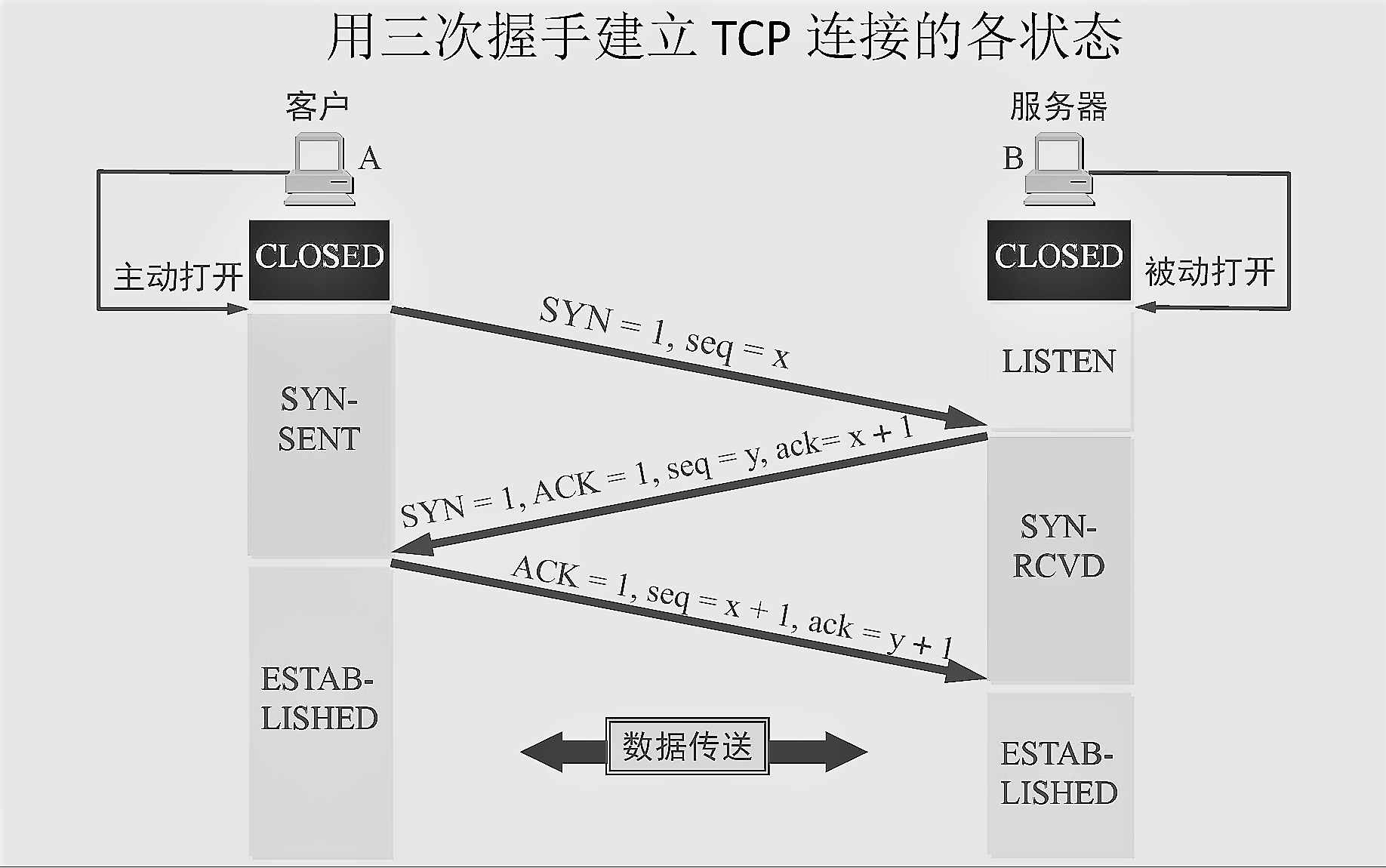

tcp connect()扫描。如果端口处于侦听状态,则connect成功。优点:不需要权限,速度快;缺点:易被过滤。这里应用了tcp三次握手的知识。

a.tcp syn“半开放扫描”。

如果返回syn|ack表示端口处于侦听状态,且扫描程序必须发送一个rst信号来关闭这个连接;

返回rst表示端口没有处于侦听。

优点:一般不会留下记录;

缺点:必须本地有root权限才能建立自己的syn数据包。

b.tcp fin扫描

- 版本探测

- 系统探测

- 探测脚本编写

实践操作

- 靶机:metasploit-linux,ip:

- 扫描命令(因为课本实践中涉及到nmap扫描,已经练习过,这里不再截图)

nmap ip,默认发送arp的ping数据包,探测目标主机在1-10000内的开放端口、服务。结果并不全面,端口1-65535。

nmap -vv ip,包含扫描过程和结果。

nmap -p1-998 ip/nmap -p80,443,22,21,8080,25,52 ip,自定义扫描目标端口号,1-998是自定义的指定的端口范围。

nmap -sP ip,目标是否在线测试,利用了ping扫描方式。

nmap --traceroute ip,路由跟踪。

nmap -sP c段,扫描c段主机在线情况,如nmap -sP 172.16.215.0/24。

nmap -O ip,操作系统探测。

nmap -A ip,A-all是万能开关,包含端口、操作系统、脚本、路由跟踪、服务探测等扫描,详细但漫长。

- 其他扫描命令

nmap -sS -T4 IP,syn扫描探测端口开放状态。

nmap -sF -T4 IP,fin扫描探测防火墙状态,用于识别端口是否关闭,收到rst说明关闭,否则说明是open或filtered状态。

nmap -sA -T4 IP,ack扫描判断端口是否被过滤,未被过滤的端口(打开/关闭)会回复rst包。

nmap -Pn IP,扫描前不进行ping操作。

nmap -iL target.txt,导入txt,扫描txt文档中保存的ip地址列表的所有主机。

nmap -sV IP,扫描目标主机和端口上运行软件的版本。

8.信息搜集之指纹识别

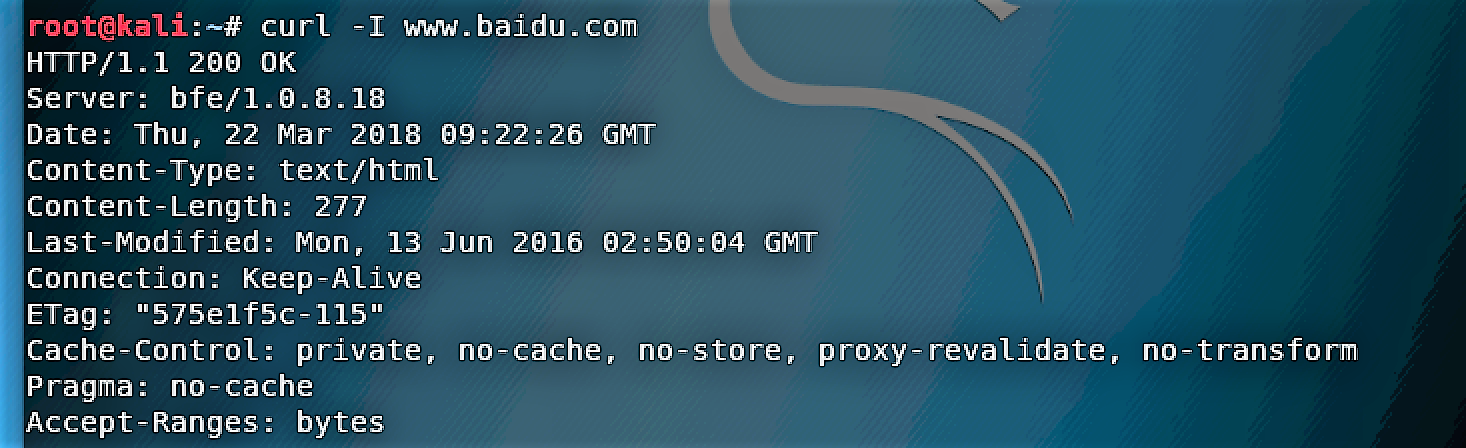

banner抓取介绍,不需要专门的工具。curl -I www.baidu.com。

telnet命令连接端口进行探测,Telnet ip port。

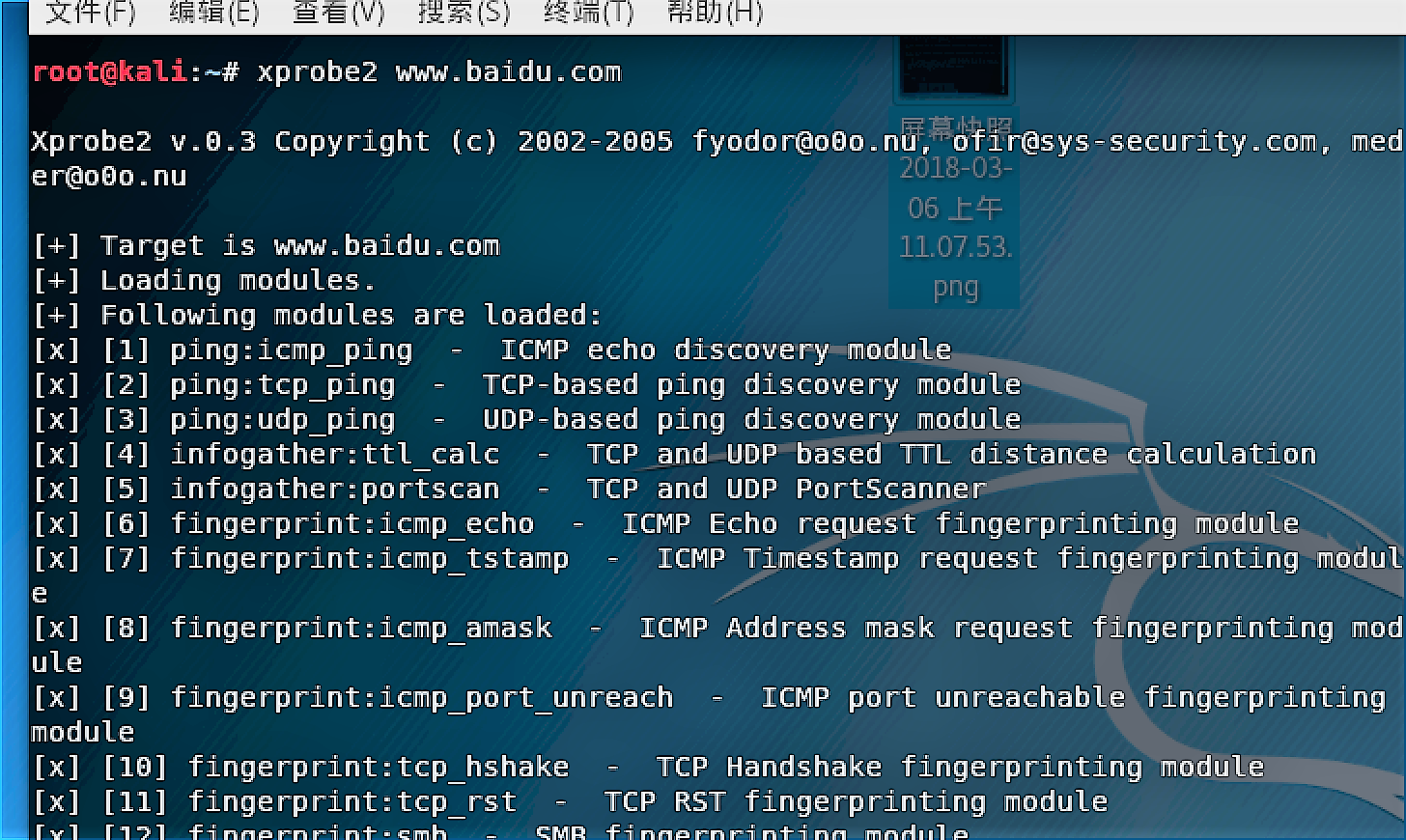

xprobe2 www.baidu.com,默认参数准确率低。

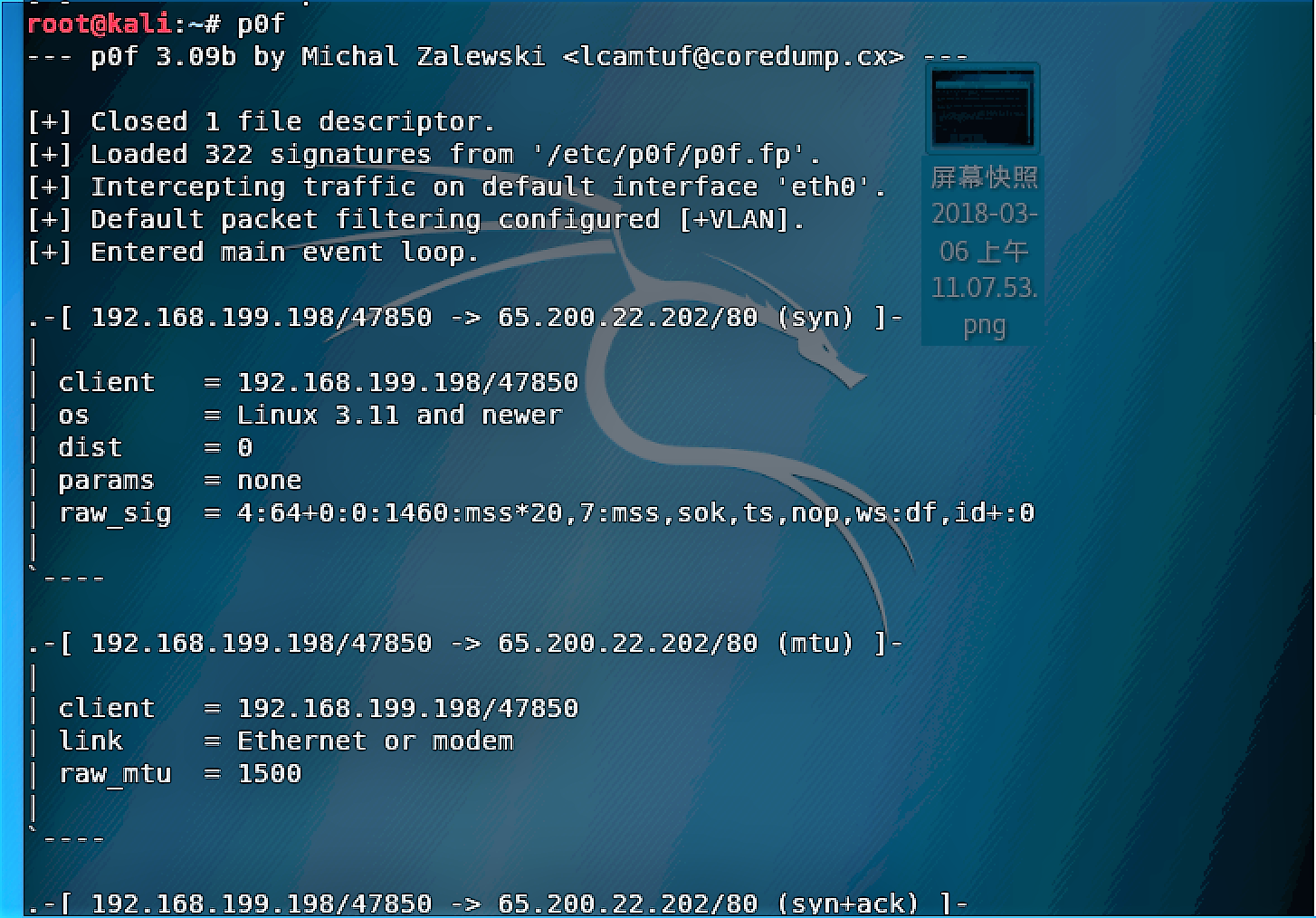

p0f 在终端输入p0f,浏览网页,查看数据包分析信息。

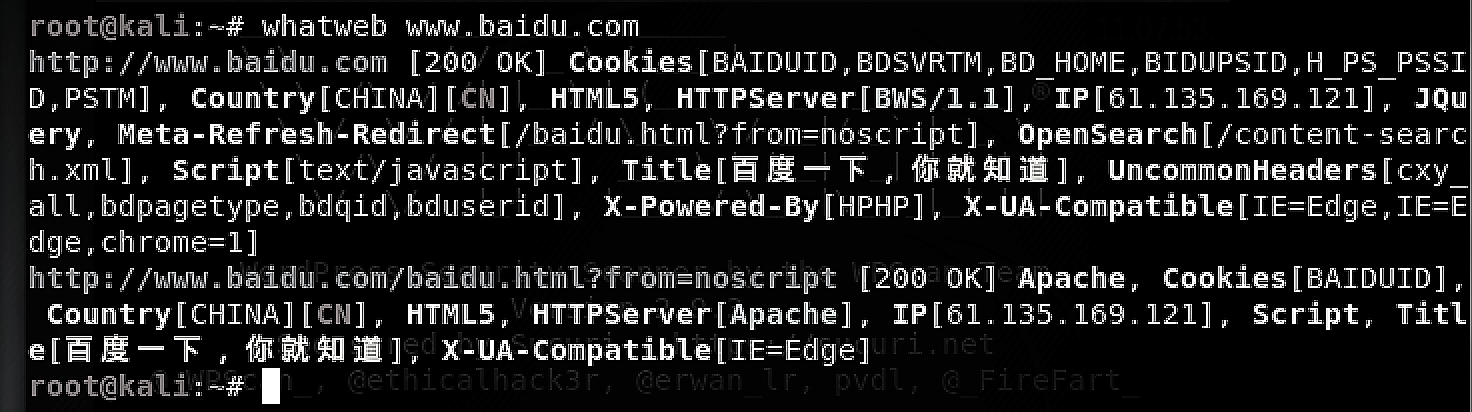

web指纹识别工具,whatweb www.baidu.com,可以探测应用版本等信息。

wpscan -u www.baidu.com。wpscan是一款优秀的wordpress安全检测工具。它的功能包括:用户、插件枚举,列目录,插件漏洞检测和wordpress主题检查、文件发现等。

9.信息搜集之协议分析

- acccheck

- smtp

- swaks

- snmp

- sslscan www.baidu.com,可扫描服务器SSL接受的加密方式,公钥等其他信息。

- wireshark网络封包分析软件,使用winpcap作为接口,直接与网卡进行数据报文交换。

10.漏洞分析之OpenVAS安装

- openvas综合漏洞分析器,可以检测远程系统和应用程序中的安全问题。包括一个中央服务器和一个图形化前端。如下是视频中涉及到的安装过程,由于源有问题,我几乎不是按照这个过程安装的,但其中 > > openvas-check-setup语句非常有助于完成安装。

openvas-check-setup(no CA)

openvas-mkcert

默认

openvas-check-setup

openvas-nvt-sync

执行openvas-mkcert-client -n om -i为客户端创建证书(/openvas-check-setup)

添加用户openvasad -c add_user -n admin -r Admin/openvas-adduser

加载插件openvassd

openvasmd --rebuild(/openvas-check-setup)

更新漏洞信息库openvas-scapdata-sync和openvas-certdata-sync

结束openvassd进程,重新启动服务,使用openvas-check-setup检查无误。

访问本地https://localhost:9392/登陆

我在安装openvas的过程中非常曲折,我的kali中没有自带openvas,需要自己进行安装和配置。接下来就自己遇到的问题和解决过程进行一详细分析:

apt-get install, E:无法定位软件包问题,通过查找资料,确定是源需要更新的问题。

这时候有博客是通过直接apt-get update语句更新后就可以install安装的,但是我并没有成功,于是决定更新源,语句如下:

leafpad /etc/apt/sources.list

apt-get update

apt-get upgrade

apt-get dist-upgrade

apt-get clean

- 过程中试了多个源都非常慢或者有错误失败了,最后从同学的source.list文件中复制了一个源,亲测可用。整个过程的快慢与网速有很大关系

kali视频学习(6-10)的更多相关文章

- Kali视频学习21-25

Kali视频学习21-25 (21)密码攻击之在线攻击工具 一.cewl可以通过爬行网站获取关键信息创建一个密码字典. 二.CAT (Cisco-Auditing-Tool)很小的安全审计工具,扫描C ...

- Kali视频学习16-20

Kali视频学习16-20 (16)Kali漏洞分析之数据库评估(一) 一. BBQSql BBQSql 是Python编写的盲注工具(blind SQL injection framework),当 ...

- KALI视频学习11-15

KALI视频学习11-15 第十一集 看到openvas的主界面(web界面) ping靶机,看是否能正常连通 创建一个扫描目标Configuration-Targets,默认扫描目标为本机 添加一个 ...

- Kali视频学习6-10

Kali视频学习6-10 kali信息收集之主机探测 主机探测指识别目标机器是否可用(简单来说是否在线),在探测过程中,需要得到目标是否online等信息.由于IDS和(入侵检测系统)和IPS(入侵保 ...

- Kali视频学习1-5

Kali视频学习1-5 安装 安装Kali虚拟机 设置网络更新,使用了163的源 deb http://mirrors.163.com/debian wheezy main non-free cont ...

- kali视频学习(11-15)

第四周kali视频(11-15)学习 11.漏洞分析之OpenVAS使用 12.漏洞分析之扫描工具 13.漏洞分析之WEB爬行 14.漏洞分析之WEB漏洞扫描(一) 15.漏洞分析之WEB漏洞扫描(二 ...

- KALI视频学习31-35

(三十一)Kali漏洞利用之SET Social Enginnering Toolkit(SET)是一个开源.Python驱动的社会工程学渗透测试工具,提供了非常丰富的攻击向量库.是开源的社会工程学套 ...

- kali视频(16-20)学习

第五周 kali视频(16-20)学习 16.漏洞分析之数据库评估(一) 17.漏洞分析之数据库评估(二) 18.漏洞分析之WEB应用代理 19.漏洞分析之burpsuite 20.漏洞分析之fuzz ...

- kali视频(21-25)学习

第六周 kali视频(21-25)学习 21.密码攻击之在线攻击工具 22.密码攻击之离线攻击工具(一) 23.密码攻击之离线攻击工具(二) 24.密码攻击之哈希传递攻击 25.无线安全分析工具 21 ...

随机推荐

- get app id

Install Download the Web AppBuilder for ArcGIS (Developer Edition) ZIP file to your local drive and ...

- netty1---传统IO和NIO的区别

传统IO: package OIO; import java.io.IOException; import java.io.InputStream; import java.net.ServerSoc ...

- 重置root密码后仍然不能登陆

一.忘记密码:二.输入正确用户名和密码时依旧无法登录. 一.忘记密码 进入单用户模式重置密码: 开机启动时,按‘E’键(倒计时结束前)进入界面 选择第二项,按‘E’键再次进入 在最后一行添加‘ 1’( ...

- Stalstack 安装

Stalstack 介绍 saltsack与shell自动化的区别 shell 自动化脚本 --> 串行 saltstack --> 并行 saltsack 平台管理插件 saltstac ...

- python图片文字识别笔记

我的环境为python3 坑比较多,在此做记录,以备查阅 命令行安装: pip install PIL pip install pytesseract pip install Pillow 下载tes ...

- 洛谷P3393逃离僵尸岛 最短路

貌似一直不写题解不太好QAQ 但是找不到题啊... 随便写点水题来补博客吧 题目不pa了,点链接吧... 点我看题 很明显这是道sb题... 思路: 对于每一个僵尸城市预处理其 s 距离内的城市,然 ...

- scala学习手记36 - 容器基础

scala的容器包括Set.List和Map.三种容器的特征和Java中一样.scala为每种容器都提供了可变和不可变两种版本,分别位于scala.collection.mutable或scala.c ...

- 二维码(QR code)基本结构及生成原理

什么是二维码 二维码 (2-dimensional bar code),是用某种特定的几何图形按一定规律在平面(二维方向上)分布的黑白相间的图形记录数据符号信息的. 在许多种类的二维条码中,常用的码制 ...

- charles抓包工具的使用:概述

一. 什么是包 用户和后台客户端之间的请求数据,都是以包的形式来传递的,具体要深究,可以去看看这方面的网络知识 二. 为何要抓包 1) 可以用来分析网络流量 2) 可以用来破译抓来的数据,比如密码之类 ...

- 三十四 Python分布式爬虫打造搜索引擎Scrapy精讲—scrapy信号详解

信号一般使用信号分发器dispatcher.connect(),来设置信号,和信号触发函数,当捕获到信号时执行一个函数 dispatcher.connect()信号分发器,第一个参数信号触发函数,第二 ...

- Kali视频学习21-25