shiro框架学习-5-自定义Realm

1. 自定义Realm基础

- 步骤:

- 创建一个类 ,继承AuthorizingRealm->AuthenticatingRealm->CachingRealm->Realm

- 重写授权方法 doGetAuthorizationInfo

- 重写认证方法 doGetAuthenticationInfo

- 方法:

- 当用户登陆的时候会调用 doGetAuthenticationInfo

- 进行权限校验的时候会调用: doGetAuthorizationInfo

- 对象介绍

- UsernamePasswordToken : 对应就是 shiro的token中有Principal和Credential

UsernamePasswordToken-》HostAuthenticationToken-》AuthenticationToken

- SimpleAuthorizationInfo:代表用户角色权限信息

- SimpleAuthenticationInfo :代表该用户的认证信息

- UsernamePasswordToken : 对应就是 shiro的token中有Principal和Credential

2. 自定义realm代码:

package net.xdclass.xdclassshiro; import org.apache.commons.lang3.StringUtils;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection; import java.util.HashMap;

import java.util.HashSet;

import java.util.Map;

import java.util.Set; /**

* 自定义realm:继承AuthorizingRealm,重写抽象方法

*/

public class CustomRealm extends AuthorizingRealm { private final Map<String, String> userInfoMap = new HashMap<>();

{

userInfoMap.put("jack", "");

userInfoMap.put("xdclass", "");

} //role->permission 模拟数据库角色与权限的关系

private final Map<String, Set<String>> permissonMap = new HashMap<>();

{

Set<String> set1 = new HashSet<>();

Set<String> set2 = new HashSet<>();

set1.add("video:find");

set1.add("video:buy");

set2.add("video:add");

set2.add("video:delete");

permissonMap.put("jack", set1);

permissonMap.put("xdclass", set2);

} //user->role 模拟数据库角色与权限的关系

private final Map<String, Set<String>> roleMap = new HashMap<>();

{

Set<String> set1 = new HashSet<>();

Set<String> set2 = new HashSet<>();

set1.add("role1");

set1.add("role2");

set2.add("root");

roleMap.put("jack", set1);

roleMap.put("xdclass", set2);

} /**

* 校验权限时会调用这个方法,原理就是把角色和权限封装到SimpleAuthorizationInfo的实体中,shiro框架会帮我们进行权限的校验

* 最终org.apache.shiro.realm.AuthorizingRealm#hasRole(org.apache.shiro.subject.PrincipalCollection, java.lang.String)

* 方法会调用这个返回的simpleAuthorizationInfo

* @param principalCollection

* @return simpleAuthorizationInfo

*/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

System.out.println("权限:doGetAuthorizationInfo");

//获取用户主账户名

String name = (String) principalCollection.getPrimaryPrincipal();

//通过名称查找权限,简化操作(正常是通过名称找角色,通过角色查询对应的权限)

Set<String> permissions = getPermissonsByNameFromDB(name);

Set<String> roles = getRolesByNameFromDB(name);

SimpleAuthorizationInfo simpleAuthorizationInfo = new SimpleAuthorizationInfo();

simpleAuthorizationInfo.setRoles(roles);

simpleAuthorizationInfo.setStringPermissions(permissions);

return simpleAuthorizationInfo;

} private Set<String> getRolesByNameFromDB(String name) {

return roleMap.get(name);

} private Set<String> getPermissonsByNameFromDB(String name) {

return permissonMap.get(name);

} //用户登录的时候会调用该方法

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

System.out.println("认证: doGetAuthenticationInfo");

//从token中获取身份信息,token代表用户输入的信息

String name = (String) authenticationToken.getPrincipal();

//模拟从数据库读密码

String pwd = getPwdByUserNameFromDB(name); if (StringUtils.isBlank(pwd)) {

//这里判断是必须要加的,返回null,即为认证不通过!!!详见源码

return null; //匹配失败

}

/*useNmaePasswordToken中有用户的Principal和Credential

SimpleAuthorizationInfo代表用户的角色权限信息

SimpleAuthenticationInfo 代表该用户的认证信息*/

// this.getName()是获取CachingRealm的名字

SimpleAuthenticationInfo simpleAuthenticationInfo = new SimpleAuthenticationInfo(name, pwd, this.getName());

return simpleAuthenticationInfo;

} private String getPwdByUserNameFromDB(String name) {

return userInfoMap.get(name);

}

}

代码测试:

package net.xdclass.xdclassshiro; import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.config.IniSecurityManagerFactory;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.subject.Subject;

import org.apache.shiro.util.Factory;

import org.junit.Before;

import org.junit.Test; /**

* 自定义Realm操作

*/

public class QuicksStratTest5_4 { private CustomRealm customRealm = new CustomRealm();

private DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

@Before

public void inint(){

//构建环境

defaultSecurityManager.setRealm(customRealm);

SecurityUtils.setSecurityManager(defaultSecurityManager);

} @Test

public void testAuthentication() {

//获取当前操作的主体

Subject subject = SecurityUtils.getSubject();

//模拟用户输入账号密码

UsernamePasswordToken usernamePasswordToken = new UsernamePasswordToken("jack", "123");

subject.login(usernamePasswordToken);

System.out.println("认证 结果:" + subject.isAuthenticated());

System.out.println("getPrincipal()=" + subject.getPrincipal()); System.out.println("调用权限校验:subject.hasRole方法会调用自定义realm重写的doGetAuthorizationInfo方法");

System.out.println("用户jack是否有root角色:" + subject.hasRole("root")); //false

// 权限校验

subject.checkRole("role1");

System.out.println("用户jack是否有role1角色:" + subject.hasRole("role1")); //true

System.out.println("用户jack是否有video:find权限:" + subject.isPermitted("video:find")); //true

} }

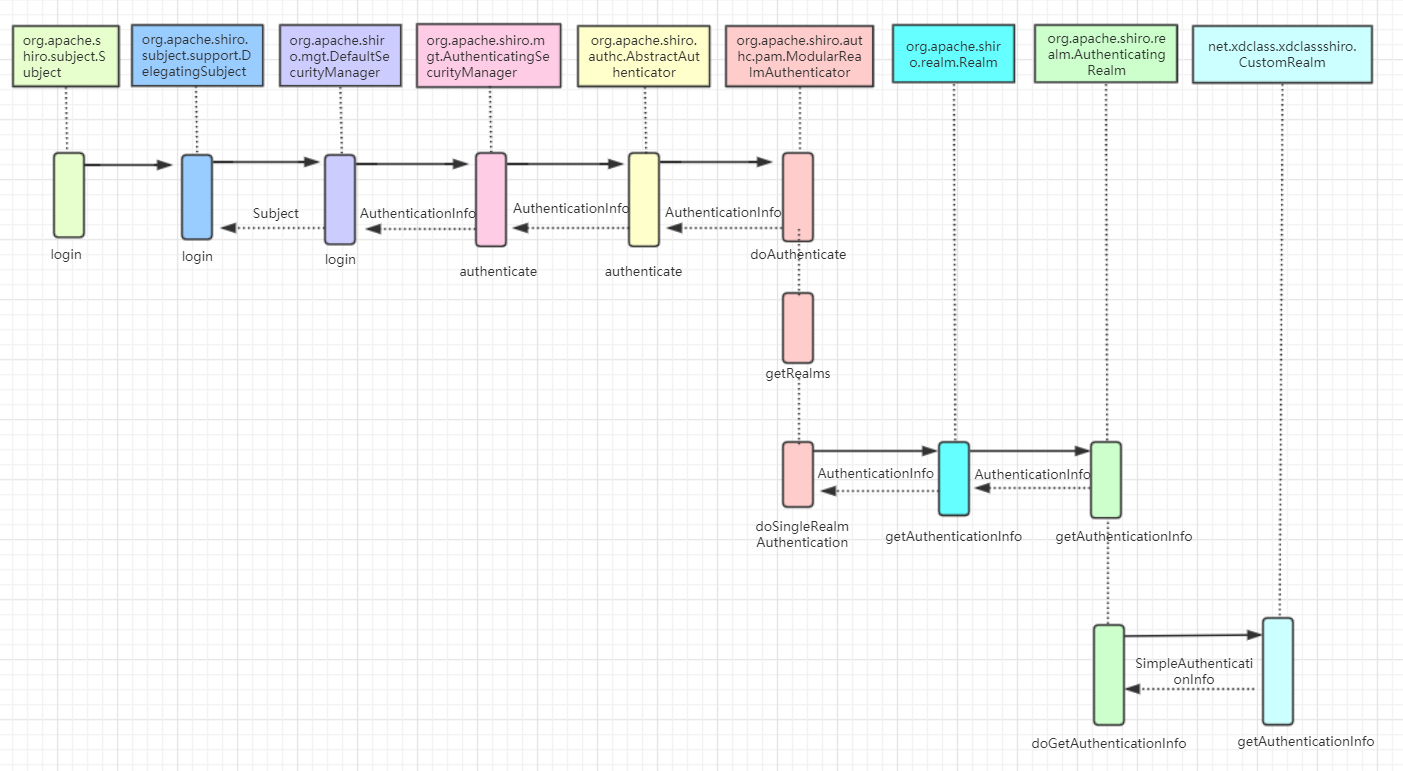

上面代码中 ,subject.login方法很关键,是所有认证授权逻辑的入口,跟踪一下代码,可以发现subject.login方法实际调用过程如下:

总结一下,shiro认证的主要流程就是

subject.login(usernamePasswordToken);

DelegatingSubject->login()

DefaultSecurityManager->login()

AuthenticatingSecurityManager->authenticate()

AbstractAuthenticator->authenticate()

ModularRealmAuthenticator->doAuthenticate()

ModularRealmAuthenticator->doSingleRealmAuthentication()

AuthenticatingRealm->getAuthenticationInfo() 需要注意的是:org.apache.shiro.authc.pam.ModularRealmAuthenticator#doAuthenticate 这个方法中,一般只配置一个realm,因此走的是doSingleRealmAuthentication 这个分支

protected AuthenticationInfo doAuthenticate(AuthenticationToken authenticationToken) throws AuthenticationException {

this.assertRealmsConfigured();

Collection<Realm> realms = this.getRealms();

return realms.size() == 1 ? this.doSingleRealmAuthentication((Realm)realms.iterator().next(), authenticationToken) : this.doMultiRealmAuthentication(realms, authenticationToken);

}

doSingleRealmAuthentication 分支源码如下:

protected AuthenticationInfo doSingleRealmAuthentication(Realm realm, AuthenticationToken token) {

if (!realm.supports(token)) {

String msg = "Realm [" + realm + "] does not support authentication token [" + token + "]. Please ensure that the appropriate Realm implementation is " + "configured correctly or that the realm accepts AuthenticationTokens of this type.";

throw new UnsupportedTokenException(msg);

} else {

// 这里实际上调用的就是自定义realmz中重写了的getAuthenticationInfo方法,如果返回null,抛出UnknownAccountException,认证不通过

AuthenticationInfo info = realm.getAuthenticationInfo(token);

if (info == null) {

String msg = "Realm [" + realm + "] was unable to find account data for the " + "submitted AuthenticationToken [" + token + "].";

throw new UnknownAccountException(msg);

} else {

return info;

}

}

}

在源码中,获取 AuthenticationInfo 认证信息,如果为空的话,抛出异常,这也是为什么自定义realm中 doGetAuthenticationInfo 方法中判断密码不正确时要返回null的原因;

doSingleRealmAuthentication 方法中的 AuthenticationInfo info = realm.getAuthenticationInfo(token) 调用了org.apache.shiro.realm.AuthenticatingRealm 类的getAuthenticationInfo(org.apache.shiro.authc.AuthenticationToken)方法,这个方法里面,调用了一行: info = this.doGetAuthenticationInfo(token),查找其实现类,就是我们自定义realm重写的的doGetAuthenticationInfo方法。

同理,shiro授权的主要流程如下:subject.checkRole方法是授权流程的入口

subject.checkRole("admin")

DelegatingSubject->checkRole()

AuthorizingSecurityManager->checkRole()

ModularRealmAuthorizer->checkRole()

AuthorizingRealm->hasRole()

AuthorizingRealm->doGetAuthorizationInfo()

shiro框架学习-5-自定义Realm的更多相关文章

- Shiro入门学习之自定义Realm实现授权(五)

一.自定义Realm授权 前提:认证通过,查看Realm接口的继承关系结构图如下,要想通过自定义的Realm实现授权,只需继承AuthorizingRealm并重写方法即可 二.实现过程 1.新建mo ...

- Shiro入门学习之自定义Realm实现认证(四)

一.概述 Shirom默认使用自带的IniRealm,IniRealm从ini配置文件中读取用户的信息,而大部分情况下需要从系统数据库中读取用户信息,所以需要实现自定义Realm,Realm接口如下: ...

- Shiro入门学习---使用自定义Realm完成认证|练气中期

写在前面 在上一篇文章<shiro认证流程源码分析--练气初期>当中,我们简单分析了一下shiro的认证流程.不难发现,如果我们需要使用其他数据源的信息完成认证操作,我们需要自定义Real ...

- shiro框架学习-3- Shiro内置realm

1. shiro默认自带的realm和常见使用方法 realm作用:Shiro 从 Realm 获取安全数据 默认自带的realm:idae查看realm继承关系,有默认实现和自定义继承的realm ...

- shiro框架学习-8-shiro缓存

1. shiro进行认证授权时会查询数据库获取用户角色权限信息,每次登录都会去查询,这样对性能会又影响.可以设置缓存,查询时先去缓存中查找,缓存中没有再去数据库查询. 从shiro的架构图中可以看到有 ...

- shiro框架学习-1-shiro基本概念

1. 什么是权限控制 基本上涉及到用户参与的系统都要进行权限管理,权限管理属于系统安全的范畴,权限管理实现对用户访问系统的控制,按照安全规则或者安全策略控制用户可以访问而且只能访问自己被授权的资源, ...

- shiro框架学习-6-Shiro内置的Filter过滤器及数据加解密

1. shiro的核心过滤器定义在枚举类DefaultFilter 中,一共有11个 ,配置哪个路径对应哪个拦截器进行处理 // // Source code recreated from a .c ...

- shiro框架学习-9-shiroSession

1.什么是会话session : 用户和程序直接的链接,程序可以根据session识别到哪个用户,和javaweb中的session类似 2. 什么是会话管理器SessionManager : 会话管 ...

- shiro框架学习-4- Shiro内置JdbcRealm

1. JdbcRealm 数据库准备 JdbcRealm就是用户的角色,权限都从数据库中读取,也就是用来进行用户认证授权的安全数据源更换为从数据库中读取,其他没有差别,首先在数据库创建三张表: CR ...

随机推荐

- NOIP2013提高问题求解T2(关于递推与递归)

同步发表于我的洛谷博客. NOIP2013提高问题求解2: 现有一只青蛙,初始时在n号荷叶上.当它某一时刻在k号荷叶上时,下一时刻将等概率地随机跳到1,2,--,k号荷叶之一上,直到跳到第1号荷叶为止 ...

- pandas的.columns和.index

可以通过.columns和.index着两个属性返回数据集的列索引和行索引 设data是pandas的一个DataFram类型的数据集. 则data.index返回一个index类型的行索引列表,da ...

- ocelot集成consul服务发现

首先下载consul 点击这里下载 转到解压文件夹目录输入cmd命令 consul agent -dev (有时候会卡住按一下方向键上) 在浏览器中输入http://localhost:8500/u ...

- python 并发编程 多线程 GIL与Lock

GIL与Lock Python已经有一个GIL来保证同一时间只能有一个线程来执行了,为什么这里还需要互斥锁lock? 锁的目的是为了保护共享的数据,同一时间只能有一个线程来修改共享的数据 GIT保证了 ...

- hive udf编程教程

hive udf编程教程 https://blog.csdn.net/u010376788/article/details/50532166

- maven坐标Dependencies和Exclusions详解

1.概念介绍 Dependencies:是可选依赖(Optional Dependencies) Exclusions:是依赖排除(Dependency Exclusions) 2.Dependenc ...

- AT2294 Eternal Average

题目 题目给我们的这个东西可以转化为一棵\(k\)叉树,有\(n+m\)个叶子节点,其中\(m\)个权值为\(1\),\(n\)个权值为\(0\),每个非叶子节点的权值为其儿子的平均值,现在问你根节点 ...

- c语言小技巧:C语言学习笔记之位运算求余

我们都知道,求一个数被另一个数整除的余数,可以用求余运算符”%“,但是,如果不 允许使用求余运算符,又该怎么办呢?下面介绍一种方法,是通过位运算来求余,但是注 意:该方法只对除数是2的N次方幂时才有效 ...

- 2019-11-29-VisualStudio-2019-尝试使用-C#-8.0-新的方式

title author date CreateTime categories VisualStudio 2019 尝试使用 C# 8.0 新的方式 lindexi 2019-11-29 08:41: ...

- 从零开始学MySQL(一)

如果您浏览过许多IT类的招聘职位,那么掌握数据库技能的重要性便不言自明了.因JAVA常常与MySQL所挂钩,因此兴起了写博客记载学习的念头,盼与君共勉.然,在进行MySQL语法的学习之前,我们无不面临 ...