Burpsuite实验一

一.实验准备

win7系统 burpsuite

二.实验目的

进行重放攻击,观察结果

三.实验内容

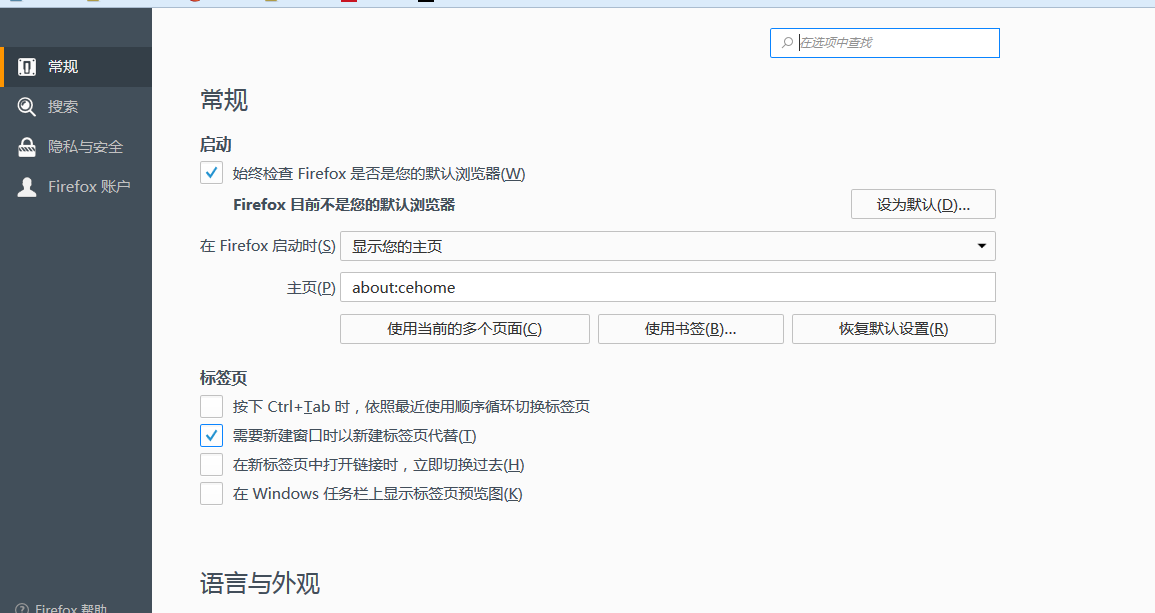

本次实验并没有采取在虚拟机下进行,而是直接在win7系统中进行。首先配置一下环境,选择你常用的浏览器,浏览器配置大同小异,推荐火狐,或者ie,不推荐Google chrome。(我尝试用谷歌浏览器,发现配置代理的时候并不能抓到包,具体原因暂时不明。)

首先找到火狐的设置界面,如上图所示,点击选项。

然后在最后面找到网络代理。

如上图,手动配置代理,关于代理,有用的地方其实很多,如果你想FQ,买vpn,设置代理也是必须的。设置好之后,变可以打开burpsuite,观察。

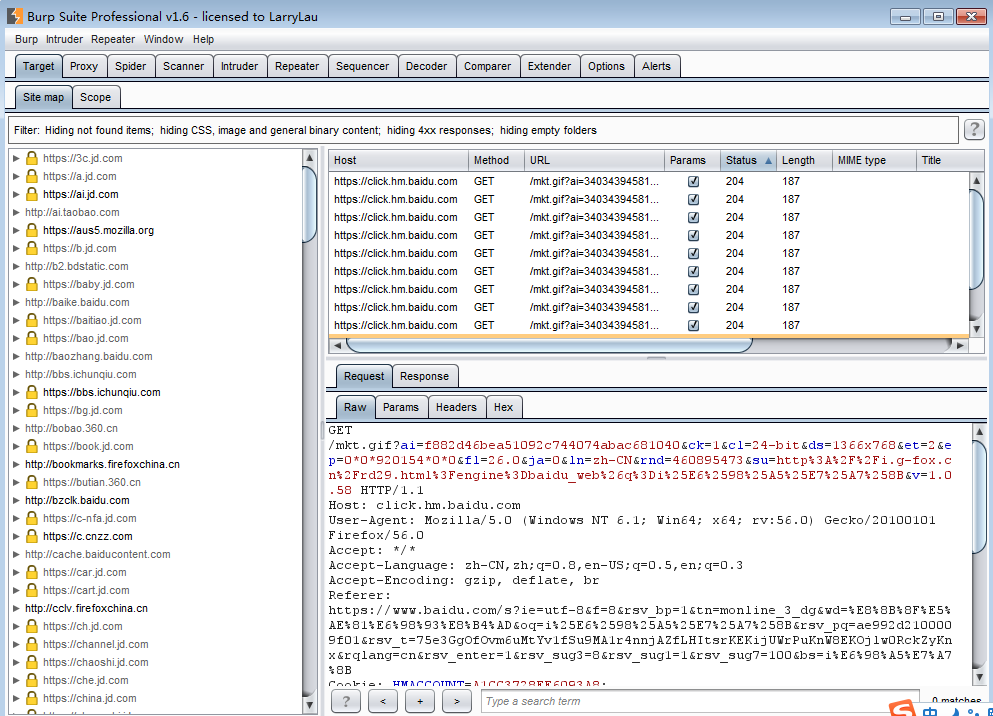

这是burpsuite的主界面,里面的功能非常强大,今天我们主要看尝试repeat以及compare功能。

首先我们可以用之前配置好的浏览器进行搜索,比如说搜索ichunqiu网站

你搜索的记录可以在上面的界面查找,或者也可以在scanner的界面查找。

然后选择一个你想repeat的包,单机右键,找到send to repeat.

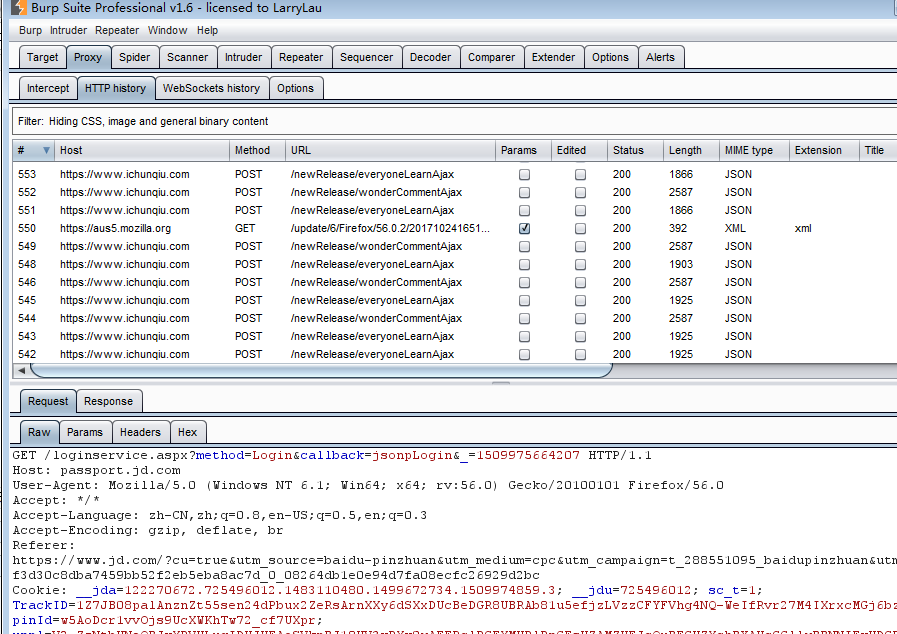

点击repeat的选项

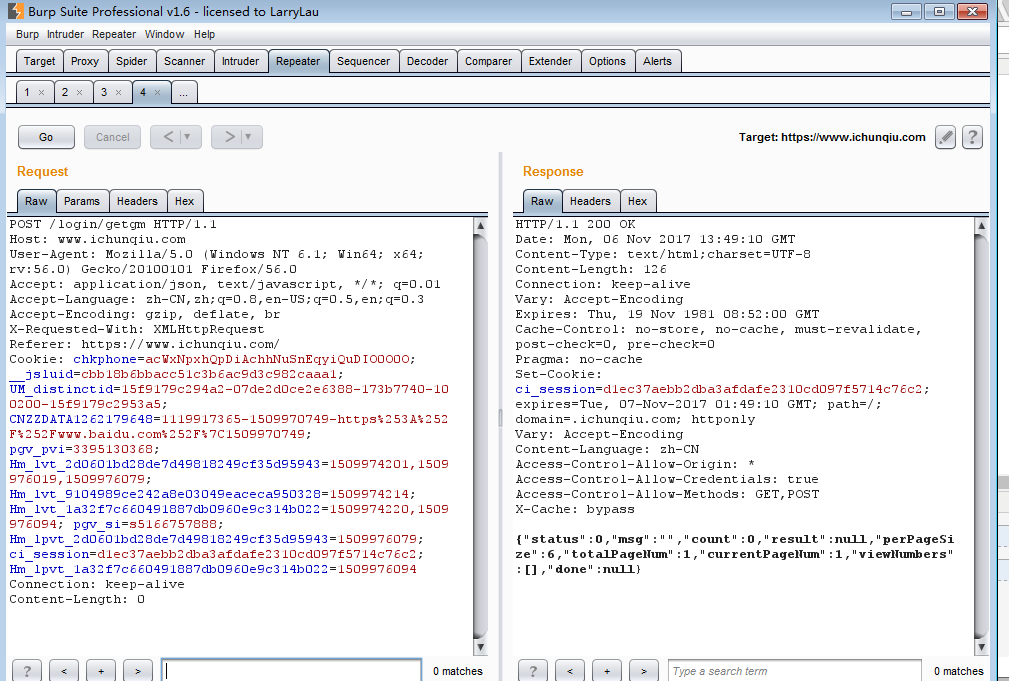

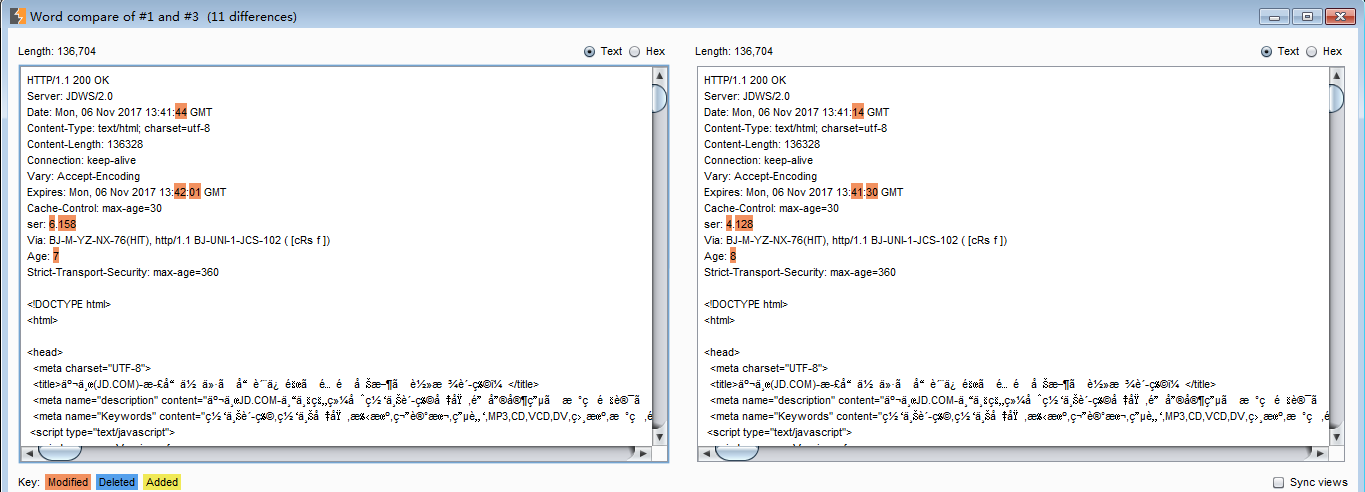

然后点击go,你就会发现右边有重放的返回值,然后在返回界面点击右键,找到send to compare,并且找到你原包的返回值,同样的操作,就是send to compare。点击word

上面会显示两者的差别。

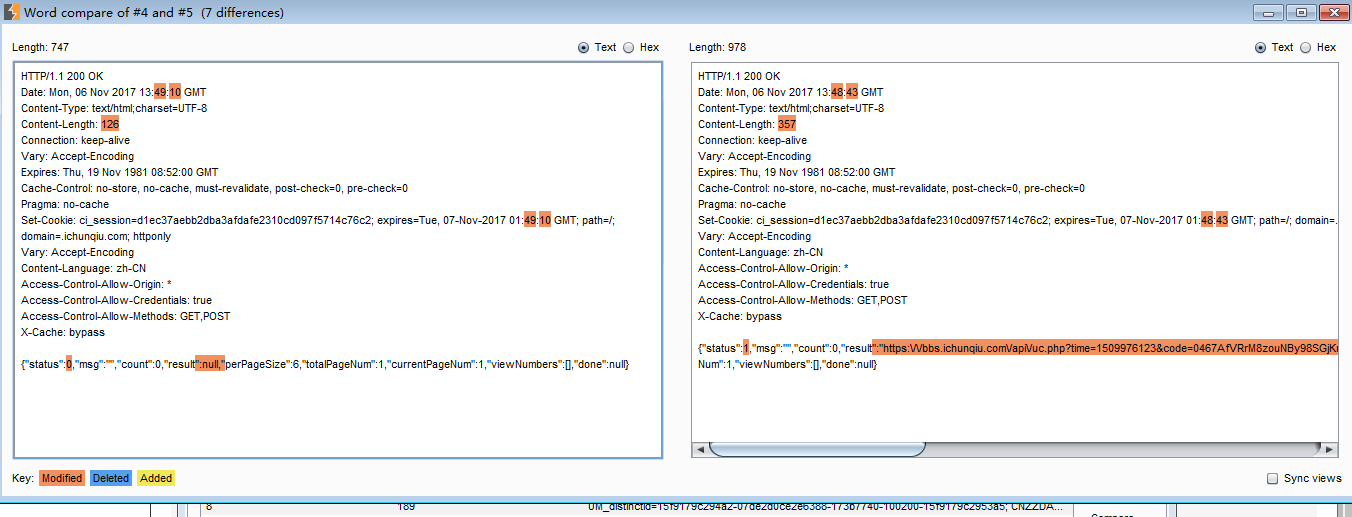

我们可以尝试一下进行密码的登陆时候的重放攻击。

恩,先写这么多。在有些不安全的网站,即你登陆密码的时候,是明文传送,在扫描的时候,这些都会被发现。所以证明网站的信息传送一定是要加密的进行才可以。

Burpsuite实验一的更多相关文章

- Burpsuite实验(二)

一.这次我们使用一下burpsuite的代理拦截功能. 图中的proxy是代理的选项,其中intercept是拦截的功能,在浏览器中请求的包,都经过它. 这是打开拦截时候的状态.forward是通过此 ...

- BurpSuite工具应用及重放攻击实验

一.BurpSuite工具介绍 BurpSuite是用于攻击web 应用程序的集成平台.它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程.所有的工具都共享一个能处理并显示HT ...

- 实验五 burpsuite重放攻击实验

一.实验目的 使用burpsuite软件实现重放攻击. 二.实验准备 1.笔记本电脑一台,安装vmware虚拟机和windows XP系统,下载安装burpsuite professional v1. ...

- 2017-2018-2 20155228 《网络对抗技术》 实验九:Web安全基础

2017-2018-2 20155228 <网络对抗技术> 实验九:Web安全基础 1. 实践内容 1.1 标理解常用网络攻击技术的基本原理 1.2 在Webgoat实验环境下实践相关实验 ...

- 20155222卢梓杰 实验九 Web安全基础

实验九 Web安全基础 今天不多bb,打开webgoat就是干好吧 1.简单字符串sql注入 可以看到这个实验说明是 "下表允许用户查看其信用卡号码.尝试插入一个SQL字符串,以显示所有信用 ...

- 20155317王新玮《网络对抗技术》实验9 web安全基础实践

20155317王新玮<网络对抗技术>实验9 web安全基础实践 一.实验准备 1.0 实验目标和内容 Web前端HTML.能正常安装.启停Apache.理解HTML,理解表单,理解GET ...

- 20145309李昊《网络对抗技术》实验9 web安全基础实践

本实验在同学帮助下完成 一.实验准备 1.0 实验目标和内容 Web前端HTML.能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML. Web前 ...

- 20145314郑凯杰《网络对抗技术》实验9 web安全基础实践

20145314郑凯杰<网络对抗技术>实验9 web安全基础实践 一.实验准备 1.0 实验目标和内容 Web前端HTML.能正常安装.启停Apache.理解HTML,理解表单,理解GET ...

- 20145234黄斐《网络对抗技术》实验九、Web安全基础实践

PS:我是分了两次做的这次试验,第二次实验的时候电脑出了一点问题熄火了……原本后面的是有图的结果博客没保存图没了…… WebGoat WebGoat是由著名的OWASP负责维护的一个漏洞百出的J2EE ...

随机推荐

- ****如何优雅的用Axure装逼?高保真原型心得分享

本文核心内容点:- 啥是高保真原型?(附简单说明原型)- Axure可以画出什么水准的高保真?(给示例,开启装逼模式)- 高保真原型图技巧:- 啥时候上高保真?适用场景 and 不适用场景 啥是高保真 ...

- Java常用几种加密算法

对称加密算法是应用较早的加密算法,技术成熟.在对称加密算法中,数据发信方将明文(原始数据)和加密密钥(mi yue)一起经过特殊加密算法处理后,使其变成复杂的加密密文发送出去.收信方收到密文后,若想解 ...

- TYVJ P1577 泥泞的道路

题目链接:http://www.tyvj.cn/p/1577# P1577 泥泞的道路 时间: 1000ms / 空间: 131072KiB / Java类名: Main 描述 公园中有n个景点,编号 ...

- InteliJ 安装PlantUML插件

打开InteliJ点击Setting 在[Plugins]搜索PlantUML插件,点击绿色的Install安装 然后重启 完成

- Vim出现:_arguments:450: _vim_files: function definition file not found的问题解决

安装了zsh之后使用vim出现如下错误: arguments:450: _vim_files: function definition file not found _arguments:450: _ ...

- 使用 Git + Dropbox + SourceTree 做 Source Code Management

此篇文章主要針對有安裝 XCode 的 Mac 用戶. Git 版本控管工具,作用類似 CVS.Subversion(簡 稱SVN),好處在於 Git 不像 CVS 及 SVN 是屬於集中式的版本控管 ...

- ETCD 单机安装

由于测试的需要,有时需要搭建一个单机版的etcd 环境,为了方便以后搭建查看,现在对单机部署进行记录. 一.部署单机etcd 下载 指定版本的etcd下载地址 ftp://ftp.pbone.net/ ...

- BUPT复试专题—内存分配(2014-2)

题目描述 在操作系统中,内存分配是非常重要的工作.己知内存空间由N个内存块组成,这些内存块从1到N编号.进行内存分配时,操作系统将选择一块大小足够的内存全部分配给请求内存的进程.例如,当进程请求10M ...

- 从头认识java-15.5 使用LinkedHashSet须要注意的地方

再接着上一个章节.我们来聊一下使用LinkedHashSet须要注意的地方. LinkedHashSet特点: (1)元素是有顺序的 (2)元素是不反复的 (3)底层数据结构是依照链表的结构存储的 ( ...

- 依据iPhone6设计稿动态计算rem值

rem 单位在做移动端的h5开发的时候是最常常使用的单位. 为解决自适应的问题.我们须要动态的给文档的更节点加入font-size 值.使用mediaquery 能够解决问题,可是每个文件都引用一大串 ...