逆向破解之160个CrackMe —— 007

CrackMe —— 007

160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序

CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 crackme 的人可能是程序员,想测试一下自己的软件保护技术,也可能是一位 cracker,想挑战一下其它 cracker 的破解实力,也可能是一些正在学习破解的人,自己编一些小程序给自己破。

来源 <-点击查看

| 编号 | 作者 | 保护方式 |

| 007 | aLoNg3x | Name/Serial(Delphi) |

工具

x32dbg

DelphiDecompiler

开始破解之旅

ON.1

首先使用x32dbg打开程序搜索字符串

在这个程序中我们需要让程序界面显示出 Ringzer0 logo

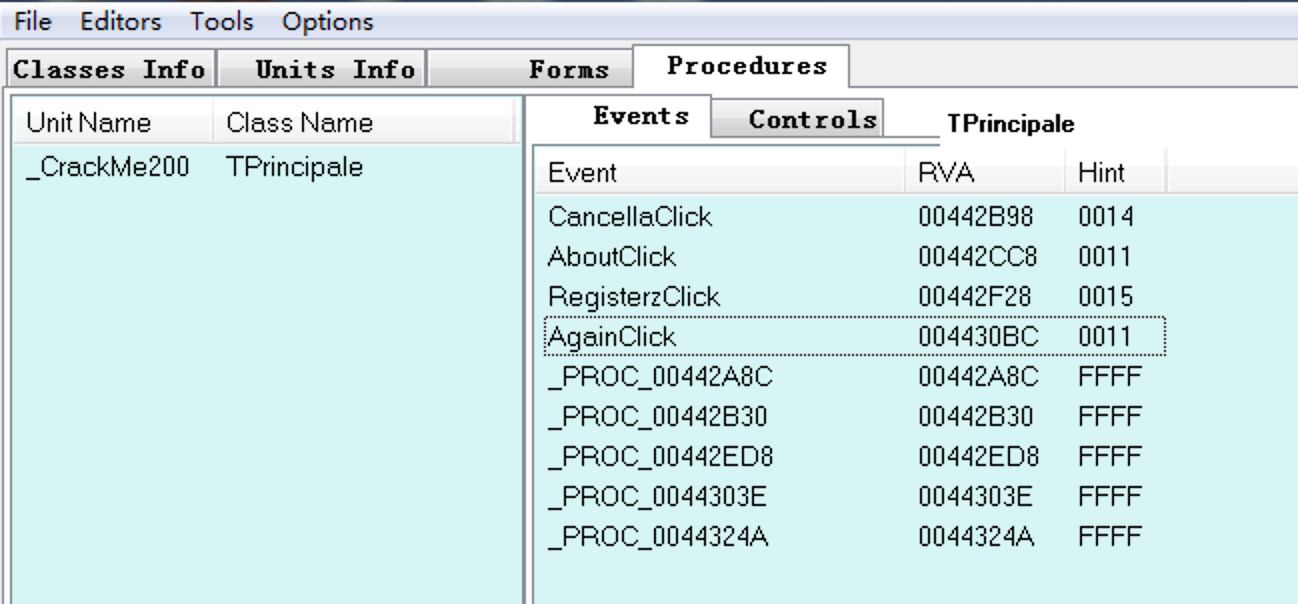

首先我们使用DelphiDecompiler 打开007号程序

我们看到有四个按钮点击事件,分别在00442B98,00442F28,004430BC上下断点

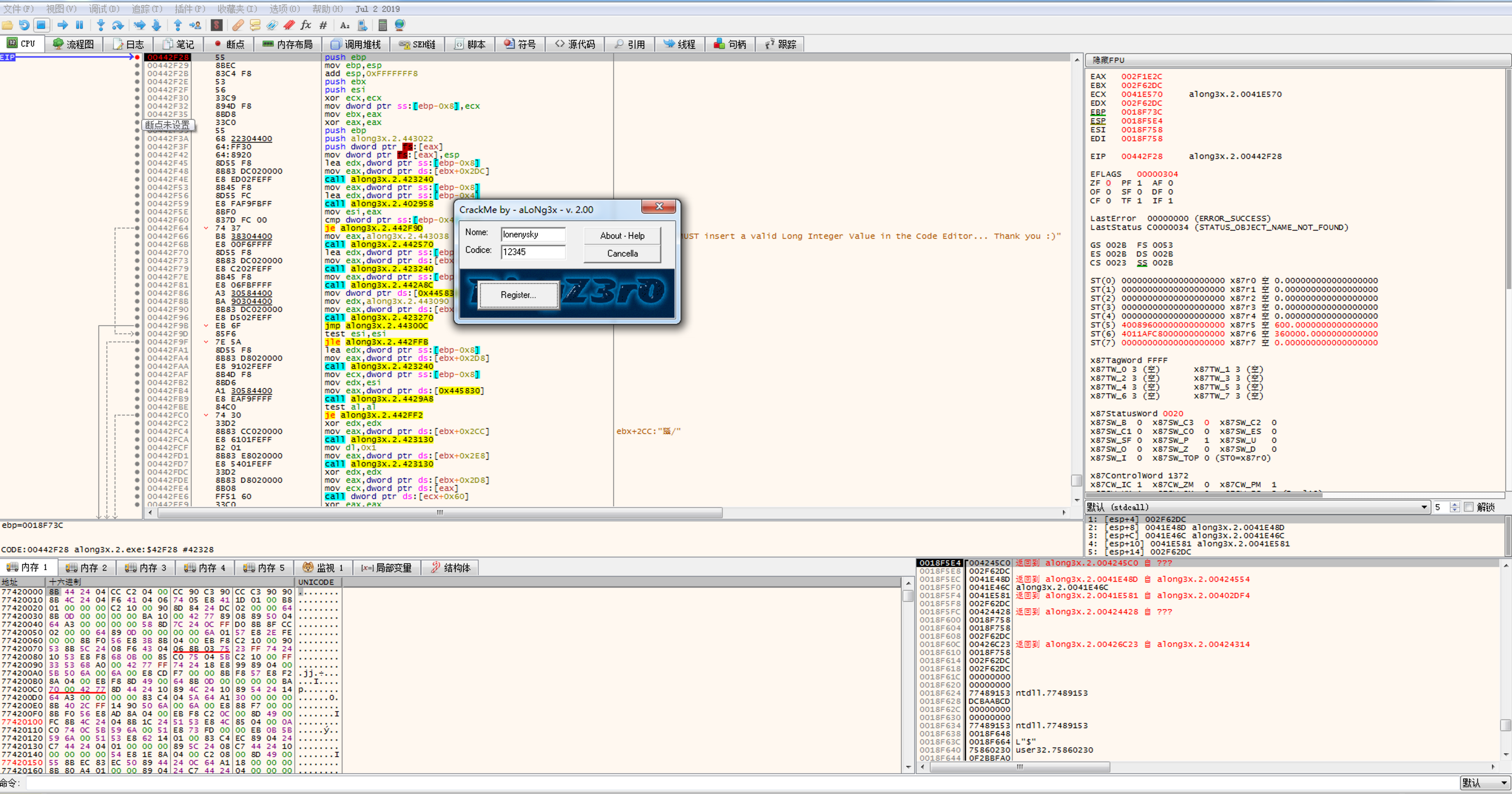

在输入框内输入任意数据,点击Register按钮,程序停在了00442F28处

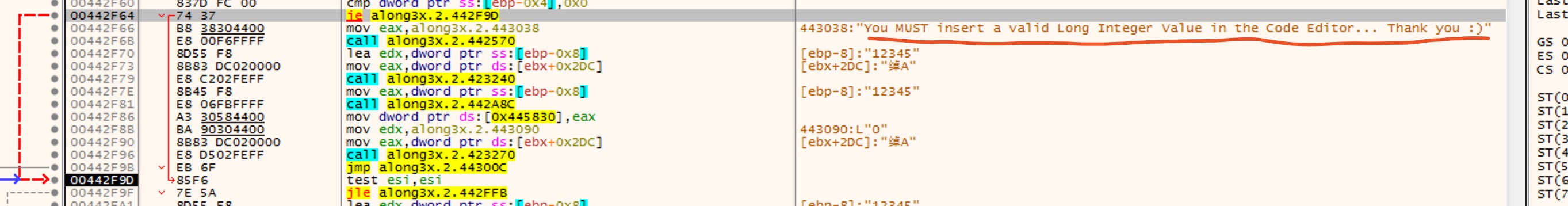

我们单步F8向下,看到一处跳转,我们看到跳转跳过了下面一部分,跳转到了红色箭头标记的处,在红色框内看到字符串“You MUST insert a ....” 说明该出是错误提示,我们继续F8向下

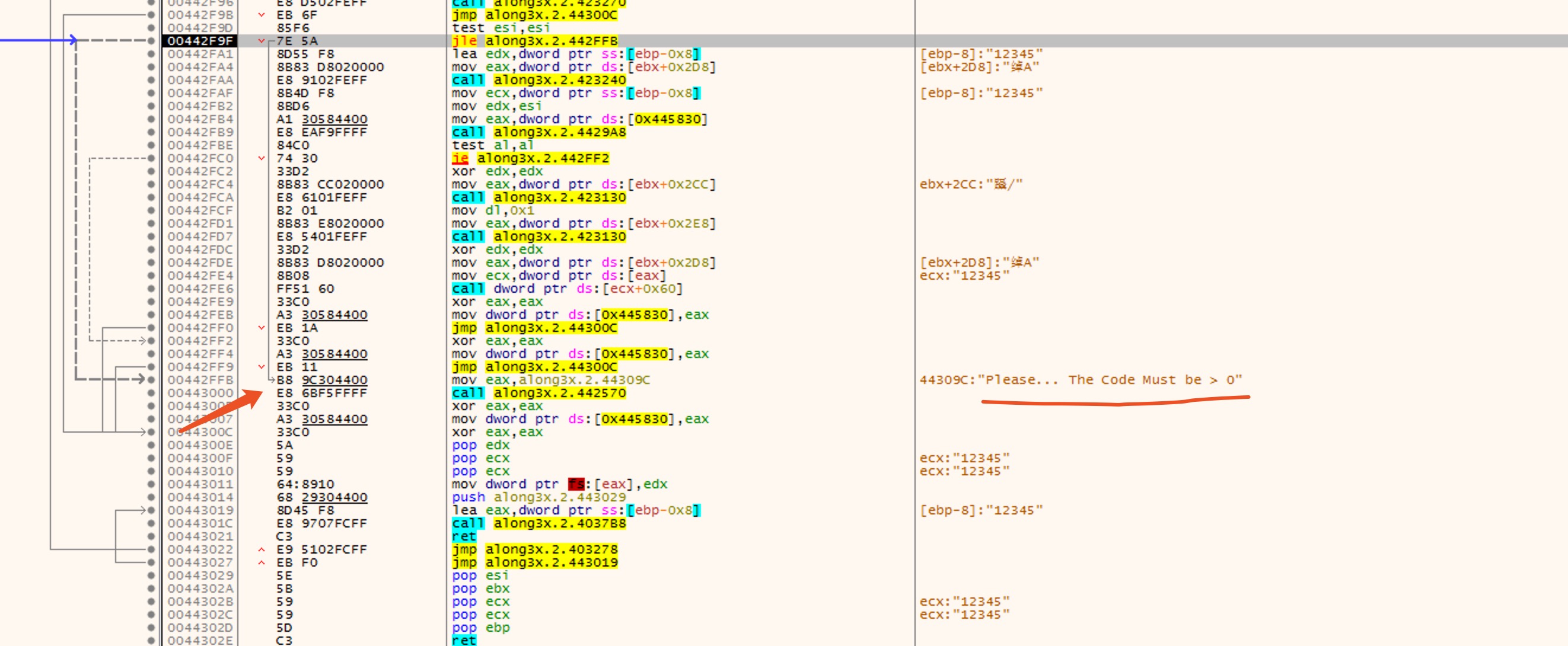

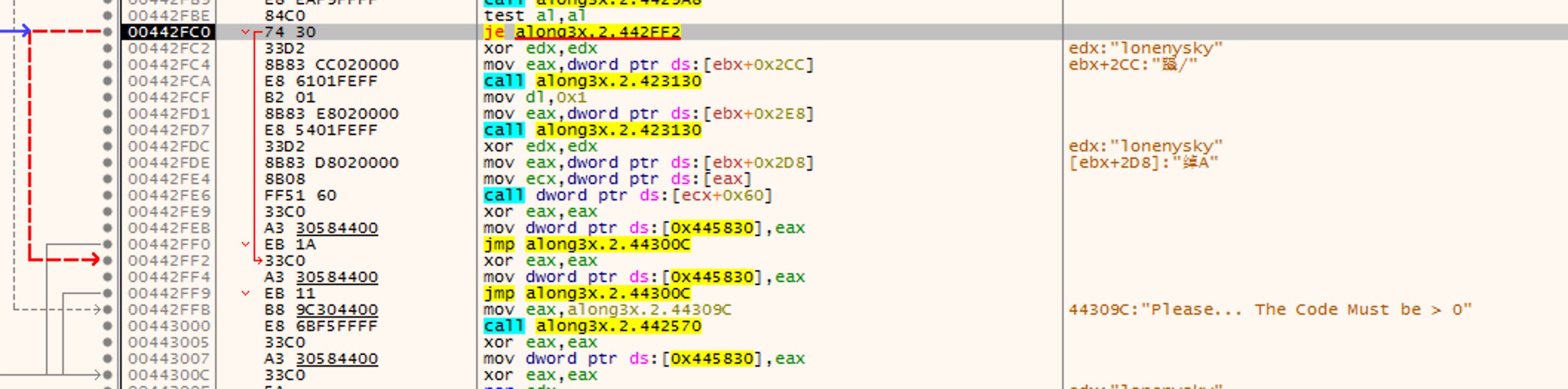

来到第二处跳转处,该处跳转不发生跳转,如果跳转的话会跳转到00442FFB处,该处会赋值字符串“Please... The Code Must be >0”很明显是一个错误的提示,我们继续F8向下

此时来到了我们的第三个跳转处,该处跳转发生了跳转,跳转到了0042FF2处,我们从0042FF2处向下看经过了00442FFB处也就是错误提示的字符串,所以此处我们不让程序发生跳转,将je 改为NOP

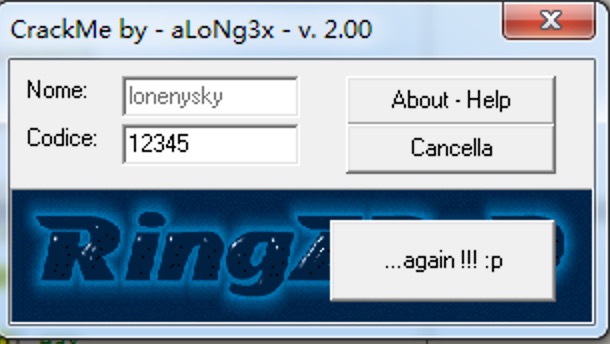

我们F9运行,查看程序状态,此时程序界面发生了变化,Register按钮消失,多出来一个新的按钮

我们单击again按钮,此时程序停在了断点处004430BC

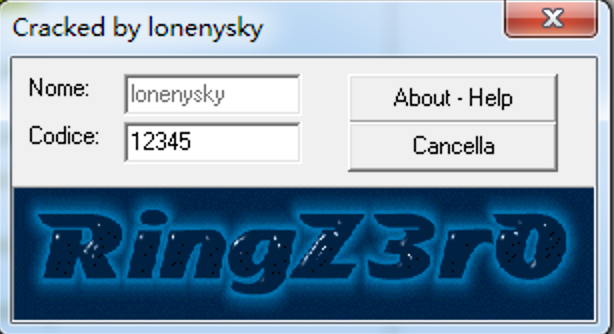

向下翻看代码发现和上一步代码类似,我们执行同样的操作,将改为NOP

00443159 | 74 73 | je along3x.2.4431CE | 修改为NOP

F9运行,我们查看程序结果,发现按钮消失,破解成功~

逆向破解之160个CrackMe —— 007的更多相关文章

- 逆向破解之160个CrackMe —— 008-009

CrackMe —— 008 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 001

CrackMe —— 001 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 002-003

CrackMe —— 002 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 004-005

CrackMe —— 004 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 013

CrackMe —— 013 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 014

CrackMe —— 014 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 016

CrackMe —— 016 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 017

CrackMe —— 017 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 018

CrackMe —— 018 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

随机推荐

- java拼接字符串、格式化字符串方式

1.代码 //+ String arg0 = "Bob"; String arg1 = "Alice"; System.out.println("he ...

- 使用 Alibaba 的 Homebrew 镜像源进行加速

使用 Alibaba 的 Homebrew 镜像源进行加速 平时我们执行 brew 命令安装软件的时候,跟以下 3 个仓库地址有关: brew.git homebrew-core.git homebr ...

- Mysql日期函数说明

1.获取当天日期 current_date -> 2019-07-17 00:00:00 2.获取昨天日期函数 date_sub(current_date,INTERVAL 1 day) ...

- ArcGIS Server 10.2忘记用户名密码的解决方案

忘记了ArcGIS Server Manager的密码,可以采用以下方法进行重置. 1.找到ArcGIS Server的安装目录 D:\Program Files\ArcGIS\Server\tool ...

- linux下的短延迟

nanosleep,sleephttps://www.jianshu.com/p/42abcc2c9e50

- 【ztree】获取根节点

var node = treeObj.getNodesByFilter(function (node) { return node.level == 0 }, true);

- 003 SpringBoot整合SpringMVC、Mybatis 案例

1.不使用骨架创建一个maven工程 2.修改POM.xml文件 <?xml version="1.0" encoding="UTF-8"?> &l ...

- SpringBoot2.x+Redis+nginx实现session共享和负载均衡

1.创建SpringBoot项目添加依赖 <dependency> <groupId>org.springframework.session</groupId> & ...

- 重置 Macbook 登录密码

1.按 开机键 的同时 按 Command + R,等进度条走完,会出现如下图 2.在菜单栏,选取“实用工具”>“终端”. 3.在终端窗口,键入下面的命令:resetpassword 按下回车键 ...

- Delphi TButton.OnClick 匿名函数用法

type TNotifyEventRef = reference to procedure(Sender: TObject); function AnonymousEvent(const Proc: ...