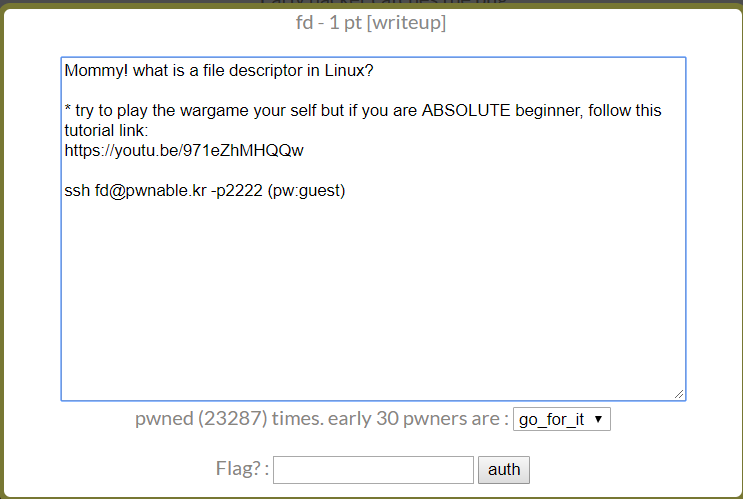

pwnable.kr 第一题fd

使用ssh fd@pwnable.kr -p2222连接

输入密码guest

1 fd@prowl:~$ ls -al

2 total 40

3 drwxr-x--- 5 root fd 4096 Oct 26 2016 .

4 drwxr-xr-x 114 root root 4096 May 19 15:59 ..

5 d--------- 2 root root 4096 Jun 12 2014 .bash_history

6 -r-sr-x--- 1 fd_pwn fd 7322 Jun 11 2014 fd

7 -rw-r--r-- 1 root root 418 Jun 11 2014 fd.c

8 -r--r----- 1 fd_pwn root 50 Jun 11 2014 flag

9 -rw------- 1 root root 128 Oct 26 2016 .gdb_history

10 dr-xr-xr-x 2 root root 4096 Dec 19 2016 .irssi

11 drwxr-xr-x 2 root root 4096 Oct 23 2016 .pwntools-cache

12 fd@prowl:~$ cat fd.c

13 #include <stdio.h>

14 #include <stdlib.h>

15 #include <string.h>

16 char buf[32];

17 int main(int argc, char* argv[], char* envp[]){

18 if(argc<2){

19 printf("pass argv[1] a number\n");

20 return 0;

21 }

22 int fd = atoi( argv[1] ) - 0x1234;

23 int len = 0;

24 len = read(fd, buf, 32);

25 if(!strcmp("LETMEWIN\n", buf)){

26 printf("good job :)\n");

27 system("/bin/cat flag");

28 exit(0);

29 }

30 printf("learn about Linux file IO\n");

31 return 0;

32

33 }

34

35 fd@prowl:~$ ./fd 4660

36 LETMEWIN

37 good job :)

38 mommy! I think I know what a file descriptor is!!

39 fd@prowl:~$

关注read()函数

函数定义:ssize_t read(int fd, void * buf, size_t count);

函数说明:read()会把参数fd所指的文件传送count 个字节到buf 指针所指的内存中。

返回值:返回值为实际读取到的字节数, 如果返回0, 表示已到达文件尾或是无可读取的数据。若参数count 为0, 则read()不会有作用并返回0。

fd == 0为标准输入

fd == 1为标准输出

fd == 2为标准错误输出

所以先构造fd==0,即使argv[1] 等于 0x1234(4660)

然后输入LETMEWIN

得到flag:

mommy! I think I know what a file descriptor is!!

pwnable.kr 第一题fd的更多相关文章

- pwnable.kr 第一天

1.FD 直接通过ssh连接上去,然后,看下源代码. #include <stdio.h> #include <stdlib.h> #include <string.h& ...

- pwnable.kr第二题collision

1 col@prowl:~$ ls -al 2 total 36 3 drwxr-x--- 5 root col 4096 Oct 23 2016 . 4 drwxr-xr-x 114 root ro ...

- 【pwnable.kr】 unlink

pwnable.kr 第一阶段的最后一题! 这道题目就是堆溢出的经典利用题目,不过是把堆块的分配与释放操作用C++重新写了一遍,可参考<C和C++安全编码一书>//不是广告 #includ ...

- 黑客练手入门| pwnable.kr—幼儿瓶—01:fd

目录 前言 pwnable.kr介绍 该怎么玩 幼儿瓶第一道题:fd 0x00 问题描述 0x01 源码分析 0x02 解题方法 0x03 知识点总结 前言 担心有人不知道pwnable.kr是什么, ...

- pwnable.kr之fd

题目如图: 在终端输入:ssh fd@pwnable.kr -p2222 连接到远程终端,如图: 输入ls -l,查看文件: 输入whoami,查看自身用户名称: 根据题目意思我们只要打开flag文件 ...

- pwnable.kr第三题bof

Running at : nc pwnable.kr 9000 IDA查看 1 unsigned int __cdecl func(int a1) 2 { 3 char s; // [esp+1Ch] ...

- pwnable.kr的passcode

前段时间找到一个练习pwn的网站,pwnable.kr 这里记录其中的passcode的做题过程,给自己加深印象. 废话不多说了,看一下题目, 看到题目,就ssh连接进去,就看到三个文件如下 看了一下 ...

- pwnable.kr详细通关秘籍(二)

i春秋作家:W1ngs 原文来自:pwnable.kr详细通关秘籍(二) 0x00 input 首先看一下代码: 可以看到程序总共有五步,全部都满足了才可以得到flag,那我们就一步一步来看 这道题考 ...

- 【pwnable.kr】fb

这是pwnable.kr的签到题,记录pwn入门到放弃的第一篇. ssh fd@pwnable.kr -p2222 (pw:guest) 题目很简单,登录上了ssh后,发现了3个文件:fd,fd.c, ...

随机推荐

- Ubuntu 18.04 + pip3 install virtualenvwrapper 报错 ERROR: virtualenvwrapper could not find virtualenv in your path

接上片... 问题 virtualenvwrapper装好后, 发现使用mkvirtualenv XX时, 又找不到virtualenv了... apt install python3-virtual ...

- ASP.Net MVP Framework had been dead !

ASP.Net MVP Framework Project Description A project to get you started with creating and designing w ...

- iPad Pro 涂鸦绘画实用技巧

iPad Pro 涂鸦绘画实用技巧 绘画,涂鸦,简笔画 pre-requirement iPad Pro Apple Pencil 实用技巧 zoom in, zoom out 应用矢量的特性,灵活缩 ...

- vue v-io 父子组件双向绑定多个数据

vue-io-directive 可以减少使用emit,组件自带的v-model好像也只能设置一个 安装 npm i vue-io-directive 使用 import Vue from 'vue' ...

- NGK公链:夯实基础设施 实现产业大规模应用

当前,区块链已经成为全球技术角逐的前沿,大国及科技巨头竞相在该领域布局,引导区块链服务实体经济,激发市场经济活力.据市场相关研究机构预测,2020年,基于区块链的业务将达到1000亿美元. 对于区块链 ...

- PAUL ADAMS ARCHITECT:华州加州城市楼市竞争力居全美前列

美国房地产公司最新一份报告显示,美国楼市竞争力最高的十个城市中有八个来自华盛顿州和加利福尼亚州,主要原因在于越来越多的买家考虑迁居房价更划算的都会区.数据显示,斯潘那维65%的房屋以高于要价的价格售出 ...

- NGK公链有发展前景吗?

最近网络中经常能看到一个新公链项目NGK的消息,很多朋友也都私下表示过,非常看好今年的NGK.对此,小编对NGK做了一些功课,发觉到NGK未来在商业Dapp应用的发展前景,下面就给大家分享一下我的理解 ...

- 【转】主成分分析(PCA)

原文网址:https://blog.csdn.net/sunshine_in_moon/article/details/51513880.转载主要方便随时可以查看,如有版权要求请及时联系. 相信大家对 ...

- 与程序员相关的CPU缓存知识

本文转载自与程序员相关的CPU缓存知识 基础知识 首先,我们都知道现在的CPU多核技术,都会有几级缓存,老的CPU会有两级内存(L1和L2),新的CPU会有三级内存(L1,L2,L3 ),如下图所示: ...

- Spring Boot集成Springfox Swagger3和简单应用

摘要:Springfox Swagger可以动态生成 API 接口供前后端进行交互和在线调试接口,Spring Boot 框架是目前非常流行的微服务框架,所以,在Spring Boot 项目中集成Sp ...