【matlab混沌理论】1.1.混沌理论简介

混沌理论

1.简介

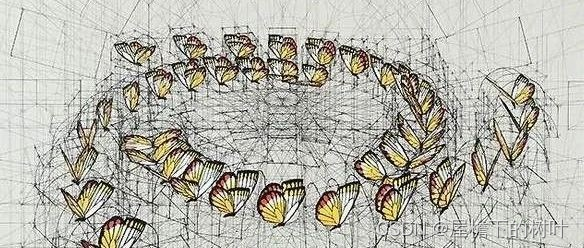

混沌理论是一个跨学科的科学研究领域和数学分支,专注于对初始条件高度敏感的动力系统的基本模式和确定性定律,曾被认为具有完全随机的无序和不规则状态。混沌理论指出,在混沌复杂系统的表面随机性中,存在潜在的模式、互连、恒定反馈回路、重复、自相似、分形和自组织。蝴蝶效应是混沌的一个基本原理,它描述了确定性非线性系统一个状态的微小变化如何导致后期状态的巨大差异(这意味着对初始条件有敏感的依赖性)。这种行为的一个比喻是,在巴西扇动翅膀的蝴蝶可能会在德克萨斯州引发龙卷风。

2.常见理论模型

- 动力系统模型:动力系统是混沌理论的基础,它描述了系统随时间变化的规律。

- 映射模型:映射模型是一种将时间映射到状态空间的模型,通常用于描述分数维分形结构。

- 微分方程模型:微分方程模型通常用于描述物理系统、化学系统等实际系统的非线性动力学行为。

- 放电管模型:放电管是混沌理论中的一个著名模型,可以用来描述电放电现象。

- 振荡子模型:振荡子模型是混沌系统的一个重要模型,可以用来描述很多物理、生物和社会现象,如心脏跳动、气象、经济波动等。

- 分形模型:分形模型是混沌系统中常见的一种模型,可以用来描述自然界中许多复杂的结构,如云朵、山脉、河流等。

- 耗散结构模型:耗散结构模型是混沌系统的一个重要模型,可以用来描述开放系统中的非线性行为。

- 滑块模型:滑块模型是混沌系统的一种常见模型,可以用来描述振动系统、磨损分析等工程问题。

- 噪声模型:噪声模型是混沌系统中常见的一种模型,可以用来描述非线性动力学系统在受到干扰时的行为。

3.典型案例

- Lorenz洛伦兹吸引子

- 双摆杆模型

- 拓扑现象

- 分形图形

【matlab混沌理论】1.1.混沌理论简介的更多相关文章

- JVM垃圾回收重要理论剖析【纯理论】

JVM学习到这里,终于到学习最兴奋的地方了---垃圾回收,在学习它之前还得对JVM垃圾回收相关理论知识进行了解,然后再通过实践来加深对理论的理解,下面直接开始了解相关的理论: JVM运行时内存数据区域 ...

- G1垃圾收集器深度理论讲解【纯理论】

在上三次中对于G1官方解读之后,接下来还得回到G1的理论化知识的了解阶段..确实G1是概念比较复杂,而且它也是未来JDK的垃圾回收的主流,所以花再多的时间在这上面也是值得的,先来回顾一下上次过过的理论 ...

- 混沌理论(Chaos theory)和非线性系统

混沌理论(Chaos theory)是关于非线性系统在一定参数条件下展现分岔(bifurcation).周期运动与非周期运动相互纠缠,以至于通向某种非周期有序运动的理论.在耗散系统和保守系统中,混沌运 ...

- 基于混沌Logistic加密算法的图片加密与还原

摘要 一种基于混沌Logistic加密算法的图片加密与还原的方法,并利用Lena图和Baboon图来验证这种加密算法的加密效果.为了能够体现该算法在图片信息加密的效果,本文还采用了普通行列置乱加密算法 ...

- SVM:从理论到OpenCV实践

(转载请注明出处:http://blog.csdn.net/zhazhiqiang/ 未经允许请勿用于商业用途) 一.理论 参考网友的博客: (1)[理论]支持向量机1: Maximum Marg ...

- Ontology理论研究和应用建模

转自:https://www.cnblogs.com/yes-V-can/p/8151275.html 目录 1 关于Ontology 1.1 Ontology的定义 1.2 Ontology的建模元 ...

- 【理论】X理论、Y理论及Z理论

道格拉斯·麦格雷戈(Douglas Mcgregor)把对人的基本假设作了区分,即X理论和Y理论.X理论认为:人们总是尽可能地逃避工作,不愿意承担责任,因此要想有效地进行管理,实现组织的目标,就必 ...

- 加密第四节_IPSec基本理论

加密第四节_IPSec基本理论 本节内容 IPSec简介 IPSec两种工作模式 判断隧道模式和传输模式 IPSec两种模型 IPSec两个数据库 IPSec基本理论 IPSec简介 提供了网络层的安 ...

- China .NET Conf 2019-.NET技术架构下的混沌工程实践

这个月的8号.9号,个人很荣幸参加了China.NET Conf 2019 , 中国.NET开发者峰会,同时分享了技术专题<.NET技术架构下的混沌工程实践>,给广大的.NET开发小伙伴介 ...

- ARM NEON指令集优化理论与实践

ARM NEON指令集优化理论与实践 一.简介 NEON就是一种基于SIMD思想的ARM技术,相比于ARMv6或之前的架构,NEON结合了64-bit和128-bit的SIMD指令集,提供128-bi ...

随机推荐

- 【路由器】OpenWrt 简介和安装

目录 简介 来源 介绍 安装 一般安装流程 固件搜索下载 参考资料 简介 来源 2002 年底 Linksys 公司推出 WRT-54G,采用了 Linux 取代了原来的 vXworks 系统.迫于 ...

- SICTF-2023 #Round2-WP-Crypto | Misc

Crypto 一.[签到]古典大杂烩 附件信息: 很明显可以看出来是base100,密码工具箱一把梭: SICTF{fe853b49-8730-462e-86f5-fc8e9789f077} 二.Ra ...

- 小知识:Docker环境缺少vi命令,如何解决

docker exec可以使用--user参数指定root用户,进入安装vi即可: [opc@oci-001 ~]$ docker exec -it --user root testdb bash b ...

- win如何根据端口号查找并杀死一个线程

查看端口占用 netstat -ano | findstr "端口号" 杀死一个进程 taskkill /pid 进程号 -f

- StackOverflow 并不只是一个问答网站

首页 新文章 联系 管理 订阅 StackOverflow 并不只是一个问答网站 今天看到了一个网站的模仿StackOverflow的问答应用,有点儿感慨:是不是设计这个模仿应用的人,真 ...

- 【纯干货】IOS手机使用Charles抓包

一.Charles 下载地址 https://www.charlesproxy.com/ 二.Charles 激活 1.生成激活码 生成激活码:https://www.zzzmode.com/myto ...

- DPDK-22.11.2 [四] Virtio_user as Exception Path

因为dpdk是把网卡操作全部拿到用户层,与原生系统驱动不再兼容,所以被dpdk接管的网卡从系统层面(ip a/ifconfig)无法看到,同样数据也不再经过系统内核. 如果想把数据再发送到系统,就要用 ...

- Vue之仿百度搜索框

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...

- 虹科案例 | 虹科Domo商业智能,助力保险公司逃离繁杂数据池!

金融行业的发展充满着不确定性,一个具备强大承保能力和精算专业知识的资金池,对于身处该领域的公司和个人都是十分必要的. 在全国城市联盟(NLC)的协助下成立的NCL Mutual会员制互助保险公司,为各 ...

- 一个Unity富文本插件的实现思路

项目中原来的富文本组件不太好用,做了一些修改,记述主要思路.缺陷很多. 仅适用于没用TextMeshPro,且不打算用的项目,否则请直接用TextMeshPro 原组件特点: 使用占位符模式,创建新的 ...