DVWA靶场Weak Session IDs(弱会话) 漏洞所有级别通关教程及源码审计

Weak Session IDs(弱会话)

Weak Session IDs(弱会话ID)漏洞是一种安全漏洞,涉及在 web 应用程序中使用不安全或容易被猜测的会话标识符(Session IDs)。会话ID是服务器用来识别用户会话的唯一标识符,通常在用户登录后生成并传递。弱会话ID有可能被攻击者预测、窃取或伪造,从而获取未经授权的访问权限

感兴趣的师傅可看看我的个人公众号:泷羽Sec-track ,不定期分享渗透测试常用工具

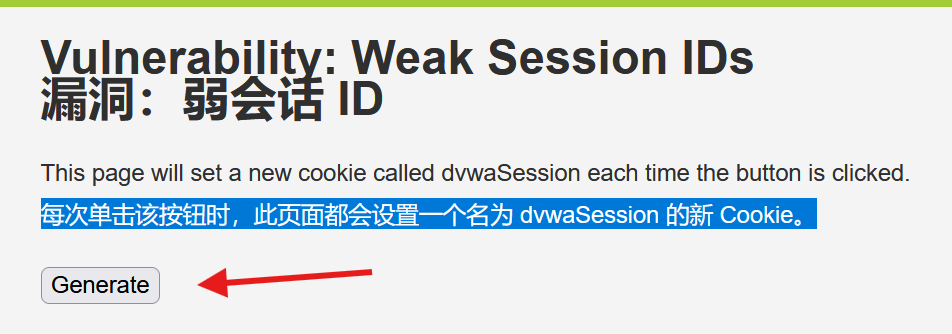

low

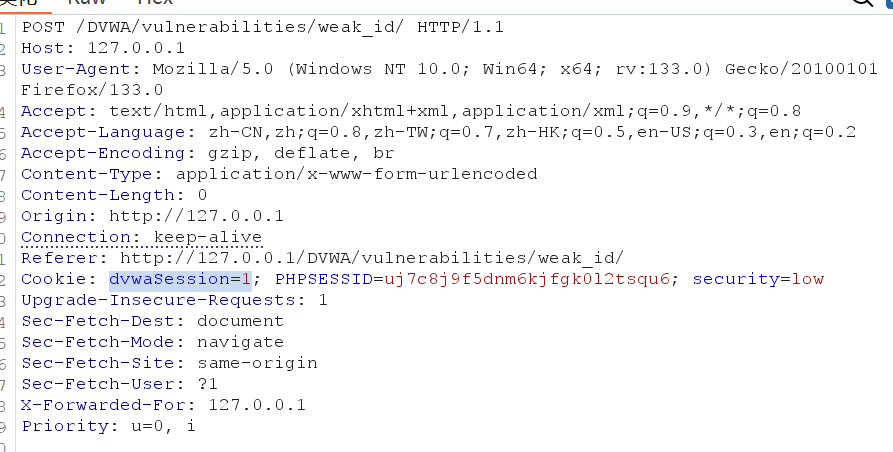

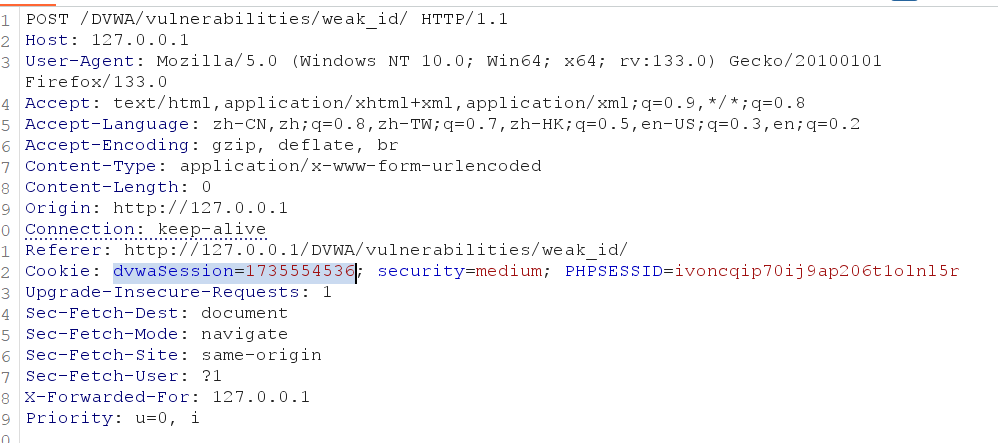

点击按钮并抓包

这里可以看到dvwaSession=某个数字

再一次抓包,这里变成了2,所以应该是每次刷新增加1

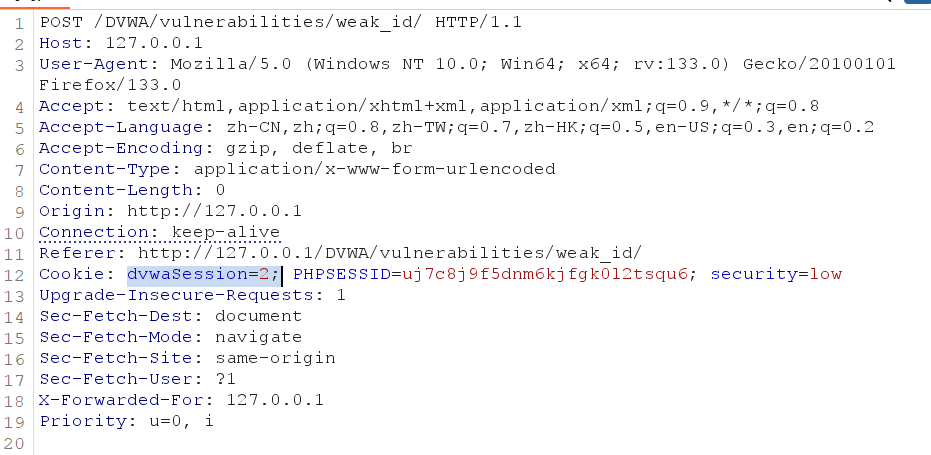

在浏览器找到cookie,并删除数据

这里在浏览器访问http://127.0.0.1/DVWA/vulnerabilities/weak_id/

抓包修改cookie即可成功登录

源码审计

只设置了cookie值每次+1

<?php

$html = ""; // 初始化一个空字符串变量$html

if ($_SERVER['REQUEST_METHOD'] == "POST") { // 检查HTTP请求方法是否为POST

if (!isset($_SESSION['last_session_id'])) { // 如果$_SESSION['last_session_id']没有被设置

$_SESSION['last_session_id'] = 0; // 将$_SESSION['last_session_id']初始化为0

}

$_SESSION['last_session_id']++; // 递增$_SESSION['last_session_id']

$cookie_value = $_SESSION['last_session_id']; // 赋值$cookie_value为当前的$_SESSION['last_session_id']

setcookie("dvwaSession", $cookie_value); // 设置一个cookie,名称为"dvwaSession",值为$cookie_value

}

?>

medium

这里步骤和low一样,就不多描述了,看看不同点

这里添加了时间戳,可以在这个网站生成时间戳https://tool.lu/timestamp/,发包时需要添加时间戳修改

源码审计

设置了时间戳,并将其赋值给$cookie_value

<?php

$html = ""; // 初始化一个空字符串变量$html

if ($_SERVER['REQUEST_METHOD'] == "POST") { // 检查HTTP请求方法是否为POST

$cookie_value = time(); // 获取当前的时间戳,并将其赋值给$cookie_value

setcookie("dvwaSession", $cookie_value); // 设置一个cookie,名称为"dvwaSession",值为当前时间戳

}

?>

high

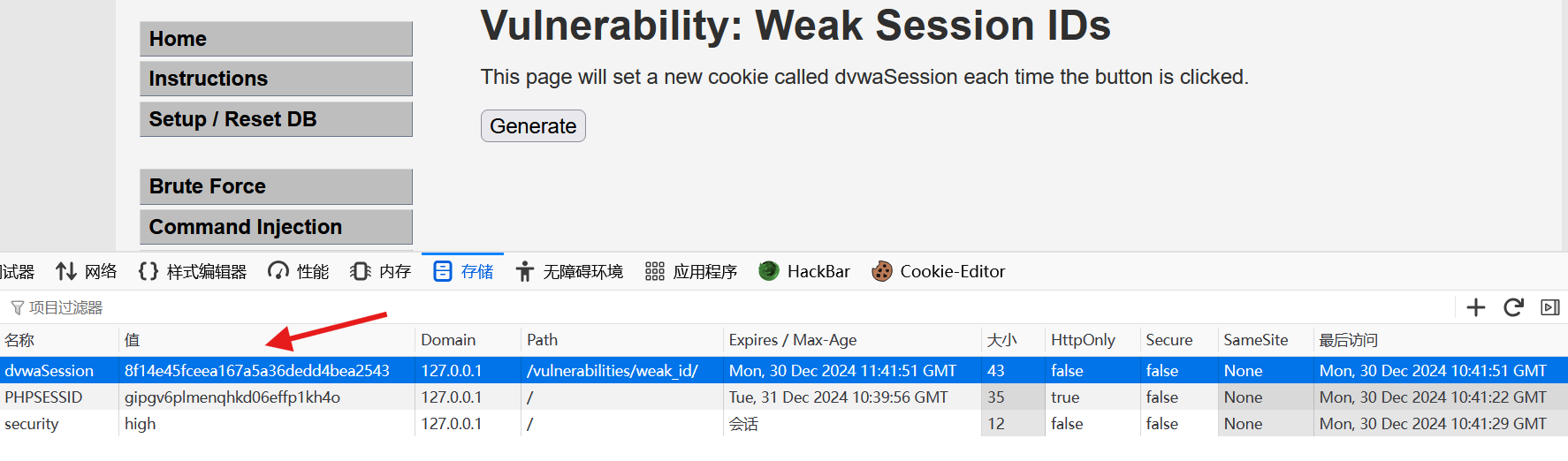

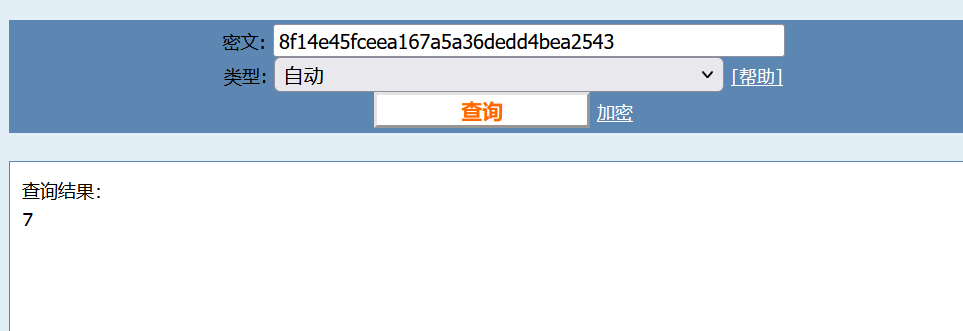

这里步骤也和之前一样,不再重复了,看看不同点,提交后出现了一个参数,dvwasession,

是md5加密,找个网站解密,是7

说明这个和low一样,只不过是数字进行了md5加密

源码审计

如果last_session_id_high变量不存在,初始化它为0,并且+1,还设置了md5加密算法,设置cookie的有效期为当前时间加上1小时(3600秒),并且设置了请求域

<?php

$html = ""; // 初始化一个空字符串变量$html

if ($_SERVER['REQUEST_METHOD'] == "POST") { // 检查HTTP请求方法是否为POST

if (!isset($_SESSION['last_session_id_high'])) { // 检查会话变量'last_session_id_high'是否存在

$_SESSION['last_session_id_high'] = 0; // 如果不存在,初始化该变量为0

}

$_SESSION['last_session_id_high']++; // 将会话变量'last_session_id_high'自增1

$cookie_value = md5($_SESSION['last_session_id_high']); // 计算自增后的值的MD5哈希,作为cookie值

setcookie(

"dvwaSession",

$cookie_value,

time() + 3600, // 设置cookie的有效期为当前时间加上1小时(3600秒)

"/vulnerabilities/weak_id/", // 限定cookie在此路径下可用

$_SERVER['HTTP_HOST'], // 设置cookie的可用域为当前请求的主机

false, // 设置cookie无需通过HTTPS传输

false // 设置cookie在HTTP头中可见,而不仅限于脚本访问

);

}

?>

impossible

源码审计

生成一个更安全的随机会话ID,保证了cookie的安全性

<?php

$html = ""; // 初始化一个空字符串变量$html

if ($_SERVER['REQUEST_METHOD'] == "POST") { // 检查HTTP请求方法是否为POST

$cookie_value = sha1(mt_rand() . time() . "Impossible"); // 生成一个随机的cookie值

setcookie(

"dvwaSession",

$cookie_value,

time() + 3600, // 设置cookie的有效期为当前时间加上1小时(3600秒)

"/vulnerabilities/weak_id/", // 限定cookie在此路径下可用

$_SERVER['HTTP_HOST'], // 设置cookie的可用域为当前请求的主机

true, // 设置cookie仅通过HTTPS传输

true // 设置cookie只能通过HTTP协议访问(不能被JavaScript访问,以提高安全性)

);

}

?>

DVWA靶场Weak Session IDs(弱会话) 漏洞所有级别通关教程及源码审计的更多相关文章

- DVWA-Weak Session IDs(弱会话ID) 不安全的会话

在登录服务器之后,服务器会返回给用户一个会话(session),这个会话只会存在一段时间,拥有这个会话下次登录就不用输入密码就可以登录到网站,如果返回的这个会话很弱,容易被猜解到,就很不安全,照成会话 ...

- DVWA靶场实战(九)——Weak Session IDS

DVWA靶场实战(九) 九.Weak Session IDS: 1.漏洞原理: Weak Session IDS也叫做弱会话,当用户登录后,在服务器就会创造一个会话(session),叫做会话控制,接 ...

- 攻防世界-Web-lottery(.git泄露、php源码审计、弱类型利用)

扫描目录,发现.git泄露: 提取.git泄露的源码,得到许多文件: 网站这里: 这就要审计一下代码,找找漏洞了. 经过一番审计,猜数字对应的函数在api.php中: 我们要绕过这个$win_numb ...

- DVWA 黑客攻防演练(七)Weak Session IDs

用户访问服务器的时候,一般服务器都会分配一个身份证 session id 给用户,用于标识.用户拿到 session id 后就会保存到 cookies 上,之后只要拿着 cookies 再访问服务器 ...

- Weak Session IDs

工具的使用 首先github上下载火狐插件(正版收费),按F12调用 服务器生成sessionID通过response返回给浏览器,sessionID存放在浏览器cookie中,然后再通过cookie ...

- DVWA靶场之File Upload(文件上传)通关

Low: <?php if( isset( $_POST[ 'Upload' ] ) ) { // Where are we going to be writing to? $target_pa ...

- DVWA靶场之CSRF(跨站请求伪造)通关

Low: 服务器就看了password_new与password_conf是否相同,没有其他的验证 重新构造一个html页面,(自己假装自己是受害者,ip是靶场ip非本地ip) 1 <img s ...

- DVWA靶场之Command Injection(命令行注入)通关

Command Injection Low: <?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $target = $_REQUES ...

- 安全性测试入门 (四):Session Hijacking 用户会话劫持的攻击和防御

本篇继续对于安全性测试话题,结合DVWA进行研习. Session Hijacking用户会话劫持 1. Session和Cookies 这篇严格来说是用户会话劫持诸多情况中的一种,通过会话标识规则来 ...

- dvwa靶场

brute force LOW 输入账号密码直接抓包就行 接着ctrl+i传输到intruder模块中 为需要爆破的加上 §,不爆破的不加 选择攻击类型为Cluster bomb,选择username ...

随机推荐

- 一文彻底弄懂MySQL的MVCC多版本控制器

InnoDB 的 MVCC(Multi-Version Concurrency Control,多版本并发控制) 是 MySQL 实现高并发事务处理的一种机制.通过 MVCC,InnoDB 可以在高并 ...

- C++ 命令行传参 参数使用 坐标参数的转换

目录 1. 什么是命令行传参 2. 如何传参 3. 应用实例 4. 问题 1. 什么是命令行传参 命令行传参就是在 cmd 命令提示符, 或者 Linux shell 中使用可执行程序时, 可以添加 ...

- PBI自定义视觉对象环境配置

开发文档地址:https://docs.microsoft.com/zh-cn/power-bi/service-custom-visuals-getting-started-with-develop ...

- js中的数组去重的多种方法

1. indexOf()方法 const arr = [1,2,3,4,5,1,2,3,4,6,1,1,6,6,7,5,8] const newArr = [] arr.forEach(item =& ...

- AT开发HTTP应用:Air780EP低功耗4G模组

已经写了一篇基于Air780EP模组AT开发的FOTA远程升级指南,有客户朋友询问能否讲讲HTTP应用部分?本期特别安排--涵盖HTTP基本应用流程.GET/POST/SSL请求示例.断点续传.常 ...

- 【一步步开发AI运动小程序】十五、AI运动识别中,如何判断人体站位的远近?

[云智AI运动识别小程序插件],可以为您的小程序,赋于人体检测识别.运动检测识别.姿态识别检测AI能力.本地原生识别引擎,无需依赖任何后台或第三方服务,有着识别速度快.体验佳.扩展性强.集成快.成本低 ...

- manim边做边学--圆环面

Torus类在制作数学.物理或工程领域的动画时具有广泛的应用场景. 比如,通过动态演示环面的拓扑变换(如内外翻转.扭曲等),帮助我们直观地理解拓扑不变量和同胚等概念: 此外,也可以模拟磁场线在环面导体 ...

- MySQL原理简介—2.InnoDB架构原理和执行流程

大纲 1.更新语句在MySQL中是如何执行的 2.重要的内存结构-Buffer Pool缓冲池 3.undo日志文件如何让更新的数据可以回滚 4.更新Buffer Pool缓冲池中的缓存数据 5.Re ...

- 基于antlr的表达式解析器

package formula; import java.util.HashMap; import java.util.List; import java.util.Map; import org.a ...

- nginx配置之Gzip压缩

Nginx开启Gzip压缩功能, 可以使网站的css.js .xml.html 文件在传输时进行压缩,提高访问速度, 进而优化Nginx性能! Web网站上的图片,视频等其它多媒体文件以及大文件,因 ...